تنفيذ المصادقة والتخويل في Azure Container Apps

توفر Azure Container Apps ميزات المصادقة والتخويل المضمنة لتأمين تطبيق الحاوية الخارجي الممكن للدخول باستخدام الحد الأدنى من التعليمات البرمجية أو بدونها. يمكن أن توفر لك ميزة حاوية التطبيقات الوقت والجهد من خلال توفير مصادقة خارج الصندوق مع موفري هوية جهة الاتصال الخارجية، مما يسمح لك بالتركيز على بقية التطبيق الخاص بك.

- توفر Azure Container Apps الوصول إلى العديد من موفري المصادقة المضمنين.

- لا تتطلب ميزات المصادقة المضمنة أي لغة معينة أو SDK أو خبرة أمنية أو حتى أي تعليمة برمجية يجب عليك كتابتها.

يجب استخدام هذه الميزة فقط مع HTTPS. تأكد من تعطيل allowInsecure في تكوين دخول تطبيق الحاوية. يمكنك تكوين تطبيق الحاوية للمصادقة باستخدام أو بدون تقييد الوصول إلى محتوى الموقع وواجهات برمجة التطبيقات.

- لتقييد الوصول إلى التطبيق فقط للمستخدمين المصادق عليهم، قم بتعيين إعداد تقييد الوصول إلى طلب المصادقة.

- للمصادقة على الوصول ولكن ليس تقييده، قم بتعيين إعداد تقييد الوصول إلى السماح بالوصول غير المصادق عليه.

موفرو الهوية

تستخدم خدمة حاوية التطبيقات هوية جهة الاتصال الخارجية، حيث يقوم موفر هوية تابع لجهة خارجية بإدارة هويات المستخدم وتدفق المصادقة لك. يتوفر موفري الهوية التالية بشكل افتراضي:

| الموفر | نقطة نهاية تسجيل الدخول | إرشادات المساعدة |

|---|---|---|

| النظام الأساسي للهوية من Microsoft | /.auth/login/aad |

النظام الأساسي للهوية من Microsoft |

| فيسبوك | /.auth/login/facebook |

|

| جيت هب | /.auth/login/github |

GitHub |

| جوجل | /.auth/login/google |

|

| X | /.auth/login/twitter |

X |

| أي موفر OpenID Connect | /.auth/login/<providerName> |

OpenID Connect |

عندما تستخدم أحد هؤلاء الموفرين، تكون نقطة نهاية تسجيل الدخول متاحة لتخويل المستخدم والتحقق من صحة رمز التخويل المميز من الموفر. يمكنك تزويد المستخدمين بأي عدد من خيارات الموفر هذه.

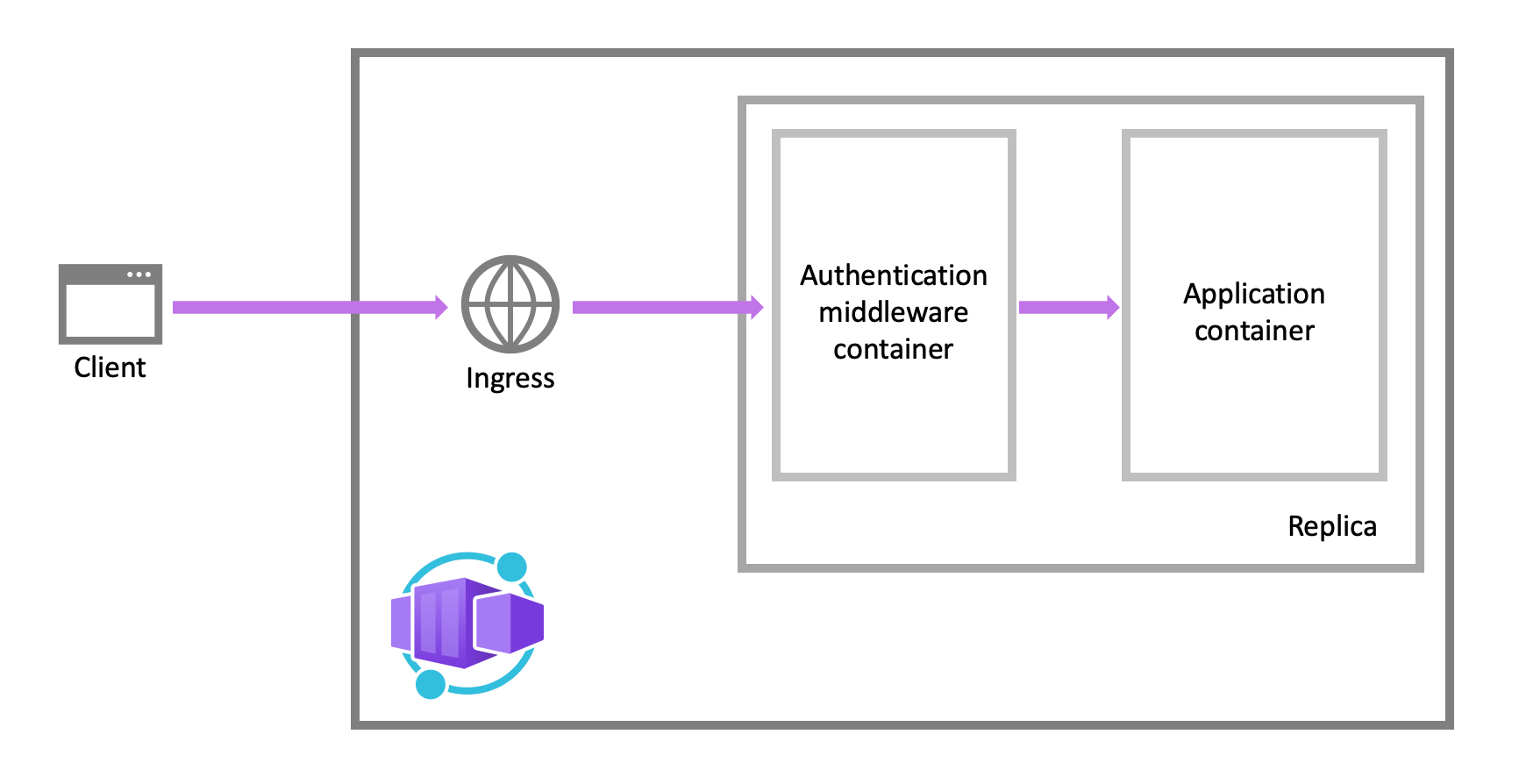

هيكل الميزة

مكون برنامج وسيط المصادقة والتخويل هو ميزة للنظام الأساسي الذي يعمل كحاوية sidecar على كل نسخة متماثلة في التطبيق الخاص بك. عند تمكينه، يمر كل طلب HTTP وارد من خلال طبقة الأمان قبل معالجته بواسطة تطبيقك.

يعالج البرنامج الوسيط للنظام الأساسي العديد من الأشياء لتطبيقك:

- مصادقة المستخدمين والعملاء مع موفري الهوية المحددين

- إدارة الجلسة المصدق عليها

- إدخال معلومات الهوية في عناوين طلبات HTTP

يتم تشغيل وحدة المصادقة والتخويل في حاوية منفصلة معزولة عن التعليمات البرمجية للتطبيق الخاص بك. نظرا لأن حاوية الأمان لا تعمل قيد التشغيل، فلا يمكن التكامل المباشر مع أطر عمل لغات محددة. ومع ذلك، يتم توفير المعلومات ذات الصلة التي يحتاجها تطبيقك في عناوين الطلبات.

تدفق المصادقة

تدفق المصادقة هو نفسه لكافة موفري الخدمة ولكن يختلف استناداً إلى ما إذا كنت تريد تسجيل الدخول مع SDK لموفر الخدمة:

بدون SDK للموفر (تدفق موجه من قبل الخادم أو تدفق الخادم): يفوض التطبيق تسجيل الدخول الموحد إلى Container Apps. التفويض هو الحال عادة مع تطبيقات المستعرض، والتي يمكن أن تقدم صفحة تسجيل دخول موفر الخدمة للمستخدم.

مع موفر SDK (تدفق موجه من قبل العميل أو تدفق العميل): يقوم التطبيق بتسجيل دخول المستخدمين إلى الموفر يدويا ثم يرسل رمز المصادقة المميز إلى Container Apps للتحقق من الصحة. يعد هذا الأسلوب نموذجيًا للتطبيقات التي لا تستخدم المستعرض والتي لا تقدم صفحة تسجيل الدخول الخاصة بالموفر للمستخدم. مثال على ذلك هو تطبيق الأجهزة المحمولة الأصلي الذي يسجل دخول المستخدمين باستخدام SDK الخاص بالموفر.