وصف طبولوجيا Azure الشبكية

تمتلك شركة Contoso شبكة اتصال محلية واسعة تقوم بتوفير تأسيس للاتصالات بين الموارد التي تم نشرها في مكاتب ومراكز بيانات متعددة. ومن المهم أن يتمكن موظفو تكنولوجيا المعلومات من نشر عناصر الشبكة في Azure للقيام بتمكين الاتصالات بين موارد Azure، وبين موارد Azure والموارد المحلية.

كمهندس نظام رئيسي، فعليك القيام بتحديد أن شبكة Microsoft Azure تقوم بتوفير الاتصال بالموارد في Azure، والاتصال بين كل من الخدمات في Azure، والاتصال بين Azure والبيئة المحلية. وكفائدة إضافية، فهناك العديد من عنصر شبكات Azure التي تقوم بتوفير عدد من التطبيقات وتساعد على حمايتها وتعزيز أمان الشبكة.

ماذا تعني الشبكة الافتراضية؟

عندما تقوم بنشر أجهزة الكمبيوتر في بيئتك المحلية، فعادةً ما تقوم بتوصيلها بشبكة لتمكينها من التواصل المباشر مع بعضها البعض. تقوم الشبكات الافتراضية Azure (VNets) بخدمة نفس الغرض الأساسي.

بتعيين جهاز ظاهري في الشبكة الظاهرية نفسها حيث توجد الأجهزة الظاهرية الأخرى، يمكنك توجيه اتصال IP بينها داخل مساحة العنوان الخاص ذاتها. ويمكنك أيضًا توصيل شبكات افتراضية مختلفة معًا. وبالإضافة إلى ذلك، من الممكن توصيل الشبكات الافتراضية في Azure بالشبكات المحلية الخاصة بك، وبشكل فعّال فهذا يجعل من Azure ملحقًا لمركز بياناتك.

تعتبر الشبكة الظاهرية في Azure حداً منطقياً معرّف من قبل مساحة عنوان IP الخاص التي تحددها. يمكنك القيام بتقسيم مساحة عنوان IP هذه إلى شبكة فرعية واحدة أو أكثر، مثلما تمامًا في أي شبكة اتصال محلي. مع ذلك، في Azure، تكون أي مهام لإدارة شبكة إضافية مباشرة بشكل أكبر.

فعلى سبيل المثال، تتوفر تلقائيًا بعض ميزات الاتصال الشبكي، مثل التوجه بين الشبكات الفرعية على نفس شبكة VNet. وبالمثل، من الناحية الافتراضية، يمكن لكل جهاز افتراضي أن يتضمن دعم الاتصالات الصادرة وتحليل اسم DNS للاتصالات الخارجية.

ما واجهة الشبكة؟

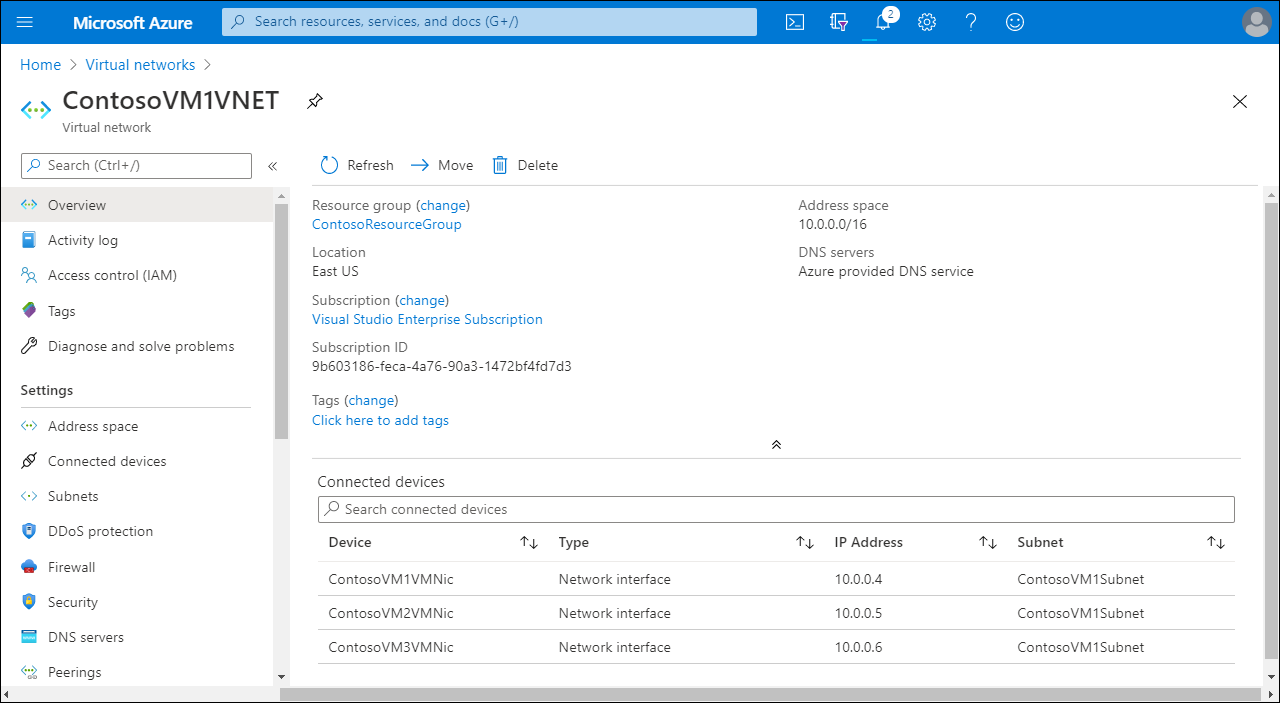

تمثل واجهة الشبكة الاتصال بين جهاز ظاهري وشبكة ظاهرية. يجب أن يكون للجهاز الافتراضي على الأقل واجهة شبكية واحدة (أي يكون متصلاً بشبكة افتراضية واحدة)، ولكن يمكن أن يكون له أكثر من واجهة، وذلك يعتمد على حجم الجهاز الافتراضي الذي تقوم بإنشائه. يمكنك القيام بإنشاء جهاز افتراضي بواجهات متعددة للشبكة ويمكنك إضافة واجهات شبكة أو إزالتها طول دورة حياة الجهاز الافتراضي. تتيح واجهات الشبكة المتعددة للجهاز الظاهري إمكانية الاتصال بالشبكات الفرعية المختلفة في الشبكة الظاهرية نفسها، وإمكانية إرسال أو تلقي نسبة استخدام الشبكة عبر الواجهة الأكثر ملائمة.

ويجب على كل واجهة شبكية تم إرفاقها بجهاز افتراضي:

- أن تكون موجودة في نفس الموقع والاشتراك مثل الجهاز الافتراضي.

- أن تكون متصلة بـشبكة ظاهرية موجودة في نفس موقع Azure ولها اشتراك الجهاز الظاهري ذاته.

ما هي مجموعة أمن الشبكة؟

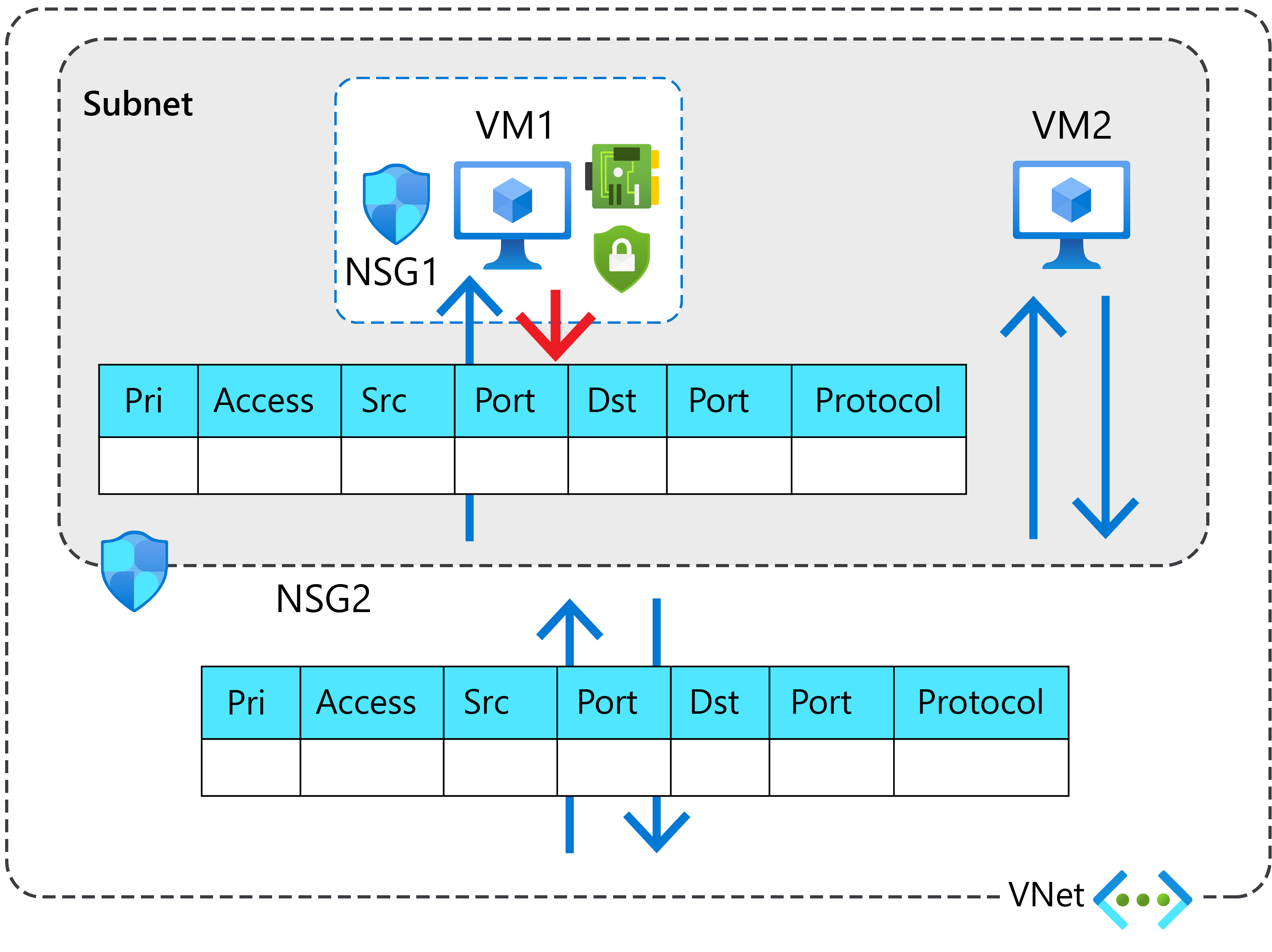

تقوم مجموعة أمان الشبكة (NSG) بتصفية نسبة استخدام الشبكة الواردة والصادرة، وتحتوي على قواعد الأمان المستخدمة للسماح بنسبة استخدام الشبكة المصفاة أو رفضها. يعمل تكوين قواعد الأمان لـ NSG بتمكينك للتحكم في حركة مرور الشبكة من خلال السماح بأنواع معينة من حركة المرور أو رفضها.

يمكنك القيام بتخصيص NSG إلى:

- واجهة شبكية للقيام بتصفية حركة الشبكة على تلك الواجهة فقط.

- شبكة فرعية للقيام بتصفية حركة المرور على جميع واجهات الشبكة المتصلة في الشبكة الفرعية.

يمكنك أيضًا القيام بتحديد NSGs إلى كل من واجهات الشبكة والشبكات الفرعية. ثم يتم تقييم كل مجموعة أمان الشبكات NSG بشكل مستقل.

ما هو Azure Firewall؟

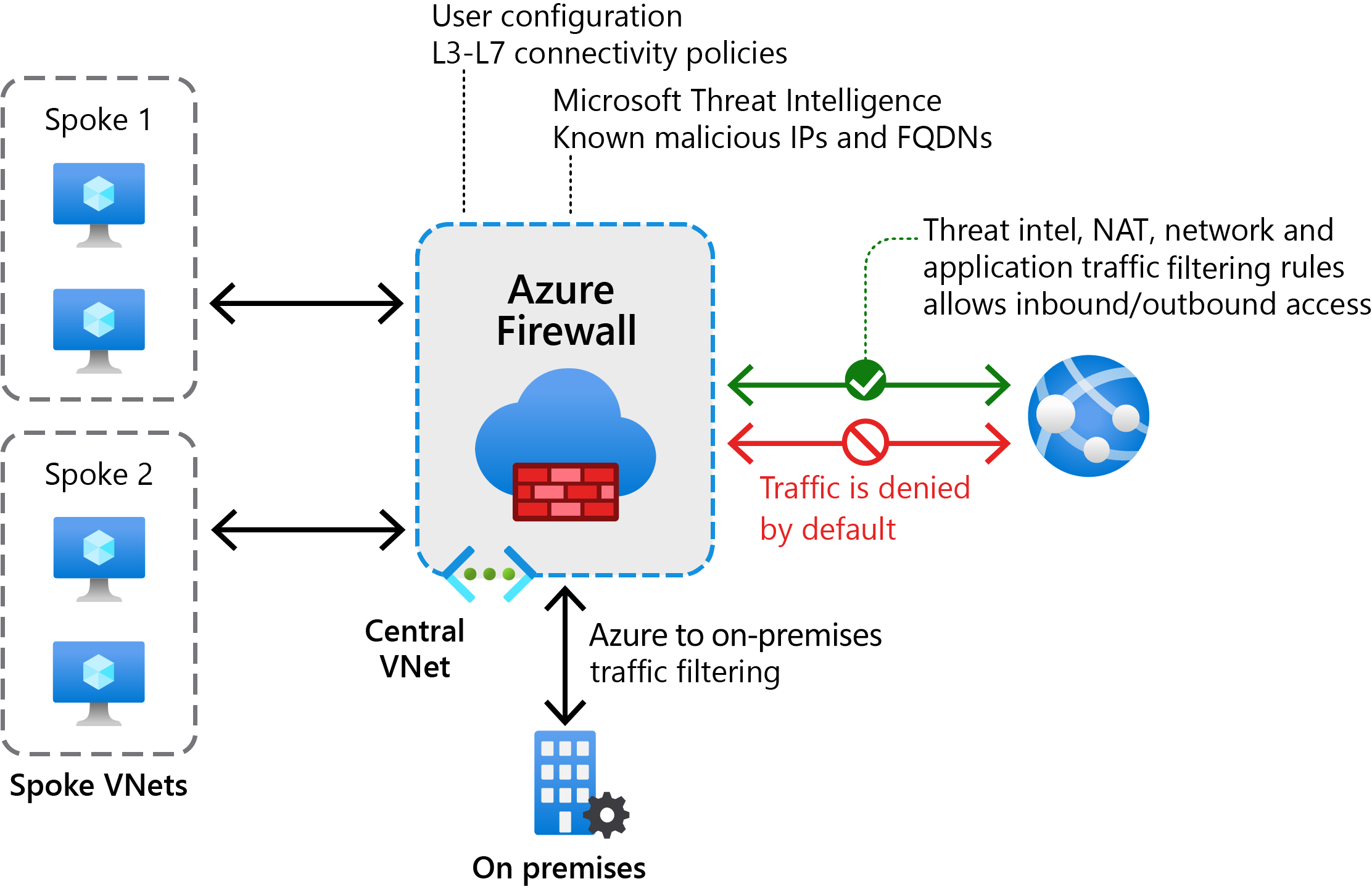

Azure Firewall هي خدمة أمان شبكة مستندة إلى السحابة تساعد على حماية موارد الشبكة الظاهرية الخاصة بك. باستخدام جدار حماية Azure Firewall، يمكنك إنشاء ملفات تعريف اتصال الشبكة وإدارتها بشكل مركزي عبر المؤسسة.

يقوم جدار الحماية Azure Firewall باستخدام عنوان IP عام ثابت لموارد VNet. ومن ثمَّ، يمكن أن تحدد جدران الحماية الخارجية حركة مرور الشبكة التي تنشأ من شبكة VNet الخاصة بمنظمتك. كما أن جدار الحماية Azure Firewall مدمج بالكامل مع شاشة Azure Monitor، ما يتيح دعمًا لكل من التسجيل والتحليلات.

ما هي بوابة شبكة Azure VPN؟

بوابة VPN هي نوع معين من بوابة VNet التي يمكنك استخدامها لإرسال نسبة استخدام الشبكة المشفرة بين المواقع. فعلى سبيل المثال، يمكن أن تقوم باستخدام بوابة AZURE VPN لكي ترسل حركة مرور الشبكة المشفرة بين:

- Azure VNet وموقعك الداخلي من خلال الإنترنت.

- Azure VNets وغيرها من Azure VNets عبر شبكة Microsoft.

ويمكن لكل شبكة افتراضية VNet أن يكون لها بوابة VPN واحدة فقط، ولكن يمكنك القيام بإنشاء اتصالات متعددة إلى نفس بوابة VPN.

ما المقصود بـ Azure ExpressRoute؟

ومن خلال استخدام ExpressRoute، يمكنك القيام بتوسيع شبكات الاتصال المحلية الخاصة بك إلى سحابة Microsoft. وعلى عكس اتصال VPN، تقوم ExpressRoute باستخدام اتصال خاص يتم تسهيله من قِبل مزود اتصالات. ومن خلال استخدام ExpressRoute، يمكنك القيام بتأسيس اتصالات إلى خدمات سحابة Microsoft، حيث تحتوي على Azure وMicrosoft Office 365.

ما المقصود بـ Azure Virtual WAN؟

وتعد Azure Virtual WAN خدمة شبكة تعمل على توفير شبكة الأمان وتقوم بتوجيه الدالات. ويقوم Virtual WAN باستخدام المركز والبنية الأساسية المحورية مع تضمين المقياس والأداء فيه. تعمل مناطق Azure بمثابة مراكز يمكنك أن تختارها للاتصال بها. وتكون جميع المراكز متصلة بشبكة كاملة في شبكة إنترنت افتراضية قياسية WAN، ما يسهل على المستخدم استخدام الشبكة الرئيسية لـ Microsoft من أي اتصال ناطق إلى أي اتصال ناطق.

تشتمل الشبكة الافتراضية Azure Virtual WAN على المهام التالية:

- اتصال المكتب الفرعي

- اتصالات VPN موقع إلى موقع S2S

- اتصالات VPN للمستخدم عن بعد من نقطة إلى موقع P2S

- اتصال ExpressRoute

- الاتصال بين السحابة

- اتصال بيني VPN ExpressRoute

- التوجيه

- جدار حماية Azure

- التشفير

ليس عليك تمكين واستخدام كل هذه الدالات لبدء استخدام شبكة الإنترنت الافتراضية WAN. وبدلاً من ذلك، يمكنك اختيار الدالة التي تحتاجها الآن، وإضافة المزيد كما تمليه احتياجات التنظيمية.

تمديد شبكة Azure الفرعية

وعند النظر في توسيع أحمال العمل الخاصة بهم إلى السحابة، فقد قام الموظفون في Contoso بالتحقيق في عدد من الحلول التي تقدمها Azure، بما في ذلك تمديدات شبكة Azure الفرعية. يتيح توسيع الشبكة الفرعية تضمين موارد Azure كجزء من الشبكات الفرعية المحلية الخاصة بك، ما يجعل هذه المواقع المنفصلة في الأساس جزءًا من نفس نطاق البث IP. إن إحدى الميزات الرائعة بشكل خاص في امتداد الشبكة الفرعية هي أن موظفي البنية التحتية في Contoso لن يحتاجوا بالضرورة إلى إعادة ترتيب طبولوجيا الشبكة المحلية.

تنبيه

يجب عليك أن تتجنب استخدام امتداد الشبكة الفرعية إلا لإجراء مؤقت لحل مشكلة محددة.

يمكنك القيام بتمديد شبكة فرعية محلية إلى Azure من خلال استخدام حل مستند على شبكة تراكب الطبقة 3. وعادةً؛ ستقوم باستخدام حل VXLAN لتمديد شبكة الطبقة 2 باستخدام شبكة تراكب الطبقة 3.

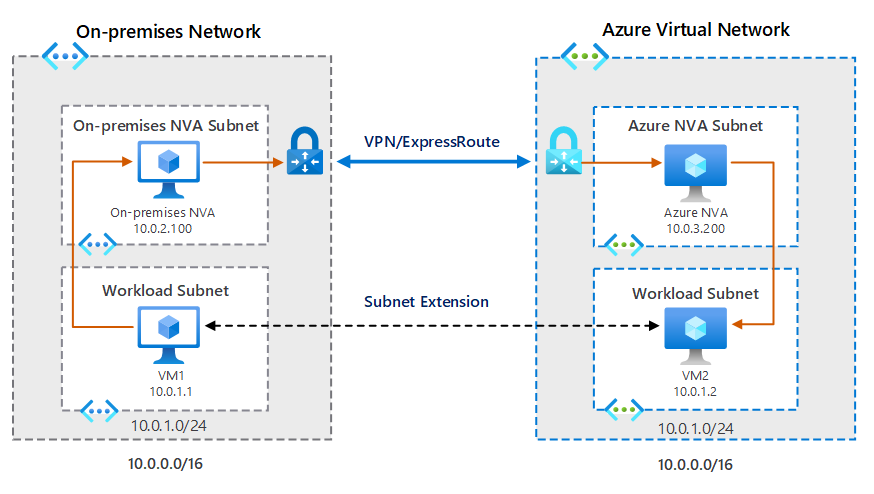

يعمل المخطط التالي على توضيح سيناريو عمومي. ففي السيناريو، توجد الشبكة الفرعية 10.0.1.0/24 موجود على كلا الجانبين؛ أي في كل من Azure وأيضا محليًا. تشتمل كلتا الشبكتين الفرعيتين على أحمال عمل افتراضية. يقوم الامتداد الفرعي بربط هذين الجزأين من نفس الشبكة الفرعية. وقد قام فريق البنية التحتية بتخصيص عناوين IP من الشبكة الفرعية إلى الأجهزة الافتراضية VMs على كل من Azure وفي الموقع.

وفي مكان آخر في البنية التحتية، في البيئة المحلية، يقوم تطبيق افتراضي شبكي بالاتصال عبر اتصال ExpressRoute إلى NVA في شبكة فرعية مختلفة في Azure. عندما يقوم VM في شبكة الاتصال المحلية بمحاولة الاتصال مع جهاز Azure الافتراضي، فتقوم الحزمة بالتقاطها وتغليفها وإرسالها عبر اتصال VPN/ExpressRoute إلى شبكة Azure. يقوم NVA Azure بتلقي الحزمة وتحليلها وإعادة توجيهها إلى المستلم المقصود في شبكته. تعمل حركة العودة باستخدام نفس المنطق، ولكن في الاتجاه العكسي.