استكشاف نتائج وأخطاء OWASP ZAP

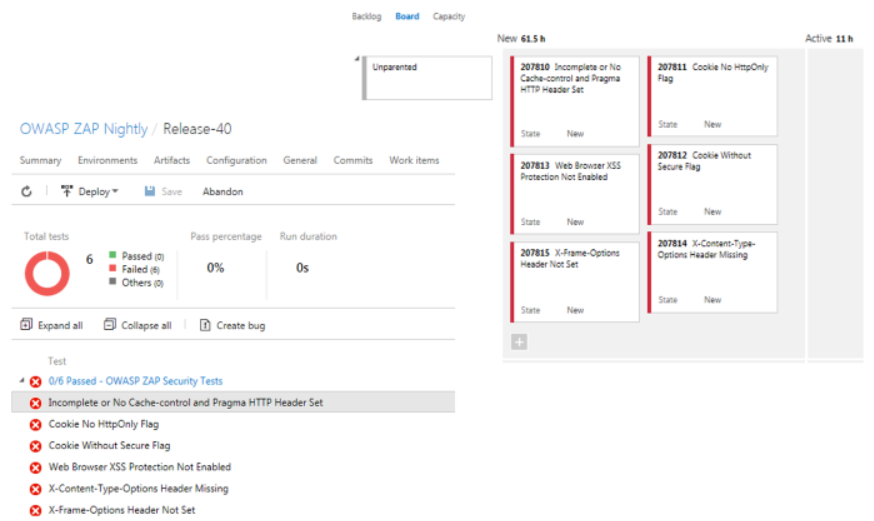

بمجرد اكتمال عمليات الفحص، يتم تحديث إصدار Azure Pipelines بتقرير يتضمن النتائج ويتم إنشاء الأخطاء في تراكم الفريق.

سيتم إغلاق الأخطاء التي تم حلها إذا تم إصلاح الثغرة الأمنية والعودة إلى التقدم إذا استمرت الثغرة الأمنية.

وتتمثل ميزة استخدام هذا في أنه يتم إنشاء الثغرات كأخطاء توفر عملاً قابلاً للتنفيذ يمكن تتبعه وقياسه.

يمكن منع الإيجابيات الكاذبة باستخدام ملف سياق OWASP ZAP، لذلك تظهر نقاط الضعف الصالحة فقط.

حتى مع إجراء التحقق الأمني المستمر ضد كل تغيير للمساعدة في ضمان عدم تقديم ثغرات أمنية جديدة، يغير المتسللون أساليبهم باستمرار، ويتم اكتشاف نقاط ضعف جديدة.

تتيح لك أدوات المراقبة الجيدة المساعدة في اكتشاف المشكلات التي تم اكتشافها ومنعها ومعالجتها أثناء تشغيل التطبيق الخاص بك في مرحلة الإنتاج.

يوفر Azure العديد من الأدوات التي توفر الكشف والوقاية والتنبيه باستخدام القواعد، مثل OWASP Top 10 والتعلم الآلي للكشف عن الحالات الشاذة والسلوك غير العادي للمساعدة في التعرف على المهاجمين.

قلل من الثغرات الأمنية من خلال اتباع نهج شامل ومتعدد الطبقات للأمان، بما في ذلك البنية الأساسية الآمنة، وبنية التطبيق، والتحقق المستمر، والمراقبة.

تمكّن ممارسات DevSecOps فريقك بأكمله من دمج إمكانات الأمان هذه في دورة الحياة الكاملة لتطبيقك.

يمكن أن يسمح إنشاء التحقق المستمر من الأمان في البنية الأساسية لبرنامج ربط العمليات التجارية CI/CD للتطبيق الخاص بك بالبقاء آمنا مع تحسين تكرار التوزيع لتلبية احتياجات عملك للبقاء في المقدمة.