تخطيط إعدادات الأمان الافتراضية

قد تكون إدارة الأمان صعبة مع تزايد الهجمات الشائعة المتعلقة بالهوية مثل نشر كلمة المرور والإعادة والتصيد الاحتيالي. توفر إعدادات الأمان الافتراضية إعدادات افتراضية آمنة تقوم Microsoft بإدارتها نيابة عن المؤسسات للحفاظ على أمان العملاء حتى تصبح المؤسسات جاهزة لإدارة قصة أمان الهوية الخاصة بها. توفر إعدادات الأمان الافتراضية إعدادات أمان تم تكوينها مسبقًا، مثل:

مطالبة جميع المستخدمين بالتسجيل للمصادقة متعددة العوامل.

مطالبة المسؤولين بإجراء مصادقة متعددة العوامل.

حظر بروتوكولات المصادقة القديمة.

مطالبة المستخدمين بإجراء مصادقة متعددة العوامل عند الضرورة.

حماية الأنشطة المميزة مثل الوصول إلى مدخل Azure.

التوافر

تتوفر افتراضيات أمان Microsoft للجميع. الهدف هو ضمان تمكين جميع المؤسسات من مستوى أساسي من الأمان دون أي تكلفة إضافية. إذا تم إنشاء مستأجرك في أو بعد 22 أكتوبر 2019، فقد تكون حالات التخلف عن سداد الأمان مفعلا بالفعل. لحماية جميع المستخدمين، يتم تفعيل إعدادات الأمان الافتراضية لجميع المستأجرين الجدد عند الإنشاء.

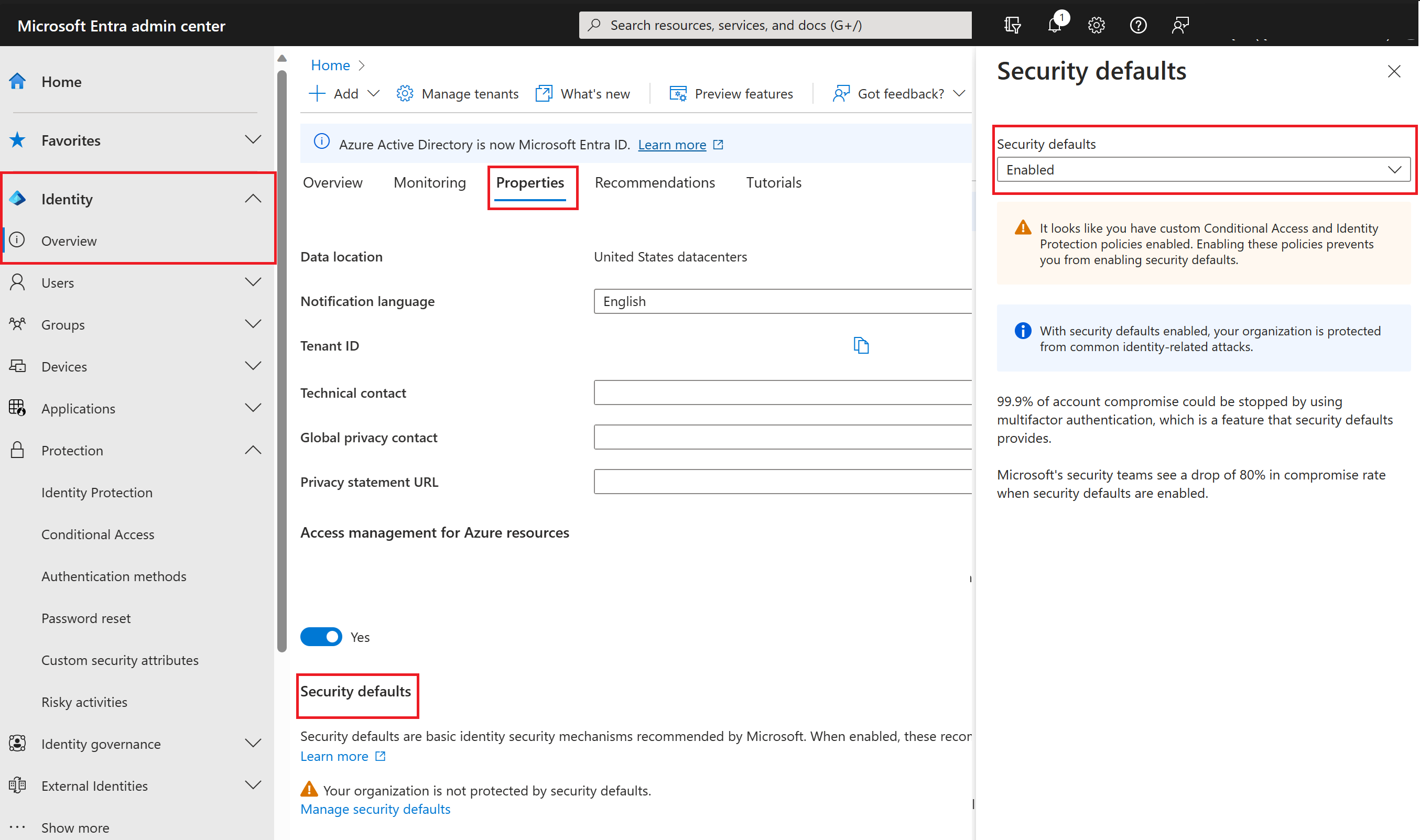

لتفعيل أو تعطيل إعدادات الأمان الافتراضية، قم بتسجيل الدخول إلى مركز إدارة Microsoft Entra على الأقل كمسؤول وصول مشروط، ثم تصفح إلىخصائص>> Properties، واختر إدارة إعدادات الأمان الافتراضية.

لمن ذلك؟

| من الذي يجب أن يستخدم الإعدادات الافتراضية للأمان؟ | من الذي لا ينبغي له استخدام الإعدادات الافتراضية للأمان؟ |

|---|---|

| المنظمات التي ترغب في زيادة وضعها الأمني ولكنها لا تعرف كيف أو أين تبدأ | المؤسسات التي تستخدم حاليًا نُهج الوصول المشروط لجمع الإشارات معًا، واتخاذ القرارات، وفرض النُهج التنظيمية |

| المؤسسات التي تستخدم المستوى المجاني من ترخيص معرف Microsoft Entra | التنظيم مع تراخيص Microsoft Entra ID Premium |

| المؤسسات التي لها متطلبات أمان معقدة تتطلب استخدام الوصول المشروط |

النُهج التي تم فرضها

تسجيل مصادقة موحدة متعددة العوامل

يجب على جميع المستخدمين في المستأجر التسجيل للمصادقة متعددة العوامل (MFA) باستخدام تطبيق Microsoft Authenticator. التسجيل مطلوب فورا—لا توجد فترة سماح. عندما يسجل المستخدمون الدخول بعد تفعيل إعدادات الأمان، يطلب منهم التسجيل قبل أن يتمكنوا من الوصول إلى أي موارد. يستخدم موجه MFA مطابقة الأرقام، حيث يدخل المستخدمون رقما معروضا على الشاشة في تطبيق Microsoft Authenticator، مما يساعد في منع هجمات الإرهاق الناتج عن MFA.

حماية المسؤولين

غالبا ما يزيد المستخدمون الذين لديهم حق الوصول المميز الوصول إلى بيئتك. نظرًا إلى قوة هذه الحسابات، يجب عليك التعامل معها بعناية خاصة. ومن الطرق الشائعة لتحسين حماية الحسابات المتميزة اشتراط وجود شكل أقوى للتحقق من الحساب لتسجيل الدخول. في Microsoft Entra ID، يمكنك الحصول على تحقق أقوى من الحساب من خلال طلب مصادقة متعددة العوامل.

بعد الانتهاء من التسجيل بالمصادقة متعددة العوامل، يطلب من الأدوار التالية لإدارة مايكروسوفت إنترا أداء مصادقة أخرى في كل مرة يسجلون فيها الدخول:

- مسؤول العمومي

- مسؤول التطبيق

- مسؤول المصادقة

- مسؤول نهج المصادقة

- مسؤول الفوترة

- مسؤول تطبيق السحابة

- مسؤول الوصول المشروط

- مسؤول Exchange

- مسؤول مكتب المساعدة

- مسؤول إدارة الهوية

- مسؤول كلمة المرور

- مسؤول مصادقة ذو صلاحيات

- مسؤول الدور المتميز

- مسؤول الأمان

- مسؤول SharePoint

- مسؤول المستخدم

حماية جميع المستخدمين

نميل إلى الاعتقاد بأن حسابات المسؤول هي الحسابات الوحيدة التي تحتاج إلى طبقات إضافية من المصادقة. يتمتع المسؤولون بالوصول الواسع إلى المعلومات الهامة ويمكنهم إجراء تغييرات على الإعدادات التي تشمل الاشتراك. ولكن كثيرًا ما يستهدف المهاجمون المستخدمين النهائيين.

بعد أن يتمكن هؤلاء المهاجمون من الوصول، يمكنهم طلب الوصول إلى معلومات مميزة نيابة عن صاحب الحساب الأصلي. يمكنهم حتى تحميل الدليل بأكمله لتنفيذ هجوم تصيد احتيالي على مؤسستك بأكملها.

إحدى الطرق الشائعة لتحسين الحماية لكافة المستخدمين هي طلب نموذج أقوى للتحقق من الحساب، مثل المصادقة متعددة العوامل، لكل شخص. بعد إكمال المستخدمين لتسجيل المصادقة متعددة العوامل، سيتم طلب منهم إجراء مصادقة إضافية كلما لزم الأمر. تحمي هذه الوظيفة جميع التطبيقات المسجلة بمعرف Microsoft Entra، بما في ذلك تطبيقات SaaS.

حظر المصادقة القديمة

لمنح المستخدمين وصولا سهلا إلى تطبيقات السحابة، يدعم Microsoft Entra ID بروتوكولات مصادقة مختلفة، بما في ذلك المصادقة القديمة. تُعد المصادقة القديمة عبارة عن طلب مصادقة يتم إجراؤه بواسطة:

- عملاء لا يستخدمون مصادقة حديثة (على سبيل المثال، عميل Office 2010). تتضمن المصادقة الحديثة عملاء تنفيذ بروتوكولات، مثل OAuth 2.0، لدعم ميزات مثل المصادقة متعددة العوامل والبطاقات الذكية. عادةً ما تدعم المصادقة القديمة آليات أقل أمانًا مثل كلمات المرور.

- العميل الذي يستخدم بروتوكولات البريد مثل IMAP أو SMTP أو POP3.

اليوم، معظم محاولات تسجيل الدخول المضطربة تأتي من المصادقة القديمة. المصادقة القديمة لا تدعم المصادقة متعددة العوامل. حتى إذا كان لديك نهج مصادقة متعددة العوامل ممكّن على الدليل الخاص بك، يمكن لمخترق أن يجري المصادقة باستخدام بروتوكول أقدم وتجاوز المصادقة متعددة العوامل.

بعد تمكين إعدادات الأمان الافتراضية في المستأجر الخاص بك، سيتم حظر كافة طلبات المصادقة التي تم إجراؤها بواسطة بروتوكول أقدم. تحظر إعدادات الأمان الافتراضية مصادقة Exchange Active Sync الأساسية.