تخطيط نُهج الوصول المشروط

يعد تخطيط نشر الوصول المشروط أمرًا بالغ الأهمية لتحقيق استراتيجية الوصول الخاصة بالمؤسسة للتطبيقات والموارد.

في عالم الاعتماد على الهاتف المحمول والسحابة بصورة أساسية، يصل المستخدمون إلى موارد مؤسستك من أي مكان باستخدام أجهزة وتطبيقات متنوعة. ونتيجة لذلك، فإن التركيز على من يمكنه الوصول إلى مورد ما لم يعد كافيًا. تحتاج أيضًا إلى النظر في مكان المستخدِم، والجهاز المستخدَم، والمورد الذي يتم الوصول إليه، وأكثر من ذلك.

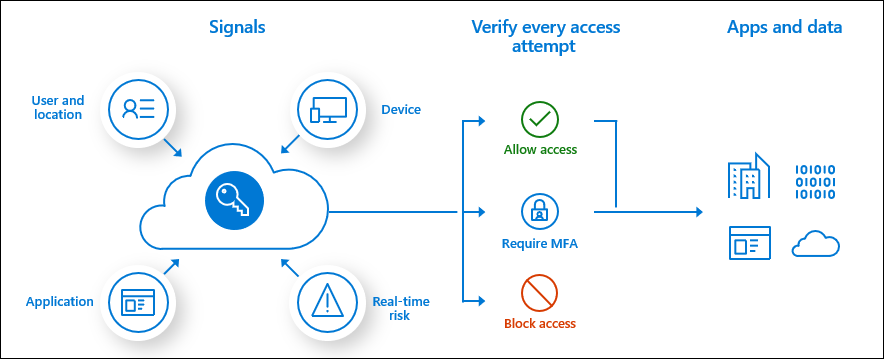

يحلل Microsoft Entra Conditional Access (CA) الإشارات، مثل المستخدم والجهاز والموقع، لأتمتة القرارات وفرض نهج الوصول التنظيمية للمورد. يمكنك استخدام نُهج CA لتطبيق عناصر تحكم في الوصول مثل المصادقة متعددة العوامل (MFA). تسمح لك نُهج CA بمطالبة المستخدمين بـ MFA عند الحاجة إلى الأمان والابتعاد عن طريقة المستخدمين عند عدم الحاجة.

على الرغم من أن الإعدادات الافتراضية للأمان تضمن مستوى أساسيا من الأمان، إلا أن مؤسستك تحتاج إلى مرونة أكثر مما توفره الإعدادات الافتراضية للأمان. يمكنك استخدام المرجع المصدق لتخصيص إعدادات الأمان الافتراضية بمزيد من التفاصيل وتكوين نهج جديدة تفي بمتطلباتك.

المزايا

فوائد نشر الوصول المشروط هي:

- زيادة الإنتاجية - فقط مقاطعة المستخدمين الذين لديهم حالة تسجيل دخول مثل المصادقة متعددة العوامل (MFA) عندما تضمن إشارة واحدة أو أكثر ذلك. تسمح لك نُهج الوصول المشروط بالتحكم عند مطالبة المستخدمين بـ MFA، وعند حظر الوصول، وعندما يجب عليهم استخدام جهاز موثوق به.

- إدارة المخاطر - يعني أتمتة تقييم المخاطر مع ظروف النهج أن عمليات تسجيل الدخول المحفوفة بالمخاطر يتم تحديدها ومعالجتها أو حظرها في وقت واحد. يسمح لك ربط الوصول المشروط بحماية الهوية، الذي يكشف عن الحالات غير الطبيعية والأحداث المشبوهة، بالاستهداف عند حظر الوصول إلى الموارد أو غلقه.

- معالجة التوافق والحوكمة - يمكنك الوصول المشروط من تدقيق الوصول إلى التطبيقات، وعرض شروط الاستخدام للموافقة، وتقييد الوصول استنادا إلى نهج التوافق.

- إدارة التكلفة - نقل نهج الوصول إلى معرف Microsoft Entra يقلل من الاعتماد على الحلول المخصصة أو المحلية لمرجع مصدق وتكاليف بنيتها الأساسية.

- الثقة المعدومة - يساعدك الوصول المشروط على الانتقال نحو بيئة ثقة معدومة.

فهم مكونات نهج الوصول المشروط

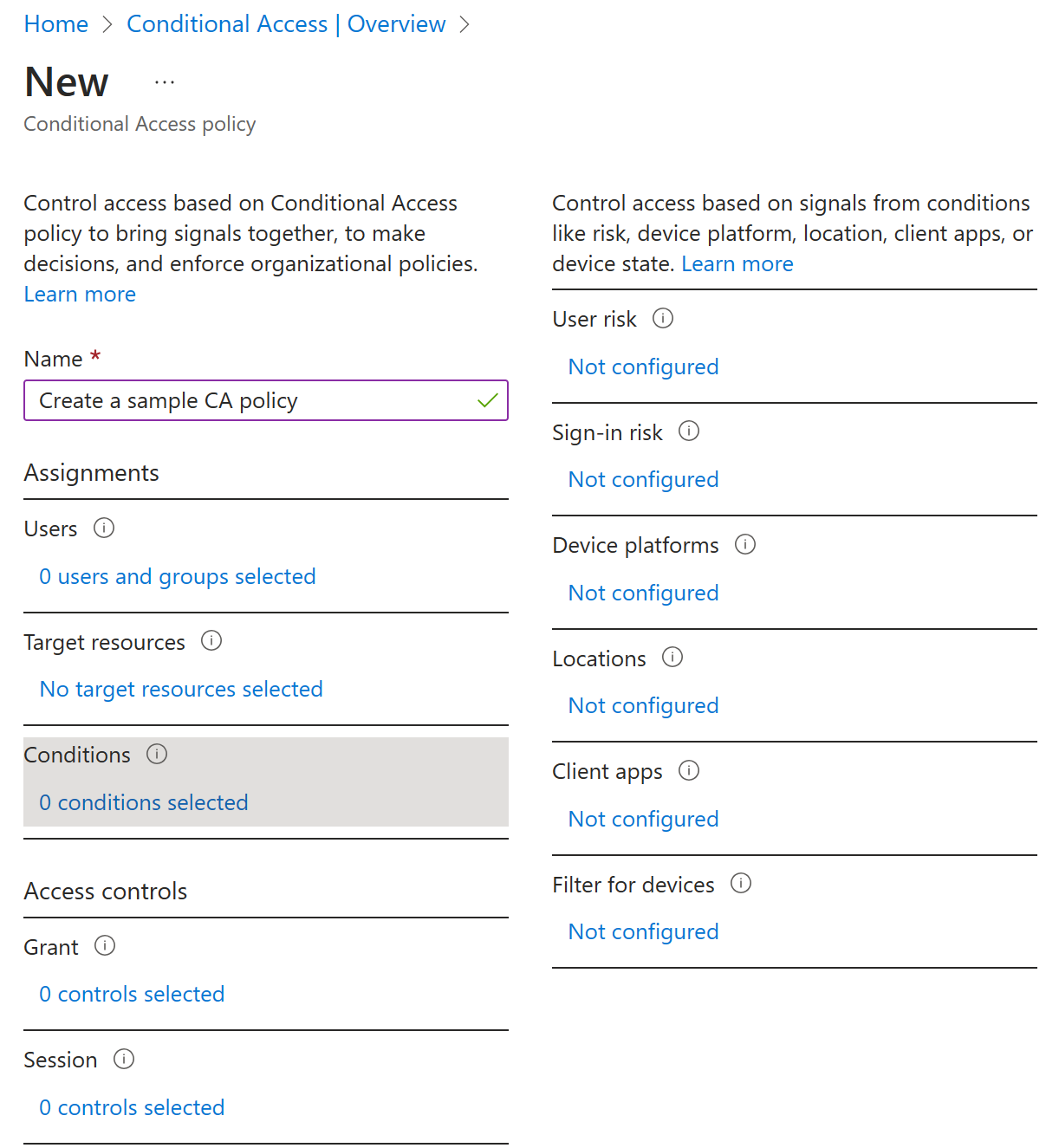

نُهج الوصول المشروط هي جمل شرطية وجوابها: إذا تم استيفاء أحد التعيينات، فقم بتطبيق عناصر التحكم في الوصول هذه. عندما يُكوّن المسؤول نُهج الوصول المشروط، تُسمى الشروط تعيينات. تسمح لك نُهج الوصول المشروط بفرض عناصر تحكم في الوصول على تطبيقات مؤسستك استنادًا إلى واجبات معينة.

تحدد التعيينات المستخدمين والمجموعات التي سيتم تأثرهم بالنهج وتطبيقات السحابة أو الإجراءات التي سينطبق عليها النهج والشروط التي سيتم تطبيق النهج بموجبها. تتيح إعدادات التحكم في الوصول إمكانية الوصول إلى تطبيقات سحابية مختلفة أو تمنعها، ويمكنها تمكين تجارب محدودة داخل تطبيقات سحابية معينة.

بعض الأسئلة الشائعة حول التعيينات وعناصر التحكم في الوصول وعناصر تحكم في جلسة العمل:

- المستخدمون والمجموعات: أي المستخدمين والمجموعات سيتم تضمينهم في النهج أو استبعادهم منه؟ هل يتضمن هذا النهج كافة المستخدمين أو مجموعة معينة من المستخدمين أو أدوار الدليل أو المستخدمين الخارجيين؟

- تطبيقات أو إجراءات السحابة: ما التطبيقات أو التطبيقات التي سينطبق عليه النهج؟ ما هي إجراءات المستخدم التي ستخضع لهذه النهج؟

- الشروط: ما هي منصات الأجهزة التي سيتم تضمينها في النهج أو استبعادها منه؟ ما هي المواقع الموثوقة للمؤسسة؟

- عناصر التحكم في الوصول: هل تريد منح حق الوصول إلى الموارد من خلال تنفيذ متطلبات مثل MFA أو الأجهزة التي تم وضع علامة عليها على أنها متوافقة أو الأجهزة المختلطة المرتبطة ب Microsoft Entra؟

- عناصر التحكم في جلسة العمل: هل تريد التحكم في الوصول إلى تطبيقات السحابة من خلال تنفيذ متطلبات مثل أذونات التطبيق المفروضة أو التحكم في تطبيق الوصول المشروط؟

إصدار رمز الوصول المميز

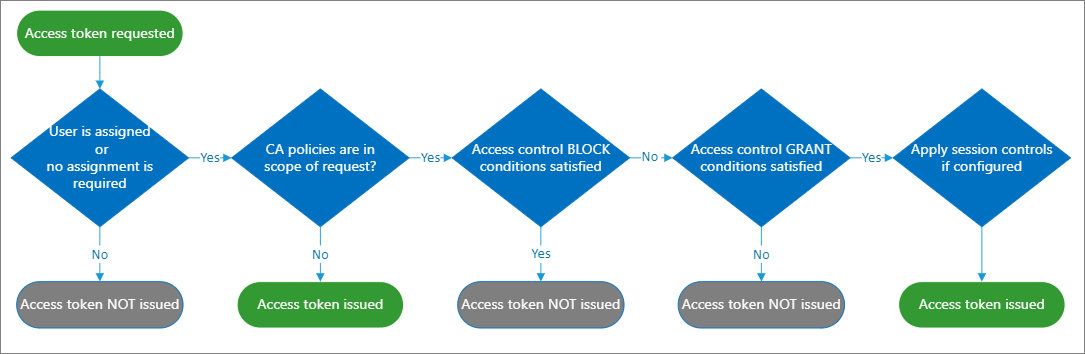

تمكن رموز الوصول المميزة العملاء من الاتصال بواجهات برمجة التطبيقات المحمية على الويب بشكل آمن، وتُستخدم بواسطة واجهات برمجة تطبيقات الويب لإجراء المصادقة والتخويل. لكل مواصفات OAuth، تكون رموز الوصول المميزة سلاسل معتمة بدون تنسيق معين. إن بعض موفري الهوية (IDPs) يستخدمون GUIDs بينما يستخدم الآخرون النقط المشفرة. يستخدم النظام الأساسي لهوية Microsoft مجموعة متنوعة من تنسيقات رمز الوصول استنادًا إلى تكوين واجهة برمجة التطبيقات الذي يقبل الرمز المميز.

من المهم فهم كيفية إصدار رموز الوصول.

إشعار

إذا لم يكن هناك تعيين مطلوب، ولم يكن هناك نهج وصول مشروط نافذ المفعول، فإن السلوك الافتراضي هو إصدار رمز وصول مميز.

على سبيل المثال، ضع في اعتبارك نهجًا حيث:

إذا كان المستخدم في المجموعة 1، فعليك فرض وزارة الخارجية للوصول إلى التطبيق 1.

إذا حاول مستخدم ليس في المجموعة 1 الوصول إلى التطبيق، وقتها يتحقق شرط “if" ويُصدر رمز مميز. يتطلب استثناء المستخدمين خارج المجموعة 1 نهجًا منفصلاً لحظر كافة المستخدمين الآخرين.

اتبع أفضل الممارسات

يوفر لك إطار عمل الوصول المشروط مرونة تكوين كبيرة. ومع ذلك، تعني المرونة الكبيرة أيضًا أنه يجب عليك مراجعة كل نهج تكوين بعناية قبل الإفراج عنه لتجنب النتائج غير المرغوب فيها.

إعداد حسابات الوصول في حالات الطوارئ

إذا هيأت نهج بشكل خطأ، قد يؤدي إلى منع المؤسسات من مدخل Microsoft Azure. خفف تأمين المسؤول العرضي عن طريق إنشاء حسابين أو أكثر من حسابات الوصول في حالات الطوارئ في المؤسسة. ستتعرف على المزيد حول حسابات الوصول في حالات الطوارئ لاحقا في هذه الدورة التدريبية.

إعداد وضع التقرير فقط

قد يكون من الصعب التنبؤ بعدد وأسماء المستخدمين المتأثرين بمبادرات النشر الشائعة مثل:

- حظر المصادقة القديمة.

- المطالبة بـ MFA.

- تنفيذ نُهج مخاطر تسجيل الدخول.

يسمح وضع التقرير فقط للمسؤولين بتقييم نُهج الوصول المشروط قبل تمكينها في بيئتهم.

استبعاد البلدان التي لا تتوقع تسجيل الدخول منها

يسمح لك معرف Microsoft Entra بإنشاء مواقع مسماة. إنشاء موقع مسمى يتضمن كافة البلدان التي لن تتوقع حدوث تسجيل الدخول منها. ثم أنشئ نهجًا لجميع التطبيقات التي تمنع تسجيل الدخول من هذا الموقع المسمى. تأكد من إعفاء مسؤوليك من هذا النهج.

النُهج المشتركة

عند التخطيط لحل نهج الوصول المشروط، قم بتقييم ما إذا كنت بحاجة إلى إنشاء نُهج لتحقيق النتائج التالية.

المطالبة بمصادقة متعددة العوامل "MFA". تتضمن حالات الاستخدام الشائعة المطالبة بـ MFA مِن قِبل المسؤولين، أو تطبيقات معينة، أو لجميع المستخدمين، أو من مواقع الشبكات التي لا تثق بها.

الاستجابة للحسابات محتملة الاختراق. يمكن تمكين ثلاثة نُهج افتراضية: مطالبة كافة المستخدمين بالتسجيل في MFA، المطالبة بتغيير كلمة المرور للمستخدمين المعرضين لخطر كبير، ومطالبة MFA للمستخدمين الذين لديهم مخاطرة متوسطة أو عالية بتسجيل الدخول.

المطالبة بأجهزة مُدارة.. يساعد انتشار الأجهزة المدعومة للوصول إلى موارد السحابة على تحسين إنتاجية المستخدمين. ربما لا تريد الوصول إلى موارد معينة في البيئة الخاصة بك بواسطة أجهزة ذات مستوى حماية غير معروف. للحصول على هذه الموارد، تتم المطالبة بأن يتمكن المستخدمون من الوصول إليها باستخدام جهاز مدار فحسب.

المطالبة بتطبيقات العميل المُعتمدة. يستخدم الموظفون أجهزتهم المحمولة لكل من المهام الشخصية ومهام العمل. لسيناريوهات BYOD يجب أن تقرر إدارة الجهاز بأكمله أو البيانات الموجودة عليه فحسب. إذا كنت تدير البيانات والوصول فحسب، يمكنك طلب تطبيقات سحابية معتمدة يمكنها حماية بيانات شركتك.

حظر الوصول. يتجاوز حظر الوصول كافة التعيينات الأخرى لمستخدم ولديه القدرة على منع المؤسسة بأكملها من تسجيل الدخول إلى المستأجر. يمكن استخدامه، على سبيل المثال، عندما تقوم بترحيل تطبيق إلى معرف Microsoft Entra، ولكنك لست مستعدا لأي شخص لتسجيل الدخول إليه حتى الآن. يمكنك أيضًا حظر مواقع معينة على الشبكة من الوصول إلى تطبيقات السحابة أو حظر التطبيقات باستخدام المصادقة القديمة من الوصول إلى موارد المستأجر.

هام

إذا قمت بإنشاء نهج لمنع الوصول لكافة المستخدمين، فتأكد من استبعاد حسابات الوصول في حالات الطوارئ، ثم ضع في الاعتبار استبعاد كافة المسؤولين من النهج.

إنشاء واختبار النُّهج

في كل مرحلة من مراحل النشر، تأكد من أنك تقوم بتقييم النتائج كما هو متوقع.

عندما تكون هناك نُهج جديدة جاهزة، قم بنشرها على مراحل في بيئة الإنتاج:

- توفير اتصال التغيير الداخلي للمستخدمين النهائيين.

- ابدأ بمجموعة صغيرة من المستخدمين، وتحقق من سلوك النهج كما هو متوقع.

- عند توسيع نهج لتضمين المزيد من المستخدمين، استمر في استبعاد كافة المسؤولين. يضمن استثناء المسؤولين أن شخص ما لا يزال لديه حق الوصول إلى نهج إذا كان التغيير مطلوباً.

- تطبيق نهج على كافة المستخدمين فقط بعد اختباره بدقة. تأكد من أن لديك حساب مسؤول واحد على الأقل لا ينطبق عليه النهج.

إنشاء مستخدمي اختبار

إنشاء مجموعة من مستخدمي اختبار تعكس المستخدمين في بيئة الإنتاج الخاصة بك. يتيح لك إنشاء مستخدمي الاختبار التحقق من عمل النُهج كما هو متوقع قبل أن تطبقها على مستخدمين فعليين، ويحتمل أن تُعطل وصولهم إلى التطبيقات والموارد.

بعض المؤسسات لديها مستأجرو اختبار لهذا الغرض. ومع ذلك، قد يكون من الصعب إعادة إنشاء كافة الشروط والتطبيقات في مستأجر اختبار لاختبار نتائج نهج بشكل كامل.

إنشاء خطة اختبار

من المهم أن تتضمن خطة الاختبار مقارنة بين النتائج المتوقعة والنتائج الفعلية. يجب أن يكون لديك دائما توقع قبل اختبار شيء. يوضح الجدول التالي حالات الاختبار التوضيحية. اضبط السيناريوهات والنتائج المتوقعة استنادًا إلى كيفية تكوين نُهج الوصول المشروط.

| اسم النهج | السيناريو | النتيجة المتوقعة |

|---|---|---|

| طلب مصادقة متعددة العوامل (MFA) عند العمل | يوقع المستخدم المعتمد في التطبيق في أثناء وجوده في موقع موثوق به / العمل | لا تتم مطالبة المستخدم بمصادقة متعددة العوامل (MFA). المستخدم مصرح له بالوصول. يتصل المستخدم من موقع موثوق به. يمكنك اختيار طلب مصادقة متعددة العوامل (MFA) في هذه الحالة. |

| طلب مصادقة متعددة العوامل (MFA) عند العمل | يوقع المستخدم المعتمد في التطبيق في أثناء عدم وجوده في موقع موثوق به / العمل | يُطالب المستخدم بـ MFA ويمكنه تسجيل الدخول بنجاح |

| المطالبة بـ MFA (للمسؤول) | يوقع المسؤول العام في التطبيق | تتم مطالبة المسؤول بـ MFA |

| عمليات تسجيل الدخول المحفوفة بالمخاطر | يسجل المستخدم الدخول إلى التطبيق باستخدام متصفح غير معتمد | تتم مطالبة المستخدم بـ MFA |

| إدارة الأجهزة | يحاول المستخدم المعتمد تسجيل الدخول من جهاز معتمد | تم منح الوصول |

| إدارة الأجهزة | يحاول المستخدم المعتمد تسجيل الدخول من جهاز غير مصرح به | تم حظر الوصول |

| تغيير كلمة المرور للمستخدمين الخطرين | يحاول المستخدم المعتمد تسجيل الدخول باستخدام بيانات اعتماد مخترَقة (تسجيل دخول عالي المخاطر) | تتم مطالبة المستخدم بتغيير كلمة المرور أو يتم حظر الوصول استنادًا إلى النهج الخاص بك |

متطلبات الترخيص

- معرف Microsoft Entra المجاني - لا يوجد وصول مشروط

- اشتراك Office 365 مجاني - لا يوجد وصول مشروط

- Microsoft Entra ID Premium 1 (أو Microsoft 365 E3 وما فوق) - عمل الوصول المشروط استنادا إلى القواعد القياسية

- Microsoft Entra ID Premium 2 - الوصول المشروط، ويمكنك استخدام تسجيل الدخول المحفوفا بالمخاطر والمستخدمين الخطرين وخيارات تسجيل الدخول المستندة إلى المخاطر أيضا (من حماية الهوية)