تطبيق عناصر التحكم في التطبيق

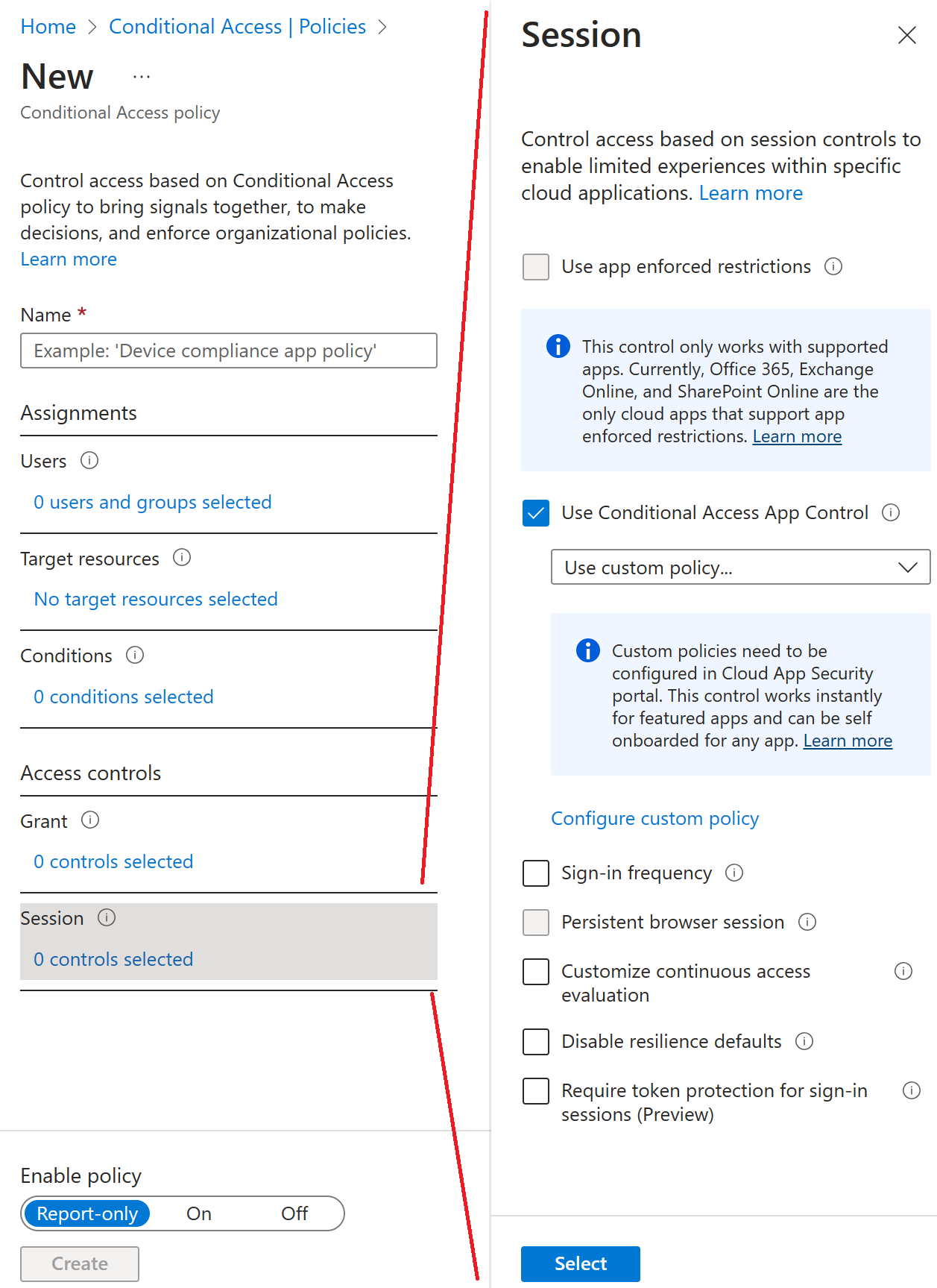

تتيح وحدة التحكم بتطبيق الوصول المشروط إمكانية مراقبة الوصول إلى تطبيقات المستخدم وجلسات العمل والتحكم فيها في الوقت الحقيقي بناءً على نُهج الوصول والجلسة. يتم استخدام نُهج الوصول والجلسة داخل مدخل Microsoft Defender for Cloud Apps لزيادة تحسين عوامل التصفية وتعيين الإجراءات التي يجب اتخاذها على المستخدم.

وحدة التحكم بتطبيق الوصول المشروط

يستخدم التحكم في تطبيق الوصول المشروط بنية وكيل عكسي ويتم دمجه بشكل فريد مع الوصول المشروط ل Microsoft Entra. يسمح لك الوصول المشروط من Microsoft Entra بفرض عناصر التحكم في الوصول على تطبيقات مؤسستك استنادا إلى شروط معينة. تُحدد الشروط مَن (المستخدم أو مجموعة المستخدمين) وماذا (تطبيقات السحابة) وأين (المواقع والشبكات) يتم تطبيق نهج الوصول المشروط عليها. بعد تحديد الشروط، يمكنك توجيه المستخدمين إلى Microsoft Defender for Cloud Apps حيث يمكنك حماية البيانات باستخدام وحدة التحكم بتطبيق الوصول المشروط عن طريق تطبيق عناصر التحكم في الوصول والجلسة.

باستخدام نهج الوصول والجلسات يمكنك القيام بما يلي:

- منع النقل غير المصرح للبيانات: يمكنك حظر تنزيل المستندات الحساسة وقصها ونسخها وطباعتها على الأجهزة غير المُدارة على سبيل المثال.

- الحماية عند التنزيل: بدلاً من حظر تنزيل المستندات الحساسة، يمكنك طلب تسمية المستندات وحمايتها باستخدام حماية البيانات في Azure. يضمن هذا الإجراء حماية المستند وتقييد وصول المستخدم في جلسة يُحتمل أن تكون خطرة.

- منع تحميل الملفات غير المسماة: قبل تحميل ملف حساس وتوزيعه واستخدامه من قبل الآخرين، من المهم التأكد من أن الملف يحمل التسمية الصحيحة والحماية الصحيحة. يمكنك التأكد من حظر تحميل الملفات غير المسماة ذات المحتوى الحساس حتى يقوم المستخدم بتصنيف المحتوى.

- مراقبة جلسات المستخدم من أجل التوافق: تتم مراقبة المستخدمين الخطرين عند تسجيلهم الدخول إلى التطبيقات ويتم تسجيل إجراءاتهم من داخل الجلسة. يمكنك التحقيق في سلوك المستخدم وتحليله لفهم أين وتحت أي ظروف يجب تطبيق نُهج الجلسة في المستقبل.

- حظر الوصول: يمكنك حظر الوصول على مستويات متعددة لتطبيقات ومستخدمين معينين بناءً على العديد من عوامل الخطر. على سبيل المثال، يمكنك حظرها إذا كانت تستخدم شهادات العميل كشكل من أشكال إدارة الأجهزة.

- حظر الأنشطة المخصصة: تحتوي بعض التطبيقات على سيناريوهات فريدة تنطوي على مخاطر، على سبيل المثال، إرسال رسائل ذات محتوى حساس في تطبيقات مثل Microsoft Teams أو Slack. في هذه الأنواع من السيناريوهات، يمكنك فحص الرسائل بحثاً عن محتوى حساس وحظرها في الوقت الحقيقي.

كيفية القيام بما يلي: المطالبة بنهج حماية التطبيق وتطبيق العميل المعتمد من أجل الوصول إلى تطبيق السحابة باستخدام الوصول المشروط

يستخدم الأشخاص أجهزتهم المحمولة بانتظام في المهام الشخصية ومهام العمل. بينما يتم التأكد من إمكانية قيام الموظفين بتحقيق إنتاجية، ترغب المؤسسات أيضًا في منع فقدان البيانات من التطبيقات التي يحتمل أن تكون غير آمنة. باستخدام الوصول المشروط، يمكن للمؤسسات تقييد الوصول إلى تطبيقات العميل المعتمدة (الحديثة القادرة على المصادقة).

يعرض هذا القسم سيناريوهين لتكوين نُهج الوصول المشروط لموارد مثل Microsoft 365 وExchange Online وSharePoint Online.

إشعار

لطلب تطبيقات العميل المعتمدة لأجهزة iOS وAndroid، يجب تسجيل هذه الأجهزة أولا في Microsoft Entra ID.

السيناريو 1: تتطلب تطبيقات Microsoft 365 تطبيق العميل المعتمدة

في هذا السيناريو، قررت شركة Contoso أن المستخدمين الذين يستخدمون الأجهزة المحمولة يمكنهم الوصول إلى كافة خدمات Microsoft 365 طالما أنهم يستخدمون تطبيقات العميل المعتمدة، مثل Outlook mobile وOneDrive وMicrosoft Teams. يقوم جميع مستخدميهم بالفعل بتسجيل الدخول باستخدام بيانات اعتماد Microsoft Entra ولديهم تراخيص معينة لهم تتضمن معرف Microsoft Entra Premium P1 أو P2 وMicrosoft Intune.

يجب على المؤسسات إكمال الخطوات الثلاث التالية من أجل المطالبة باستخدام تطبيق العميل المعتمد على الأجهزة المحمولة.

الخطوة 1: يتطلب نهج عملاء المصادقة الحديثة المستندة إلى Android وiOS استخدام تطبيق عميل معتمد عند الوصول إلى Exchange Online.

سجل الدخول إلى مركز إدارة Microsoft Entra كمسؤول أمان أو مسؤول الوصول المشروط.

استعرض للوصول إلى الهوية، ثم الحماية، ثم الوصول المشروط.

حدد +Create new policy.

أعطِ نهجك اسمًا. ونوصي المؤسسات بأن تنشئ معيارًا ذا معنى لأسماء نُهجها.

ضمن "Assignments"، حدد "Users and groups".

- ضمن "Include"، حدد "All users" أو "Users and groups" المحددة التي ترغب في تطبيق هذه السياسة عليها.

- حدد تم.

ضمن "Cloud apps or actions" ثم "Include"، حدد "Office 365".

ضمن "Conditions"، حدد "Device platforms".

- عيّن "Configure" إلى "Yes".

- قم بتضمين "Android" و"iOS".

ضمن "Conditions"، حدد "Client apps (preview)".

عيّن "Configure" إلى "Yes".

حدد "Mobile apps and desktop clients" و"Modern authentication clients".

ضمن "Access controls" ثم "Grant"، حدد "Grant access"، و"Require approved client app"، وحدد "Select".

قم بتأكيد الإعدادات الخاصة بك وعيّن "Enable policy" إلى "On".

حدد "Create" لإنشاء النهج وتمكينه.

الخطوة 2: تكوين نهج الوصول المشروط ل Microsoft Entra ل Exchange Online باستخدام ActiveSync (EAS).

استعرض للوصول إلى الهوية، ثم الحماية، ثم الوصول المشروط.

حدد +Create new policy.

أعطِ نهجك اسمًا. ونوصي المؤسسات بأن تنشئ معيارًا ذا معنى لأسماء نُهجها.

ضمن "Assignments"، حدد "Users and groups".

- ضمن "Include"، حدد "All users" أو "Users and groups" المحددة التي ترغب في تطبيق هذه السياسة عليها.

- حدد تم.

ضمن "Cloud apps or actions"، ثم "Include"، حدد "Office 365 Exchange Online".

ضمن "Conditions":

"تطبيقات العميل (معاينة)":

- عيّن "Configure" إلى "Yes".

- حدد "Mobile apps and desktop clients" و"Exchange ActiveSync clients".

ضمن "Access controls" ثم "Grant"، حدد "Grant access"، و"Require approved client app"، وحدد "Select".

قم بتأكيد الإعدادات الخاصة بك وعيّن "Enable policy" إلى "On".

حدد "Create" لإنشاء النهج وتمكينه.

الخطوة 3: تكوين نهج حماية تطبيق Intune لتطبيقات عميل iOS وAndroid.

راجع المقالة كيفية إنشاء نُهج حماية التطبيقات وتعيينها لمعرفة خطوات إنشاء نُهج حماية التطبيقات لنظامي التشغيل Android وiOS.

السيناريو 2: يتطلب تطبيقا Exchange Online وSharePoint Online تطبيق عميل معتمدًا

في هذا السيناريو، قررت شركة Contoso أنه لا يمكن للمستخدمين الوصول إلا إلى البريد الإلكتروني وبيانات SharePoint على الأجهزة المحمولة طالما أنهم يستخدمون تطبيق عميل معتمد مثل Outlook للأجهزة المحمولة. يقوم جميع مستخدميهم بالفعل بتسجيل الدخول باستخدام بيانات اعتماد Microsoft Entra ولديهم تراخيص معينة لهم تتضمن معرف Microsoft Entra Premium P1 أو P2 وMicrosoft Intune.

يجب على المؤسسات إكمال الخطوات الثلاث التالية من أجل طلب استخدام تطبيق العميل المعتمد على الأجهزة المحمولة وعملاء Exchange ActiveSync.

الخطوة 1: يتطلب نهج عملاء المصادقة الحديثة المستندة إلى Android وiOS استخدام تطبيق عميل معتمد عند الوصول إلى Exchange Online وSharePoint Online.

سجل الدخول إلى مركز إدارة Microsoft Entra كمسؤول أمان أو مسؤول الوصول المشروط.

استعرض للوصول إلى الهوية، ثم الحماية، ثم الوصول المشروط.

حدد "New policy".

أعطِ نهجك اسمًا. ونوصي المؤسسات بأن تنشئ معيارًا ذا معنى لأسماء نُهجها.

ضمن "Assignments"، حدد "Users and groups".

- ضمن "Include"، حدد "All users" أو "Users and groups" المحددة التي ترغب في تطبيق هذه السياسة عليها.

- حدد تم.

ضمن "Cloud apps or actions"، ثم "Include"، حدد "Office 365 Exchange Online" و"Office 365 SharePoint Online".

ضمن "Conditions"، حدد "Device platforms".

- عيّن "Configure" إلى "Yes".

- قم بتضمين "Android" و"iOS".

ضمن "Conditions"، حدد "Client apps (preview)".

- عيّن "Configure" إلى "Yes".

- حدد "Mobile apps and desktop clients" و"Modern authentication clients".

ضمن "Access controls" ثم "Grant"، حدد "Grant access"، و"Require approved client app"، وحدد "Select".

قم بتأكيد الإعدادات الخاصة بك وعيّن "Enable policy" إلى "On".

حدد "Create" لإنشاء النهج وتمكينه.

الخطوة 2: يتطلب نهج عملاء Exchange ActiveSync استخدام تطبيق عميل معتمد.

استعرض للوصول إلى الهوية، ثم الحماية، ثم الوصول المشروط.

حدد "New policy".

أعطِ نهجك اسمًا. ونوصي المؤسسات بأن تنشئ معيارًا ذا معنى لأسماء نُهجها.

ضمن "Assignments"، حدد "Users and groups".

- ضمن "Include"، حدد "All users" أو "Users and groups" المحددة التي ترغب في تطبيق هذه السياسة عليها.

- حدد تم.

ضمن "Cloud apps or actions"، ثم "Include"، حدد "Office 365 Exchange Online".

ضمن "Conditions":

"تطبيقات العميل (معاينة)":

- عيّن "Configure" إلى "Yes".

- حدد "Mobile apps and desktop clients" و"Exchange ActiveSync clients".

ضمن "Access controls" ثم "Grant"، حدد "Grant access"، و"Require approved client app"، وحدد "Select".

قم بتأكيد الإعدادات الخاصة بك وعيّن "Enable policy" إلى "On".

حدد "Create" لإنشاء النهج وتمكينه.

الخطوة 3: تكوين نهج حماية تطبيق Intune لتطبيقات عميل iOS وAndroid.

راجع المقالة كيفية إنشاء نُهج حماية التطبيقات وتعيينها لمعرفة خطوات إنشاء نُهج حماية التطبيقات لنظامي التشغيل Android وiOS.

نظرة عامة على نُهج حماية التطبيقات

سياسات حماية التطبيقات (APP) هي قواعد تضمن بقاء بيانات المؤسسة آمنة أو مضمنة في تطبيق مُدار. يمكن أن تكون السياسة قاعدة يتم فرضها عندما يحاول المستخدم الوصول إلى بيانات "الشركة" أو نقلها، أو مجموعة من الإجراءات المحظورة أو المراقبة عندما يكون المستخدم داخل التطبيق. التطبيق المُدار لديه نُهج حماية التطبيق المطبقة عليه، ويمكن إدارته من قِبَل Intune.

تسمح لك نُهج حماية تطبيقات إدارة تطبيقات الجوال (MAM) بإدارة بيانات مؤسستك وحمايتها داخل أحد التطبيقات. بفضل استخدام MAM دون تسجيل (MAM-WE)، يمكن إدارة التطبيق المرتبط بالعمل أو المدرسة الذي يحتوي على بيانات حساسة على أي جهاز تقريباً، بما في ذلك الأجهزة الشخصية في سيناريوهات استخدم جهازك الشخصي (BYOD). يمكن إدارة العديد من تطبيقات الإنتاجية، مثل تطبيقات Microsoft Office، بواسطة Intune MAM.

كيف يمكنك حماية بيانات التطبيق

يستخدم الموظفون الأجهزة المحمولة لكل من المهام الشخصية ومهام العمل. بينما ترغب في التأكد من أن موظفيك يمكن أن يكونوا منتجين، فأنت تريد منع فقدان البيانات – بشكل مقصود وغير مقصود. ستحتاج أيضا إلى حماية بيانات الشركة التي يتم الوصول إليها من الأجهزة التي لا تديرها.

يمكنك استخدام نُهج حماية تطبيق Intune بشكل مستقل عن أي حل لإدارة أجهزة المحمول (MDM). يساعدك هذا الاستقلال على حماية بيانات الشركة مع أو بدون تسجيل الأجهزة في حل إدارة الجهاز. من خلال تنفيذ نُهج على مستوى التطبيق، يمكنك تقييد الوصول إلى موارد الشركة والاحتفاظ بالبيانات ضمن نطاق اختصاص قسم تكنولوجيا المعلومات.

نُهج حماية التطبيقات على الأجهزة

يمكن تكوين نُهج حماية التطبيقات للتطبيقات التي تعمل على الأجهزة:

المسجلة في Microsoft Intune: عادة ما تكون هذه الأجهزة مملوكة للشركة.

المسجلة في حل MDM من جهة خارجية: عادة ما تكون هذه الأجهزة مملوكة للشركة.

إشعار

لا ينبغي استخدام نُهج إدارة تطبيقات الجوال مع إدارة تطبيقات الجوال من جهة خارجية أو حلول الحاويات الآمنة.

غير مسجلة في أي حل لإدارة أجهزة المحمول: عادة ما تكون هذه الأجهزة مملوكة للموظفين ولا تتم إدارتها أو تسجيلها في Intune أو حلول MDM الأخرى.

هام

يمكنك إنشاء نُهج إدارة تطبيقات الجوال لتطبيقات Office للأجهزة المحمولة التي تتصل بخدمات Microsoft 365. يمكنك أيضًا حماية الوصول إلى صناديق بريد Exchange المحلية عن طريق إنشاء نُهج حماية تطبيق Intune لـ Outlook لنظام iOS/iPadOS وAndroid الممكّن باستخدام المصادقة الحديثة المختلط. قبل استخدام هذه الميزة، تأكد من تلبية متطلبات Outlook لنظام iOS/iPadOS وAndroid. لا يتم اعتماد نُهج حماية التطبيقات للتطبيقات الأخرى التي تتصل بخدمات Exchange أو SharePoint المحلية.

فوائد استخدام نُهج حماية التطبيقات

إليك المزايا الهامة لاستخدام نُهج حماية التطبيقات:

حماية بيانات شركتك على مستوى التطبيق. نظرًا إلى أن إدارة تطبيقات الجوّال لا تتطلب إدارة الجهاز، يمكنك حماية بيانات الشركة على الأجهزة المُدارة وغير المُدارة. تتركز الإدارة على هوية المستخدم، ما يزيل متطلبات إدارة الأجهزة.

لا تتأثر إنتاجية المستخدم النهائي ولا تُطبق النُهج عند استخدام التطبيق في سياق شخصي. تطبق النُهج فقط في سياق العمل، ما يمنحك القدرة على حماية بيانات الشركة دون المساس بالبيانات الشخصية.

تضمن نُهج حماية التطبيق تنفيذ حماية طبقة التطبيق. على سبيل المثال، يمكنك:

- طلب PIN لفتح تطبيق في سياق عمل.

- التحكم في مشاركة البيانات بين التطبيقات.

- منع حفظ بيانات تطبيق الشركة على موقع تخزين شخصي.

يضمن MDM، بالإضافة إلى MAM، حماية الجهاز. على سبيل المثال، يمكنك طلب PIN للوصول إلى الجهاز، أو يمكنك نشر التطبيقات المُدارة على الجهاز. يمكنك أيضًا نشر التطبيقات على الأجهزة من خلال حل MDM الخاص بك لمنحك المزيد من التحكم في إدارة التطبيقات.

هناك فوائد إضافية لاستخدام MDM مزودة بنُهج حماية التطبيق، ويمكن للشركات استخدام نُهج حماية التطبيق مع وبدون MDM في نفس الوقت. على سبيل المثال، يجب أن يوضع في الحسبان الموظف الذي يستخدم هاتفًا صادرًا عن الشركة، بالإضافة إلى الجهاز اللوحي الشخصي الخاص به. يتم تسجيل هاتف الشركة في MDM ويتم حمايته من قِبَل نُهج حماية التطبيق بينما يُحمى الجهاز الشخصي بنُهج حماية التطبيق فقط.

إذا قمت بتطبيق نهج MAM على المستخدم دون تعيين حالة الجهاز، فسيحصل المستخدم على نهج MAM على كل من الجهاز BYOD والجهاز المدار Intune. يمكنك أيضًا تطبيق نهج MAM استنادًا إلى الحالة المدارة. لذلك عند إنشاء نهج حماية التطبيق، حدد "No"، بجانب "Target to all app types". ثم قم بأي مما يلي:

- تطبيق نهج MAM أقل صرامة على الأجهزة المدارة Intune وتطبيق نهج MAM أكثر تقييدًا على الأجهزة غير المسجلة بـ MDM.

- تطبيق نهج MAM على الأجهزة غير المسجلة فقط.