تنفيذ إدارة الجلسة وتقييم الوصول المستمر

في عمليات التوزيع المعقدة، قد تحتاج المؤسسات إلى تقييد جلسات عمل المصادقة. قد تتضمن بعض السيناريوهات ما يلي:

- الوصول إلى الموارد من جهاز غير مُدار أو مشترك.

- الوصول إلى المعلومات الحساسة من شبكة خارجية.

- المستخدمون التنفيذيون أو مستخدمون لهم أولوية قصوى.

- تطبيقات الأعمال الهامة.

تسمح لك عناصر تحكم الوصول المشروط بإنشاء نُهج تستهدف حالات استخدام معينة داخل المؤسسة دون التأثير على جميع المستخدمين.

قبل الغوص في تفاصيل حول كيفية تكوين النهج، دعنا نفحص التكوين الافتراضي.

تكرار تسجيل دخول المستخدم

يحدد تكرار تسجيل الدخول الفترة الزمنية قبل مطالبة المستخدم بتسجيل الدخول مرة أخرى عند محاولة الوصول إلى مورد.

التكوين الافتراضي لمعرف Microsoft Entra لتكرار تسجيل دخول المستخدم هو نافذة متجددة لمدة 90 يوما. غالبًا ما يبدو طلب بيانات الاعتماد من المستخدمين أمرًا معقولاً، ولكنه يمكن أن يأتي بنتائج عكسية: يمكن للمستخدمين الموجَّهين نحو إدخال بيانات اعتمادهم دون تفكير أن يعطوها بشكل غير مقصود إلى طلب بيانات اعتماد خبيث.

قد يبدو من المقلق عدم مطالبة مستخدم بتسجيل الدخول مرة أخرى؛ في الواقع أي انتهاك لنُهج تكنولوجيا المعلومات سوف يلغي الدورة. تتضمن بعض الأمثلة تغيير كلمة مرور أو جهاز غير ممتثل أو تعطيل حساب. يمكنك أيضاً صراحة إبطال جلسات المستخدمين باستخدام PowerShell. يأتي التكوين الافتراضي لمعرف Microsoft Entra إلى "لا تطلب من المستخدمين تقديم بيانات الاعتماد الخاصة بهم إذا لم يتغير وضع الأمان لجلسات العمل الخاصة بهم."

يعمل إعداد تكرار تسجيل الدخول مع التطبيقات التي نفذت بروتوكولات OAUTH2 أو OIDC وفقًا للمعايير. تتوافق معظم تطبيقات Windows وMac والأجهزة المحمولة، بما في ذلك تطبيقات الويب التالية، مع الإعداد.

- Word، Excel، PowerPoint Online

- OneNote عبر الإنترنت

- Office.com

- مدخل مسؤول Microsoft 365

- Exchange عبر الإنترنت

- SharePoint وOneDrive

- عميل ويب Teams

- Dynamics CRM عبر الإنترنت

- مدخل Azure

يعمل إعداد تكرار تسجيل الدخول مع تطبيقات SAML أيضا، طالما أنها لا تسقط ملفات تعريف الارتباط الخاصة بها وتتم إعادة توجيهها مرة أخرى إلى معرف Microsoft Entra للمصادقة على أساس منتظم.

تكرار تسجيل دخول المستخدم والمصادقة متعددة العوامل

تم تطبيق تكرار تسجيل الدخول مسبقا فقط على مصادقة العامل الأول على الأجهزة التي تم ربطها ب Microsoft Entra، والانضمام إلى Hybrid Microsoft Entra، وتسجيل Microsoft Entra. لم تكن هناك طريقة سهلة لعملائنا لإعادة فرض المصادقة متعددة العوامل (MFA) على تلك الأجهزة. بناءً على ملاحظات العملاء، فإن تكرار تسجيل الدخول سينطبق على MFA أيضًا.

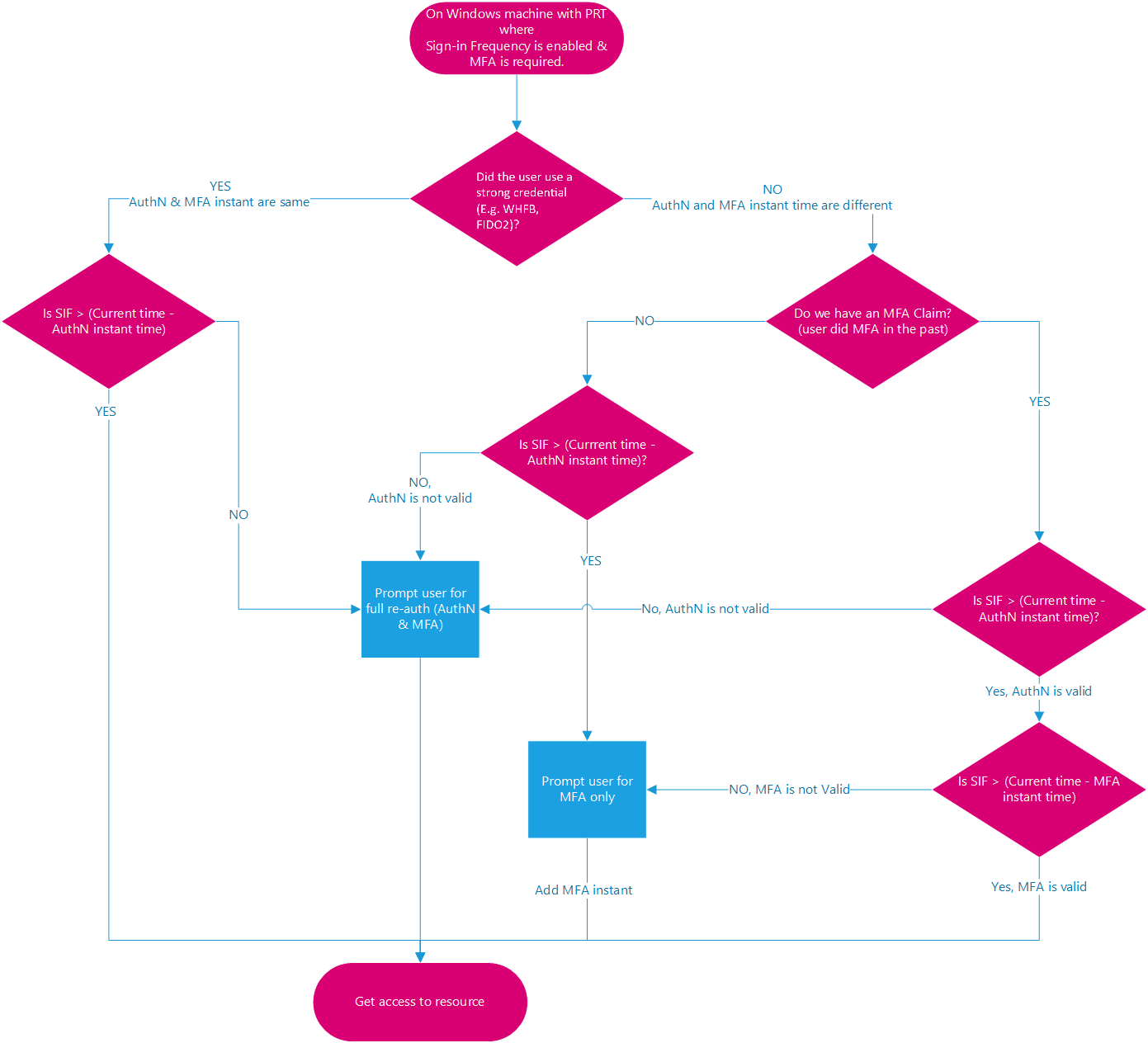

تكرار تسجيل دخول المستخدم وهويات الجهاز

إذا كان لديك أجهزة Microsoft Entra منضمة أو مختلطة من Microsoft Entra أو أجهزة مسجلة في Microsoft Entra، عندما يقوم المستخدم بإلغاء تأمين أجهزته أو تسجيل الدخول بشكل تفاعلي، فسيلبي هذا الحدث نهج تكرار تسجيل الدخول أيضا. في المثالين التاليين، يتم تعيين تكرار تسجيل دخول المستخدم إلى ساعة واحدة:

المثال 1:

- في الساعة 00:00، يقوم المستخدم بتسجيل الدخول إلى جهاز Windows 10 Microsoft Entra المنضم ويبدأ العمل على مستند مخزن على SharePoint Online.

- يستمر المستخدم في العمل على نفس المستند على جهازه لمدة ساعة.

- في 01:00، تتم مطالبة المستخدم بتسجيل الدخول مرة أخرى استنادًا إلى متطلبات تكرار تسجيل الدخول في نهج الوصول المشروط الذي تم تكوينه بواسطة المسؤول.

المثال 2:

- في الساعة 00:00، يقوم المستخدم بتسجيل الدخول إلى جهاز Windows 10 Microsoft Entra المنضم ويبدأ العمل على مستند مخزن على SharePoint Online.

- في الساعة 00:30، يستيقظ المستخدم ويحصل على استراحة، ويؤمن جهازه.

- في 00:45، يعود المستخدم من الاستراحة الخاصة به ويفتح الجهاز.

- في 01:45، تتم مطالبة المستخدم بتسجيل الدخول مرة أخرى استنادًا إلى متطلبات تكرار تسجيل الدخول في نهج الوصول المشروط الذي تم تكوينه من قبل المسؤول منذ حدث آخر تسجيل دخول في 00:45.

استمرار جلسات التصفح

تسمح جلسة عمل المستعرض المستمرة للمستخدمين بالبقاء في تسجيل الدخول بعد إغلاق نافذة المستعرض الخاصة بهم وإعادة فتحها. يسمح معرف Microsoft Entra الافتراضي لاستمرار جلسة عمل المستعرض للمستخدمين على الأجهزة الشخصية باختيار ما إذا كانوا سيستمرون في جلسة العمل عن طريق إظهار "البقاء قيد تسجيل الدخول؟" المطالبة بعد المصادقة الناجحة.

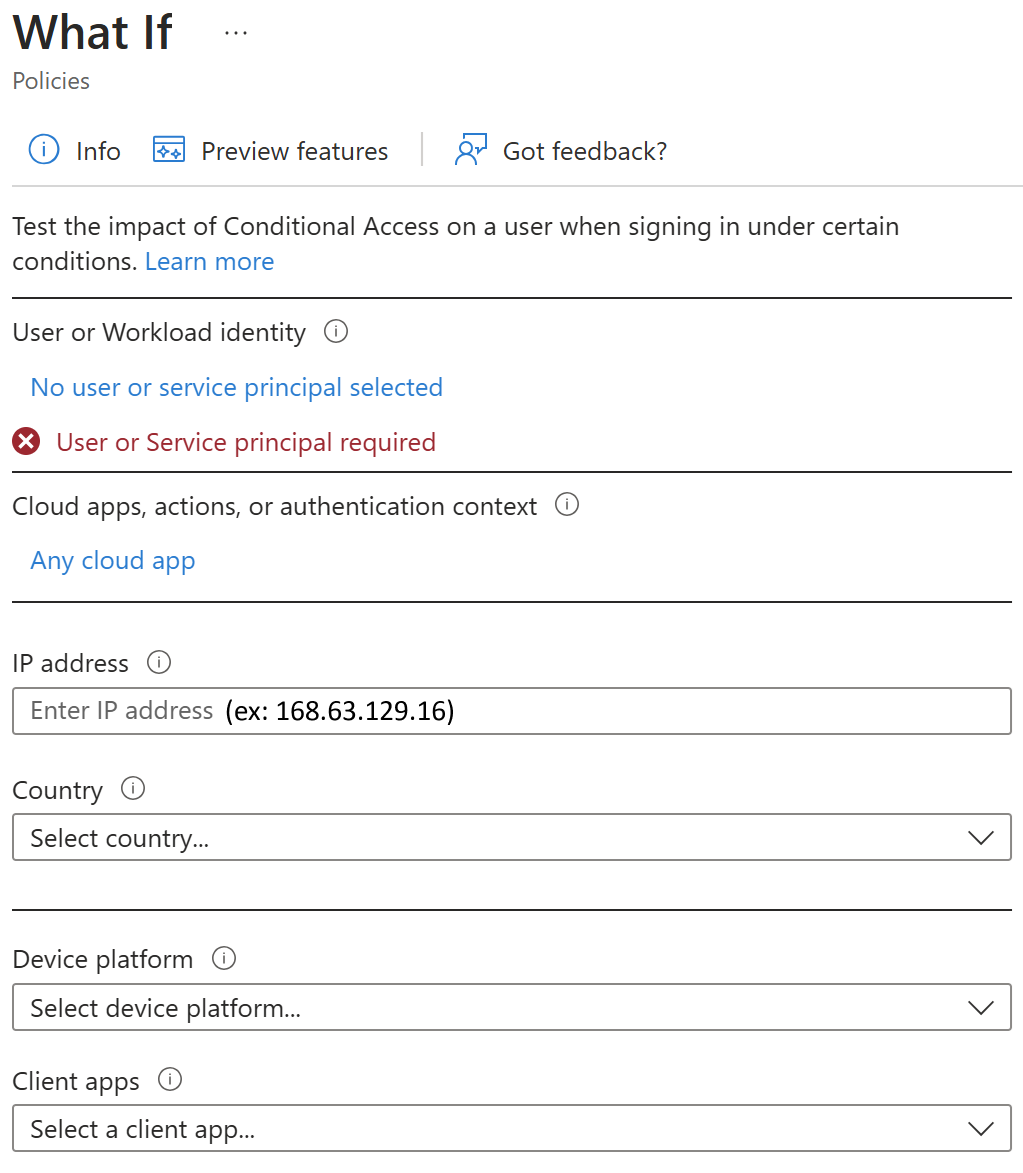

التحقق من الصحة

استخدم أداة "ماذا لو" لمحاكاة تسجيل الدخول من المستخدم إلى التطبيق المستهدف والشروط الأخرى استنادًا إلى كيفية تكوين النهج. تظهر عناصر التحكم في إدارة جلسة عمل المصادقة في نتيجة الأداة.

نشر النهج

للتأكد من أن النهج الخاص بك يعمل كما هو متوقع، فإن أفضل الممارسات الموصى بها هي اختباره قبل طرحه في عملية الإنتاج. بشكل مثالي، استخدم مستأجر اختبار للتحقق ما إذا كان النهج الجديد يعمل كما هو مقصود.

تقييم الوصول المستمر (CAE)

انتهاء صلاحية الرمز المميز وتحديثه هي آلية قياسية في هذه الصناعة. عندما يتصل تطبيق عميل مثل Outlook بخدمة ما مثل Exchange Online، يتم تفويض طلبات واجهة برمجة التطبيقات (API) باستخدام رموز الوصول إلى OAuth 2.0. بشكل افتراضي، تكون الرموز المميزة للوصول صالحة لمدة ساعة واحدة، عند انتهاء صلاحيتها، تتم إعادة توجيه العميل إلى معرف Microsoft Entra لتحديثها. توفر فترة التحديث هذه فرصة لإعادة تقييم النهج الخاصة بوصول المستخدم. على سبيل المثال: قد نختار عدم تحديث الرمز المميز بسبب نهج الوصول المشروط، أو بسبب تعطيل المستخدم في الدليل.

مع ذلك، هناك فارق زمني بين وقت تغيير الشروط للمستخدم ووقت فرض تغييرات النهج. تتطلب الاستجابة في الوقت المناسب لانتهاكات النهج أو مشكلات الأمان "محادثة" بين مصدر الرمز المميز، والطرف المعتمد (التطبيق المستنير). يمنحنا هذا الحوار الثنائي اثنين من القدرات المهمة. يمكن جهة الاعتماد معرفة متى تتغير الخصائص، مثل موقع الشبكة، وإخبار جهة إصدار الرمز المميز. كما أنه يمنح لجهة إصدار الرمز المميز طريقة لإخبار جهة الاعتماد بالتوقف عن احترام الرموز المميزة لمستخدم بعينه بسبب اختراق الحساب أو تعطيله أو أي مخاوف أخرى. آلية هذا الحوار هي تقييم الوصول المستمر (CAE).

المزايا

هناك العديد من الفوائد الرئيسية لتقييم الوصول المستمر.

- إنهاء المستخدم أو تغيير/إعادة تعيين كلمة المرور: سيتم فرض إبطال جلسة المستخدم في زمن قريب من الوقت الحقيقي.

- تغيير موقع الشبكة: سيتم فرض نهج موقع الوصول المشروط في زمن قريب من الوقت الحقيقي.

- يمكن منع تصدير الرمز المميز إلى جهاز خارج الشبكة الموثوق بها باستخدام نهج موقع الوصول المشروط.

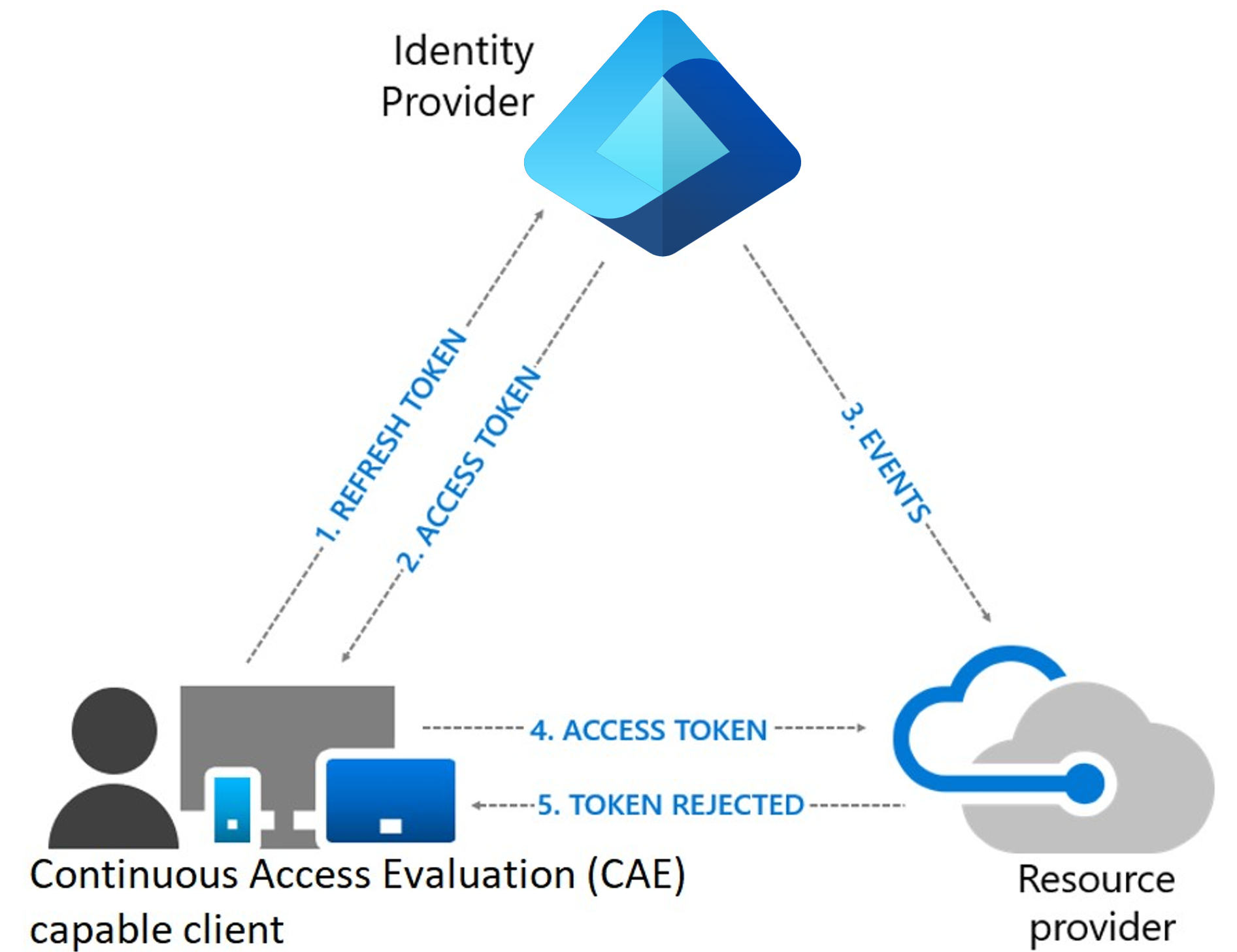

سير عملية التقييم والإبطال

- يقدم عميل قادر على تقييم الوصول المستمر (CAE) بيانات اعتماد أو رمز تحديث مميز لمعرف Microsoft Entra يطلب رمز وصول لبعض الموارد.

- يتم إرجاع رمز الوصول المميز مع بيانات اصطناعية أخرى إلى العميل.

- يعمل مسؤول صراحة على إبطال جميع رموز التحديث المميزة للمستخدم. سيتم إرسال حدث إبطال إلى موفر الموارد من معرف Microsoft Entra.

- يتم عرض رمز الوصول المميز على موفر المورد. يقوم موفر المورد بتقييم صلاحية الرمز المميز ويتحقق مما إذا كان هناك أي حدث لإبطال المستخدم. يستخدم موفر الموارد هذه المعلومات لاتخاذ قرار بمنح حق الوصول إلى المورد أم لا.

- في حالة الرسم التخطيطي، يرفض موفر المورد الوصول ويرسل تحدي مطالبة رقم 401+ مرة أخرى إلى العميل.

- يفهم العميل القادر على تقييم الوصول المستمر تحدي المطالبة رقم +401. يتجاوز ذاكرة التخزين المؤقت ويعود إلى الخطوة 1، ويرسل رمز التحديث المميز الخاص به جنبا إلى جنب مع تحدي المطالبة مرة أخرى إلى معرف Microsoft Entra. سيقوم معرف Microsoft Entra بعد ذلك بإعادة تقييم جميع الشروط ومطالبة المستخدم بإعادة المصادقة في هذه الحالة.