فهم عمليات تتبع مخاطر الأمن عبر الإنترنت

ويُعرَّف مصطلح "تتبع المخاطر" بشكل مختلف من قبل أشخاص مختلفين. التعريف الأكثر شيوعاً هو فكرة أنك تبحث بشكل استباقي في بيئتك عن تهديد أو مجموعة من الأنشطة التي لم تكتشفها من قبل. والعبارة "التي لم يتم اكتشافها من قبل" هي ما يميز تتبع المخاطر عن الاستجابة للحوادث أو فرز التنبيهات.

وتتضمن الاستخدامات الأخرى لمصطلح التتبع البحث عن المخاطر باستخدام مؤشرات تم الحصول عليها حديثًا. إذا كانت بيانات المخاطر Threat Intelligence Feed توفر عنوان IP جديدًا يعتبر ضارًا، يمكن للمحلل عندئذ أن يأخذ عنوان IP ويبحث في السجلات لمعرفة ما إذا كان هذا المؤشر الجديد قد لوحظ مسبقًا أم لا. من الناحية الفنية، هذا ليس صيداً للتهديدات لأنك تستخدم عنصراً سيئاً معروفًا مثل عنوان IP. يوفر Microsoft Sentinel استعلامات تتبع بالفعل لتسهيل هذه العملية. بعد ذلك، يتم البحث عن المزيد من المخاطر المستندة إلى الأدلة من خلال حادث أو تنبيه حالي كجزء من عملية تحليل الحوادث. ومن الأهمية بمكان استكشاف البيانات استناداً إلى الأدلة التي تم العثور عليها في حادث حالي. يوفر كل من Microsoft Sentinel وMicrosoft Defender XDR هذا النوع من إمكانية التتبع.

كل هذه الطرق لديها شيء واحد مشترك: استخدام استعلامات KQL للعثور على المخاطر.

ويركز Microsoft Defender وMicrosoft Defender Endpoint بصورة أكبر على أنواع المؤشرات والتحليلات المتعلقة بالتتبع. يوفر Microsoft Sentinel المزيد من الميزات لإدارة عملية تتبع المخاطر.

عمليات التتبع الاستباقية

لماذا التتبع الاستباقي؟ بينما تتبع المخاطر "التي لم يتم اكتشافها من قبل"، يكمن القلق في أنه إذا كنت تنتظر حتى يتم الكشف عن المخاطر، فقد يكون تأثير الحل أكثر أهمية. إذا لم يكن لدينا مؤشر معروف، فما الذي نتتبعه؟ نحن نتتبع على أساس فرضية. قد تبدأ الفرضية بـ "التحليل التشغيلي الذكي للمخاطر"، ثم تسرد تكتيكات المهاجمين وتقنياتهم. يمكن للفرضية البحث عن تقنية معينة، وليس مؤشرًا مثل عنوان IP. إذا تم التعرف على نشاط ضار، فقد اكتشفنا المهاجم في وقت مبكر من عملية الهجوم قبل أن تتاح له فرصة سرقة البيانات.

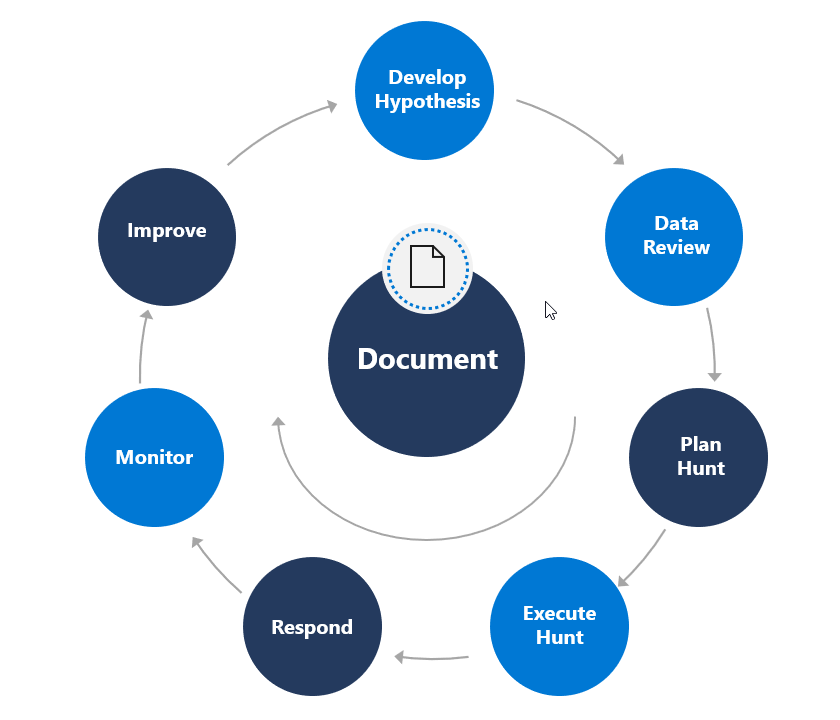

عملية لتتبع المخاطر

ينبغي أن يكون تتبع المخاطر عملية مستمرة. نبدأ من أعلى دورتنا مع فرضيتنا. فرضيتنا تساعدنا على التخطيط لما سنتتبعه، الأمر الذي يتطلب منا أن نفهم أين سنتتبع وكيف سنفعل ذلك. وهذا يعني أننا بحاجة إلى فهم البيانات المتوفرة لدينا، والأدوات التي لدينا، والخبرة التي لدينا، وكيفية العمل معها. دورة التتبع لا تتوقف عندما نقوم بالتتبع ولا تزال هناك عدة مراحل نحتاج إلى إجرائها طوال دورة الحياة، بما في ذلك الاستجابة للحالات غير الطبيعية. حتى لو لم نجد مخاطرة نشطة، ستكون هناك أنشطة يجب القيام بها.

يجب أن تتضمن المهام الروتينية ما يلي:

إعداد رصد جديدًا.

تحسين قدرات الكشف لدينا.

ينبغي توثيق كل شيء يتم في عملية "تتبع المخاطر". وينبغي أن تشمل الوثائق الخاصة بالتتبع ما يلي:

ماذا وكيف ولماذا

المدخلات والمخرجات

كيفية تكرار تتبع

الخطوات التالية