Importieren, Exportieren und Bereitstellen von Konfigurationen für Exploit-Schutz

Gilt für:

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender XDR

Möchten Sie Defender für Endpunkt erfahren? Registrieren Sie sich für eine kostenlose Testversion

Der Exploit-Schutz trägt zum Schutz von Geräten vor Schadsoftware bei, die Exploits verwendet, um Geräte zu infizieren und sich zu verbreiten. Er besteht aus einer Reihe von Maßnahmen zur Risikominderung, die entweder auf Ebene des Betriebssystems oder auf der Ebene einzelner Apps angewendet werden können.

Sie verwenden die Windows-Sicherheit-App oder PowerShell, um eine Reihe von Risikominderungen (als Konfiguration bezeichnet) zu erstellen. Anschließend können Sie diese Konfiguration als XML-Datei exportieren und an mehrere Geräte in Ihrem Netzwerk verteilen. Diese verfügen dann alle über die gleichen Einstellungen für die Risikominderung.

Erstellen und Exportieren einer Konfigurationsdatei

Bevor Sie eine Konfigurationsdatei exportieren, müssen Sie sicherstellen, dass die richtigen Einstellungen festgelegt wurden. Konfigurieren Sie zunächst den Exploit-Schutz auf einem einzelnen dedizierten Gerät. Weitere Informationen zum Konfigurieren von Risikominderungen finden Sie unter Anpassen des Exploit-Schutzes.

Nachdem Sie den Exploit-Schutz wie gewünscht konfiguriert haben (einschließlich Risikominderungen auf System- und App-Ebene), können Sie die Datei mithilfe der Windows-Sicherheit-App oder von PowerShell exportieren.

Exportieren einer Konfigurationsdatei mithilfe der Windows-Sicherheit-App

Öffnen Sie die Windows-Sicherheit App, indem Sie das Schildsymbol in der Taskleiste anklicken. Alternativ können Sie im Startmenü nach Windows-Sicherheit suchen.

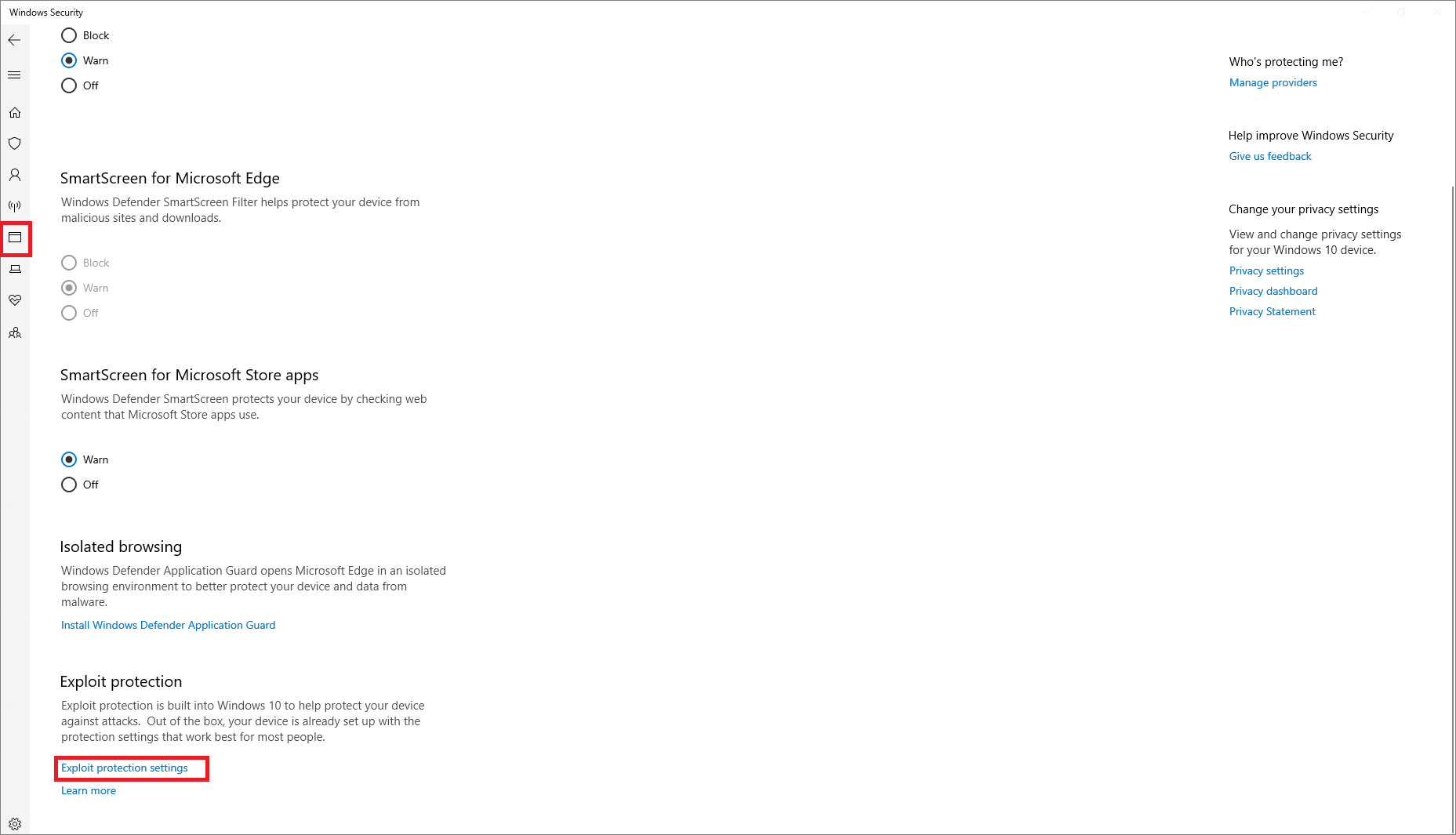

Wählen Sie die Kachel App- und Browsersteuerung (oder das App-Symbol auf der linken Menüleiste) und dann Exploit-Schutzeinstellungen aus:

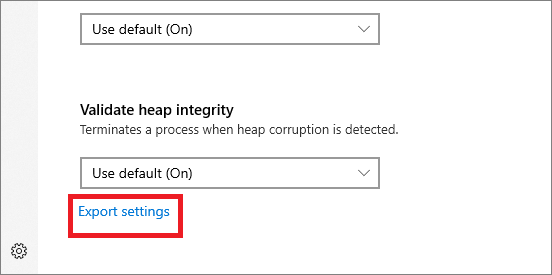

Wählen Sie unten im Abschnitt Exploit-Schutz die Option Einstellungen exportieren aus. Wählen Sie den Speicherort und den Namen der XML-Datei aus, in der die Konfiguration gespeichert werden soll.

Wichtig

Wenn Sie die Standardkonfiguration verwenden möchten, verwenden Sie die Einstellung "Standardmäßig ein" anstelle von "Standard verwenden (Ein)", damit die Einstellungen ordnungsgemäß in die XML-Datei exportiert werden.

Hinweis

Beim Exportieren der Einstellungen werden alle Einstellungen für Risikominderungen auf App- und Systemebene gespeichert. Dies bedeutet, dass Sie keine Datei aus den Abschnitten Systemeinstellungen und Programmeinstellungen exportieren müssen (es werden alle Einstellungen aus beiden Abschnitten exportiert).

Exportieren einer Konfigurationsdatei mithilfe von PowerShell

Geben Sie im Startmenü powershell ein, klicken Sie mit der rechten Maustaste auf Windows PowerShell und wählen Sie Als Administrator ausführen aus.

Geben Sie das folgende Cmdlet ein:

Get-ProcessMitigation -RegistryConfigFilePath filename.xmlÄndern Sie

filenamein einen beliebigen Namen oder Speicherort Ihrer Wahl.Beispielbefehl:

Get-ProcessMitigation -RegistryConfigFilePath C:\ExploitConfigfile.xml

Wichtig

Wenn Sie die Konfiguration über eine Gruppenrichtlinie bereitstellen, müssen alle Geräte, die die Konfiguration verwenden werden, auf die Konfigurationsdatei zugreifen können. Stellen Sie sicher, dass Sie die Datei an einem freigegebenen Speicherort ablegen.

Importieren einer Konfigurationsdatei

Sie können eine Konfigurationsdatei für den Exploit-Schutz importieren, die Sie zuvor erstellt haben. Zum Importieren der Konfigurationsdatei können Sie nur PowerShell verwenden.

Nach dem Import werden die Einstellungen sofort angewendet und können in der Windows-Sicherheit App überprüft werden.

Importieren einer Konfigurationsdatei mithilfe von PowerShell

Geben Sie im Startmenü powershell ein, klicken Sie mit der rechten Maustaste auf Windows PowerShell und wählen Sie Als Administrator ausführen aus.

Geben Sie das folgende Cmdlet ein:

Set-ProcessMitigation -PolicyFilePath filename.xmlÄndern Sie

filenamein den Speicherort und Namen der Exploit-Schutz-XML-Datei.Beispielbefehl:

Set-ProcessMitigation -PolicyFilePath C:\ExploitConfigfile.xml

Wichtig

Importieren Sie nur eine Konfigurationsdatei, die speziell für den Exploit-Schutz erstellt wurde.

Verwalten oder Bereitstellen einer Konfiguration

Sie können eine Gruppenrichtlinie verwenden, um die erstellte Konfiguration auf mehreren Geräten in Ihrem Netzwerk bereitzustellen.

Wichtig

Wenn Sie die Konfiguration über eine Gruppenrichtlinie bereitstellen, müssen alle Geräte, die die Konfiguration verwenden werden, auf die XML-Konfigurationsdatei zugreifen können. Stellen Sie sicher, dass Sie die Datei an einem freigegebenen Speicherort ablegen.

Verwenden einer Gruppenrichtlinie zum Verteilen der Konfiguration

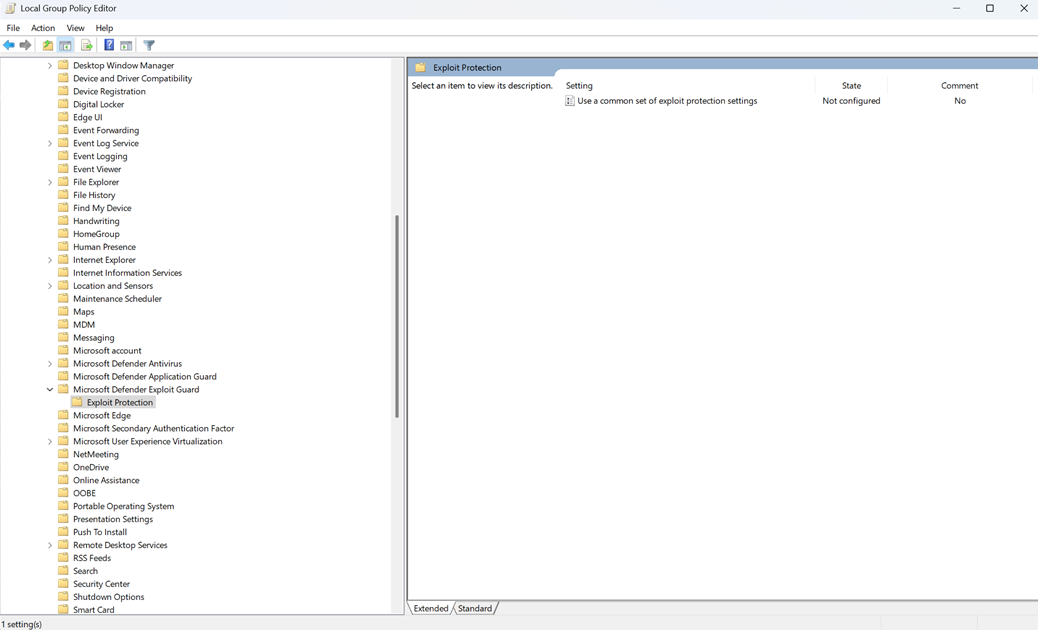

Öffnen Sie auf dem Gerät, auf dem Ihre Gruppenrichtlinie verwaltet wird, die Gruppenrichtlinien-Verwaltungskonsole, klicken Sie mit der rechten Maustaste auf das Gruppenrichtlinienobjekt, das Sie konfigurieren möchten, und dann auf Bearbeiten.

Wechseln Sie im Gruppenrichtlinien-Verwaltungs-Editor zu Computerkonfiguration, und wählen Sie Administrative Vorlagen aus.

Erweitern Sie die Struktur auf Windows-Komponenten>Microsoft Defender Exploit Guard>Exploit-Schutz.

Doppelklicken Sie auf Einen allgemeinen Satz von Einstellungen für den Exploit-Schutz verwenden, und legen Sie die Option auf Aktiviert fest.

Geben Sie im Abschnitt Optionen: den Speicherort und den Dateinamen der Exploit-Schutzkonfigurationsdatei ein, die Sie verwenden möchten. Siehe die folgenden Beispiele:

C:\MitigationSettings\Config.XML\\Server\Share\Config.xmlhttps://localhost:8080/Config.xmlC:\ExploitConfigfile.xml

Klicken Sie auf OK und stellen Sie das aktualisierte Gruppenrichtlinienobjekt wie gewohnt bereit.

Siehe auch

- Schützen von Geräten vor Sicherheitsrisiken

- Auswerten des Exploit-Schutzes

- Aktivieren des Exploit-Schutzes

- Konfigurieren und Überwachen von Risikominderungen für den Exploit-Schutz

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.