Verbindungsserver für SQL Server mit Microsoft Entra-Authentifizierung

Gilt für: SQL Server 2022 (16.x)

Verknüpfte Server können jetzt mithilfe der Authentifizierung mit Microsoft Entra ID (vormals Azure Active Directory) konfiguriert werden und unterstützt zwei Mechanismen für die Bereitstellung von Anmeldeinformationen:

- Kennwort

- Zugriffstoken

In diesem Artikel wird davon ausgegangen, dass es zwei SQL Server-Instanzen (S1 und S2) gibt. Beide wurden für die Unterstützung der Microsoft Entra-Authentifizierung konfiguriert, und sie vertrauen einander dem SSL/TLS-Zertifikat. Die Beispiele in diesem Artikel werden auf dem Server S1 ausgeführt, um einen verknüpften Server mit Server S2zu erstellen.

Voraussetzungen

- Voll funktionsfähige Microsoft Entra-Authentifizierung für SQL Server. Weitere Informationen finden Sie unter Microsoft Entra-Authentifizierung für SQL Server und Lernprogramm: Einrichten der Microsoft Entra-Authentifizierung für SQL Server.

- SQL Server Management Studio (SSMS), Version 18.0 oder höher Alternativ können Sie die neueste Version von Azure Data Studio herunterladen.

Hinweis

Der Antragstellername des von S2 verwendeten SSL/TLS-Zertifikats muss mit dem im provstr-Attribut angegebenen Servernamen übereinstimmen. Dies sollte entweder der vollqualifizierte Domänenname (FQDN) oder der Hostname von S2 sein.

Verknüpfte Serverkonfigurationen für die Microsoft Entra-Authentifizierung

Wir erläutern die Konfiguration von Verbindungsservern mithilfe der Kennwortauthentifizierung und unter Verwendung eines Azure-Anwendungsgeheimnisses oder Zugriffstokens.

Konfiguration von Verbindungsservern mithilfe der Kennwortauthentifizierung

Hinweis

Während Microsoft Entra-ID der neue Name für Azure Active Directory (Azure AD) ist, bleibt Azure AD in einigen fest kodierten Elementen wie Benutzeroberfläche-Feldern, Verbindungsanbietern, Fehlercodes und Cmdlets erhalten, um Störungen in bestehenden Umgebungen zu vermeiden. In diesem Artikel sind die beiden Namen austauschbar.

Bei der Kennwortauthentifizierung signalisiert die Verwendung Authentication=ActiveDirectoryPassword in der Anbieterzeichenfolge den verknüpften Server, die Microsoft Entra-Kennwortauthentifizierung zu verwenden. Eine verknüpfte Serveranmeldung muss erstellt werden, um jede Anmeldung S1 mit einer Microsoft Entra-Anmeldung zuzuordnen S2.

Verbinden Sie sich in SSMS mit

S1, und erweitern Sie im Fenster Objekt-Explorer die Option Serverobjekte.Klicken Sie mit der rechten Maustaste auf Verbindungsserver, und wählen Sie Neuer Verbindungsserver aus.

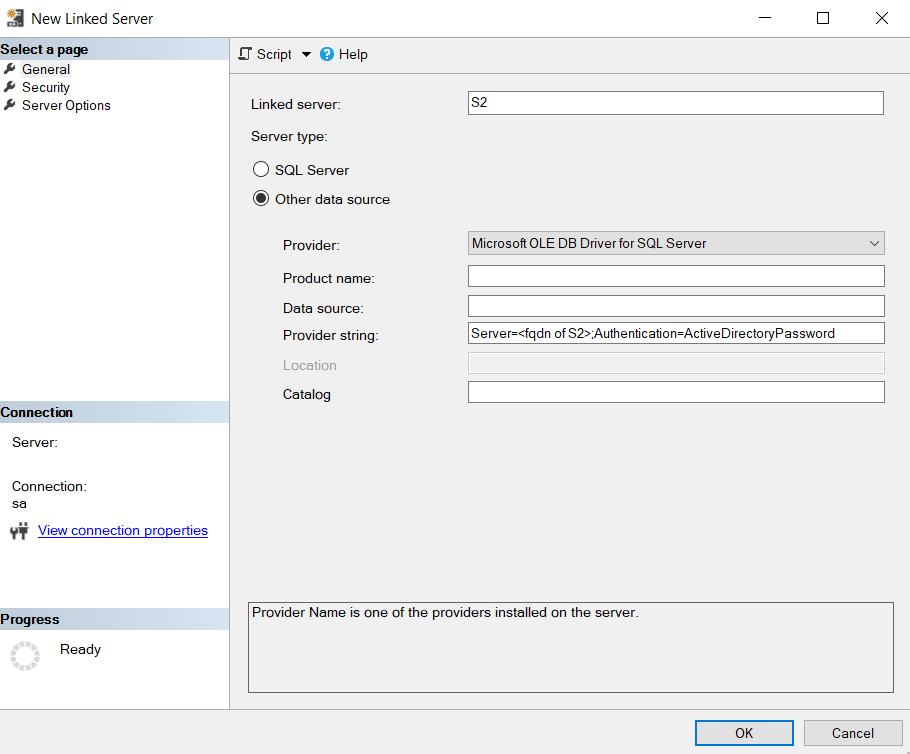

Füllen Sie die Informationen zum Verbindungsserver aus:

- Verbindungsserver:

S2. Alternativ können Sie den Namen Ihres Verbindungsservers verwenden. - Servertyp:

Other data source - Anbieter:

Microsoft OLE DB Driver for SQL Server - Produktname: Leer lassen

- Datenquelle: Leer lassen

- Anbieterzeichenfolge:

Server=<fqdn of S2>;Authentication=ActiveDirectoryPassword - Katalog: Leer lassen

- Verbindungsserver:

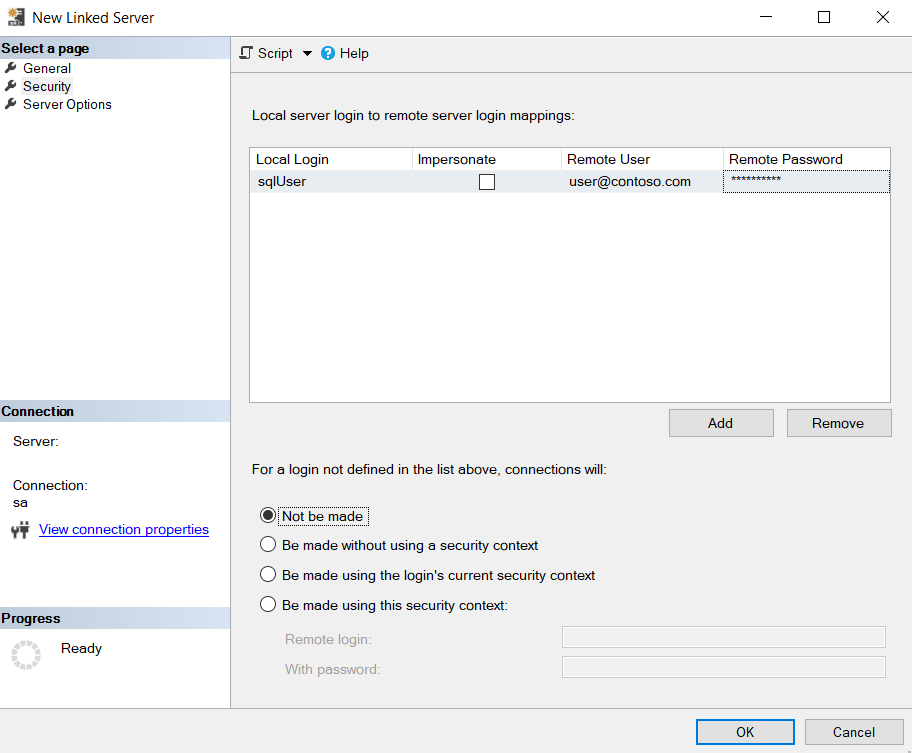

Wählen Sie die Registerkarte Sicherheit .

Wählen Sie Hinzufügen aus.

- Lokale Anmeldung: Geben Sie den Anmeldenamen an, der zum Herstellen einer Verbindung mit

S1verwendet wird. - Identität wechseln: Nicht aktivieren

- Remotebenutzer: Benutzername des Microsoft Entra-Benutzers, der zum Herstellen einer Verbindung mit S2 verwendet wird, im Format von

user@contoso.com. - Remotekennwort: Kennwort des Microsoft Entra-Benutzers.

- Für eine Anmeldung, die nicht in der oben angezeigten Liste definiert ist, werden Verbindungen:

Not be made

- Lokale Anmeldung: Geben Sie den Anmeldenamen an, der zum Herstellen einer Verbindung mit

Klickan Sie auf OK.

Konfiguration von Verbindungsservern mithilfe der Zugriffstokenauthentifizierung

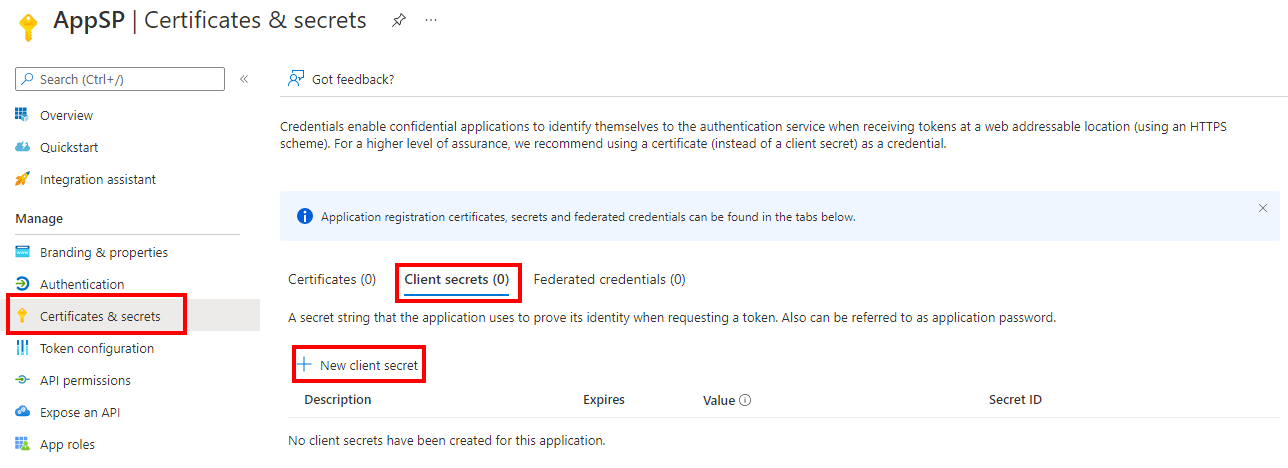

Bei der Zugriffstokenauthentifizierung wird der Verbindungsserver mit AccessToken=%s in der Anbieterzeichenfolge erstellt. Eine verknüpfte Serveranmeldung wird erstellt, um jede Anmeldung S1 einer Microsoft Entra-Anwendung zuzuordnen, der Anmeldeberechtigungen S2erteilt wurde. Der Anwendung muss ein Geheimnis zugewiesen sein, das von S1 zum Generieren des Zugriffstokens verwendet wird. Ein geheimer Schlüssel kann durch Navigieren zur Azure-Portal> Microsoft Entra ID> App-Registrierungen>YourApplication> Certificates & secrets>New client secret erstellt werden.

Verbinden Sie sich in SSMS mit

S1, und erweitern Sie im Fenster Objekt-Explorer die Option Serverobjekte.Klicken Sie mit der rechten Maustaste auf Verbindungsserver, und wählen Sie Neuer Verbindungsserver aus.

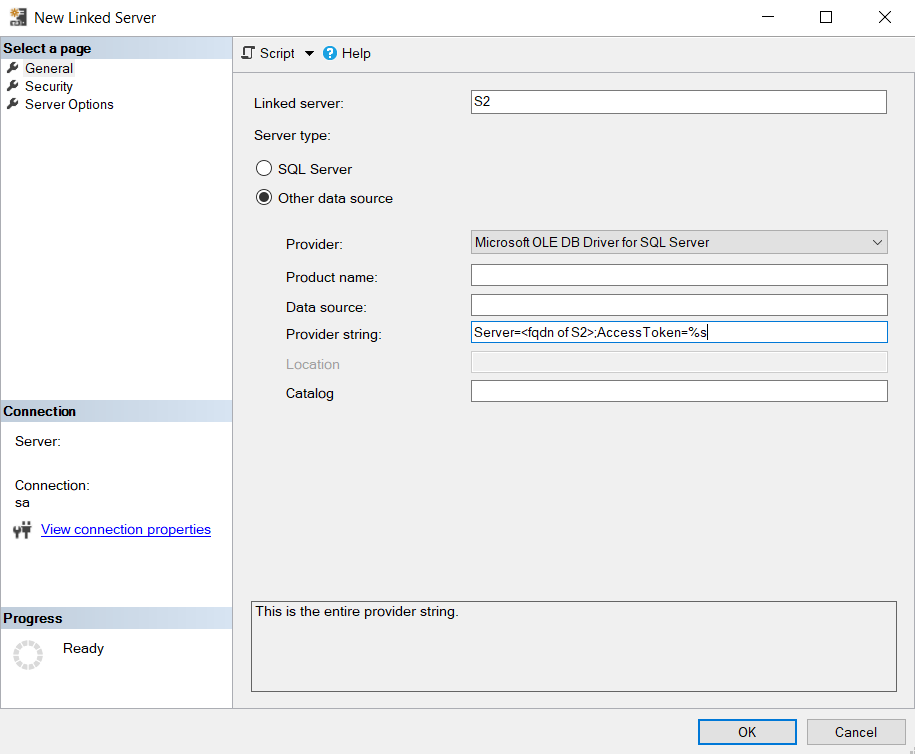

Füllen Sie die Informationen zum Verbindungsserver aus:

- Verbindungsserver:

S2. Alternativ können Sie den Namen Ihres Verbindungsservers verwenden. - Servertyp:

Other data source - Anbieter:

Microsoft OLE DB Driver for SQL Server - Produktname: Leer lassen

- Datenquelle: Leer lassen

- Anbieterzeichenfolge:

Server=<fqdn of S2>;AccessToken=%s - Katalog: Leer lassen

- Verbindungsserver:

Wählen Sie die Registerkarte Sicherheit .

Wählen Sie Hinzufügen aus.

- Lokale Anmeldung: Geben Sie den Anmeldenamen an, der zum Herstellen einer Verbindung mit

S1verwendet wird. - Identität wechseln: Nicht aktivieren

- Remotebenutzer: Client-ID der Microsoft Entra-Anwendung, die für die Verbindung mit S2 verwendet wird. Sie finden die Anwendungs-ID (Client)-ID im Menü "Übersicht" Ihrer Microsoft Entra-Anwendung.

- Remotekennwort: Geheimnis-ID, die bei der Erstellung eines neuen geheimen Clientschlüssels für die Anwendung ermittelt wurde

- Für eine Anmeldung, die nicht in der oben angezeigten Liste definiert ist, werden Verbindungen:

Not be made

- Lokale Anmeldung: Geben Sie den Anmeldenamen an, der zum Herstellen einer Verbindung mit

Klickan Sie auf OK.

Siehe auch

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Tickets als Feedbackmechanismus für Inhalte auslaufen lassen und es durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter: https://aka.ms/ContentUserFeedback.

Einreichen und Feedback anzeigen für