Konfigurieren von Netzwerkzugriffssteuerung

Azure SignalR Service ermöglicht Es Ihnen, den Zugriff auf Ihren Dienstendpunkt basierend auf dem Anforderungstyp und der Teilmenge von Netzwerken zu sichern und zu steuern. Wenn Netzwerkregeln konfiguriert sind, können nur Anwendungen, die Daten über die angegebene Gruppe von Netzwerken anfordern, auf Ihren SignalR-Dienst zugreifen.

Der SignalR-Dienst verfügt über einen öffentlichen Endpunkt, auf den über das Internet zugegriffen werden kann. Sie können auch private Endpunkte für Ihren Azure SignalR-Dienst erstellen. Ein privater Endpunkt weist ihrem VNet eine private IP-Adresse dem SignalR-Dienst zu und sichert den gesamten Datenverkehr zwischen Ihrem VNet und dem SignalR-Dienst über einen privaten Link. Die Zugriffssteuerung des SignalR-Dienst-Netzwerks ermöglicht die Zugriffssteuerung für öffentliche und private Endpunkte.

Optional können Sie bestimmte Arten von Anforderungen für den öffentlichen Endpunkt und jeden privaten Endpunkt zulassen oder verweigern. Beispielsweise können Sie alle Serververbindungen vom öffentlichen Endpunkt blockieren und sicherstellen, dass sie nur aus einem bestimmten VNET stammen.

Eine Anwendung, die auf einen SignalR-Dienst zugreift, wenn Die Regeln für die Netzwerkzugriffskontrolle wirksam sind, erfordert weiterhin eine ordnungsgemäße Autorisierung für die Anforderung.

Szenario A: Kein öffentlicher Datenverkehr

Um den gesamten öffentlichen Datenverkehr vollständig zu verweigern, konfigurieren Sie zuerst die Öffentliche Netzwerkregel, um keinen Anforderungstyp zuzulassen. Anschließend können Sie Regeln konfigurieren, die Zugriff auf Datenverkehr von bestimmten VNets gewähren. Mit dieser Konfiguration können Sie eine sichere Netzwerkgrenze für Ihre Anwendungen erstellen.

Szenario B: Nur Clientverbindungen aus öffentlichem Netzwerk

In diesem Szenario können Sie die öffentliche Netzwerkregel so konfigurieren, dass nur Client-Verbinden ionen aus dem öffentlichen Netzwerk zugelassen werden. Anschließend können Sie private Netzwerkregeln konfigurieren, um andere Typen von Anforderungen zu ermöglichen, die von einem bestimmten VNET stammen. Diese Konfiguration blendet Ihre App-Server aus dem öffentlichen Netzwerk aus und stellt sichere Verbindungen zwischen Ihren App-Servern und dem SignalR-Dienst her.

Verwalten der Netzwerkzugriffssteuerung

Sie können die Netzwerkzugriffskontrolle für den SignalR-Dienst über die Azure-Portal verwalten.

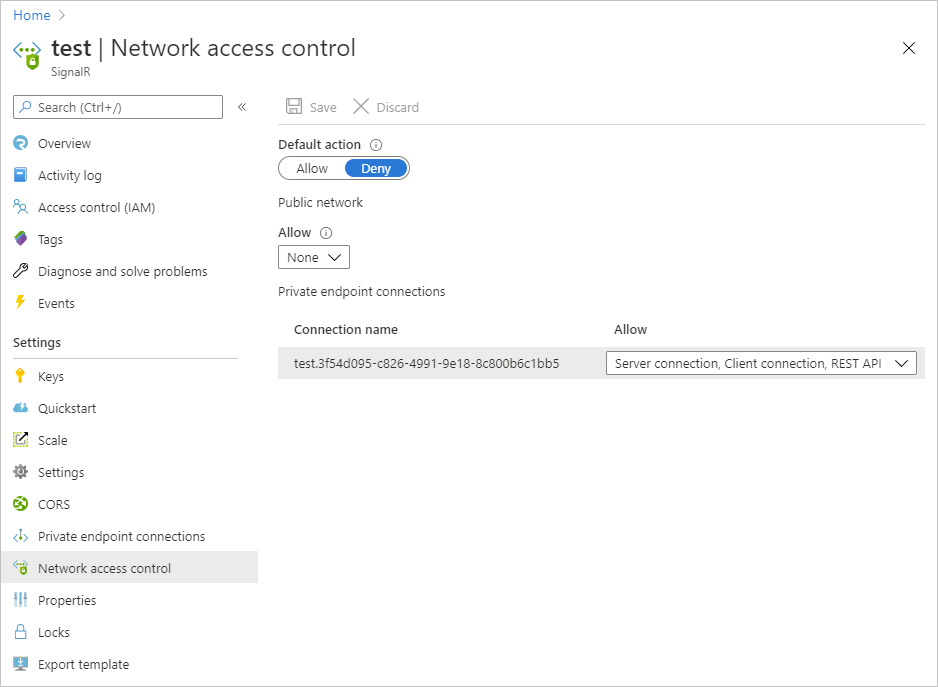

Wechseln Sie zur SignalR-Dienstinstanz, die Sie schützen möchten.

Wählen Sie im linken Menü die Netzwerkzugriffssteuerung aus.

Um die Standardaktion zu bearbeiten, schalten Sie die Schaltfläche Zulassen/Verweigern um.

Tipp

Die Standardaktion ist die Aktion, die der Dienst ausführt, wenn keine Zugriffssteuerungsregel einer Anforderung entspricht. Wenn die Standardaktion z. B. "Verweigern" lautet, werden die nicht explizit genehmigten Anforderungstypen verweigert.

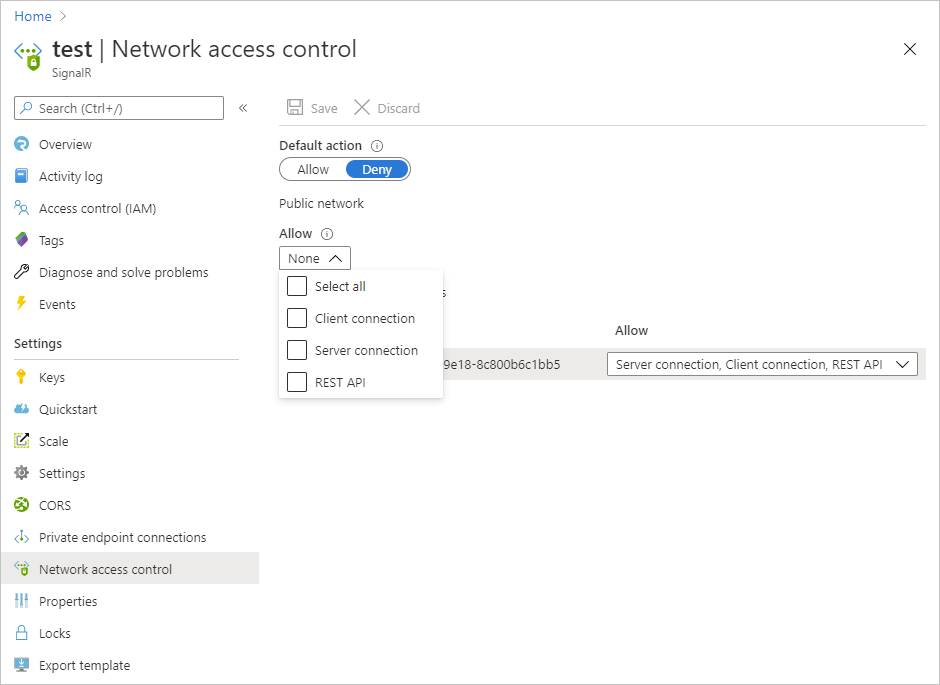

Wählen Sie zum Bearbeiten der öffentlichen Netzwerkregel zulässige Anforderungstypen unter Öffentliches Netzwerk aus.

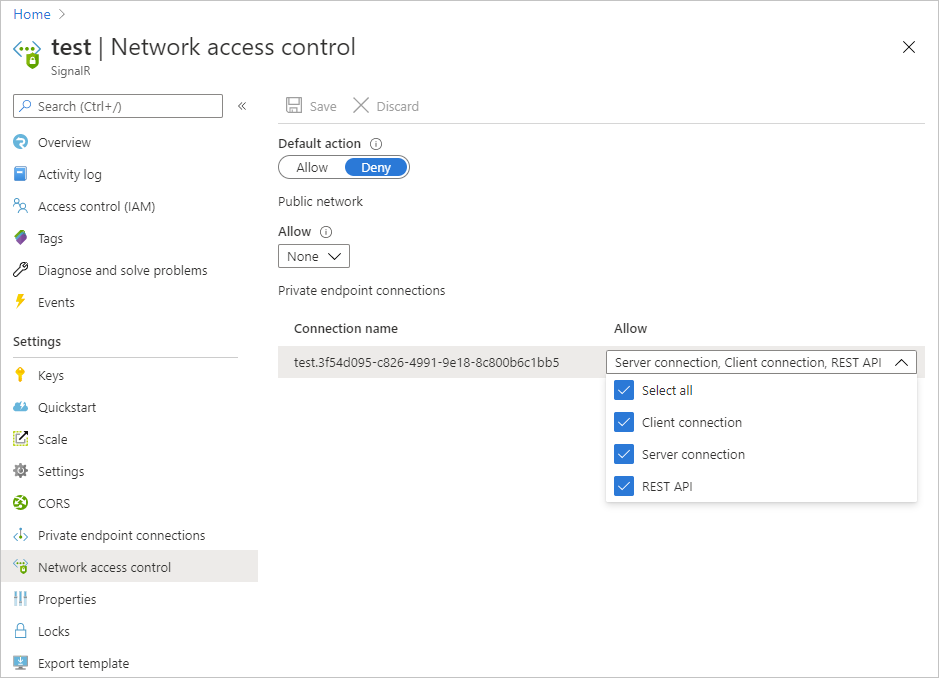

Wählen Sie zum Bearbeiten der Netzwerkregeln für den privaten Endpunkt zulässige Anforderungstypen unter Private Endpunktverbindungen in jeder Zeile aus.

Klicken Sie zum Übernehmen der Änderungen auf Speichern.

Nächste Schritte

Weitere Informationen zu Azure Private Link.