Verbessern des Sicherheitsstatus mit Sicherheitsempfehlungen

Verwenden Sie die Sicherheitsempfehlungen von Microsoft Defender for IoT, um Ihren Netzwerksicherheitsstatus für fehlerhafte Geräte in Ihrem Netzwerk zu verbessern. Verringern Sie Ihre Angriffsfläche, indem Sie umsetzbare und priorisierte vorbeugende Maßnahmen erstellen, die die besonderen Herausforderungen in OT/IoT-Netzwerken berücksichtigen.

Wichtig

Die Seite Empfehlungen befindet sich derzeit in der VORSCHAU. Die zusätzlichen Nutzungsbestimmungen für Microsoft Azure-Vorschauen enthalten zusätzliche rechtliche Bedingungen, die für Azure-Features gelten, die sich in der Beta- oder Vorschauversion befinden bzw. anderweitig noch nicht zur allgemeinen Verfügbarkeit freigegeben sind.

Anzeigen von Sicherheitsempfehlungen

Alle aktuellen Empfehlungen für Ihre Organisation stehen im Azure-Portal auf der Seite Empfehlungen von Defender for IoT zur Verfügung. Beispiel:

Das Widget Aktive Empfehlungen gibt die Anzahl von Empfehlungen an, die Schritte darstellen, die Sie derzeit für fehlerhafte Geräte ausführen können. Es empfiehlt sich, fehlerhafte Geräte regelmäßig zu überprüfen, empfohlene Maßnahmen zu ergreifen und die Anzahl aktiver Empfehlungen so gering wie möglich zu halten.

Hinweis

Nur Empfehlungen, die für Ihre Umgebung relevant sind, werden im Raster angezeigt, wobei mindestens ein fehlerfreies oder fehlerhaftes Gerät gefunden wurde. Es werden keine Empfehlungen angezeigt, die sich nicht auf Geräte in Ihrem Netzwerk beziehen.

Empfehlungen werden in einem Raster mit Details in den folgenden Spalten angezeigt:

| Spaltenname | BESCHREIBUNG |

|---|---|

| Severity | Gibt die Dringlichkeit des vorgeschlagenen Schritts zur Risikominderung an. |

| Name | Der Name der Empfehlung. Er enthält eine Zusammenfassung des vorgeschlagenen Schritts zur Risikominderung. |

| Fehlerhafte Geräte | Die Anzahl erkannter Geräte, für die der empfohlene Schritt relevant ist. |

| Fehlerfreie Geräte | Die Anzahl erkannter Geräte, bei denen der empfohlene Schritt abgedeckt und keine Aktion erforderlich ist. |

| Letzter Aktualisierungszeitpunkt | Der Zeitpunkt, zu dem die Empfehlung das letzte Mal für ein erkanntes Gerät ausgelöst wurde. |

Führen Sie eine der folgenden Aktionen aus, um die aufgeführten Empfehlungsdaten zu ändern:

- Wählen Sie

Spalten bearbeiten aus, um dem Raster Spalten hinzuzufügen oder Spalten daraus zu entfernen.

Spalten bearbeiten aus, um dem Raster Spalten hinzuzufügen oder Spalten daraus zu entfernen. - Filtern Sie die Liste, indem Sie im Feld Suchen ein Schlüsselwort aus dem Empfehlungsnamen eingeben, oder wählen Sie Filter hinzufügen aus, um das Raster nach einer der Empfehlungsspalten zu filtern.

Sie können auch eine CSV-Datei mit allen Empfehlungen für Ihr Netzwerk exportieren. Wählen Sie hierzu  Exportieren aus.

Exportieren aus.

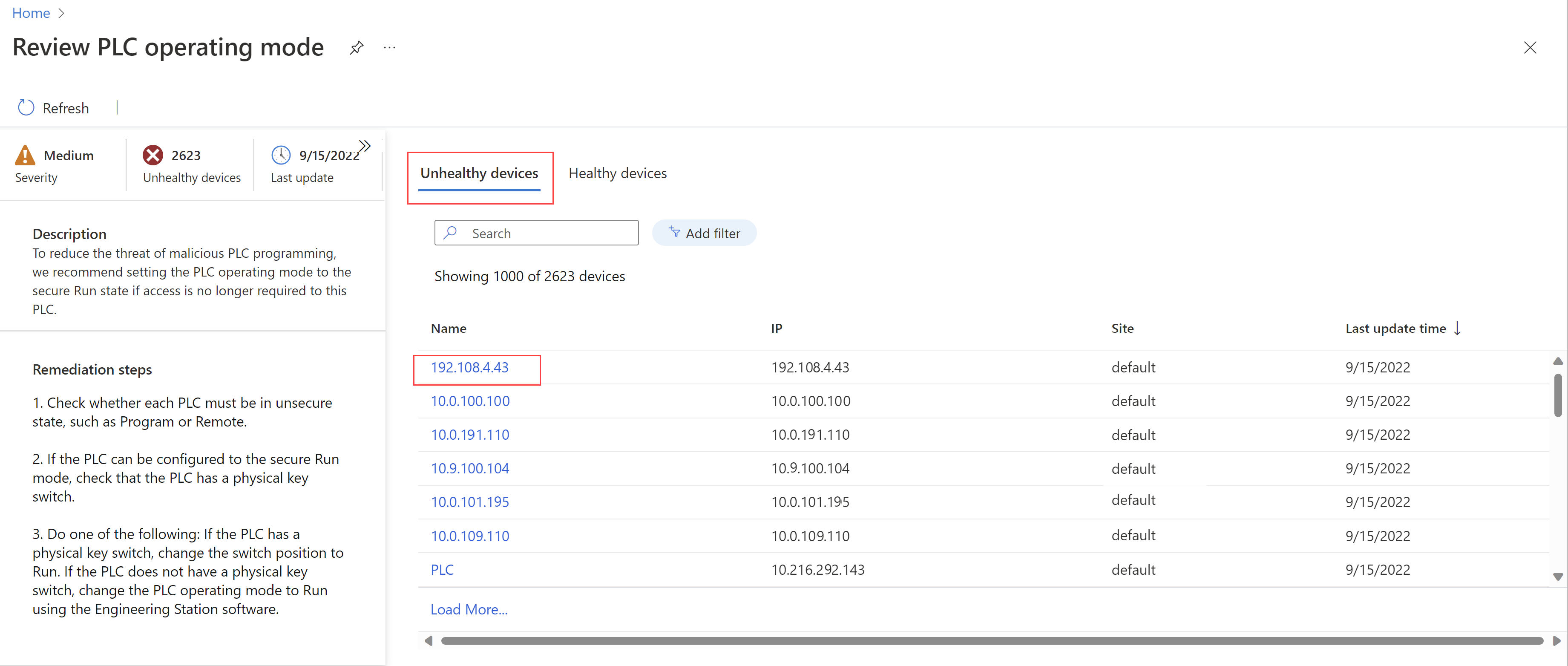

Anzeigen von Empfehlungsdetails

Wählen Sie im Raster eine bestimmte Empfehlung aus, um weitere Detailinformationen anzuzeigen. Der Empfehlungsname wird als Titel der Seite angezeigt. Details mit dem Schweregrad der Empfehlung, anzahl der erkannten fehlerhaften Geräte und Datum und Uhrzeit der letzten Aktualisierung in Widgets auf der linken Seite.

Der linke Bereich enthält außerdem folgende Informationen:

- Beschreibung: Zusätzlicher Kontext für den empfohlenen Schritt zur Risikominderung.

- Wartungsschritte: Die vollständige Liste der für fehlerhafte Geräte empfohlenen Schritte zur Risikominderung.

Wechseln Sie zwischen den Registerkarten Fehlerhafte Geräte und Fehlerfreie Geräte, um den Status der erkannten Geräte in Ihrem Netzwerk für die ausgewählte Empfehlung zu überprüfen.

Beispiel:

Anzeigen von Empfehlungsdetails nach Gerät

Sie können alle Empfehlungen für ein bestimmtes Gerät überprüfen, um sie gemeinsam zu behandeln.

Empfehlungen werden auch auf der Seite Gerätedetails für jedes erkannte Gerät aufgeführt. Zu dieser Seite gelangen Sie entweder über die Seite Gerätebestand oder über die Liste der fehlerfreien oder fehlerhaften Geräte auf einer Empfehlungsdetailseite.

Wählen Sie auf einer Gerätedetailseite die Registerkarte Empfehlungen aus, um eine Liste mit spezifischen Sicherheitsempfehlungen für das ausgewählte Gerät anzuzeigen.

Beispiel:

Unterstützte Sicherheitsempfehlungen

Die folgenden Empfehlungen werden für OT-Geräte im Azure-Portal angezeigt:

| Name | Beschreibung |

|---|---|

| OT-Netzwerksensoren | |

| PLC-Betriebsmodus überprüfen | Für Geräte mit dieser Empfehlung ist ein unsicherer Zustand des SPS-Betriebsmodus festgelegt. Es wird empfohlen, SPS-Betriebsmodi auf den Zustand Sichere Ausführung festzulegen, wenn der Zugriff auf die SPS nicht mehr erforderlich ist, um die Bedrohung durch die Erstellung schädlicher SPS-Programme zu verringern. |

| Nicht autorisierte Geräte überprüfen | Geräte mit dieser Empfehlung müssen als Teil der Netzwerkbaseline identifiziert und autorisiert werden. Es wird empfohlen, Maßnahmen zu ergreifen, um alle angegebenen Geräte zu identifizieren. Trennen Sie alle Geräte von Ihrem Netzwerk, die auch nach der Untersuchung unbekannt sind, um die Bedrohung durch nicht autorisierte oder potenziell schädliche Geräte zu verringern. |

| Schützen Ihrer anfälligen <Herstellergeräte> | Geräte mit dieser Empfehlung werden mit einem oder mehreren Sicherheitsrisiken mit einem kritischen Schweregrad gefunden und vom Anbieter organisiert. Es wird empfohlen, die vom Gerätehersteller oder CISA (Cybersecurity & Infrastructure Agency) aufgeführten Schritte auszuführen. So zeigen Sie die erforderlichen Korrekturschritte an: 1. Wählen Sie ein Gerät aus der Liste der fehlerhaften Geräte aus, um die vollständige Liste der Sicherheitsrisiken anzuzeigen. 2. Wählen Sie auf der Registerkarte "Sicherheitsanfälligkeiten " den Link in der Spalte "Name " für den kritischen CVE aus, den Sie verringern möchten. Ausführliche Informationen dazu finden Sie in der NVD (National Vulnerability Database). 3. Scrollen Sie zum Abschnitt NVD-Verweise auf Empfehlungen, Lösungen und Tools und wählen Sie einen der aufgeführten Links aus, um weitere Informationen zu erhalten. Eine Beratungsseite wird vom Anbieter oder von der CISA geöffnet. 4. Suchen sie nach den für Ihr Szenario aufgeführten Korrekturschritten, und führen Sie sie aus. Einige Sicherheitsrisiken können nicht mit einem Patch behoben werden. |

| Festlegen eines sicheren Kennworts für Geräte mit fehlender Authentifizierung | Geräte mit dieser Empfehlung werden basierend auf erfolgreichen Anmeldungen ohne Authentifizierung gefunden. Es wird empfohlen, die Authentifizierung zu aktivieren und ein stärkeres Kennwort mit der geforderten Länge und Komplexität festzulegen. |

| Festlegen eines stärkeren Kennworts mit minimaler Länge und Komplexität | Geräte mit dieser Empfehlung werden mit schwachen Kennwörtern basierend auf erfolgreichen Anmeldungen gefunden. Es wird empfohlen, das Gerätekennwort in ein Kennwort zu ändern, das acht oder mehr Zeichen enthält und Zeichen aus 3 der folgenden Kategorien enthält: - Großbuchstaben - Kleinbuchstaben -Sonderzeichen - Zahlen (0 bis 9) |

| Unsicheres Verwaltungsprotokoll deaktivieren | Geräte mit dieser Empfehlung sind böswilligen Bedrohungen ausgesetzt, da sie Telnet verwenden, bei dem es sich um kein geschütztes und verschlüsseltes Kommunikationsprotokoll handelt. Es wird empfohlen, zu einem sichereren Protokoll wie SSH zu wechseln, den Server ganz zu deaktivieren oder Netzwerkzugriffseinschränkungen anzuwenden. |

Andere Empfehlungen, die möglicherweise auf der Seite Empfehlungen angezeigt werden, sind für den Defender for IoT-Micro-Agent relevant.

Die folgenden Defender für Endpunkt-Empfehlungen sind für Enterprise IoT-Kunden relevant und sind nur in Microsoft 365 Defender verfügbar:

- Erfordern der Authentifizierung für die VNC-Verwaltungsschnittstelle

- Unsicheres Verwaltungsprotokoll deaktivieren – Telnet

- Entfernen unsicherer Verwaltungsprotokolle SNMP V1 und SNMP V2

- Erfordern der Authentifizierung für die VNC-Verwaltungsschnittstelle

Weitere Informationen finden Sie unter "Sicherheitsempfehlungen".