Microsoft Defender for Endpoint : Demonstrationsszenarien

Gilt für:

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender für Unternehmen

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender Antivirus

- Microsoft Defender für Einzelpersonen

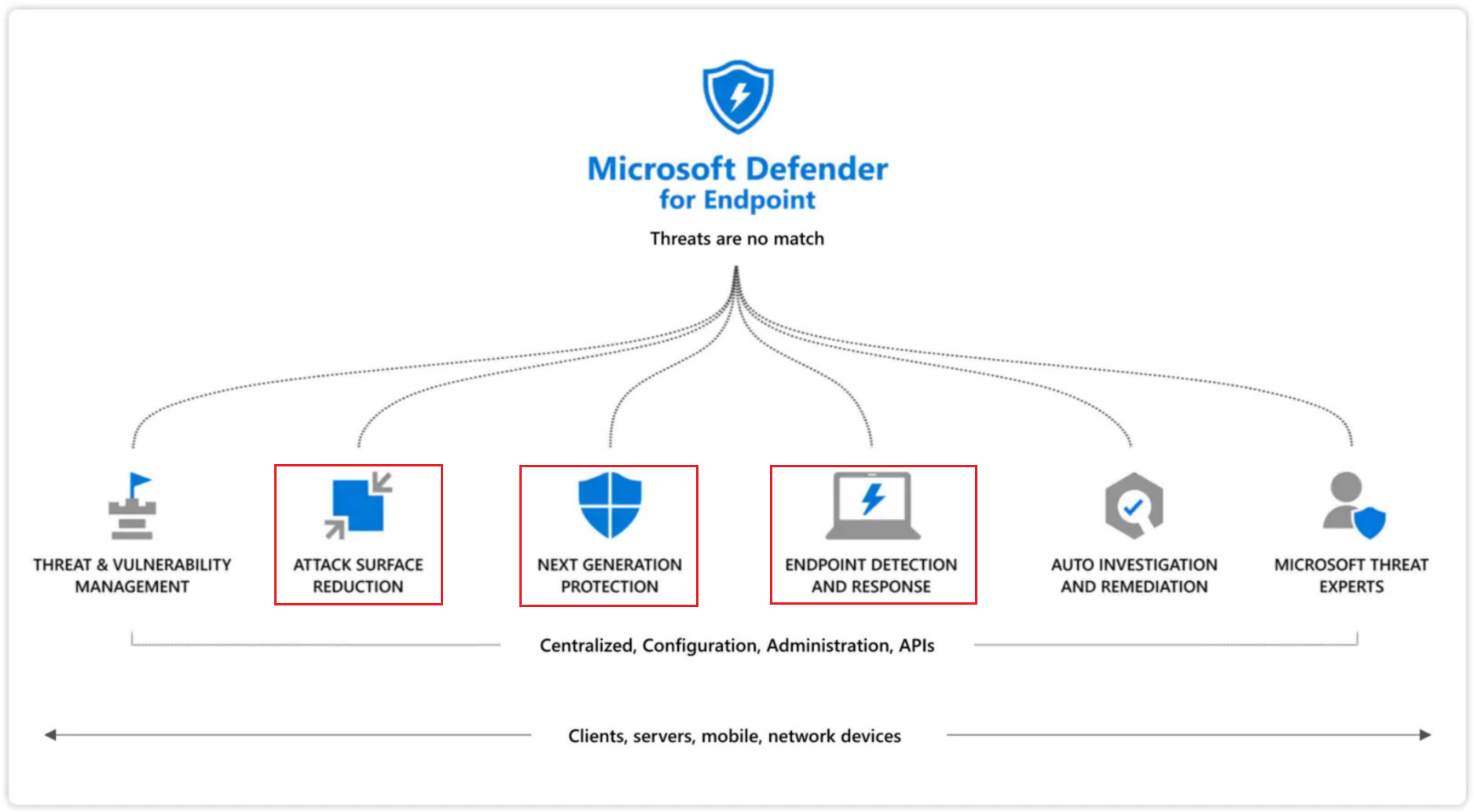

In den folgenden Demonstrationsszenarien erfahren Sie mehr über die Funktionen von Microsoft Defender for Endpoint unter Windows, Mac und Linux. Demonstrationsszenarien werden für die folgenden Microsoft Defender for Endpoint-Schutzbereiche bereitgestellt:

- Schutz der Angriffsfläche (Attack Surface Protection, ASR)

- Schutz der nächsten Generation (NGP)

- Endpunkterkennung und -antwort (EDR)

Hinweis

Keine der Beispieldateien oder verdächtigen Links, die in dieser Sammlung bereitgestellt werden, sind tatsächlich böswillig; alle Links und Demonstrationsdateien sind harmlos.

Wir empfehlen Ihnen, Microsoft Defender Antivirus-Dokumentation zu lesen und den Leitfaden zur Evaluierung herunterzuladen.

Demonstrationen

In der folgenden Tabelle sind die verfügbaren Demonstrationen alphabetisch mit dem zugehörigen Schutzbereich aufgeführt.

| # | Demonstrationsname | Schutzbereich | Beschreibung |

|---|---|---|---|

| 1 | EDR-Erkennungen (Endpoint Detection and Response, Endpunkterkennung und -reaktion) | EDR | Vergewissern Sie sich, dass EDR Cyberbedrohungen wie Schadsoftware erkennt. |

| 2 | Überprüfen von Antischadsoftware | NGP | Vergewissern Sie sich, dass Antiviren-/Antischadsoftware Schadsoftware erkennt und blockiert. |

| 3 | Verhaltensüberwachungsdemonstration | NGP | Vergewissern Sie sich, dass die Verhaltensüberwachung Schadsoftware erkennt und blockiert. |

| 4 | Demonstration potenziell unerwünschter Anwendungen (PUA) | NGP | Vergewissern Sie sich, dass potenziell unerwünschte Anwendungen (PUAs) in Ihrem Netzwerk blockiert werden, indem Sie eine gefälschte (sichere) PUA-Datei herunterladen. |

| 5 | Demonstration des von der Cloud bereitgestellten Schutzes | NGP | Vergewissern Sie sich, dass der von der Cloud bereitgestellte Schutz auf Ihrem Computer ordnungsgemäß funktioniert. |

| 6 | App-Reputationsdemonstration | NGP | Navigieren Sie zur App-Reputationsseite, um das Demonstrationsszenario mit Microsoft Edge anzuzeigen. |

| 7 | Demonstrationen zur URL-Zuverlässigkeit | NGP | Navigieren Sie zur Seite URL-Zuverlässigkeit, um die Demonstrationsszenarien mit Microsoft Edge anzuzeigen. |

| 8 | Netzwerkschutzdemonstrationen | ASR | Navigieren Sie zu einer verdächtigen URL, um den Netzwerkschutz auszulösen. |

| 9 | Demonstrationen von Regeln zur Verringerung der Angriffsfläche (ASR-Regeln) | ASR | Laden Sie Beispieldateien herunter, um jede ASR-Regel auszulösen. |

| 10 | Demonstrationen zum Exploit-Schutz (Exploit Protection, EP) | ASR | Wenden Sie benutzerdefinierte Exploit-Schutzeinstellungen an. |

| 11 | Demonstration des kontrollierten Ordnerzugriffs (CFA) (Blockskript) | ASR | Laden Sie das CFA-Testtool herunter. |

| 12 | Demos für kontrollierten Ordnerzugriff (CFA) (Ransomware blockieren) | ASR | Laden Sie eine Beispieldatei herunter, und führen Sie sie aus, um den CFA-Ransomware-Schutz auszulösen. |

Siehe auch

Übersicht über den Schutz der Angriffsfläche (Attack Surface Protection, ASR)– Testregeln zur Verringerung der Angriffsfläche Der Schutz der nächsten Generation (NGP) – Übersichtüber Endpunkterkennung und -reaktion (EDR)Microsoft Defender for Endpoint Sicherheitsblog

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.