Planen einer Bereitstellung für einmaliges Anmelden

Dieser Artikel enthält Informationen, die Sie für die Planung Ihrer SSO-Bereitstellung (Single Sign-On) in Microsoft Entra ID verwenden können. Wenn Sie die SSO-Bereitstellung mit Ihren Anwendungen in Microsoft Entra ID planen, müssen Sie folgende Aspekte berücksichtigen:

- Welche administrativen Rollen sind für die Verwaltung der Anwendung erforderlich?

- Muss das SAML-Anwendungszertifikat (Security Assertion Markup Language) erneuert werden?

- Wer muss über Änderungen im Zusammenhang mit der Einführung von SSO informiert werden?

- Welche Lizenzen sind erforderlich, um eine effektive Verwaltung der Anwendung zu gewährleisten?

- Werden gemeinsame Benutzerkonten oder Gastbenutzerkonten für den Zugriff auf die Anwendung verwendet?

- Verstehe ich die Optionen für die SSO-Bereitstellung?

Administratorrollen

Verwenden Sie immer die Rolle mit den geringsten Berechtigungen, die für die erforderliche Aufgabe in Microsoft Entra ID verfügbar ist. Prüfen Sie die verschiedenen Rollen, die zur Verfügung stehen, und wählen Sie die richtige aus, um Ihre Anforderungen für jede Persona in der Anwendung zu erfüllen. Einige Rollen müssen unter Umständen nur vorübergehend angewendet werden und können nach Abschluss der Bereitstellung wieder entfernt werden.

| Persona | Rollen | Microsoft Entra-Rolle (sofern erforderlich) |

|---|---|---|

| Helpdesk-Administrator | Der Support der Ebene 1 sieht die Anmeldeprotokolle an, um Probleme zu beheben. | Keine |

| Identitätsadministrator | Konfigurieren und Debuggen bei Problemen mit Microsoft Entra ID | Cloudanwendungsadministrator |

| Anwendungsadministrator | Benutzernachweis in Anwendung, Konfiguration für Benutzer mit Berechtigungen | Keine |

| Infrastrukturadministratoren | Inhaber des Rollover-Zertifikats | Cloudanwendungsadministrator |

| Geschäftsbesitzer/Beteiligter | Benutzernachweis in Anwendung, Konfiguration für Benutzer mit Berechtigungen | None |

Weitere Informationen zu Microsoft Entra-Administratorrollen finden Sie unter Integrierte Microsoft Entra-Rollen.

Zertifikate

Wenn Sie einen Verbund für eine SAML-Anwendung aktivieren, erstellt Microsoft Entra ID ein Zertifikat, das standardmäßig drei Jahre gültig ist. Sie können das Ablaufdatum für dieses Zertifikat bei Bedarf anpassen. Stellen Sie sicher, dass Sie über Prozesse zur Erneuerung von Zertifikaten vor deren Ablauf verfügen.

Sie ändern diese Zertifikatsdauer im Microsoft Entra Admin Center. Stellen Sie sicher, dass Sie das Ablaufen des Zertifikats dokumentieren und dass Sie wissen, wie Sie die Zertifikatverlängerung verwalten. Es ist wichtig, die richtigen Rollen und E-Mail-Verteilerlisten zu identifizieren, die an der Verwaltung des Lebenszyklus des Signaturzertifikats beteiligt sind. Die folgenden Rollen werden empfohlen:

- Verantwortlicher für die Aktualisierung der Benutzereigenschaften in der Anwendung

- Bereitschaftsdienst des Eigentümers zur Unterstützung bei Anwendungsproblemen

- Eng überwachte E-Mail-Verteilerliste für Änderungsbenachrichtigungen im Zusammenhang mit Zertifikaten

Richten Sie einen Prozess für die Verarbeitung von Zertifikatänderungen zwischen Microsoft Entra ID und Ihrer Anwendung ein. Mit diesem Verfahren können Sie Ausfälle aufgrund eines ablaufenden Zertifikats oder eines erzwungenen Zertifikatwechsels verhindern oder minimieren. Weitere Informationen finden Sie unter Verwalten von Zertifikaten für die einmalige Verbundanmeldung in Microsoft Entra ID.

Kommunikation

Kommunikation ist ein kritischer Faktor für den Erfolg jedes neuen Diensts. Kommunizieren Sie proaktiv an Ihre Benutzern, dass sich die Erfahrung ändern wird. Teilen Sie mit, wann die Veränderung erfolgt und wie Sie Support erhalten, falls Probleme auftreten. Prüfen Sie die Optionen, wie Benutzer auf ihre SSO-fähigen Anwendungen zugreifen können, und gestalten Sie Ihre Kommunikation entsprechend Ihrer Auswahl.

Implementieren Sie Ihren Kommunikationsplan. Stellen Sie sicher, dass Ihre Benutzer wissen, dass eine Änderung bevorsteht, wann sie erfolgt und was sie jetzt tun müssen. Stellen Sie außerdem sicher, dass Sie Informationen darüber bereitstellen, wie Sie Hilfe erhalten können.

Lizenzierung

Stellen Sie sicher, dass die Anwendung den folgenden Lizenzierungsanforderungen entspricht:

Microsoft Entra ID-Lizenzierung – SSO für vorab integrierte Unternehmensanwendungen ist kostenlos. Die Anzahl der Objekte in Ihrem Verzeichnis und die Funktionen, die Sie einsetzen möchten, können jedoch mehr Lizenzen erfordern. Eine vollständige Liste der Lizenzanforderungen finden Sie bei den Preisen für Microsoft Entra.

Anwendungslizenzen - Sie benötigen die entsprechenden Lizenzen für Ihre Anwendungen, um die Anforderungen Ihres Unternehmens zu erfüllen. Arbeiten Sie mit dem Besitzer der Anwendung zusammen, um festzustellen, ob die der Anwendung zugeordneten Benutzer über die entsprechenden Lizenzen für ihre Rollen innerhalb der Anwendung verfügen. Wenn Microsoft Entra ID die automatische Bereitstellung basierend auf Rollen verwaltet, müssen die in Microsoft Entra ID zugewiesenen Rollen mit der Anzahl der Lizenzen in der Anwendung übereinstimmen. Eine unzureichende Anzahl von Lizenzen in der Anwendung kann zu Fehlern bei der Bereitstellung oder Aktualisierung eines Benutzerkontos führen.

Gemeinsam genutzte Konten

Aus Sicht der Anmeldung unterscheiden sich Anwendungen mit gemeinsam genutzten Konten nicht von Unternehmensanwendungen, die Passwort-SSO für einzelne Benutzer verwenden. Bei der Planung und Konfiguration einer Anwendung, die gemeinsame Konten verwenden soll, sind jedoch mehr Schritte erforderlich.

- Arbeiten Sie mit den Benutzern zusammen, um die folgenden Informationen zu dokumentieren:

- Die Gruppe der Benutzer in der Organisation, die die Anwendung verwenden sollen.

- Der bestehende Satz von Anmeldeinformationen in der Anwendung, der mit dem Satz von Benutzern verbunden ist.

- Erstellen Sie für jede Kombination aus Benutzergruppe und Anmeldeinformationen basierend auf Ihren Anforderungen eine Sicherheitsgruppe in der Cloud oder lokal.

- Setzen Sie die gemeinsam genutzten Anmeldeinformationen zurück. Nachdem die Anwendung in Microsoft Entra ID bereitgestellt wurde, benötigen die einzelnen Personen das Kennwort des gemeinsamen Kontos nicht mehr. Microsoft Entra ID speichert das Kennwort, und Sie sollten darauf achten, dass es lang und komplex ist.

- Konfigurieren Sie automatischen Rollover des Kennworts, wenn die Anwendung dies unterstützt. Auf diese Weise kennt nicht einmal der Administrator, der die Ersteinrichtung vorgenommen hat, das Kennwort des gemeinsamen Kontos.

Optionen für einmaliges Anmelden

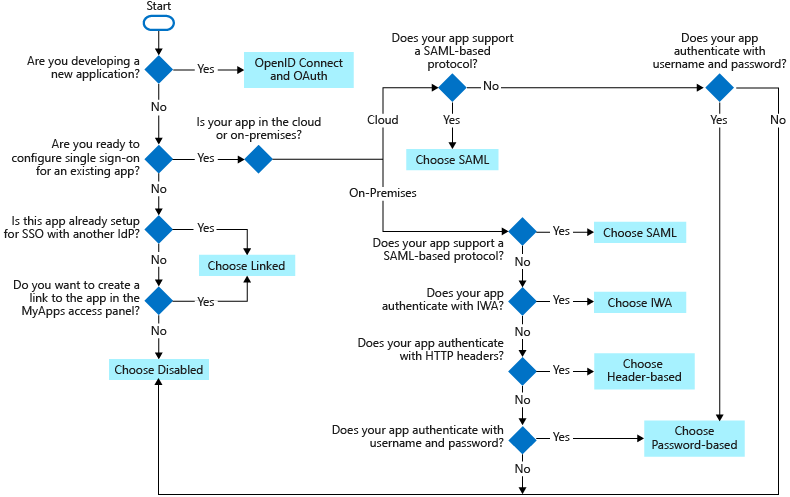

Es gibt mehrere Möglichkeiten, wie Sie eine Anwendung für SSO konfigurieren können. Die Auswahl einer Methode für einmaliges Anmelden hängt davon ab, wie die Anwendung für Authentifizierung konfiguriert ist.

- Cloud-Anwendungen können OpenID Connect, OAuth, SAML, passwortbasiert oder verknüpft für SSO verwenden. Single Sign-On kann auch deaktiviert werden.

- Für lokale Anwendungen können Sie das kennwortbasierte Verfahren, die integrierte Windows-Authentifizierung, das headerbasierte Verfahren oder die verknüpfte Anmeldung für einmaliges Anmelden verwenden. Die lokalen Optionen funktionieren, wenn Anwendungen für den Anwendungsproxy konfiguriert wurden.

Dieses Flussdiagramm kann Ihnen bei der Entscheidung helfen, welche SSO-Methode für Ihre Situation am besten geeignet ist.

Die folgenden SSO-Protokolle können verwendet werden:

OpenID Connect und OAuth - Wählen Sie OpenID Connect und OAuth 2.0, wenn die Anwendung, mit der Sie sich verbinden möchten, dies unterstützt. Weitere Informationen finden Sie unter OAuth 2.0 und OpenID Connect-Protokolle auf der Microsoft Identity Platform. Schritte zur Implementierung von OpenID Connect SSO finden Sie unter Einrichten von OIDC-basiertem einmaligem Anmelden für eine Anwendung in Microsoft Entra ID.

SAML: Wählen Sie nach Möglichkeit immer SAML für vorhandene Anwendungen, die nicht OpenID Connect oder OAuth verwenden. Weitere Informationen finden Sie unter SAML-Protokoll für einmaliges Anmelden.

Passwortbasiert - Wählen Sie passwortbasiert, wenn die Anwendung eine HTML-Anmeldeseite hat. Das kennwortbasierte einmalige Anmelden wird auch als „Password Vaulting“ oder „Kennworttresore“ bezeichnet. Das kennwortbasierte einmalige Anmelden bietet Ihnen die Möglichkeit, den Benutzerzugriff und die Kennwörter für Webanwendungen zu verwalten, die keinen Identitätsverbund unterstützen. Das Feature ist auch nützlich, wenn mehrere Benutzer ein Konto gemeinsam verwenden müssen (z. B. die Konten für Social Media-Apps in Ihrer Organisation).

Passwortbasiertes SSO unterstützt Anwendungen, die mehrere Anmeldefelder für Anwendungen erfordern, die mehr als nur Benutzername und Passwort für die Anmeldung benötigen. Sie können die Beschriftung der Felder für den Benutzernamen und das Kennwort anpassen, die Ihre Benutzer bei der Eingabe ihrer Anmeldedaten in „Meine Apps“ sehen. Schritte zur Implementierung von kennwortbasiertem SSO finden Sie unter Kennwortbasiertes Single Sign-On.

Verknüpft - Wählen Sie Verknüpft, wenn die Anwendung für SSO in einem anderen Identitätsanbieterdienst konfiguriert ist. Die Option für das verknüpfte einmalige Anmelden bietet Ihnen die Möglichkeit, den Zielort zu konfigurieren, wenn ein Benutzer die Anwendung in den Endbenutzerportalen Ihrer Organisation auswählt. Sie können einen Link zu einer benutzerdefinierten Webanwendung hinzufügen, die derzeit Federation verwendet, z. B. Active Directory Federation Services (ADFS).

Sie können auch Links zu bestimmten Webseiten hinzufügen, die in den Zugangsbereichen Ihrer Benutzer angezeigt werden sollen, sowie zu einer App, die keine Authentifizierung erfordert. Die Option „Verknüpft“ stellt keine Anmeldefunktionalität mithilfe von Microsoft Entra-Anmeldeinformationen bereit. Schritte zur Implementierung von Linked SSO finden Sie unter Linked Single Sign-On.

Deaktiviert - Wählen Sie „SSO deaktiviert“, wenn die Anwendung nicht für SSO konfiguriert werden kann.

Integrierte Windows-Authentifizierung (IWA) - Wählen Sie IWA-Einzelanmeldung für Anwendungen, die IWA verwenden, oder für anspruchssensitive Anwendungen. Weitere Informationen finden Sie unter Kerberos Constrained Delegation für die einmalige Anmeldung bei Ihren Anwendungen mit Application Proxy.

Header-basiert - Wählen Sie Header-basiertes Single Sign-On, wenn die Anwendung „Header“ für die Authentifizierung verwendet. Weitere Informationen finden Sie unter Header-basiertes SSO.

Nächste Schritte

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für