Informationsfreigabe und -austausch

Die Mission des Government Security Program (GSP) von Microsoft besteht darin, durch Transparenz Vertrauen aufzubauen. Seit der Einführung des Programms im Jahr 2003 bietet Microsoft Einblicke in unsere Technologie- und Sicherheits-Artifacts, die Regierungen und internationale Organisationen nutzen können, um sich selbst und ihre Bürger zu schützen. Das Angebot „Information Sharing and Exchange“ ermöglicht es Microsoft, Materialien über Sicherheitsbedrohungen, Schwachstellen, anomales Verhalten, Malware-Informationen und Sicherheitsprobleme gegen oder im Zusammenhang mit Microsoft-Produkten und -Diensten zu teilen und auszutauschen.

Dieses Angebot vereint Gruppen und Ressourcen in der gesamten Microsoft-Umgebung, um Regierungen beim Schutz von Bürgern, Infrastruktur und Organisationen zu unterstützen.

Das Informationsfreigabe- und Exchange-Angebot (ISE) bietet

| Name | Detail |

|---|---|

| Vorankündigung von Sicherheitsrisikos | |

| Malicious URLs | |

| CTIP-Botnet-Feeds | |

| Bereinigte Dateimetadaten | |

| Partnerschaft |

Bereitstellung von Daten-Feeds

Die im Rahmen der ISE-Autorisierung angebotenen Feeds befinden sich in mehreren Gruppen, darunter dem Microsoft Security Response Center (MSRC), dem Digital Crimes Unit (DCU), Bing und Produktfreigabe- und Sicherheitsdienste (PRSS).

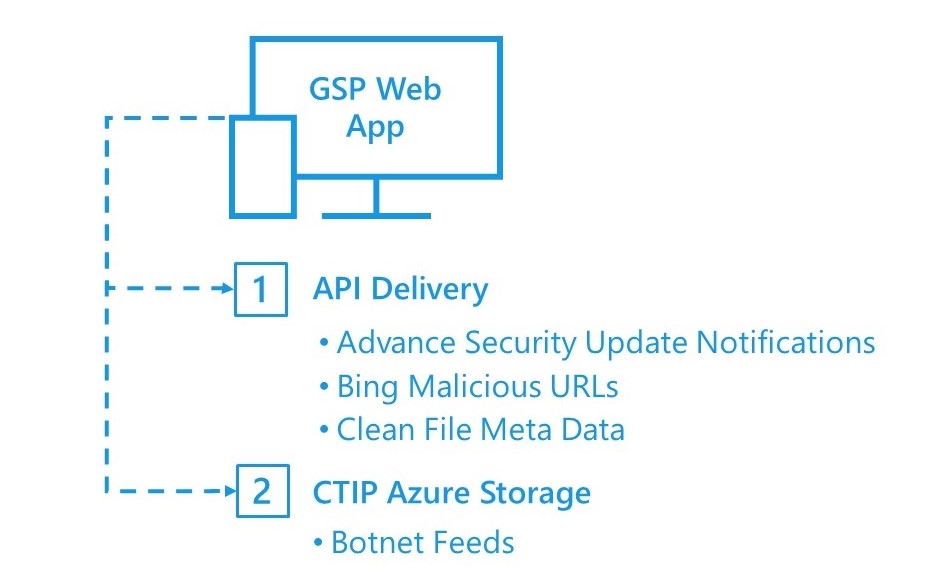

Das GSP-Team stellt eine webbasierte Anwendung bereit, die es GSP-Agenturen ermöglicht, über eine einzige Schnittstelle auf die ISE-Datenfeeds zuzugreifen. Sämtliche Kommunikation, die sensible Daten enthält, wird verschlüsselt.

Beschreibungen zur Datennutzung

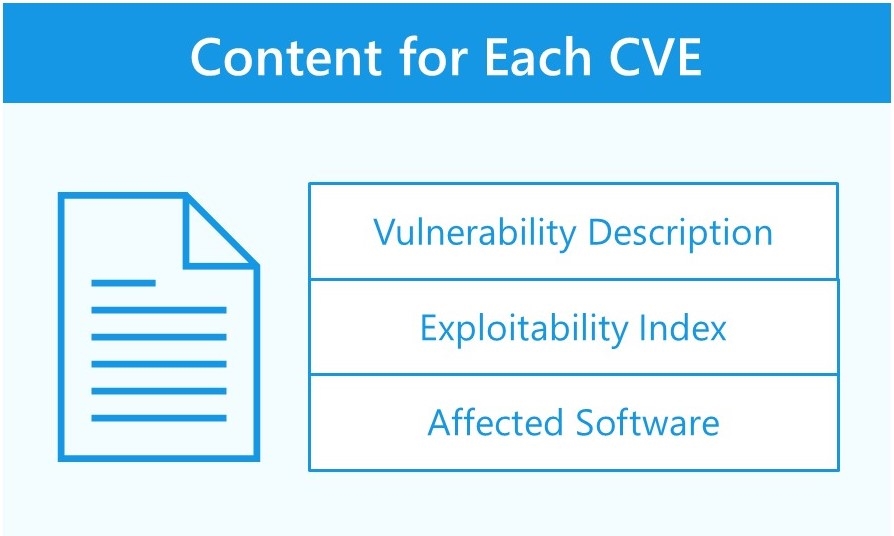

Erweiterte Sicherheitsupdate-Benachrichtigung Das Hinweispaket listet alle CVEs (Common Vulnerabilities and Exposures) auf, die in der Version behandelt werden. Jedes CVE enthält eine Reihe von Informationen, einschließlich der Schwachstellenbeschreibung (einschließlich Metriken), des Ausnutzbarkeitsindex und der betroffenen Software.

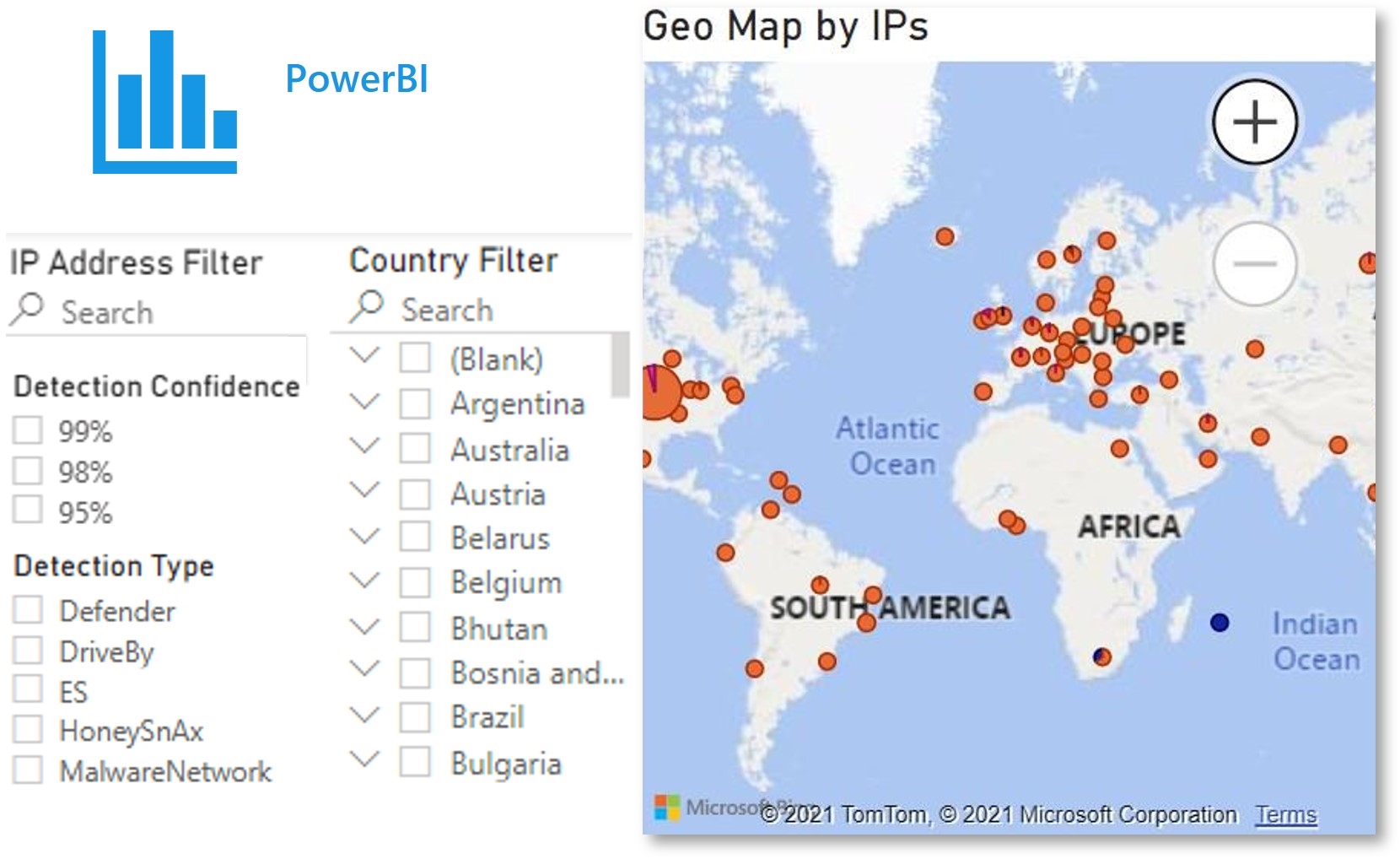

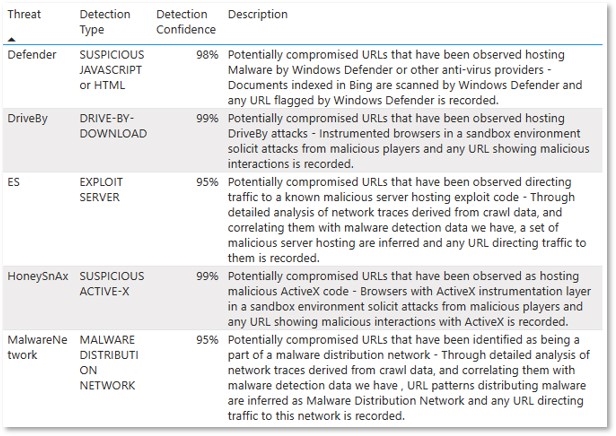

Bösartige Bing-URLs Der Bing-Bösartige-URL-Feed enthält öffentlich zugängliche Server oder Dienste, die als potenziell bösartig identifiziert wurden. Alle drei Stunden werden neue Dateien hochgeladen; Vollständige Datensätze werden in fünf Tagen generiert. Viele Behörden importieren die JSON-Dateien direkt in ihre vorhandenen Analysetools für Bedrohungsinformationen.

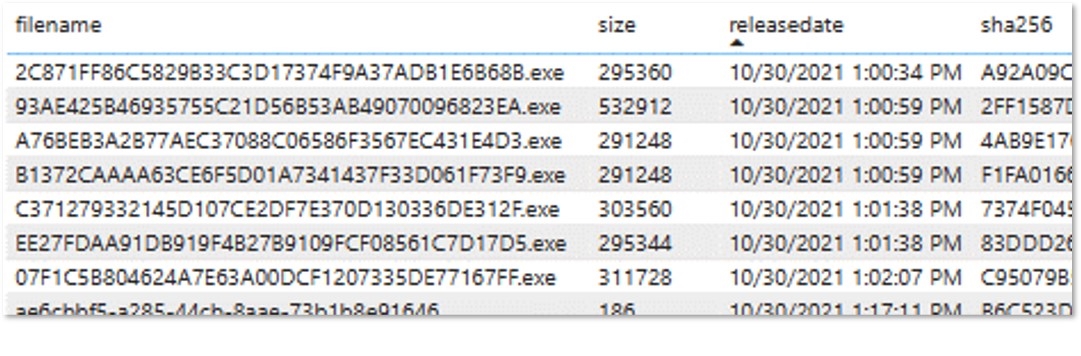

Bereinigte Dateimetadaten (CFMD)

Der Bereinigte Dateimetadaten (CFMD)-Feed enthält kryptografische Signaturen (SHA256-Hashes) für die in Microsoft-Produkten enthaltenen Dateien. Diese werden häufig bei forensischen Untersuchungen potenziell gefährdeter Geräte und zum Zulassen/Verbieten der Dateiausführung in kritischen Systemen verwendet.

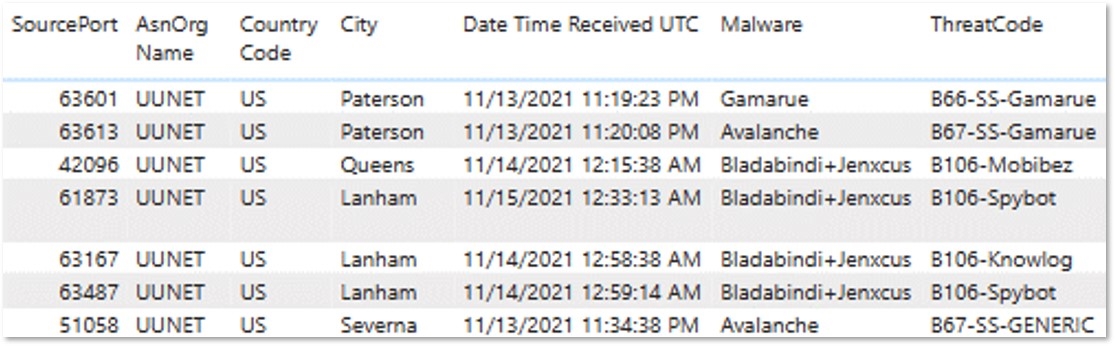

CTIP-Botnet-Feeds: Infizierter Daten-Feed

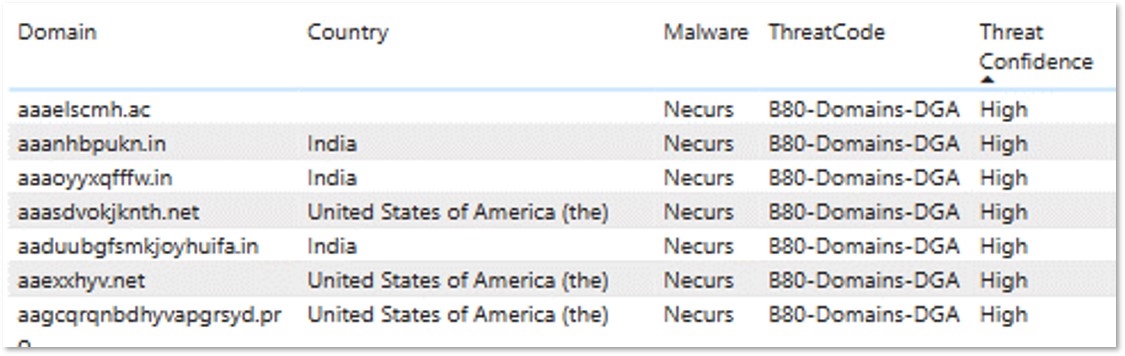

Die DCU stellt kompromittierte Opfer-Botnet-Daten über den Daten-Feed des CTIP-Bedrohungsinformationsdienstes der DCU zu infizierten Geräten bereit, um Netzwerkschutzszenarien für CTIP-Abonnenten zu ermöglichen und die Behebung der kompromittierten Systeme zu erleichtern, mit dem Ziel, die Anzahl der infizierten Systeme im Internet zu reduzieren. Zu den weiteren Feeds gehören die Listen „Command and Control“ (C2), „IoT“ und „Domänen“, die häufig verwendet werden, um den Datenverkehr auf bekannte Malware-Netzwerke über Firewalls und schützendes DNS einzuschränken.

Kontaktaufnahme

Wenden Sie sich an Ihren lokalen Microsoft-Vertreter, um mehr über das Government Security Program zu erfahren.