Grundlegendes zum Just-In-Time(JIT)-VM-Zugriff

Auf dieser Seite werden die Prinzipien des Just-In-Time-VM-Zugriffsfeatures (JIT) von Microsoft Defender für Cloud sowie die Logik hinter der Empfehlung erläutert.

Informationen dazu, wie Sie den JIT-Zugriff über das Azure-Portal (entweder Defender für Cloud oder Azure Virtual Machines) oder programmgesteuert auf Ihre VMs anwenden, finden Sie unter Sichern Ihrer Verwaltungsports mit Just-In-Time-Zugriff.

Das Risiko offener Verwaltungsports auf einem virtuellen Computer

Bedrohungsakteure suchen aktiv nach zugänglichen Computer mit offenen Verwaltungsports wie RDP oder SSH. Alle Ihre virtuellen Computer sind potenzielle Ziele für Angriffe. Wenn eine VM erfolgreich kompromittiert wurde, wird sie als Einstiegspunkt verwendet, um weitere Ressourcen in Ihrer Umgebung anzugreifen.

Darum ist JIT-VM-Zugriff die Lösung

Wie bei allen Techniken zur Verbesserung der Cybersicherheit sollte das Ziel darin bestehen, die Angriffsfläche zu reduzieren. In diesem Fall bedeutet das, dass weniger offene Ports vorhanden sind, insbesondere Verwaltungsports.

Ihre legitimen Benutzer verwenden diese Ports ebenfalls, daher ist es nicht sinnvoll, sie geschlossen zu halten.

Als Lösung für dieses Problem bietet Microsoft Defender für Cloud den JIT-Zugriff. Mit JIT kann der eingehende Datenverkehr auf Ihren VMs gesperrt werden, um die Gefährdung durch Angriffe zu reduzieren und bei Bedarf einen einfachen Zugriff auf Verbindungen mit VMs bereitzustellen.

Funktionsweise von JIT mit Netzwerkressourcen in Azure und AWS

In Azure können Sie eingehenden Datenverkehr an bestimmten Ports blockieren, indem Sie den Just-In-Time-VM-Zugriff aktivieren. Defender for Cloud stellt sicher, dass für die von Ihnen ausgewählten Ports in der Netzwerksicherheitsgruppe (NSG) und in den Azure Firewall-Regeln Regeln zum Ablehnen des gesamten eingehenden Datenverkehrs vorhanden sind. Diese Regeln schränken den Zugriff auf die Verwaltungsports ihrer Azure-VMs ein und schützen sie vor Angriffen.

Wenn für die ausgewählten Ports bereits andere Regeln bestehen, haben diese bestehenden Regeln Vorrang vor den neuen Regeln zum Ablehnen des gesamten eingehenden Datenverkehrs. Wenn es für die ausgewählten Ports keine Regeln gibt, dann haben die neuen Regeln in der NSG und Azure Firewall höchste Priorität.

In AWS werden durch die Aktivierung des JIT-Zugriffs die relevanten Regeln in den angefügten EC2-Sicherheitsgruppen für die ausgewählten Ports widerrufen, sodass der eingehende Datenverkehr an diesen Ports blockiert wird.

Wenn ein Benutzer oder eine Benutzerin Zugriff auf eine VM anfordert, überprüft Defender für Cloud, ob diesem bzw. dieser über die rollenbasierte Zugriffssteuerung in Azure (Azure RBAC) Berechtigungen für diese VM erteilt wurden. Wenn die Anfrage genehmigt wird, konfiguriert Defender for Cloud die NSGs und Azure Firewall so, dass sie eingehenden Datenverkehr zu den ausgewählten Ports von der relevanten IP-Adresse (oder dem Adressbereich) für die angegebene Zeitspanne zulassen. In AWS erstellt Defender für Cloud eine neue EC2-Sicherheitsgruppe, die eingehenden Datenverkehr an den angegebenen Ports zulässt. Nach Ablauf dieser Zeitspanne stellt Defender für Cloud den jeweiligen vorherigen Status der NSGs wieder her. Bereits eingerichtete Verbindungen werden nicht unterbrochen.

Hinweis

JIT unterstützt keine VMs, die durch Azure Firewall-Instanzen geschützt werden, die von Azure Firewall Manager gesteuert werden. Die Azure Firewall muss mit Regeln (klassisch) konfiguriert sein und kann keine Firewallrichtlinien verwenden.

So identifiziert Defender für Cloud die VMs, auf die der JIT-Zugriff angewendet werden soll

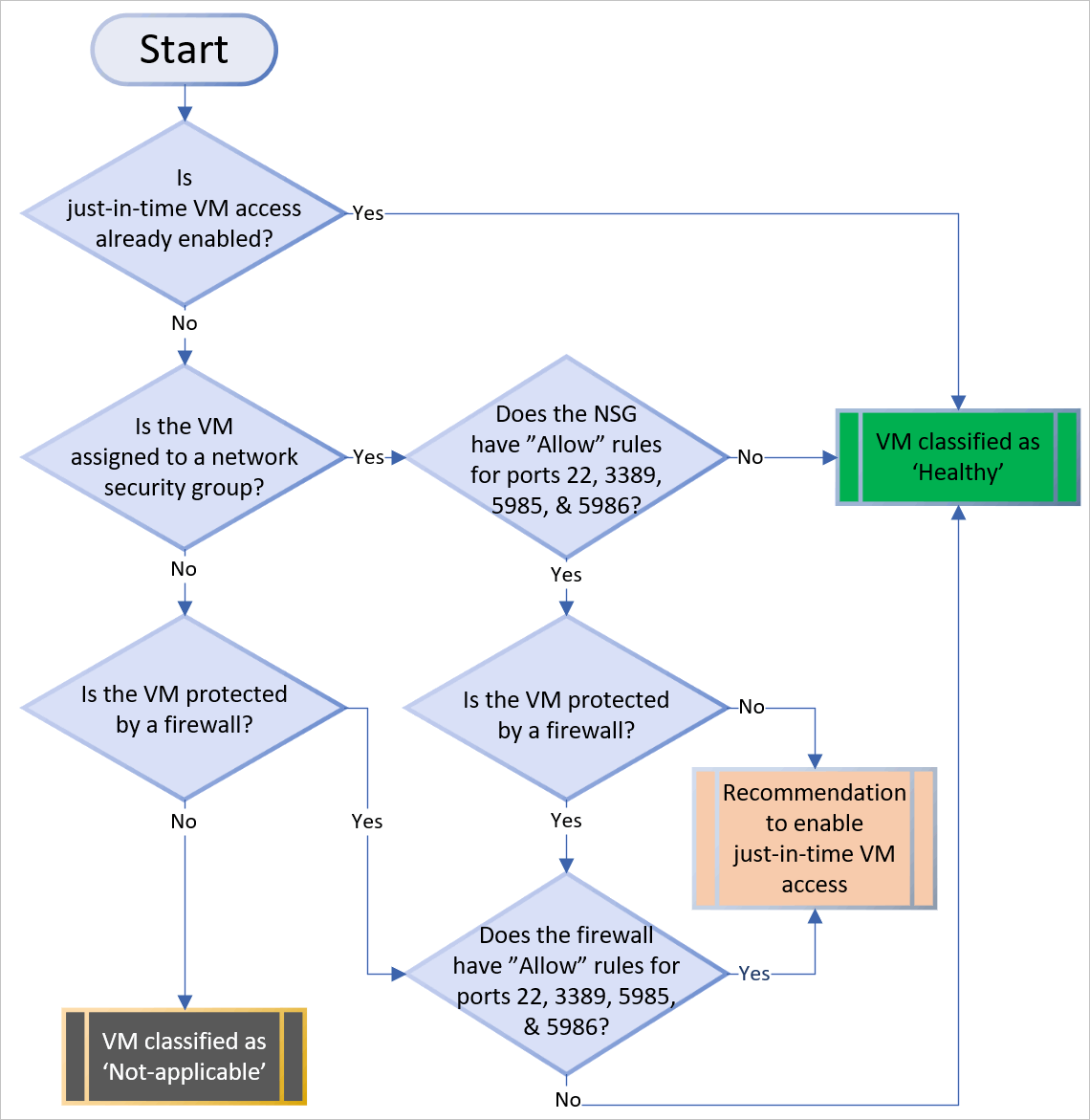

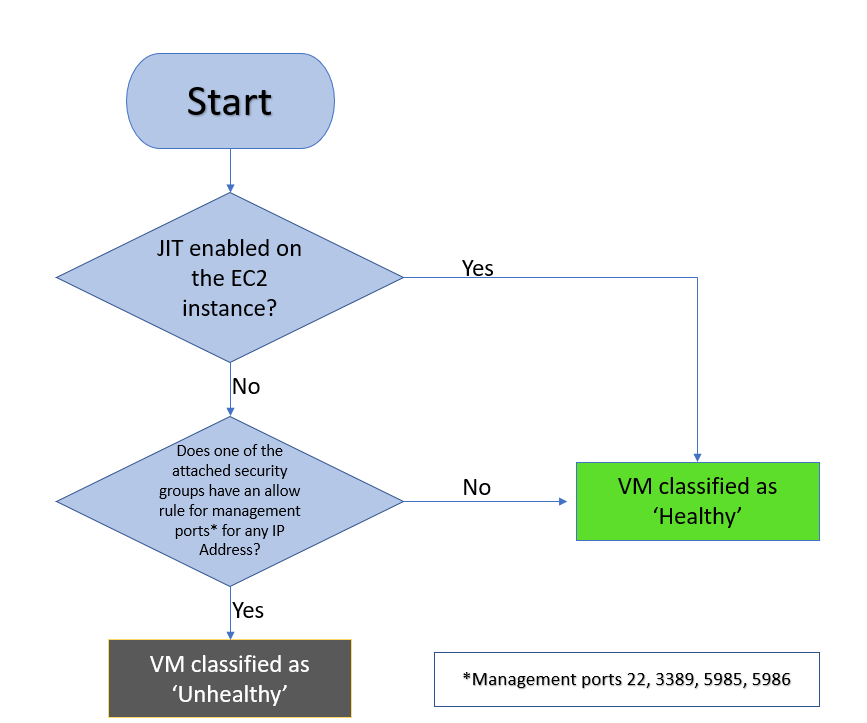

Das folgende Diagramm zeigt die Logik, die Defender for Cloud bei der Entscheidung über die Kategorisierung Ihrer unterstützten VMs anwendet:

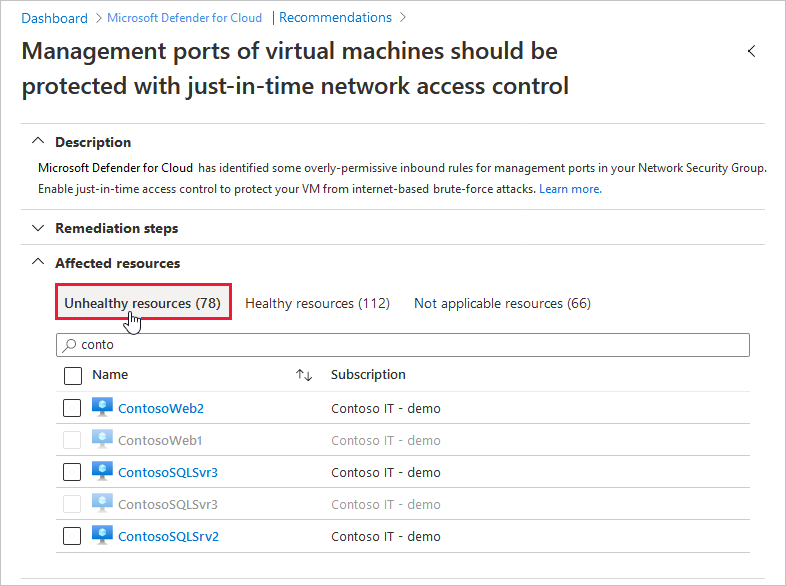

Wenn Defender für Cloud einen Computer findet, der von JIT-Zugriff profitieren kann, wird dieser Computer der Registerkarte Fehlerhafte Ressourcen der Empfehlung hinzugefügt.

Nächster Schritt

Auf dieser Seite wurde erläutert, warum Just-in-time(JIT)-VM-Zugriff verwendet werden sollte. Hier finden Sie Informationen zur Vorgehensweise beim Aktivieren von JIT und Anfordern des Zugriffs auf Ihre JIT-fähigen VMs: