Jedes Sicherheitsprogramm umfasst mehrere Workflows für die Reaktion auf Vorfälle. Diese Prozesse können das Benachrichtigen relevanter Stakeholder, das Starten eines Change Management-Prozesses und das Anwenden spezifischer Korrekturschritte umfassen. Sicherheitsexperten empfehlen, möglichst viele Schritte dieser Verfahren zu automatisieren. Durch Automatisierung wird der Aufwand reduziert. Außerdem können Sie so die Sicherheit erhöhen, indem Sie sicherstellen, dass die Prozessschritte schnell, konsistent und gemäß Ihren vordefinierten Anforderungen ausgeführt werden.

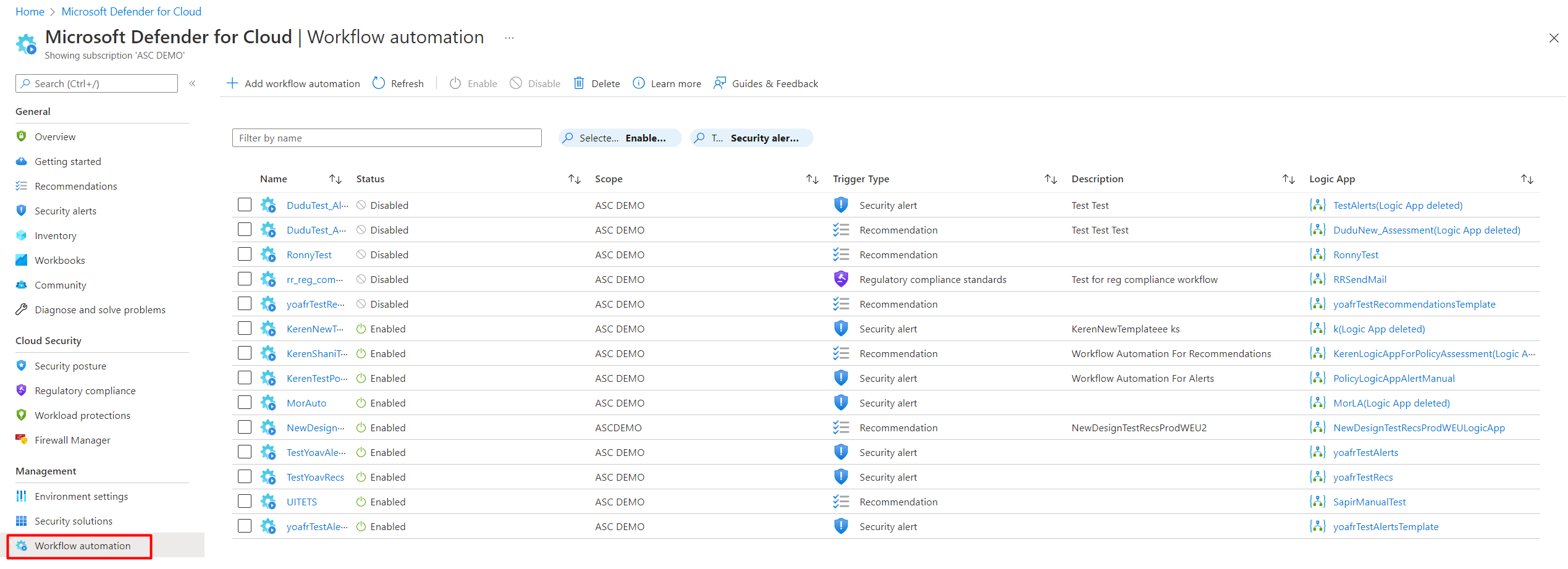

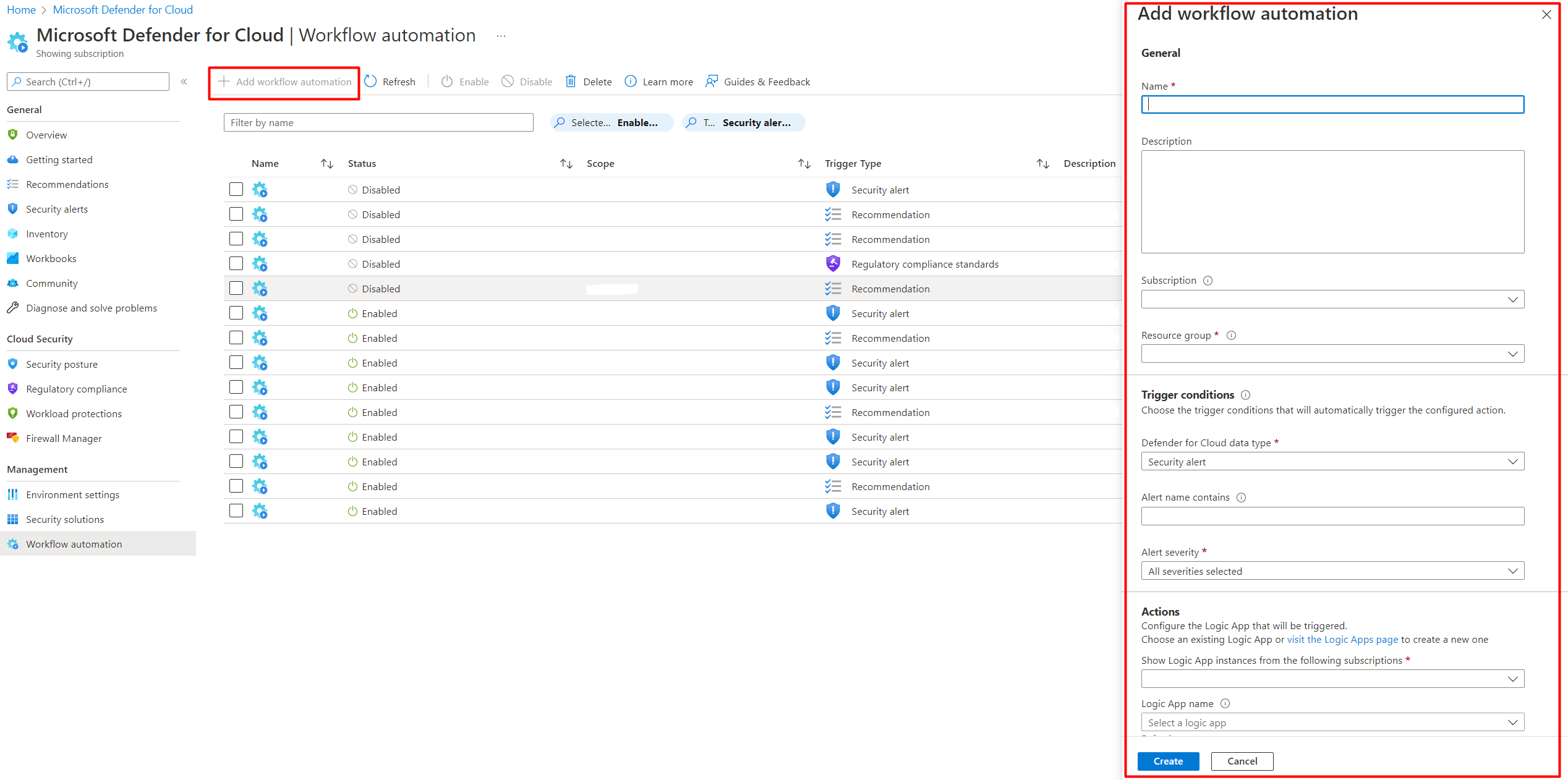

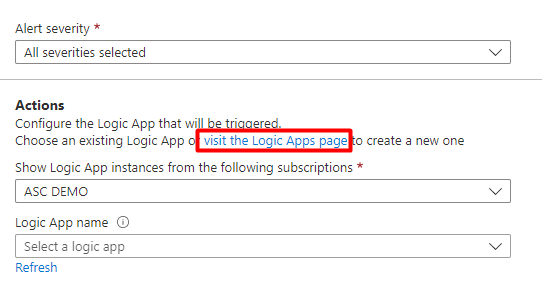

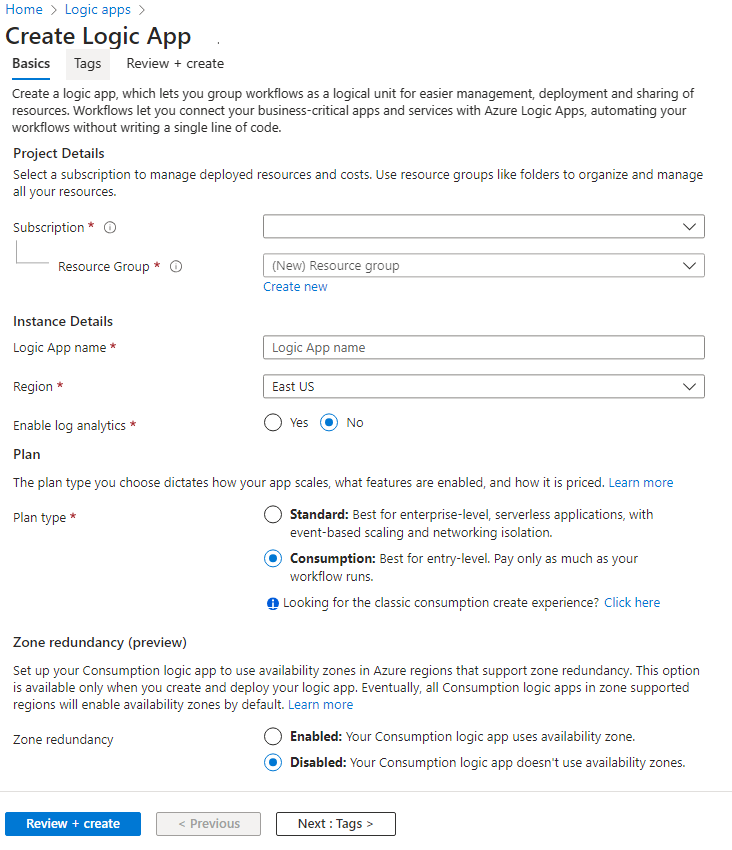

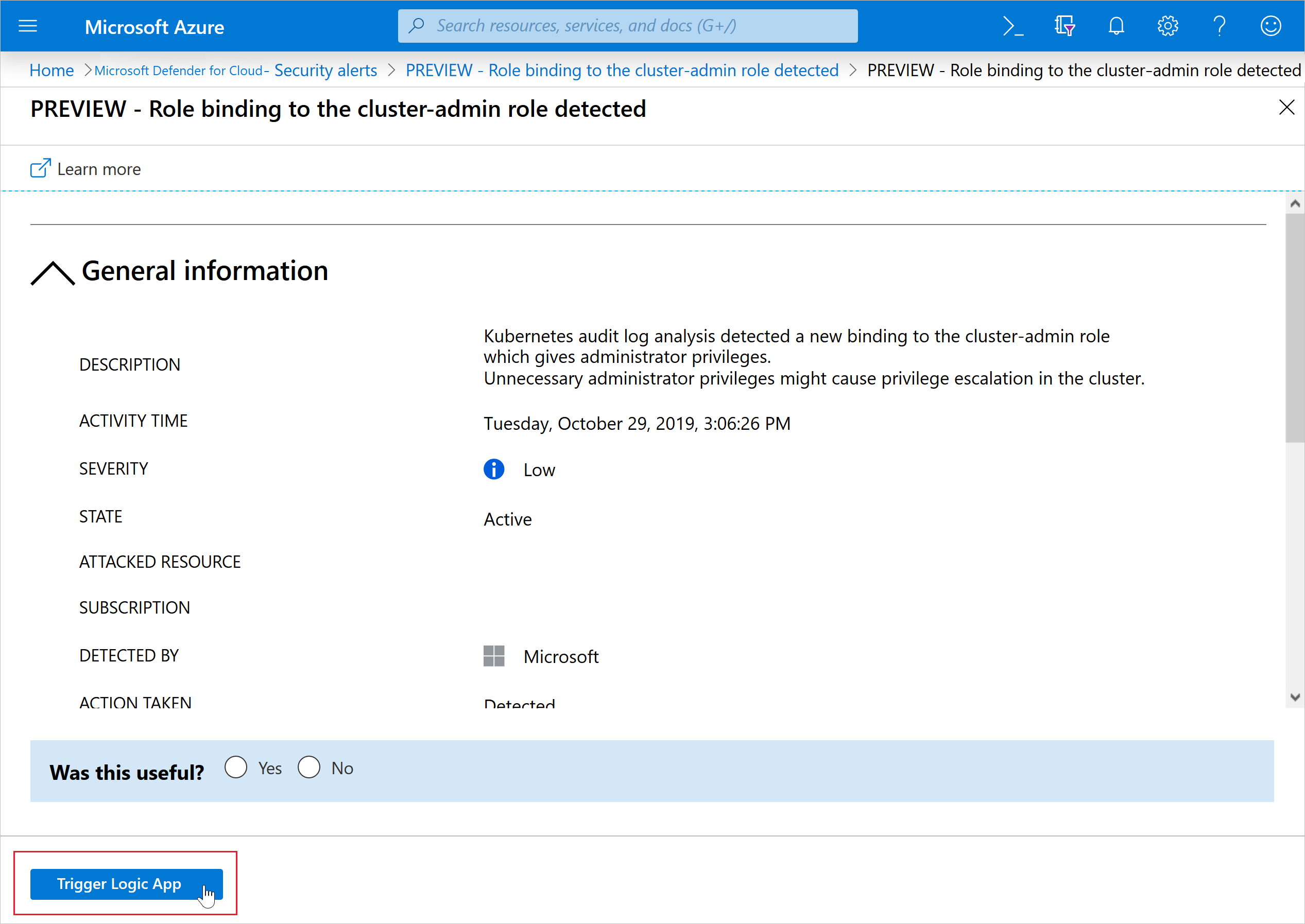

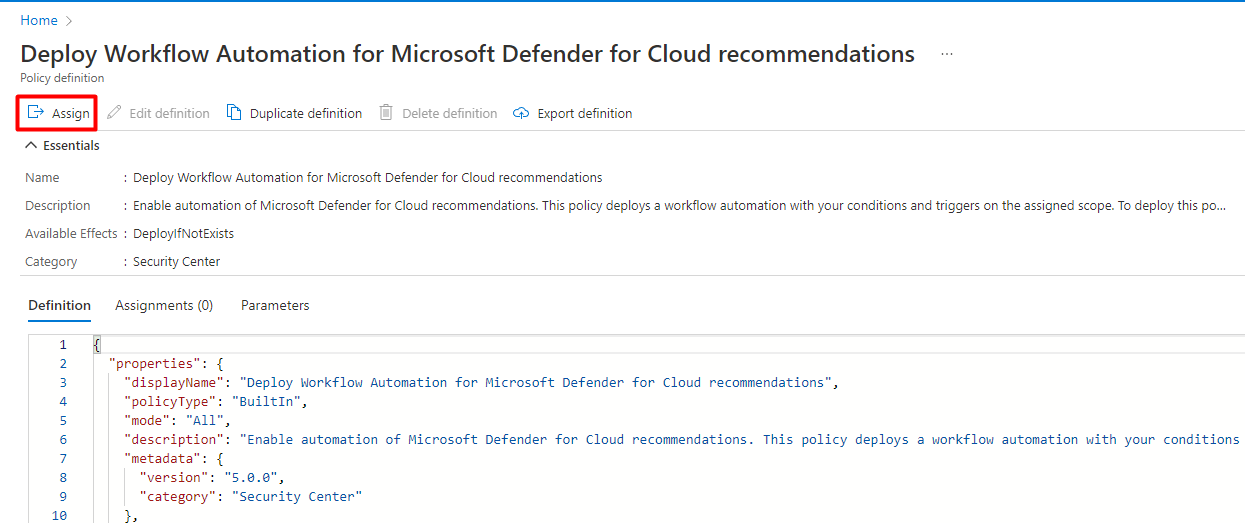

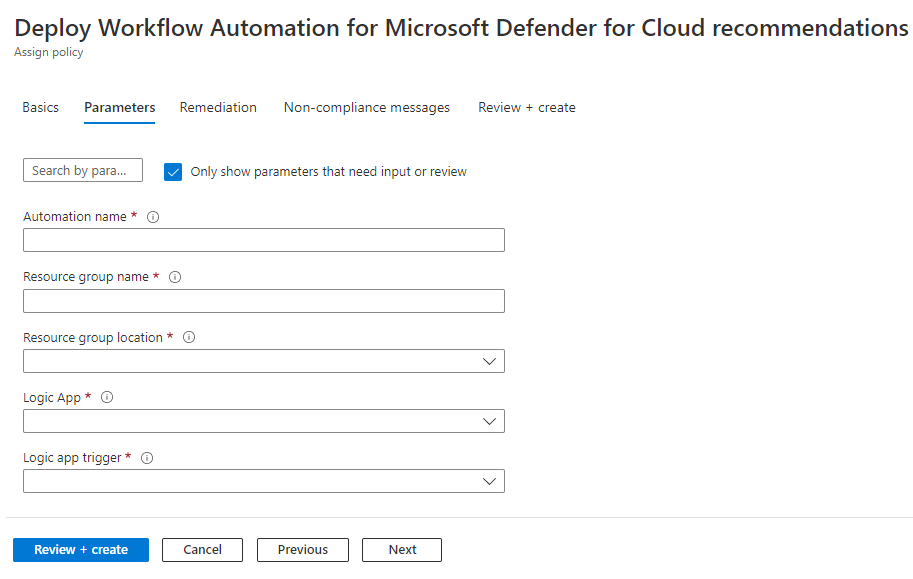

In diesem Artikel wird das Feature für die Workflowautomatisierung von Microsoft Defender für Cloud beschrieben. Dieses Feature kann Verbrauchs-Logik-Apps bei Sicherheitswarnungen, Empfehlungen und Änderungen der Einhaltung gesetzlicher Bestimmungen auslösen. Beispielsweise können Sie festlegen, dass von Defender für Cloud eine E-Mail an einen bestimmten Benutzer gesendet wird, wenn eine Warnung auftritt. Sie werden ebenfalls erfahren, wie Sie Logik-Apps mithilfe von Azure Logic Apps erstellen.