Schützen von IoT-Geräten im Unternehmen

Die Anzahl der IoT-Geräte in Unternehmensnetzwerken nimmt exponentiell zu, wie z. B. Drucker, VoIP-Geräte (Voice over Internet Protocol), Smart-TVs und Konferenzsysteme, die über viele Bürogebäude verteilt sind.

Während die Zahl der IoT-Geräte weiter zunimmt, fehlen oft entsprechende Sicherheitsvorkehrungen, die bei verwalteten Endgeräten wie Laptops und Mobiltelefonen üblich sind. Für böswillige Akteure können diese nicht verwalteten Geräte als Einstiegspunkt für Seitwärtsbewegungen oder Umgehungen genutzt werden, und allzu oft führt der Einsatz solcher Taktiken zur Exfiltration vertraulicher Informationen.

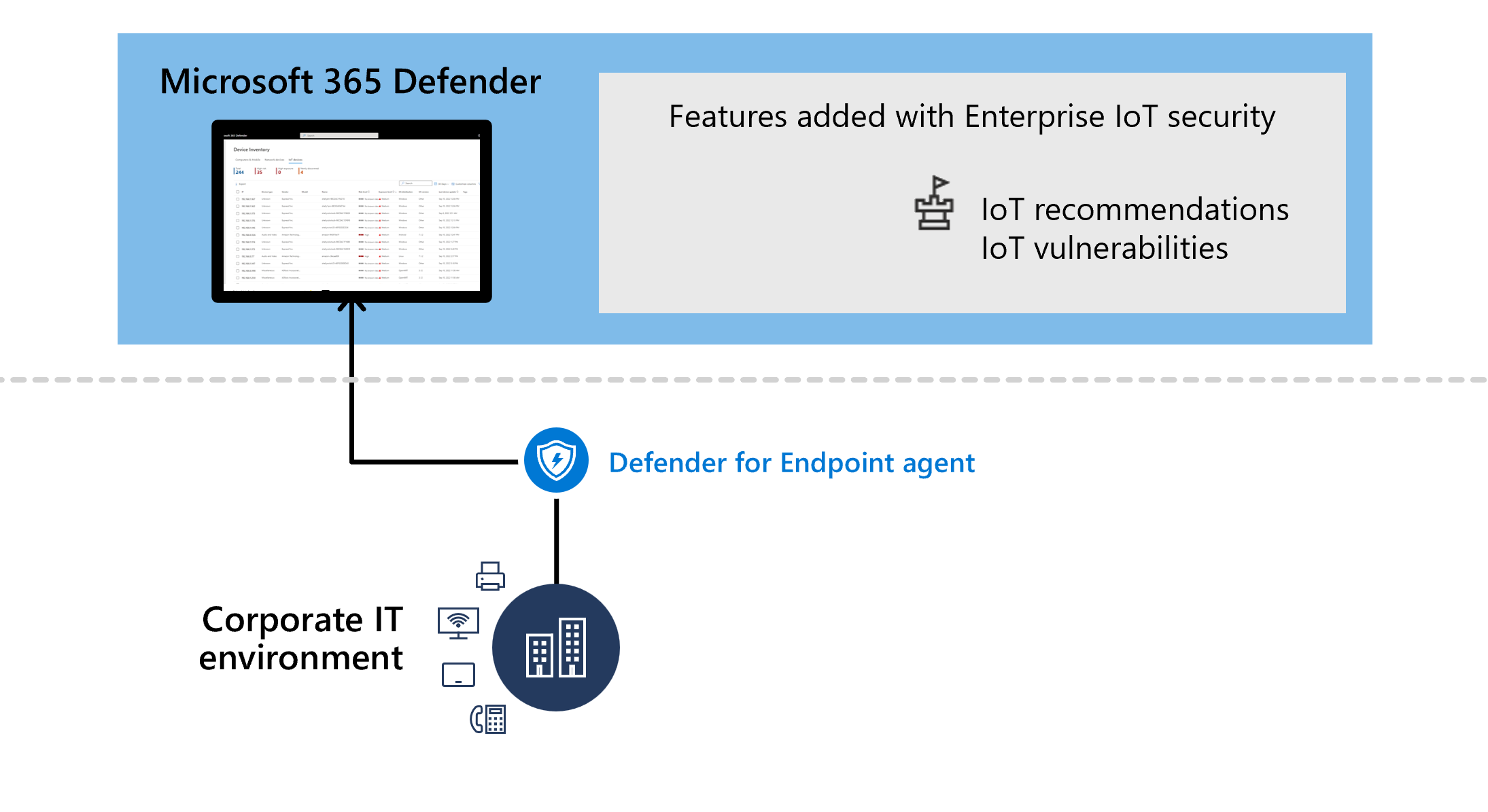

Microsoft Defender for IoT lässt sich nahtlos in Microsoft Defender XDR und Microsoft Defender for Endpoint integrieren und stellt sowohl IoT-Geräteermittlung bereit als auch einen Sicherheitsmehrwert für IoT-Geräte dar, einschließlich speziell erstellter Empfehlungen und Sicherheitsrisikodaten.

Enterprise IoT-Sicherheit in Microsoft Defender XDR

Enterprise IoT-Sicherheit in Microsoft Defender XDR bietet IoT-spezifischen Sicherheitsmehrwert, einschließlich Risiko- und Gefährdungsstufen, Sicherheitsrisiken und Empfehlungen in Microsoft Defender XDR.

Wenn Sie Kunde von Microsoft 365 E5 (ME5)/E5 Security und Defender for Endpoint P2 sind, aktivieren Sie den Support für Enterprise IoT Security im Microsoft Defender-Portal.

Wenn Sie keine ME5/E5 Security-Lizenzen besitzen, aber Microsoft Defender for Endpoint-Kund*in sind, können Sie mit einer kostenlosen Testversion beginnen oder eigenständige, gerätebezogene Lizenzen erwerben, um den gleichen IoT-spezifischen Sicherheitswert zu erhalten.

Empfehlungen

Die folgenden Sicherheitsempfehlungen für Defender for Endpunkt werden für Enterprise IoT-Geräte unterstützt:

- Anfordern der Authentifizierung für die Telnet-Verwaltungsschnittstelle

- Deaktivieren des unsicheren Verwaltungsprotokolls – Telnet

- Entfernen der unsicheren Verwaltungsprotokolle SNMP V1 und SNMP V2

- Anfordern der Authentifizierung für die VNC-Verwaltungsschnittstelle

Weitere Informationen finden Sie unter Security Center-Empfehlungen.

Häufig gestellte Fragen

Dieser Abschnitt enthält eine Liste häufig gestellter Fragen zur Sicherung von IoT-Netzwerken in Unternehmen mit Microsoft Defender for IoT.

Was ist der Unterschied zwischen OT und Enterprise IoT?

Operationale Technology (OT): OT-Netzwerksensoren nutzen eine agentenlose, patentierte Technologie, um Netzwerkgeräte zu erkennen, zu erlernen und kontinuierlich zu überwachen und so einen tiefen Einblick in die Risiken von Operational Technology (OT)/Industrial Control System (ICS) zu erhalten. Die Sensoren führen vor Ort die Datenerfassung, -analyse und -warnung durch, was sie ideal für Standorte mit wenig Bandbreite oder hoher Latenz macht.

Enterprise IoT: Enterprise IoT bietet Sichtbarkeit und Sicherheit für IoT-Geräte in der Unternehmensumgebung.

Enterprise IoT-Netzwerkschutz erweitert Features ohne Agents über Betriebsumgebungen hinaus und bietet so Abdeckung für alle IoT-Geräte in Ihrer Umgebung. Eine IoT-Umgebung in einem Unternehmen kann beispielsweise Drucker, Kameras und eigens entwickelte Geräte umfassen.

Welche Geräte werden für die Enterprise IoT-Sicherheit unterstützt?

Enterprise IoT-Sicherheit umfasst ein breites Spektrum an Geräten, die von Defender for Endpunkt mithilfe von sowohl passiven als auch aktiven Ermittlungsmethoden identifiziert werden.

Die unterstützten Geräte umfassen eine umfangreiche Palette von Hardwaremodellen und -anbietern, darunter u. a. Unternehmens-IoT-Geräte wie Drucker, Kameras und VoIP-Telefone.

Weitere Informationen finden Sie unter Defender for IoT-Geräte.

Wie kann ich mit der Verwendung von Enterprise IoT beginnen?

Microsoft E5 (ME5) und E5 Security Kund*innen haben bereits Geräte, die für die IoT-Sicherheit im Unternehmen unterstützt werden. Wenn Sie nur über eine Defender for Endpoint P2-Lizenz verfügen, können Sie eigenständige, gerätebezogene Lizenzen für die IoT-Überwachung im Unternehmen erwerben oder eine Testversion verwenden.

Weitere Informationen finden Sie unter:

- Erste Schritte mit der Enterprise IoT-Überwachung in Microsoft Defender XDR

- Verwalten der Enterprise IoT-Überwachungsunterstützung mit Microsoft Defender for IoT

Welche Berechtigungen benötige ich für die Verwendung der Enterprise IoT-Sicherheit mit Defender for IoT?

Informationen zu erforderlichen Berechtigungen finden Sie unter Voraussetzungen.

Welche Geräte sind fakturierbar?

Weitere Informationen finden Sie unter Von Defender für IoT überwachte Geräte.

Wie schätze ich die Anzahl der Geräte, die ich überwachen möchte?

Weitere Informationen finden Sie unter Berechnen der überwachten Geräte für die Enterprise IoT-Überwachung.

Wie kann ich Enterprise IoT stornieren?

Weitere Informationen finden Sie unter Deaktivieren der Enterprise IoT-Sicherheit.

Was geschieht, wenn die Testversion abläuft?

Wenn Sie bis zum Ende Ihrer Testphase keine eigenständige Lizenz hinzugefügt haben, wird Ihre Testphase automatisch abgebrochen und Sie verlieren den Zugang zu den Sicherheitsfunktionen von Enterprise IoT.

Weitere Informationen finden Sie unter Defender for IoT-Abonnementabrechnung.

Wie kann ich Probleme bei der Abrechnung für meinen Defender for IoT-Plan beheben?

Erstellen Sie bei Fragen zur Abrechnung oder bei technischen Problemen ein Supportticket für Microsoft Defender XDR.

Zugehöriger Inhalt

Weitere Informationen finden Sie unter:

- Erste Schritte mit Enterprise IoT-Überwachung in Microsoft 365 Defender

- Abrechnung für das Defender for IoT-Abonnement

- Übersicht über die Dienstermittlung

- Warnungswarteschlange in Microsoft 365 Defender

- Sicherheitsempfehlungen

- Sicherheitsrisiken in meiner Organisation

- Anzeigen des Gerätebestands im Azure-Portal

- Proaktive Suche mit erweiterter Bedrohungssuche in Microsoft 365 Defender

Nächste Schritte

Beginnen Sie mit dem Schützen Ihrer Enterprise IoT-Netzwerkressourcen, indem Sie ein Onboarding von Microsoft Defender XDR zu Defender for IoT durchführen.