Erstellen, Ändern oder Löschen eines Peerings virtueller Netzwerke

In diesem Artikel erfahren Sie, wie Sie ein Peering virtueller Netzwerke erstellen, ändern oder löschen. Das Peering virtueller Netzwerke ist ein Mechanismus, mit dem virtuelle Netzwerke (VNets) in derselben Region und regionsübergreifend (auch globales VNet-Peering genannt) über das Azure-Backbonenetzwerk miteinander verbunden werden können. Nach dem Peering werden die virtuellen Netzwerke weiterhin als separate Ressourcen verwaltet. Wenn Sie mit dem Peering virtueller Netzwerke noch nicht vertraut sind, lesen Sie mehr darüber in der Übersicht über das Peering virtueller Netzwerke, oder arbeiten Sie ein Tutorial zum Peering virtueller Netzwerke durch.

Voraussetzungen

Falls Sie über kein Azure-Konto mit einem aktiven Abonnement verfügen, können Sie ein kostenloses Konto erstellen. Führen Sie eine dieser Aufgaben aus, bevor Sie mit dem Rest dieses Artikels starten:

Melden Sie sich beim Azure-Portal mit einem Azure-Konto an, das über die erforderlichen Berechtigungen für das Arbeiten mit Peerings verfügt.

Erstellen eines Peerings

Informieren Sie sich vor der Erstellung eines Peerings über die Anforderungen und Einschränkungen sowie die erforderlichen Berechtigungen.

Geben Sie im Suchfeld oben im Azure-Portal den Suchbegriff Virtuelle Netzwerke ein. Wählen Sie in den Suchergebnissen Virtuelle Netzwerke aus.

Wählen Sie unter Virtuelle Netzwerke das Netzwerk aus, für das Sie ein Peering erstellen möchten.

Wählen Sie unter Einstellungen die Option Peerings aus.

Klicken Sie auf + Hinzufügen.

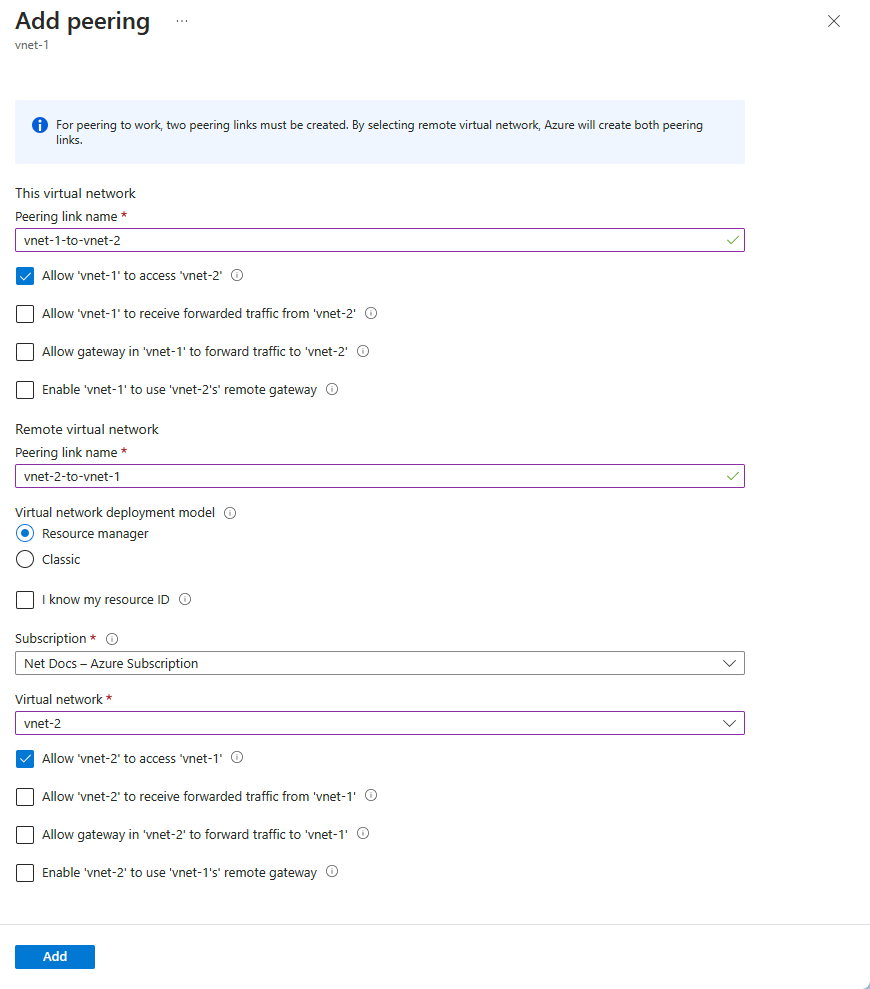

Geben Sie Werte für folgende Einstellungen ein, oder wählen Sie sie aus, und wählen Sie dann Hinzufügen aus.

Einstellungen Beschreibung Zusammenfassung zu virtuellen Remotenetzwerken Name des Peeringlinks Der Name des Peerings aus dem lokalen virtuellen Netzwerk. Der Name muss innerhalb des virtuellen Netzwerks eindeutig sein. Bereitstellungsmodell für das virtuelle Netzwerk Wählen Sie aus, über welches Bereitstellungsmodell das mittels Peering verknüpfte virtuelle Netzwerk bereitgestellt wurde. Ich kenne meine Ressourcen-ID Wenn Sie Lesezugriff auf das virtuelle Netzwerk haben, das mittels Peering verknüpft werden sollen, lassen Sie dieses Kontrollkästchen deaktiviert. Wenn Sie keinen Lesezugriff auf das virtuelle Netzwerk oder das Abonnement besitzen, das mittels Peering verknüpft werden soll, aktivieren Sie dieses Kontrollkästchen. Ressourcen-ID Dieses Feld wird angezeigt, wenn Sie das Kontrollkästchen Ich kenne meine Ressourcen-ID aktivieren. Die von Ihnen eingegebene Ressourcen-ID muss für ein virtuelles Netzwerk bestimmt sein, das sich in der gleichen Azure-Region wie dieses virtuelle Netzwerk oder in einer anderen unterstützten Region befindet.

Die vollständige Ressourcen-ID sieht ähnlich aus wie/subscriptions/<Id>/resourceGroups/<resource-group-name>/providers/Microsoft.Network/virtualNetworks/<virtual-network-name>.

Sie können die Ressourcen-ID für ein virtuelles Netzwerk abrufen, indem Sie die Eigenschaften eines virtuellen Netzwerks anzeigen. Informationen zum Anzeigen der Eigenschaften eines virtuellen Netzwerks finden Sie im Artikel Verwalten virtueller Netzwerke. Benutzerberechtigungen müssen zugewiesen werden, wenn das Abonnement einem anderen Microsoft Entra-Mandanten zugeordnet ist als das Abonnement mit dem virtuellen Netzwerk, mit dem das Peering erstellt wird. Fügen Sie eine*n Benutzer*in aus jedem Mandanten als Gastbenutzer*in im jeweils anderen Mandanten hinzu.Subscription Wählen Sie das Abonnement des virtuellen Netzwerks aus, das mittels Peering verknüpft werden soll. Je nachdem, auf wie viele Abonnements Ihr Konto Lesezugriff verfügt, werden ein oder mehrere Abonnements aufgeführt. Virtuelles Netzwerk Wählen Sie das Remote-VNet aus. Einstellungen für das Peering virtueller Remotenetzwerke Zulassen, dass das virtuelle Netzwerk mit Peering auf „vnet-1“ zugreift Standardmäßig ist diese Option ausgewählt.

- Wählen Sie diese Option aus, um Datenverkehr aus dem virtuellen Netzwerk mit Peering „vnet-1“ zuzulassen. Diese Einstellung ermöglicht die Kommunikation zwischen Hub und Spoke in einer Hub-Spoke-Netzwerktopologie und die Kommunikation einer VM im virtuellen Netzwerk mit Peering mit einer VM in „vnet-1“. Das Diensttag VirtualNetwork für Netzwerksicherheitsgruppen umfasst das virtuelle Netzwerk und das mittels Peering verknüpfte virtuelle Netzwerk, sofern diese Einstellung ausgewählt ist. Weitere Informationen zu Diensttags finden Sie unter Azure-Diensttags.Zulassen, dass das virtuelle Netzwerk mit Peering weitergeleiteten Datenverkehr von „vnet-1“ empfangen kann Diese Option ist standardmäßig nicht aktiviert.

Wenn Sie diese Option aktivieren, kann das virtuelle Netzwerk mit Peering Datenverkehr von virtuellen Netzwerken empfangen, für die ein Peering mit „vnet-1“ besteht. Wenn z. B. vnet-2 über ein NVA verfügt, das Datenverkehr von außerhalb von vnet-2 empfängt, der an vnet-1 weitergeleitet wird, können Sie diese Einstellung auswählen, damit dieser Datenverkehr vnet-1 über vnet-2 erreichen kann. Durch die Aktivierung dieser Funktion wird zwar die Weiterleitung des Datenverkehrs mittels Peering ermöglicht, es werden jedoch keine benutzerdefinierten Routen oder virtuellen Netzwerkgeräte erstellt. Benutzerdefinierte Routen und virtuelle Netzwerkgeräte werden separat erstellt.Zulassen, dass ein Gateway oder Routenserver im virtuellen Netzwerk mit Peering Datenverkehr an „vnet-1“ weiterleitet Diese Option ist nicht standardmäßig aktiviert.

- Wenn Sie diese Einstellung aktivieren, kann „vnet-1“ Datenverkehr vom Gateway oder Routenserver des virtuellen Netzwerks mit Peering empfangen. Damit diese Option aktiviert werden kann, muss das virtuelle Netzwerk mit Peering ein Gateway oder einen Routenserver enthalten.Ermöglichen, dass das virtuelle Netzwerk mit Peering das Remotegateway oder den Routenserver von „vnet-1“ verwendet Diese Option ist standardmäßig nicht aktiviert.

Diese Option kann nur aktiviert werden, wenn „vnet-1“ über ein Remotegateway oder einen Routenserver verfügt und für „vnet-1“ die Option „Gateway in ‚vnet-1‘ erlauben, Datenverkehr an das virtuelle Netzwerk mit Peering weiterzuleiten“ aktiviert ist. Diese Option kann nur in einem der Peerings für virtuelle Netzwerke mit Peering aktiviert werden.

Sie können diese Option auch auswählen, wenn dieses virtuelle Netzwerk den Remoteroutenserver zum Austauschen von Routen verwenden soll, siehe Azure Route Server.

HINWEIS: Wenn bereits ein Gateway in Ihrem virtuellen Netzwerk konfiguriert ist, können keine Remotegateways verwendet werden. Weitere Informationen zur Verwendung eines Gateways für den Transit finden Sie unter Konfigurieren eines VPN-Gateways für den Transit in einem Peering virtueller Netzwerke.Lokales virtuelles Netzwerk: Zusammenfassung Name des Peeringlinks Der Name des Peerings im virtuellen Remotenetzwerk. Der Name muss innerhalb des virtuellen Netzwerks eindeutig sein. Einstellungen für das Peering lokaler virtueller Netzwerke Zulassen, dass „vnet-1“ auf das virtuelle Netzwerk mit Peering zugreift Standardmäßig ist diese Option ausgewählt.

- Wählen Sie diese Option aus, um Datenverkehr aus „vnet-1“ zum virtuellen Netzwerk mit Peering zuzulassen. Diese Einstellung ermöglicht die Kommunikation zwischen Hub und Spoke in einer Hub-Spoke-Netzwerktopologie und die Kommunikation einer VM in „vnet-1“ mit einer VM im virtuellen Netzwerk mit Peering.Zulassen, dass „vnet-1“ weitergeleiteten Datenverkehr vom virtuellen Netzwerk mit Peering empfangen kann Diese Option ist standardmäßig nicht aktiviert.

Wenn Sie diese Option aktivieren, kann „vnet-1“ Datenverkehr von virtuellen Netzwerken empfangen, für die ein Peering mit dem virtuellen Netzwerk mit Peering besteht. Wenn z. B. vnet-2 über einen NVA verfügt, der Datenverkehr von außerhalb von vnet-2 empfängt, der an vnet-1 weitergeleitet wird, können Sie diese Einstellung auswählen, damit dieser Datenverkehr vnet-1 von aus vnet-2 erreichen kann. Durch die Aktivierung dieser Funktion wird zwar die Weiterleitung des Datenverkehrs mittels Peering ermöglicht, es werden jedoch keine benutzerdefinierten Routen oder virtuellen Netzwerkgeräte erstellt. Benutzerdefinierte Routen und virtuelle Netzwerkgeräte werden separat erstellt.Zulassen, dass ein Gateway oder Routenserver in „vnet-1“ Datenverkehr an das virtuelle Netzwerk mit Peering weiterleitet Diese Option ist nicht standardmäßig aktiviert.

- Wenn Sie diese Einstellung aktivieren, kann das virtuelle Netzwerk mit Peering Datenverkehr vom Gateway oder Routenserver in „vnet-1“ empfangen. „vnet-1“ muss ein Gateway oder einen Routenserver enthalten, damit diese Option aktiviert werden kann.Ermöglichen, dass „vnet-1“ das Remotegateway oder den Routenserver des virtuellen Netzwerks mit Peering verwendet Diese Option ist standardmäßig nicht aktiviert.

Diese Option kann nur aktiviert werden, wenn das virtuelle Netzwerk mit Peering über ein Remotegateway oder einen Routenserver verfügt und für das virtuelle Netzwerk mit Peering die Option „Gateway im virtuellen Netzwerk mit Peering erlauben, Datenverkehr an ‚vnet-1‘ weiterzuleiten“ aktiviert ist. Diese Option kann nur in einem der Peerings von „vnet-1“ aktiviert werden.

Hinweis

Wenn Sie ein VNet-Gateway verwenden, um lokalen Datenverkehr transitiv an ein Peer-VNet zu senden, muss der IP-Adressbereich des Peer-VNets für das lokale VPN-Gerät auf „interessanten“ Datenverkehr festgelegt werden. Möglicherweise müssen Sie alle CIDR-Adressen des virtuellen Azure-Netzwerks der Konfiguration des Site-to-Site-IPsec-VPN-Tunnels auf dem lokalen VPN-Gerät hinzufügen. CIDR-Adressen umfassen Ressourcen wie Hub, Spokes und Point-to-Site-IP-Adresspools. Andernfalls können Ihre lokalen Ressourcen nicht mit Ressourcen im mittels Peering verknüpften VNet kommunizieren. Der relevante Datenverkehr wird über Sicherheitszuordnungen der Phase 2 kommuniziert. Die Sicherheitszuordnung erstellt einen dedizierten VPN-Tunnel für jedes angegebene Subnetz. Die lokale Ebene und die Azure-VPN Gateway-Ebene müssen die gleiche Anzahl von Site-to-Site-VPN-Tunneln und Azure-VNet-Subnetzen unterstützen. Andernfalls können Ihre lokalen Ressourcen nicht mit Ressourcen im mittels Peering verknüpften VNet kommunizieren. Anweisungen zum Erstellen von Phase 2-Sicherheitszuordnungen für jedes angegebene Azure-VNet-Subnetz finden Sie in der Dokumentation zu Ihrem lokalen VPN.

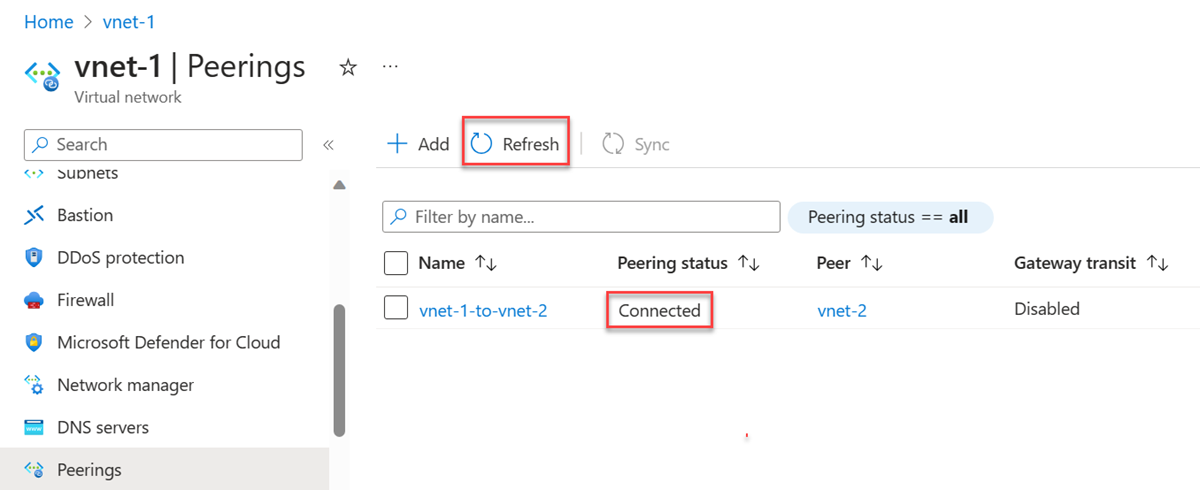

Wählen Sie nach einigen Sekunden die Schaltfläche Aktualisieren aus, und der Peeringstatus ändert sich von Wird aktualisiert in Verbunden.

Ausführliche Anweisungen zum Implementieren von Peerings zwischen virtuellen Netzwerken in verschiedenen Abonnements und Bereitstellungsmodellen finden Sie unter Nächste Schritte.

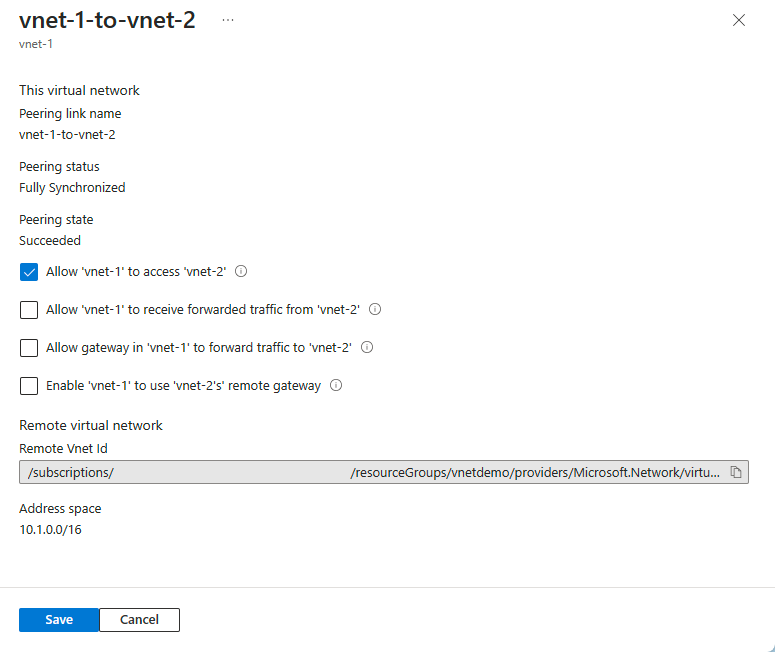

Anzeigen oder Ändern von Peeringeinstellungen

Informieren Sie sich vor der Änderung eines Peerings über die Anforderungen und Einschränkungen sowie die erforderlichen Berechtigungen.

Geben Sie im Suchfeld oben im Azure-Portal den Suchbegriff Virtuelle Netzwerke ein. Wählen Sie in den Suchergebnissen Virtuelle Netzwerke aus.

Wählen Sie unter Virtuelle Netzwerke das virtuelle Netzwerk aus, für das Sie die Peeringeinstellungen anzeigen oder ändern möchten.

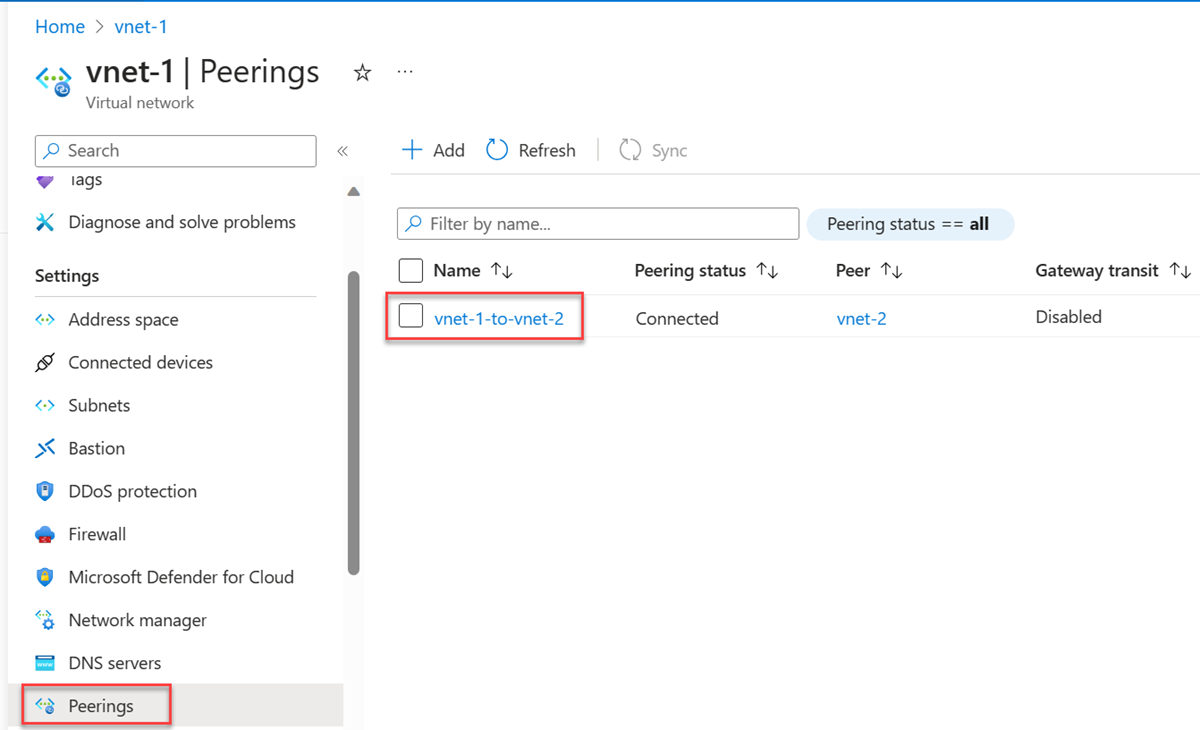

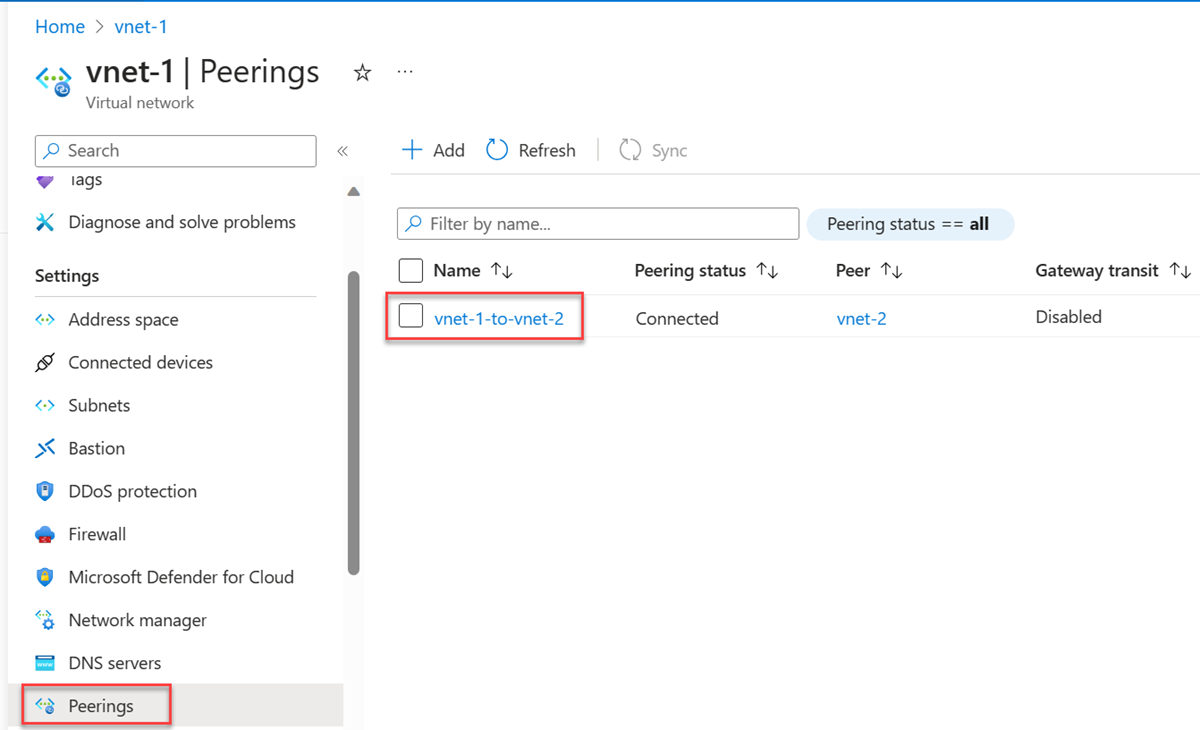

Wählen Sie unter Einstellungen die Option Peerings und dann das Peering aus, für das Sie Einstellungen anzeigen oder ändern möchten.

Ändern Sie die entsprechende Einstellung. Lesen Sie die Informationen zu den Optionen für jede Einstellung in Schritt 4 von „Erstellen eines Peerings“. Wählen Sie anschließend Speichern aus, um die Konfigurationsänderungen abzuschließen.

Löschen eines Peerings

Informieren Sie sich vor dem Löschen eines Peerings über die Anforderungen und Einschränkungen sowie die erforderlichen Berechtigungen.

Wenn ein Peering zwischen zwei virtuellen Netzwerken gelöscht wird, kann der Datenverkehr nicht mehr zwischen den virtuellen Netzwerken erfolgen. Wenn Sie möchten, dass virtuelle Netzwerke gelegentlich, jedoch nicht immer kommunizieren, können Sie, statt ein Peering zu löschen, die Einstellung Datenverkehr zum virtuellen Remotenetzwerk zulassen deaktivieren, um den Datenverkehr zum virtuellen Remotenetzwerk zu blockieren. Es kann ggf. einfacher sein, den Netzwerkzugriff zu deaktivieren und zu aktivieren, statt die Peerings zu löschen und neu zu erstellen.

Geben Sie im Suchfeld oben im Azure-Portal den Suchbegriff Virtuelle Netzwerke ein. Wählen Sie in den Suchergebnissen Virtuelle Netzwerke aus.

Wählen Sie unter Virtuelle Netzwerke das virtuelle Netzwerk aus, für das Sie die Peeringeinstellungen anzeigen oder ändern möchten.

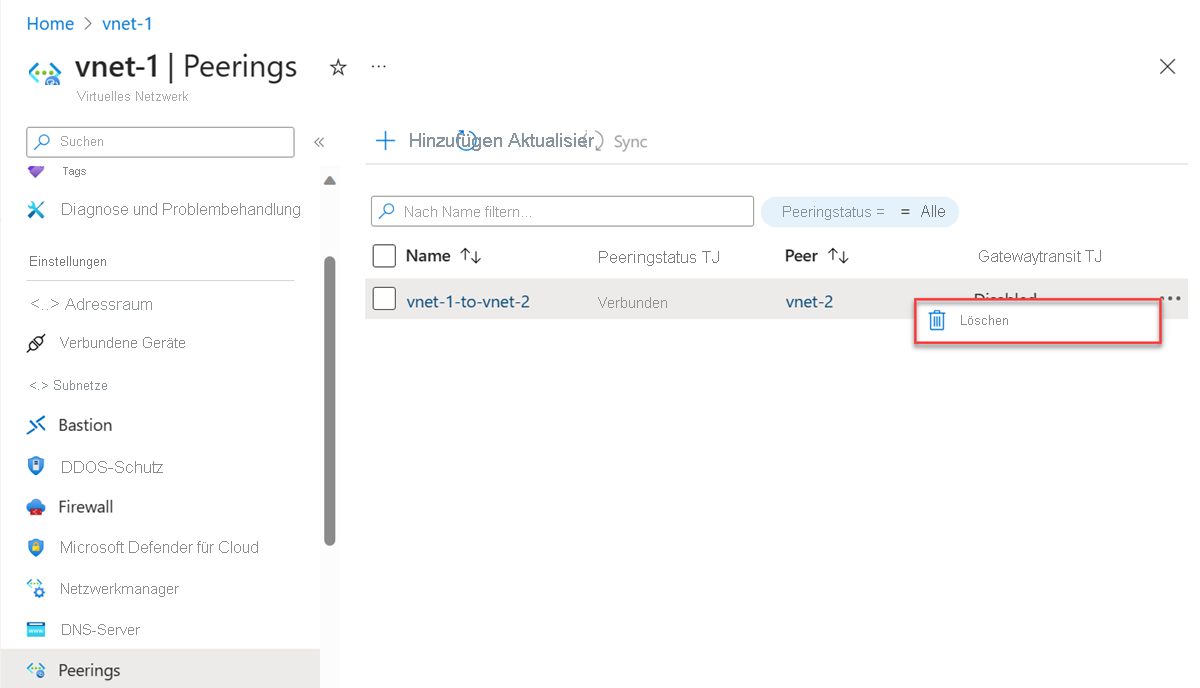

Wählen Sie unter Einstellungen die Option Peerings aus.

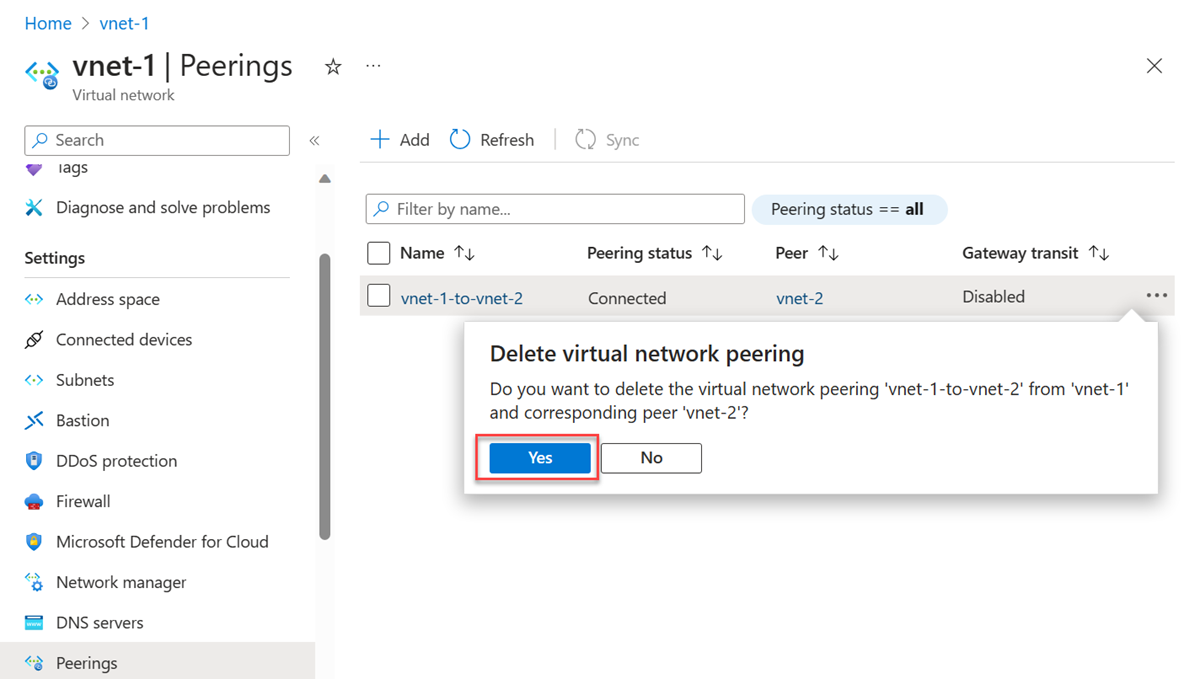

Wählen Sie die Box neben dem Peering, das Sie löschen möchten aus, und wählen Sie dann Löschen aus.

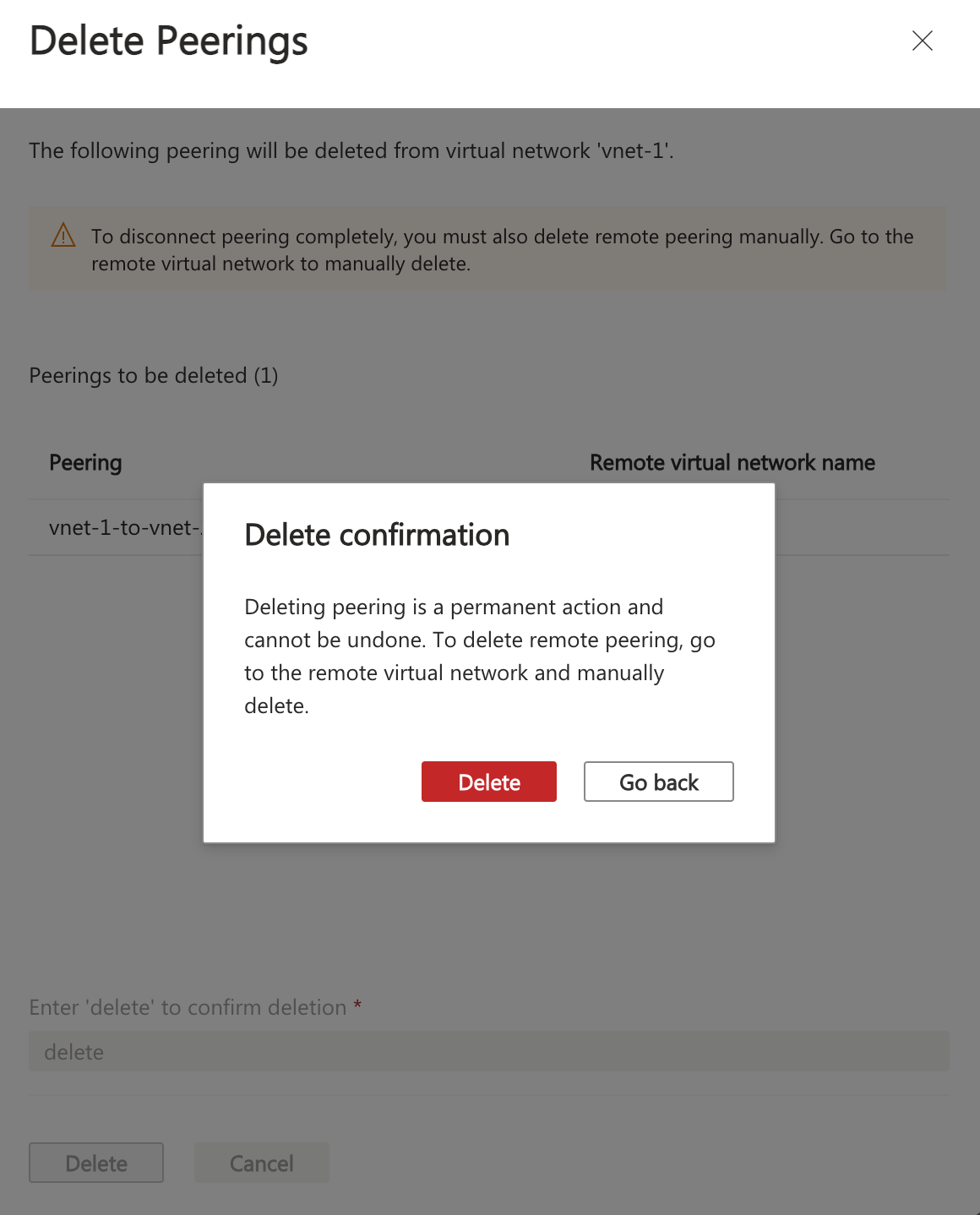

Geben Sie in Peerings löschen im Bestätigungsfeld Löschen ein, und wählen Sie dann Löschen aus.

Hinweis

Wenn Sie ein Peering virtueller Netzwerke aus einem virtuellen Netzwerk löschen, wird auch das Peering aus dem virtuellen Remotenetzwerk gelöscht.

Wählen Sie Löschen aus, um den Löschvorgang in Löschvorgang bestätigen zu bestätigen.

Anforderungen und Einschränkungen

Sie können virtuelle Netzwerke in derselben Region oder in verschiedenen Regionen per Peering verknüpfen. Das Peering virtueller Netzwerke in unterschiedlichen Regionen wird auch als globales VNet-Peering bezeichnet.

Wenn ein globales Peering erstellt wird, können sich die virtuellen Netzwerke in einer beliebigen Region einer öffentlichen Azure-Cloud, in China-Cloudregionen oder in Government Cloud-Regionen befinden. Peering ist nicht über die Grenzen von Clouds hinweg möglich. Beispielsweise kann für ein VNet in der öffentlichen Azure-Cloud kein Peering mit einem VNet in der Microsoft Azure-Cloud des Betreibers 21Vianet durchgeführt werden.

Wenn es ein Teil eines Peerings ist, kann ein virtuelles Netzwerk nicht verschoben werden. Wenn Sie ein virtuelles Netzwerk in eine andere Ressourcengruppe oder ein anderes Abonnement verschieben müssen, müssen Sie das Peering löschen, das virtuelle Netzwerk verschieben und dann das Peering neu erstellen.

Ressourcen in einem virtuellen Netzwerk können nicht mit der Front-End-IP-Adresse einer (internen oder öffentlichen) Load Balancer-Instanz im Tarif „Basic“ in einem per globalem Peering verbundenen virtuellen Netzwerk kommunizieren. Unterstützung für Load Balancer im Tarif „Basic“ besteht nur innerhalb derselben Region. Unterstützung für Load Balancer im Tarif „Standard“ besteht sowohl für Peering virtueller Netzwerke als auch für globales Peering virtueller Netzwerke. Einige Dienste, die eine Load Balancer-Instanz im Tarif „Basic“ verwenden, funktionieren nicht über globales Peering virtueller Netzwerke. Weitere Informationen finden Sie unter Welche Einschränkungen gibt es im Zusammenhang mit globalem Peering virtueller Netzwerke und Lastenausgleichsmodulen?

Sie können Remotegateways verwenden oder Gatewaytransit in virtuellen Netzwerken mit globalem Peering und in virtuellen Netzwerken mit lokalem Peering zulassen.

Die virtuellen Netzwerke können sich im gleichen Abonnement oder in verschiedenen Abonnements befinden. Wenn Sie eine Peerverbindung zwischen virtuellen Netzwerken in verschiedenen Abonnements herstellen, können beide Abonnements demselben oder einem anderen Microsoft Entra-Mandanten zugeordnet sein. Wenn Sie noch keinen AD-Mandanten besitzen, erstellen Sie einen.

Die mittels Peering verknüpften virtuellen Netzwerke dürfen keine sich überschneidenden IP-Adressräume verwenden.

Sie können zwei über Resource Manager bereitgestellte virtuelle Netzwerke oder ein über Resource Manager bereitgestelltes virtuelles Netzwerk per Peering mit einem virtuellen Netzwerk verknüpfen, das über das klassische Bereitstellungsmodell bereitgestellt wurde. Sie können nicht zwei virtuelle Netzwerke, die mit dem klassischen Bereitstellungsmodell erstellt wurden, mittels Peering miteinander verknüpfen. Wenn Sie mit den Azure-Bereitstellungsmodellen nicht vertraut sind, lesen Sie den Artikel Grundlegendes zu Azure-Bereitstellungsmodellen. Sie können ein VPN Gateway verwenden, um zwei virtuelle Netzwerke zu verbinden, die mit dem klassischen Bereitstellungsmodell erstellt wurden.

Wenn zwei virtuelle Netzwerke, die mit dem Resource Manager erstellt wurden, mittels Peering miteinander verknüpft werden, muss für jedes im Peering enthaltene virtuelle Netzwerk ein Peering konfiguriert werden. Für den Peeringstatus wird einer der folgenden Typen angezeigt:

Initiiert: Wenn Sie das erste Peering erstellen, ist sein Status Initiiert.

Verbunden: Wenn Sie das zweite Peering erstellen, lautet der Peeringstatus für beide Peerings Verbunden. Das Peering wird erst erfolgreich erstellt, wenn der Peeringstatus für beide Peerings virtueller Netzwerke Verbunden lautet.

Wenn ein über Resource Manager erstelltes virtuelles Netzwerk mittels Peering mit einem über das klassische Bereitstellungsmodell erstellten virtuellen Netzwerk verbunden wird, konfigurieren Sie nur ein Peering für das virtuelle Netzwerk, das über Resource Manager bereitgestellt wurde. Es ist jedoch nicht möglich, Peering für ein virtuelles Netzwerk (klassisch) oder zwischen zwei virtuellen Netzwerken zu konfigurieren, die über das klassische Bereitstellungsmodell bereitgestellt wurden. Wenn Sie das virtuelle Netzwerk (Resource Manager) mittels Peering mit dem virtuellen Netzwerk (klassisch) verbinden, lautet der Peeringstatus Wird aktualisiert und wechselt anschließend gleich zu Verbunden.

Ein Peering wird zwischen zwei virtuellen Netzwerken eingerichtet. Peerings an sich sind nicht transitiv. Wenn Sie Peerings zwischen Folgendem erstellen:

VirtualNetwork1 und VirtualNetwork2

VirtualNetwork2 und VirtualNetwork3

Es besteht keine Konnektivität zwischen VirtualNetwork1 und VirtualNetwork3 über VirtualNetwork2. Wenn Sie möchten, dass VirtualNetwork1 und VirtualNetwork3 direkt miteinander kommunizieren, müssen Sie ein explizites Peering zwischen VirtualNetwork1 und VirtualNetwork3 erstellen oder ein virtuelles Netzwerkgerät im Hub-Netzwerk verwenden. Weitere Informationen finden Sie unter Hub-Spoke-Netzwerktopologie in Azure.

Über die standardmäßige Azure-Namensauflösung können keine Namen in virtuellen Netzwerken aufgelöst werden, die mittels Peering verbunden sind. Um Namen in anderen virtuellen Netzwerken aufzulösen, müssen Sie Privates Azure-DNS oder einen benutzerdefinierten DNS-Server verwenden. Weitere Informationen zum Einrichten Ihres DNS-Servers finden Sie unter Namensauflösung mithilfe eines eigenen DNS-Servers.

Ressourcen in über Peering verbundenen virtuellen Netzwerken in derselben Region können mit derselben Latenz miteinander kommunizieren, als ob sie sich im selben virtuellen Netzwerk befinden würden. Der Netzwerkdurchsatz basiert auf der Bandbreite, die für den virtuellen Computer proportional zu seiner Größe zulässig ist. Beim Peering bestehen keine zusätzlichen Bandbreiteneinschränkungen. Jede VM-Größe weist eine eigene maximale Netzwerkbandbreite auf. Weitere Informationen zur Bandbreitenobergrenze für verschiedene VM-Größen finden Sie unter VM-Größen in Azure.

Ein virtuelles Netzwerk kann mittels Peering mit einem anderen virtuellen Netzwerk verbunden werden; dies gilt auch für ein anderes virtuelles Netzwerk mit einem virtuellen Gateway für virtuelle Azure-Netzwerke. Wenn die virtuellen Netzwerke sowohl mittels Peering als auch mithilfe eines Gateways verbunden sind, wird der Datenverkehr zwischen den virtuellen Netzwerken über die Peeringkonfiguration statt über das Gateway geleitet.

Um sicherzustellen, dass die neuen Routen auf den Client heruntergeladen werden, müssen die Point-to-Site-VPN-Clients nach der erfolgreichen Konfiguration des Peerings in virtuellen Netzwerken erneut heruntergeladen werden.

Für ein- und ausgehenden Datenverkehr, der VNet-Peering verwendet, fällt eine Gebühr an. Weitere Informationen hierzu finden Sie in der Preisübersicht.

Anwendungsgateways, für die keine Netzwerkisolation aktiviert ist, erlauben keinen Datenverkehr zwischen Peer-VNets, wenn Datenverkehr zum virtuellen Remotenetzwerk zulassen deaktiviert ist.

Berechtigungen

Die Konten, mit denen Sie beim Peering virtueller Netzwerke arbeiten, müssen den folgenden Rollen zugewiesen werden:

Netzwerkmitwirkender: Für ein über den Resource Manager bereitgestelltes virtuelles Netzwerk.

Klassischer Netzwerkmitwirkender: Für ein über das klassische Bereitstellungsmodell bereitgestelltes virtuelles Netzwerk.

Wenn Ihr Konto nicht einer der zuvor aufgeführten Rollen zugewiesen ist, müssen Sie es einer benutzerdefinierten Rolle zuweisen, der die erforderlichen Aktionen aus der folgenden Tabelle zugewiesen sind:

| Aktion | Name |

|---|---|

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/write | Erforderlich, um ein Peering zwischen dem virtuellen Netzwerk A und dem virtuellen Netzwerk B herzustellen. Das virtuelle Netzwerk A muss ein virtuelles Netzwerk sein (Resource Manager). |

| Microsoft.Network/virtualNetworks/peer/action | Erforderlich, um ein Peering zwischen dem virtuellen Netzwerk B (Resource Manager) und dem virtuellen Netzwerk A herzustellen. |

| Microsoft.ClassicNetwork/virtualNetworks/peer/action | Erforderlich, um ein Peering zwischen dem virtuellen Netzwerk B (klassisch) und dem virtuellen Netzwerk A herzustellen. |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read | Lesen eines Peerings in virtuellen Netzwerken |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete | Löschen eines Peerings in virtuellen Netzwerken |

Nächste Schritte

Ein Peering virtueller Netzwerke kann zwischen virtuellen Netzwerken erstellt werden, die mit dem gleichen Bereitstellungsmodell oder unterschiedlichen Bereitstellungsmodellen unter demselben Abonnement oder unterschiedlichen Abonnements erstellt wurden. Arbeiten Sie ein Tutorial für eines der folgenden Szenarien durch:

Azure-Bereitstellungsmodell Subscription Beide mit Resource Manager Gleich Unterschiedlich Einmal Resource Manager, einmal klassisch Gleich Unterschiedlich Erfahren Sie, wie Sie eine Hub-Spoke-Netzwerktopologie erstellen.

Erstellen eines Peering virtueller Netzwerke mithilfe von PowerShell- oder Azure CLI-Beispielskripts oder mithilfe von Azure Resource Manager-Vorlagen

Erstellen und Zuweisen von Azure Policy-Definitionen für virtuelle Netzwerke