Anmerkung

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Mit dem What If-Tool für den bedingten Zugriff erhalten Sie Einblicke in die Auswirkungen der Richtlinien für bedingten Zugriff auf Ihre Umgebung. Es kann hilfreich sein, wenn Sie ungewöhnliche Szenarien simulieren, sodass Sie umfassendere Sicherheitsrichtlinien entwerfen können. Anstatt Ihre Richtlinien manuell mit mehreren Anmeldungen zu testen, können Sie mit diesem Tool eine Anmeldung für einen Benutzer, eine Agentidentität oder einen Dienstprinzipal eines einzelnen Mandanten simulieren. Die Simulation schätzt, wie sich Ihre Richtlinien auf diese Anmeldung auswirken und einen Bericht generiert.

Mit dem What If-Tool und den APIs können Sie schnell die Richtlinien ermitteln, die für einen bestimmten Benutzer, eine Agentidentität oder einen Dienstprinzipal mit einem einzelnen Mandanten gelten. Verwenden Sie diese Informationen, um Probleme zu beheben, zu verstehen, welche Richtlinien für bestimmte Anmeldebedingungen gelten, und testen Sie komplexe Anmeldeszenarien.

Funktionsweise

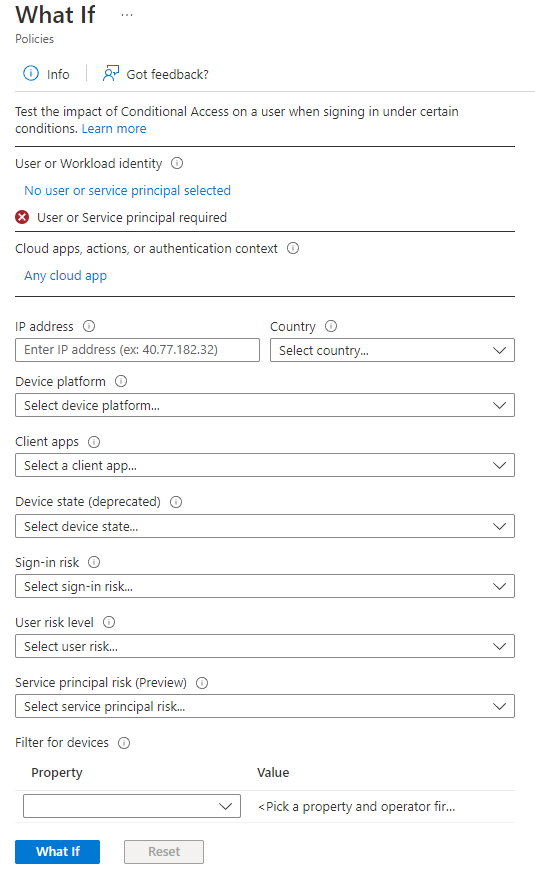

Das Tool "What If" für bedingten Zugriff wird von der Was-wäre-wenn-Auswertungs-API unterstützt. Um das Tool zu verwenden, konfigurieren Sie zunächst die Bedingungen des Anmeldeszenarios, das Sie simulieren möchten. Die Konfiguration sollte Folgendes enthalten:

- Der Benutzer, die Agentidentität (Vorschau) oder der Dienstprinzipal des einzelnen Mandanten, den Sie testen möchten.

- Die Cloud-Apps, die Benutzeraktion, die sie ausführen möchten, oder die sensiblen Daten, auf die sie durch den Authentifizierungskontext zugreifen möchten, sind geschützt.

- Die Anmeldebedingungen, unter denen der Zugriff versucht würde.

Von Bedeutung

Das Tool "What If" testet nicht auf Abhängigkeiten des bedingten Zugriffsdiensts. Wenn Sie beispielsweise das Tool What If verwenden, um eine Richtlinie für den bedingten Zugriff bei Microsoft Teams zu testen, berücksichtigt das Ergebnis keine Richtlinien, die auf Office 365 Exchange Online angewendet werden, eine Dienstabhängigkeit für bedingten Zugriff bei Microsoft Teams.

Initiieren Sie als Nächstes eine Simulationsausführung, die Ihre Einstellungen auswertet. Nur Richtlinien, die aktiviert oder im Modus "Nur Bericht" aktiviert sind, sind in einer Auswertungsausführung enthalten.

Wenn die Auswertung abgeschlossen wird, generiert das Tool einen Bericht über die betroffenen Richtlinien. Um weitere Informationen zu einer Richtlinie für bedingten Zugriff zu sammeln, verwenden Sie die Berichterstellung pro Richtlinie bei bedingtem Zugriff oder die Arbeitsmappe für Einblicke und Berichte zum bedingten Zugriff, um Details zu Richtlinien im Modus „Nur Bericht” oder zurzeit aktiviert zu erhalten.

Ausführen des What If-Tools

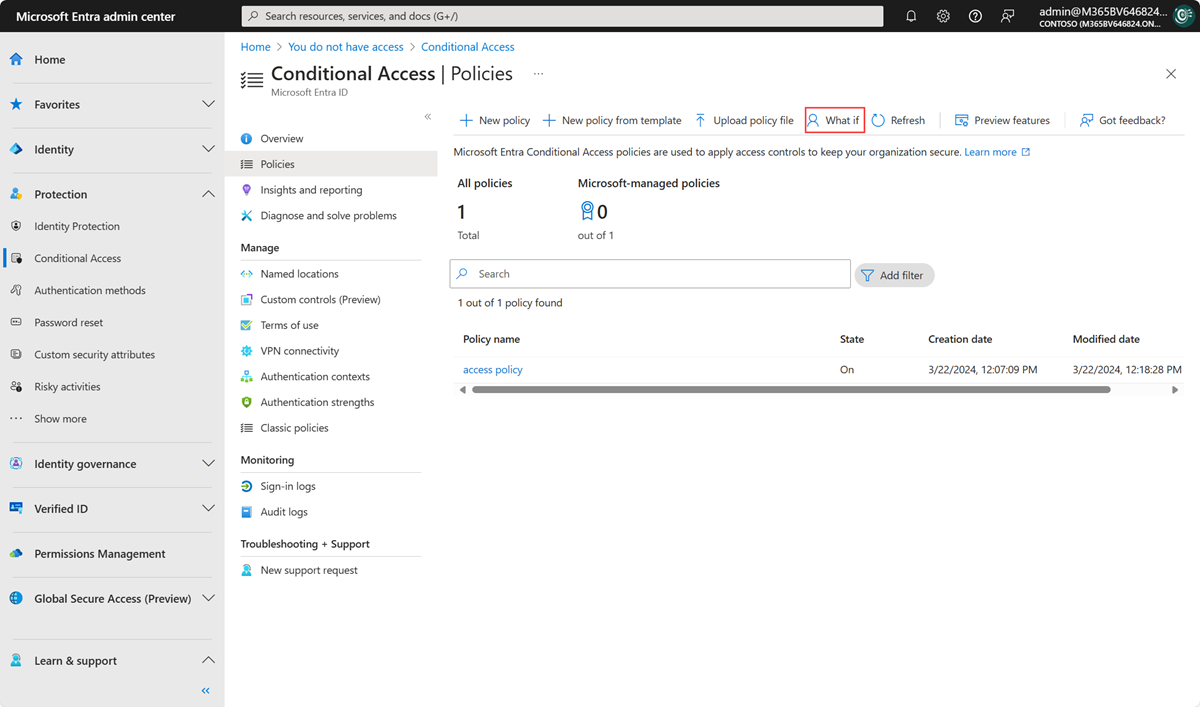

Sie finden das Was-wäre-wenn-Tool im Microsoft Entra Admin Center>Entra ID>Richtlinien für>bedingten Zugriff>Was wäre.

Um die Was-Wenn-Auswertung auszuführen, geben Sie die Bedingungen an, die Sie auswerten möchten.

Bedingungen

Die folgenden Bedingungen sind erforderlich: Identität, Zielressource, Geräteplattform und Client-App. Alle anderen Bedingungen sind optional und werden standardmäßig auf "none " festgelegt, wenn kein Wert angegeben wird. Definitionen dieser Bedingungen finden Sie im Artikel Erstellen einer Richtlinie für bedingten Zugriff.

Auswertung

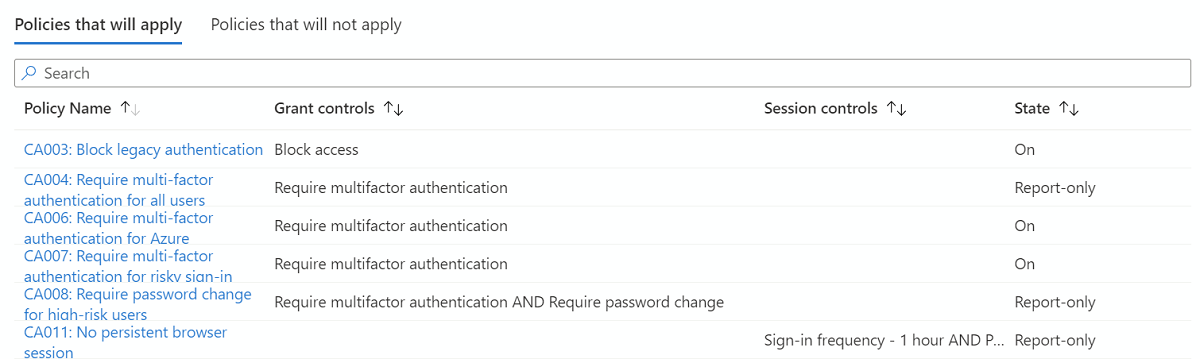

Starten Sie eine Auswertung, indem Sie auf "Was wäre wenn" klicken. Das Auswertungsergebnis wird Ihnen in Form eines Berichts präsentiert, der Folgendes enthält:

- Ein Indikator, der anzeigt, ob klassische Richtlinien in Ihrer Umgebung vorhanden sind.

- Richtlinien, die für Ihre Benutzer-, Agent- oder Workloadidentität gelten.

- Richtlinien, die nicht auf Ihre Benutzer- oder Workloadidentität angewendet werden.

Die Liste der Richtlinien, die gelten, umfasst auch Zugriffskontrollen und Sitzungskontrollen, die erfüllt sein müssen.

Die Liste der Richtlinien, die nicht gelten, enthält die Gründe, warum diese Richtlinien nicht gelten. Für jede der aufgeführten Richtlinien entspricht der Grund der ersten Bedingung, die nicht erfüllt wurde.

Der Filter gibt an, ob die Richtlinie App-Filter enthält, die benutzerdefinierte Sicherheitsattribute verwenden.

Wichtige Unterschiede zwischen der What If-Auswertungs-API und der Legacyerfahrung

Die What-If-Auswertungs-API ist eine Microsoft Graph-API, die von der Benutzeroberfläche für bedingten Zugriff aufgerufen wird. Das Tool What If, das von der Was-wäre-wenn-Auswertungs-API unterstützt wird, befindet sich derzeit in der öffentlichen Vorschau. Die API unterscheidet sich von der älteren What If-Bewertung auf verschiedene Arten:

- Die Was-wäre-wenn-API ist eine öffentliche und vollständig unterstützte API (sobald die API allgemein verfügbar ist). Die API kann über die UX für bedingten Zugriff und die MS Graph-API verwendet werden.

- Die Logik richtet sich an die Authentifizierungslogik, die während der Anmeldung verwendet wird, um eine genauere Richtlinienauswertung bereitzustellen.

- Die Was-wäre-wenn-API erwartet, dass alle Anmeldeparameter für die Auswertung definiert werden, um die genauesten Ergebnisse bereitzustellen. Wenn Ihr Mandant Richtlinien mit bestimmten Bedingungen hat und die Anmeldedetails für diese Bedingungen nicht angegeben werden, kann die What If-API diese Bedingungen nicht auswerten.

Hinweis

Geben Sie für die Anwendungsspezifikation die App-ID an. Gruppen von Apps, z. B. Office 365 oder Microsoft Admin Portals, führen nicht zu einer Übereinstimmung.

Beispiele

In diesem Beispiel werden die wichtigsten Unterschiede hervorgehoben:

Angenommen, Sie haben eine Richtlinie für bedingten Zugriff mit der folgenden Konfiguration:

- Benutzer: Alle Benutzer

- Ressource: Office 365

- Standort: Vereinigte Staaten

- Anmelderisiko: Hoch

| Beispiel | Parameter | Ergebnis basierend auf der Legacy-What-If-Auswertung | Ergebnis basierend auf der neuen Was-Wenn-Auswertungs-API |

|---|---|---|---|

| 1 | UserId = "aaaaaaaa-0000-1111-2222-bbbbbbbbbb" | Gilt | Nicht zutreffend |

| 2 | UserId = "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbbbb" ApplicationId = "00000003-0000-0ff1-ce00-000000000000" |

Gilt | Nicht zutreffend |

| 3 | UserId = "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbbbb" ApplicationId = "00000003-0000-0ff1-ce00-000000000000" Location = "US" |

Gilt | Nicht zutreffend |

| 4 | UserId = "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbbbb" ApplicationId = "00000003-0000-0ff1-ce00-000000000000" Location = "US" Anmelderisiko = "Hoch" |

Gilt | Gilt |

Zugehöriger Inhalt

- Weitere Informationen zur Richtlinie für bedingten Zugriff finden Sie unter Erkenntnisse und Berichterstellung zum bedingten Zugriff, wenn Sie Richtlinien im reinen Berichtsmodus verwenden.

- Informationen zum Konfigurieren von Richtlinien für bedingten Zugriff für Ihre Umgebung finden Sie unter allgemeine Richtlinien für bedingten Zugriff.