Tutorial: Integration des einmaligen Anmeldens (Single Sign-On, SSO) von Microsoft Entra mit MongoDB Atlas - SSO

In diesem Tutorial erfahren Sie, wie Sie MongoDB Atlas - SSO mit Microsoft Entra ID integrieren. Wenn Sie MongoDB Atlas - SSO mit Microsoft Entra ID integrieren, können Sie Folgendes ausführen:

- Steuern Sie in Microsoft Entra ID, wer Zugriff auf MongoDB Atlas, die MongoDB-Community, MongoDB University und den MongoDB-Support hat.

- Ermöglichen Sie es Ihren Benutzern, sich mit ihren Microsoft Entra-Konten automatisch bei MongoDB Atlas – SSO anzumelden.

- Weisen Sie Benutzern auf Grundlage ihrer Microsoft Entra-Gruppenmitgliedschaften MongoDB Atlas-Rollen zu.

- Verwalten Sie Ihre Konten zentral im Azure-Portal.

Voraussetzungen

Für die ersten Schritte benötigen Sie Folgendes:

- Ein Microsoft Entra-Abonnement. Falls Sie über kein Abonnement verfügen, können Sie ein kostenloses Azure-Konto verwenden.

- Ein Abonnement von MongoDB Atlas – SSO, das für einmaliges Anmelden verwendet werden kann.

Beschreibung des Szenarios

In diesem Tutorial konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra in einer Testumgebung.

- MongoDB Atlas – SSO unterstützt SP- und IDP-initiiertes einmaliges Anmelden.

- MongoDB Atlas – SSO unterstützt die Just-In-Time-Benutzerbereitstellung.

Hinzufügen von MongoDB Atlas – SSO aus dem Katalog

Zum Konfigurieren der Integration von MongoDB Atlas – SSO in Microsoft Entra ID müssen Sie MongoDB Atlas – SSO aus dem Katalog zur Liste mit den verwalteten SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff MongoDB Atlas – SSO in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich MongoDB Atlas – SSO aus, und fügen Sie die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra für MongoDB Atlas - SSO

Konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra mit MongoDB Atlas – SSO mithilfe einer Testbenutzerin mit dem Namen B. Simon. Damit einmaliges Anmelden funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in MongoDB Atlas – SSO eingerichtet werden.

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra mit MongoDB Atlas – SSO die folgenden Schritte aus:

- Konfigurieren Sie Microsoft Entra-SSO, um Ihren Benutzern die Verwendung dieses Features zu ermöglichen.

- Erstellen von Microsoft Entra-Testbenutzer*in und Testgruppe, um das einmalige Anmelden von Microsoft Entra mit der Testbenutzerin B. Simon zu testen.

- Zuweisen von Microsoft Entra-Testbenutzer*in oder Testgruppe, um B. Simon die Verwendung des einmaligen Anmeldens von Microsoft Entra zu ermöglichen.

- Konfigurieren des einmaligen Anmeldens für MongoDB Atlas, um die Einstellungen für einmaliges Anmelden auf der Anwendungsseite zu konfigurieren.

- Erstellen eines Testbenutzers für MongoDB Atlas – SSO, um eine Entsprechung von B. Simon in MongoDB Atlas – SSO zu erhalten, die mit ihrer Darstellung in Microsoft Entra verknüpft ist.

- Testen des einmaligen Anmeldens , um zu überprüfen, ob die Konfiguration funktioniert

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Gehen Sie wie folgt vor, um das einmalige Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie über Identität>Anwendungen>Unternehmensanwendungen>MongoDB Atlas – SSO zur Anwendungsintegrationsseite, und suchen Sie den Abschnitt Verwalten. Wählen Sie Einmaliges Anmelden aus.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

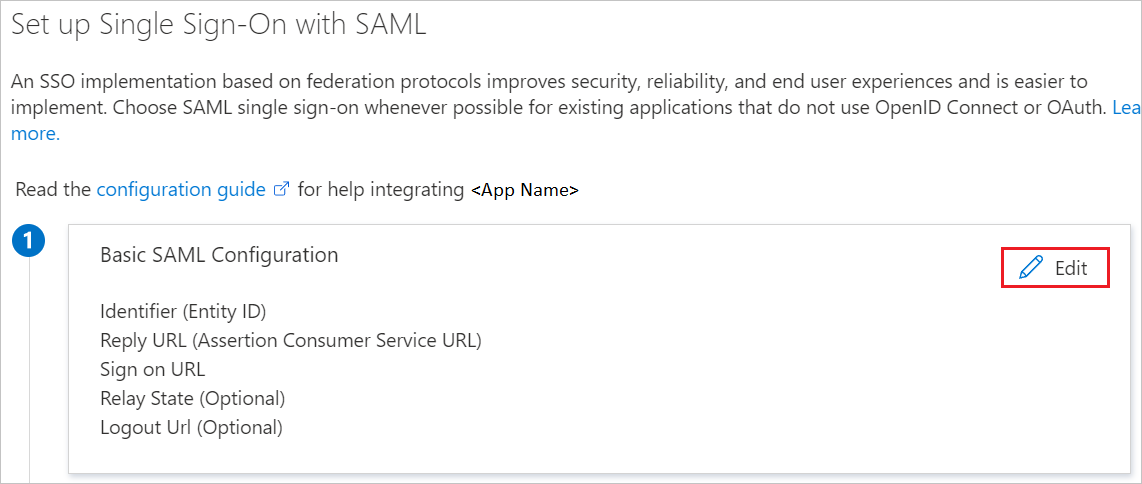

Wählen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten das Stiftsymbol für Grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

Geben Sie im Abschnitt Grundlegende SAML-Konfiguration die Werte in die folgenden Felder ein, wenn Sie die Anwendung im IDP-initiierten Modus konfigurieren möchten:

a. Geben Sie im Textfeld Bezeichner eine URL im folgenden Format ein:

https://www.okta.com/saml2/service-provider/<Customer_Unique>.b. Geben Sie im Textfeld Antwort-URL eine URL im folgenden Format ein:

https://auth.mongodb.com/sso/saml2/<Customer_Unique>.Wählen Sie Zusätzliche URLs festlegen aus, und führen Sie den folgenden Schritt aus, wenn Sie die Anwendung im SP-initiierten Modus konfigurieren möchten:

Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein:

https://cloud.mongodb.com/sso/<Customer_Unique>.Hinweis

Hierbei handelt es sich um Beispielwerte. Sie müssen diese Werte mit dem tatsächlichen Bezeichner, der Antwort-URL und der Anmelde-URL aktualisieren. Diese Werte erhalten Sie vom Supportteam für den MongoDB Atlas – SSO-Client. Sie können sich auch die Muster im Abschnitt Grundlegende SAML-Konfiguration ansehen.

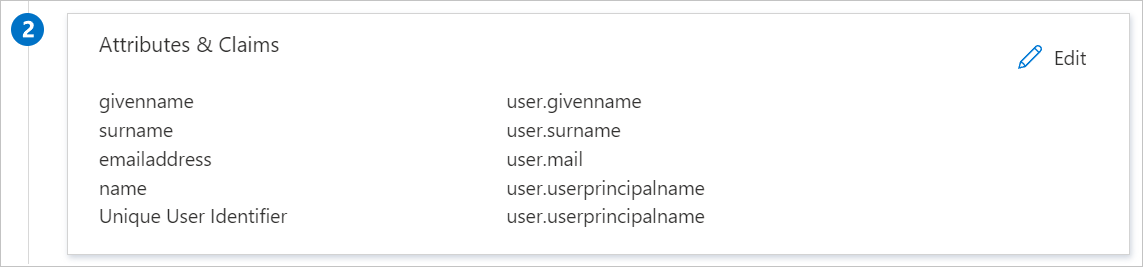

Ihre MongoDB Atlas – SSO-Anwendung erwartet die SAML-Assertionen in einem bestimmten Format. Daher müssen Sie Ihrer Konfiguration der SAML-Tokenattribute benutzerdefinierte Attributzuordnungen hinzufügen. Der folgende Screenshot zeigt die Liste der Standardattribute.

Von der MongoDB Atlas – SSO-Anwendung wird erwartet, dass in der SAML-Antwort zusätzlich zu den oben genannten Attributen noch einige weitere Attribute zurückgegeben werden. Diese Attribute werden ebenfalls vorab aufgefüllt, Sie können sie jedoch nach Bedarf überarbeiten.

Name Quellattribut email user.userprincipalname firstName user.givenname lastName user.surname Wenn Sie Benutzer mit Rollenzuordnungen von MongoDB Atlas autorisieren möchten, fügen Sie den folgenden Gruppenanspruch hinzu, um die Gruppeninformationen des Benutzers innerhalb der SAML-Assertion zu senden.

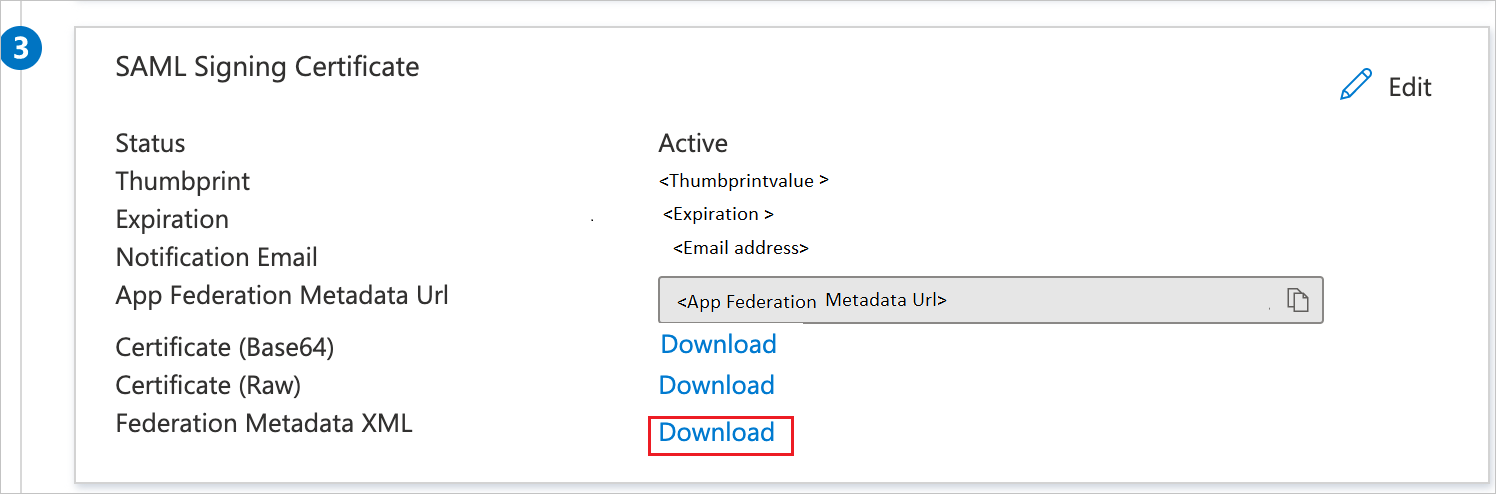

Name Quellattribut memberOf Gruppen-ID Suchen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat nach Verbundmetadaten-XML. Wählen Sie Herunterladen aus, um das Zertifikat herunterzuladen und auf Ihrem Computer zu speichern.

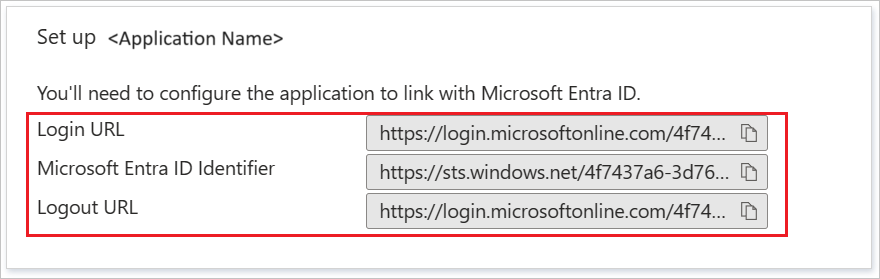

Kopieren Sie im Abschnitt MongoDB Atlas – SSO einrichten die entsprechenden URLs basierend auf Ihren Anforderungen.

Erstellen von Microsoft Entra Testbenutzer*in und einer Testgruppe

In diesem Abschnitt wird eine Testbenutzerin namens B.Simon erstellt.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Benutzeradministrator an.

- Browsen Sie zu Identität>Benutzer>Alle Benutzer.

- Wählen Sie oben auf dem Bildschirm Neuer Benutzer>Neuen Benutzer erstellen aus.

- Führen Sie unter den Eigenschaften für Benutzer die folgenden Schritte aus:

- Geben Sie im Feld Anzeigename den Namen

B.Simonein. - Geben Sie im Feld Benutzerprinzipalname ein username@companydomain.extension. Beispiel:

B.Simon@contoso.com. - Aktivieren Sie das Kontrollkästchen Kennwort anzeigen, und notieren Sie sich den Wert aus dem Feld Kennwort.

- Klicken Sie auf Überprüfen + erstellen.

- Geben Sie im Feld Anzeigename den Namen

- Klicken Sie auf Erstellen.

Wenn Sie das Rollenzuordnungsfeature von MongoDB Atlas verwenden, um Benutzern basierend auf ihren Microsoft Entra-Gruppen Rollen zuzuweisen, erstellen Sie eine Testgruppe und B. Simon als Mitglied:

- Navigieren Sie zu Identität>Gruppen.

- Wählen Sie am oberen Bildschirmrand die Option Neue Gruppe aus.

- Führen Sie unter Gruppeneigenschaften die folgenden Schritte aus:

- Wählen Sie in der Dropdownliste Gruppentyp die Option „Sicherheit“ aus.

- Geben Sie im Feld Gruppenname „Group 1“ (Gruppe 1) ein.

- Wählen Sie Erstellen aus.

Zuweisen von Microsoft Entra-Testbenutzer*in oder Testgruppe

In diesem Abschnitt ermöglichen Sie B. Simon oder Gruppe 1 die Verwendung des einmaligen Anmeldens von Azure, indem Sie ihr Zugriff auf MongoDB Atlas – SSO gewähren.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>MongoDB Atlas – SSO.

- Navigieren Sie auf der Übersichtsseite der App zum Abschnitt Verwalten, und wählen Sie Benutzer und Gruppen aus.

- Wählen Sie Benutzer hinzufügen und anschließend im Dialogfeld Zuweisung hinzufügen die Option Benutzer und Gruppen aus.

- Wählen Sie im Dialogfeld Benutzer und Gruppen die Option B.Simon aus der Liste „Benutzer“ aus, oder wenn Sie MongoDB Atla-Rollenzuordnungen verwenden, wählen Sie Group 1 (Gruppe 1) aus der Liste „Gruppen“ aus, und klicken Sie dann unten auf dem Bildschirm auf die Schaltfläche Auswählen.

- Klicken Sie im Dialogfeld Zuweisung hinzufügen auf die Schaltfläche Zuweisen.

Konfigurieren des einmaligen Anmeldens für MongoDB Atlas

Zum Konfigurieren des einmaligen Anmeldens für MongoDB Atlas müssen Sie die entsprechenden URLs kopiert haben. Darüber hinaus müssen Sie die Verbundanwendung für Ihre MongoDB Atlas-Organisation konfigurieren. Befolgen Sie die Anweisungen in der Dokumentation zu MongoDB Atlas. Sollte ein Problem auftreten, wenden Sie sich an das MongoDB Atlas-Supportteam.

Konfigurieren der Rollenzuordnung von MongoDB Atlas

Um Benutzer in MongoDB Atlas basierend auf ihrer Microsoft Entra-Gruppenmitgliedschaft zu autorisieren, können Sie mithilfe der Rollenzuordnungen von MongoDB Atlas die Objekt-IDs der Microsoft Entra-Gruppe zu MongoDB Atlas-Organisations-/Projektrollen zuordnen. Befolgen Sie die Anweisungen in der Dokumentation zu MongoDB Atlas. Sollte ein Problem auftreten, wenden Sie sich an das MongoDB Atlas-Supportteam.

Erstellen eines Testbenutzers für MongoDB Atlas – SSO

MongoDB Atlas unterstützt die Just-In-Time-Benutzerbereitstellung (standardmäßig aktiviert). Es ist keine weitere Aktion Ihrerseits erforderlich. Ist ein Benutzer noch nicht in MongoDB Atlas vorhanden, wird nach der Authentifizierung ein neuer Benutzer erstellt.

Testen des einmaligen Anmeldens

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

SP-initiiert:

Klicken Sie auf Diese Anwendung testen. Dadurch werden Sie zur Anmelde-URL für MongoDB Atlas weitergeleitet, wo Sie den Anmeldeflow initiieren können.

Rufen Sie direkt die MongoDB Atlas-Anmelde-URL auf, und initiieren Sie den Anmeldeflow.

IDP-initiiert:

- Klicken Sie auf Diese Anwendung testen. Dadurch sollten Sie automatisch bei der MongoDB Atlas-Instanz angemeldet werden, für die Sie das einmalige Anmelden eingerichtet haben.

Sie können auch den Microsoft-Bereich „Meine Apps“ verwenden, um die Anwendung in einem beliebigen Modus zu testen. Wenn Sie im Zugriffsbereich auf die Kachel „MongoDB Atlas – SSO“ klicken, geschieht Folgendes: Wenn Sie den SP-Modus konfiguriert haben, werden Sie zum Initiieren des Anmeldeflows zur Anmeldeseite der Anwendung weitergeleitet, und wenn Sie den IDP-Modus konfiguriert haben, sollten Sie automatisch bei der Instanz von MongoDB Atlas – SSO angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben. Weitere Informationen zu „Meine Apps“ finden Sie in dieser Einführung.

Nächste Schritte

Nach dem Konfigurieren von MongoDB Atlas – SSO können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.