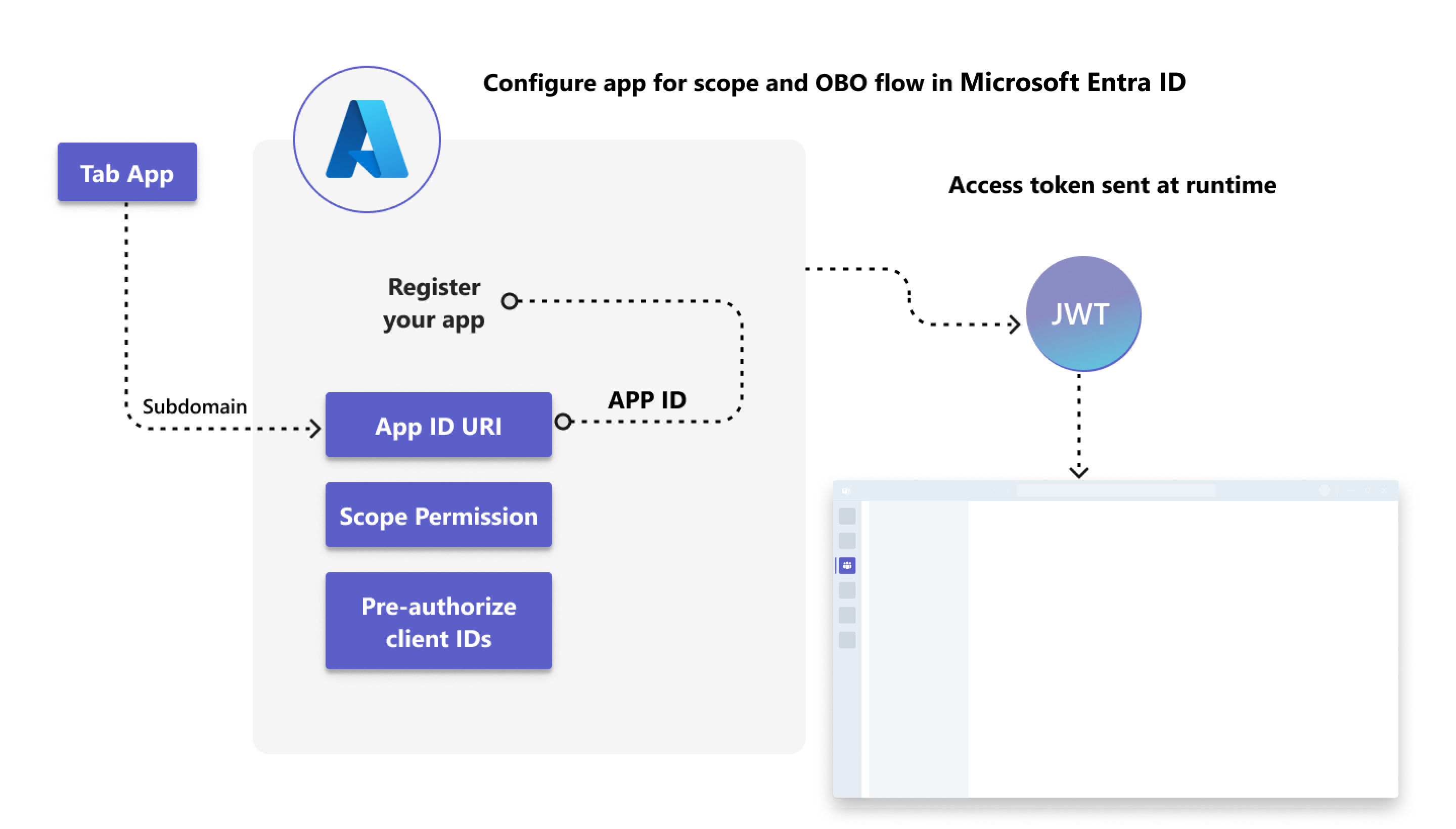

Konfigurieren Ihrer Registerkarten-App in Microsoft Entra ID

Microsoft Entra ID bietet Zugriff auf Ihre Registerkarten-App basierend auf der Teams-Identität des App-Benutzers. Registrieren Sie Ihre Registerkarten-App mit der Microsoft Entra-ID, damit der App-Benutzer, der sich bei Teams angemeldet hat, Zugriff auf Ihre Registerkarten-App erhalten kann.

Aktivieren des einmaligen Anmeldens in Microsoft Entra ID

Um Ihre Registerkarten-App in Microsoft Entra ID zu registrieren und sie für SSO zu aktivieren, müssen Sie App-Konfigurationen vornehmen, z. B. app-ID generieren, API-Bereich definieren und Client-IDs für vertrauenswürdige Anwendungen vorab authentifizieren.

Erstellen Sie eine neue App-Registrierung in Microsoft Entra ID, und machen Sie ihre (Web-) API mithilfe von Bereichen (Berechtigungen) verfügbar. Konfigurieren Sie eine Vertrauensstellung zwischen der verfügbar gemachten API in Microsoft Entra ID und Ihrer App. Damit kann der Teams-Client ein Zugriffstoken im Namen Ihrer Anwendung und des angemeldeten Benutzers abrufen. Sie können Client-IDs für die vertrauenswürdigen mobilen, Desktop- und Webanwendungen hinzufügen, die Sie vorab authentifizieren möchten.

Möglicherweise müssen Sie auch andere Details konfigurieren, z. B. die Authentifizierung von App-Benutzern auf der Plattform oder dem Gerät, auf dem Sie Ihre Registerkarten-App als Ziel verwenden möchten.

Es werden Graph API-Berechtigungen auf Benutzerebene unterstützt, d. h. E-Mail, Profil, Offline_Access und OpenId. Wenn Sie Zugriff auf andere Graph-Bereiche benötigen, z User.Read . B. oder Mail.Read, finden Sie weitere Informationen unter Abrufen eines Zugriffstokens mit Graph-Berechtigungen.

Die Microsoft Entra-Konfiguration aktiviert SSO für Ihre Registerkarten-App in Teams. Sie antwortet mit einem Zugriffstoken zum Überprüfen des App-Benutzers.

Bevor Sie Ihre App konfigurieren

Es ist hilfreich, wenn Sie sich im Vorfeld über die Konfiguration zum Registrieren Ihrer App unter Microsoft Entra ID informieren. Stellen Sie sicher, dass Sie sich darauf vorbereitet haben, die folgenden Details zu konfigurieren, bevor Sie Ihre App registrieren:

- Einzel- oder mehrinstanzenfähige Optionen: Wird Ihre Anwendung nur in dem Microsoft 365-Mandanten verwendet, in dem sie registriert ist, oder wird sie von vielen Microsoft 365-Mandanten verwendet? Anwendungen, die für ein Unternehmen geschrieben werden, sind in der Regel ein einzelner Mandant. Anwendungen, die von einem unabhängigen Softwareanbieter geschrieben und von vielen Kunden verwendet werden, müssen mehrinstanzenfähig sein, damit der Mandant jedes Kunden auf die Anwendung zugreifen kann.

- Anwendungs-ID-URI: Es handelt sich um einen global eindeutigen URI, der die Web-API identifiziert, die Sie für den Zugriff Ihrer App über Bereiche verfügbar machen. Er wird auch als Bezeichner-URI bezeichnet. Der Anwendungs-ID-URI enthält die App-ID und die tertiäre Domäne, in der Ihre App gehostet wird. Der Domänenname Ihrer Anwendung und der Domänenname, den Sie für Ihre Microsoft Entra-Anwendung registrieren, müssen identisch sein. Mehrere Domänen pro App werden nicht unterstützt.

- Bereich: Dies ist die Berechtigung, die einem autorisierten App-Benutzer oder Ihrer App für den Zugriff auf eine Ressource erteilt werden kann, die von der API verfügbar gemacht wird.

Hinweis

- Benutzerdefinierte Apps, die für Ihre Organisation erstellt wurden (BRANCHEN-Apps): Benutzerdefinierte Apps, die für Ihre Organisation (BRANCHEN-Apps) erstellt wurden, sind intern oder spezifisch in Ihrer Organisation oder Ihrem Unternehmen. Ihre Organisation kann diese Apps über den Microsoft Store verfügbar machen.

- Kundeneigene Apps: SSO wird auch für kundeneigene Apps innerhalb der Azure AD B2C-Mandanten unterstützt.

So erstellen und konfigurieren Sie Ihre App in Microsoft Entra ID zum Aktivieren von SSO:

- Konfigurieren Sie den Bereich für das Zugriffstoken.

- Konfigurieren Sie die Version des Zugriffstokens.

Konfigurieren Ihrer App in Microsoft Entra ID

Sie können Ihre Registerkarten-App in Microsoft Entra ID konfigurieren, um den Bereich und die Berechtigungen für Zugriffstoken zu konfigurieren.

Registrieren Sie Ihre App in Microsoft Entra ID, und konfigurieren Sie den Mandanten und die Plattform der App, bevor Sie sie für einmaliges Anmelden aktivieren können. Microsoft Entra ID generiert eine neue App-ID, die Sie beachten müssen. Sie müssen es später in der App-Manifestdatei (früher Teams-App-Manifest genannt) aktualisieren.

Hinweis

Das Microsoft Teams-Toolkit registriert die Microsoft Entra-Anwendung in einem SSO-Projekt. Sie können diesen Abschnitt überspringen, wenn Sie das Teams Toolkit zum Erstellen Ihrer App verwendet haben. Sie müssen jedoch Berechtigungen und Bereich konfigurieren und Clientanwendungen vertrauen.

Erfahren Sie, wie Sie Ihre App in Microsoft Entra ID registrieren.

So registrieren Sie eine neue App in Microsoft Entra ID

Öffnen Sie das Azure-Portal in Ihrem Webbrowser.

Wählen Sie das Symbol App-Registrierungen aus.

Die Seite App-Registrierungen wird angezeigt.

Wählen Sie das Symbol + Neue Registrierung aus.

Die Seite Anwendung registrieren wird angezeigt.

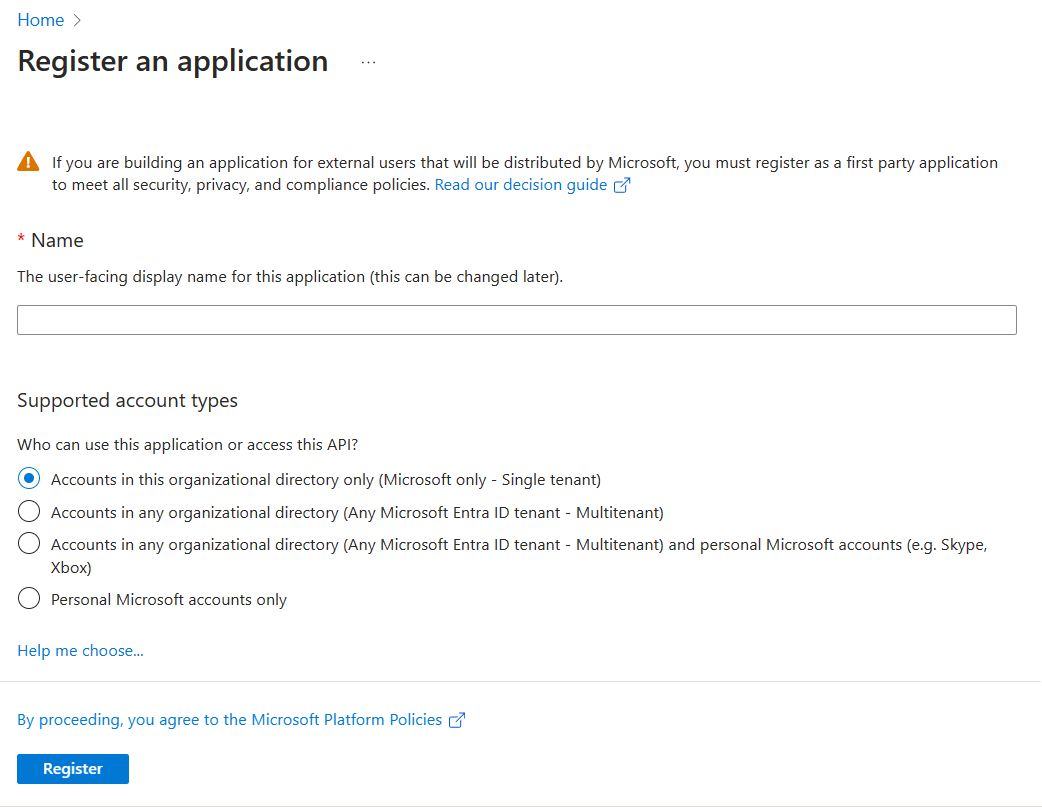

Geben Sie den Namen Ihrer App ein, die dem App-Benutzer angezeigt werden soll. Sie können den Namen zu einem späteren Zeitpunkt ändern, wenn Sie möchten.

Wählen Sie den Typ des Benutzerkontos aus, das auf Ihre App zugreifen kann. Sie können aus einzel- oder mehrinstanzenfähigen Optionen in Organisationsverzeichnissen auswählen oder den Zugriff nur auf persönliche Microsoft-Konten beschränken.

Optionen für unterstützte Kontotypen

Option Wählen Sie dies aus, um... Nur Konten in diesem Organisationsverzeichnis (nur Microsoft – einzelner Mandant) Erstellen Sie eine Anwendung, die nur von Benutzern (oder Gästen) in Ihrem Mandanten verwendet werden kann.

Diese App wird häufig als benutzerdefinierte App bezeichnet, die für Ihre Organisation (LOB-App) erstellt wurde. Diese App ist eine Anwendung mit nur einem Mandanten in Microsoft Identity Platform.Konten in einem beliebigen Organisationsverzeichnis (beliebiger Microsoft Entra ID-Mandant – mehrinstanzenfähig) Ermöglichen Sie Benutzern in jedem Microsoft Entra-Mandanten die Verwendung Ihrer Anwendung. Diese Option ist z. B. geeignet, wenn Sie eine SaaS-Anwendung erstellen und diese für mehrere Organisationen verfügbar machen möchten.

Dieser App-Typ wird in Microsoft Identity Platform als mehrinstanzenfähige Anwendung bezeichnet.Konten in einem beliebigen Organisationsverzeichnis (Beliebiger Microsoft Entra ID-Mandant – mehrinstanzenfähig) und persönliche Microsoft-Konten (z. B. Skype, Xbox) Sprechen Sie die breiteste Kundengruppe an.

Wenn Sie diese Option auswählen, registrieren Sie eine mehrinstanzenfähige Anwendung, die auch App-Benutzer unterstützen kann, die über persönliche Microsoft-Konten verfügen.Nur persönliche Microsoft-Konten Erstellen Sie eine Anwendung nur für Benutzer, die über persönliche Microsoft-Konten verfügen. Hinweis

Sie müssen keinen Umleitungs-URI eingeben, um einmaliges Anmelden für eine Registerkarten-App zu aktivieren.

Wählen Sie Registrieren aus. Im Browser wird eine Nachricht angezeigt, die besagt, dass die App erstellt wurde.

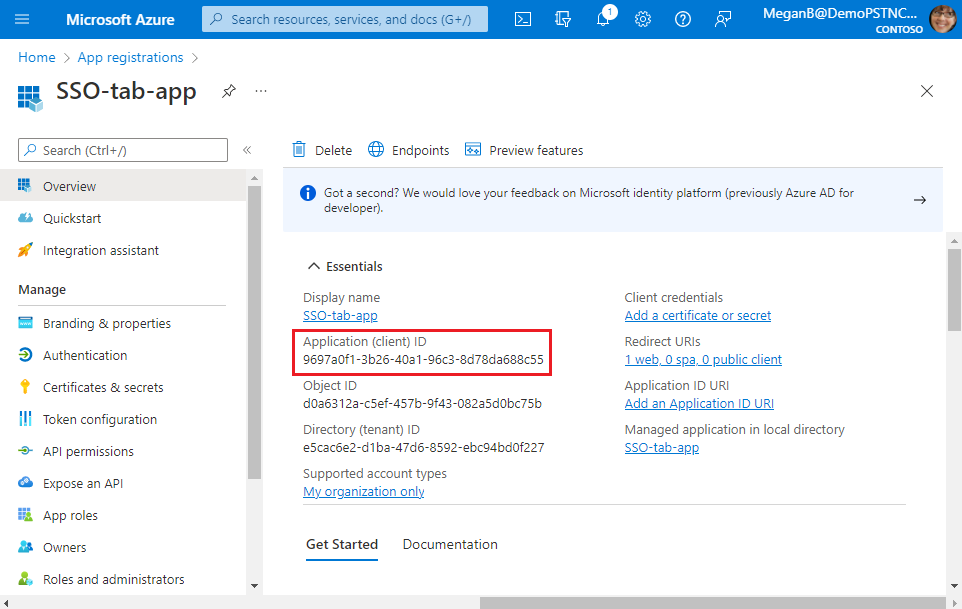

Die Seite mit der App-ID und anderen Konfigurationen wird angezeigt.

Notieren Und speichern Sie die App-ID aus der Anwendungs-ID (Client-ID), um das App-Manifest später zu aktualisieren.

Ihre App ist in der Microsoft Entra-ID registriert. Sie verfügen jetzt über die App-ID für Ihre Registerkarten-App.

Konfigurieren des Bereichs für das Zugriffstoken

Nachdem Sie eine neue App-Registrierung erstellt haben, konfigurieren Sie Bereichsoptionen (Berechtigungen) zum Senden von Zugriffstoken an den Teams-Client und zum Autorisieren vertrauenswürdiger Clientanwendungen, um SSO zu aktivieren.

Um den Bereich zu konfigurieren und vertrauenswürdige Clientanwendungen zu autorisieren, benötigen Sie Folgendes:

- Um eine API verfügbar zu machen: Konfigurieren Sie Bereichsoptionen (Berechtigungen) für Ihre App. Machen Sie eine Web-API verfügbar, und konfigurieren Sie den Anwendungs-ID-URI.

- Um den API-Bereich zu konfigurieren: Definieren Sie den Bereich für die API und die Benutzer, die einem Bereich zustimmen können. Sie können festlegen, dass nur Admins die Zustimmung für höher privilegierte Berechtigungen erteilen.

- So konfigurieren Sie eine autorisierte Clientanwendung: Erstellen Sie autorisierte Client-IDs für Anwendungen, die Sie vorab authentifizieren möchten. Dadurch kann der App-Benutzer auf die von Ihnen konfigurierten App-Bereiche (Berechtigungen) zugreifen, ohne dass eine weitere Zustimmung erforderlich ist. Authentifizieren Sie nur die Clientanwendungen, denen Sie vertrauen, da Ihre App-Benutzer nicht die Möglichkeit haben, die Zustimmung abzulehnen.

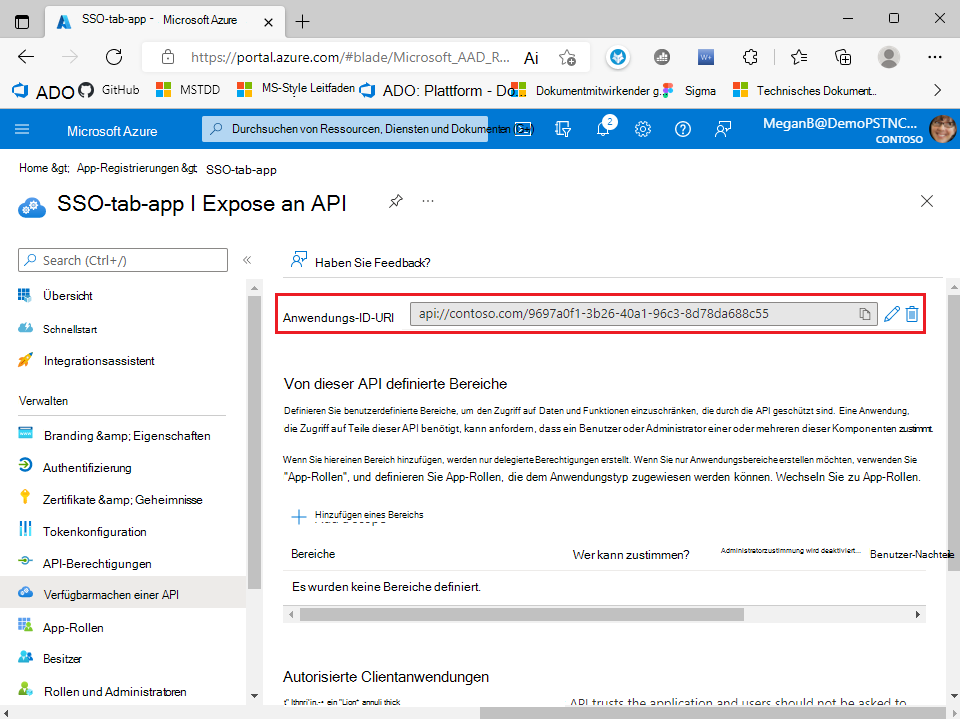

Verfügbar machen einer API

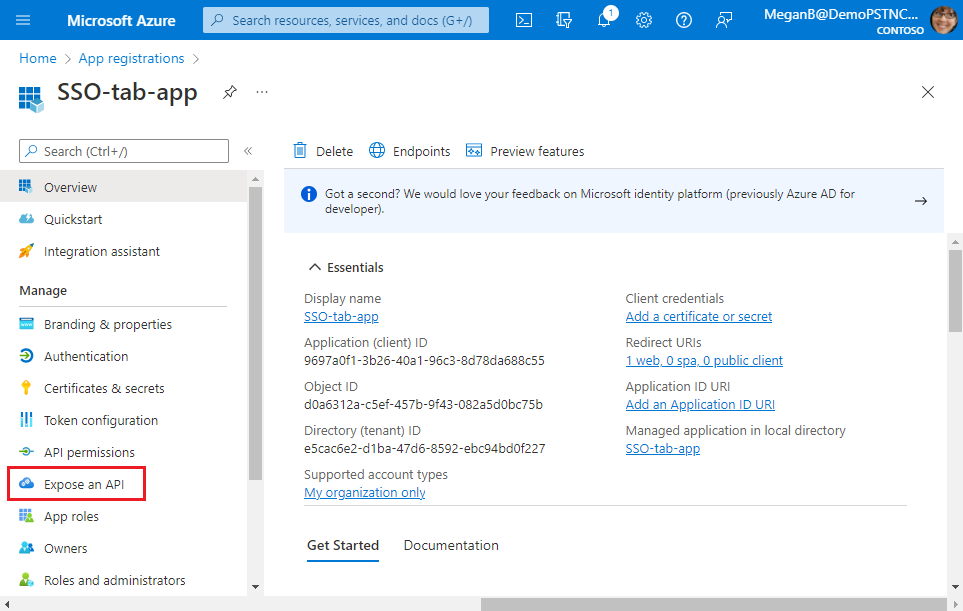

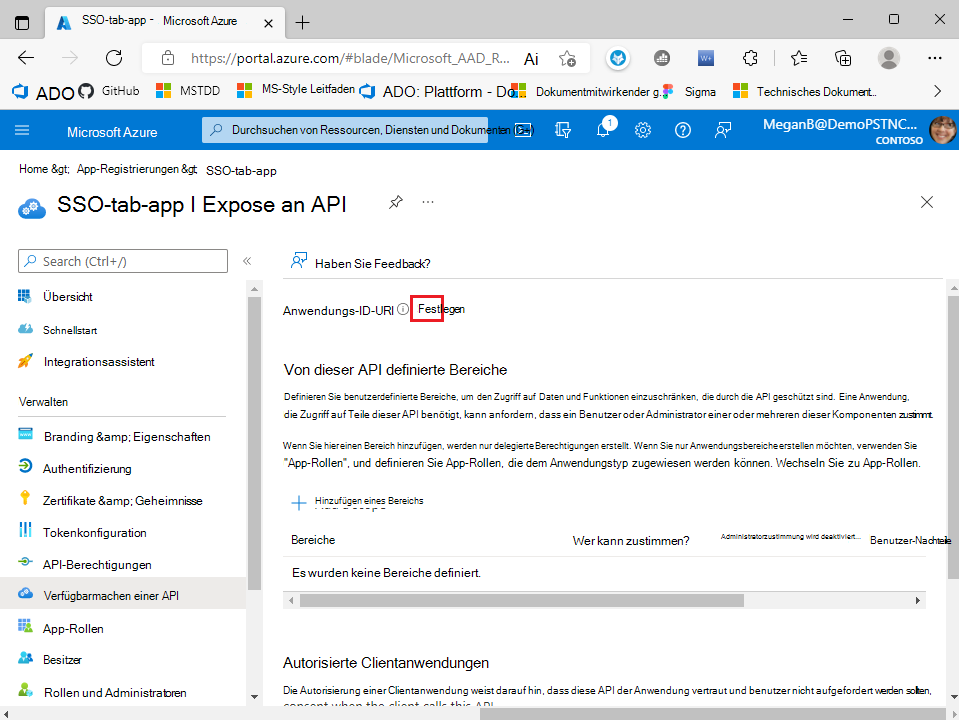

Wählen Sie im linken Bereich Verwalten>Eine API verfügbar machen aus.

Die Seite API verfügbar machen wird angezeigt.

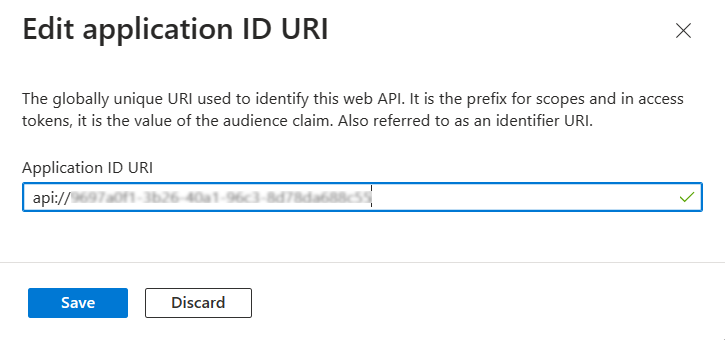

Wählen Sie Hinzufügen aus, um den Anwendungs-ID-URI in Form von

api://{AppID}zu generieren.

Der Abschnitt zum Festlegen des Anwendungs-ID-URI wird angezeigt.

Geben Sie den Anwendungs-ID-URI in dem hier erläuterten Format ein.

- Der Anwendungs-ID-URI ist vorab mit der App-ID (GUID) im Format

api://{AppID}ausgefüllt. - Das URI-Format der Anwendungs-ID muss wie folgt sein:

api://fully-qualified-domain-name.com/{AppID}. - Fügen Sie die

fully-qualified-domain-name.comzwischenapi://und{AppID}(d. h. der GUID) ein. Beispiel: api://example.com/{AppID}.

Dabei gilt Folgendes:

fully-qualified-domain-name.comist der lesbare Domänenname, über den Ihre Registerkartenapp bereitgestellt wird. Der Domänenname Ihrer Anwendung und der Domänenname, den Sie für Ihre Microsoft Entra-Anwendung registrieren, müssen identisch sein.Wenn Sie einen Tunneldienst wie ngrok verwenden, müssen Sie diesen Wert aktualisieren, wenn sich Ihre tertiäre ngrok-Domäne ändert.

AppIDist die App-ID (GUID), die generiert wurde, als Sie Ihre App registriert haben. Sie können sie im Abschnitt Übersicht anzeigen.

Wichtig

Vertrauliche Informationen: Der Anwendungs-ID-URI wird im Rahmen des Authentifizierungsprozesses protokolliert und darf keine vertraulichen Informationen enthalten.

Anwendungs-ID-URI für Eine App mit mehreren Funktionen: Wenn Sie eine App mit einem Bot, einer Messagingerweiterung und einer Registerkarte erstellen, geben Sie den Anwendungs-ID-URI als

api://fully-qualified-domain-name.com/botid-{YourClientId}ein, wobei {YourClientId} Ihre Bot-App-ID ist.Format für Domänennamen: Verwenden Sie Kleinbuchstaben als Domänennamen. Verwenden Sie keine Großbuchstaben.

Um beispielsweise einen App-Dienst oder eine Web-App mit dem Ressourcennamen zu erstellen:

demoapplicationWenn der verwendete Basisressourcenname wie folgt lautet Die URL wird folgende sein... Format wird unterstützt auf... demoapplication https://demoapplication.example.netAlle Plattformen. DemoApplication https://DemoApplication.example.netNur Desktop, Web und iOS. Sie wird auf Android nicht unterstützt. Verwenden Sie die Kleinbuchstabenoption demoapplication als Basisressourcennamen.

- Der Anwendungs-ID-URI ist vorab mit der App-ID (GUID) im Format

Wählen Sie Speichern.

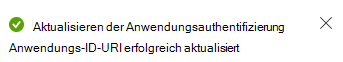

Im Browser wird eine Meldung angezeigt, die besagt, dass der Anwendungs-ID-URI aktualisiert wurde.

Der Anwendungs-ID-URI wird auf der Seite angezeigt.

Notieren und speichern Sie den Anwendungs-ID-URI, um das App-Manifest später zu aktualisieren.

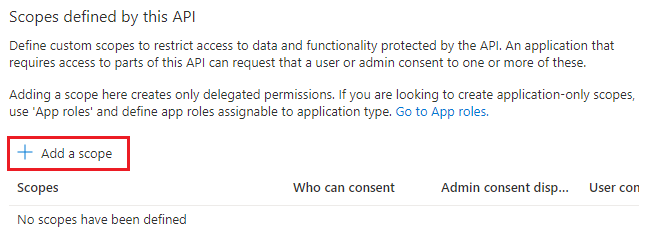

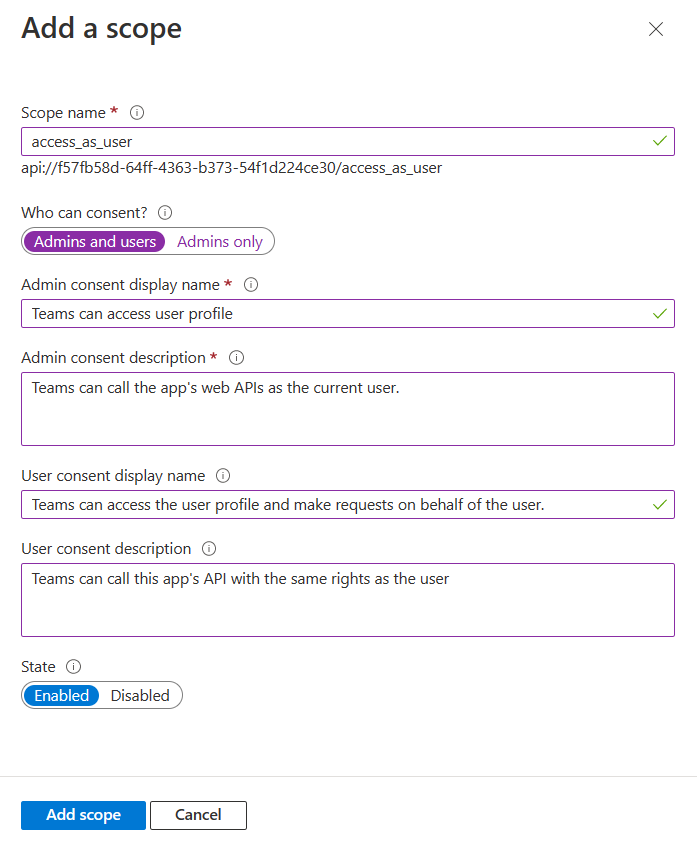

So konfigurieren Sie den API-Bereich

Wählen Sie + Bereich hinzufügen im Abschnitt Bereiche, die von dieser API definiert werden aus.

Die Seite Einen Bereich hinzufügen wird angezeigt.

Geben Sie die Details zum Konfigurieren des Bereichs ein.

- Geben Sie den Bereichsnamen ein. Dieses Feld ist obligatorisch.

- Wählen Sie den Benutzer aus, der die Zustimmung für diesen Bereich erteilen kann. Die Standardoption ist Nur Administratoren.

- Geben Sie den Anzeigename der Administratoreinwilligung ein. Dieses Feld ist obligatorisch.

- Geben Sie die Beschreibung für die Administratoreinwilligung ein. Dieses Feld ist obligatorisch.

- Geben Sie den Anzeigename der Benutzereinwilligung ein.

- Geben Sie die Beschreibung für die Benutzereinwilligung ein.

- Wählen Sie die Option Aktiviert für den Status aus.

- Klicken Sie auf Bereich hinzufügen.

Im Browser wird eine Meldung angezeigt, die besagt, dass der Bereich hinzugefügt wurde.

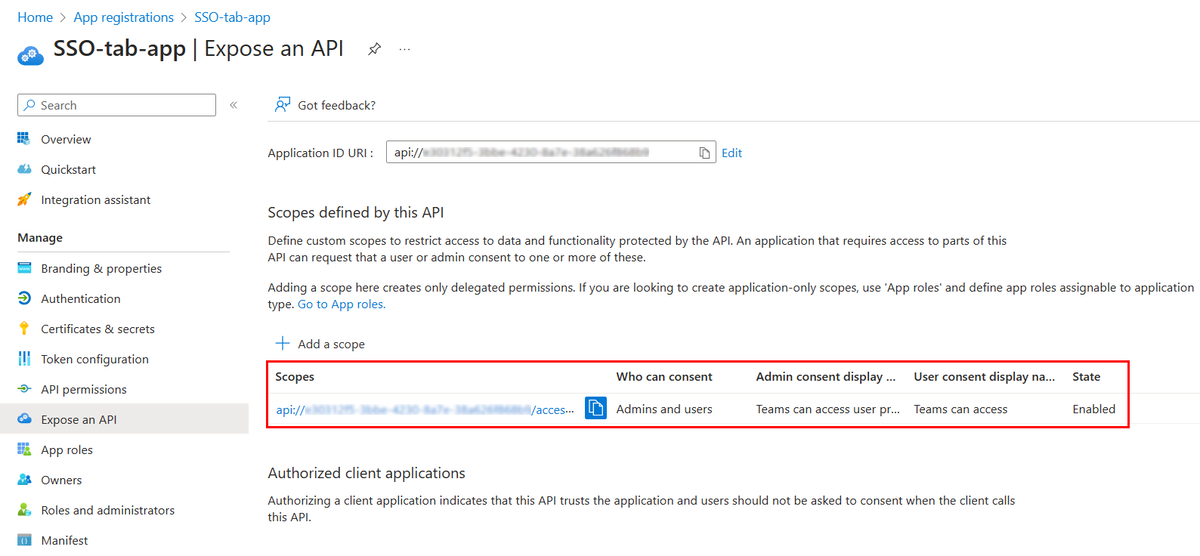

Der von Ihnen definierte neue Bereich wird auf der Seite angezeigt.

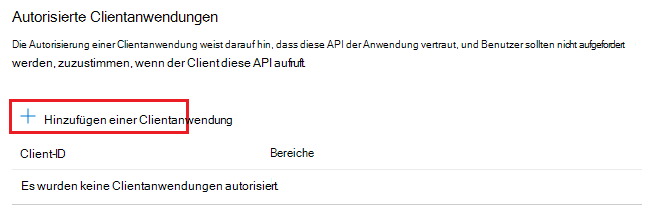

Konfigurieren einer autorisierten Clientanwendung

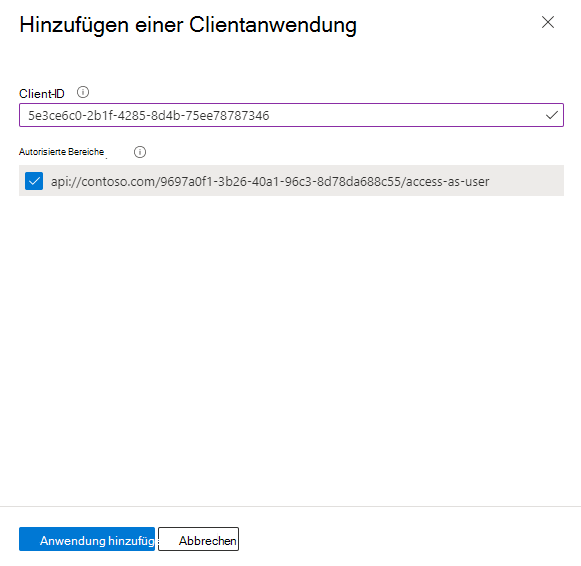

Navigieren Sie durch die Seite API verfügbar machen zum Abschnitt Autorisierte Clientanwendung, und wählen Sie + Clientanwendung hinzufügen aus.

Die Seite Ein Clientanwendung hinzufügen wird angezeigt.

Geben Sie die entsprechende Microsoft 365-Client-ID für die Anwendungen ein, die Sie für die Webanwendung Ihrer App autorisieren möchten.

Hinweis

- Die Microsoft 365-Client-IDs für mobile, Desktop- und Webanwendungen für Teams, Microsoft 365-Apps und Outlook sind die tatsächlichen IDs, die Sie hinzufügen müssen.

- Für eine Teams-Registerkarten-App benötigen Sie entweder Web oder SPA, da Sie keine mobile oder Desktopclientanwendung in Teams haben können.

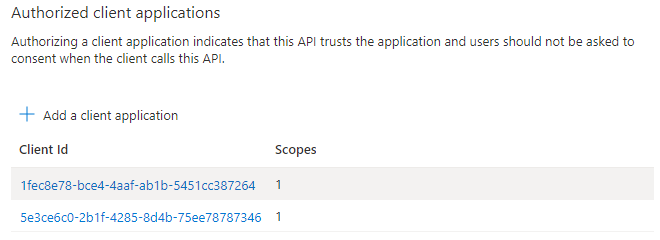

Wählen Sie eine der folgenden Client-IDs aus:

Microsoft 365-Clientanwendung Client-ID Teams-Desktop, Mobil 1fec8e78-bce4-4aaf-ab1b-5451cc387264 Teams-Web 5e3ce6c0-2b1f-4285-8d4b-75ee78787346 Microsoft 365 Web 4765445b-32c6-49b0-83e6-1d93765276ca Microsoft 365 Desktop 0ec893e0-5785-4de6-99da-4ed124e5296c Microsoft 365 Mobile d3590ed6-52b3-4102-aeff-aad2292ab01c Outlook Desktop d3590ed6-52b3-4102-aeff-aad2292ab01c Outlook Web bc59ab01-8403-45c6-8796-ac3ef710b3e3 Outlook Mobile 27922004-5251-4030-b22d-91ecd9a37ea4 Hinweis

Einige Microsoft 365-Clientanwendungen teilen Client-IDs.

Wählen Sie den Anwendungs-ID-URI aus, den Sie für Ihre App in Autorisierte Bereiche erstellt haben, um den Bereich der Web-API hinzuzufügen, die Sie verfügbar gemacht haben.

Wählen Sie Anwendung hinzufügen aus.

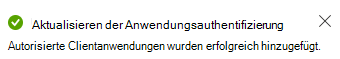

Im Browser wird eine Meldung angezeigt, die besagt, dass die autorisierte Client-App hinzugefügt wurde.

Die Client-ID der autorisierten App wird auf der Seite angezeigt.

Hinweis

Sie können mehr als eine Clientanwendung autorisieren. Wiederholen Sie die Schritte dieses Verfahrens zum Konfigurieren einer anderen autorisierten Clientanwendung.

Sie haben app-Bereich, Berechtigungen und Clientanwendungen erfolgreich konfiguriert. Notieren und speichern Sie den Anwendungs-ID-URI. Als Nächstes konfigurieren Sie die Zugriffstokenversion.

Konfigurieren der Zugriffstokenversion

Sie müssen die Zugriffstokenversion für Ihre App definieren. Diese Konfiguration erfolgt im Microsoft Entra-Anwendungs-App-Manifest.

Definieren der Zugriffstokenversion

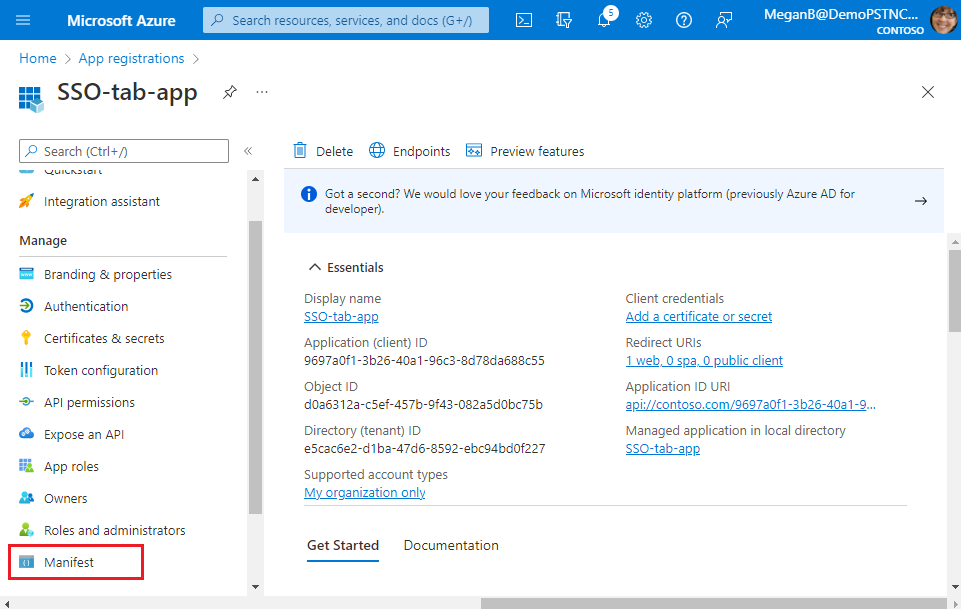

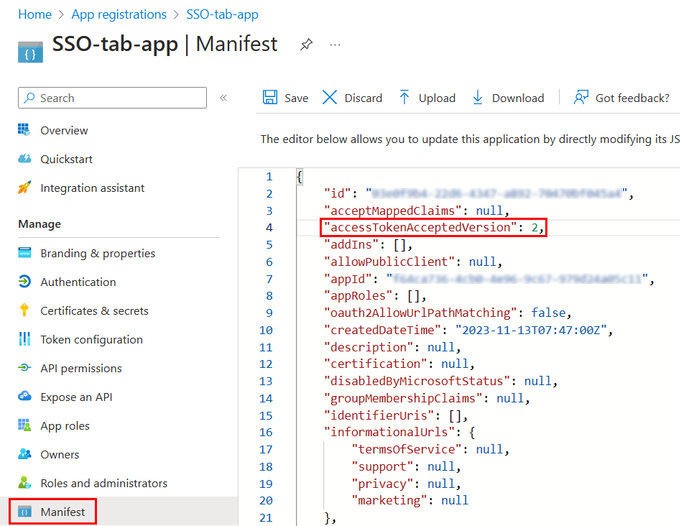

Wählen Sie im linken Bereich Verwalten>Manifest aus.

Das Microsoft Entra-Anwendungs-App-Manifest wird angezeigt.

Geben Sie 2 als Wert für die Eigenschaft

accessTokenAcceptedVersionein.Hinweis

Wenn Sie während der App-Registrierung nur Persönliche Microsoft-Konten oder Konten in einem beliebigen Organisationsverzeichnis (Beliebiges Microsoft Entra-Verzeichnis – mehrinstanzenfähig) und persönliche Microsoft-Konten (z. B. Skype und Xbox) ausgewählt haben, aktualisieren Sie den Wert für die

accessTokenAcceptedVersionEigenschaft als 2.

Wählen Sie Speichern aus.

Im Browser wird eine Meldung angezeigt, die besagt, dass das App-Manifest erfolgreich aktualisiert wurde.

Herzlichen Glückwunsch! Sie haben die App-Konfiguration in Microsoft Entra ID abgeschlossen, die erforderlich ist, um einmaliges Anmelden für Ihre Registerkarten-App zu aktivieren.

Nächster Schritt

Siehe auch

Platform Docs