Anmerkung

Der Zugriff auf diese Seite erfordert eine Genehmigung. Du kannst versuchen, dich anzumelden oder die Verzeichnisse zu wechseln.

Der Zugriff auf diese Seite erfordert eine Genehmigung. Du kannst versuchen , die Verzeichnisse zu wechseln.

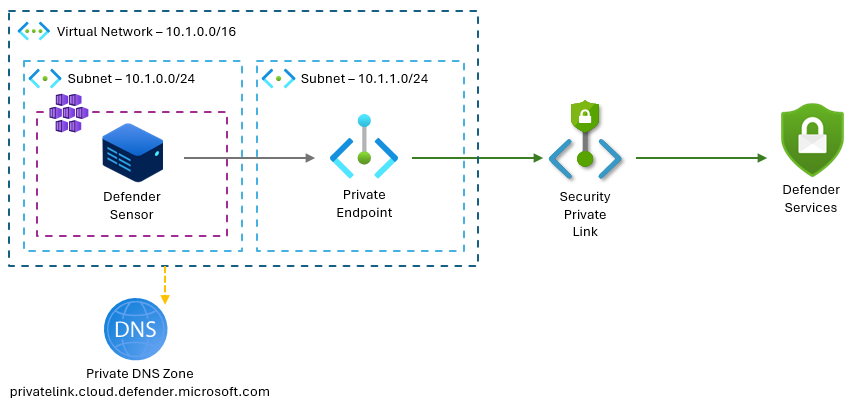

Microsoft Security Private Link ermöglicht Workloads in Ihrem virtuellen Netzwerk, eine Verbindung mit Microsoft Defender für Cloud herzustellen. Sie aktivieren diese Verbindung, indem Sie eine Ressource für den privaten Sicherheitslink in Ihrem Abonnement und privaten Endpunkten in Ihren virtuellen Azure-Netzwerken erstellen, die eine Verbindung damit herstellen.

Bei privaten Endpunkten durchläuft der gesamte sicherheitsbezogene Datenverkehr Ihrer Workloads das Microsoft-Backbone-Netzwerk, ohne dem öffentlichen Internet ausgesetzt zu sein. Dazu gehören Telemetrie von Defender-Agents, Sensoren, Add-Ons und Erweiterungen.

Hinweis

Microsoft Security Private Link wird in souveränen Cloudregionen wie Azure Government und Azure, betrieben von 21Vianet, nicht unterstützt.

Unterstützte Szenarien

Microsoft Security Private Link unterstützt die folgenden Szenarien:

Netzwerkisolationsumgebungen

Schützen Sie Workloads in isolierten oder eingeschränkten Netzwerken, in denen der ausgehende Internetzugriff eingeschränkt oder nicht zulässig ist.Hybrid- und lokale Konnektivität

Verbinden Sie lokale oder Hybridumgebungen sicher mit Microsoft Defender für Cloud, indem Sie VPN oder ExpressRoute mit privatem Peering verwenden.

Von Bedeutung

Für netzwerkisolale Workloads ersetzt Microsoft Security Private Link die Notwendigkeit von Azure Monitor Private Link Scope (AMPLS) und Azure Firewall-Ausgangsregeln.

Verbindungsarchitektur

Microsoft Security Private Link verwendet Azure Private Endpunkte, um private Verbindungen zwischen Ihrem virtuellen Netzwerk und Defender for Cloud herzustellen. Auf diese Weise können Workloads eine Verbindung mit Defender für Cloud-Endpunkten herstellen, indem sie ihre vorhandenen vollqualifizierten Domänennamen (FQDNs) und das Autorisierungsmodell verwenden.

Funktionsweise

Sie erstellen einen privaten Endpunkt in Ihrem virtuellen Netzwerk und weisen ihm eine IP-Adresse aus dem virtuellen Netzwerkadressraum zu.

Der gesamte Datenverkehr zwischen Ihren Workloads und Defender-Diensten fließt über das Microsoft-Backbone-Netzwerk und durchläuft nie das öffentliche Internet.

Mehrere Defender-Dienste können eine einzelne Sicherheits-Private Link-Ressource gemeinsam nutzen, was die Netzwerkarchitektur vereinfacht.

Hinweis

Die Verwendung privater Endpunkte kann je nach Anzahl der Endpunkte und der ausgewählten Architektur zusätzliche Azure-Kosten verursachen. Weitere Informationen finden Sie unter Azure Private Link-Preise.

Rollen und Berechtigungen

Microsoft Security Private Link verwendet die rollenbasierte Zugriffssteuerung (RBAC) von Azure , um den Zugriff auf die Ressource für den privaten Sicherheitslink und private Endpunktverbindungen zu verwalten. Die folgenden Rollen sind in der Regel beteiligt:

Besitzer der Private-Link-Ressource

Besitzt die Microsoft Security Private Link-Ressource und kann private Endpunktverbindungsanforderungen genehmigen, ablehnen oder löschen.Netzwerkmitwirkender

Kann private Endpunkte innerhalb eines virtuellen Netzwerks erstellen.Sicherheitsadministrator

Kann private Endpunktverbindungen genehmigen, ablehnen oder löschen, aber keine privaten Endpunkte in einem virtuellen Netzwerk erstellen, es sei denn, zusätzliche Netzwerkberechtigungen werden erteilt.

Diese Rollen können verschiedenen Benutzern oder Teams zugewiesen werden, um die Netzwerkverwaltung von den Verantwortlichkeiten der Sicherheitsgovernance zu trennen.

Genehmigungsworkflow

Private Endpunktverbindungen mit Microsoft Security Private Link-Ressourcen folgen dem standardmäßigen Azure Private Link-Genehmigungsworkflow.

Wenn ein privater Endpunkt erstellt wird, wird eine Verbindungsanforderung an den Besitzer der Microsoft Security Private Link-Ressource gesendet. Der Ressourcenbesitzer kann die Anforderung über die Registerkarte "Private Endpunktverbindungen " im Azure-Portal genehmigen oder ablehnen.

Wenn der Benutzer, der den privaten Endpunkt anfordert, auch besitzer des sicherheitsrelevanten privaten Links ist, wird die Anforderung automatisch genehmigt.

Genehmigte und ausstehende Verbindungen können jederzeit über die Ressource "Privater Link" im Azure-Portal verwaltet werden.

DNS-Konfiguration

Wenn Sie einen privaten Endpunkt erstellen, wird standardmäßig eine private DNS-Zone bereitgestellt, die der Subdomäne *.defender.microsoft.com"Defender for Cloud private Link" entspricht.

Hinweis

Ausführliche Informationen zum Konfigurieren von DNS für private Endpunkte finden Sie in der Azure Private Endpoint DNS-Integration.

Wenn Workloads von einem virtuellen Netzwerk mit konfigurierten privaten Endpunkten eine Verbindung zu Dienst-Endpunkten von Defender herstellen, wird der FQDN in die private IP-Adresse des Endpunkts aufgelöst. Verbindungen von außerhalb des virtuellen Netzwerks (wenn der öffentliche Zugriff noch aktiviert ist) verweisen auf den öffentlichen Endpunkt.

Jeder Microsoft Defender für Cloud-Dienst verwendet bestimmte Domänenendpunkte. Beispiel:

| Dienstleistung | Name | Typ | Wert | Hafen |

|---|---|---|---|---|

| Defender for Containers | *.cloud.defender.microsoft.com |

CNAME | *.privatelink.cloud.defender.microsoft.com |

443 |

| Defender for Containers | *.privatelink.cloud.defender.microsoft.com |

Ein | 10.0.0.5 | 443 |

Wenn Sie einen angepassten DNS-Server verwenden, konfigurieren Sie die Delegierung oder A-Datensätze, um FQDNs in die private IP-Adresse des Endpunkts aufzulösen.

Konnektivitätsvergleich mit dem privaten Microsoft Security-Link

| Merkmal | Ohne privaten Endpunkt | Mit privatem Sicherheitslink |

|---|---|---|

| Internetexposition | Yes | Nein |

| Complianceausrichtung | Begrenzt | STARK (Strong) |

| Multi-Service-Integration | Handbuch | Vereinfacht |

Nächste Schritte

Konfigurieren privater Endpunkte mit microsoft Security Private Link

Weitere Informationen zu Azure Private Link.