Anmerkung

Der Zugriff auf diese Seite erfordert eine Genehmigung. Du kannst versuchen, dich anzumelden oder die Verzeichnisse zu wechseln.

Der Zugriff auf diese Seite erfordert eine Genehmigung. Du kannst versuchen , die Verzeichnisse zu wechseln.

Microsoft Defender für Cloud bietet ein CIEM-Sicherheitsmodell (Cloud Infrastructure Entitlement Management), das Organisationen bei der Verwaltung und Kontrolle des Benutzerzugriffs und der Berechtigungen in ihrer Cloudinfrastruktur unterstützt. CIEM ist eine wichtige Komponente der Cloud Native Application Protection Platform-Lösung (CNAPP, Plattform für cloudnativen Anwendungsschutz), die Einblick in den Zugriff auf bestimmte Ressourcen bietet. Sie stellt sicher, dass Zugriffsrechte dem Prinzip der geringsten Rechte (Principle of Least Privilege, PoLP) entsprechen, bei dem Benutzer*innen oder Workloadidentitäten wie Apps und Dienste nur die für die Durchführung ihrer Aufgaben mindestens erforderlichen Zugriffsebenen erhalten. CIEM unterstützt Organisationen auch beim Überwachen und Verwalten von Berechtigungen in mehreren Cloudumgebungen, einschließlich Azure, Amazon Web Services (AWS) und Google Cloud Platform (GCP).

Bevor Sie beginnen

Stellen Sie sicher, dass Sie über die richtigen Rollen und Berechtigungen für jede Cloudumgebung verfügen, um die Erweiterung Berechtigungsverwaltung (Permissions Management, CIEM) in Defender CSPM zu aktivieren:

AWS und GCP:

Rolle des Sicherheitsadministrators auf der jeweiligen Konto-/Organisationsebene.

Azure:

Sicherheitsadministratorrolle auf Abonnementebene.

Integrieren Sie Ihre AWS- oder GCP-Umgebung in Defender for Cloud:

Aktivieren von Defender CSPM für Ihr Azure-Abonnement, AWS-Konto oder GCP-Projekt.

Aktivieren von CIEM für Azure

Wenn Sie den Defender CSPM-Plan für Ihr Azure-Konto aktivieren, wird Dem Abonnement automatisch der Azure CSPM-Standardzugewiesen. Der Azure CSPM-Standard bietet Empfehlungen für die Cloudinfrastruktur-Berechtigungsverwaltung (Cloud Infrastructure Entitlement Management, CIEM).

Wenn CIEM deaktiviert ist, werden die CIEM-Empfehlungen innerhalb des Azure CSPM-Standards nicht berechnet.

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Microsoft Defender für Cloud und wählen Sie es aus.

Navigieren Sie zu Umgebungseinstellungen.

Wählen Sie ein relevantes Abonnement aus.

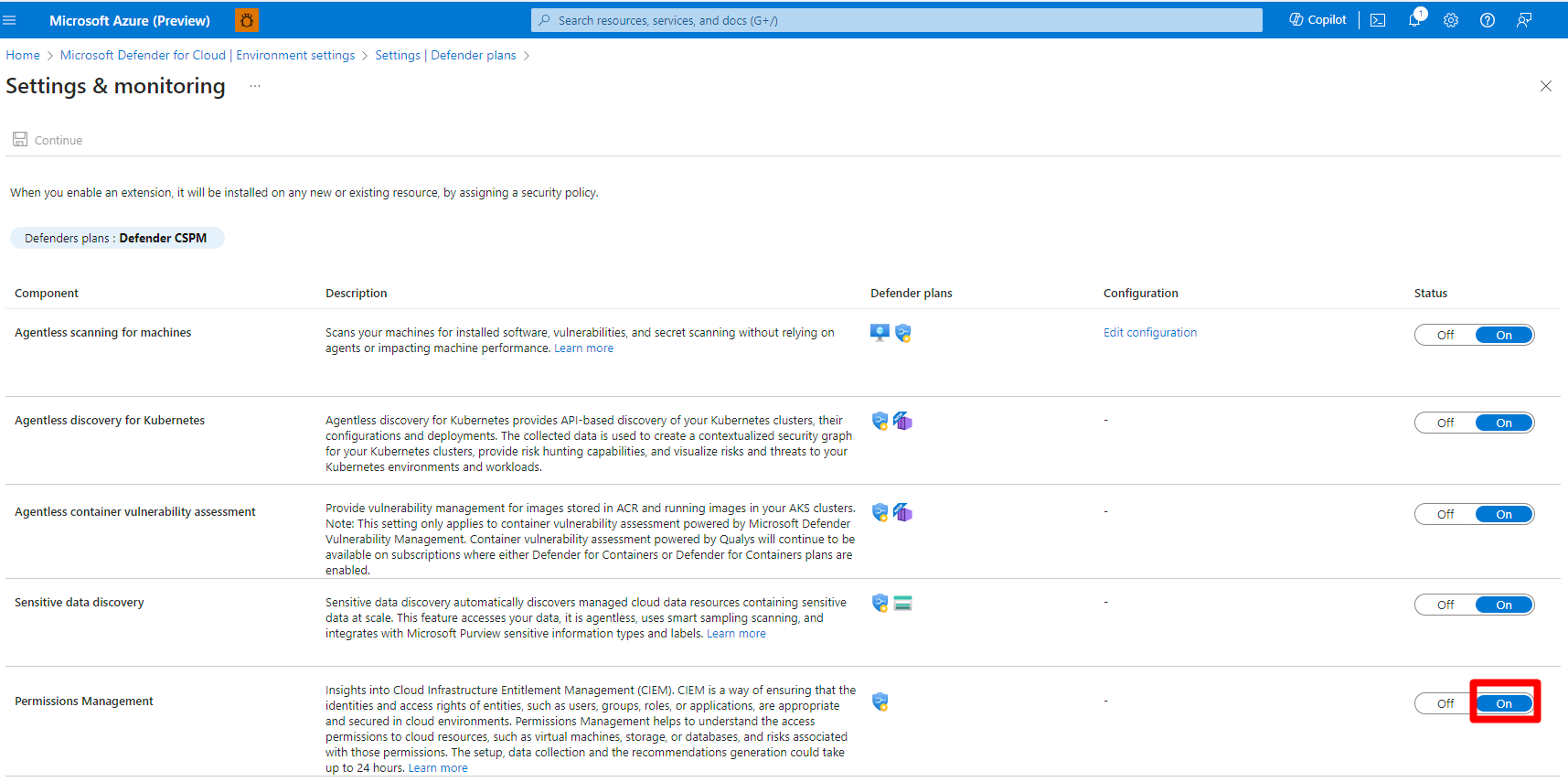

Suchen Sie den Defender CSPM-Plan, und wählen Sie Einstellungen aus.

Aktivieren der Berechtigungsverwaltung (CIEM)

Wählen Sie Continue (Weiter) aus.

Wählen Sie Speichern.

Die entsprechenden CIEM-Empfehlungen werden innerhalb weniger Stunden in Ihrem Abonnement angezeigt.

Liste der Azure-Empfehlungen:

Überdimensionierte Azure-Identitäten sollten nur über die notwendigen Berechtigungen verfügen.

Berechtigungen von inaktiven Identitäten in Ihrem Azure-Abonnement sollten widerrufen werden

Aktivieren von CIEM für AWS

Wenn Sie den Defender CSPM-Plan für Ihr AWS-Konto aktiviert haben, wird Ihrem Abonnement automatisch derAWS CSPM-Standard zugewiesen. Der AWS CSPM-Standard bietet Empfehlungen für Cloudinfrastruktur-Berechtigungsverwaltung (Cloud Infrastructure Entitlement Management, CIEM). Wenn „Berechtigungsverwaltung (CIEM)“ deaktiviert ist, werden die CIEM-Empfehlungen innerhalb des AWS CSPM-Standards nicht berechnet.

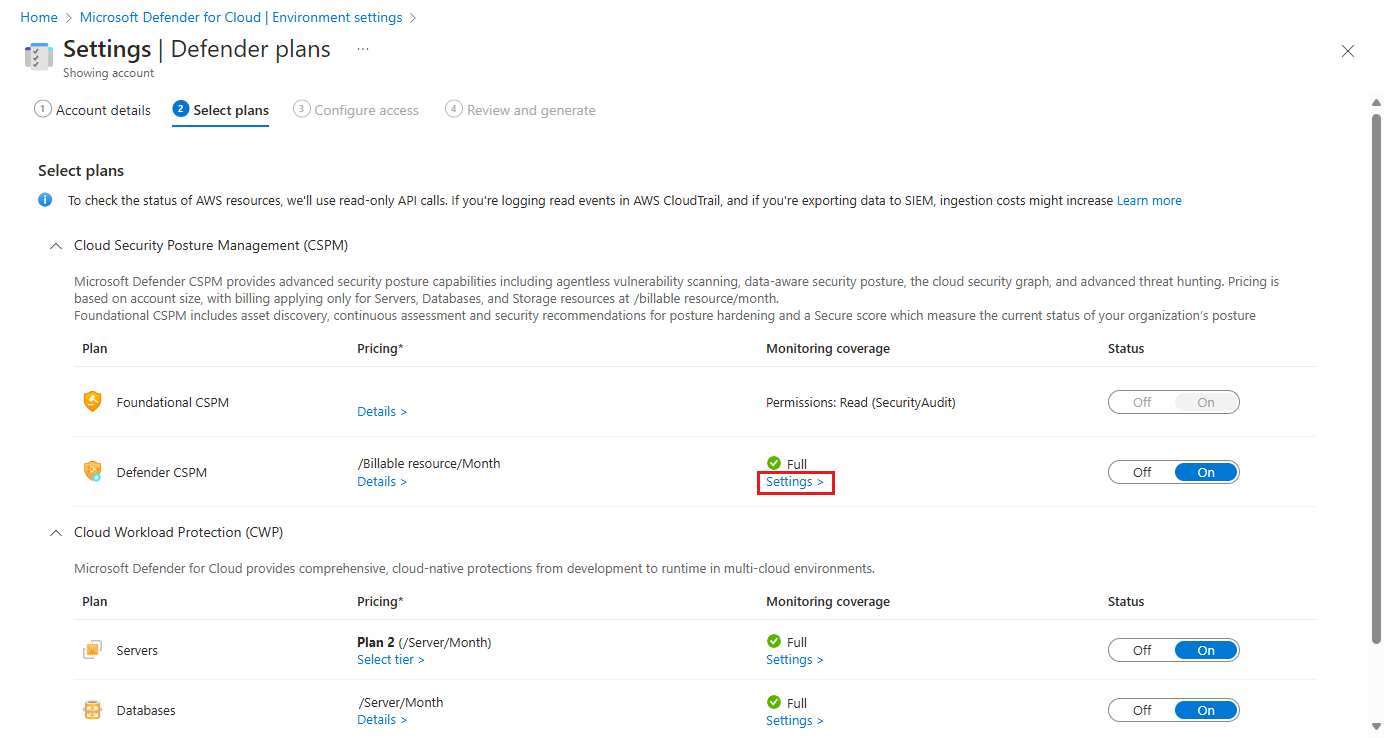

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Microsoft Defender für Cloud und wählen Sie es aus.

Navigieren Sie zu Umgebungseinstellungen.

Wählen Sie das relevante AWS-Konto aus.

Suchen Sie den Defender CSPM-Plan, und wählen Sie Einstellungen aus.

Aktivieren der Berechtigungsverwaltung (CIEM)

Nehmen Sie AWS CloudTrail Logs ein, um genauere CIEM-Empfehlungen und Einblicke zu erhalten.

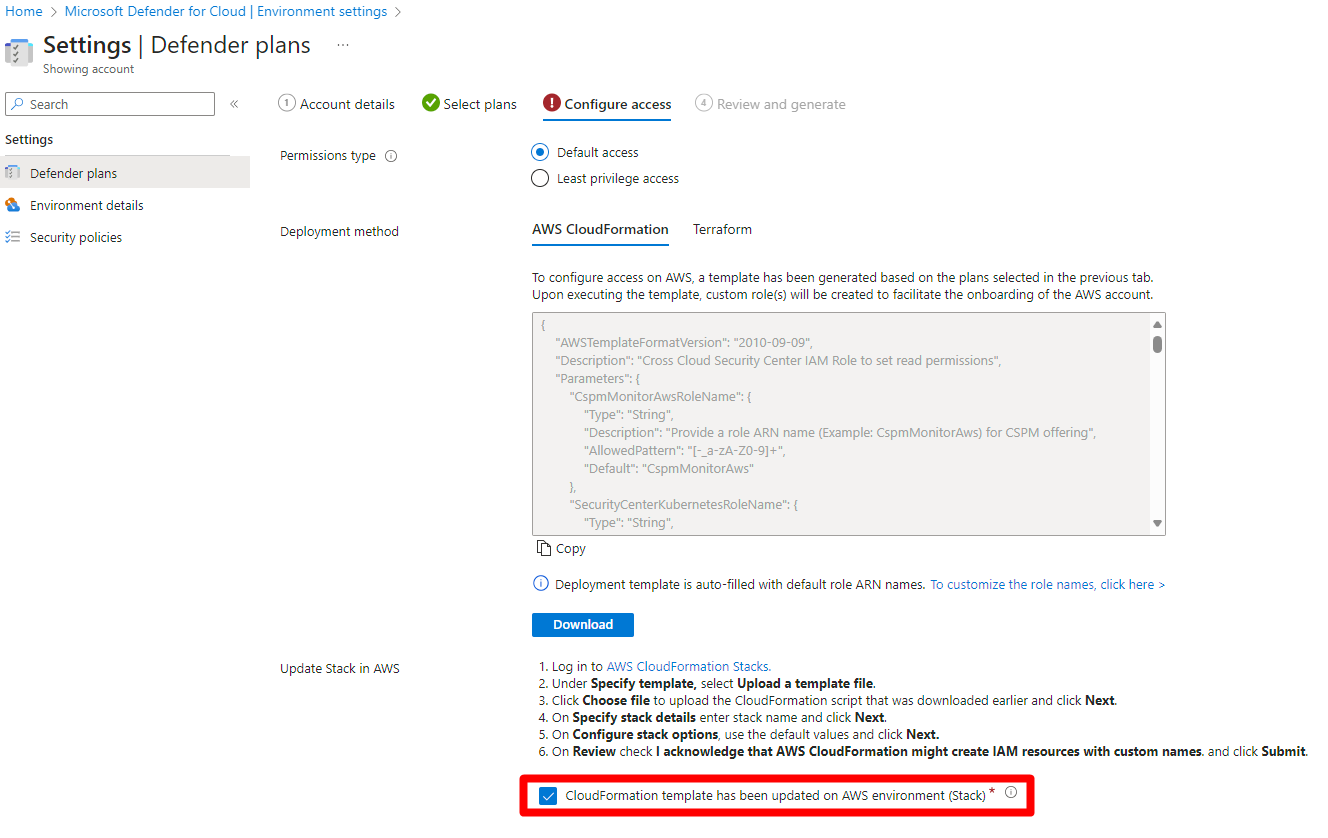

Wählen Sie Zugriff konfigurieren aus.

Wählen Sie eine Bereitstellungsmethode aus.

Führen Sie das aktualisierte Skript in Ihrer AWS-Umgebung mithilfe der Anweisungen auf dem Bildschirm aus.

Aktivieren Sie das Kontrollkästchen "CloudFormation-Vorlage wurde in der AWS-Umgebung (Stack) aktualisiert".

Wählen Sie Überprüfen und Erstellen aus.

Wählen Sie Aktualisieren.

Die entsprechenden CIEM-Empfehlungen werden innerhalb weniger Stunden in Ihrem Abonnement angezeigt.

Liste der AWS-Empfehlungen:

Überdimensionierte AWS-Identitäten sollten nur über die notwendigen Berechtigungen verfügen.

Berechtigungen von inaktiven Identitäten in Ihrem AWS-Konto sollten widerrufen werden

Aktivieren von CIEM für GCP

Wenn Sie den Defender CSPM-Plan für Ihr GCP-Projekt aktiviert haben, wird Ihrem Abonnement automatisch derGCP CSPM-Standard zugewiesen. Der GCP CSPM-Standard bietet Empfehlungen für Cloudinfrastruktur-Berechtigungsverwaltung (Cloud Infrastructure Entitlement Management, CIEM).

Wenn „Berechtigungsverwaltung (CIEM)“ deaktiviert ist, werden die CIEM-Empfehlungen innerhalb des GCP CSPM-Standards nicht berechnet.

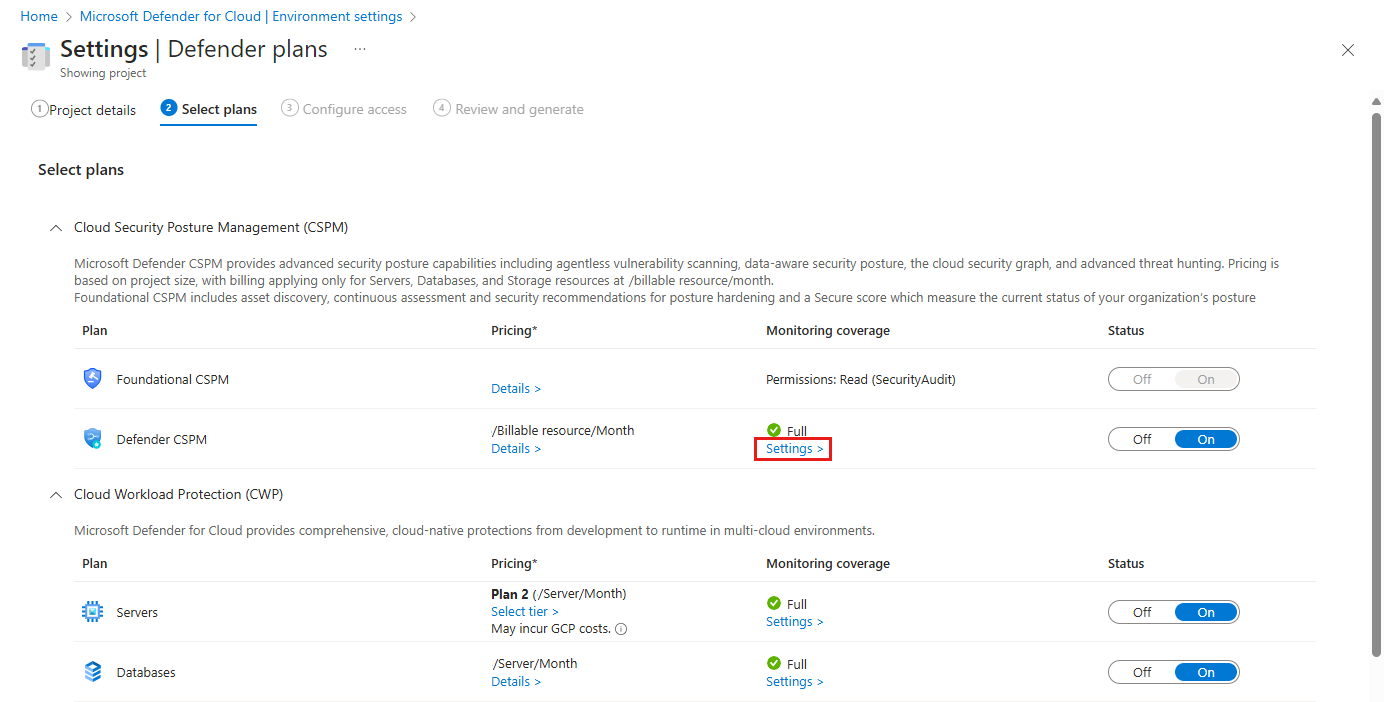

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Microsoft Defender für Cloud und wählen Sie es aus.

Navigieren Sie zu Umgebungseinstellungen.

Wählen Sie das relevante GCP-Projekt aus.

Suchen Sie den Defender CSPM-Plan, und wählen Sie Einstellungen aus.

Schalten Sie „Berechtigungsverwaltung (CIEM)“ auf Ein um.

Erfassen Sie die GCP-Cloudprotokollierung, um sicherzustellen, dass Ihre GCP-Identitäten hinsichtlich Berechtigungsrisiken bewertet werden.

Wählen Sie Speichern.

Wählen Sie Weiter: Zugriff konfigurieren aus.

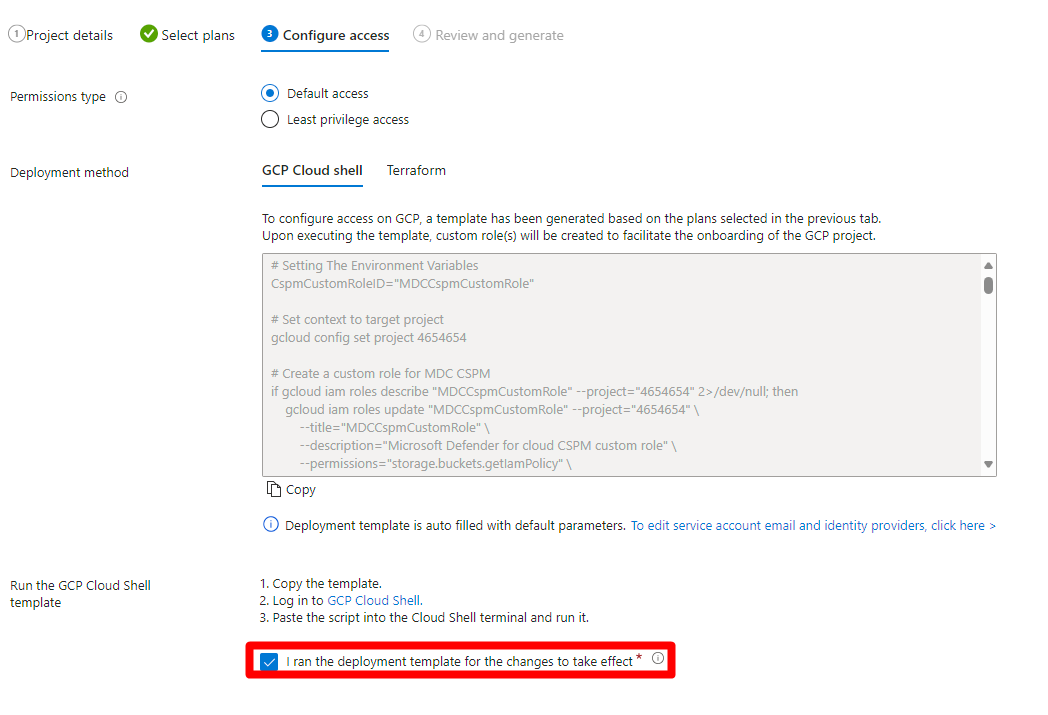

Wählen Sie den relevanten Berechtigungstyp aus.

Wählen Sie eine Bereitstellungsmethode aus.

Führen Sie das aktualisierte Cloud-Shell- oder Terraform-Skript in Ihrer GCP-Umgebung mithilfe der Anweisungen auf dem Bildschirm aus.

Setzen Sie ein Häkchen im Kontrollkästchen Ich habe die Bereitstellungsvorlage ausgeführt, damit die Änderungen wirksam werden.

Wählen Sie Überprüfen und Erstellen aus.

Wählen Sie Aktualisieren.

Die entsprechenden CIEM-Empfehlungen werden innerhalb weniger Stunden in Ihrem Abonnement angezeigt.

Liste von GCP-Empfehlungen:

Übermäßig bereitgestellte GCP-Identitäten sollten nur über die erforderlichen Berechtigungen verfügen

Berechtigungen von inaktiven Identitäten in Ihrem GCP-Projekt sollten widerrufen werden

Einschränkungen

- Serverlose und Computeidentitäten für AWS sind nicht mehr in der CIEM-Inaktivitätslogik enthalten, was die Anzahl der Empfehlungen verändern kann. Die Metrik „Index für schleichende Berechtigungsausweitung“ (Permissions Creep Index, PCI) ist veraltet und wird nicht mehr in den Defender for Cloud-Empfehlungen angezeigt.