Verwalten des öffentlichen Zugriffs für Azure Cosmos DB for PostgreSQL

GILT FÜR: Azure Cosmos DB for PostgreSQL (unterstützt von der Citus-Datenbankerweiterung auf PostgreSQL)

Mithilfe von Firewallregeln auf Serverebene kann der öffentliche Zugriff auf einen Koordinatorknoten von einer einzelnen IP-Adresse oder einem IP-Adressbereich im öffentlichen Internet aus verwaltet werden.

Voraussetzungen

Zum Ausführen der Schritte in dieser Anleitung benötigen Sie Folgendes:

Erstellen einer Firewallregel auf Serverebene im Azure-Portal

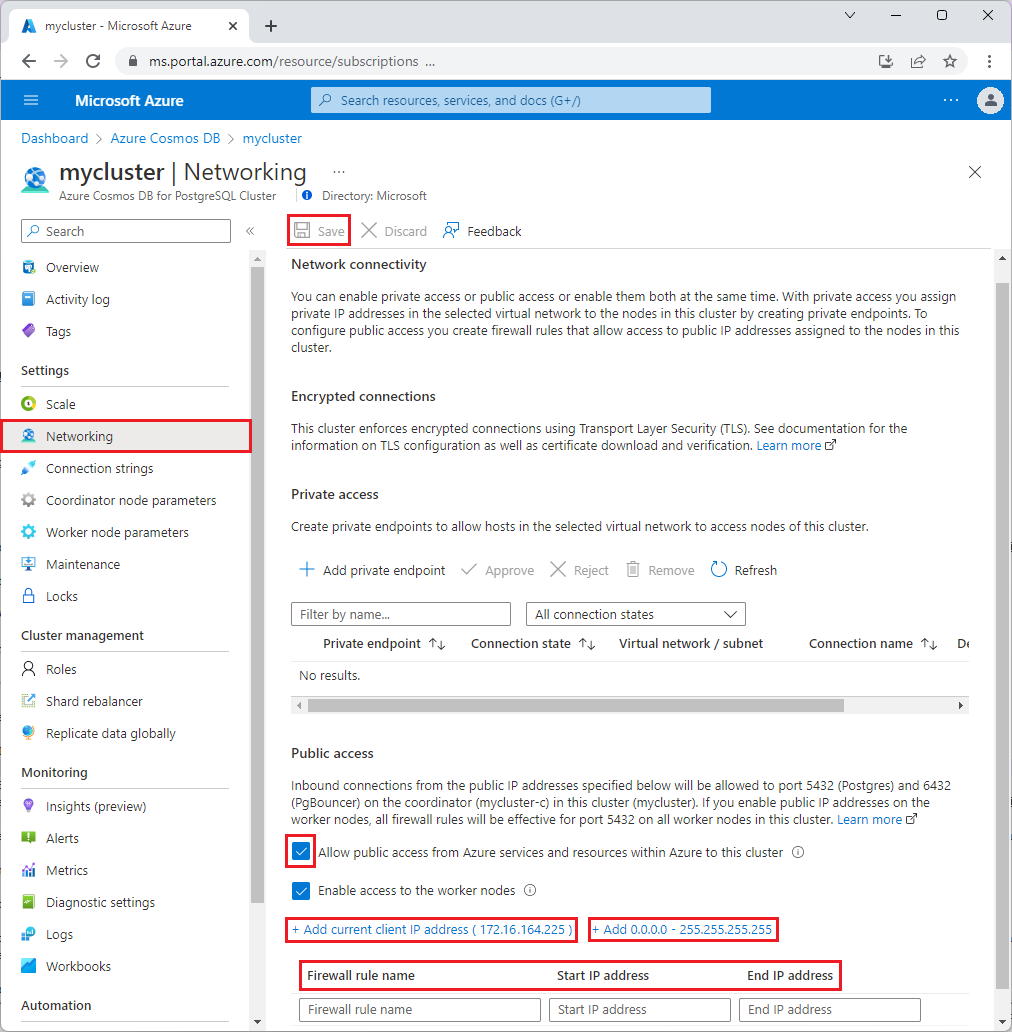

Wählen Sie auf der Seite des PostgreSQL-Clusters unter Einstellungen die Option Netzwerk aus.

Wählen Sie auf der Seite Netzwerk die Option Von Azure-Diensten und -Ressourcen in Azure aus öffentlichen Zugriff auf diesen Cluster gestatten aus.

Wählen Sie bei Bedarf die Option Zugriff auf die Workerknoten aktivieren aus. Mit dieser Option erlauben die Firewallregeln Zugriff auf alle Workerknoten sowie auf den Koordinatorknoten.

Wählen Sie Aktuelle Client-IP-Adresse hinzufügen aus, um eine Firewallregel mit der öffentlichen IP-Adresse Ihres Computers zu erstellen, die vom Azure-System erkannt wird.

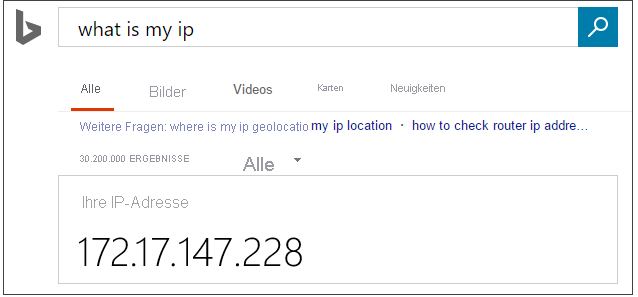

Überprüfen Sie Ihre IP-Adresse, bevor Sie diese Konfiguration speichern. In einigen Situationen weicht die vom Azure-Portal erkannte IP-Adresse von der IP-Adresse ab, die für den Zugriff auf das Internet und die Azure-Server verwendet wird. Aus diesem Grund müssen Sie möglicherweise die Start-IP-Adresse und die End-IP-Adresse ändern, damit die Regel wie erwartet funktioniert. Verwenden Sie eine Suchmaschine oder ein anderes Onlinetool, um Ihre eigene IP-Adresse zu überprüfen. Suchen Sie beispielsweise nach Wie lautet meine IP-Adresse?.

Sie können auch Hinzufügen 0.0.0.0–255.255.255.255 auswählen, um nicht nur über Ihre IP-Adresse, sondern über das gesamte Internet auf Port 5432 (und 6432 für Verbindungspooling) des Koordinatorknotens zugreifen zu können. In dieser Situation müssen sich Clients weiterhin mit dem richtigen Benutzernamen und Kennwort anmelden, um den Cluster zu verwenden. Trotzdem empfiehlt es sich, den weltweiten Zugriff nur für kurze Zeit und nur für Datenbanken zuzulassen, die nicht in der Produktion eingesetzt werden.

Wenn Sie Firewallregeln hinzufügen möchten, geben Sie den Namen der Firewallregel, die Start-IP-Adresse und die End-IP-Adresse ein. Durch das Öffnen der Firewall können Administratoren, Benutzer und Anwendungen auf den Koordinatorknoten an Port 5432 und Port 6432 zugreifen. Sie können eine einzelne IP-Adresse oder einen Adressbereich angeben. Wenn Sie die Regel auf eine einzelne IP-Adresse beschränken möchten, geben Sie dieselbe Adresse in die Felder Start-IP-Adresse und End-IP-Adresse ein.

Wählen Sie auf der Symbolleiste Speichern aus, um die Einstellungen und Firewallregel auf Serverebene zu speichern. Warten Sie auf die Bestätigung für das erfolgreiche Update.

Hinweis

Auf diese Einstellungen kann auch während der Erstellung eines Azure Cosmos DB for PostgreSQL-Clusters zugegriffen werden. Wählen Sie auf der Registerkarte Netzwerk als Konnektivitätsmethode die Option Öffentlicher Zugriff (zulässige IP-Adresse) aus.

Herstellen einer Verbindung von Azure

Es gibt eine einfache Möglichkeit, in Azure gehosteten Anwendungen (z. B. einer Azure-Web-Apps-Anwendung oder Anwendungen, die auf einer Azure-VM ausgeführt werden) Clusterzugriff zu gewähren. Aktivieren Sie auf der Portalseite für Ihren Cluster unter Netzwerk das Kontrollkästchen Azure-Diensten und -Ressourcen den Zugriff auf diesen Cluster gestatten, und wählen Sie dann Speichern aus.

Wichtig

Diese Option konfiguriert die Firewall so, dass alle von Azure ausgehenden Verbindungen zugelassen werden (einschließlich Verbindungen von den Abonnements anderer Kunden). Wenn Sie diese Option auswählen, stellen Sie sicher, dass die Anmelde- und die Benutzerberechtigungen den Zugriff nur auf autorisierte Benutzer beschränken.

Verwalten vorhandener Firewallregeln auf Serverebene über das Azure-Portal

Wiederholen Sie die Schritte zum Verwalten der Firewallregeln.

- Um den aktuellen Computer hinzuzufügen, wählen Sie Aktuelle Client-IP-Adresse hinzufügen aus. Klicken Sie zum Speichern der Änderungen auf Speichern.

- Um weitere IP-Adressen hinzuzufügen, geben Sie den Namen der Firewallregel, die Start-IP-Adresse und die End-IP-Adresse ein. Klicken Sie zum Speichern der Änderungen auf Speichern.

- Um eine vorhandene Regel zu ändern, wählen Sie eines der Felder in der Regel aus, und ändern Sie den betreffenden Wert. Klicken Sie zum Speichern der Änderungen auf Speichern.

- Um eine bestehende Regel zu löschen, wählen Sie die Ellipse (...) und wählen dann Löschen aus. Klicken Sie zum Speichern der Änderungen auf Speichern.

Nächste Schritte

Weitere Informationen zu Firewallregeln, einschließlich der Problembehandlung bei Verbindungsproblemen, finden Sie unter Öffentlicher Zugriff in Azure Cosmos DB for PostgreSQL.