Bereitstellen von Defender for IoT für die OT-Überwachung

In diesem Artikel werden die allgemeinen Schritte beschrieben, die zum Bereitstellen von Defender for IoT für die OT-Überwachung erforderlich sind. Weitere Informationen zu den einzelnen Bereitstellungsschritten finden Sie in den folgenden Abschnitten, einschließlich relevanter Querverweise für weitere Details.

Die folgende Abbildung zeigt die Phasen in einem End-to-End-OT-Überwachungsbereitstellungspfad ergänzt um das in der jeweiligen Phase zuständige Team.

Zwar unterscheiden sich die Bezeichnungen von Teams und Stellen in verschiedenen Organisationen, jede Defender for IoT-Bereitstellung erfordert aber die Kommunikation zwischen den Personen, die für die verschiedenen Bereiche Ihres Netzwerks und Ihrer Infrastruktur verantwortlich sind.

Tipp

Die einzelnen Prozessschritte können unterschiedlich lange dauern. Beispielsweise ist das Herunterladen einer OT-Sensoraktivierungsdatei eine Sache von fünf Minuten, wohingegen die Konfiguration der Überwachung des Datenverkehrs abhängig von den Prozessen in Ihrer Organisation Tage oder sogar Wochen in Anspruch nehmen kann.

Es wird empfohlen, den Prozess für jeden Schritt zu starten und nicht auf seinen Abschluss zu warten, bevor Sie mit dem nächsten Schritt fortfahren. Stellen Sie sicher, dass Sie alle Schritte weiterverfolgen, die noch in Bearbeitung sind, um ihren Abschluss sicherzustellen.

Voraussetzungen

Bevor Sie mit der Planung Ihrer OT-Überwachungsbereitstellung beginnen, stellen Sie sicher, dass Sie über ein Azure-Abonnement und einen OT-Plan für Defender for IoT verfügen.

Weitere Informationen finden Sie unter Eine Microsoft Defender for IoT-Testversion starten.

Planung und Vorbereitung

Die folgende Abbildung zeigt die Schritte im Rahmen der Planungs- und Vorbereitungsphase. Planungs- und Vorbereitungsschritte werden von Ihren Architekturteams erledigt.

Planen Ihres OT-Überwachungssystems

Planen Sie grundlegende Details zu Ihrem Überwachungssystem, z. B.:

Standorte und Zonen: Legen Sie mithilfe von Standorten und Zonen, die Orte auf der ganzen Welt darstellen können, fest, wie Sie das zu überwachende Netzwerk segmentieren möchten.

Sensorverwaltung: Entscheiden Sie, ob Sie mit der Cloud verbundene Sensoren, lokal verwaltete Sensoren mit Air Gap oder ein aus beiden Optionen bestehendes Hybridsystem verwenden möchten. Wenn Sie mit der Cloud verbundene Sensoren verwenden, wählen Sie eine Verbindungsmethode aus, z. B. eine direkte Verbindung oder eine Verbindung über einen Proxy.

Benutzer und Rollen: Erstellen Sie eine Liste der Benutzertypen, die Sie für jeden Sensor benötigen, sowie der Rollen, die für jede Aktivität erforderlich sind.

Weitere Informationen finden Sie unter Planen Ihres OT-Überwachungssystems mit Defender for IoT.

Tipp

Wenn Sie mehrere lokal verwaltete Sensoren verwenden, können Sie auch eine lokale Verwaltungskonsole bereitstellen, um zentrale Sichtbarkeit und Verwaltung zu ermöglichen.

Vorbereiten einer OT-Sitebereitstellung

Definieren Sie zusätzliche Details für jede in Ihrem System geplante Site. Dazu zählen:

Ein Netzwerkdiagramm. Identifizieren Sie alle Geräte, die Sie überwachen möchten, und erstellen Sie eine klar definierte Liste von Subnetzen. Nachdem Sie Ihre Sensoren bereitgestellt haben, verwenden Sie diese Liste, um zu überprüfen, ob alle Subnetze, die Sie überwachen möchten, von Defender for IoT abgedeckt sind.

Eine Liste von Sensoren: Verwenden Sie die Liste des Datenverkehrs, der Subnetze und der Geräte, die Sie überwachen möchten, um eine Liste der OT-Sensoren zu erstellen, die Sie benötigen. In dieser Liste halten Sie ebenfalls fest, wo die Sensoren in Ihrem Netzwerk platziert werden sollen.

Methoden zur Verkehrsspiegelung: Wählen Sie eine Methode zur Verkehrsspiegelung für jeden OT-Sensor aus, z. B. einen SPAN-Port oder TAP.

Appliances: Bereiten Sie eine Arbeitsstation für die Bereitstellung sowie alle Hardware- oder VM-Appliances vor, die Sie für jeden der von Ihnen geplanten OT-Sensoren verwenden. Wenn Sie vorkonfigurierte Appliances verwenden, stellen Sie sicher, dass Sie diese bestellen.

Weitere Informationen finden Sie unter Vorbereiten einer OT-Standortbereitstellung.

Integrieren von Sensoren in Azure

Die folgende Abbildung zeigt den Schritt im Rahmen der Onboardingphase für die Sensoren. Das Onboarding der Sensoren wird von Ihren Bereitstellungsteams in Azure durchgeführt.

Durchführen des Onboardings von OT-Sensoren im Azure-Portal

Führen Sie das Onboarding so vieler OT-Sensoren in Defender for IoT durch wie geplant. Laden Sie die für jeden OT-Sensor bereitgestellten Aktivierungsdateien herunter, und speichern Sie sie an einem Speicherort, auf den Ihre Sensorcomputer zugreifen können.

Weitere Informationen finden Sie unter Onboarding von OT-Sensoren in Defender for IoT.

Einrichten des Site-Netzwerks

Die folgende Abbildung zeigt die Schritte im Rahmen der Einrichtungsphase des Site-Netzwerks. Die Schritte zur Einrichtung des Netzwerks übernehmen Ihre Konnektivitätsteams.

Konfigurieren der Datenverkehrsspiegelung in Ihrem Netzwerk

Verwenden Sie die von Ihnen zuvor erstellten Pläne, um die Datenverkehrsspiegelung an den Orten in Ihrem Netzwerk zu konfigurieren, an denen Sie OT-Sensoren bereitstellen und Datenverkehr an Defender for IoT spiegeln werden.

Weitere Informationen finden Sie unter:

- Konfigurieren der Spiegelung mit einem Switch-SPAN-Port

- Konfigurieren der Datenverkehrsspiegelung mit einem RSPAN-Port (Remote SPAN)

- Aktive und passive Aggregation (TAP) konfigurieren

- Aktualisieren der Überwachungsschnittstellen eines Sensors (Konfigurieren von ERSPAN)

- Konfigurieren der Datenverkehrsspiegelung mit einem ESXi Switch

- Konfigurieren der Datenverkehrsspiegelung mit einem virtuellen Hyper-V-Switch

Bereitstellen für die Cloudverwaltung

Konfigurieren Sie nötigenfalls Ihre Firewallregeln, um sicherzustellen, dass Ihre OT-Sensor-Appliances in der Azure-Cloud auf Defender for IoT zugreifen können. Wenn Sie planen, eine Verbindung über einen Proxy herzustellen, konfigurieren Sie diese Einstellungen erst nach der Installation Ihres Sensors.

Überspringen Sie diesen Schritt für alle OT-Sensoren, für die eine lokale Verwaltung mit Air Gap entweder direkt in der Sensorkonsole oder in der lokalen Verwaltungskonsole geplant ist.

Weitere Informationen finden Sie unter Bereitstellen von OT-Sensoren für die Cloudverwaltung.

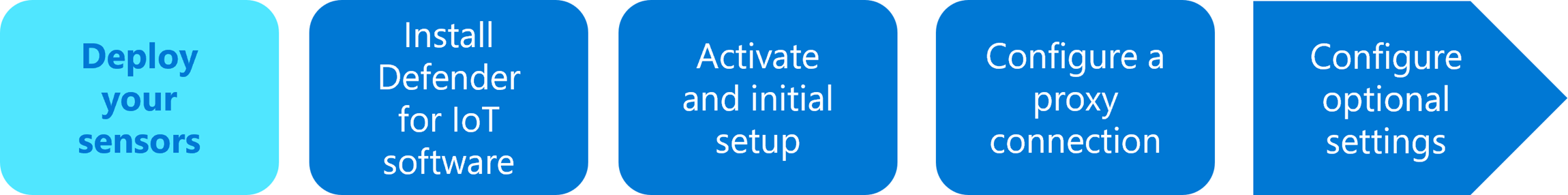

Bereitstellen Ihrer OT-Sensoren

Die folgende Abbildung zeigt die Schritte im Rahmen der Sensorbereitstellungsphase. OT-Sensoren werden von Ihrem Bereitstellungsteam bereitgestellt und aktiviert.

Installieren Ihrer OT-Sensoren

Wenn Sie Defender for IoT-Software auf Ihren eigenen Appliances installieren, laden Sie die Installationssoftware aus dem Azure-Portal herunter, und installieren Sie sie auf Ihrer OT-Sensor-Appliance.

Führen Sie nach der Installation der OT-Sensorsoftware mehrere Überprüfungen aus, um die Installation und Konfiguration zu überprüfen.

Weitere Informationen finden Sie unter:

- Installieren von OT-Überwachungssoftware auf OT-Sensoren

- Überprüfen der Installation einer OT-Sensorsoftware

Überspringen Sie diese Schritte, wenn Sie vorkonfigurierte Appliances kaufen.

Aktivieren Ihrer OT-Sensoren und Ersteinrichtung

Verwenden Sie einen Assistenten für die Ersteinrichtung, um Netzwerkeinstellungen zu bestätigen, den Sensor zu aktivieren und SSH/TLS-Zertifikate anzuwenden.

Weitere Informationen finden Sie unter Konfigurieren und Aktivieren des OT-Sensors.

Konfigurieren von Proxyverbindungen

Wenn Sie sich für die Verwendung eines Proxys entschieden haben, um Ihre Sensoren mit der Cloud zu verbinden, richten Sie ihn ein, und konfigurieren Sie die Einstellungen auf Ihrem Sensor. Weitere Informationen finden Sie unter Konfigurieren von Proxyeinstellungen auf einem OT-Sensor.

Überspringen Sie diesen Schritt in folgenden Fällen:

- Bei allen OT-Sensoren, bei denen Sie eine direkte Verbindung mit Azure ohne Proxy herstellen

- Bei allen OT-Sensoren, für die eine lokale Verwaltung mit Air Gap entweder direkt in der Sensorkonsole oder in der lokalen Verwaltungskonsole geplant ist.

Konfigurieren optionaler Einstellungen

Es wird empfohlen, eine Active Directory-Verbindung für die Verwaltung lokaler Benutzer auf Ihrem OT-Sensor zu konfigurieren und darüber hinaus die Überwachung der Sensorintegrität über SNMP einzurichten.

Wenn Sie diese Einstellungen während der Bereitstellung nicht konfigurieren, können Sie dies auch später erledigen.

Weitere Informationen finden Sie unter:

- Einrichten der SNMP MIB-Überwachung auf einem OT-Sensor

- Konfigurieren einer Active Directory-Verbindung

Kalibrieren und Optimieren der OT-Überwachung

Die folgende Abbildung zeigt die Schritte zum Kalibrieren und Optimieren der OT-Überwachung mithilfe Ihres neu bereitgestellten Sensors. Kalibrierungs- und Optimierungsaktivitäten werden von Ihrem Bereitstellungsteam durchgeführt.

Steuern der OT-Überwachung auf Ihrem Sensor

Standardmäßig erkennt Ihr OT-Sensor möglicherweise nicht die genauen Netzwerke, die Sie überwachen möchten, oder er zeigt sie nach der Identifizierung nicht genau so an, wie Sie es wünschen. Verwenden Sie die zuvor erstellten Listen, um die Subnetze zu überprüfen und manuell zu konfigurieren, Port- und VLAN-Namen anzupassen und DHCP-Adressbereiche nach Bedarf zu konfigurieren.

Weitere Informationen finden Sie unter Steuern des von Microsoft Defender for IoT überwachten OT-Datenverkehrs.

Überprüfen und Aktualisieren Ihres erkannten Gerätebestands

Nachdem Ihre Geräte vollständig erkannt wurden, überprüfen Sie den Gerätebestand, und ändern Sie nach Bedarf die Gerätedetails. Sie können beispielsweise doppelte Geräteeinträge identifizieren, die zusammengeführt werden können, Gerätetypen oder andere zu ändernde Eigenschaften finden und vieles mehr.

Weitere Informationen finden Sie unter Überprüfen und Aktualisieren Ihres erkannten Gerätebestands.

Informationen zu OT-Warnungen zum Erstellen einer Netzwerkbaseline

Die Warnungen, die von Ihrem OT-Sensor ausgelöst werden, können möglicherweise Warnungen umfassen, die Sie regelmäßig ignorieren oder als autorisierten Datenverkehr lernen lassen möchten.

Überprüfen Sie für eine anfängliche Selektierung alle Warnungen in Ihrem System. Mit diesem Schritt wird eine Baseline für den Netzwerkdatenverkehr erstellt, mit der Defender for IoT in Zukunft arbeiten kann.

Weitere Informationen finden Sie unter Erstellen einer erlernten Baseline mit OT-Warnungen.

Ende des Baseline-Lernprozesses

Ihre OT-Sensoren bleiben im Lernmodus, solange neuer Datenverkehr erkannt wird, und Sie nicht behandelte Warnungen haben.

Wenn der Baseline-Lernprozess endet, ist der Bereitstellungsprozess für die OT-Überwachung abgeschlossen, und Sie fahren im Betriebsmodus für die laufende Überwachung fort. Im Betriebsmodus löst jede Aktivität, die von Ihren Baselinedaten abweicht, eine Warnung aus.

Tipp

Deaktivieren Sie den Lernmodus manuell, wenn Sie der Meinung sind, dass die aktuellen Warnungen in Defender for IoT Ihren Netzwerkdatenverkehr genau widerspiegeln, der Lernmodus aber noch nicht automatisch beendet wurde.

Verbinden von Defender for IoT-Daten mit Ihrem SIEM

Nachdem Defender for IoT bereitgestellt wurde, senden Sie Sicherheitswarnungen, und verwalten Sie OT-/IoT-Vorfälle, indem Sie Defender for IoT in Ihre SIEM-Plattform (Security Information and Event Management) und vorhandene SOC-Workflows und -Tools integrieren. Integrieren Sie Defender for IoT-Warnungen in Ihre SIEM-Organisation, indem Sie Microsoft Sentinel integrieren und die sofort einsatzbereite Lösung Microsoft Defender for IoT nutzen, oder indem Sie Regeln für die Weiterleitung an andere SIEM-Systeme erstellen. Defender for IoT kann standardmäßig in Microsoft Sentinel sowie in eine breite Palette von SIEM-Systemen integriert werden, z. B. Splunk, IBM QRadar, LogRhythm, Fortinet und mehr.

Weitere Informationen finden Sie unter:

- OT-Bedrohungsüberwachung in SOCs im Unternehmen

- Tutorial: Verbinden von Microsoft Defender for IoT mit Microsoft Sentinel

- Verbinden lokaler OT-Netzwerksensoren mit Microsoft Sentinel

- Integrationen in andere Microsoft- und Partnerdienste

- Streamen von Defender for IoT-Cloudwarnungen in eine SIEM-Partnerlösung

Nach der Integration von Defender for IoT-Warnungen in ein SIEM empfehlen wir die folgenden nächsten Schritte, um OT-/IoT-Warnungen zu operationalisieren und vollständig in Ihre vorhandenen SOC-Workflows und -Tools zu integrieren:

Identifizieren und definieren Sie relevante IoT-/OT-Sicherheitsbedrohungen und SOC-Vorfälle, die Sie basierend auf Ihren spezifischen OT-Anforderungen und Ihrer Umgebung überwachen möchten.

Erstellen Sie Erkennungsregeln und Schweregrade im SIEM. Es werden nur relevante Vorfälle ausgelöst, wodurch unnötige Aktivitäten reduziert werden. Beispielsweise würden Sie SPS-Codeänderungen, die von nicht autorisierten Geräten oder außerhalb der Geschäftszeiten durchgeführt werden, aufgrund der hohen Genauigkeit dieser spezifischen Warnung als Vorfall mit hohem Schweregrad definieren.

In Microsoft Sentinel enthält die Lösung Microsoft Defender for IoT eine Reihe von vorkonfigurierten Erkennungsregeln, die speziell für Defender for IoT-Daten erstellt wurden und mit denen Sie die in Microsoft Sentinel erstellten Vorfälle optimieren können.

Definieren Sie den geeigneten Workflow für die Entschärfung, und erstellen Sie für jeden Anwendungsfall Playbooks für die automatisierte Untersuchung. In Microsoft Sentinel enthält die Lösung Microsoft Defender for IoT sofort einsatzbereite Playbooks für die automatisierte Reaktion auf Defender für IoT-Warnungen.

Nächste Schritte

Nachdem Sie nun die Schritte zur Bereitstellung des OT-Überwachungssystems verstehen, können Sie loslegen!