Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

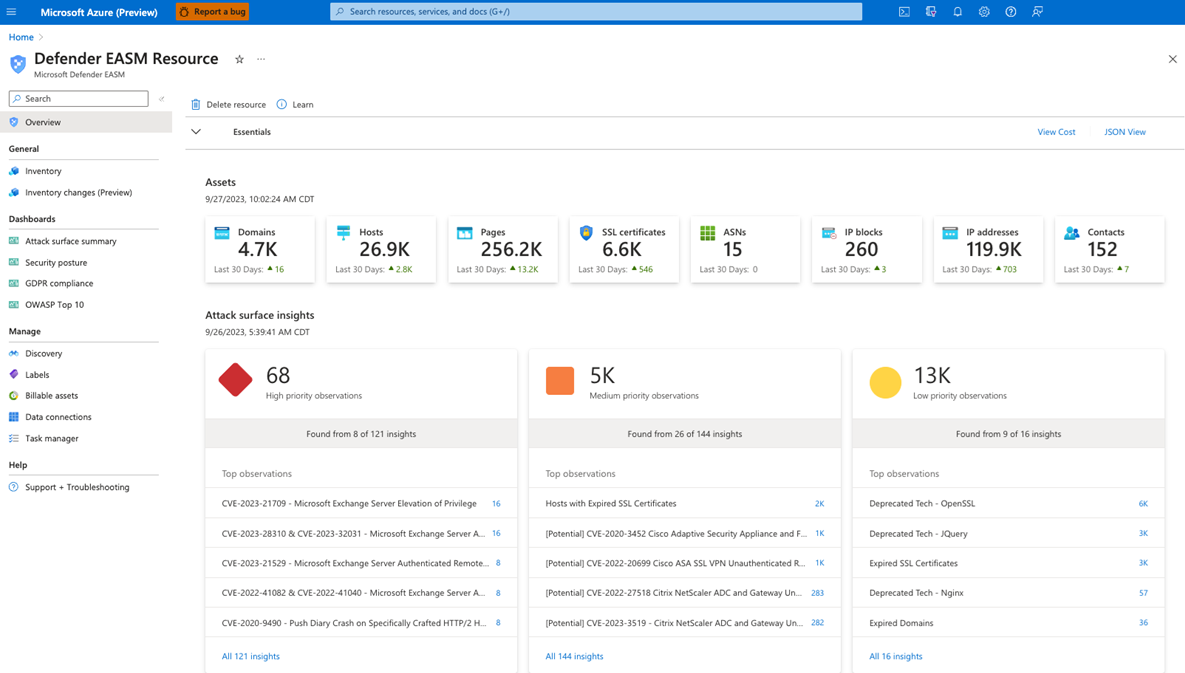

Microsoft Defender External Attack Surface Management (Defender EASM) ermittelt und bildet ihre digitale Angriffsfläche kontinuierlich ab, um Ihnen einen externen Blick auf Ihre Online-Infrastruktur zu geben.

Defender EASM bietet Ihren Sicherheits- und IT-Teams wichtige Transparenz, damit sie Unbekannte identifizieren, Risiken priorisieren, Bedrohungen beseitigen und die Kontrolle über Sicherheitsrisiken und Gefährdungen über die Firewall hinaus erweitern können. Erkenntnisse zur Angriffsfläche werden mithilfe von Sicherheitsrisiko- und Infrastrukturdaten generiert, um wichtige Bereiche zu präsentieren, die für Ihre organization von Bedeutung sind.

Ermittlung und Bestand

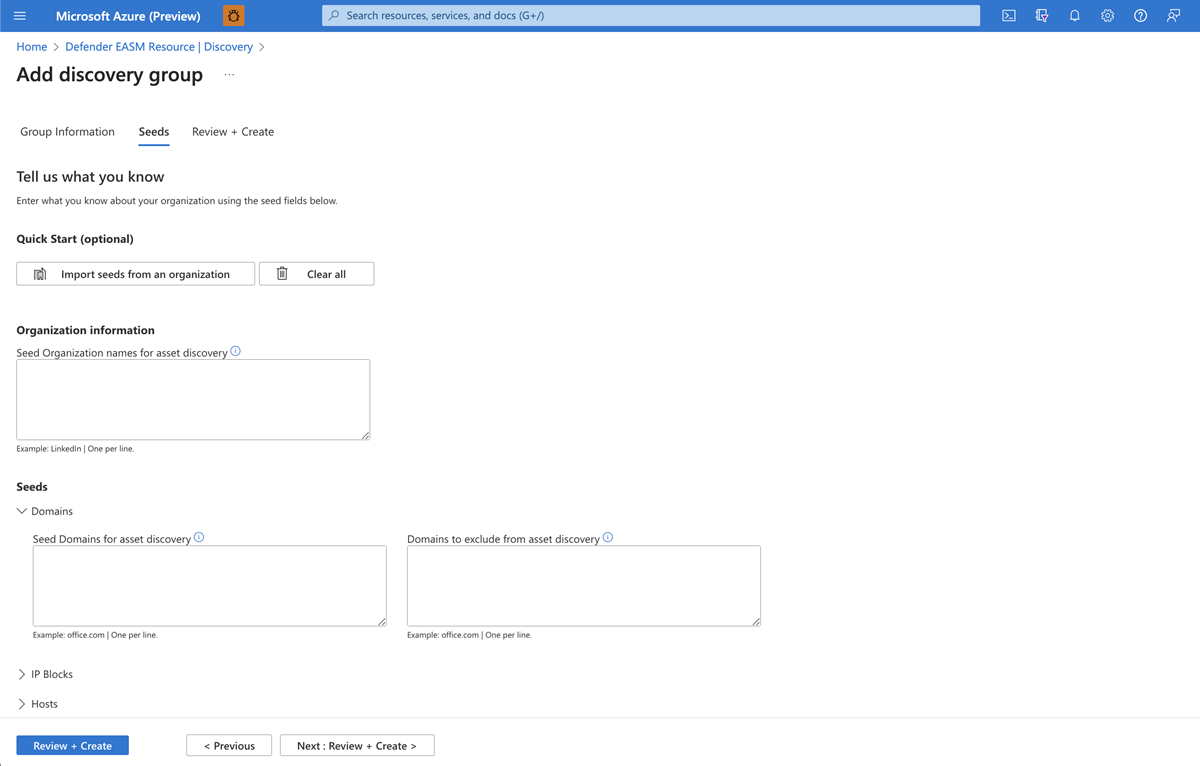

Die proprietäre Ermittlungstechnologie von Microsoft sucht rekursiv nach Infrastruktur über beobachtete Verbindungen mit bekannten legitimen Ressourcen. Es werden Rückschlüsse auf die Beziehung dieser Infrastruktur zum organization, um zuvor unbekannte und nicht überwachte Eigenschaften aufzudecken. Diese bekannten legitimen Ressourcen werden als Ermittlungssamen bezeichnet. Defender EASM erkennt zunächst starke Verbindungen mit diesen ausgewählten Entitäten und wiederholt dann, um weitere Verbindungen zu enthüllen und schließlich Ihre Angriffsfläche zu kompilieren.

Defender EASM Ermittlung umfasst die folgenden Arten von Ressourcen:

- Domänen

- IP-Adressblöcke

- Hosts

- kontakte Email

- Autonome Systemnummern (ASNs)

- Whois-Organisationen

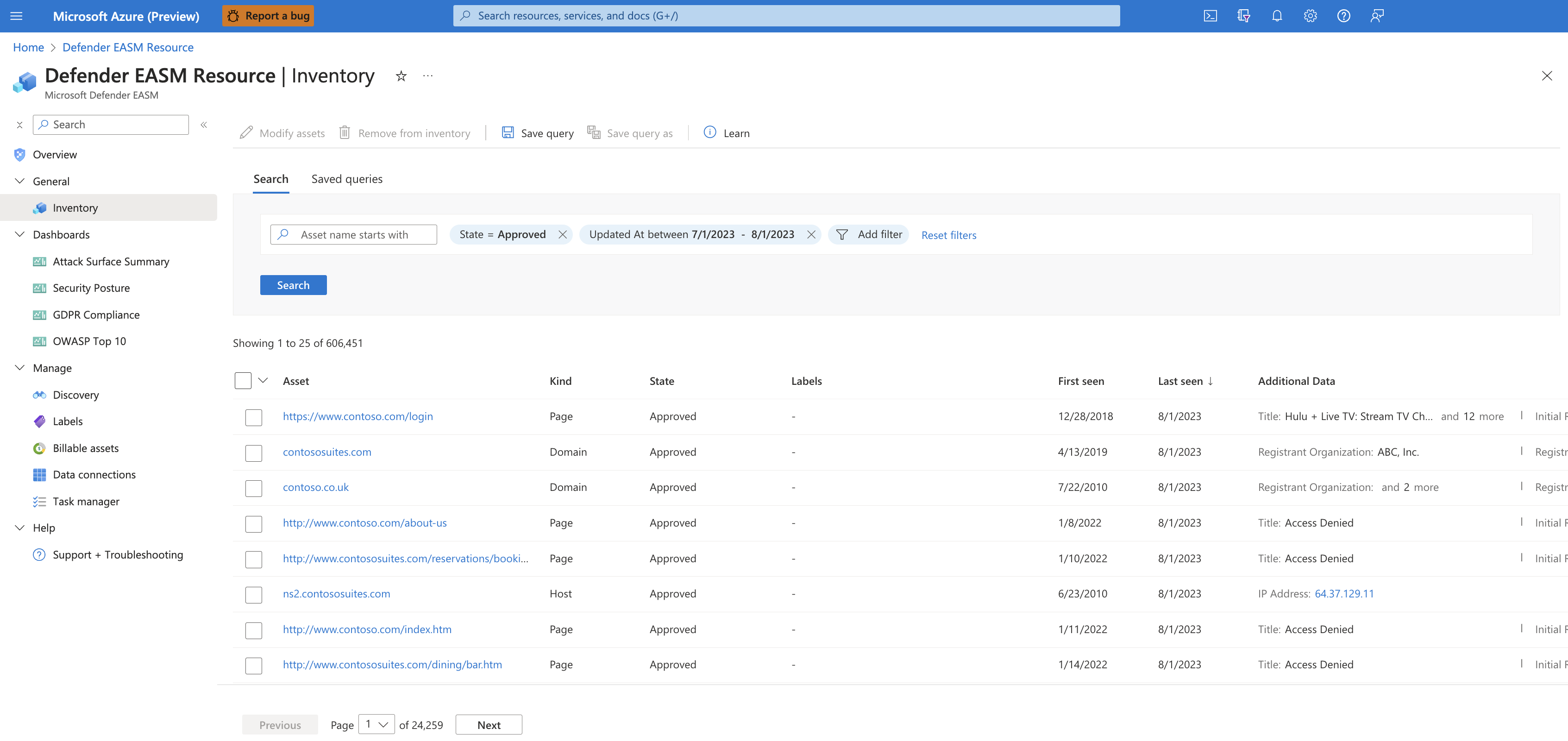

Ermittelte Ressourcen werden indiziert und in Ihrem Defender EASM Bestand klassifiziert, um Ihnen eine dynamische Aufzeichnung der gesamten Webinfrastruktur unter Ihrer Verwaltung zu ermöglichen. Ressourcen werden als aktuell (aktuell aktiv) oder historisch kategorisiert. Sie können Webanwendungen, Abhängigkeiten von Drittanbietern und andere Ressourcenverbindungen umfassen.

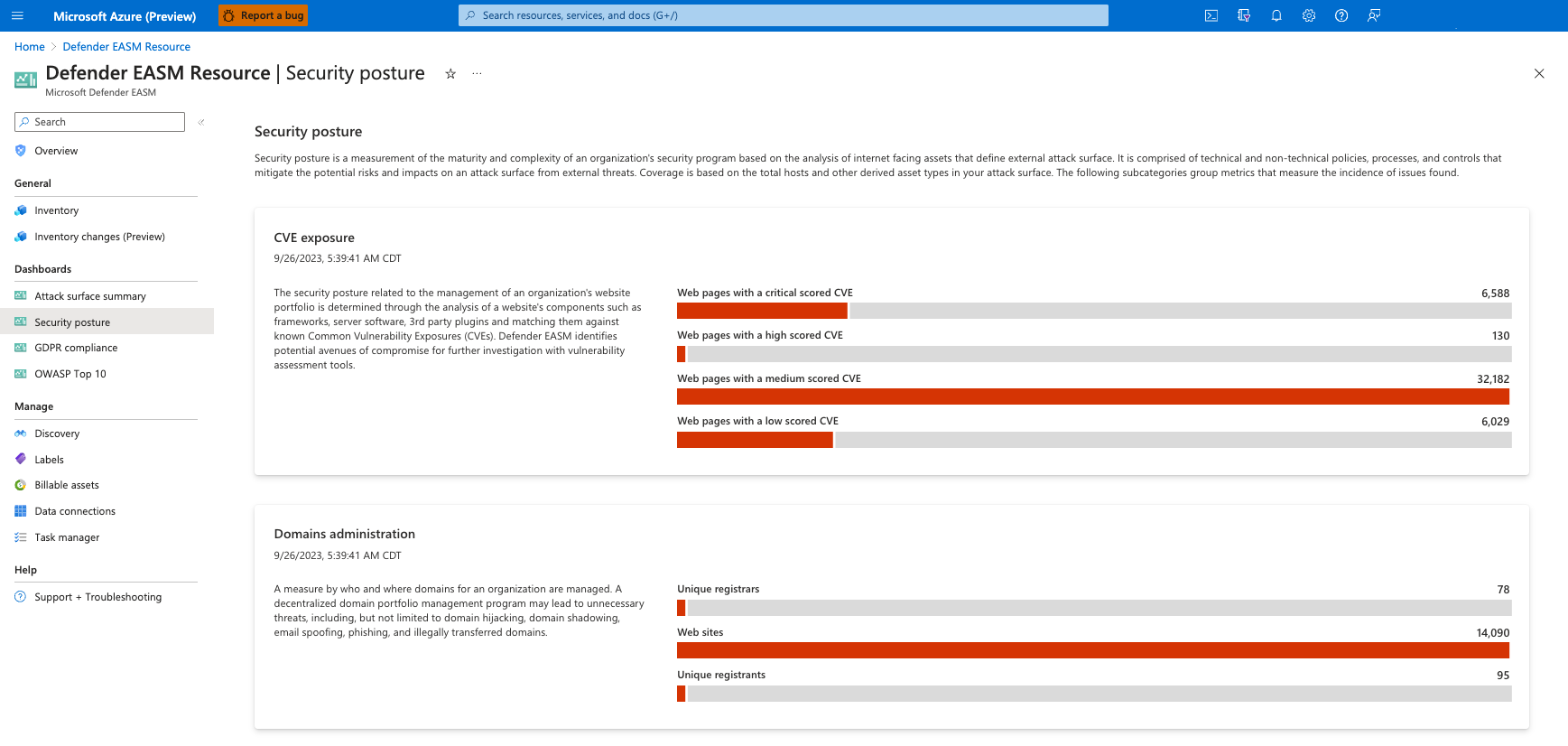

Dashboards

Defender EASM verwendet Dashboards, um Ihre Onlineinfrastruktur und alle wichtigen Risiken für Ihre organization schnell zu verstehen. Die Dashboards sind so konzipiert, dass sie Einblicke in bestimmte Risikobereiche bieten, einschließlich Sicherheitsrisiken, Compliance und Sicherheitshygiene. Diese Erkenntnisse helfen Ihnen, die Komponenten Ihrer Angriffsfläche schnell zu adressieren, die das größte Risiko für Ihre organization darstellen.

Objektverwaltung

Sie können Ihren Bestand filtern, um die Erkenntnisse zu gewinnen, die für Sie und Ihre organization am wichtigsten sind. Filtern bietet Ihnen Flexibilität und Anpassung, damit Sie auf eine bestimmte Teilmenge von Ressourcen zugreifen können. Durch das Filtern werden auch Defender EASM Daten für Ihren spezifischen Anwendungsfall verwendet, unabhängig davon, ob Sie nach Ressourcen suchen, die eine Verbindung mit veralteter Infrastruktur herstellen oder neue Cloudressourcen identifizieren.

Benutzerberechtigungen

Ein Benutzer in Ihrem organization dem die Rolle Besitzer oder Mitwirkender zugewiesen ist, kann Defender EASM Ressourcen und die Bestandsressourcen in einer Ressource erstellen, löschen und bearbeiten. Die Rollen "Besitzer" und "Mitwirkender" verfügen über berechtigungen, um alle Funktionen und Features der Plattform zu verwenden.

Ein Benutzer, dem die Rolle Leser zugewiesen ist, kann Defender EASM Daten anzeigen, aber er kann keine Ressource oder Bestandsressource erstellen, löschen oder bearbeiten.

Defender EASM unterstützt keinen mandantenübergreifenden Ressourcenzugriff, auch nicht über Azure Lighthouse. auf Defender EASM Ressourcen muss durch direkte Authentifizierung bei dem Mandanten zugegriffen werden, in dem sich die Ressource befindet.

Datenresidenz, Verfügbarkeit und Datenschutz

Microsoft Defender EASM enthält sowohl globale als auch kundenspezifische Daten. Die zugrunde liegenden Internetdaten sind globale Daten, die von Microsoft stammen. Bezeichnungen, die Kunden anwenden, werden als Kundendaten betrachtet. Ihre Kundendaten werden in der von Ihnen ausgewählten Region gespeichert.

Aus Sicherheitsgründen erfasst Microsoft die IP-Adresse eines Benutzers, wenn sich der Benutzer anmeldet. Die IP-Adresse wird bis zu 30 Tage lang gespeichert, kann jedoch länger gespeichert werden, wenn sie zur Untersuchung einer potenziellen betrügerischen oder böswilligen Verwendung des Produkts erforderlich ist.

Wenn eine Azure Region ausgefallen ist, sind nur die Defender EASM Kunden in dieser Region betroffen. Dienste und Daten in anderen Azure Regionen sind weiterhin aktiv.

Wenn ein organization kein Kunde von Microsoft mehr ist, verlangt das Microsoft Compliance Framework, dass alle Daten des Kunden innerhalb von 180 Tagen gelöscht werden. Diese Richtlinie umfasst Kundendaten, die an Offlinespeicherorten gespeichert sind, z. B. Datenbanksicherungen. Nachdem eine Ressource gelöscht wurde, kann sie von unseren Teams nicht wiederhergestellt werden. Kundendaten werden für weitere 75 Tage in unseren Datenspeichern aufbewahrt, aber die tatsächliche Ressource kann nicht wiederhergestellt werden. Nach Ablauf der 75-Tage-Frist werden Kundendaten endgültig gelöscht.