Microsoft Entra -Empfehlung: Minimieren von MFA-Eingabeaufforderungen von bekannten Geräten

Microsoft Entra-Empfehlungen sind ein Feature, das Ihnen personalisierte Erkenntnisse und handlungsrelevante Anleitungen bietet, um Ihren Mandanten an empfohlenen Best Practices auszurichten.

In diesem Artikel wird die Empfehlung zum Minimieren von Eingabeaufforderungen für die Multi-Faktor-Authentifizierung von bekannten Geräten behandelt. In der Empfehlungs-API in Microsoft Graph wird diese Empfehlung tenantMFA genannt.

Beschreibung

Als Administrator möchten Sie die Sicherheit der Unternehmensressourcen gewährleisten. Sie möchten aber auch, dass Ihre Mitarbeiter*innen bei Bedarf problemlos auf Ressourcen zugreifen können.

Durch MFA können Sie den Sicherheitsstatus Ihres Mandanten verbessern. Es empfiehlt sich zwar, MFA zu aktivieren, aber Sie sollten versuchen, die Anzahl der MFA-Eingabeaufforderungen für Ihre Benutzer auf ein Minimum zu beschränken. Dieses Ziel können Sie beispielsweise mithilfe der Option Benutzern das Speichern der Multi-Faktor-Authentifizierung auf vertrauenswürdigen Geräten ermöglichen.

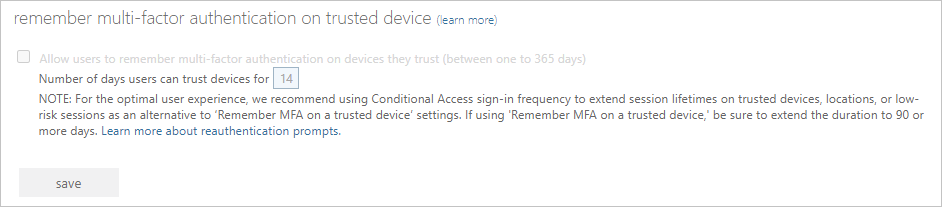

Durch das Feature Multi-Faktor-Authentifizierung auf vertrauenswürdigem Gerät speichern wird ein permanentes Cookie im Browser festgelegt, wenn ein Benutzer bei der Anmeldung die Option Die nächsten X Tage nicht erneut fragen auswählt. Der Benutzer wird von diesem Browser bis zum Ablauf des Cookies nicht erneut zur MFA aufgefordert. Wenn der Benutzer einen anderen Browser auf demselben Gerät öffnet oder seine Cookies löscht, wird er wieder zur Überprüfung aufgefordert.

Weitere Informationen finden Sie unter: Einstellungen der Microsoft Entra-Server für die Multi-Faktor-Authentifizierung konfigurieren.

Diese Empfehlung wird angezeigt, wenn die Funktion Multi-Faktor-Authentifizierung speichern auf weniger als 30 Tage eingestellt ist.

Wert

Diese Empfehlung verbessert die Produktivität Ihres Benutzers und minimiert die Anmeldezeit mit weniger MFA-Eingabeaufforderungen. Stellen Sie sicher, dass es für Ihre vertraulichsten Ressourcen die strengsten Kontrollen gibt, während Ihre am wenigsten vertraulichen Ressourcen freier zugänglich sein können.

Maßnahmenplan

Lesen Sie den Artikel Microsoft Entra Einstellungen für die Multi-Faktor-Authentifizierung konfigurieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

Navigieren Sie zu Identität>Schutz>Multi-Faktor-Authentifizierung> und wählen Sie den Link Zusätzliche Einstellungen für die cloudbasierte Multi-Faktor-Authentifizierung aus.

Legen Sie die Anzahl der Tage im Abschnitt Multi-Faktor-Authentifizierung auf vertrauenswürdigem Gerät speichern auf 90 Tage fest.