Workloads, die von differenzierten delegierten Administratorrechten (GDAP) unterstützt werden

Geeignete Rollen: Alle Benutzer , die an Partner Center interessiert sind

In diesem Artikel werden Aufgaben für Workloads aufgeführt, die von granularen delegierten Administratorrechten (GDAP) unterstützt werden.

Die folgenden Workloads werden unterstützt:

- Workloads, die von differenzierten delegierten Administratorrechten (GDAP) unterstützt werden

- Microsoft Entra ID

- Exchange Admin Center

- Microsoft 365 Admin Center

- Microsoft Purview

- Microsoft 365 Lighthouse

- Windows 365

- Teams Admin Center

- Microsoft Defender XDR

- Power BI

- SharePoint

- Dynamics 365 und Power Platform

- Dynamics 365 Business Central

- Dynamics Lifecycle Services

- Intune (Endpoint Manager)

- Azure portal

- Alternative Azure GDAP-Anleitungen (ohne Administrator-Agent)

- Visual Studio

- Warum werden einige DAP AOBO-Links auf der GDAP-Dienstverwaltungsseite nicht angezeigt?

- Nächste Schritte

Microsoft Entra ID

Alle Microsoft Entra-Aufgaben werden mit Ausnahme der folgenden Funktionen unterstützt:

| Bereich | Capabilities | Abgang |

|---|---|---|

| Gruppenverwaltung | Erstellen einer Microsoft 365-Gruppe, Verwaltung dynamischer Mitgliedschaftsregeln | Nicht unterstützt |

| Geräte | Verwaltung der Einstellungen für Enterprise State Roaming | |

| Anwendungen | Zustimmung zu einer Unternehmensanwendung inline mit Anmeldung, Verwaltung der Unternehmensanwendung "Benutzereinstellungen" | |

| Externe Identitäten | Verwaltung externer Identitätsfeatures | |

| Überwachung | Protokollanalyse, Diagnoseeinstellungen, Arbeitsmappen und die Registerkarte "Überwachung" auf der Microsoft Entra-Übersichtsseite | |

| Seite „Übersicht“ | Mein Feed – Rollen für angemeldeten Benutzer | Kann falsche Rolleninformationen anzeigen; wirkt sich nicht auf tatsächliche Berechtigungen aus |

| Benutzereinstellungen | Verwaltungsseite "Benutzerfeatures" | Nicht zugänglich für bestimmte Rollen |

Bekannte Probleme:

- Partner, die Entra-Rollen Sicherheitsleseberechtigter oder globaler Reader über GDAP erhalten, erhalten einen Fehler "Kein Zugriff", wenn Sie versuchen, auf Entra-Rollen und Administratoren in einem Kundenmandanten zuzugreifen, bei dem PIM aktiviert ist. Funktioniert mit der Rolle "Globaler Administrator".

Exchange Admin Center

Für das Exchange Admin Center werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Untergeordneter Ressourcentyp | Derzeit unterstützt | Abgang |

|---|---|---|---|

| Empfängerverwaltung | Postfächer | Erstellen eines freigegebenen Postfachs, Aktualisieren des Postfachs, Konvertieren in freigegebenes/Benutzerpostfach, Löschen freigegebener Postfächer, Verwalten des Nachrichtenflusses Einstellungen, Verwalten von Postfachrichtlinien, Verwalten von Postfachdelegierung, Verwalten von E-Mail-Adressen, Verwalten automatischer Antworten, Verwalten weiterer Aktionen, Bearbeiten von Kontaktinformationen, Gruppenverwaltung | Öffnen des Postfachs eines anderen Benutzers |

| Ressourcen | Erstellen/Hinzufügen einer Ressource [Ausrüstung/Raum], Löschen einer Ressource, Verwalten von GAL-Einstellungen, Verwalten von Einstellungen für Buchungsdelegaten, Verwalten von Einstellungen für Ressourcendelegaten | ||

| Kontakte | Erstellen/Hinzufügen eines Kontakts [E-Mail-Benutzer/E-Mail-Kontakt], Löschen eines Kontakts, Bearbeiten von organisationsweiten Einstellungen | ||

| E-Mail-Fluss | Nachrichtenablaufverfolgung | Starten einer Nachrichtenablaufverfolgung, Überprüfen der Standard-/Benutzerdefinierten/automatisch gespeicherten/herunterladbaren Abfragen, Regeln | Warnungs-, Warnungsrichtlinien |

| Remotedomänen | Hinzufügen einer Remotedomäne, Löschen einer Remotedomäne, Bearbeiten der Berichterstellung zu Nachrichten, Antworttypen | ||

| Akzeptierte Domänen | Verwalten akzeptierter Domänen | ||

| Connectors | Hinzufügen eines Connectors, Verwalten von Einschränkungen, Gesendete E-Mail-Identität, Löschen eines Connectors | ||

| Rollen | Administratorrollen | Rollengruppe hinzufügen, Rollengruppen löschen, die keine integrierten Rollengruppen sind, Rollengruppen bearbeiten, die keine integrierten Rollengruppen sind, Rollengruppe kopieren | |

| Migration | Migration | Migrationsbatch hinzufügen, Google Workspace-Migration testen, Migrationsbatch genehmigen, Details zum Migrationsbatchs anzeigen, Migrationsbatch löschen | |

| Microsoft 365 Admin Center-Link | Link zum Microsoft 365 Admin Center | ||

| Verschiedenes | Give Feedback Widget, Support Central Widget | ||

| Dashboard | Berichte |

Unterstützte RBAC-Rollen:

- Exchange-Administrator

- Globaler Administrator

- Helpdeskadministrator

- Globaler Leser

- Sicherheitsadministrator

- Administrator für Exchange-Empfänger

Microsoft 365 Admin Center

Wichtig

Einige wichtige Features des Microsoft 365 Admin Centers können von Dienstvorfällen und laufenden Entwicklungsarbeiten betroffen sein. Sie können aktive Microsoft 365 Admin Center-Probleme im Microsoft Admin-Portal anzeigen.

Wir freuen uns, die Veröffentlichung des Microsoft 365 Admin Center-Supports für GDAP bekanntzugeben. Mit dieser Vorschauversion haben Sie die Möglichkeit, sich beim Admin Center mit allen Microsoft Entra-Rollen anzumelden, die von Unternehmenskunden mit Ausnahme von Verzeichnislesern unterstützt werden.

Diese Version verfügt über begrenzte Funktionen und ermöglicht es Ihnen, die folgenden Bereiche von Microsoft 365 Admin Center zu verwenden:

- Benutzer (einschließlich Zuweisen von Lizenzen)

- Abrechnung>Ihre Produkte

- Integrität>Dienstintegrität

- Support Central>Erstellen von Supporttickets

Bekannte Probleme:

- Websitenutzungsproduktberichte können nicht im Microsoft 365 Admin Center exportiert werden.

Microsoft Purview

Für Microsoft Purview werden die folgenden Aufgaben von GDAP unterstützt.

| Lösung | Derzeit unterstützt | Abgang |

|---|---|---|

| Überwachung | Microsoft 365-Überwachungslösungen – Einrichten der grundlegenden/erweiterten Überwachung - Suchüberwachungsprotokoll – Verwenden von PowerShell zum Durchsuchen des Überwachungsprotokolls - Exportieren/Konfigurieren/Anzeigen des Überwachungsprotokolls – Aktivieren und Deaktivieren der Überwachung – Verwalten von Aufbewahrungsrichtlinien für Überwachungsprotokolle - Untersuchen allgemeiner Probleme/kompromittierter Konten - Exportieren/Konfigurieren/Anzeigen des Überwachungsprotokolls |

|

| Compliance Manager | Compliance Manager – Erstellen und Verwalten von Bewertungen – Erstellen/Erweitern/Ändern von Bewertungsvorlagen – Zuweisen und Abschließen von Verbesserungsmaßnahmen - Festlegen von Benutzerberechtigungen. |

|

| MIP | Microsoft Purview Information Protection Weitere Informationen zur Datenklassifizierung Weitere Informationen zur Verhinderung von Datenverlust Datenklassifizierung: – Erstellen und Verwalten vertraulicher Informationstypen – Erstellen und Verwalten der exakten Datenbesprechung – Überwachen der Aktionen mit bezeichneten Inhalten mithilfe des Aktivitäts-Explorers Informationsschutz: – Erstellen und Veröffentlichen von Vertraulichkeitsbezeichnungen und Bezeichnungsrichtlinien - Definieren von Bezeichnungen, die auf Dateien und E-Mails angewendet werden sollen - Definieren von Bezeichnungen, die auf Websites und Gruppen angewendet werden sollen - Definieren von Bezeichnungen, die auf schematisierte Datenressourcen angewendet werden sollen – Automatisches Anwenden einer Bezeichnung auf Inhalte mithilfe clientseitiger automatischer Bezeichnung und serverseitiger automatischer Bezeichnung und schematisierter Datenressourcen – Einschränken des Zugriffs auf bezeichnete Inhalte mithilfe der Verschlüsselung – Konfigurieren des Datenschutzes und des externen Benutzerzugriffs sowie des externen Freigabe- und bedingten Zugriffs für Bezeichnungen, die auf Websites und Gruppen angewendet werden – Festlegen der Bezeichnungsrichtlinie, um Standard-, obligatorische, Downgrade-Steuerelemente einzuschließen und sie auf Dateien und E-Mails, Gruppen und Websites und Power BI-Inhalte anzuwenden DLP: – Erstellen, Testen und Optimieren einer DLP-Richtlinie – Durchführen von Warnungen und Vorfallverwaltung – Anzeigen von DLP-Regel-Übereinstimmungsereignissen im Aktivitäts-Explorer - Konfigurieren von Endpunkt-DLP-Einstellungen |

– Anzeigen von beschrifteten Inhalten im Inhalts-Explorer – Erstellen und Verwalten trainierbarer Klassifizierer - Unterstützung für Gruppen- und Websitebezeichnungen |

| Microsoft Purview-Datenlebenszyklusverwaltung | Erfahren Sie mehr über die Microsoft Purview-Datenlebenszyklusverwaltung in Microsoft 365 – Erstellen und Verwalten statischer und adaptiver Aufbewahrungsrichtlinien – Erstellen von Aufbewahrungsbezeichnungen – Erstellen von Aufbewahrungsbezeichnungsrichtlinien - Erstellen und Verwalten von adaptiven Bereichen |

-Archivierung - Importieren von PST-Dateien |

| Microsoft Purview-Datensatzverwaltung | Microsoft Purview-Datensatzverwaltung - Bezeichnung von Inhalten als Datensatz – Bezeichnung von Inhalten als regulatorischer Datensatz – Erstellen und Verwalten statischer und adaptiver Aufbewahrungsbezeichnungsrichtlinien – Erstellen und Verwalten adaptiver Bereiche – Migrieren von Aufbewahrungsbezeichnungen und Verwalten Ihrer Aufbewahrungsanforderungen mit Dem Dateiplan – Konfigurieren von Aufbewahrungs- und Löscheinstellungen mit Aufbewahrungsbezeichnungen - Beibehalten von Inhalten bei Eintreten eines Ereignisses im Rahmen der ereignisbasierten Aufbewahrung |

- Dispositionsverwaltung |

Informationen zu unterstützten Microsoft Entra-Rollen im Microsoft 365 Compliance-Portal finden Sie unter "Berechtigungen" in der Microsoft Purview

Microsoft 365 Lighthouse

Microsoft 365 Lighthouse ist ein Verwaltungsportal, das verwaltete Dienstanbieter (Managed Service Providers, MSPs) hilft, Geräte, Daten und Benutzer im Großen und Maßstab für kleine und mittlere Geschäftskunden zu sichern und zu verwalten.

GDAP-Rollen gewähren denselben Kundenzugriff in Lighthouse, als wenn diese GDAP-Rollen für den einzelnen Zugriff auf die Verwaltungsportale von Kunden verwendet werden. Lighthouse bietet eine mehrinstanzenfähige Ansicht für Benutzer, Geräte und Daten basierend auf der Ebene der delegierten Berechtigungen des Benutzers. Eine Übersicht über alle Multitenant Management-Funktionen von Lighthouse finden Sie in der Lighthouse-Dokumentation.

MSPs können nun Lighthouse verwenden, um GDAP für jeden Kundenmandanten einzurichten. Lighthouse bietet Rollenempfehlungen, die auf verschiedenen MSP-Auftragsfunktionen für einen MSP basieren, und Lighthouse GDAP-Vorlagen ermöglichen Partnern das einfache Speichern und Erneute Anwenden von Einstellungen, die den Zugriff auf am wenigsten privilegierte Kunden ermöglichen. Weitere Informationen und zum Anzeigen einer Demo finden Sie im Lighthouse GDAP-Setup-Assistenten.

Für Microsoft 365 Lighthouse werden die folgenden Aufgaben von GDAP unterstützt. Weitere Informationen zu Berechtigungen, die für den Zugriff auf Microsoft 365 Lighthouse erforderlich sind, finden Sie unter Übersicht über Berechtigungen in Microsoft 365 Lighthouse.

| Resource | Derzeit unterstützt |

|---|---|

| Startseite | Enthalten |

| Mandanten | Enthalten |

| Benutzer | Enthalten |

| Geräte | Enthalten |

| Verwaltung von Bedrohungen | Enthalten |

| Basislinien | Enthalten |

| Windows 365 | Enthalten |

| Dienstintegrität | Enthalten |

| Überwachungsprotokolle | Enthalten |

| Onboarding | Kunden müssen entweder über eine GDAP- und indirekte Vertriebspartnerbeziehung oder über eine DAP-Beziehung verfügen, die integriert werden soll. |

Folgende RBAC-Rollen werden unterstützt:

- Authentifizierungsadministrator

- Complianceadministrator

- Administrator für den bedingten Zugriff

- Cloudgeräteadministrator

- Globaler Administrator

- Globaler Leser

- Helpdeskadministrator

- Intune-Administrator

- Kennwortadministrator

- Privilegierter Authentifizierungsadministrator

- Sicherheitsadministrator

- Sicherheitsoperator

- Sicherheitsleseberechtigter

- Dienstunterstützungsadministrator

- Benutzeradministrator

Windows 365

Für Windows 365 werden die folgenden Aufgaben von GDAP unterstützt.

| Resource | Derzeit unterstützt |

|---|---|

| Cloud-PC | Auflisten, Abrufen, erneutes Bereitstellen von Cloud-PCs, Toleranzperiode beenden, Remotevorgänge: Cloud-PC erneut bereitstellen, erneute Massenbereitstellung von Cloud-PC, Größe von Cloud-PCs ändern, Ergebnisse von Remotevorgängen für Cloud-PC abrufen |

| Cloud PC-Geräteimage | Geräteimage auflisten, Geräteimage abrufen, Geräteimage erstellen, Geräteimage löschen, Quellimage abrufen, Geräteimage neu laden |

| Lokale Netzwerkverbindung von Cloud-PC | Lokale Verbindung auflisten, abrufen, erstellen, aktualisieren oder löschen, Integritätsüberprüfungen ausführen, AD-Domänenkennwort aktualisieren |

| Cloud-PC-Bereitstellungsrichtlinie | Bereitstellungsrichtlinien auflisten, abrufen, erstellen, aktualisieren, löschen, zuweisen |

| Cloud PC-Überwachungsereignis | Überwachungsereignisse auflisten, abrufen, Überwachungsaktivitätstypen abrufen |

| Benutzereinstellung für Cloud-PC | Benutzereinstellungen auflisten, abrufen, erstellen, aktualisieren, löschen, zuweisen |

| Unterstützte Cloud-PC-Region | Unterstützten Regionen auflisten |

| Cloud PC-Servicepläne | App Service-Pläne |

Unterstützte Azure RBAC-Rollen:

- Globaler Administrator

- Intune-Administrator

- Sicherheitsadministrator

- Sicherheitsoperator

- Sicherheitsleseberechtigter

- Globaler Leser

- (Wird überprüft) Windows 365 Administrator

Vorschau auf noch nicht unterstützte Ressourcen:

- N/V

Teams Admin Center

Für das Teams Admin Center werden die folgenden Aufgaben von GDAP unterstützt.

| Resource | Derzeit unterstützt |

|---|---|

| Benutzer | Zuweisen von Richtlinien, VoIP-Einstellungen, ausgehende Anrufe, Einstellungen für Gruppenanrufannahme, Einstellungen für Anrufdelegierung, Telefonnummern, Konferenzeinstellungen |

| Teams | Teams-Richtlinien, Updaterichtlinien |

| Geräte | IP-Telefone, Teams-Räume, Zusammenarbeitsleisten, Teams-Anzeigen, Teams-Türschilder |

| Standorte | Berichtsetikette, Notfalladressen, Netzwerktopologie, Netzwerken und Standorten |

| Besprechungen | Konferenzbrücken, Besprechungsrichtlinien, Besprechungseinstellungen, Richtlinien für Liveereignisse, Einstellungen für Liveereignisse |

| Messagingrichtlinien | Messagingrichtlinien |

| Voice | Notfallrichtlinien, Wählpläne, VoIP-Routingpläne, Anrufwarteschleifen, automatische Telefonzentralen, Anrufparkrichtlinien, Anrufrichtlinien, Anrufer-ID-Richtlinien, Telefonnummern, Direct Routing |

| Analysen und Berichte | Nutzungsberichte |

| Organisationsweite Einstellungen | Externer Zugriff, Gastzugriff, Teams Einstellungen, Teams Upgrade, Feiertage, Ressourcenkonten |

| Planung | Netzwerkplaner |

| Teams-PowerShell-Modul: | Alle PowerShell-Cmdlets aus dem Teams PowerShell-Modul (verfügbar im Teams PowerShell-Modul - 3.2.0 Vorschauversion) |

Unterstützte RBAC-Rollen:

- Teams-Administrator

- Globaler Administrator

- Teams-Kommunikationsadministrator

- Teams-Kommunikationssupporttechniker

- Supportfachmann für die Teams-Kommunikation

- Teams-Geräteadministrator

- Globaler Leser

Nicht unterstützte Ressourcen für den GDAP-Zugriff:

- Teams-Besprechung

- Teamvorlagen

- Teams Apps

- Richtlinienpakete

- Teams-Berater

- Dashboard für Anrufqualität

Microsoft Defender XDR

Microsoft Defender XDR ist eine einheitliche Vor- und Nachverletzungs-Enterprise-Verteidigungssuite. Es koordiniert erkennungs-, präventions-, untersuchungs- und reaktionsübergreifende Endpunkte, Identitäten, E-Mails und Anwendungen, um integrierten Schutz vor komplexen Angriffen zu bieten.

Das Microsoft Defender-Portal ist auch die Heimat anderer Produkte im Microsoft 365-Sicherheitsstapel, z. B. Microsoft Defender für Endpunkt und Microsoft Defender für Office 365.

Die Dokumentation aller Funktionen und Sicherheitsprodukte ist im Microsoft Defender-Portal verfügbar:

Microsoft Defender für Endpunkt:

- Microsoft Defender für den Endpunkt

- Microsoft Defender für Endpunkt – P1-Funktionen

- Microsoft Defender for Business

Microsoft Defender für Office 365:

- Exchange Online Protection (EOP)

- Microsoft Defender für Office 365 Plan 1

- Microsoft Defender für Office 365 Plan 2

App Governance:

Im Folgenden finden Sie Funktionen, die für Mandanten verfügbar sind, die mit einem GDAP-Token auf das Microsoft Defender-Portal zugreifen.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Microsoft Defender XDR-Features | Alle Microsoft Defender XDR-Features (wie in der obigen Dokumentation aufgeführt): Vorfälle, erweiterte Suche, Action Center, Threat Analytics, Verbinden ion der folgenden Sicherheitsworkloads in Microsoft Defender XDR: Microsoft Defender für Endpunkt, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps |

| Microsoft Defender für Endpunkt-Features | Details zu allen Microsoft Defender für Endpunkt Features, die in der obigen Dokumentation aufgeführt werden, finden Sie unter Details pro P1 / SMB SKU in der nachstehenden Tabelle. |

| Microsoft Defender für Office 365 | Alle in der Dokumentation oben aufgeführten Microsoft Defender für Office 365-Features. Details pro Lizenz finden Sie in dieser Tabelle: Office 365 Security einschließlich Microsoft Defender für Office 365 und Exchange Online Protection |

| App Governance | Die Authentifizierung funktioniert für GDAP-Token (App+Benutzertoken), Autorisierungsrichtlinien funktionieren entsprechend den Benutzerrollen wie zuvor |

Unterstützte Microsoft Entra-Rollen im Microsoft Defender-Portal:

Dokumentation der unterstützten Rollen im Microsoft Defender-Portal

Hinweis

Nicht alle Rollen gelten für alle Sicherheitsprodukte. Informationen dazu, welche Rollen in einem bestimmten Produkt unterstützt werden, finden Sie in der Produktdokumentation.

Unterstützte MDE-Features im Microsoft Defender-Portal pro SKU

| Endpunktfunktionen pro SKU | Microsoft Defender für Unternehmen | Microsoft Defender für Endpunkt – Plan 1 | Microsoft Defender für Endpunkt – Plan 2 |

|---|---|---|---|

| Zentralisierte Verwaltung | X | X | X |

| Vereinfachte Clientkonfiguration | X | ||

| Bedrohungs- und Sicherheitsrisikomanagement | X | X | |

| Verringerung der Angriffsfläche | X | X | X |

| Next-Gen-Schutz | X | X | X |

| Endpunkterkennung und -reaktion | X | X | |

| Automatische Untersuchung und Reaktion | X | X | |

| Bedrohungssuche und sechsmonatige Datenaufbewahrung | X | ||

| Bedrohungsanalyse | X | X | |

| Plattformübergreifende Unterstützung für Windows, MacOS, iOS und Android | X | X | X |

| Microsoft-Experten für Bedrohungen | X | ||

| Partner-APIs | X | X | X |

| Microsoft 365 Lighthouse zum Anzeigen von kundenübergreifenden Sicherheitsvorfällen | X |

Power BI

Für die Power BI-Workload werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Administratoraufgaben | – Alle Menüelemente unter "Verwaltungsportal" mit Ausnahme von "Azure-Verbindungen" |

Unterstützte Microsoft Entra-Rollen im Bereich:

- Fabric-Administrator

- Globaler Administrator

Power BI-Eigenschaften außerhalb des Gültigkeitsbereichs:

- Es wird nicht garantiert, dass alle Nicht-Administratoraufgaben einwandfrei funktionieren.

- „Azure-Verbindungen“ im Administratorportal

SharePoint

Für SharePoint werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Homepage | Karten werden gerendert, daten werden jedoch möglicherweise nicht gerendert |

| Websiteverwaltung – Aktive Websites | Erstellen von Websites: Teamwebsite, Kommunikationswebsite, Websitebesitzer zuweisen/ändern, Vertraulichkeitsbezeichnung der Website zuweisen (sofern in Microsoft Entra ID konfiguriert), Ändern der Vertraulichkeitsbezeichnung der Website, Zuweisen von Datenschutzeinstellungen zu Website (wenn nicht mit einer Vertraulichkeitsbezeichnung vordefiniert), Hinzufügen/Entfernen von Mitgliedern zu einer Website, Bearbeiten von Einstellungen für die externe Freigabe der Website, Bearbeiten des Websitenamens, Bearbeiten der Website-URL, Websiteaktivität anzeigen, Speicherlimit bearbeiten, Website löschen, integrierte Ansichten von Websites ändern, Websiteliste in CSV-Datei exportieren, benutzerdefinierte Ansichten von Websites speichern, Website einem Hub zuordnen, Website als Hub registrieren |

| Websiteverwaltung – Aktive Websites | Erstellen weiterer Websites: Document Center, Enterprise Wiki, Veröffentlichungsportal, Inhaltscenter |

| Websiteverwaltung – gelöschte Websites | Website wiederherstellen, Website dauerhaft löschen (außer bei Teamwebsites mit verbundener Microsoft 365-Gruppe) |

| Richtlinien – Freigabe | Festlegen von Richtlinien für die externe Freigabe für SharePoint und OneDrive for Business, Ändern von "Weitere einstellungen für externe Freigabe", Festlegen von Richtlinien für Datei- und Ordnerlinks, Ändern von "Andere Einstellungen" für die Freigabe |

| Zugriffssteuerung | Set/change unmanaged device policy, Set/change idle sessions Zeitleiste policies, Set/change network location policy (separate from Microsoft Entra IP policy, Set/change modern authentication policy, Set/change OneDrive access |

| Einstellungen | SharePoint - Startseite, SharePoint - Benachrichtigungen, SharePoint - Seiten, SharePoint - Websiteerstellung, SharePoint - Websitespeicherbeschränkungen, OneDrive - Benachrichtigungen, OneDrive - Aufbewahrung, OneDrive - Speicherlimit, OneDrive – Synchronisierung |

| PowerShell | Um einen Kundenmandanten als GDAP-Administrator zu verbinden, verwenden Sie im AuthenticanUrl-Parameter anstelle des standardmäßigen gemeinsamen Endpunkts einen Autorisierungsendpunkt für Kunden (mit der Mandanten-ID des Kunden).Beispiel: Connect-SPOService -Url https://contoso-admin.sharepoing.com -AuthenticationUrl https://login.microsoftonline.com/<tenantID>/oauth2/authorize. |

Zu den zugehörigen Rollen gehören folgende:

- SharePoint-Administrator

- Globaler Administrator

- Globaler Leser

SharePoint Admin Center-Eigenschaften außerhalb des Gültigkeitsbereichs umfassen folgende:

- Alle klassischen Administratorfeatures/Funktionen/Vorlagen sind nicht enthalten und es wird nicht garantiert, dass sie ordnungsgemäß funktionieren

- Hinweis: Für alle von SharePoint Admin Center unterstützten GDAP-Rollen können Partner Dateien und Berechtigungen für Dateien und Ordner auf der SharePoint-Kundenwebsite nicht bearbeiten. Dies war ein Sicherheitsrisiko für Kunden und wurde behoben.

Dynamics 365 und Power Platform

Für Power Platform und Dynamics 365 Customer Engagement Applications (Sales, Service) werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Administratoraufgaben | – Alle Menüelemente im Power Platform Admin Center |

Die unterstützten Microsoft Entra-Rollen im Bereich umfassen Folgendes:

- Power Platform-Administrator

- Globaler Administrator

- Helpdesk-Administrator (hilfe + Support)

- Servicesupportadministrator (für Hilfe + Support)

Eigenschaften außerhalb des Gültigkeitsbereichs:

- Keine

Dynamics 365 Business Central

Für Dynamics 365 Business Central werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Administratoraufgaben | Alle Vorgänge* |

* Für einige Aufgaben werden Berechtigungen benötigt, die dem Administratorbenutzer innerhalb der Dynamics 365 Business Central-Umgebung zugewiesen sind. Weitere Informationen finden Sie in der verfügbaren Dokumentation.

Die unterstützten Microsoft Entra-Rollen im Bereich umfassen Folgendes:

- Dynamics 365-Administrator

- Globaler Administrator

- Helpdesk-Administrator

Eigenschaften außerhalb des Gültigkeitsbereichs:

- Keine

Dynamics Lifecycle Services

Für Dynamics Lifecycle Services werden die folgenden Aufgaben von GDAP unterstützt.

| Ressourcentyp | Derzeit unterstützt |

|---|---|

| Administratoraufgaben | Alle Aufgaben |

Die unterstützten Microsoft Entra-Rollen im Bereich umfassen Folgendes:

- Dynamics 365-Administrator

- Globaler Administrator

Eigenschaften außerhalb des Gültigkeitsbereichs:

- Keine

Intune (Endpoint Manager)

Unterstützte Microsoft Entra-Rollen im Bereich:

- Intune-Administrator

- Globaler Administrator

- Globaler Leser

- Meldet Reader

- Sicherheitsleseberechtigter

- Complianceadministrator

- Sicherheitsadministrator

Um die Zugriffsebene für die oben genannten Rollen zu überprüfen, lesen Sie die Intune RBAC-Dokumentation.

Die Unterstützung für Intune umfasst nicht die Verwendung von GDAP beim Registrieren von Servern für Microsoft Tunnel oder zum Konfigurieren oder Installieren eines der Connectors für Intune. Beispiele für Intune-Connectors sind jedoch nicht auf den Intune-Verbinden or für Active Directory, den Mobile Threat Defense Connector und den Microsoft Defender für Endpunkt-Connector beschränkt.

Azure-Portal

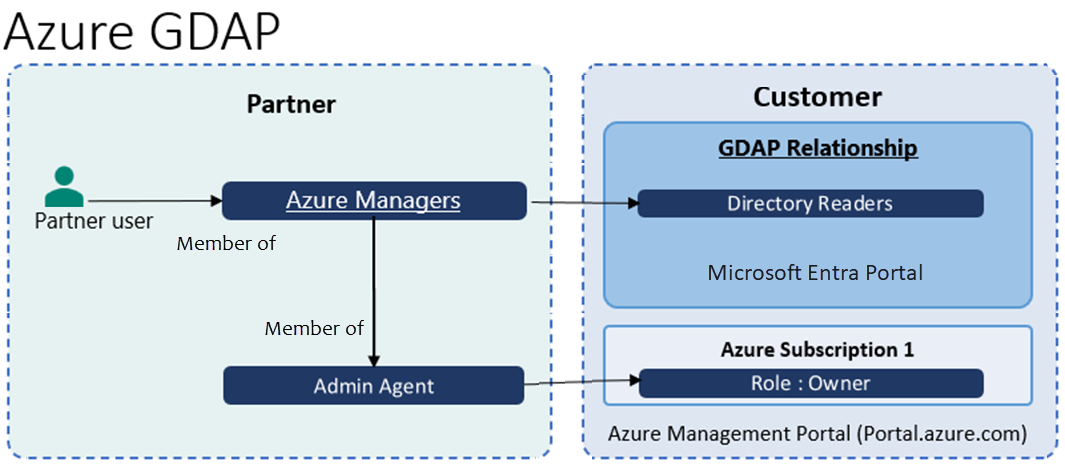

Microsoft Entra-Rollen im Bereich:

- Jede Microsoft Entra-Rolle wie Verzeichnisleseprogramme (Rolle mit geringster Berechtigung) für den Zugriff auf Azure-Abonnements als Besitzer

GDAP-Rollenleitfaden:

- Zwischen Partner und Kunde muss eine Handelspartnerbeziehung bestehen.

- Der Partner muss als empfohlene bewährte Methode eine Sicherheitsgruppe (z. B. „Azure-Manager“) zum Verwalten von Azure erstellen und für die Partitionierung pro Kunde unterhalb von „Administrator-Agents“ einordnen.

- Wenn der Partner einen Azure-Plan für den Kunden erwirbt, wird das Azure-Abonnement bereitgestellt, und der Gruppe „Administrator-Agents“ wird die Azure RBAC-Rolle Besitzer für das Azure-Abonnement zugewiesen

- Da die Sicherheitsgruppe „Azure-Manager“ Mitglied der Gruppe „Administrator-Agents“ ist, werden Benutzer, die der Gruppe „Azure-Manager“ angehören, zum RBAC-Besitzer des Azure-Abonnements.

- Um auf Azure-Abonnements als Besitzer für Kunden zuzugreifen, müssen alle Microsoft Entra-Rollen wie Verzeichnisleser (Rolle mit geringster Berechtigung) azure-Manager-Sicherheitsgruppe zugewiesen werden.

Alternative Azure GDAP-Anleitungen (ohne Administrator-Agent)

Voraussetzungen:

- Partner und Kunde haben eine Reseller-Beziehung .

- Partner hat eine Sicherheitsgruppe für die Verwaltung von Azure erstellt und unter der HelpDeskAgents-Gruppe pro Partitionierung des Kundenzugriffs geschachtelt, wie es eine empfohlene bewährte Methode ist.

- Partner hat einen Azure-Plan für den Kunden erworben, das Azure-Abonnement wird bereitgestellt, und der Partner hat der Administrator-Agents-Gruppe Azure RBAC als Besitzer im Azure-Abonnement zugewiesen, aber für Helpdesk-Agents wurde keine RBAC-Rollenzuweisung vorgenommen.

Schritte des Partneradministrators:

Der Partneradministrator im Abonnement führt die folgenden Skripts mithilfe von PowerShell aus, um Helpdesk-FPO im Azure-Abonnement zu erstellen.

Verbinden zum Partnermandanten, um die

object IDHelpDeskAgents-Gruppe abzurufen.Connect-AzAccount -Tenant "Partner tenant" # Get Object ID of HelpDeskAgents group Get-AzADGroup -DisplayName HelpDeskAgentsStellen Sie sicher, dass Ihr Kunde über Folgendes verfügt:

- Rolle des Besitzers oder die des Benutzerzugriffsadministrators

- Berechtigungen zum Erstellen von Rollenzuweisungen auf Abonnementebene

Kundenschritte:

Um den Vorgang abzuschließen, muss Ihr Kunde die folgenden Schritte ausführen, entweder mithilfe von PowerShell oder Azure CLI.

Wenn Sie PowerShell verwenden, muss der Kunde das

Az.ResourcesModul aktualisieren.Update-Module Az.ResourcesVerbinden an den Mandanten, in dem das CSP-Abonnement vorhanden ist.

Connect-AzAccount -TenantID "<Customer tenant>"az login --tenant <Customer tenant>Verbinden für das Abonnement.

Hinweis

Das ist nur anwendbar, wenn der Benutzer über Rollenzuweisungsberechtigungen für mehrere Abonnements im Mandanten verfügt.

Set-AzContext -SubscriptionID <"CSP Subscription ID">az account set --subscription <CSP Subscription ID>Erstellen Sie die Rollenzuweisung.

New-AzRoleAssignment -ObjectID "<Object ID of the HelpDeskAgents group from step above>" -RoleDefinitionName "Owner" -Scope "/subscriptions/'<CSP subscription ID>'"az role assignment create --role "Owner" --assignee-object-id <Object ID of the HelpDeskAgents group from step above> --scope "/subscriptions/<CSP Subscription Id>"

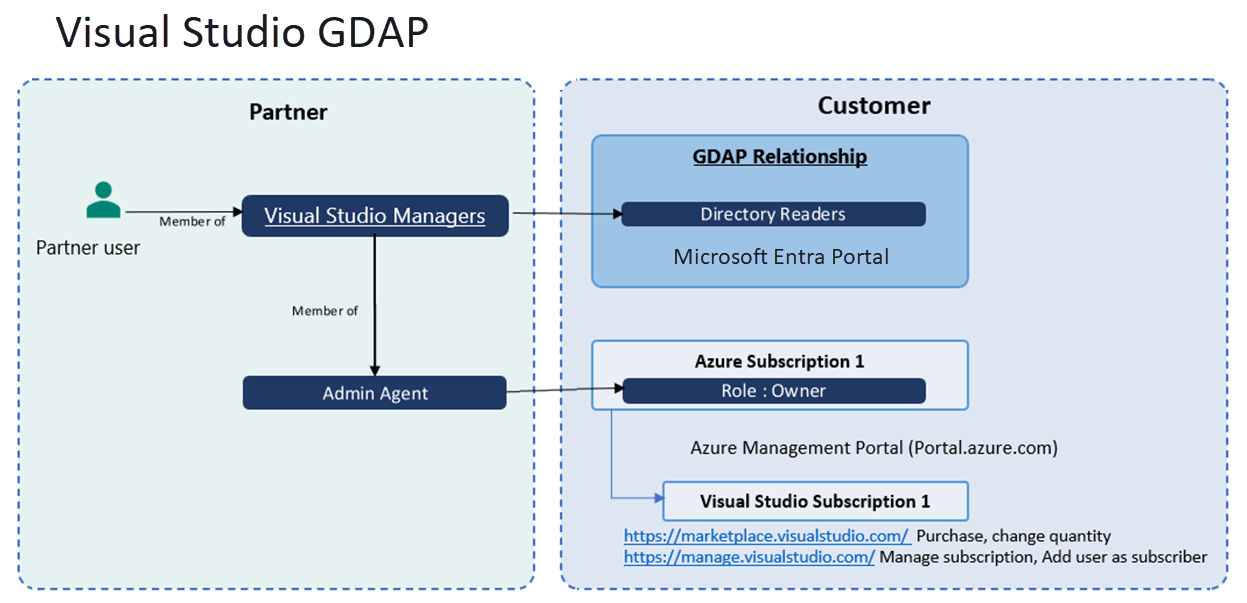

Visual Studio

Microsoft Entra-Rollen im Bereich:

- Jede Microsoft Entra-Rolle wie Verzeichnisleseprogramme (Rolle mit geringster Berechtigung) für den Zugriff auf Azure-Abonnements als Besitzer

GDAP-Rollenleitfaden für Partner:

- Voraussetzungen:

- Zwischen Partner und Kunde muss eine Handelspartnerbeziehung bestehen.

- Der Partner muss ein Azure-Abonnement für den Kunden erwerben.

- Der Partner muss eine Sicherheitsgruppe (z. B. Visual Studio-Manager) für den Erwerb und die Verwaltung von Visual Studio-Abonnements erstellen und für die Partitionierung pro Kunde unterhalb von „Administrator-Agents“ einordnen. Dies ist die empfohlene bewährte Methode.

- Die GDAP-Rolle für Erwerb und Verwaltung von Visual Studio entspricht Azure GDAP.

- Der Sicherheitsgruppe von Visual Studio-Managern muss eine beliebige Microsoft Entra-Rolle wie Verzeichnisleser (Rolle mit den geringsten Rechten) für den Zugriff auf Azure-Abonnements als Besitzer zugewiesen werden.

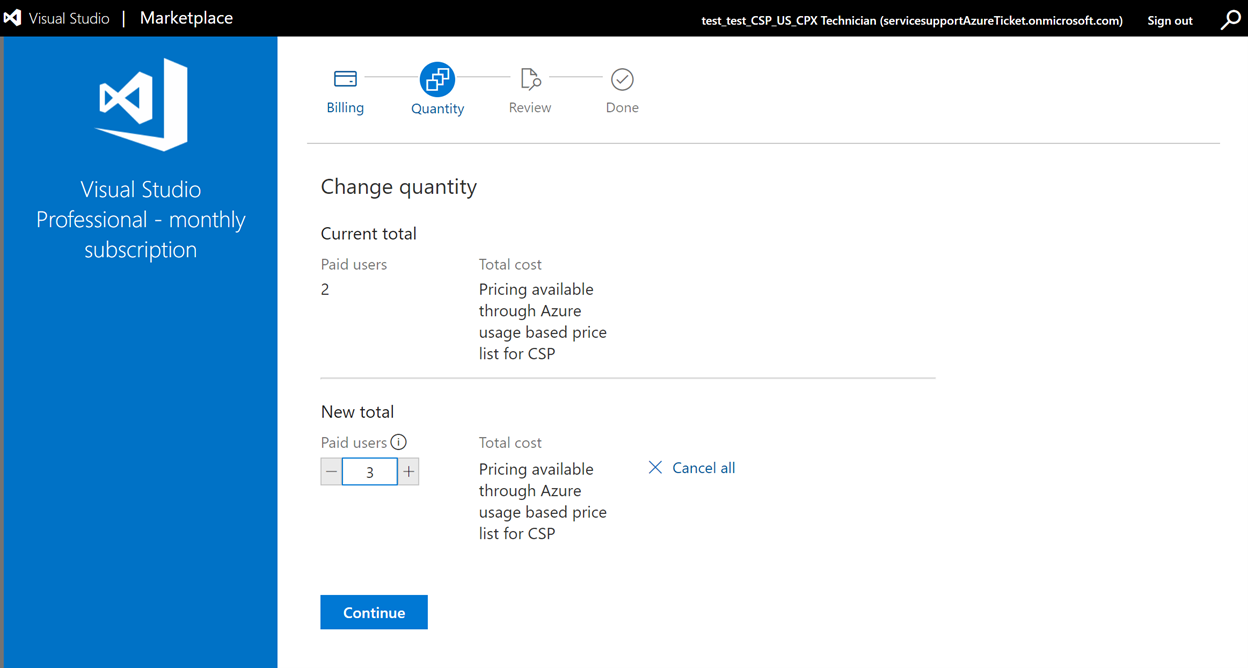

- Benutzer, die der Sicherheitsgruppe Visual Studio-Manager angehören, können ein Visual Studio-Abonnementim Marketplace erwerbenhttps://marketplace.visualstudio.com (die Benutzer erhalten aufgrund der geschachtelten Mitgliedschaft von „Administrator-Agents“ Zugriff auf das Azure-Abonnement).

- Benutzer, die Mitglied der Sicherheitsgruppe „Visual Studio-Manager“ sind, können die Anzahl der Visual Studio-Abonnements ändern.

- Benutzer, die Mitglied der Sicherheitsgruppe „Visual Studio-Manager“ sind, können das Visual Studio-Abonnement kündigen (indem sie die Anzahl in 0 ändern).

- Benutzer, die Mitglied der Sicherheitsgruppe „Visual Studio-Manager“ sind, können über Abonnent hinzufügen die Visual Studio-Abonnements verwalten (sie können z. B. das Kundenverzeichnis durchsuchen und eine Visual Studio-Rollenzuweisung als Abonnent hinzufügen).

Visual Studio-Eigenschaften außerhalb des Gültigkeitsbereichs:

- Keine

Warum werden einige DAP AOBO-Links auf der GDAP-Dienstverwaltungsseite nicht angezeigt?

| DAP-AOBO-Links | Grund für das Fehlen auf der Seite für die GDAP-Dienstverwaltung |

|---|---|

| Microsoft 365 Planner https://portal.office.com/ | Dies ist ein Duplikat des Bereits vorhandenen Microsoft 365 AOBO-Links. |

| Sway https://portal.office.com/ | Dies ist ein Duplikat des Bereits vorhandenen Microsoft 365 AOBO-Links. |

| Windows 10 https://portal.office.com/ | Dies ist ein Duplikat des Bereits vorhandenen Microsoft 365 AOBO-Links. |

| Cloud App Security https://portal.cloudappsecurity.com/ | Microsoft Defender für Cloud-Apps wird eingestellt. Dieses Portal wird in Microsoft Defender XDR zusammengeführt, das GDAP unterstützt. |

| Azure IoT Central https://apps.azureiotcentral.com/ | Wird derzeit nicht unterstützt. Außerhalb des Umfangs für GDAP. |

| Windows Defender Advanced Threat Protection https://securitycenter.windows.com | Windows Defender Advanced Threat Protection wird eingestellt. Partner werden empfohlen, zu Microsoft Defender XDR zu wechseln, die GDAP unterstützt. |

Nächste Schritte

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Tickets als Feedbackmechanismus für Inhalte auslaufen lassen und es durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter: https://aka.ms/ContentUserFeedback.

Einreichen und Feedback anzeigen für