Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

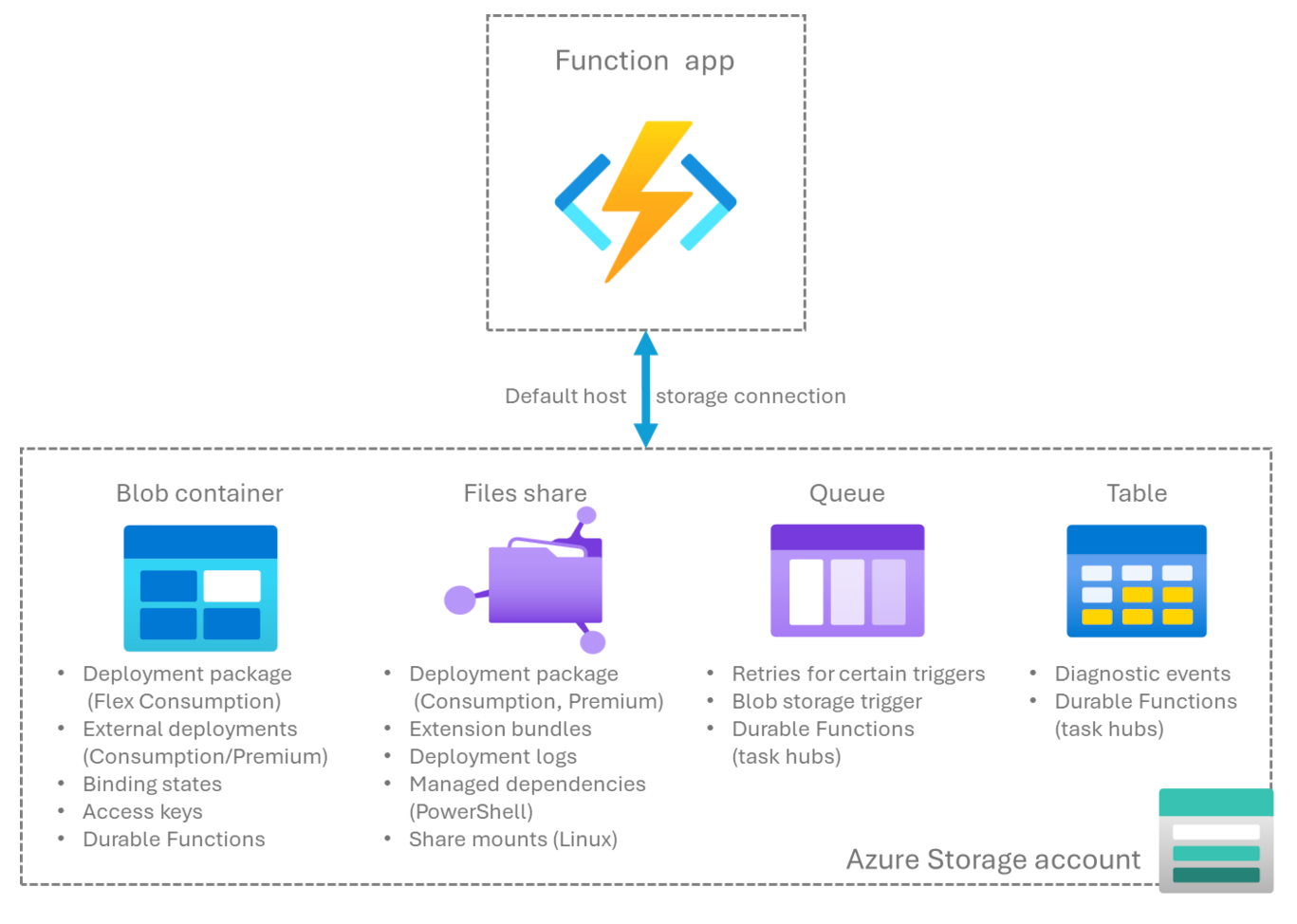

Wenn Sie eine Funktions-App-Instanz in Azure erstellen, müssen Sie Zugriff auf ein Standard-Azure Storage-Konto gewähren. Im folgenden Diagramm und in der folgenden Tabelle wird erläutert, wie Azure Functions Dienste im Standardspeicherkonto verwendet:

| Speicherdienst | Verwendung in Functions |

|---|---|

| Azure Blob Storage | Aufrechterhalten von Bindungszustand und Funktionsschlüsseln1. Bereitstellungsquelle für Apps, die in einem Flex-Verbrauchsplan ausgeführt werden. Wird standardmäßig für Task-Hubs in Durable Functions verwendet. Kann zum Speichern von Funktions-App-Code für den Remote-Build des Linux-Verbrauchs oder als Teil externer Paket-URL-Bereitstellungen verwendet werden. |

| Azure Files2 | Dateifreigabe, die zum Speichern und Ausführen Ihres Funktions-App-Codes in einem Verbrauchstarif und Premium-Plan verwendet wird. Warten Sie Erweiterungspakete. Speichern von Bereitstellungsprotokollen. Unterstützt verwaltete Abhängigkeiten in PowerShell. |

| Azure Queue-Storage | Wird standardmäßig für Task-Hubs in Durable Functions verwendet. Wird für die Fehler- und Wiederholungsbehandlung in spezifischen Azure Functions Trigger verwendet. Wird vom Blob Storage-Trigger für die Objektnachverfolgung verwendet. |

| Azure Tabellenspeicher | Wird standardmäßig für Task-Hubs in Durable Functions verwendet. Wird zum Nachverfolgen von Diagnoseereignissen verwendet. |

- Blob Storage ist der Standardspeicher für Funktionsschlüssel, Sie können jedoch einen alternativen Speicher konfigurieren.

- Azure Files ist standardmäßig eingerichtet, sie können jedoch unter bestimmten Bedingungen eine App erstellen, ohne Azure Files.

Wichtige Hinweise

Sie müssen die folgenden Fakten in Bezug auf die Speicherkonten berücksichtigen, die von Ihren Funktions-Apps verwendet werden:

Wenn Ihre Funktions-App im Verbrauchsplan oder Premium-Plan gehostet wird, werden Ihr Funktionscode und die Konfigurationsdateien in Azure Files im verknüpften Speicherkonto gespeichert. Wenn Sie dieses Hauptspeicherkonto löschen, wird der Inhalt ebenfalls gelöscht und kann nicht wiederhergestellt werden. Weitere Informationen finden Sie unter "Speicherkonto wurde gelöscht".

Wichtige Daten, z. B. Funktionscode, Zugriffstasten und andere wichtige dienstbezogene Daten, bleiben im Speicherkonto erhalten. Sie müssen den Zugriff auf die Speicherkonten, die von Funktions-Apps verwendet werden, wie folgt sorgfältig verwalten:

Überwachen und beschränken Sie den Zugriff von Apps und Benutzern auf das Speicherkonto anhand eines Modells der geringsten Rechte. Berechtigungen für das Speicherkonto können von Datenaktionen in der zugewiesenen Rolle oder über die Berechtigung zum Ausführen des listKeys-Vorgangs stammen.

Überwachen Sie sowohl Aktivitäten auf Steuerungsebene (z. B. das Abrufen von Schlüsseln) als auch Vorgänge auf Datenebene (z. B. Schreiben in einen Blob) in Ihrem Speicherkonto. Erwägen Sie das Verwalten von Speicherprotokollen an einem anderen Speicherort als Azure Storage. Weitere Informationen finden Sie unter Speicherprotokolle.

Anforderungen an das Speicherkonto

Speicherkonten, die Sie während des Erstellungsprozesses der Funktions-App im Azure Portal erstellen, arbeiten mit der neuen Funktions-App. Wenn Sie ein vorhandenes Speicherkonto verwenden, enthält die angegebene Liste keine bestimmten nicht unterstützten Speicherkonten. Die folgenden Einschränkungen gelten für Speicherkonten, die von Ihrer Funktions-App verwendet werden. Stellen Sie sicher, dass ein vorhandenes Speicherkonto die folgenden Anforderungen erfüllt:

Der Kontotyp muss Blob-, Warteschlangen- und Tabellenspeicher unterstützen. Einige Speicherkonten unterstützen keine Warteschlangen und Tabellen. Zu diesen Konten gehören blobgeschützte Speicherkonten und Azure Storage Premium. Weitere Informationen zu Speicherkontotypen finden Sie in der Übersicht über Azure Storage-Konten.

Sie können kein netzwerkgeschütztes Speicherkonto verwenden, wenn Ihre Funktions-App im Verbrauchsplan gehostet wird.

Wenn Sie Ihre Funktions-App im Azure-Portal erstellen, können Sie nur ein vorhandenes Speicherkonto in derselben Region wie die erstellte Funktions-App auswählen. Diese Anforderung ist eine Leistungsoptimierung und keine strikte Einschränkung. Weitere Informationen finden Sie unter Standort des Speicherkontos.

Wenn Sie Ihre Funktions-App für einen Plan mit aktivierter Verfügbarkeitszone erstellen , werden nur zonenredundante Speicherkonten unterstützt.

Wenn Sie die Bereitstellungsautomatisierung verwenden, um Ihre Funktions-App mit einem netzwerkgeschützten Speicherkonto zu erstellen, müssen Sie bestimmte Netzwerkkonfigurationen in Ihre ARM-Vorlage oder Bicep Datei einschließen. Wenn Sie diese Einstellungen und Ressourcen nicht einschließen, schlägt ihre automatisierte Bereitstellung möglicherweise bei der Überprüfung fehl. Anweisungen zu ARM-Vorlagen und Bicep finden Sie unter dem Titel Secured deployments. Eine Übersicht zum Konfigurieren von Speicherkonten mit Netzwerk finden Sie unter

Speicherkontoanleitung

Jede Funktions-App benötigt für den Betrieb ein Speicherkonto. Wenn Sie dieses Konto löschen, wird die Function-App nicht mehr ausgeführt. Informationen zur Behandlung speicherbezogener Probleme finden Sie unter Behandeln speicherbezogener Probleme. Die folgenden Überlegungen gelten für das speicherkonto, das von Funktions-Apps verwendet wird.

Standort des Speicherkontos

Für eine optimale Leistung sollte Ihre Funktions-App ein Speicherkonto in derselben Region verwenden, um die Latenz zu verringern. Das Azure-Portal erzwingt diese bewährte Methode. Wenn Sie ein Speicherkonto in einer Region verwenden müssen, die sich von Ihrer Funktions-App unterscheidet, müssen Sie Ihre Funktions-App außerhalb des Azure-Portals erstellen.

Die Funktions-App benötigt Zugriff auf das Speicherkonto. Wenn Sie ein gesichertes Speicherkonto verwenden müssen, sollten Sie Ihr Speicherkonto auf ein virtuelles Netzwerk beschränken.

Verbindungszeichenfolge für das Speicherkonto

Standardmäßig konfigurieren Funktions-Apps die AzureWebJobsStorage-Verbindung als Verbindungszeichenfolge, die in der Anwendungseinstellung AzureWebJobsStorage gespeichert ist. Sie können AzureWebJobsStorage auch so konfigurieren, dass eine identitätsbasierte Verbindung ohne einen geheimen Schlüssel verwendet wird.

Funktions-Apps, die in einem Verbrauchsplan (nur Windows) oder einem Elastic Premium-Plan (Windows oder Linux) ausgeführt werden, können Azure Files verwenden, um die erforderlichen Bilder zu speichern, um die dynamische Skalierung zu ermöglichen. Legen Sie für diese Pläne die Verbindungszeichenfolge für das Speicherkonto in der Einstellung WEBSITE_CONTENTAZUREFILECONNECTIONSTRING und den Namen der Dateifreigabe in der Einstellung WEBSITE_CONTENTSHARE fest. Dieser Wert ist in der Regel dasselbe Konto, das für AzureWebJobsStorage verwendet wird. Sie können auch eine Funktions-App erstellen, die nicht Azure Files verwendet, die Skalierung kann jedoch eingeschränkt sein.

Hinweis

Sie müssen eine Speicherkonto-Verbindungszeichenfolge aktualisieren, wenn Sie Speicherschlüssel neu generieren. Weitere Informationen finden Sie unter Create an Azure storage account.

Freigegebene Speicherkonten

Mehrere Funktions-Apps können dasselbe Speicherkonto ohne Probleme gemeinsam nutzen. In Visual Studio können Sie beispielsweise mehrere Apps mithilfe des Azurite-Speicher-Emulators entwickeln. In diesem Fall verhält sich der Emulator wie ein einzelnes Speicherkonto. Dasselbe Speicherkonto, das Ihre Funktions-App verwendet, kann auch Ihre Anwendungsdaten speichern. Dieser Ansatz ist jedoch in einer Produktionsumgebung nicht immer eine gute Idee.

Möglicherweise müssen Sie separate Speicherkonten verwenden, um Host-ID-Kollisionen zu vermeiden.

Überlegungen zu Richtlinien für die Lebenszyklusverwaltung

Wenden Sie lifecycle management policies nicht auf Ihr Blob Storage Konto an, das von Ihrer Funktions-App verwendet wird. Funktionen verwenden BLOB-Speicher, um wichtige Informationen wie Funktionszugriffsschlüssel beizubehalten. Richtlinien können Blobs entfernen, wie zum Beispiel Schlüssel, die vom Functions-Host benötigt werden. Wenn Sie Richtlinien verwenden müssen, schließen Sie Container, die von Functions verwendet werden und das Präfix azure-webjobs oder scm haben, aus.

Speicherprotokolle

Da Funktionscode und Schlüssel möglicherweise im Speicherkonto enthalten sind, ist die Aktivitätsprotokollierung für das Speicherkonto eine gute Möglichkeit, nicht autorisierten Zugriff festzustellen. Azure Monitor Ressourcenprotokolle können verwendet werden, um Ereignisse für die Speicherdatenebene nachzuverfolgen. Ausführliche Informationen zum Konfigurieren und Untersuchen dieser Protokolle finden Sie unter Monitoring Azure Storage.

Das Azure Monitor Aktivitätsprotokoll zeigt Steuerungsebenenereignisse an, einschließlich des Vorgangs listKeys. Sie sollten jedoch auch Ressourcenprotokolle für das Speicherkonto konfigurieren, um die nachfolgende Verwendung von Schlüsseln oder anderen identitätsbasierten Vorgängen auf Datenebene nachzuverfolgen. Sie sollten mindestens die StorageWrite-Protokollkategorie aktiviert haben, damit Änderungen an den Daten außerhalb des normalen Funktionsvorgangs identifiziert werden können.

Wenn Sie die potenziellen Auswirkungen von umfassenden Speicherberechtigungen einschränken möchten, sollten Sie ein Nichtspeicherziel für diese Protokolle verwenden, z. B. Log Analytics. Weitere Informationen finden Sie unter Monitoring Azure Blob Storage.

Optimieren der Speicherleistung

Verwenden Sie für jede Funktions-App ein separates Speicherkonto, um die Leistung zu maximieren. Dieser Ansatz ist besonders wichtig, wenn Sie über Durable Functions- oder Event Hubs ausgelöste Funktionen verfügen, die beide ein hohes Volumen von Speichertransaktionen generieren. Wenn Ihre Anwendungslogik mit Azure Storage interagiert, entweder direkt (mit dem Storage SDK) oder über eine der Speicherbindungen, sollten Sie ein dediziertes Speicherkonto verwenden. Wenn Sie z. B. über eine Ereignishub-ausgelöste Funktion verfügen, die Daten in den Blob-Speicher schreibt, verwenden Sie zwei Speicherkonten: eines für die Funktions-App und ein weiteres für die Blobs, die die Funktion speichert.

Konsistentes Routing über virtuelle Netzwerke

Mehrere Funktions-Apps, die im selben Plan gehostet werden, können auch dasselbe Speicherkonto für die Azure Files Inhaltsfreigabe verwenden, die durch WEBSITE_CONTENTAZUREFILECONNECTIONSTRING definiert wird. Wenn Sie dieses Speicherkonto mithilfe eines virtuellen Netzwerks sichern, sollten alle diese Apps (einschließlich Slots) denselben Wert für vnetContentShareEnabled (früher WEBSITE_CONTENTOVERVNET) und dieselbe Konfiguration für die Integration virtueller Netzwerke verwenden, um sicherzustellen, dass der Datenverkehr konsistent über das beabsichtigte virtuelle Netzwerk geleitet wird. Ein Konflikt in dieser Einstellung zwischen Apps, die dasselbe Azure Files Speicherkonto verwenden, kann dazu führen, dass das Datenverkehrsrouting über öffentliche Netzwerke erfolgt. In dieser Konfiguration blockieren Netzwerkregeln des Speicherkontos den Zugriff.

Arbeiten mit Blobs

Ein wichtiges Szenario für Functions ist die Dateiverarbeitung von Dateien in einem Blobcontainer, z. B. für Bildverarbeitung oder Stimmungsanalyse. Weitere Informationen finden Sie unter Verarbeiten von Dateiuploads.

Trigger für einen Blobcontainer

Es gibt verschiedene Möglichkeiten, den Funktionscode basierend auf Änderungen an Blobs in einem Speichercontainer auszuführen, wie in diesem Diagramm angegeben:

Diagramm, das die verschiedenen Optionen zum Auslösen einer Funktion anzeigt, wenn Elemente in einem Blob-Speichercontainer in Azure hinzugefügt oder aktualisiert werden.

Verwenden Sie die folgende Tabelle, um zu ermitteln, welcher Funktionstrigger ihren Anforderungen für die Verarbeitung hinzugefügter oder aktualisierter Blobs in einem Container am besten entspricht:

| Strategie | Blob-Trigger (Abfrage) | Blob-Trigger (ereignisgesteuert) | Trigger für Warteschlange | Event Grid-Trigger |

|---|---|---|---|---|

| Latenz | Hoch (bis zu 10 Min.) | Niedrig | Mittel | Niedrig |

| Einschränkungen des Speicherkontos | Nur-Blob-Konten werden nicht unterstützt¹ | Universell v1 wird nicht unterstützt | nichts | Universell v1 wird nicht unterstützt |

| Triggertyp | Blob Storage | Blob Storage | Queue Storage | Ereignisraster |

| Erweiterungsversion | Beliebig | Storage v5.x oder höher | Beliebig | Beliebig |

| Verarbeitet vorhandene Blobs | Ja | Nein | Nein | Nein |

| Filter | Blob-Namensmuster | Ereignisfilter | – | Ereignisfilter |

| Erfordert Ereignisabonnement | Nein | Ja | Nein | Ja |

| Unterstützt den Flex-Verbrauch-Plan | Nein | Ja | Ja | Ja |

| Unterstützt hohe Skalierung² | Nein | Ja | Ja | Ja |

| Funktioniert mit Einschränkungen für eingehenden Zugriff | Ja | Nein | Ja | Ja3 |

| BESCHREIBUNG | Standardtriggerverhalten, das auf der Abfrage des Containers nach Updates basiert. Weitere Informationen finden Sie in den Beispielen in der Referenz zu Blob Storage-Triggern. | Nutzt Blobspeicherereignisse aus einem Ereignisabonnement. Erfordert einen Source-Parameterwert von EventGrid. Weitere Informationen finden Sie unter Tutorial: Auslösen von Azure Functions für Blobcontainer mithilfe eines Ereignisabonnements. |

Die Blobnamen-Zeichenfolge wird einer Speicherwarteschlange manuell hinzugefügt, wenn dem Container ein Blob hinzugefügt wird. Ein Queue Storage-Auslöser übergibt diesen Wert direkt an eine Blob Storage-Eingabebindung für dieselbe Funktion. | Bietet die Flexibilität beim Auslösen von Ereignissen neben den Ereignissen, die aus einem Speichercontainer stammen. Verwenden Sie diese Option, wenn auch Nicht-Speicherereignisse Ihre Funktion auslösen sollen. Weitere Informationen finden Sie unter Wie man mit Event-Grid-Auslösern und -Bindungen in Azure Functions arbeitet. |

- Eingabe- und -Ausgabebindungen für Blob Storage unterstützen reine Blobkonten.

- Als „hohe Anzahl“ können Container mit mehr als 100.000 Blobs oder Speicherkonten mit mehr als 100 Blobupdates pro Sekunde lose definiert werden.

- Sie können einschränkungen für eingehenden Zugriff umgehen, indem Sie das Ereignisabonnement Ereignisse über einen verschlüsselten Kanal im öffentlichen IP-Raum mit einer bekannten Benutzeridentität übermitteln lassen. Weitere Informationen finden Sie unter Sicheres Bereitstellen von Ereignissen mithilfe von verwalteten Identitäten.

Speicherdatenverschlüsselung

Azure Storage verschlüsselt alle Daten in einem ruhenden Speicherkonto. Weitere Informationen finden Sie unter Azure Storage verschlüsselung für ruhende Daten.

Standardmäßig werden Daten mit Microsoft verwalteten Schlüsseln verschlüsselt. Um mehr Kontrolle über Verschlüsselungsschlüssel zu erhalten, können Sie vom Kunden verwaltete Schlüssel für die Verschlüsselung von BLOB- und Dateidaten bereitstellen. Diese Schlüssel müssen in Azure Key Vault vorhanden sein, damit Funktionen auf das Speicherkonto zugreifen können. Weitere Informationen finden Sie unter Verschlüsseln Ihrer ruhenden Anwendungsdaten mithilfe von kundenseitig verwalteten Schlüsseln.

Data Residency in der Region

Wenn alle Kundendaten in einer einzelnen Region verbleiben müssen, muss das Speicherkonto, das der Funktions-App zugeordnet ist, eines mit regionsinterner Redundanz sein. Ein redundantes Speicherkonto in der Region muss auch mit Azure Durable Functions verwendet werden.

Andere plattformverwaltete Kundendaten werden nur innerhalb der Region gespeichert, wenn sie in einem intern lastenausgleichsbasierten App Service-Umgebung (ASE) gehostet werden. Weitere Informationen finden Sie unter ASE-Zonenredundanz.

Überlegungen zur Host-ID

Hinweis

Die Überlegungen zur Host-ID in diesem Abschnitt gelten nicht, wenn Ihre App in einem Flex-Verbrauchsplan ausgeführt wird. In diesem Hostingplan wird der Host-ID-Wert so erstellt, dass diese potenziellen Probleme vermieden werden.

Funktionen verwenden einen Host-ID-Wert als Möglichkeit, eine bestimmte Funktions-App in gespeicherten Artefakten eindeutig zu identifizieren. Standardmäßig wird diese ID automatisch vom Namen der Funktions-App generiert, der auf die ersten 32 Zeichen abgeschnitten wird. Diese ID wird dann beim Speichern von Korrelations- und Nachverfolgungsinformationen pro App im verknüpften Speicherkonto verwendet. Wenn Sie Funktions-Apps mit Namen mit mehr als 32 Zeichen haben und wenn die ersten 32 Zeichen identisch sind, kann diese Abkürzung zu doppelten Host-ID-Werten führen. Wenn zwei Funktions-Apps mit identischen Host-IDs dasselbe Speicherkonto verwenden, erhalten Sie eine Host-ID-Kollision, da gespeicherte Daten nicht eindeutig mit der richtigen Funktions-App verknüpft werden können.

Hinweis

Die gleiche Art von Host-ID-Konflikten kann zwischen einer Funktions-App in einem Produktionsslot und derselben Funktions-App in einem Stagingslot auftreten, wenn beide Slots dasselbe Speicherkonto verwenden.

In Version 4.x der Functions-Runtime wird ein Fehler protokolliert, und der Host wird beendet, was zu einem schweren Fehler führt. Weitere Informationen finden Sie unter HostID-Abkürzung kann Kollisionen verursachen.

Vermeiden von Host-ID-Kollisionen

Sie können die folgenden Strategien verwenden, um Host-ID-Kollisionen zu vermeiden:

- Verwenden Sie ein separates Speicherkonto für jede Funktions-App oder jeden Steckplatz, der an der Kollision beteiligt ist.

- Benennen Sie eine Ihrer Funktionsanwendungen in einen Wert um, der weniger als 32 Zeichen lang ist. Dadurch wird die berechnete Host-ID für die App geändert und die Kollision beseitigt.

- Legen Sie eine explizite Host-ID für eine oder mehrere der kollidierenden Apps fest. Weitere Informationen finden Sie unter Überschreiben der Host-ID.

Wichtig

Das Ändern des Speicherkontos, das einer vorhandenen Funktions-App zugeordnet ist, oder das Ändern der Host-ID der App kann sich auf das Verhalten vorhandener Funktionen auswirken. Beispielsweise verfolgt ein Blob-Storage-Trigger nach, ob einzelne Blobs verarbeitet werden, indem er Bestätigungen unter einem bestimmten Host-ID-Pfad im Speicher schreibt. Wenn sich die Host-ID ändert oder Sie auf ein neues Speicherkonto verweisen, könnten zuvor verarbeitete Blobs erneut verarbeitet werden.

Außerkraftsetzung der Host-ID

Sie können mithilfe der Einstellung AzureFunctionsWebHost__hostid explizit eine bestimmte Host-ID für Ihre Funktions-App in den Anwendungseinstellungen festlegen. Weitere Informationen finden Sie unter AzureFunctionsWebHost__hostid.

Wenn die Kollision zwischen Slots auftritt, müssen Sie eine spezifische Host-ID für jeden Slot festlegen, einschließlich des Produktionsslots. Sie müssen diese Einstellungen auch als Bereitstellungseinstellungen markieren, damit sie nicht ausgetauscht werden. Informationen zum Erstellen von App-Einstellungen finden Sie unter Arbeiten mit Anwendungseinstellungen.

Erstellen einer App ohne Azure Files

Der Azure Files-Dienst stellt ein freigegebenes Dateisystem bereit, das szenarien mit hoher Skalierung unterstützt. Wenn Ihre Funktions-App in einem Elastic Premium Tarif oder auf Windows-Plattform in einem Verbrauchsplan ausgeführt wird, wird standardmäßig eine Azure Files-Freigabe in Ihrem Speicherkonto erstellt. Diese Freigabe wird von Functions verwendet, um bestimmte Features, wie zum Beispiel das Protokollstreaming, zu aktivieren. Es wird auch als freigegebener Speicherort für Pakete verwendet, der die Konsistenz der bereitgestellten Funktionscodes für alle Instanzen garantiert.

Standardmäßig verwenden Funktions-Apps, die in Premium- und Konsumplänen gehostet werden, „zip deployment“, wobei Bereitstellungspakete in dieser Azure-Dateifreigabe gespeichert sind. Dieser Abschnitt ist nur für diese Hostingpläne relevant.

Die Verwendung von Azure Files erfordert die Verwendung einer Verbindungszeichenfolge, die in ihren App-Einstellungen als WEBSITE_CONTENTAZUREFILECONNECTIONSTRING gespeichert ist. Azure Files unterstützt derzeit keine identitätsbasierten Verbindungen. Wenn Ihr Szenario erfordert, dass Sie keine geheimen Schlüssel in den App-Einstellungen speichern, müssen Sie die Abhängigkeit Ihrer App von Azure Files entfernen. Sie können diese Abhängigkeit vermeiden, indem Sie Ihre App ohne die standardmäßige Azure Files Abhängigkeit erstellen.

Hinweis

Sie sollten in Betracht ziehen, Ihre Funktions-App im Flex-Verbrauchsplan auszuführen, da dieser eine bessere Kontrolle über das Bereitstellungspaket bietet, einschließlich der Möglichkeit, verwaltete Identitätsverbindungen zu nutzen. Weitere Informationen finden Sie unter Konfigurieren von Bereitstellungseinstellungen.

Um Ihre App ohne die Azure Dateifreigabe auszuführen, müssen Sie die folgenden Anforderungen erfüllen:

- Sie müssen Ihr Paket in einem Remote-Azure Blob-Speichercontainer bereitstellen und dann die URL, die den Zugriff auf dieses Paket ermöglicht, als

WEBSITE_RUN_FROM_PACKAGE-App-Einstellung festlegen. Mit diesem Ansatz können Sie Ihre App-Inhalte im Blob-Speicher anstelle von Azure Files speichern, was managed-Identitäten unterstützt.

Sie müssen das Bereitstellungspaket manuell aktualisieren und die URL des Bereitstellungspakets verwalten, die wahrscheinlich eine freigegebene Zugriffssignatur (SHARED Access Signature, SAS) enthält.

Beachten Sie auch die folgenden Überlegungen:

- Die App kann nicht Version 1.x der Functions-Runtime verwenden.

- Ihre App kann sich nicht auf ein freigegebenes beschreibbares Dateisystem verlassen.

- Die Portalbearbeitung wird nicht unterstützt.

- Protokollieren von Streaming-Erfahrungen in Clients wie dem Azure Portal standardmäßig in Dateisystemprotokollen. Sie sollten stattdessen Application Insights-Protokolle verwenden.

Wenn die vorstehenden Anforderungen Ihrem Szenario entsprechen, können Sie eine Funktions-App ohne Azure Files erstellen. Erstellen Sie eine App ohne die WEBSITE_CONTENTAZUREFILECONNECTIONSTRING und WEBSITE_CONTENTSHARE App-Einstellungen auf eine der folgenden Weisen:

- Bicep/ARM-Vorlagen: Entfernen Sie die beiden App-Einstellungen aus der ARM-Vorlage oder Bicep Datei, und stellen Sie die App dann mithilfe der geänderten Vorlage bereit.

- Das Azure-Portal: Deaktivieren Sie im Tab Speicher die Option Azure Files Verbindung hinzufügen, wenn Sie die App im Azure-Portal erstellen.

Azure Files wird verwendet, um dynamisches Skalieren für Funktionen zu ermöglichen. Die Skalierung kann eingeschränkt sein, wenn Sie Ihre App im Elastic Premium-Plan und den Verbrauchsplänen, die auf Windows ausgeführt werden, ohne Azure Files ausführen.

Einbinden von Dateifreigaben

Diese Funktionalität ist derzeit nur verfügbar, wenn sie unter Linux ausgeführt wird.

Sie können Azure Files Freigaben für Ihre Linux-Funktions-Apps bereitstellen, mit denen Sie auf vorhandene Dateien, Machine Learning-Modelle oder große Binärdateien in Ihren Funktionen zugreifen können. Speichermontagen werden im Verbrauchsplan nicht unterstützt. Konzeptionelle Anleitungen zur Auswahl zwischen Speichermounts, Bindungen und externen Datenbanken finden Sie unter Choose a file access strategy for Azure Functions.

Wichtig

Funktions-Apps, die weiterhin die Version 3 Laufzeitumgebung, die das Ende des Lebenszyklus erreicht hat, unter Linux in einem Verbrauchsplan ausführen, stoppen ihren Betrieb nach dem 30. September 2026. Um Dienstunterbrechungen zu vermeiden, migrieren Sie Ihre App zur v4-Laufzeit.

Die Option zum Hosten von Funktions-Apps unter Linux in einem Verbrauchsplan wird am 30. September 2028 eingestellt. Der Linux-Verbrauchsplan erhält keine neuen Features oder Sprachversionen. Apps, die auf Windows in einem Verbrauchsplan ausgeführt werden, sind derzeit nicht betroffen. Migrieren Sie Ihre Apps zum Flex-Nutzungsplan vor dem Deaktivierungsdatum.

Sie können den folgenden Befehl verwenden, um eine vorhandene Freigabe in Ihre Linux-Funktions-App einzubinden.

az webapp config storage-account add – Diese Befehlszeile fügt ein Speicherkonto zur Web-App-Konfiguration hinzu.

In diesem Befehl ist share-name der Name der vorhandenen Azure Files Freigabe.

custom-id kann eine beliebige Zeichenfolge sein, die die Freigabe eindeutig definiert, wenn sie an die Funktions-App bereitgestellt wird.

mount-path ist der Pfad, über den in Ihrer Funktions-App auf die Freigabe zugegriffen wird.

mount-path muss das Format /dir-name haben und darf nicht mit /home beginnen.

Ein vollständiges Beispiel finden Sie unter Create a Python function app and mount an Azure Files share.

Verwandter Artikel

Erfahren Sie mehr über Azure Functions Hostingoptionen.