Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Einer der wichtigsten Faktoren für die effektive und effiziente Ausführung Ihrer Sicherheitsvorgänge (SecOps) ist die Standardisierung von Prozessen. Von SecOps-Analysten wird erwartet, dass sie eine Liste von Schritten oder Aufgaben ausführen, um einen Incident zu selektieren, zu untersuchen oder zu beheben. Die Standardisierung und Formalisierung der Aufgabenliste kann dazu beitragen, dass Ihr SOC reibungslos ausgeführt wird, und sicherstellen, dass die gleichen Anforderungen für alle Analysten gelten. Auf diese Weise wird ein Vorfall unabhängig davon, wer auf Schicht ist, immer die gleiche Behandlung und SLAs erhalten. Analysten müssen keine Zeit damit verbringen, darüber nachzudenken, was zu tun ist, oder sich Gedanken darüber machen, einen kritischen Schritt zu verpassen. Diese Schritte werden vom SOC-Manager oder leitenden Analysten (Ebene 2/3) basierend auf allgemeinen Sicherheitskenntnissen (z. B. NIST), ihren Erfahrungen mit früheren Vorfällen oder empfehlungen des Sicherheitsanbieters definiert, der den Vorfall erkannt hat.

Anwendungsfälle

Ihre SOC-Analysten können eine einzige zentrale Checkliste verwenden, um die Prozesse der Selektierung, Untersuchung und Reaktion von Vorfällen zu behandeln, ohne sich Gedanken darüber machen zu müssen, dass ein kritischer Schritt ausbraucht.

Ihre SOC-Techniker oder leitenden Analysten können die Standards für die Reaktion auf Vorfälle in den Teams und Schichten der Analysten dokumentieren, aktualisieren und abstimmen. Sie können auch Prüflisten mit Aufgaben erstellen, um neue Analysten oder Analysten zu schulen, die auf neue Arten von Vorfällen stoßen.

Als SOC-Manager oder MSSP können Sie sicherstellen, dass Incidents in Übereinstimmung mit den relevanten SLAs/SOPs behandelt werden.

Voraussetzungen

Die rolle "Microsoft Sentinel Responder" ist erforderlich, um Automatisierungsregeln zu erstellen und Incidents anzuzeigen und zu bearbeiten, die beide zum Hinzufügen, Anzeigen und Bearbeiten von Aufgaben erforderlich sind.

Die Rolle Mitwirkender für Logik-Apps ist erforderlich, um Playbooks zu erstellen und zu bearbeiten.

Szenarien

Analyst

Folgen von Aufgaben bei der Behandlung eines Incidents

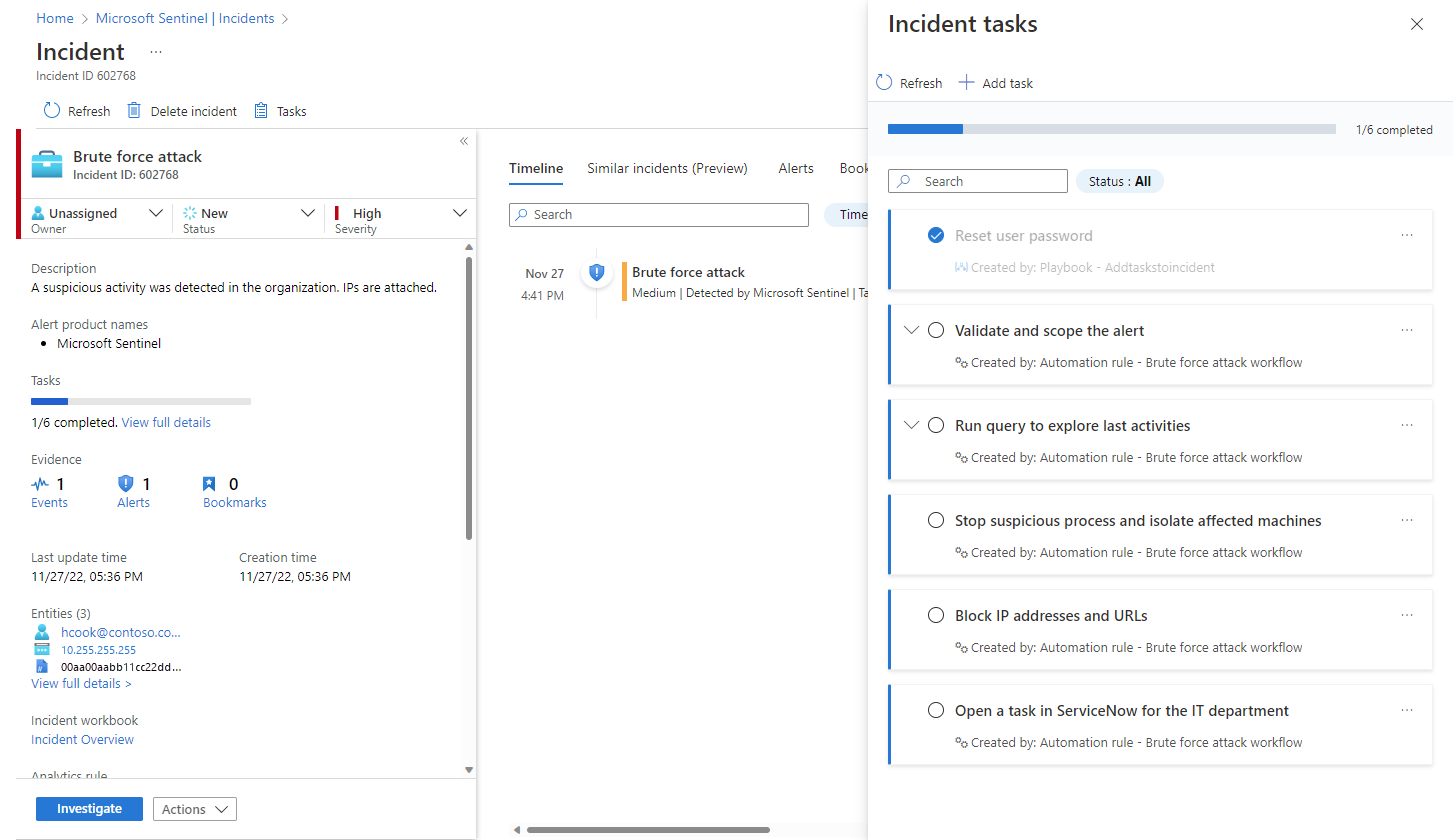

Wenn Sie einen Incident auswählen und vollständige Details anzeigen, werden auf der Seite mit den Incidentdetails im rechten Bereich alle Aufgaben angezeigt, die diesem Incident hinzugefügt wurden, ob manuell oder durch Automatisierungsregeln.

Erweitern Sie eine Aufgabe, um die vollständige Beschreibung anzuzeigen, einschließlich des Benutzers, der Automatisierungsregel oder des Playbooks, von dem sie erstellt wurde.

Markieren Sie eine Aufgabe als abgeschlossen, indem Sie den zugehörigen Kontrollkästchenkreis aktivieren.

Hinzufügen von Aufgaben zu einem Incident vor Ort

Sie können Aufgaben zu einem offenen Vorfall hinzufügen, an dem Sie gerade arbeiten, um sich entweder Erinnerungen an Aktionen zu geben, die Sie als notwendig erkannt haben, oder um Aktionen aufzuzeichnen, die Sie aus eigener Initiative ergriffen haben und die nicht in der Aufgabenliste angezeigt werden. Aufgaben, die auf diese Weise hinzugefügt werden, gelten nur für den offenen Incident.

Workflowersteller

Hinzufügen von Aufgaben zu Incidents mit Automatisierungsregeln

Verwenden Sie die Aktion Aufgabe hinzufügen in Automatisierungsregeln, um automatisch für alle Incidents eine Prüfliste mit Aufgaben für Ihre Analysten bereitzustellen. Legen Sie die Bedingung Für den Namen der Analyseregel in Ihrer Automatisierungsregel fest, um den Bereich zu bestimmen:

Wenden Sie die Automatisierungsregel auf alle Analyseregeln an, um einen Standardsatz von Aufgaben zu definieren, die auf alle Incidents angewendet werden sollen.

Indem Sie Ihre Automatisierungsregel auf einen begrenzten Satz von Analyseregeln anwenden, können Sie bestimmten Vorfällen bestimmte Aufgaben zuweisen, je nachdem, welche Bedrohungen von der Analyseregel oder den Regeln erkannt wurden, die diese Vorfälle generiert haben.

Beachten Sie, dass die Reihenfolge, in der Aufgaben in Ihrem Incident angezeigt werden, durch die Erstellungszeit der Aufgaben bestimmt wird. Sie können die Reihenfolge der Automatisierungsregeln so festlegen, dass Regeln, die aufgaben hinzufügen, die für alle Incidents erforderlich sind, zuerst und erst danach alle Regeln ausgeführt werden, die für Incidents erforderlich sind, die von bestimmten Analyseregeln generiert werden. Innerhalb einer einzelnen Regel bestimmt die Reihenfolge, in der die Aktionen definiert werden, die Reihenfolge, in der sie in einem Incident angezeigt werden.

Überprüfen Sie, welche Incidents von vorhandenen Automatisierungsregeln und -aufgaben abgedeckt werden, bevor Sie eine neue Automatisierungsregel erstellen.

Verwenden Sie den Filter Aktion in der Liste Automatisierungsregeln , um nur die Regeln anzuzeigen, die Incidents Aufgaben hinzufügen, und um zu sehen, auf welche Analyseregeln diese Automatisierungsregeln angewendet werden, um zu verstehen, welchen Incidents diese Aufgaben hinzugefügt werden.

Hinzufügen von Aufgaben zu Incidents mit Playbooks

Verwenden Sie die Aktion Aufgabe hinzufügen in einem Playbook (im Microsoft Sentinel Connector), um dem Incident, der das Playbook ausgelöst hat, automatisch eine Aufgabe hinzuzufügen.

Verwenden Sie dann andere Playbookaktionen in ihren jeweiligen Logic Apps-Connectors, um den Inhalt der Aufgabe abzuschließen.

Verwenden Sie abschließend die Aktion Aufgabe als abgeschlossen markieren (erneut im Microsoft Sentinel Connector), um die Aufgabe automatisch als abgeschlossen zu markieren.

Betrachten Sie die folgenden Szenarien als Beispiele:

Lassen Sie Playbooks Aufgaben hinzufügen und ausführen: Wenn ein Incident erstellt wird, wird ein Playbook ausgelöst, das folgende Aktionen ausführt:

- Fügt dem Incident eine Aufgabe hinzu, um das Kennwort eines Benutzers zurückzusetzen.

- Führt die Aufgabe aus, indem ein API-Aufruf an das Benutzerbereitstellungssystem ausgegeben wird, um das Kennwort des Benutzers zurückzusetzen.

- Wartet auf eine Antwort des Systems auf den Erfolg oder Fehler des Zurücksetzens.

- Wenn die Kennwortzurücksetzung erfolgreich war, markiert das Playbook die soeben erstellte Aufgabe im Incident als abgeschlossen.

- Wenn bei der Kennwortzurücksetzung ein Fehler aufgetreten ist, markiert das Playbook die Aufgabe nicht als abgeschlossen, sodass sie einem Analysten überlassen wird.

Lassen Sie playbook auswerten, ob bedingte Aufgaben hinzugefügt werden sollen: Wenn ein Incident erstellt wird, wird ein Playbook ausgelöst, das einen IP-Adressbericht von einer externen Threat Intelligence-Quelle anfordert.

- Wenn die IP-Adresse böswillig ist, fügt das Playbook eine bestimmte Aufgabe hinzu (z. B. "Diese IP-Adresse blockieren").

- Andernfalls führt das Playbook keine weiteren Aktionen aus.

Verwenden Sie Automatisierungsregeln oder Playbooks zum Hinzufügen von Aufgaben?

Welche Überlegungen sollten bestimmen, welche dieser Methoden zum Erstellen von Incidenttasks verwendet werden sollten?

- Automatisierungsregeln: Verwenden Sie wann immer möglich. Wird für einfache, statische Aufgaben verwendet, die keine Interaktivität erfordern.

- Playbooks: Wird für erweiterte Anwendungsfälle verwendet– die Erstellung von Aufgaben basierend auf Bedingungen oder von Aufgaben mit integrierten automatisierten Aktionen.

Nächste Schritte

- Erfahren Sie, wie Analysten Aufgaben verwenden können, um den Incidentworkflow in Microsoft Sentinel zu verarbeiten.

- Erfahren Sie mehr über das Untersuchen von Vorfällen in Microsoft Sentinel.

- Erfahren Sie, wie Sie Gruppen von Incidents mithilfe von Automatisierungsregeln oder Playbooks automatisch Aufgaben hinzufügen.

- Erfahren Sie mehr über Automatisierungsregeln und deren Erstellung.

- Erfahren Sie mehr über Playbooks und deren Erstellung.