Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

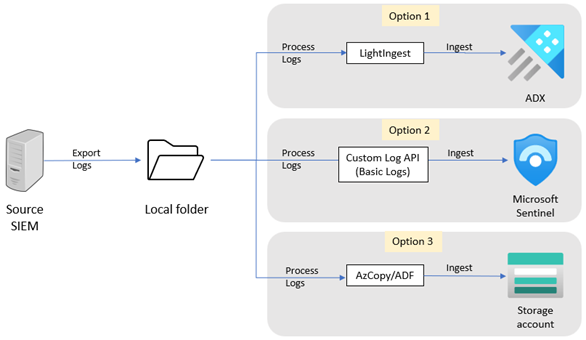

In diesem Artikel wird beschrieben, wie Sie Ihre Verlaufsdaten aus Splunk exportieren. Nachdem Sie die Schritte in diesem Artikel ausgeführt haben, können Sie eine Zielplattform zum Hosten der exportierten Daten und dann ein Erfassungstool auswählen , um die Daten zu migrieren.

Sie können Daten aus Splunk auf verschiedene Arten exportieren. Ihre Auswahl einer Exportmethode hängt von den beteiligten Datenvolumen und Ihrem Interaktivitätsgrad ab. Beispielsweise kann das Exportieren einer einzelnen, bedarfsgesteuerten Suche über Splunk Web für einen Export mit geringem Volumen geeignet sein. Wenn Sie einen geplanten Export mit größerem Volumen einrichten möchten, funktionieren die SDK- und REST-Optionen am besten.

Bei großen Exporten ist dump die stabilste Methode zum Abrufen von Daten oder die Befehlszeilenschnittstelle (CLI). Sie können die Protokolle in einen lokalen Ordner auf dem Splunk-Server oder auf einen anderen Server exportieren, auf den Splunk zugreifen kann.

Verwenden Sie eine der Splunk-Exportmethoden, um Ihre Verlaufsdaten aus Splunk zu exportieren. Das Ausgabeformat sollte CSV sein.

CLI-Beispiel

In diesem CLI-Beispiel wird nach Ereignissen aus dem _internal Index gesucht, die während des Zeitfensters auftreten, das die Suchzeichenfolge angibt. Im Beispiel wird dann angegeben, dass die Ereignisse in einem CSV-Format in die data.csv-Datei ausgegeben werden sollen. Sie können standardmäßig maximal 100 Ereignisse exportieren. Um diese Zahl zu erhöhen, legen Sie das -maxout Argument fest. Wenn Sie beispielsweise auf 0festlegen-maxout, können Sie eine unbegrenzte Anzahl von Ereignissen exportieren.

Dieser CLI-Befehl exportiert Daten, die am 14. September 2021 zwischen 23:59 und 01:00 Uhr aufgezeichnet wurden, in eine CSV-Datei:

splunk search "index=_internal earliest=09/14/2021:23:59:00 latest=09/16/2021:01:00:00 " -output csv > c:/data.csv

Dump-Beispiel

Dieser dump Befehl exportiert alle Ereignisse aus dem bigdata Index in den YYYYmmdd/HH/host Speicherort unter dem $SPLUNK_HOME/var/run/splunk/dispatch/<sid>/dump/ Verzeichnis auf einem lokalen Datenträger. Der Befehl verwendet MyExport als Präfix für den Export von Dateinamen und gibt die Ergebnisse in eine CSV-Datei aus. Der Befehl partitioniert die exportierten Daten mithilfe der eval Funktion vor dem dump Befehl.

index=bigdata | eval _dstpath=strftime(_time, "%Y%m%d/%H") + "/" + host | dump basefilename=MyExport format=csv