Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Verwenden Sie Zusammenfassungsregeln in Microsoft Sentinel, um große Mengen von Daten im Hintergrund zu aggregieren, um eine reibungslosere Erfahrung mit Sicherheitsvorgängen auf allen Protokollebenen zu erzielen. Zusammenfassungsdaten werden in benutzerdefinierten Protokolltabellen vorkompiliert und bieten eine schnelle Abfrageleistung, einschließlich Abfragen, die auf Daten ausgeführt werden, die von kostengünstigen Protokollebenen abgeleitet werden. Zusammenfassungsregeln können dazu beitragen, Ihre Daten für Folgendes zu optimieren:

- Analysen und Berichte, insbesondere über große Datasets und Zeitbereiche, wie für Sicherheits- und Incidentanalysen, Monats- oder Jahresgeschäftsberichte usw. erforderlich.

- Kosteneinsparungen bei ausführlichen Protokollen, die Sie so wenig oder so lange beibehalten können, wie Sie in einer kostengünstigeren Protokollebene benötigen, und als zusammengefasste Daten nur für Analysen und Berichte an eine Analytics-Tabelle senden können.

- Sicherheit und Datenschutz durch Entfernen oder Verschleiern von Datenschutzdetails in zusammengefassten freigegebenen Daten und Einschränken des Zugriffs auf Tabellen mit Rohdaten.

Microsoft Sentinel speichert Ergebnisse der Zusammenfassungsregel in benutzerdefinierten Tabellen mit dem Analytics-Datenplan. Weitere Informationen zu Datenplänen und Speicherkosten finden Sie unter Protokolltabellenpläne.

In diesem Artikel wird erläutert, wie Sie Zusammenfassungsregeln erstellen oder vordefinierte Zusammenfassungsregelvorlagen in Microsoft Sentinel bereitstellen. Außerdem finden Sie Beispiele für gängige Szenarien für die Verwendung von Sammelregeln.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal. Ab Juli 2025 werden viele neue Kunden automatisch integriert und an das Defender-Portal umgeleitet.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen. Weitere Informationen finden Sie unter It's Time to Move: Reaktivierung Microsoft Sentinel Azure-Portal für mehr Sicherheit.

Voraussetzungen

So erstellen Sie Sammelregeln in Microsoft Sentinel

Microsoft Sentinel muss in mindestens einem Arbeitsbereich aktiviert sein und Protokolle aktiv nutzen.

Sie müssen auf Microsoft Sentinel mit Microsoft Sentinel Berechtigungen "Mitwirkender" zugreifen können. Weitere Informationen finden Sie unter Rollen und Berechtigungen in Microsoft Sentinel.

Zum Erstellen von Zusammenfassungsregeln im Microsoft Defender-Portal müssen Sie zunächst das Onboarding Ihres Arbeitsbereichs in das Defender-Portal durchführen. Weitere Informationen finden Sie unter Verbinden von Microsoft Sentinel mit dem Microsoft Defender-Portal.

Es wird empfohlen, vor dem Erstellen der Regel auf der Seite Protokollemit der Abfrage für die Zusammenfassungsregel zu experimentieren. Stellen Sie sicher, dass die Abfrage den Abfragegrenzwert nicht erreicht oder nahe kommt, und überprüfen Sie, ob die Abfrage das beabsichtigte Schema und die erwarteten Ergebnisse erzeugt. Wenn die Abfrage nahe an den Abfragegrenzwerten liegt, sollten Sie eine kleinere binSize verwenden, um weniger Daten pro Bin zu verarbeiten. Sie können die Abfrage auch so ändern, dass weniger Datensätze zurückgegeben oder Felder mit größerem Volumen entfernt werden.

Erstellen einer neuen Zusammenfassungsregel

Erstellen Sie eine neue Zusammenfassungsregel, um einen bestimmten großen Satz von Daten in einer dynamischen Tabelle zu aggregieren. Konfigurieren Sie die Regelhäufigkeit, um zu bestimmen, wie oft Ihr aggregiertes Dataset aus den Rohdaten aktualisiert wird.

Öffnen Sie den Assistenten für Zusammenfassungsregel:

Wählen Sie + Erstellen aus, und geben Sie die folgenden Details ein:

Name. Geben Sie einen aussagekräftigen Namen für Ihre Regel ein.

Beschreibung. Geben Sie eine optionale Beschreibung ein.

Zieltabelle. Definieren Sie die benutzerdefinierte Protokolltabelle, in der Ihre Daten aggregiert werden:

Wenn Sie Vorhandene benutzerdefinierte Protokolltabelle auswählen, wählen Sie die Tabelle aus, die Sie verwenden möchten.

Wenn Sie Neue benutzerdefinierte Protokolltabelle auswählen, geben Sie einen aussagekräftigen Namen für Ihre Tabelle ein. Der vollständige Tabellenname verwendet die folgende Syntax:

<tableName>_CL.

Es wird empfohlen, dass Sie summaryLogs-Diagnoseeinstellungen in Ihrem Arbeitsbereich aktivieren, um Sichtbarkeit für verlaufsbezogene Runen und Fehler zu erhalten. Wenn SummaryLogs-Diagnoseeinstellungen nicht aktiviert sind, werden Sie aufgefordert, sie im Bereich Diagnoseeinstellungen zu aktivieren.

Wenn SummaryLogs-Diagnoseeinstellungen bereits aktiviert sind, Sie die Einstellungen aber ändern möchten, wählen Sie Erweiterte Diagnoseeinstellungen konfigurieren aus. Wenn Sie zur Seite Des Zusammenfassungsregel-Assistenten zurückkehren, stellen Sie sicher, dass Sie Aktualisieren auswählen, um ihre Einstellungsdetails zu aktualisieren.

Wichtig

Für die Diagnoseeinstellung SummaryLogs fallen zusätzliche Kosten an. Weitere Informationen finden Sie unter Diagnoseeinstellungen in Azure Monitor.

Wählen Sie Weiter: Zusammenfassungslogik >festlegen aus, um fortzufahren.

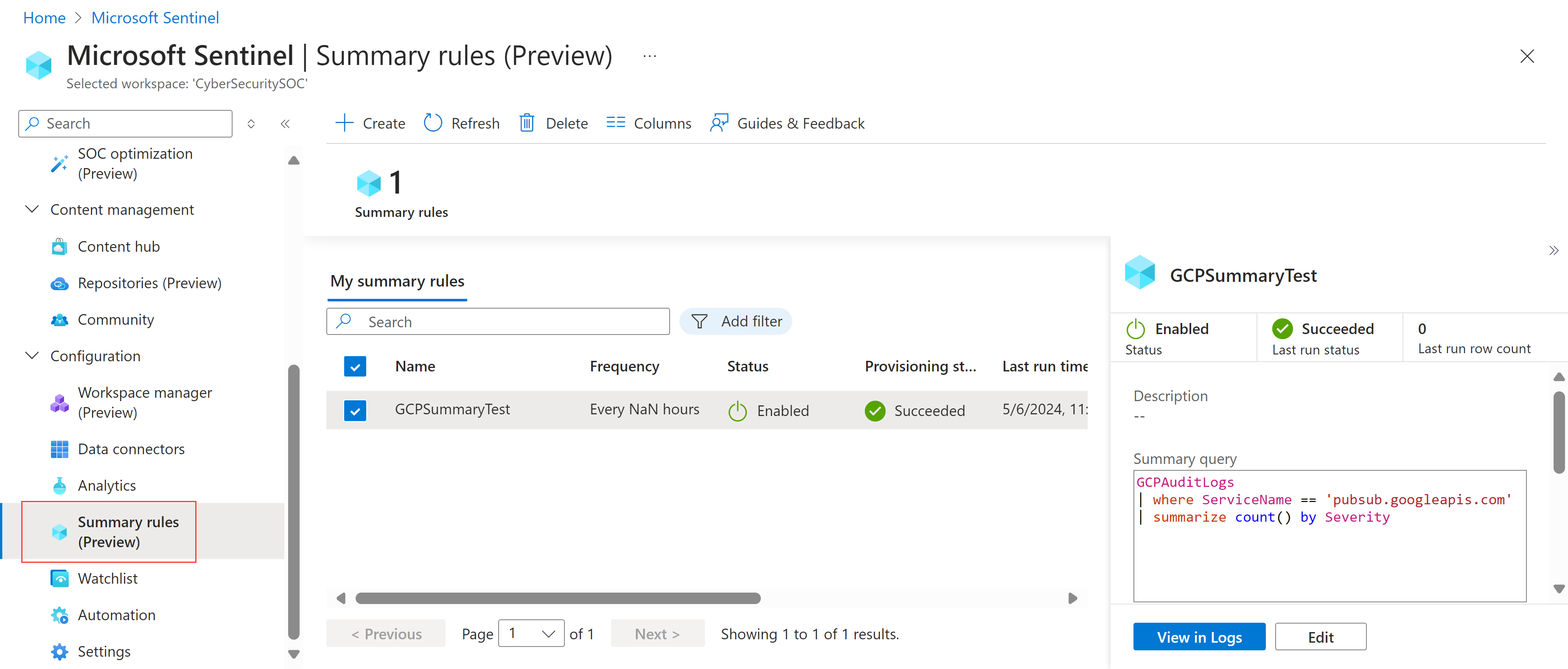

Geben Sie auf der Seite Zusammenfassungslogik festlegen Ihre Zusammenfassungsabfrage ein. Um beispielsweise Daten von Google Cloud Platform zusammenzufassen, können Sie Folgendes eingeben:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityWeitere Informationen finden Sie unter Beispielzusammenfassungsregelszenarien und Kusto-Abfragesprache (KQL) in Azure Monitor.

Wählen Sie Vorschauergebnisse aus, um ein Beispiel für die Daten anzuzeigen, die Sie mit der konfigurierten Abfrage sammeln würden.

Definieren Sie im Bereich Abfrageplanung die folgenden Details:

- Wie oft die Regel ausgeführt werden soll

- Gibt an, ob die Regel mit einer beliebigen Verzögerung in Minuten ausgeführt werden soll.

- Wenn die Regel mit der Ausführung beginnen soll

Die in der Zeitplanung definierten Zeiten basieren auf der

timegeneratedSpalte in Ihren Daten.Wählen Sie Weiter: Überprüfen + erstellen >>Speichern aus, um die Zusammenfassungsregel abzuschließen.

Vorhandene Sammelregeln werden auf der Seite Zusammenfassungsregeln aufgeführt, auf der Sie Ihre Regel status überprüfen können. Wählen Sie für jede Regel das Optionsmenü am Ende der Zeile aus, um eine der folgenden Aktionen auszuführen:

- Zeigen Sie die aktuellen Daten der Regel auf der Seite Protokolle an, als ob Sie die Abfrage sofort ausführen würden.

- Anzeigen des Ausführungsverlaufs für die ausgewählte Regel

- Deaktivieren oder aktivieren Sie die Regel.

- Bearbeiten der Regelkonfiguration

Um eine Regel zu löschen, wählen Sie die Regelzeile und dann oben auf der Symbolleiste löschen aus.

Hinweis

Azure Monitor unterstützt auch das Erstellen von Zusammenfassungsregeln über die API oder eine ARM-Vorlage (Azure Resource Monitor). Weitere Informationen finden Sie unter Erstellen oder Aktualisieren einer Zusammenfassungsregel.

Bereitstellen vordefinierter Zusammenfassungsregelvorlagen

Zusammenfassungsregelvorlagen sind vorgefertigte Sammelregeln, die Sie unverändert bereitstellen oder an Ihre Anforderungen anpassen können.

So stellen Sie eine Zusammenfassungsregelvorlage bereit:

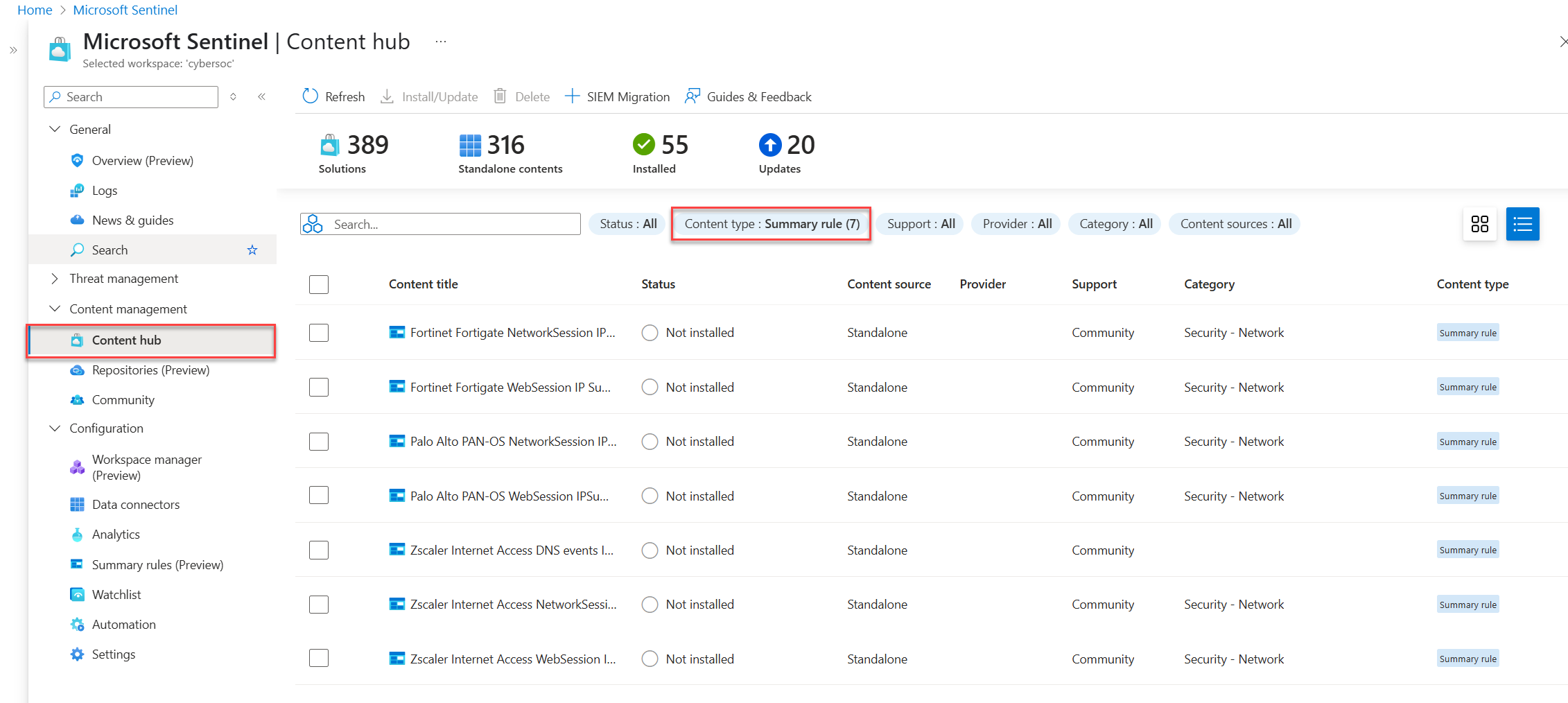

Öffnen Sie den Inhaltshub, und filtern Sie inhaltstyp nach Zusammenfassungsregeln , um die verfügbaren Zusammenfassungsregelvorlagen anzuzeigen.

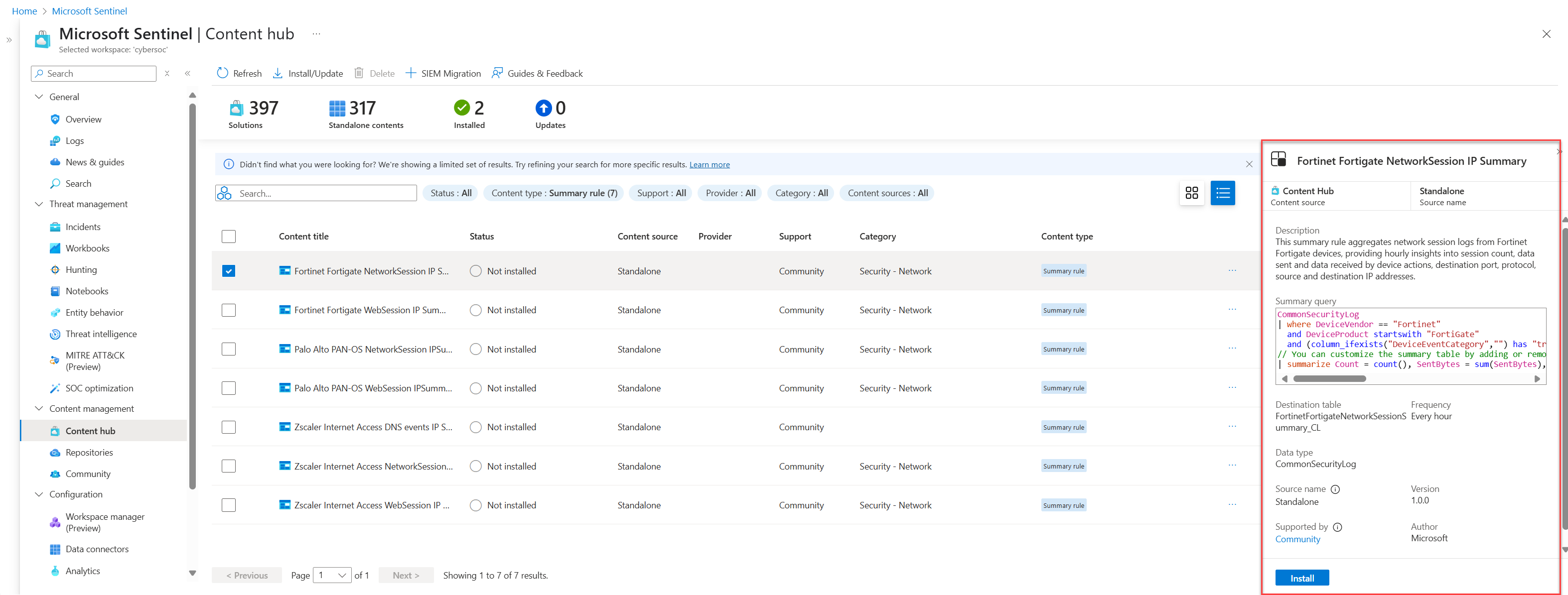

Wählen Sie eine Zusammenfassungsregelvorlage aus.

Es wird ein Bereich mit Informationen zur Zusammenfassungsregelvorlage geöffnet, in dem Felder wie Beschreibung, Zusammenfassungsabfrage und Zieltabelle angezeigt werden.

Wählen Sie Installieren aus, um die Vorlage zu installieren.

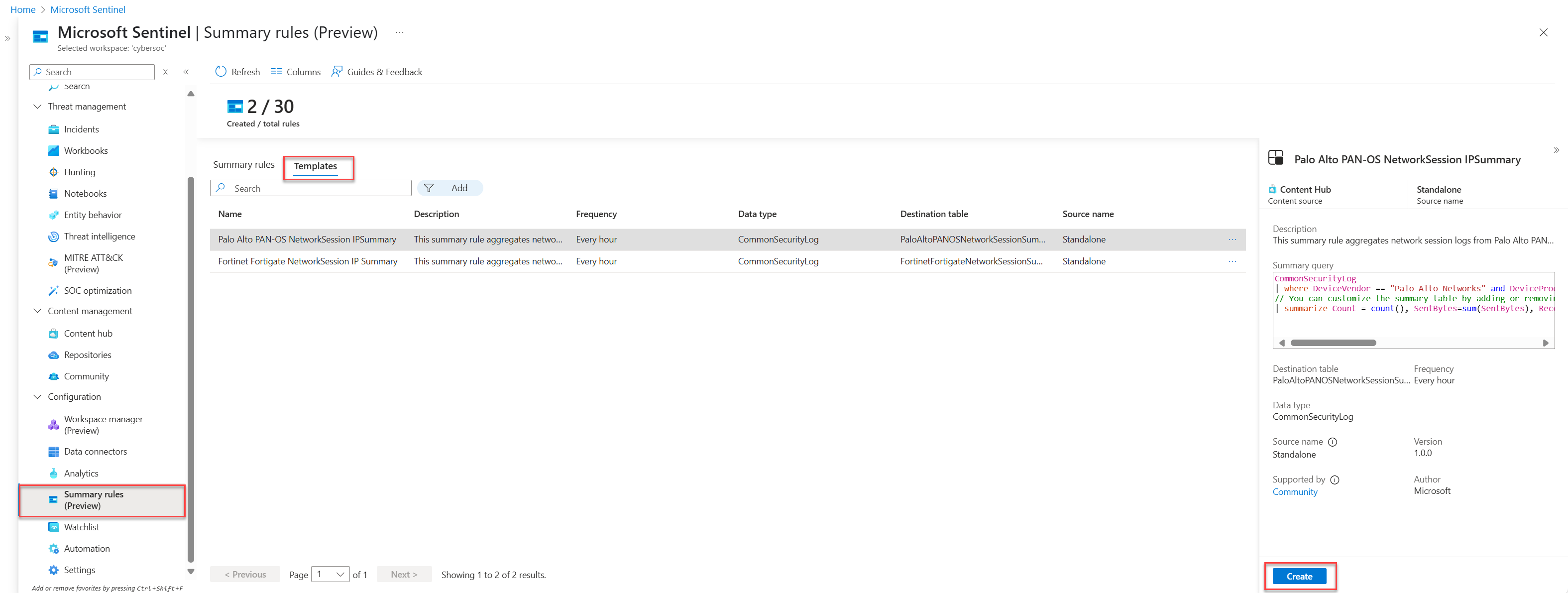

Wählen Sie auf der Seite Zusammenfassungsregeln die Registerkarte Vorlagen und dann die von Ihnen installierte Zusammenfassungsregel aus.

Wählen Sie Erstellen aus, um den Assistenten für Zusammenfassungsregeln zu öffnen, in dem alle Felder vorab aufgefüllt sind.

Durchlaufen Sie den Assistenten für Zusammenfassungsregel, und wählen Sie Speichern aus, um die Zusammenfassungsregel bereitzustellen.

Weitere Informationen zum Assistenten für Zusammenfassungsregel finden Sie unter Erstellen einer neuen Zusammenfassungsregel.

Beispielszenarios für Zusammenfassungsregeln in Microsoft Sentinel

In diesem Abschnitt werden allgemeine Szenarien zum Erstellen von Sammelregeln in Microsoft Sentinel sowie unsere Empfehlungen zum Konfigurieren der einzelnen Regeln erläutert. Weitere Informationen und Beispiele finden Sie unter Zusammenfassen von Erkenntnissen aus Rohdaten in einer Hilfstabelle in eine Analytics-Tabelle in Microsoft Sentinel und Protokollquellen für die Erfassung von Hilfsprotokollen.

Schnelles Auffinden einer schädlichen IP-Adresse in Ihrem Netzwerkdatenverkehr

Szenario: Sie sind ein Bedrohungsjäger und eines der Ziele Ihres Teams besteht darin, alle Instanzen zu identifizieren, in denen eine schädliche IP-Adresse in den Netzwerkdatenverkehrprotokollen von einem aktiven Incident in den letzten 90 Tagen interagiert hat.

Herausforderung: Microsoft Sentinel erfasst derzeit mehrere Terabytes an Netzwerkprotokollen pro Tag. Sie müssen sie schnell durchlaufen, um Übereinstimmungen für die schädliche IP-Adresse zu finden.

Lösung: Es wird empfohlen, Zusammenfassungsregeln für die folgenden Schritte zu verwenden:

Erstellen Sie ein Zusammenfassungsdatensatz für jede IP-Adresse, die sich auf den Incident bezieht, einschließlich der

SourceIP,DestinationIP,MaliciousIP,RemoteIPund jeder, die wichtige Attribute auflistet, zIPType. B. ,FirstTimeSeenundLastTimeSeen.Mit dem Zusammenfassungsdataset können Sie schnell nach einer bestimmten IP-Adresse suchen und den Zeitraum eingrenzen, in dem die IP-Adresse gefunden wird. Sie können dies auch tun, wenn die gesuchten Ereignisse vor mehr als 90 Tagen aufgetreten sind, was über den Aufbewahrungszeitraum ihres Arbeitsbereichs hinausgeht.

Konfigurieren Sie in diesem Beispiel die Zusammenfassung so, dass sie täglich ausgeführt wird, sodass die Abfrage jeden Tag neue Zusammenfassungsdatensätze hinzufügt, bis sie abläuft.

Erstellen Sie eine Analyseregel , die weniger als zwei Minuten für das Zusammenfassungsdataset ausgeführt wird, und untersuchen Sie dabei schnell den spezifischen Zeitraum, in dem die böswillige IP-Adresse mit dem Unternehmensnetzwerk interagiert hat.

Stellen Sie sicher, dass Sie Ausführungsintervalle von mindestens fünf Minuten konfigurieren, um verschiedene Zusammenfassungsnutzlastgrößen zu berücksichtigen. Dadurch wird sichergestellt, dass es auch bei einer Ereigniserfassungsverzögerung keinen Verlust gibt.

Zum Beispiel:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressFühren Sie eine nachfolgende Suche oder Korrelation mit anderen Daten aus, um den Angriffsverlauf abzuschließen.

Generieren von Warnungen zu Threat Intelligence-Übereinstimmungen mit Netzwerkdaten

Generieren von Warnungen zu Threat Intelligence-Übereinstimmungen mit Netzwerkdaten mit hohem Volumen und geringem Sicherheitswert.

Szenario: Sie müssen eine Analyseregel für Firewallprotokolle erstellen, um Domänennamen im System, die besucht wurden, anhand einer Liste der Threat Intelligence-Domänennamen abzugleichen.

Die meisten Datenquellen sind unformatierte Protokolle, die laut sind und ein hohes Volumen aufweisen, aber einen niedrigeren Sicherheitswert aufweisen, einschließlich IP-Adressen, Azure Firewall Datenverkehr, Fortigate-Datenverkehr usw. Es gibt ein Gesamtvolumen von etwa 1 TB pro Tag.

Herausforderung: Das Erstellen separater Regeln erfordert mehrere Logik-Apps, was zusätzlichen Einrichtungs- und Wartungsaufwand und -kosten erfordert.

Lösung: Es wird empfohlen, Zusammenfassungsregeln für die folgenden Schritte zu verwenden:

Erstellen Sie eine Zusammenfassungsregel:

Erweitern Sie Ihre Abfrage, um Schlüsselfelder wie die Quelladresse, die Zieladresse und den Zielport aus der CommonSecurityLog_CL Tabelle zu extrahieren, bei der es sich um commonSecurityLog mit dem Hilfsplan handelt.

Führen Sie eine innere Suche für die aktiven Threat Intelligence-Indikatoren durch, um übereinstimmungen mit unserer Quelladresse zu identifizieren. Auf diese Weise können Sie auf Ihre Daten mit bekannten Bedrohungen verweisen.

Projektrelevante Informationen, einschließlich der generierten Zeit, des Aktivitätstyps und aller böswilligen Quell-IP-Adressen sowie der Zieldetails. Legen Sie die Häufigkeit fest, mit der die Abfrage ausgeführt werden soll, und die Zieltabelle, z. B. MaliciousIPDetection . Die Ergebnisse in dieser Tabelle befinden sich auf der Analyseebene und werden entsprechend in Rechnung gestellt.

Erstellen Sie eine Warnung:

Beim Erstellen einer Analyseregel in Microsoft Sentinel warnungen basierend auf Ergebnissen aus der Tabelle MaliciousIPDetection. Dieser Schritt ist entscheidend für die proaktive Bedrohungserkennung und Die Reaktion auf Vorfälle.

Beispielzusammenfassungsregel:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort

Verwandte Inhalte

- Aggregieren von Daten im Log Analytics-Arbeitsbereich mit Zusammenfassungsregeln

- Planen von Kosten und Verstehen Microsoft Sentinel Preise und Abrechnung

- Protokollquellen, die für die Erfassung von Hilfsprotokollen verwendet werden sollen

- Einschränkungen und Einschränkungen für Zusammenfassungsregeln