Übersicht über Business Connectivity Services-Sicherheitsaufgaben in SharePoint Server

GILT FÜR: 2013

2013  2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

Das Schützen der Daten, mit denen Sie über Microsoft Business Connectivity Services (BCS) arbeiten, ist ein wichtiger Bestandteil jeder BCS-Lösung. Im Gegensatz zu normalen SharePoint-Daten, die in einer SharePoint-Inhaltsdatenbank gespeichert sind, befinden sich die Daten, die in BCS-Lösungen sichtbar gemacht werden, außerhalb von SharePoint in externen Systemen. BCS stellt den Kanal bereit, den SharePoint verwendet, um die externen Daten abzurufen. Neben dem Einsatz üblicher SharePoint Server-Sicherheitskontrollen wie Berechtigungen für den Websitezugriff und Listenberechtigungen müssen BCS-Lösungen mit zusätzlichen Kommunikations- und Sicherheitsebenen umgehen. Für das externe System kann beispielsweise ein anderer Authentifizierungsmechanismus oder -anbieter verwendet werden, sodass andere Anmeldeinformationen als diejenigen notwendig sind, die Ihre Benutzer für den Zugriff auf SharePoint Server verwenden. Da eine BCS-Lösung mehr Sicherheitsebenen umfasst, stehen mehr Aufgaben zur Sicherheitskonfiguration an.

Die Business Connectivity Services-Sicherheitsaufgaben sind auf drei verschiedene Rollen verteilt: der IT-Experte; der Websitesammlungsadministrator oder Websitebesitzer; der Entwickler. Anhand der folgenden Beispiele werden die Zuständigkeiten der einzelnen Rollen beschrieben.

IT-Experten sind für die Verwaltung der Sicherheit im Metadatenspeicher und für dessen Inhalte verantwortlich. Zudem gehört die Konto- und Gruppenverwaltung im Secure Store Service zu ihren Aufgaben.

Websitesammlungsadministratoren und Websitebesitzer müssen die Art der im externen System eingesetzten Sicherheit verstehen und wissen, wie codelose oder deklarative, externe Inhaltstypen damit kommunizieren. Sie sind zudem für die Planung von Sicherheitsstrategien und deren Anwendung auf externe Listen und Geschäftsdaten-Webparts verantwortlich.

BCS-Lösungsentwickler müssen die Art der im externen System eingesetzten Sicherheit verstehen und wissen, wie das BDC-Modell konfiguriert wird, um damit zu kommunizieren. Zudem müssen sie mit der Sicherheit rund um Entwicklung und Bereitstellung von Apps für Office und SharePoint vertraut sein.

Business Connectivity Services-Sicherheit

Delegierung der Verwaltung an den **Business Data Connectivity-Dienst

Nach dem Erstellen einer Business Data Connectivity Service-Instanz sollte der Administrator als Erstes die Verwaltung des Diensts an ein anderes Konto delegieren, vorzugsweise ein Konto ohne Farmadministratorrechte. Diese bewährte Methode entspricht der Regel der geringsten Rechte. Dem delegierten Konto werden die notwendigen Berechtigungen zum Öffnen von die Website für die SharePoint-Zentraladministration und für den Zugriff auf die Business Data Connectivity Service-Dienstanwendung gewährt. Dies sollte das primäre Konto sein, das zur Dienstverwaltung verwendet wird. Die einzige Berechtigung, die gewährt oder widerrufen werden kann, ist Vollzugriff.

Verwalten der Berechtigung für den Metadatenspeicher und dessen Inhalt

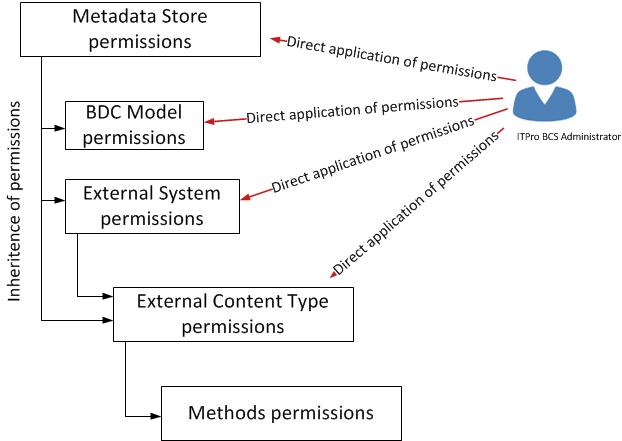

Der Metadatenspeicher enthält den externen Inhaltstyp, das externe System und die BDC-Modelldefinitionen, die die Business Data Connectivity-Dienstanwendung verwendet. Eine der Hauptaufgaben des Administrators der BCS-Dienste ist die Verwaltung der Sicherheit des Metadatenspeichers und aller darin enthaltenen Elemente. Die Berechtigungen für die Elemente im Metadatenspeicher können auf zwei Arten erteilt werden. Eine Möglichkeit ist, die Berechtigungen direkt auf den Metadatenspeicher, die BDC-Modelle, externe Systeme oder externe Inhaltstypen anzuwenden. Die zweite Möglichkeit besteht darin, die Berechtigungen von einer höheren Elementebene zu vererben. Beide Methoden werden in der folgenden Abbildung veranschaulicht.

Abbildung: Berechtigungen für Metadatenspeicher

Erbschaft Die Vererbung erfolgt auf zwei Arten. Wenn dem Metadatenspeicher zunächst ein Element hinzugefügt wird, erbt es die Berechtigungskonfiguration des Metadatenspeichers selbst. Zweitens können elemente des Metadatenspeichers, des externen Systems und des externen Inhaltstyps die Berechtigungen von Elementen, die in der Hierarchie darunter liegen, erzwungen überschreiben. Dies geschieht, wenn Sie Berechtigungen an alle weitergeben... auswählen und auf OK klicken, wenn Sie Berechtigungen für das übergeordnete Element festlegen.

Direkte Anwendung Wenn die Berechtigungen für ein Element nicht Ihren Anforderungen entsprechen, können Sie sie manuell anpassen.

Sie können vier Berechtigungen direkt anwenden:

Bearbeiten Erlaubt dem Benutzer oder der Gruppe die Bearbeitung des Elements.

Ausführen Erlaubt dem Benutzer oder der Gruppe das Ausführen von Vorgängen (Erstellen, Lesen, Aktualisieren, Löschen, Abfragen) für externe Inhaltstypen im Metadatenspeicher. Alle Benutzer einer BCS-Lösung benötigen eine Ausführungsberechtigung für den verbundenen externen Inhaltstyp.

Auswählbar in Clients Erlaubt dem Benutzer oder der Gruppe das Verwenden des externen Inhaltstyps für externe Listen und Apps für SharePoint, indem sie in der externen Elementauswahl verfügbar gemacht werden.

Berechtigungen festlegen Erlaubt dem Benutzer oder der Gruppe, Berechtigungen für das Element festzulegen. Für jedes Element ist mindestens ein Benutzer oder eine Gruppe mit der Berechtigung Berechtigungen festlegen erforderlich.

Empfehlungen zum Verwalten der Berechtigungen für den Metadatenspeicher

Wählen Sie ein Konto aus, wahrscheinlich Ihr Business Connectivity Services-Administratorkonto, und gewähren Sie ihm Berechtigungen festlegen auf Metadatenspeicherebene. Dadurch wird die Anforderung erfüllt, dass jedes Element über einen Benutzer oder eine Gruppe verfügt, der über Berechtigungen festlegen mit einem sicher verwalteten Administratorkonto verfügt. Wenn Sie kein Konto explizit festlegen, wird standardmäßig das Farmkonto verwendet. Wählen Sie nicht die Option Berechtigungen an alle weitergeben aus. Sie müssen nicht die Option Berechtigungen an alle weitergeben auswählen, da jedes Element diese Konfiguration erbt, wenn es dem Metadatenspeicher hinzugefügt wird. Dadurch wird auch verhindert, dass unnötige Konten Zugriff auf externe Systeme, BDC-Modelle oder externe Inhaltstypen erhalten, die sie nicht besitzen sollten.

Verwenden Sie die Methode zum direkten Anwenden, konfigurieren Sie die Berechtigungen für einzelne Elemente, und wählen Sie wiederum nicht die Option Berechtigungen an alle ... verteilen aus. So können Sie die eindeutige Berechtigungskonfiguration für jedes Objekt beibehalten.

Überprüfen Sie regelmäßig im Rahmen Ihrer Wartungs- und Betriebspläne die Berechtigungskonfiguration beginnend auf Metadatenspeicher-Ebene und dann in der Hierarchie abwärts, um sicherzustellen, dass jedes Element über die richtige Berechtigungskonfiguration verfügt. Wenn die Berechtigungskonfiguration nicht mehr den Anforderungen entspricht, sollte sie manuell erneut konfiguriert werden.

Sie sollten die Option Berechtigungen an alle ... verteilen nur verwenden, wenn Sie alle Berechtigungen für das übergeordnete Element und die dazugehörigen untergeordneten Elemente vollständig zurücksetzen müssen. Beachten Sie, dass dies ein destruktiver Prozess ist und dass alle benutzerdefinierten Berechtigungen für untergeordnete Elemente verloren gehen. Diese Aktion kann dazu führen, dass Benutzer und Gruppen, die ihre Berechtigungen verlieren, BCS-Lösungen nicht mehr verwenden können.

Zuordnen von Konten und Gruppen in Secure Store Service**

BCS kann Benutzeranmeldeinformationen nicht außerhalb der SharePoint Server-Farm an das externe System, in dem sich die Daten befinden, übergeben, es sei denn, Sie haben die eingeschränkte Kerberos-Delegierung konfiguriert. Die eingeschränkte Kerberos-Delegierung ist unter Umständen schwierig zu konfigurieren und zu verwalten. Alternativ können Sie Secure Store Service verwenden. Mit Secure Store können Sie einer Gruppe von Benutzern einen Satz von Anmeldeinformationen zuordnen, die BCS zum Zugriff auf das externe System verwenden kann.

Es gibt zwei Möglichkeiten zum Konfigurieren von Zuordnungen:

Gruppenzuordnung In der Gruppenzuordnung-Zielanwendung fügen Sie AD DS-Benutzerkonten und -Sicherheitsgruppen zu Secure Store hinzu und ordnen diese dann einem einzelnen Satz von Anmeldeinformationen aus dem externen System zu. Dies ist die einfachste Möglichkeit, um den Zugriff auf eine BCS-Lösung zu verwalten.

Einzelpersonenzuordnung In einer Einzelpersonenzuordnung-Zielanwendung kann nur ein einzelnes AD DS-Benutzerkonto einer einzelnen Gruppe von Anmeldeinformationen für das externe System zugeordnet werden. Dies ist im Grunde eine 1:1-Zuordnung. Diese Zuordnung wird im Allgemeinen verwendet, wenn nur sehr wenige Konten verwaltet werden müssen oder wenn Sie den Zugriff auf das externe System und die Aktivität im System nachverfolgen möchten.

Verwalten von Berechtigungen für die Business Data Connectivity-Dienstanwendung

Standardmäßig wird jeder Webanwendung in Ihrer Farm über das Serverfarmkonto Zugriff auf die Business Data Connectivity-Dienstanwendung gewährt. Wenn Sie den Zugriff auf nur bestimmte Webanwendungen beschränken möchten, können Sie dies ändern, indem Sie das Serverfarmkonto entfernen und dann das Konto "Anwendungspoolidentität" der gewünschten Webanwendungen hinzufügen. Hierdurch können Sie steuern, welche Webanwendungen Zugriff auf die Business Data Connectivity-Dienstanwendung haben. Weitere Informationen finden Sie unter Festlegen von Berechtigungen für veröffentlichte Dienstanwendungen in SharePoint Server.

Wenn Sie die Business Data Connectivity-Dienstanwendung in anderen Farmen veröffentlichen, müssen Sie die Farm-IDs der Farmen hinzufügen, die Dienste verwenden. Weitere Informationen finden Sie unter Freigeben von Dienstanwendungen für mehrere Farmen in SharePoint Server.

Siehe auch

Konzepte

Übersicht über Business Connectivity Services in SharePoint Server