Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Note

Dies ist nicht die neueste Version dieses Artikels. Die aktuelle Version finden Sie in der .NET 10-Version dieses Artikels.

Warning

Diese Version von ASP.NET Core wird nicht mehr unterstützt. Weitere Informationen finden Sie unter .NET und .NET Core Support Policy. Die aktuelle Version finden Sie in der .NET 10-Version dieses Artikels.

Von Tom Dykstra und Chris Ross

HTTP.sys ist ein Webserver für ASP.NET Core, der nur auf Windows ausgeführt wird. HTTP.sys stellt eine Alternative zum Kestrel-Server dar und bietet einige Features, die in Kestrel fehlen.

Important

HTTP.sys ist nicht mit dem ASP.NET Core Module kompatibel und kann nicht mit IIS oder IIS Express verwendet werden.

HTTP.sys unterstützt die folgenden Features:

- Windows Authentication

- Portteilung

- HTTPS mit SNI

- HTTP/2 über TLS (Windows 10 oder höher)

- HTTP/3 über TLS (Windows 11 oder höher)

- Direkte Dateiübertragung

- Zwischenspeichern von Antworten

- WebSockets (Windows 8 oder höher)

- Anpassbare Sicherheitsdeskriptoren

- Automatische Speicherpool-Entfernung

Unterstützte Windows Versionen:

- Windows 7 oder höher

- Windows Server 2008 R2 oder höher

Anzeigen oder Herunterladen von Beispielcode (Vorgehensweise zum Herunterladen)

Wann sollte HTTP.sys verwendet werden?

HTTP.sys eignet sich für Bereitstellungen, auf die Folgendes zutrifft:

Sie müssen den Server ohne IIS direkt mit dem Internet verbinden.

Eine interne Bereitstellung erfordert ein Feature, das in Kestrel nicht verfügbar ist. Weitere Informationen finden Sie unter Kestrel im Vergleich zu HTTP.sys.

Bei HTTP.sys handelt es sich um eine ausgereifte Technologie, die Schutz vor vielen Arten von Angriffen bietet und zudem die Stabilität, Sicherheit und Skalierbarkeit eines Webservers mit vollem Funktionsumfang bereitstellt. IIS selbst wird auf HTTP.sys als HTTP-Listener ausgeführt.

HTTP/2-Unterstützung

HTTP/2 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2016/Windows 10 oder höher

- ALPN-Verbindung (Application-Layer Protocol Negotiation)

- TLS 1.2-Verbindung oder höher

Wenn eine HTTP/2-Verbindung hergestellt wurde, meldet HttpRequest.ProtocolHTTP/2.

HTTP/2 ist standardmäßig aktiviert. Wenn keine HTTP/2-Verbindung hergestellt wird, wird die Verbindung auf HTTP/1.1 zurückgesetzt. In einer zukünftigen Version von Windows stehen HTTP/2-Konfigurationskennzeichnungen zur Verfügung, einschließlich der Möglichkeit, HTTP/2 mit HTTP.syszu deaktivieren.

HTTP/3-Unterstützung

HTTP/3 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2022/Windows 11 oder höher

- Es wird eine

https-URL-Bindung verwendet. - Eingestellt ist der EnableHttp3-Registrierungsschlüssel.

Die vorherigen Windows 11 Buildversionen erfordern möglicherweise die Verwendung eines Windows Insider-Builds.

HTTP/3 wird anhand des Headers alt-svc als Upgrade von HTTP/1.1 oder HTTP/2 erkannt. Das bedeutet, dass die erste Anforderung normalerweise HTTP/1.1 oder HTTP/2 verwendet, bevor der Wechsel zu HTTP/3 erfolgt. Http.Sys fügt den alt-svc-Header nicht automatisch hinzu, er muss von der Anwendung hinzugefügt werden. Der folgende Code ist ein Middleware-Beispiel, das den alt-svc-Antwort-Header hinzufügt.

app.Use((context, next) =>

{

context.Response.Headers.AltSvc = "h3=\":443\"";

return next(context);

});

Platzieren Sie den vorangehenden Code frühzeitig in der Anforderungspipeline.

Http.Sys unterstützt auch das Senden einer ALTSVC-HTTP/2-Protokollnachricht statt eines Antwortheaders, um den Client zu benachrichtigen, dass HTTP/3 verfügbar ist. Siehe dazu den EnableAltSvc-Registrierungsschlüssel.

Note

Dazu werden netsh sslcert-Bindungen benötigt, die anstelle von IP-Adressen Hostnamen verwenden. Ersetzen Sie ipport durch hostnameport in den folgenden netsh http add sslcert Befehlen, und ersetzen Sie die IP-Adresse mit dem Hostnamen, zum Beispiel www.example.com. Es gibt auch ein bekanntes Problem, bei dem die Verwendung hostnameport fehlschlägt, es sei denn, der certstorename Parameter ist angegeben. Verwenden Sie certstorename=MYstandardmäßig .

Authentifizierung im Kernelmodus mit Kerberos

HTTP.sys delegiert zur Authentifizierung im Kernelmodus mit dem Kerberos-Authentifizierungsprotokoll. Die Benutzermodusauthentifizierung wird nicht von Kerberos und HTTP.sys unterstützt. Das Computerkonto muss verwendet werden, um das Kerberos-Token/-Ticket zu entschlüsseln, das von Active Directory abgerufen und vom Client an den Server weitergeleitet wird, um den Benutzer zu authentifizieren. Registrieren Sie den Dienstprinzipalnamen (SPN) für den Host, nicht für den Benutzer der App.

Unterstützung für Kernelmodus-Antwortpufferung

In einigen Szenarien können hohe Mengen kleiner Schreibvorgänge mit hoher Latenz zu erheblichen Leistungseinbußen für HTTP.sys führen. Diese Auswirkung ist auf das Fehlen eines Pipe-Puffers in der HTTP.sys-Implementierung zurückzuführen. Um die Leistung in diesen Szenarien zu verbessern, ist die Unterstützung für Antwortpuffer in HTTP.sys enthalten. Aktivieren Sie die Pufferung, indem Sie HttpSysOptions.EnableKernelResponseBuffering auf true festlegen.

Die Antwortpufferung sollte von einer App aktiviert werden, die synchrone E/A- oder asynchrone E/A-Vorgänge mit jeweils nicht mehr als einem ausstehenden Schreibvorgang ausführt. In diesen Szenarien kann die Antwortpufferung den Durchsatz gegenüber Verbindungen mit hoher Latenz erheblich verbessern.

Apps, die asynchrone E/A-Vorgänge verwenden und bei denen möglicherweise mehrere Schreibvorgänge gleichzeitig ausstehen, sollten dieses Flag nicht verwenden. Das Aktivieren dieses Flags kann zu einer höheren CPU- und Arbeitsspeicherauslastung durch HTTP.Sys führen.

Wie HTTP.sys verwendet wird

Konfigurieren der ASP.NET Core-App für die Verwendung von HTTP.sys

Rufen Sie die Erweiterungsmethode UseHttpSys auf, wenn Sie den Host erstellen, und geben Sie dabei alle erforderlichen HttpSysOptions-Objekte an. Im folgenden Beispiel werden Optionen auf ihre Standardwerte festgelegt:

using Microsoft.AspNetCore.Hosting.Server;

using Microsoft.AspNetCore.Hosting.Server.Features;

using Microsoft.AspNetCore.Http.Features;

using Microsoft.AspNetCore.Server.HttpSys;

var builder = WebApplication.CreateBuilder(args);

builder.WebHost.UseHttpSys(options =>

{

options.AllowSynchronousIO = false;

options.Authentication.Schemes = AuthenticationSchemes.None;

options.Authentication.AllowAnonymous = true;

options.MaxConnections = null;

options.MaxRequestBodySize = 30_000_000;

options.UrlPrefixes.Add("http://localhost:5005");

});

builder.Services.AddRazorPages();

var app = builder.Build();

Die weitere Konfiguration von HTTP.sys erfolgt über Registrierungseinstellungen.

Weitere Informationen zu den HTTP.sys-Optionen finden Sie unter HttpSysOptions.

Anpassen von Sicherheitsbeschreibungen

Eine Anforderungswarteschlange in HTTP.sys ist eine Struktur auf Kernelebene, die eingehende HTTP-Anforderungen vorübergehend speichert, bis Ihre Anwendung bereit ist, sie zu verarbeiten. Verwalten Sie den Zugriff auf die Anforderungswarteschlange mithilfe der Eigenschaft RequestQueueSecurityDescriptor für HttpSysOptions. Legen Sie sie bei der Konfiguration ihres HTTP.sys-Servers auf eine GenericSecurityDescriptor Instanz fest.

Durch Anpassen der Sicherheitsbeschreibung können Sie bestimmte Benutzer oder Gruppen den Zugriff auf die Anforderungswarteschlange zulassen oder verweigern. Dies ist in Szenarien hilfreich, in denen Sie HTTP.sys Anforderungsverarbeitung auf Betriebssystemebene einschränken oder delegieren möchten.

Der folgende Code erlaubt beispielsweise allen authentifizierten Nutzern den Zugriff, sperrt jedoch Gäste aus.

using System.Security.AccessControl;

using System.Security.Principal;

using Microsoft.AspNetCore.Server.HttpSys;

// Create a new security descriptor

var securityDescriptor = new CommonSecurityDescriptor(isContainer: false, isDS: false, sddlForm: string.Empty);

// Create a discretionary access control list (DACL)

var dacl = new DiscretionaryAcl(isContainer: false, isDS: false, capacity: 2);

dacl.AddAccess(

AccessControlType.Allow,

new SecurityIdentifier(WellKnownSidType.BuiltinUsersSid, null),

-1,

InheritanceFlags.None,

PropagationFlags.None

);

dacl.AddAccess(

AccessControlType.Deny,

new SecurityIdentifier(WellKnownSidType.BuiltinGuestsSid, null),

-1,

InheritanceFlags.None,

PropagationFlags.None

);

// Assign the DACL to the security descriptor

securityDescriptor.DiscretionaryAcl = dacl;

// Configure HTTP.sys options

var builder = WebApplication.CreateBuilder();

builder.WebHost.UseHttpSys(options =>

{

options.RequestQueueSecurityDescriptor = securityDescriptor;

});

Die RequestQueueSecurityDescriptor Eigenschaft gilt nur beim Erstellen einer neuen Anforderungswarteschlange. Die Eigenschaft hat keinen Einfluss auf bestehende Warteschlangen für Anfragen.

MaxRequestBodySize

Die maximal zulässige Größe eines Anforderungstexts in Bytes. Wenn dieser Wert auf null festgelegt wird, ist die maximale Größe für Anforderungstexte unbegrenzt. Dieser Grenzwert wirkt sich nicht auf Verbindungen aus, für die ein Upgrade durchgeführt wurde – diese sind immer unbegrenzt.

Die empfohlene Methode zum Überschreiben des Grenzwerts in einer ASP.NET Core MVC-App für eine einzelne IActionResult besteht darin, das attribut RequestSizeLimitAttribute für eine Aktionsmethode zu verwenden:

[RequestSizeLimit(100000000)]

public IActionResult MyActionMethod()

Eine Ausnahme wird ausgelöst, wenn die App versucht, den Grenzwert einer Anforderung zu konfigurieren, nachdem die App bereits mit dem Lesen der Anforderung begonnen hat. Sie können eine IsReadOnly-Eigenschaft verwenden, um darauf hinzuweisen, dass sich die MaxRequestBodySize-Eigenschaft im schreibgeschützten Zustand befindet, der Grenzwert also nicht mehr konfiguriert werden kann.

Wenn die App MaxRequestBodySize pro Anforderung außer Kraft setzen sollte, verwenden Sie das IHttpMaxRequestBodySizeFeature:

app.Use((context, next) =>

{

context.Features.GetRequiredFeature<IHttpMaxRequestBodySizeFeature>()

.MaxRequestBodySize = 10 * 1024;

var server = context.RequestServices

.GetRequiredService<IServer>();

var serverAddressesFeature = server.Features

.GetRequiredFeature<IServerAddressesFeature>();

var addresses = string.Join(", ", serverAddressesFeature.Addresses);

var loggerFactory = context.RequestServices

.GetRequiredService<ILoggerFactory>();

var logger = loggerFactory.CreateLogger("Sample");

logger.LogInformation("Addresses: {addresses}", addresses);

return next(context);

});

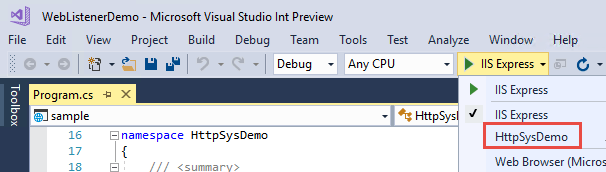

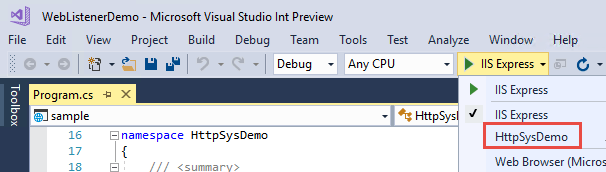

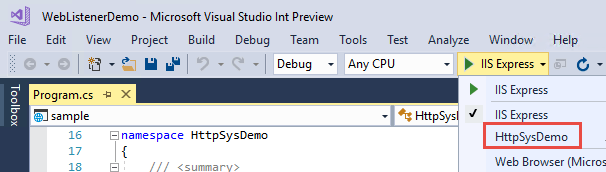

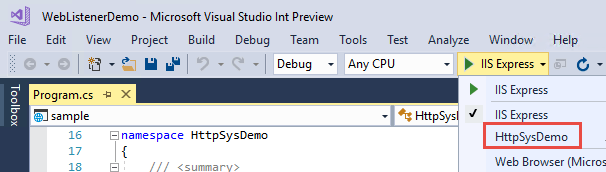

Wenn Sie Visual Studio verwenden, stellen Sie sicher, dass die App nicht für die Ausführung von IIS oder IIS Express konfiguriert ist.

In Visual Studio ist das Standardstartprofil für IIS Express vorgesehen. Wenn das Projekt als Konsolen-App ausgeführt werden soll, ändern Sie das ausgewählte Profil manuell, wie im folgenden Screenshot dargestellt:

Konfigurieren von Windows Server

Bestimmen Sie die Ports, die für die App geöffnet werden sollen, und verwenden Sie Windows Firewall oder die New-NetFirewallRule PowerShell-Cmdlet, um Firewallports zu öffnen, um den Datenverkehr zu HTTP.syszu erreichen. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Öffnen Sie beim Bereitstellen auf einer Azure-VM die Ports in der Network-Sicherheitsgruppe. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Beziehen Sie X.509-Zertifikate und installieren Sie sie, falls erforderlich.

Erstellen Sie auf Windows selbstsignierte Zertifikate mithilfe des PowerShell-Cmdlets New-SelfSignedCertificate. Ein nicht unterstütztes Beispiel finden Sie unter UpdateIISExpressSSLForChrome.ps1.

Installieren Sie entweder selbstsignierte oder von einer Zertifizierungsstelle signierte Zertifikate im Speicher Lokale Maschine>Persönlich des Servers.

Wenn die App eine frameworkabhängige Bereitstellung ist, installieren Sie .NET, .NET Framework oder beides (wenn die App eine .NET App für das .NET Framework ist).

- .NET: Wenn die App .NET erfordert, rufen Sie das .NET Runtime-Installationsprogramm aus .NET Downloads ab und führen Sie sie aus. Installieren Sie nicht das vollständige SDK auf dem Server.

- .NET Framework: Wenn die App .NET Framework erfordert, lesen Sie das .NET Framework-Installationshandbuch. Installieren Sie das erforderliche .NET Framework. Das Installationsprogramm für das neueste .NET Framework ist auf der Seite .NET Downloads verfügbar.

Wenn die App als eigenständige Bereitstellung vorliegt, umfasst sie die Runtime in ihrer Bereitstellung. Es ist keine Frameworkinstallation auf dem Server erforderlich.

Konfigurieren Sie URLs und Ports in der App.

Standardmäßig bindet ASP.NET Core an

http://localhost:5000. Zum Konfigurieren von URL-Präfixen und Ports stehen folgende Optionen zur Verfügung:- UseUrls

- Befehlszeilenargument

urls - Umgebungsvariable

ASPNETCORE_URLS - UrlPrefixes

Das folgende Codebeispiel zeigt, wie Sie UrlPrefixes mit der lokalen IP-Adresse

10.0.0.4des Servers auf Port 443 verwenden:var builder = WebApplication.CreateBuilder(args); builder.WebHost.UseHttpSys(options => { options.UrlPrefixes.Add("https://10.0.0.4:443"); }); builder.Services.AddRazorPages(); var app = builder.Build();Ein Vorteil von

UrlPrefixesbesteht darin, dass bei falsch formatierten Präfixen sofort eine Fehlermeldung generiert wird.Die Einstellungen in

UrlPrefixesüberschreiben die Einstellungen fürUseUrls/urls/ASPNETCORE_URLS. Daher bietenUseUrls,urlsund die UmgebungsvariableASPNETCORE_URLSden Vorteil, dass sie den Wechsel zwischen Kestrel und HTTP.sys vereinfachen.HTTP.sys erkennt zwei Arten von Wildcards in URL-Präfixen:

-

*ist eine schwache Bindung, auch bekannt als Fallbackbindung. Wenn das URL-Präfixhttp://*:5000lautet und etwas anderes an Port 5000 gebunden ist, wird diese Bindung nicht verwendet. -

+ist eine starke Bindung. Wenn das URL-Präfixhttp://+:5000lautet, wird diese Bindung vor anderen Port 5000-Bindungen verwendet.

Weitere Informationen finden Sie unter UrlPrefix-Zeichenfolgen.

Warning

Allgemeine Platzhalterbindungen (

http://*:80/undhttp://+:80) dürfen nicht verwendet werden. Platzhalterbindungen auf oberster Ebene gefährden die Sicherheit Ihrer App. Dies gilt für starke und schwache Platzhalter. Verwenden Sie statt Platzhaltern explizite Hostnamen oder IP-Adressen. Platzhalterbindungen in untergeordneten Domänen (z.B.*.mysub.com) stellen kein Sicherheitsrisiko dar, wenn Sie die gesamte übergeordnete Domäne steuern (im Gegensatz zu*.com, das angreifbar ist). Weitere Informationen finden Sie unter RFC 9110: Abschnitt 7.2. Host und :authority.Die meisten Konfigurationen für Apps und Container definieren nur einen Port für die Überwachung, z. B. Port 80, ohne andere Einschränkungen wie host oder Pfad anzugeben. HTTP_PORTS und HTTPS_PORTS sind Konfigurationsschlüssel, die die Lauschports für Kestrel- und HTTP.sys-Server angeben. Sie können die Schlüssel als Umgebungsvariablen angeben, die mit den

DOTNET_oderASPNETCORE_Präfixen definiert sind, oder sie direkt über jede andere Konfigurationseingabe festlegen, z. B. die Datei appsettings.json. Jede Konfiguration ist eine durch Semikolons getrennte Liste von Portwerten, wie im folgenden Beispiel gezeigt:ASPNETCORE_HTTP_PORTS=80;8080 ASPNETCORE_HTTPS_PORTS=443;8081Die Konfiguration im Beispiel ist eine Abkürzung für die folgende Spezifikation, die das Schema (HTTP oder HTTPS) und alle Host- oder IP-Adressen definiert.

ASPNETCORE_URLS=http://*:80/;http://*:8080/;https://*:443/;https://*:8081/Die Konfigurationsschlüssel HTTP_PORTS und HTTPS_PORTS haben eine niedrigere Priorität. Wenn andere URLs oder Werte direkt im Code festgelegt werden, können sie die Konfigurationsschlüssel überschreiben. Sie müssen Zertifikate weiterhin separat konfigurieren, indem Sie serverspezifische Mechanismen für HTTPS verwenden.

Diese Konfigurationsschlüssel entsprechen den Platzhalterbindungen auf oberster Ebene. Sie sind für Entwicklungs- und Containerszenarios praktisch. Vermeiden Sie Platzhalter jedoch bei der Ausführung auf einem Computer, der möglicherweise auch andere Dienste hostet.

URL-Präfixe können vorab auf dem Server registriert werden.

Das integrierte Tool für die Konfiguration von HTTP.sys ist netsh.exe. Mithilfe von netsh.exe können Sie URL-Präfixe reservieren und X.509-Zertifikate zuweisen. Das Tool erfordert Administratorrechte.

Verwenden Sie das Tool netsh.exe, um die URLs für die App zu registrieren:

netsh http add urlacl url=<URL> user=<USER>-

<URL>: Der vollqualifizierte Uniform Resource Locator (URL). Verwenden Sie keine Platzhalterbindung. Verwenden Sie einen gültigen Hostnamen oder eine gültige lokale IP-Adresse. Die URL muss einen nachgestellten Schrägstrich enthalten. -

<USER>: gibt den Benutzer oder den Benutzergruppennamen an

Im folgenden Beispiel ist die lokale IP-Adresse des Servers

10.0.0.4:netsh http add urlacl url=https://10.0.0.4:443/ user=UsersWenn eine URL registriert ist, antwortet das Tool mit

URL reservation successfully added.Verwenden Sie zum Löschen einer registrierten URL den Befehl

delete urlacl:netsh http delete urlacl url=<URL>-

Registrieren Sie X.509-Zertifikate auf dem Server.

Verwenden Sie das Tool netsh.exe, um Zertifikate für die App zu registrieren:

netsh http add sslcert ipport=<IP>:<PORT> certhash=<THUMBPRINT> appid="{<GUID>}"-

<IP>: gibt die lokale IP-Adresse für die Bindung an. Verwenden Sie keine Platzhalterbindung. Verwenden Sie eine gültige IP-Adresse. -

<PORT>: gibt den Port für die Bindung an -

<THUMBPRINT>: der X.509-Zertifikatsfingerabdruck -

<GUID>: eine vom Entwickler generierte GUID zur Darstellung der App zu Informationszwecken

Speichern Sie die GUID zu Referenzzwecken in der App als Paket-Tag:

- In Visual Studio:

- Öffnen Sie die Projekteigenschaften der App, indem Sie mit der rechten Maustaste auf die App in Projektmappen-Explorer klicken und Properties auswählen.

- Wählen Sie die Registerkarte Paket aus.

- Geben Sie die GUID ein, die Sie im Feld Tags erstellt haben.

- Wenn Visual Studio nicht verwendet wird:

Öffnen Sie die Projektdatei der App.

Fügen Sie einer neuen oder vorhandenen

<PropertyGroup>mit der von Ihnen erstellten GUID eine<PackageTags>-Eigenschaft hinzu:<PropertyGroup> <PackageTags>00001111-aaaa-2222-bbbb-3333cccc4444</PackageTags> </PropertyGroup>

Im folgenden Beispiel:

- Die lokale IP-Adresse des Servers lautet

10.0.0.4. - Ein zufälliger Online-GUID-Generator stellt den Wert

appidbereit.

netsh http add sslcert ipport=10.0.0.4:443 certhash=b66ee04419d4ee37464ab8785ff02449980eae10 appid="{00001111-aaaa-2222-bbbb-3333cccc4444}"Wenn ein Zertifikat registriert ist, antwortet das Tool mit

SSL Certificate successfully added.Verwenden Sie zum Löschen einer Zertifikatsregistrierung den Befehl

delete sslcert:netsh http delete sslcert ipport=<IP>:<PORT>Referenzdokumentation für netsh.exe:

-

Führen Sie die App aus.

Administratorberechtigungen sind nicht erforderlich, um die App auszuführen, wenn die Verbindung zum lokalen Host über HTTP (nicht HTTPS) mit einer Portnummer größer als 1024 erfolgt. Für andere Konfigurationen (z.B. über eine lokale IP-Adresse oder Bindung an Port 443) führen Sie die App mit Administratorberechtigungen aus.

Die App antwortet auf die öffentliche IP-Adresse des Servers. In diesem Beispiel wird der Server aus dem Internet mit seiner öffentlichen IP-Adresse

104.214.79.47erreicht.In diesem Beispiel wird ein Entwicklungszertifikat verwendet. Die Seite wird sicher geladen, nachdem die Warnung vor nicht vertrauenswürdigen Zertifikaten des Browsers umgangen wurde.

Proxyserver und Lastenausgleichsszenarien

Für Apps, die von HTTP.sys gehostet werden und mit Anforderungen aus dem Internet oder einem Unternehmensnetzwerk interagieren, ist möglicherweise eine zusätzliche Konfiguration erforderlich, wenn sie hinter Proxyservern und Lastenausgleichsmodulen hosten. Weitere Informationen finden Sie unter Configure ASP.NET Core für die Arbeit mit Proxyservern und Lastenausgleichsmodulen.

Detaillierte Zeitangaben mit „IHttpSysRequestTimingFeature“ abrufen

IHttpSysRequestTimingFeature stellt detaillierte Zeitangaben für Anforderungen bereit:

- Zeitstempel werden mithilfe von QueryPerformanceCounter abgerufen.

- Die Zeitstempelhäufigkeit kann über QueryPerformanceFrequency abgerufen werden.

- Der Index der Zeitangaben kann in HttpSysRequestTimingType umgewandelt werden, um zu ermitteln, wofür die Zeitangaben stehen.

- Der Wert kann 0 lauten, wenn keine Zeitangaben für die aktuelle Anforderung verfügbar sind.

- Erfordert Windows 10 Version 2004, Windows Server 2022 oder höher.

using Microsoft.AspNetCore.Http.Features;

using Microsoft.AspNetCore.Server.HttpSys;

var builder = WebApplication.CreateBuilder(args);

builder.WebHost.UseHttpSys();

var app = builder.Build();

app.Use((context, next) =>

{

var feature = context.Features.GetRequiredFeature<IHttpSysRequestTimingFeature>();

var loggerFactory = context.RequestServices.GetRequiredService<ILoggerFactory>();

var logger = loggerFactory.CreateLogger("Sample");

var timestamps = feature.Timestamps;

for (var i = 0; i < timestamps.Length; i++)

{

var timestamp = timestamps[i];

var timingType = (HttpSysRequestTimingType)i;

logger.LogInformation("Timestamp {timingType}: {timestamp}",

timingType, timestamp);

}

return next(context);

});

app.MapGet("/", () => Results.Ok());

app.Run();

IHttpSysRequestTimingFeature.TryGetTimestamp ruft den Zeitstempel für den angegebenen Zeittyp ab:

using Microsoft.AspNetCore.Http.Features;

using Microsoft.AspNetCore.Server.HttpSys;

var builder = WebApplication.CreateBuilder(args);

builder.WebHost.UseHttpSys();

var app = builder.Build();

app.Use((context, next) =>

{

var feature = context.Features.GetRequiredFeature<IHttpSysRequestTimingFeature>();

var loggerFactory = context.RequestServices.GetRequiredService<ILoggerFactory>();

var logger = loggerFactory.CreateLogger("Sample");

var timingType = HttpSysRequestTimingType.RequestRoutingEnd;

if (feature.TryGetTimestamp(timingType, out var timestamp))

{

logger.LogInformation("Timestamp {timingType}: {timestamp}",

timingType, timestamp);

}

else

{

logger.LogInformation("Timestamp {timingType}: not available for the "

+ "current request", timingType);

}

return next(context);

});

app.MapGet("/", () => Results.Ok());

app.Run();

[IHttpSysRequestTimingFeature.TryGetElapsedTime](/dotnet/api/microsoft.aspnetcore.server.httpsys.ihttpsysrequesttimingfeature.trygetelapsedtime liefert die verstrichene Zeit zwischen zwei angegebenen Zeitpunkten:

using Microsoft.AspNetCore.Http.Features;

using Microsoft.AspNetCore.Server.HttpSys;

var builder = WebApplication.CreateBuilder(args);

builder.WebHost.UseHttpSys();

var app = builder.Build();

app.Use((context, next) =>

{

var feature = context.Features.GetRequiredFeature<IHttpSysRequestTimingFeature>();

var loggerFactory = context.RequestServices.GetRequiredService<ILoggerFactory>();

var logger = loggerFactory.CreateLogger("Sample");

var startingTimingType = HttpSysRequestTimingType.RequestRoutingStart;

var endingTimingType = HttpSysRequestTimingType.RequestRoutingEnd;

if (feature.TryGetElapsedTime(startingTimingType, endingTimingType, out var elapsed))

{

logger.LogInformation(

"Elapsed time {startingTimingType} to {endingTimingType}: {elapsed}",

startingTimingType,

endingTimingType,

elapsed);

}

else

{

logger.LogInformation(

"Elapsed time {startingTimingType} to {endingTimingType}:"

+ " not available for the current request.",

startingTimingType,

endingTimingType);

}

return next(context);

});

app.MapGet("/", () => Results.Ok());

app.Run();

Erweiterte HTTP/2-Features zur Unterstützung von gRPC

Zusätzliche HTTP/2-Funktionen in HTTP.sys unterstützen gRPC, einschließlich der Unterstützung für Antwort-Trailer und das Senden von Reset-Frames.

Anforderungen zum Ausführen von gRPC mit HTTP.sys:

- Windows 11 Build 22000 oder höher Windows Server 2022 Build 20348 oder höher.

- TLS 1.2-Verbindung oder höher

Trailers

HTTP-Trailer ähneln den HTTP-Headern, jedoch werden sie erst gesendet, nachdem der Antwortkörper gesendet wurde. Für IIS und HTTP.sys werden nur HTTP/2-Antwort-Trailer unterstützt.

if (httpContext.Response.SupportsTrailers())

{

httpContext.Response.DeclareTrailer("trailername");

// Write body

httpContext.Response.WriteAsync("Hello world");

httpContext.Response.AppendTrailer("trailername", "TrailerValue");

}

Im vorherigen Beispielcode:

-

SupportsTrailersstellt sicher, dass Nachspanne für die Antwort unterstützt werden. -

DeclareTrailerfügt den angegebenen Trailer-Namen zumTrailerAntwortheader hinzu. Das Deklarieren des Trailers einer Antwort ist optional, wird jedoch empfohlen. WennDeclareTraileraufgerufen wird, muss dies geschehen, bevor die Antwort-Header gesendet werden. - fügt

AppendTrailerden Nachspann an.

Reset

Durch die Option „Zurücksetzen“ kann der Server eine HTTP/2-Anforderung mit einem angegebenen Fehlercode zurücksetzen. Eine Anforderung zum Zurücksetzen wird als abgebrochen angesehen.

var resetFeature = httpContext.Features.Get<IHttpResetFeature>();

resetFeature.Reset(errorCode: 2);

Reset gibt im vorangehenden Codebeispiel den Fehlercode INTERNAL_ERROR an. Weitere Informationen zu HTTP/2-Fehlercodes finden Sie im Abschnitt HTTP/2-Spezifikationsfehlercode.

Tracing

Um Informationen darüber zu erhalten, wie Sie Ablaufverfolgungen von HTTP.sys abrufen können, sehen Sie sich die Verwaltungsszenarien für HTTP.sys an.

Automatische Entfernung aus dem Speicherpool

Die von Kestrel, IIS und HTTP.sys verwendeten Speicherpools geben automatisch Speicherblöcke frei, wenn die Anwendung im Leerlauf ist oder unter niedriger Auslastung steht. Das Feature wird automatisch ausgeführt und muss nicht manuell aktiviert oder konfiguriert werden.

In Versionen von .NET vor 10 bleibt der vom Pool zugewiesene Speicher reserviert, auch wenn er nicht verwendet wird. Diese automatische Entfernungsfunktion reduziert die gesamte Speicherauslastung und hilft Anwendungen, unter unterschiedlichen Workloads reaktionsfähig zu bleiben.

Verwenden von Arbeitsspeicherpoolmetriken

Der vom ASP.NET Core Serverimplementierung verwendete Standardspeicherpool enthält Metriken, die zum Überwachen und Analysieren von Speicherauslastungsmustern verwendet werden können. Die Metriken befinden sich unter dem Namen "Microsoft.AspNetCore.MemoryPool".

Informationen zu Metriken und deren Verwendung finden Sie unter ASP.NET Core Metrics.

Verwalten von Speicherpools

Neben der effizienten Verwendung von Speicherpools durch das Löschen nicht benötigter Speicherblöcke bietet ASP.NET Core eine integrierte IMemoryPoolFactory und eine Implementierung. Sie macht die Implementierung Ihrer Anwendung durch Abhängigkeitsinjektion verfügbar.

Das folgende Codebeispiel zeigt einen einfachen Hintergrunddienst, der die integrierte Speicherpool-Factoryimplementierung zum Erstellen von Speicherpools verwendet. Diese Pools profitieren von der automatischen Entfernungsfunktion:

public class MyBackgroundService : BackgroundService

{

private readonly MemoryPool<byte> _memoryPool;

public MyBackgroundService(IMemoryPoolFactory<byte> factory)

{

_memoryPool = factory.Create();

}

protected override async Task ExecuteAsync(CancellationToken stoppingToken)

{

while (!stoppingToken.IsCancellationRequested)

{

try

{

await Task.Delay(20, stoppingToken);

// do work that needs memory

// consider checking _memoryPool.MaxBufferSize

var rented = _memoryPool.Rent(100);

rented.Dispose();

}

catch (OperationCanceledException)

{

return;

}

}

}

}

Um eine benutzerdefinierte Speicherpool-Factory zu verwenden, erstellen Sie eine Klasse, die IMemoryPoolFactory implementiert und mit Abhängigkeitsinjektion registriert wird, wie im folgenden Beispiel dargestellt. Speicherpools, die auf diese Weise erstellt werden, profitieren nicht von der automatischen Eviction-Funktion, es sei denn, Sie implementieren eine ähnliche Eviction-Logik in Ihrer benutzerdefinierten Factory:

services.AddSingleton<IMemoryPoolFactory<byte>,

CustomMemoryPoolFactory>();

public class CustomMemoryPoolFactory : IMemoryPoolFactory<byte>

{

public MemoryPool<byte> Create()

{

// Return a custom MemoryPool implementation

// or the default, as is shown here.

return MemoryPool<byte>.Shared;

}

}

Wenn Sie einen Speicherpool verwenden, beachten Sie die MaxBufferSize des Pools.

Weitere Ressourcen

- Aktivieren Sie die Windows-Authentifizierung mit HTTP.sys

- HTTP-Server-API

- aspnet/HttpSysServer GitHub Repository (Quellcode)

- Der Host

- Fehlerbehebung und Debugging von ASP.NET Core-Projekten

HTTP.sys ist ein Webserver für ASP.NET Core, der nur auf Windows ausgeführt wird. HTTP.sys stellt eine Alternative zum Kestrel-Server dar und bietet einige Features, die in Kestrel fehlen.

Important

HTTP.sys ist nicht mit dem ASP.NET Core Module kompatibel und kann nicht mit IIS oder IIS Express verwendet werden.

HTTP.sys unterstützt die folgenden Features:

- Windows Authentication

- Portteilung

- HTTPS mit SNI

- HTTP/2 über TLS (Windows 10 oder höher)

- Direkte Dateiübertragung

- Zwischenspeichern von Antworten

- WebSockets (Windows 8 oder höher)

Unterstützte Windows Versionen:

- Windows 7 oder höher

- Windows Server 2008 R2 oder höher

Anzeigen oder Herunterladen von Beispielcode (Vorgehensweise zum Herunterladen)

Wann sollte HTTP.sys verwendet werden?

HTTP.sys eignet sich für Bereitstellungen, auf die Folgendes zutrifft:

Sie müssen den Server ohne IIS direkt mit dem Internet verbinden.

Eine interne Bereitstellung erfordert ein Feature, das in Kestrel nicht verfügbar ist. Weitere Informationen finden Sie unter Kestrel im Vergleich zu HTTP.sys.

Bei HTTP.sys handelt es sich um eine ausgereifte Technologie, die Schutz vor vielen Arten von Angriffen bietet und zudem die Stabilität, Sicherheit und Skalierbarkeit eines Webservers mit vollem Funktionsumfang bereitstellt. IIS selbst wird auf HTTP.sys als HTTP-Listener ausgeführt.

HTTP/2-Unterstützung

HTTP/2 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2016/Windows 10 oder höher

- ALPN-Verbindung (Application-Layer Protocol Negotiation)

- TLS 1.2-Verbindung oder höher

Wenn eine HTTP/2-Verbindung hergestellt wurde, meldet HttpRequest.ProtocolHTTP/2.

HTTP/2 ist standardmäßig aktiviert. Wenn keine HTTP/2-Verbindung hergestellt wird, wird die Verbindung auf HTTP/1.1 zurückgesetzt. In einer zukünftigen Version von Windows stehen HTTP/2-Konfigurationskennzeichnungen zur Verfügung, einschließlich der Möglichkeit, HTTP/2 mit HTTP.syszu deaktivieren.

HTTP/3-Unterstützung

HTTP/3 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2022/Windows 11 oder höher

- Es wird eine

https-URL-Bindung verwendet. - Eingestellt ist der EnableHttp3-Registrierungsschlüssel.

Die vorherigen Windows 11 Buildversionen erfordern möglicherweise die Verwendung eines Windows Insider-Builds.

HTTP/3 wird anhand des Headers alt-svc als Upgrade von HTTP/1.1 oder HTTP/2 erkannt. Das bedeutet, dass die erste Anforderung normalerweise HTTP/1.1 oder HTTP/2 verwendet, bevor der Wechsel zu HTTP/3 erfolgt. Http.Sys fügt den alt-svc-Header nicht automatisch hinzu, er muss von der Anwendung hinzugefügt werden. Der folgende Code ist ein Middleware-Beispiel, das den alt-svc-Antwort-Header hinzufügt.

app.Use((context, next) =>

{

context.Response.Headers.AltSvc = "h3=\":443\"";

return next(context);

});

Platzieren Sie den vorangehenden Code frühzeitig in der Anforderungspipeline.

Http.Sys unterstützt auch das Senden einer ALTSVC-HTTP/2-Protokollnachricht statt eines Antwortheaders, um den Client zu benachrichtigen, dass HTTP/3 verfügbar ist. Siehe dazu den EnableAltSvc-Registrierungsschlüssel. Dazu werden netsh sslcert-Bindungen benötigt, die anstelle von IP-Adressen Hostnamen verwenden.

Authentifizierung im Kernelmodus mit Kerberos

HTTP.sys delegiert zur Authentifizierung im Kernelmodus mit dem Kerberos-Authentifizierungsprotokoll. Die Benutzermodusauthentifizierung wird nicht von Kerberos und HTTP.sys unterstützt. Das Computerkonto muss verwendet werden, um das Kerberos-Token/-Ticket zu entschlüsseln, das von Active Directory abgerufen und vom Client an den Server weitergeleitet wird, um den Benutzer zu authentifizieren. Registrieren Sie den Dienstprinzipalnamen (SPN) für den Host, nicht für den Benutzer der App.

Wie HTTP.sys verwendet wird

Konfigurieren der ASP.NET Core-App für die Verwendung von HTTP.sys

Rufen Sie die Erweiterungsmethode UseHttpSys auf, wenn Sie den Host erstellen, und geben Sie dabei alle erforderlichen HttpSysOptions-Objekte an. Im folgenden Beispiel werden Optionen auf ihre Standardwerte festgelegt:

public static IHostBuilder CreateHostBuilder(string[] args) =>

Host.CreateDefaultBuilder(args)

.ConfigureWebHostDefaults(webBuilder =>

{

webBuilder.UseHttpSys(options =>

{

options.AllowSynchronousIO = false;

options.Authentication.Schemes = AuthenticationSchemes.None;

options.Authentication.AllowAnonymous = true;

options.MaxConnections = null;

options.MaxRequestBodySize = 30000000;

options.UrlPrefixes.Add("http://localhost:5005");

});

webBuilder.UseStartup<Startup>();

});

Die weitere Konfiguration von HTTP.sys erfolgt über Registrierungseinstellungen.

Weitere Informationen zu den HTTP.sys-Optionen finden Sie unter HttpSysOptions.

MaxRequestBodySize

Die maximal zulässige Größe eines Anforderungstexts in Bytes. Wenn dieser Wert auf null festgelegt wird, ist die maximale Größe für Anforderungstexte unbegrenzt. Dieser Grenzwert wirkt sich nicht auf Verbindungen aus, für die ein Upgrade durchgeführt wurde – diese sind immer unbegrenzt.

Die empfohlene Methode zum Überschreiben des Grenzwerts in einer ASP.NET Core MVC-App für eine einzelne IActionResult besteht darin, das attribut RequestSizeLimitAttribute für eine Aktionsmethode zu verwenden:

[RequestSizeLimit(100000000)]

public IActionResult MyActionMethod()

Eine Ausnahme wird ausgelöst, wenn die App versucht, den Grenzwert einer Anforderung zu konfigurieren, nachdem die App bereits mit dem Lesen der Anforderung begonnen hat. Sie können eine IsReadOnly-Eigenschaft verwenden, um darauf hinzuweisen, dass sich die MaxRequestBodySize-Eigenschaft im schreibgeschützten Zustand befindet, der Grenzwert also nicht mehr konfiguriert werden kann.

Wenn die App MaxRequestBodySize pro Anforderung außer Kraft setzen sollte, verwenden Sie das IHttpMaxRequestBodySizeFeature:

public void Configure(IApplicationBuilder app, IWebHostEnvironment env,

ILogger<Startup> logger, IServer server)

{

app.Use(async (context, next) =>

{

context.Features.Get<IHttpMaxRequestBodySizeFeature>()

.MaxRequestBodySize = 10 * 1024;

var serverAddressesFeature =

app.ServerFeatures.Get<IServerAddressesFeature>();

var addresses = string.Join(", ", serverAddressesFeature?.Addresses);

logger.LogInformation("Addresses: {Addresses}", addresses);

await next.Invoke();

});

if (env.IsDevelopment())

{

app.UseDeveloperExceptionPage();

}

else

{

app.UseExceptionHandler("/Error");

}

app.UseStaticFiles();

app.UseRouting();

app.UseEndpoints(endpoints =>

{

endpoints.MapRazorPages();

});

}

Wenn Sie Visual Studio verwenden, stellen Sie sicher, dass die App nicht für die Ausführung von IIS oder IIS Express konfiguriert ist.

In Visual Studio ist das Standardstartprofil für IIS Express vorgesehen. Wenn das Projekt als Konsolen-App ausgeführt werden soll, ändern Sie das ausgewählte Profil manuell, wie im folgenden Screenshot dargestellt:

Konfigurieren von Windows Server

Bestimmen Sie die Ports, die für die App geöffnet werden sollen, und verwenden Sie Windows Firewall oder die New-NetFirewallRule PowerShell-Cmdlet, um Firewallports zu öffnen, um den Datenverkehr zu HTTP.syszu erreichen. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Öffnen Sie beim Bereitstellen auf einer Azure-VM die Ports in der Network-Sicherheitsgruppe. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Beziehen Sie X.509-Zertifikate und installieren Sie sie, falls erforderlich.

Erstellen Sie auf Windows selbstsignierte Zertifikate mithilfe des PowerShell-Cmdlets New-SelfSignedCertificate. Ein nicht unterstütztes Beispiel finden Sie unter UpdateIISExpressSSLForChrome.ps1.

Installieren Sie entweder selbstsignierte oder von einer Zertifizierungsstelle signierte Zertifikate im Speicher Lokale Maschine>Persönlich des Servers.

Wenn die App eine frameworkabhängige Bereitstellung ist, installieren Sie .NET, .NET Framework oder beides (wenn die App eine .NET App für das .NET Framework ist).

- .NET: Wenn die App .NET erfordert, rufen Sie das .NET Runtime-Installationsprogramm aus .NET Downloads ab und führen Sie sie aus. Installieren Sie nicht das vollständige SDK auf dem Server.

- .NET Framework: Wenn die App .NET Framework erfordert, lesen Sie das .NET Framework-Installationshandbuch. Installieren Sie das erforderliche .NET Framework. Das Installationsprogramm für das neueste .NET Framework ist auf der Seite .NET Downloads verfügbar.

Wenn die App als eigenständige Bereitstellung vorliegt, umfasst sie die Runtime in ihrer Bereitstellung. Es ist keine Frameworkinstallation auf dem Server erforderlich.

Konfigurieren Sie URLs und Ports in der App.

Standardmäßig bindet ASP.NET Core an

http://localhost:5000. Zum Konfigurieren von URL-Präfixen und Ports stehen folgende Optionen zur Verfügung:- UseUrls

- Befehlszeilenargument

urls - Umgebungsvariable

ASPNETCORE_URLS - UrlPrefixes

Das folgende Codebeispiel zeigt, wie Sie UrlPrefixes mit der lokalen IP-Adresse

10.0.0.4des Servers auf Port 443 verwenden:public static IHostBuilder CreateHostBuilder(string[] args) => Host.CreateDefaultBuilder(args) .ConfigureWebHostDefaults(webBuilder => { webBuilder.UseHttpSys(options => { options.UrlPrefixes.Add("https://10.0.0.4:443"); }); webBuilder.UseStartup<Startup>(); });Ein Vorteil von

UrlPrefixesbesteht darin, dass bei falsch formatierten Präfixen sofort eine Fehlermeldung generiert wird.Die Einstellungen in

UrlPrefixesüberschreiben die Einstellungen fürUseUrls/urls/ASPNETCORE_URLS. Daher bietenUseUrls,urlsund die UmgebungsvariableASPNETCORE_URLSden Vorteil, dass sie den Wechsel zwischen Kestrel und HTTP.sys vereinfachen.HTTP.sys verwendet die HTTP Server-API-UrlPrefix-Zeichenfolgenformate.

Warning

Allgemeine Platzhalterbindungen (

http://*:80/undhttp://+:80) dürfen nicht verwendet werden. Platzhalterbindungen auf oberster Ebene gefährden die Sicherheit Ihrer App. Dies gilt für starke und schwache Platzhalter. Verwenden Sie statt Platzhaltern explizite Hostnamen oder IP-Adressen. Platzhalterbindungen in untergeordneten Domänen (z.B.*.mysub.com) stellen kein Sicherheitsrisiko dar, wenn Sie die gesamte übergeordnete Domäne steuern (im Gegensatz zu*.com, das angreifbar ist). Weitere Informationen finden Sie unter RFC 9110: Abschnitt 7.2. Host und :authority.URL-Präfixe können vorab auf dem Server registriert werden.

Das integrierte Tool für die Konfiguration von HTTP.sys ist netsh.exe. Mithilfe von netsh.exe können Sie URL-Präfixe reservieren und X.509-Zertifikate zuweisen. Das Tool erfordert Administratorrechte.

Verwenden Sie das Tool netsh.exe, um die URLs für die App zu registrieren:

netsh http add urlacl url=<URL> user=<USER>-

<URL>: Der vollqualifizierte Uniform Resource Locator (URL). Verwenden Sie keine Platzhalterbindung. Verwenden Sie einen gültigen Hostnamen oder eine gültige lokale IP-Adresse. Die URL muss einen nachgestellten Schrägstrich enthalten. -

<USER>: gibt den Benutzer oder den Benutzergruppennamen an

Im folgenden Beispiel ist die lokale IP-Adresse des Servers

10.0.0.4:netsh http add urlacl url=https://10.0.0.4:443/ user=UsersWenn eine URL registriert ist, antwortet das Tool mit

URL reservation successfully added.Verwenden Sie zum Löschen einer registrierten URL den Befehl

delete urlacl:netsh http delete urlacl url=<URL>-

Registrieren Sie X.509-Zertifikate auf dem Server.

Verwenden Sie das Tool netsh.exe, um Zertifikate für die App zu registrieren:

netsh http add sslcert ipport=<IP>:<PORT> certhash=<THUMBPRINT> appid="{<GUID>}"-

<IP>: gibt die lokale IP-Adresse für die Bindung an. Verwenden Sie keine Platzhalterbindung. Verwenden Sie eine gültige IP-Adresse. -

<PORT>: gibt den Port für die Bindung an -

<THUMBPRINT>: der X.509-Zertifikatsfingerabdruck -

<GUID>: eine vom Entwickler generierte GUID zur Darstellung der App zu Informationszwecken

Speichern Sie die GUID zu Referenzzwecken in der App als Paket-Tag:

- In Visual Studio:

- Öffnen Sie die Projekteigenschaften der App, indem Sie mit der rechten Maustaste auf die App in Projektmappen-Explorer klicken und Properties auswählen.

- Wählen Sie die Registerkarte Paket aus.

- Geben Sie die GUID ein, die Sie im Feld Tags erstellt haben.

- Wenn Visual Studio nicht verwendet wird:

Öffnen Sie die Projektdatei der App.

Fügen Sie einer neuen oder vorhandenen

<PropertyGroup>mit der von Ihnen erstellten GUID eine<PackageTags>-Eigenschaft hinzu:<PropertyGroup> <PackageTags>00001111-aaaa-2222-bbbb-3333cccc4444</PackageTags> </PropertyGroup>

Im folgenden Beispiel:

- Die lokale IP-Adresse des Servers lautet

10.0.0.4. - Ein zufälliger Online-GUID-Generator stellt den Wert

appidbereit.

netsh http add sslcert ipport=10.0.0.4:443 certhash=b66ee04419d4ee37464ab8785ff02449980eae10 appid="{00001111-aaaa-2222-bbbb-3333cccc4444}"Wenn ein Zertifikat registriert ist, antwortet das Tool mit

SSL Certificate successfully added.Verwenden Sie zum Löschen einer Zertifikatsregistrierung den Befehl

delete sslcert:netsh http delete sslcert ipport=<IP>:<PORT>Referenzdokumentation für netsh.exe:

-

Führen Sie die App aus.

Administratorberechtigungen sind nicht erforderlich, um die App auszuführen, wenn die Verbindung zum lokalen Host über HTTP (nicht HTTPS) mit einer Portnummer größer als 1024 erfolgt. Für andere Konfigurationen (z.B. über eine lokale IP-Adresse oder Bindung an Port 443) führen Sie die App mit Administratorberechtigungen aus.

Die App antwortet auf die öffentliche IP-Adresse des Servers. In diesem Beispiel wird der Server aus dem Internet mit seiner öffentlichen IP-Adresse

104.214.79.47erreicht.In diesem Beispiel wird ein Entwicklungszertifikat verwendet. Die Seite wird sicher geladen, nachdem die Warnung vor nicht vertrauenswürdigen Zertifikaten des Browsers umgangen wurde.

Proxyserver und Lastenausgleichsszenarien

Für Apps, die von HTTP.sys gehostet werden und mit Anforderungen aus dem Internet oder einem Unternehmensnetzwerk interagieren, ist möglicherweise eine zusätzliche Konfiguration erforderlich, wenn sie hinter Proxyservern und Lastenausgleichsmodulen hosten. Weitere Informationen finden Sie unter Configure ASP.NET Core für die Arbeit mit Proxyservern und Lastenausgleichsmodulen.

Erweiterte HTTP/2-Features zur Unterstützung von gRPC

Zusätzliche HTTP/2-Funktionen in HTTP.sys unterstützen gRPC, einschließlich der Unterstützung für Antwort-Trailer und das Senden von Reset-Frames.

Anforderungen zum Ausführen von gRPC mit HTTP.sys:

- Windows 11 Build 22000 oder höher Windows Server 2022 Build 20348 oder höher.

- TLS 1.2-Verbindung oder höher

Trailers

HTTP-Trailer ähneln den HTTP-Headern, jedoch werden sie erst gesendet, nachdem der Antwortkörper gesendet wurde. Für IIS und HTTP.sys werden nur HTTP/2-Antwort-Trailer unterstützt.

if (httpContext.Response.SupportsTrailers())

{

httpContext.Response.DeclareTrailer("trailername");

// Write body

httpContext.Response.WriteAsync("Hello world");

httpContext.Response.AppendTrailer("trailername", "TrailerValue");

}

Im vorherigen Beispielcode:

-

SupportsTrailersstellt sicher, dass Nachspanne für die Antwort unterstützt werden. -

DeclareTrailerfügt den angegebenen Trailer-Namen zumTrailerAntwortheader hinzu. Das Deklarieren des Trailers einer Antwort ist optional, wird jedoch empfohlen. WennDeclareTraileraufgerufen wird, muss dies geschehen, bevor die Antwort-Header gesendet werden. - fügt

AppendTrailerden Nachspann an.

Reset

Durch die Option „Zurücksetzen“ kann der Server eine HTTP/2-Anforderung mit einem angegebenen Fehlercode zurücksetzen. Eine Anforderung zum Zurücksetzen wird als abgebrochen angesehen.

var resetFeature = httpContext.Features.Get<IHttpResetFeature>();

resetFeature.Reset(errorCode: 2);

Reset gibt im vorangehenden Codebeispiel den Fehlercode INTERNAL_ERROR an. Weitere Informationen zu HTTP/2-Fehlercodes finden Sie im Abschnitt HTTP/2-Spezifikationsfehlercode.

Weitere Ressourcen

- Aktivieren Sie die Windows-Authentifizierung mit HTTP.sys

- HTTP-Server-API

- aspnet/HttpSysServer GitHub Repository (Quellcode)

- Der Host

- Fehlerbehebung und Debugging von ASP.NET Core-Projekten

HTTP.sys ist ein Webserver für ASP.NET Core, der nur auf Windows ausgeführt wird. HTTP.sys stellt eine Alternative zum Kestrel-Server dar und bietet einige Features, die in Kestrel fehlen.

Important

HTTP.sys ist nicht mit dem ASP.NET Core Module kompatibel und kann nicht mit IIS oder IIS Express verwendet werden.

HTTP.sys unterstützt die folgenden Features:

- Windows Authentication

- Portteilung

- HTTPS mit SNI

- HTTP/2 über TLS (Windows 10 oder höher)

- Direkte Dateiübertragung

- Zwischenspeichern von Antworten

- WebSockets (Windows 8 oder höher)

Unterstützte Windows Versionen:

- Windows 7 oder höher

- Windows Server 2008 R2 oder höher

Anzeigen oder Herunterladen von Beispielcode (Vorgehensweise zum Herunterladen)

Wann sollte HTTP.sys verwendet werden?

HTTP.sys eignet sich für Bereitstellungen, auf die Folgendes zutrifft:

Sie müssen den Server ohne IIS direkt mit dem Internet verbinden.

Eine interne Bereitstellung erfordert ein Feature, das in Kestrel nicht verfügbar ist. Weitere Informationen finden Sie unter Kestrel im Vergleich zu HTTP.sys.

Bei HTTP.sys handelt es sich um eine ausgereifte Technologie, die Schutz vor vielen Arten von Angriffen bietet und zudem die Stabilität, Sicherheit und Skalierbarkeit eines Webservers mit vollem Funktionsumfang bereitstellt. IIS selbst wird auf HTTP.sys als HTTP-Listener ausgeführt.

HTTP/2-Unterstützung

HTTP/2 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2016/Windows 10 oder höher

- ALPN-Verbindung (Application-Layer Protocol Negotiation)

- TLS 1.2-Verbindung oder höher

Wenn eine HTTP/2-Verbindung hergestellt wurde, meldet HttpRequest.ProtocolHTTP/2.

HTTP/2 ist standardmäßig aktiviert. Wenn keine HTTP/2-Verbindung hergestellt wird, wird die Verbindung auf HTTP/1.1 zurückgesetzt. In einer zukünftigen Version von Windows stehen HTTP/2-Konfigurationskennzeichnungen zur Verfügung, einschließlich der Möglichkeit, HTTP/2 mit HTTP.syszu deaktivieren.

Authentifizierung im Kernelmodus mit Kerberos

HTTP.sys delegiert zur Authentifizierung im Kernelmodus mit dem Kerberos-Authentifizierungsprotokoll. Die Benutzermodusauthentifizierung wird nicht von Kerberos und HTTP.sys unterstützt. Das Computerkonto muss verwendet werden, um das Kerberos-Token/-Ticket zu entschlüsseln, das von Active Directory abgerufen und vom Client an den Server weitergeleitet wird, um den Benutzer zu authentifizieren. Registrieren Sie den Dienstprinzipalnamen (SPN) für den Host, nicht für den Benutzer der App.

Wie HTTP.sys verwendet wird

Konfigurieren der ASP.NET Core-App für die Verwendung von HTTP.sys

Rufen Sie die Erweiterungsmethode UseHttpSys auf, wenn Sie den Host erstellen, und geben Sie dabei alle erforderlichen HttpSysOptions-Objekte an. Im folgenden Beispiel werden Optionen auf ihre Standardwerte festgelegt:

public static IHostBuilder CreateHostBuilder(string[] args) =>

Host.CreateDefaultBuilder(args)

.ConfigureWebHostDefaults(webBuilder =>

{

webBuilder.UseHttpSys(options =>

{

options.AllowSynchronousIO = false;

options.Authentication.Schemes = AuthenticationSchemes.None;

options.Authentication.AllowAnonymous = true;

options.MaxConnections = null;

options.MaxRequestBodySize = 30000000;

options.UrlPrefixes.Add("http://localhost:5005");

});

webBuilder.UseStartup<Startup>();

});

Die weitere Konfiguration von HTTP.sys erfolgt über Registrierungseinstellungen.

Optionen für HTTP.sys

| Property | Description | Default |

|---|---|---|

| AllowSynchronousIO | Hiermit steuern Sie, ob eine synchrone Eingabe/Ausgabe für HttpContext.Request.Body und HttpContext.Response.Body zulässig ist. |

false |

| Authentication.AllowAnonymous | Anonyme Anforderungen zulassen. | true |

| Authentication.Schemes | Hiermit geben Sie die zulässigen Authentifizierungsschemas an. Diese Eigenschaft kann jederzeit vor dem Verwerfen des Listeners geändert werden. Die Werte werden durch die AuthenticationSchemes-Enumeration bereitgestellt: Basic, Kerberos, Negotiate, None und NTLM. |

None |

| EnableResponseCaching | Hiermit wird das Caching im Kernelmodus für Antworten mit geeigneten Headern versucht. Die Antwort enthält möglicherweise keine Set-Cookie-, Vary- oder Pragma-Header. Es muss einen Cache-Control-Header enthalten, der vom Typ public ist und entweder einen shared-max-age- oder max-age-Wert oder einen Expires-Header. |

true |

| Http503Verbosity | Das Verhalten von „HTTP.sys“, wenn Anforderungen aufgrund von Drosselungsbedingungen abgelehnt werden. |

Http503VerbosityLevel. Grundlagen |

| MaxAccepts | Die maximale Anzahl gleichzeitiger Aufrufe. | 5 × -Umgebung. Prozessoranzahl |

| MaxConnections | Die maximale Anzahl an gleichzeitigen Verbindungen, die akzeptiert werden. Verwenden Sie -1, um eine unbegrenzte Anzahl anzugeben. Verwenden Sie null, um die computerübergreifende Einstellung der Registrierung zu verwenden. |

null(machine-wide setting) |

| MaxRequestBodySize | Informationen hierzu finden Sie im Abschnitt MaxRequestBodySize. | 30000000 Bytes (~28,6 MB) |

| RequestQueueLimit | Die maximale Anzahl von Anforderungen, die in der Warteschlange gespeichert werden können. | 1000 |

RequestQueueMode |

Hiermit wird angegeben, ob der Server für die Erstellung und Konfiguration der Anforderungswarteschlange verantwortlich ist oder ob ein Anfügen an eine bestehende Warteschlange erfolgen soll. Die meisten vorhandenen Konfigurationsoptionen gelten beim Anfügen an eine vorhandene Warteschlange nicht. |

RequestQueueMode.Create |

RequestQueueName |

Der Name der HTTP.sys-Anforderungswarteschlange. |

null (Anonyme Warteschlange) |

| ThrowWriteExceptions | Hiermit geben Sie an, ob Schreibvorgänge für Antworttext, die einen Fehler zurückgeben, weil die Verbindung zum Client getrennt wird, eine Ausnahme auslösen oder normal beendet werden. | false(normal beenden) |

| Timeouts | Machen Sie die HTTP.sys-Konfiguration TimeoutManager verfügbar. Diese kann auch in der Registrierung konfiguriert werden. Unter folgenden API-Links finden Sie Informationen zu den einzelnen Einstellungen sowie die Standardwerte:

|

|

| UrlPrefixes | Geben Sie die UrlPrefixCollection an, die bei „HTTP.sys“ registriert werden soll. Besonders nützlich ist die Eigenschaft UrlPrefixCollection.Add, mit der Sie der Sammlung ein Präfix hinzufügen können. Diese Eigenschaften können jederzeit vor dem Löschen des Listeners geändert werden. |

MaxRequestBodySize

Die maximal zulässige Größe eines Anforderungstexts in Bytes. Wenn dieser Wert auf null festgelegt wird, ist die maximale Größe für Anforderungstexte unbegrenzt. Dieser Grenzwert wirkt sich nicht auf Verbindungen aus, für die ein Upgrade durchgeführt wurde – diese sind immer unbegrenzt.

Die empfohlene Methode zum Überschreiben des Grenzwerts in einer ASP.NET Core MVC-App für eine einzelne IActionResult besteht darin, das attribut RequestSizeLimitAttribute für eine Aktionsmethode zu verwenden:

[RequestSizeLimit(100000000)]

public IActionResult MyActionMethod()

Eine Ausnahme wird ausgelöst, wenn die App versucht, den Grenzwert einer Anforderung zu konfigurieren, nachdem die App bereits mit dem Lesen der Anforderung begonnen hat. Sie können eine IsReadOnly-Eigenschaft verwenden, um darauf hinzuweisen, dass sich die MaxRequestBodySize-Eigenschaft im schreibgeschützten Zustand befindet, der Grenzwert also nicht mehr konfiguriert werden kann.

Wenn die App MaxRequestBodySize pro Anforderung außer Kraft setzen sollte, verwenden Sie das IHttpMaxRequestBodySizeFeature:

public void Configure(IApplicationBuilder app, IWebHostEnvironment env,

ILogger<Startup> logger, IServer server)

{

app.Use(async (context, next) =>

{

context.Features.Get<IHttpMaxRequestBodySizeFeature>()

.MaxRequestBodySize = 10 * 1024;

var serverAddressesFeature =

app.ServerFeatures.Get<IServerAddressesFeature>();

var addresses = string.Join(", ", serverAddressesFeature?.Addresses);

logger.LogInformation("Addresses: {Addresses}", addresses);

await next.Invoke();

});

if (env.IsDevelopment())

{

app.UseDeveloperExceptionPage();

}

else

{

app.UseExceptionHandler("/Error");

}

app.UseStaticFiles();

app.UseRouting();

app.UseEndpoints(endpoints =>

{

endpoints.MapRazorPages();

});

}

Wenn Sie Visual Studio verwenden, stellen Sie sicher, dass die App nicht für die Ausführung von IIS oder IIS Express konfiguriert ist.

In Visual Studio ist das Standardstartprofil für IIS Express vorgesehen. Wenn das Projekt als Konsolen-App ausgeführt werden soll, ändern Sie das ausgewählte Profil manuell, wie im folgenden Screenshot dargestellt:

Konfigurieren von Windows Server

Bestimmen Sie die Ports, die für die App geöffnet werden sollen, und verwenden Sie Windows Firewall oder die New-NetFirewallRule PowerShell-Cmdlet, um Firewallports zu öffnen, um den Datenverkehr zu HTTP.syszu erreichen. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Öffnen Sie beim Bereitstellen auf einer Azure-VM die Ports in der Network-Sicherheitsgruppe. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Beziehen Sie X.509-Zertifikate und installieren Sie sie, falls erforderlich.

Erstellen Sie auf Windows selbstsignierte Zertifikate mithilfe des PowerShell-Cmdlets New-SelfSignedCertificate. Ein nicht unterstütztes Beispiel finden Sie unter UpdateIISExpressSSLForChrome.ps1.

Installieren Sie entweder selbstsignierte oder von einer Zertifizierungsstelle signierte Zertifikate im Speicher Lokale Maschine>Persönlich des Servers.

Wenn die App eine frameworkabhängige Bereitstellung ist, installieren Sie .NET, .NET Framework oder beides (wenn die App eine .NET App für das .NET Framework ist).

- .NET: Wenn die App .NET erfordert, rufen Sie das .NET Runtime-Installationsprogramm aus .NET Downloads ab und führen Sie sie aus. Installieren Sie nicht das vollständige SDK auf dem Server.

- .NET Framework: Wenn die App .NET Framework erfordert, lesen Sie das .NET Framework-Installationshandbuch. Installieren Sie das erforderliche .NET Framework. Das Installationsprogramm für das neueste .NET Framework ist auf der Seite .NET Downloads verfügbar.

Wenn die App als eigenständige Bereitstellung vorliegt, umfasst sie die Runtime in ihrer Bereitstellung. Es ist keine Frameworkinstallation auf dem Server erforderlich.

Konfigurieren Sie URLs und Ports in der App.

Standardmäßig bindet ASP.NET Core an

http://localhost:5000. Zum Konfigurieren von URL-Präfixen und Ports stehen folgende Optionen zur Verfügung:- UseUrls

- Befehlszeilenargument

urls - Umgebungsvariable

ASPNETCORE_URLS - UrlPrefixes

Das folgende Codebeispiel zeigt, wie Sie UrlPrefixes mit der lokalen IP-Adresse

10.0.0.4des Servers auf Port 443 verwenden:public static IHostBuilder CreateHostBuilder(string[] args) => Host.CreateDefaultBuilder(args) .ConfigureWebHostDefaults(webBuilder => { webBuilder.UseHttpSys(options => { options.UrlPrefixes.Add("https://10.0.0.4:443"); }); webBuilder.UseStartup<Startup>(); });Ein Vorteil von

UrlPrefixesbesteht darin, dass bei falsch formatierten Präfixen sofort eine Fehlermeldung generiert wird.Die Einstellungen in

UrlPrefixesüberschreiben die Einstellungen fürUseUrls/urls/ASPNETCORE_URLS. Daher bietenUseUrls,urlsund die UmgebungsvariableASPNETCORE_URLSden Vorteil, dass sie den Wechsel zwischen Kestrel und HTTP.sys vereinfachen.HTTP.sys verwendet die HTTP Server-API-UrlPrefix-Zeichenfolgenformate.

Warning

Allgemeine Platzhalterbindungen (

http://*:80/undhttp://+:80) dürfen nicht verwendet werden. Platzhalterbindungen auf oberster Ebene gefährden die Sicherheit Ihrer App. Dies gilt für starke und schwache Platzhalter. Verwenden Sie statt Platzhaltern explizite Hostnamen oder IP-Adressen. Platzhalterbindungen in untergeordneten Domänen (z.B.*.mysub.com) stellen kein Sicherheitsrisiko dar, wenn Sie die gesamte übergeordnete Domäne steuern (im Gegensatz zu*.com, das angreifbar ist). Weitere Informationen finden Sie unter RFC 9110: Abschnitt 7.2. Host und :authority.URL-Präfixe können vorab auf dem Server registriert werden.

Das integrierte Tool für die Konfiguration von HTTP.sys ist netsh.exe. Mithilfe von netsh.exe können Sie URL-Präfixe reservieren und X.509-Zertifikate zuweisen. Das Tool erfordert Administratorrechte.

Verwenden Sie das Tool netsh.exe, um die URLs für die App zu registrieren:

netsh http add urlacl url=<URL> user=<USER>-

<URL>: Der vollqualifizierte Uniform Resource Locator (URL). Verwenden Sie keine Platzhalterbindung. Verwenden Sie einen gültigen Hostnamen oder eine gültige lokale IP-Adresse. Die URL muss einen nachgestellten Schrägstrich enthalten. -

<USER>: gibt den Benutzer oder den Benutzergruppennamen an

Im folgenden Beispiel ist die lokale IP-Adresse des Servers

10.0.0.4:netsh http add urlacl url=https://10.0.0.4:443/ user=UsersWenn eine URL registriert ist, antwortet das Tool mit

URL reservation successfully added.Verwenden Sie zum Löschen einer registrierten URL den Befehl

delete urlacl:netsh http delete urlacl url=<URL>-

Registrieren Sie X.509-Zertifikate auf dem Server.

Verwenden Sie das Tool netsh.exe, um Zertifikate für die App zu registrieren:

netsh http add sslcert ipport=<IP>:<PORT> certhash=<THUMBPRINT> appid="{<GUID>}"-

<IP>: gibt die lokale IP-Adresse für die Bindung an. Verwenden Sie keine Platzhalterbindung. Verwenden Sie eine gültige IP-Adresse. -

<PORT>: gibt den Port für die Bindung an -

<THUMBPRINT>: der X.509-Zertifikatsfingerabdruck -

<GUID>: eine vom Entwickler generierte GUID zur Darstellung der App zu Informationszwecken

Speichern Sie die GUID zu Referenzzwecken in der App als Paket-Tag:

- In Visual Studio:

- Öffnen Sie die Projekteigenschaften der App, indem Sie mit der rechten Maustaste auf die App in Projektmappen-Explorer klicken und Properties auswählen.

- Wählen Sie die Registerkarte Paket aus.

- Geben Sie die GUID ein, die Sie im Feld Tags erstellt haben.

- Wenn Visual Studio nicht verwendet wird:

Öffnen Sie die Projektdatei der App.

Fügen Sie einer neuen oder vorhandenen

<PropertyGroup>mit der von Ihnen erstellten GUID eine<PackageTags>-Eigenschaft hinzu:<PropertyGroup> <PackageTags>00001111-aaaa-2222-bbbb-3333cccc4444</PackageTags> </PropertyGroup>

Im folgenden Beispiel:

- Die lokale IP-Adresse des Servers lautet

10.0.0.4. - Ein zufälliger Online-GUID-Generator stellt den Wert

appidbereit.

netsh http add sslcert ipport=10.0.0.4:443 certhash=b66ee04419d4ee37464ab8785ff02449980eae10 appid="{00001111-aaaa-2222-bbbb-3333cccc4444}"Wenn ein Zertifikat registriert ist, antwortet das Tool mit

SSL Certificate successfully added.Verwenden Sie zum Löschen einer Zertifikatsregistrierung den Befehl

delete sslcert:netsh http delete sslcert ipport=<IP>:<PORT>Referenzdokumentation für netsh.exe:

-

Führen Sie die App aus.

Administratorberechtigungen sind nicht erforderlich, um die App auszuführen, wenn die Verbindung zum lokalen Host über HTTP (nicht HTTPS) mit einer Portnummer größer als 1024 erfolgt. Für andere Konfigurationen (z.B. über eine lokale IP-Adresse oder Bindung an Port 443) führen Sie die App mit Administratorberechtigungen aus.

Die App antwortet auf die öffentliche IP-Adresse des Servers. In diesem Beispiel wird der Server aus dem Internet mit seiner öffentlichen IP-Adresse

104.214.79.47erreicht.In diesem Beispiel wird ein Entwicklungszertifikat verwendet. Die Seite wird sicher geladen, nachdem die Warnung vor nicht vertrauenswürdigen Zertifikaten des Browsers umgangen wurde.

Proxyserver und Lastenausgleichsszenarien

Für Apps, die von HTTP.sys gehostet werden und mit Anforderungen aus dem Internet oder einem Unternehmensnetzwerk interagieren, ist möglicherweise eine zusätzliche Konfiguration erforderlich, wenn sie hinter Proxyservern und Lastenausgleichsmodulen hosten. Weitere Informationen finden Sie unter Configure ASP.NET Core für die Arbeit mit Proxyservern und Lastenausgleichsmodulen.

Erweiterte HTTP/2-Features zur Unterstützung von gRPC

Zusätzliche HTTP/2-Funktionen in HTTP.sys unterstützen gRPC, einschließlich der Unterstützung für Antwort-Trailer und das Senden von Reset-Frames.

Anforderungen zum Ausführen von gRPC mit HTTP.sys:

- Windows 10, Betriebssystemversion 19041.508 oder höher

- TLS 1.2-Verbindung oder höher

Trailers

HTTP-Trailer ähneln den HTTP-Headern, jedoch werden sie erst gesendet, nachdem der Antwortkörper gesendet wurde. Für IIS und HTTP.sys werden nur HTTP/2-Antwort-Trailer unterstützt.

if (httpContext.Response.SupportsTrailers())

{

httpContext.Response.DeclareTrailer("trailername");

// Write body

httpContext.Response.WriteAsync("Hello world");

httpContext.Response.AppendTrailer("trailername", "TrailerValue");

}

Im vorherigen Beispielcode:

-

SupportsTrailersstellt sicher, dass Nachspanne für die Antwort unterstützt werden. -

DeclareTrailerfügt den angegebenen Trailer-Namen zumTrailerAntwortheader hinzu. Das Deklarieren des Trailers einer Antwort ist optional, wird jedoch empfohlen. WennDeclareTraileraufgerufen wird, muss dies geschehen, bevor die Antwort-Header gesendet werden. - fügt

AppendTrailerden Nachspann an.

Reset

Durch die Option „Zurücksetzen“ kann der Server eine HTTP/2-Anforderung mit einem angegebenen Fehlercode zurücksetzen. Eine Anforderung zum Zurücksetzen wird als abgebrochen angesehen.

var resetFeature = httpContext.Features.Get<IHttpResetFeature>();

resetFeature.Reset(errorCode: 2);

Reset gibt im vorangehenden Codebeispiel den Fehlercode INTERNAL_ERROR an. Weitere Informationen zu HTTP/2-Fehlercodes finden Sie im Abschnitt HTTP/2-Spezifikationsfehlercode.

Weitere Ressourcen

- Aktivieren Sie die Windows-Authentifizierung mit HTTP.sys

- HTTP-Server-API

- aspnet/HttpSysServer GitHub Repository (Quellcode)

- Der Host

- Fehlerbehebung und Debugging von ASP.NET Core-Projekten

HTTP.sys ist ein Webserver für ASP.NET Core, der nur auf Windows ausgeführt wird. HTTP.sys stellt eine Alternative zum Kestrel-Server dar und bietet einige Features, die in Kestrel fehlen.

Important

HTTP.sys ist nicht mit dem ASP.NET Core Module kompatibel und kann nicht mit IIS oder IIS Express verwendet werden.

HTTP.sys unterstützt die folgenden Features:

- Windows Authentication

- Portteilung

- HTTPS mit SNI

- HTTP/2 über TLS (Windows 10 oder höher)

- HTTP/3 über TLS (Windows 11 oder höher)

- Direkte Dateiübertragung

- Zwischenspeichern von Antworten

- WebSockets (Windows 8 oder höher)

- Anpassbare Sicherheitsdeskriptoren

Unterstützte Windows Versionen:

- Windows 7 oder höher

- Windows Server 2008 R2 oder höher

Anzeigen oder Herunterladen von Beispielcode (Vorgehensweise zum Herunterladen)

Wann sollte HTTP.sys verwendet werden?

HTTP.sys eignet sich für Bereitstellungen, auf die Folgendes zutrifft:

Sie müssen den Server ohne IIS direkt mit dem Internet verbinden.

Eine interne Bereitstellung erfordert ein Feature, das in Kestrel nicht verfügbar ist. Weitere Informationen finden Sie unter Kestrel im Vergleich zu HTTP.sys.

Bei HTTP.sys handelt es sich um eine ausgereifte Technologie, die Schutz vor vielen Arten von Angriffen bietet und zudem die Stabilität, Sicherheit und Skalierbarkeit eines Webservers mit vollem Funktionsumfang bereitstellt. IIS selbst wird auf HTTP.sys als HTTP-Listener ausgeführt.

HTTP/2-Unterstützung

HTTP/2 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2016/Windows 10 oder höher

- ALPN-Verbindung (Application-Layer Protocol Negotiation)

- TLS 1.2-Verbindung oder höher

Wenn eine HTTP/2-Verbindung hergestellt wurde, meldet HttpRequest.ProtocolHTTP/2.

HTTP/2 ist standardmäßig aktiviert. Wenn keine HTTP/2-Verbindung hergestellt wird, wird die Verbindung auf HTTP/1.1 zurückgesetzt. In einer zukünftigen Version von Windows stehen HTTP/2-Konfigurationskennzeichnungen zur Verfügung, einschließlich der Möglichkeit, HTTP/2 mit HTTP.syszu deaktivieren.

HTTP/3-Unterstützung

HTTP/3 ist für ASP.NET Core Apps aktiviert, wenn die folgenden Basisanforderungen erfüllt sind:

- Windows Server 2022/Windows 11 oder höher

- Es wird eine

https-URL-Bindung verwendet. - Eingestellt ist der EnableHttp3-Registrierungsschlüssel.

Die vorherigen Windows 11 Buildversionen erfordern möglicherweise die Verwendung eines Windows Insider-Builds.

HTTP/3 wird anhand des Headers alt-svc als Upgrade von HTTP/1.1 oder HTTP/2 erkannt. Das bedeutet, dass die erste Anforderung normalerweise HTTP/1.1 oder HTTP/2 verwendet, bevor der Wechsel zu HTTP/3 erfolgt. Http.Sys fügt den alt-svc-Header nicht automatisch hinzu, er muss von der Anwendung hinzugefügt werden. Der folgende Code ist ein Middleware-Beispiel, das den alt-svc-Antwort-Header hinzufügt.

app.Use((context, next) =>

{

context.Response.Headers.AltSvc = "h3=\":443\"";

return next(context);

});

Platzieren Sie den vorangehenden Code frühzeitig in der Anforderungspipeline.

Http.Sys unterstützt auch das Senden einer ALTSVC-HTTP/2-Protokollnachricht statt eines Antwortheaders, um den Client zu benachrichtigen, dass HTTP/3 verfügbar ist. Siehe dazu den EnableAltSvc-Registrierungsschlüssel. Dazu werden netsh sslcert-Bindungen benötigt, die anstelle von IP-Adressen Hostnamen verwenden.

Authentifizierung im Kernelmodus mit Kerberos

HTTP.sys delegiert zur Authentifizierung im Kernelmodus mit dem Kerberos-Authentifizierungsprotokoll. Die Benutzermodusauthentifizierung wird nicht von Kerberos und HTTP.sys unterstützt. Das Computerkonto muss verwendet werden, um das Kerberos-Token/-Ticket zu entschlüsseln, das von Active Directory abgerufen und vom Client an den Server weitergeleitet wird, um den Benutzer zu authentifizieren. Registrieren Sie den Dienstprinzipalnamen (SPN) für den Host, nicht für den Benutzer der App.

Unterstützung für Kernelmodus-Antwortpufferung

In einigen Szenarien können hohe Mengen kleiner Schreibvorgänge mit hoher Latenz zu erheblichen Leistungseinbußen für HTTP.sys führen. Diese Auswirkung ist auf das Fehlen eines Pipe-Puffers in der HTTP.sys-Implementierung zurückzuführen. Um die Leistung in diesen Szenarien zu verbessern, ist die Unterstützung für Antwortpuffer in HTTP.sys enthalten. Aktivieren Sie die Pufferung, indem Sie HttpSysOptions.EnableKernelResponseBuffering auf true festlegen.

Die Antwortpufferung sollte von einer App aktiviert werden, die synchrone E/A- oder asynchrone E/A-Vorgänge mit jeweils nicht mehr als einem ausstehenden Schreibvorgang ausführt. In diesen Szenarien kann die Antwortpufferung den Durchsatz gegenüber Verbindungen mit hoher Latenz erheblich verbessern.

Apps, die asynchrone E/A-Vorgänge verwenden und bei denen möglicherweise mehrere Schreibvorgänge gleichzeitig ausstehen, sollten dieses Flag nicht verwenden. Das Aktivieren dieses Flags kann zu einer höheren CPU- und Arbeitsspeicherauslastung durch HTTP.Sys führen.

Wie HTTP.sys verwendet wird

Konfigurieren der ASP.NET Core-App für die Verwendung von HTTP.sys

Rufen Sie die Erweiterungsmethode UseHttpSys auf, wenn Sie den Host erstellen, und geben Sie dabei alle erforderlichen HttpSysOptions-Objekte an. Im folgenden Beispiel werden Optionen auf ihre Standardwerte festgelegt:

using Microsoft.AspNetCore.Hosting.Server;

using Microsoft.AspNetCore.Hosting.Server.Features;

using Microsoft.AspNetCore.Http.Features;

using Microsoft.AspNetCore.Server.HttpSys;

var builder = WebApplication.CreateBuilder(args);

builder.WebHost.UseHttpSys(options =>

{

options.AllowSynchronousIO = false;

options.Authentication.Schemes = AuthenticationSchemes.None;

options.Authentication.AllowAnonymous = true;

options.MaxConnections = null;

options.MaxRequestBodySize = 30_000_000;

options.UrlPrefixes.Add("http://localhost:5005");

});

builder.Services.AddRazorPages();

var app = builder.Build();

Die weitere Konfiguration von HTTP.sys erfolgt über Registrierungseinstellungen.

Weitere Informationen zu den HTTP.sys-Optionen finden Sie unter HttpSysOptions.

MaxRequestBodySize

Die maximal zulässige Größe eines Anforderungstexts in Bytes. Wenn dieser Wert auf null festgelegt wird, ist die maximale Größe für Anforderungstexte unbegrenzt. Dieser Grenzwert wirkt sich nicht auf Verbindungen aus, für die ein Upgrade durchgeführt wurde – diese sind immer unbegrenzt.

Die empfohlene Methode zum Überschreiben des Grenzwerts in einer ASP.NET Core MVC-App für eine einzelne IActionResult besteht darin, das attribut RequestSizeLimitAttribute für eine Aktionsmethode zu verwenden:

[RequestSizeLimit(100000000)]

public IActionResult MyActionMethod()

Eine Ausnahme wird ausgelöst, wenn die App versucht, den Grenzwert einer Anforderung zu konfigurieren, nachdem die App bereits mit dem Lesen der Anforderung begonnen hat. Sie können eine IsReadOnly-Eigenschaft verwenden, um darauf hinzuweisen, dass sich die MaxRequestBodySize-Eigenschaft im schreibgeschützten Zustand befindet, der Grenzwert also nicht mehr konfiguriert werden kann.

Wenn die App MaxRequestBodySize pro Anforderung außer Kraft setzen sollte, verwenden Sie das IHttpMaxRequestBodySizeFeature:

app.Use((context, next) =>

{

context.Features.GetRequiredFeature<IHttpMaxRequestBodySizeFeature>()

.MaxRequestBodySize = 10 * 1024;

var server = context.RequestServices

.GetRequiredService<IServer>();

var serverAddressesFeature = server.Features

.GetRequiredFeature<IServerAddressesFeature>();

var addresses = string.Join(", ", serverAddressesFeature.Addresses);

var loggerFactory = context.RequestServices

.GetRequiredService<ILoggerFactory>();

var logger = loggerFactory.CreateLogger("Sample");

logger.LogInformation("Addresses: {addresses}", addresses);

return next(context);

});

Wenn Sie Visual Studio verwenden, stellen Sie sicher, dass die App nicht für die Ausführung von IIS oder IIS Express konfiguriert ist.

In Visual Studio ist das Standardstartprofil für IIS Express vorgesehen. Wenn das Projekt als Konsolen-App ausgeführt werden soll, ändern Sie das ausgewählte Profil manuell, wie im folgenden Screenshot dargestellt:

Konfigurieren von Windows Server

Bestimmen Sie die Ports, die für die App geöffnet werden sollen, und verwenden Sie Windows Firewall oder die New-NetFirewallRule PowerShell-Cmdlet, um Firewallports zu öffnen, um den Datenverkehr zu HTTP.syszu erreichen. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Öffnen Sie beim Bereitstellen auf einer Azure-VM die Ports in der Network-Sicherheitsgruppe. In den folgenden Befehlen und der Appkonfiguration wird Port 443 verwendet.

Beziehen Sie X.509-Zertifikate und installieren Sie sie, falls erforderlich.

Erstellen Sie auf Windows selbstsignierte Zertifikate mithilfe des PowerShell-Cmdlets New-SelfSignedCertificate. Ein nicht unterstütztes Beispiel finden Sie unter UpdateIISExpressSSLForChrome.ps1.

Installieren Sie entweder selbstsignierte oder von einer Zertifizierungsstelle signierte Zertifikate im Speicher Lokale Maschine>Persönlich des Servers.

Wenn die App eine frameworkabhängige Bereitstellung ist, installieren Sie .NET, .NET Framework oder beides (wenn die App eine .NET App für das .NET Framework ist).

- .NET: Wenn die App .NET erfordert, rufen Sie das .NET Runtime-Installationsprogramm aus .NET Downloads ab und führen Sie sie aus. Installieren Sie nicht das vollständige SDK auf dem Server.

- .NET Framework: Wenn die App .NET Framework erfordert, lesen Sie das .NET Framework-Installationshandbuch. Installieren Sie das erforderliche .NET Framework. Das Installationsprogramm für das neueste .NET Framework ist auf der Seite .NET Downloads verfügbar.

Wenn die App als eigenständige Bereitstellung vorliegt, umfasst sie die Runtime in ihrer Bereitstellung. Es ist keine Frameworkinstallation auf dem Server erforderlich.

Konfigurieren Sie URLs und Ports in der App.

Standardmäßig bindet ASP.NET Core an

http://localhost:5000. Zum Konfigurieren von URL-Präfixen und Ports stehen folgende Optionen zur Verfügung:- UseUrls

- Befehlszeilenargument

urls - Umgebungsvariable

ASPNETCORE_URLS - UrlPrefixes

Das folgende Codebeispiel zeigt, wie Sie UrlPrefixes mit der lokalen IP-Adresse

10.0.0.4des Servers auf Port 443 verwenden:var builder = WebApplication.CreateBuilder(args); builder.WebHost.UseHttpSys(options => { options.UrlPrefixes.Add("https://10.0.0.4:443"); }); builder.Services.AddRazorPages(); var app = builder.Build();Ein Vorteil von

UrlPrefixesbesteht darin, dass bei falsch formatierten Präfixen sofort eine Fehlermeldung generiert wird.Die Einstellungen in

UrlPrefixesüberschreiben die Einstellungen fürUseUrls/urls/ASPNETCORE_URLS. Daher bietenUseUrls,urlsund die UmgebungsvariableASPNETCORE_URLSden Vorteil, dass sie den Wechsel zwischen Kestrel und HTTP.sys vereinfachen.HTTP.sys erkennt zwei Arten von Wildcards in URL-Präfixen:

-

*ist eine schwache Bindung, auch bekannt als Fallbackbindung. Wenn das URL-Präfixhttp://*:5000lautet und etwas anderes an Port 5000 gebunden ist, wird diese Bindung nicht verwendet. -

+ist eine starke Bindung. Wenn das URL-Präfixhttp://+:5000lautet, wird diese Bindung vor anderen Port 5000-Bindungen verwendet.

Weitere Informationen finden Sie unter UrlPrefix-Zeichenfolgen.

Warning

Allgemeine Platzhalterbindungen (

http://*:80/undhttp://+:80) dürfen nicht verwendet werden. Platzhalterbindungen auf oberster Ebene gefährden die Sicherheit Ihrer App. Dies gilt für starke und schwache Platzhalter. Verwenden Sie statt Platzhaltern explizite Hostnamen oder IP-Adressen. Platzhalterbindungen in untergeordneten Domänen (z.B.*.mysub.com) stellen kein Sicherheitsrisiko dar, wenn Sie die gesamte übergeordnete Domäne steuern (im Gegensatz zu*.com, das angreifbar ist). Weitere Informationen finden Sie unter RFC 9110: Abschnitt 7.2. Host und :authority.Die meisten Konfigurationen für Apps und Container definieren nur einen Port für die Überwachung, z. B. Port 80, ohne andere Einschränkungen wie host oder Pfad anzugeben. HTTP_PORTS und HTTPS_PORTS sind Konfigurationsschlüssel, die die Lauschports für Kestrel- und HTTP.sys-Server angeben. Sie können die Schlüssel als Umgebungsvariablen angeben, die mit den