Verwalten von Authentifizierungsmethoden für Microsoft Entra ID

Microsoft Entra ID ermöglicht die Verwendung verschiedener Authentifizierungsmethoden, um eine Vielzahl von Anmeldeszenarien zu unterstützen. Administratoren können jede Methode entsprechend ihren Zielen im Hinblick auf die Benutzererfahrung und Sicherheit konfigurieren. In diesem Thema wird erläutert, wie Sie Authentifizierungsmethoden für Microsoft Entra ID verwalten und wie sich Konfigurationsoptionen auf die Benutzeranmeldung und Kennwortzurücksetzung auswirken.

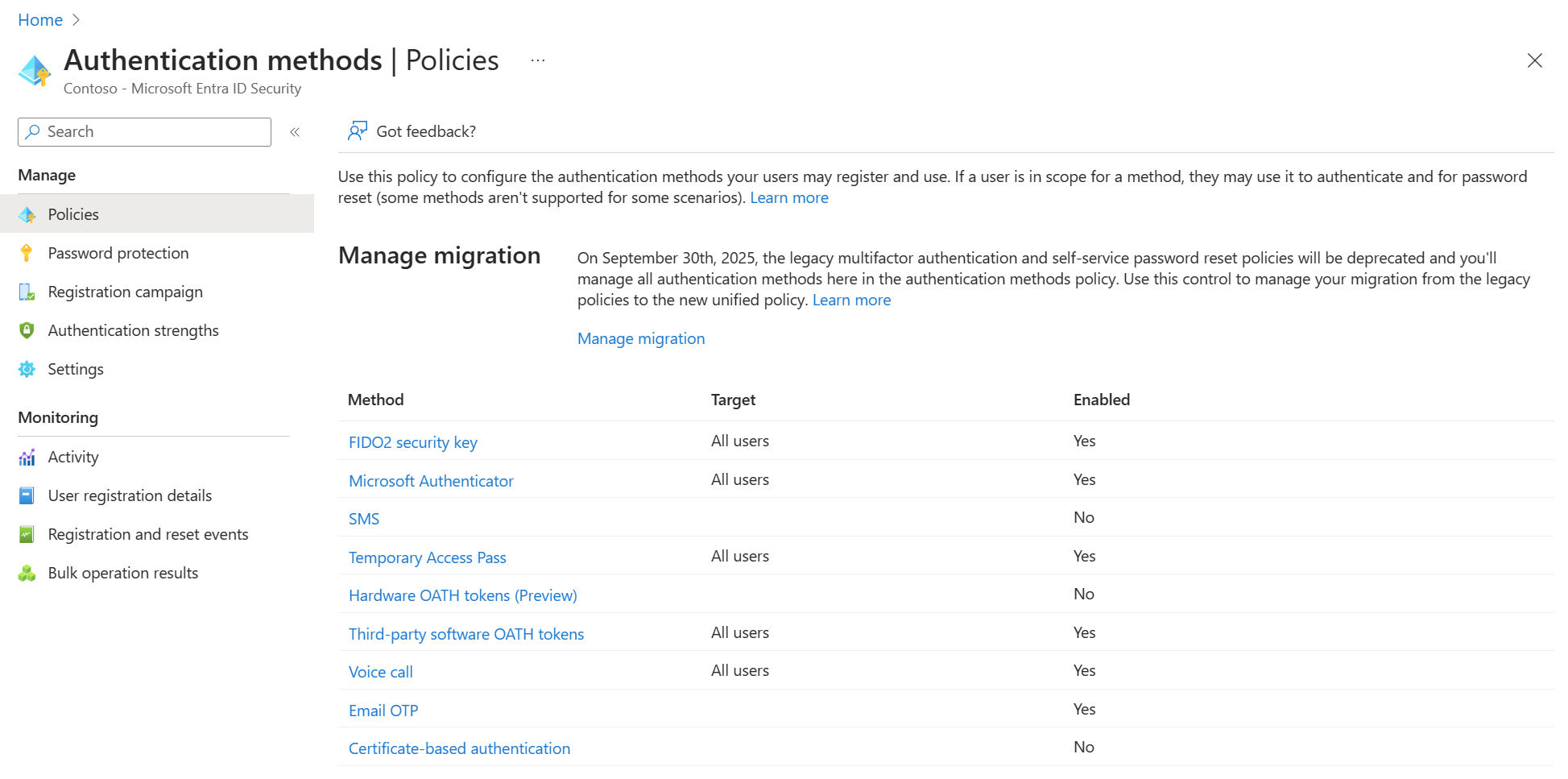

Richtlinien für Authentifizierungsmethoden

Es wird empfohlen, Authentifizierungsmethoden (einschließlich moderner Methoden wie kennwortlose Authentifizierung) mithilfe der Richtlinie für Authentifizierungsmethoden zu verwalten. Authentifizierungsrichtlinienadministratoren können diese Richtlinie bearbeiten, um Authentifizierungsmethoden für alle Benutzer oder bestimmte Gruppen zu aktivieren.

In der Richtlinie für Authentifizierungsmethoden aktivierte Methoden können in der Regel überall in Microsoft Entra ID verwendet werden – sowohl für die Authentifizierung als auch die Kennwortzurücksetzung. Einige Methoden sind jedoch grundsätzlich auf die Verwendung zur Authentifizierung (z. B. FIDO2 und Windows Hello for Business) und andere auf die Verwendung zur Kennwortzurücksetzung (z. B. Sicherheitsfragen) beschränkt. Wenn Sie mehr Kontrolle über die in einem bestimmten Authentifizierungsszenario verfügbaren Methoden haben möchten, können Sie das Feature Authentifizierungsstärken verwenden.

Die meisten Methoden verfügen auch über Konfigurationsparameter, mit denen die Verwendung der Methode präziser gesteuert werden kann. Wenn Sie Sprachanrufe aktivieren, können Sie beispielsweise auch angeben, ob zusätzlich zu einem Mobiltelefon ein Bürotelefon verwendet werden kann.

Angenommen, Sie möchten die kennwortlose Authentifizierung mit Microsoft Authenticator aktivieren. In diesem Fall können Sie zusätzliche Parameter festlegen, z. B. die Anzeige des Standorts der Anmeldung des Benutzers oder des Namens der App, bei der sich der Benutzer anmeldet. Diese Optionen bieten mehr Kontext für Benutzer, wenn sie sich anmelden, und tragen zur Vermeidung versehentlicher Genehmigungen einer Multi-Faktor-Authentifizierung (MFA) bei.

Um die Richtlinie für Authentifizierungsmethoden zu verwalten, melden Sie sich beim Microsoft Entra Admin Center mindestens als Authentifizierungsrichtlinienadministrator an, und navigieren Sie zu Schutz>Authentifizierungsmethoden>Richtlinien.

Die Richtlinie für Authentifizierungsmethoden wird nur bei der zusammengeführten Registrierung berücksichtigt. Benutzern, die von der Richtlinie für Authentifizierungsmethoden, aber nicht von der zusammengeführten Registrierung betroffen sind, werden nicht die richtigen Methoden für die Registrierung angezeigt.

MFA- und SSPR-Legacyrichtlinien

Zwei weitere Richtlinien in den Einstellungen unter Multi-Faktor-Authentifizierung und Kennwortzurücksetzung bieten eine Legacymethode, mit der einige Authentifizierungsmethoden für alle Benutzer im Mandanten verwaltet werden können. Bei diesen Richtlinien können Sie nicht steuern, wer eine aktivierte Authentifizierungsmethode verwendet oder wie die Methode verwendet werden kann. Zum Verwalten dieser Richtlinien ist ein globaler Administrator erforderlich.

Wichtig

Im März 2023 haben wir angekündigt, dass die Verwaltung von Authentifizierungsmethoden in den Richtlinien für die Legacy-Multi-Faktor-Authentifizierung und die Self-Service-Kennwortzurücksetzung (SSPR) eingestellt wird. Ab dem 30. September 2025 können keine Authentifizierungsmethoden mehr in diesen Legacy-Richtlinien für MFA und SSPR verwaltet werden. Wir empfehlen Kunden, die manuelle Migrationssteuerung zu verwenden, um bis zum Einstellungsdatum zur Richtlinie für Authentifizierungsmethoden zu migrieren.

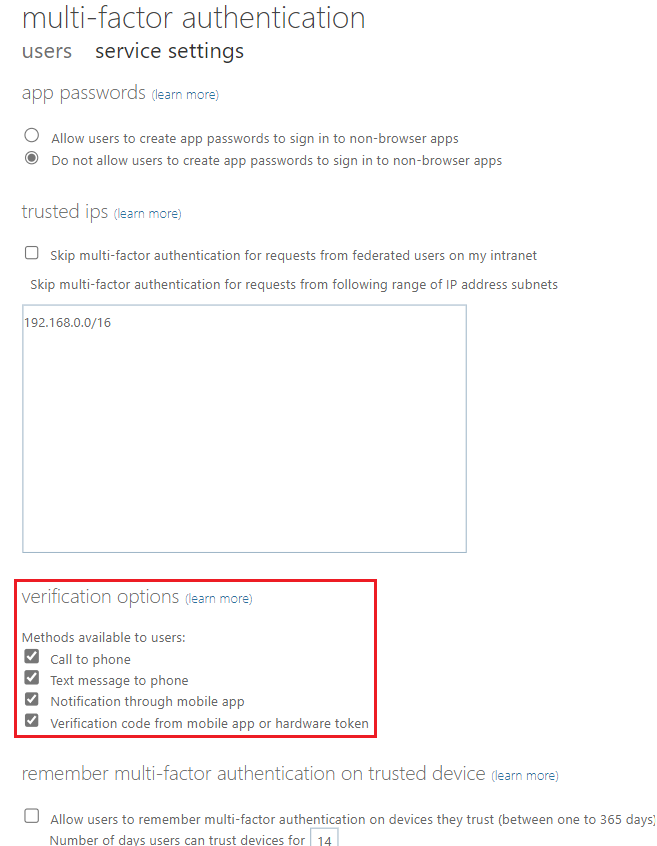

Wählen Sie zum Verwalten der MFA-Legacyrichtlinie Sicherheit>Multi-Faktor-Authentifizierung>Zusätzliche Einstellungen für die cloudbasierte Multi-Faktor-Authentifizierung.

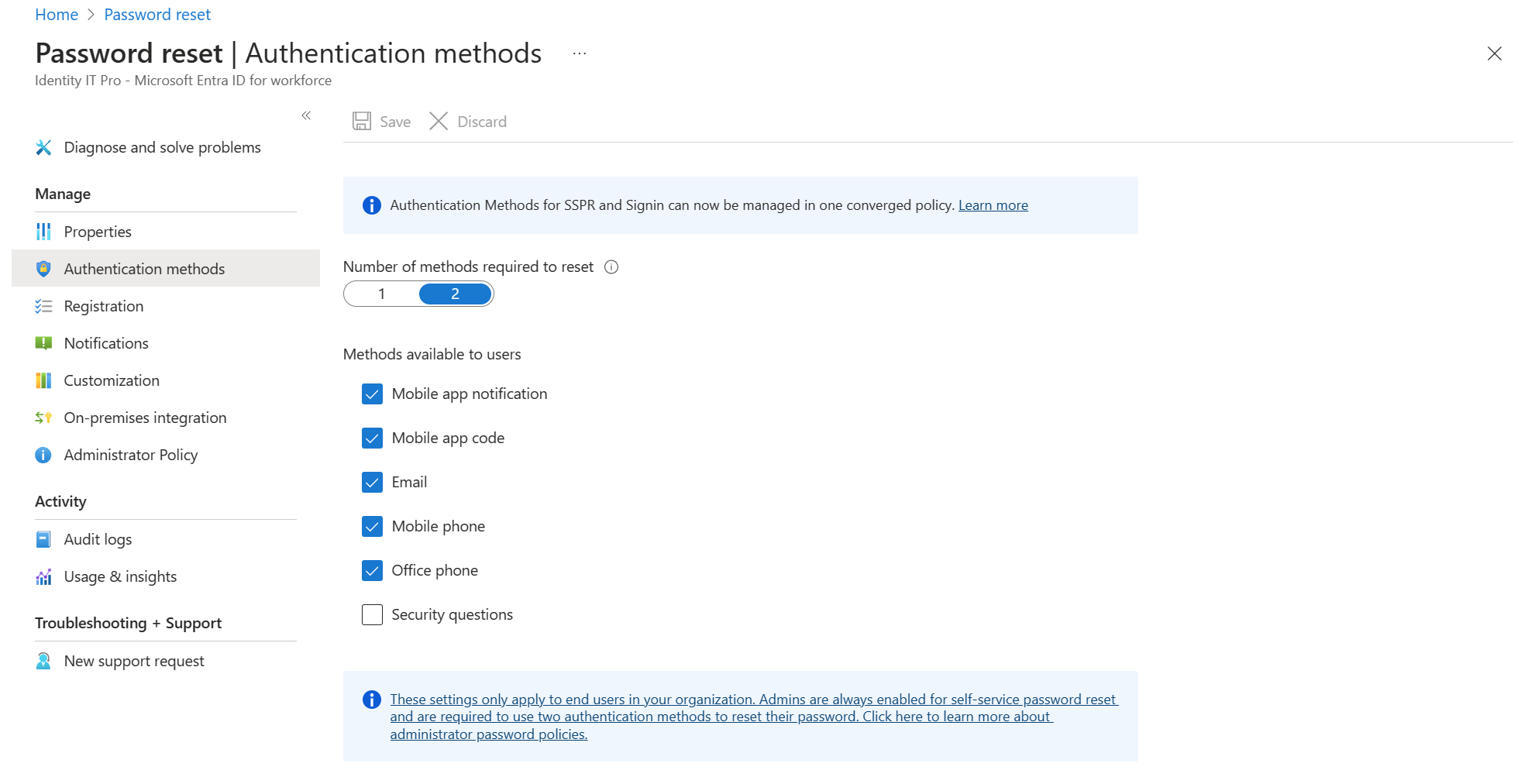

Klicken Sie zum Verwalten der Authentifizierungsmethoden für die Self-Service-Kennwortzurücksetzung auf Kennwort zurücksetzen>Authentifizierungsmethoden. Die Mobiltelefonoption in dieser Richtlinie ermöglicht es, Sprachanrufe oder SMS an ein Mobiltelefon zu übermitteln. Die Option Bürotelefon lässt nur Sprachanrufe zu.

Zusammenspiel der Richtlinien

Die Einstellungen werden nicht zwischen den Richtlinien synchronisiert. Administratoren können daher jede Richtlinie separat verwalten. Microsoft Entra ID berücksichtigt die Einstellungen in allen Richtlinien. Benutzer*innen, die für eine Authentifizierungsmethode in einer beliebigen Richtlinie aktiviert sind, können die jeweilige Methode daher registrieren und verwenden. Wenn Sie verhindern möchten, dass Benutzer eine Methode verwenden, müssen Sie die jeweilige Methode in allen Richtlinien deaktivieren.

Sehen wir uns ein Beispiel an, in dem ein Benutzer, der zur Gruppe „Buchhaltung“ gehört, Microsoft Authenticator registrieren möchte. Der Registrierungsprozess überprüft zunächst die Richtlinie für Authentifizierungsmethoden. Wenn die Gruppe „Buchhaltung“ für Microsoft Authenticator aktiviert ist, kann der Benutzer die Methode registrieren.

Andernfalls überprüft der Registrierungsprozess die MFA-Legacyrichtlinie. Bei dieser Richtlinie kann jeder Benutzer Microsoft Authenticator registrieren, wenn eine der folgenden Einstellungen für die Multi-Faktor-Authentifizierung aktiviert ist:

- Benachrichtigung über mobile App

- Prüfcode aus mobiler App oder Hardwaretoken

Wenn der Benutzer Microsoft Authenticator nicht basierend auf einer dieser Richtlinien registrieren kann, überprüft der Registrierungsprozess die SSPR-Legacyrichtlinie. Auch bei dieser Richtlinie kann ein Benutzer Microsoft Authenticator registrieren, wenn er für die Self-Service-Kennwortzurücksetzung aktiviert ist und eine der folgenden Einstellungen aktiviert ist:

- Benachrichtigung über eine mobile App

- Code der mobilen App

Bei Benutzern, für die die Option Mobiltelefon für die Self-Service-Kennwortzurücksetzung aktiviert ist, kann sich die unabhängige Steuerung von Richtlinien auf das Anmeldeverhalten auswirken. Während die anderen Richtlinien über getrennte Optionen für SMS und Sprachanrufe verfügen, werden durch die Auswahl von Mobiltelefon für die Self-Service-Kennwortzurücksetzung beide Optionen unterstützt. Jeder, der die Option Mobiltelefon für die Self-Service-Kennwortzurücksetzung verwendet, kann sein Kennwort daher auch per Sprachanruf zurücksetzen – selbst dann, wenn die anderen Richtlinien keine Sprachanrufe zulassen.

Ähnlich verhält es sich, wenn Sie Sprachanrufe für eine Gruppe aktivieren. Nachdem Sie die Option aktiviert haben, stellen Sie fest, dass sich auch Benutzer, die keine Gruppenmitglieder sind, mit einem Sprachanruf anmelden können. In diesem Fall sind die betreffenden Benutzer wahrscheinlich in der SSPR-Legacyrichtlinie für Mobiltelefon oder in der MFA-Legacyrichtlinie für Auf Telefon anrufen aktiviert.

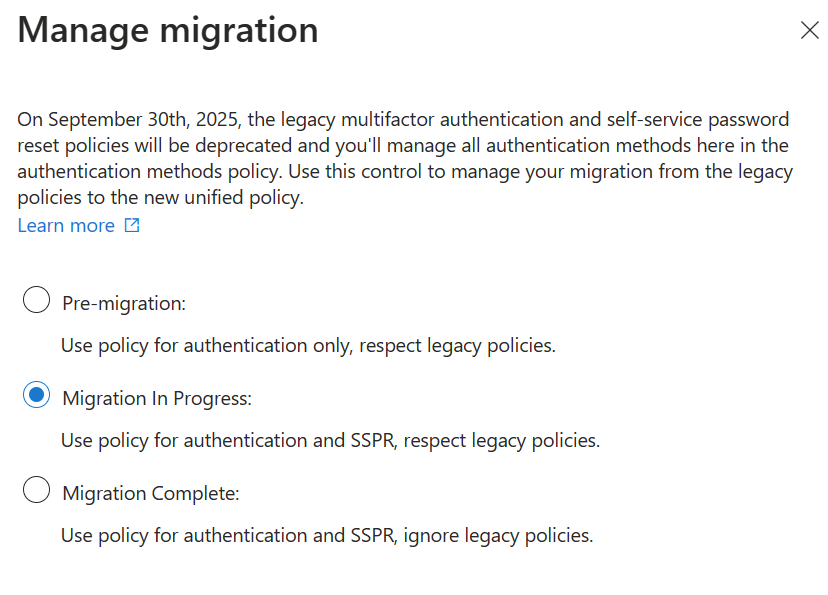

Migration zwischen Richtlinien

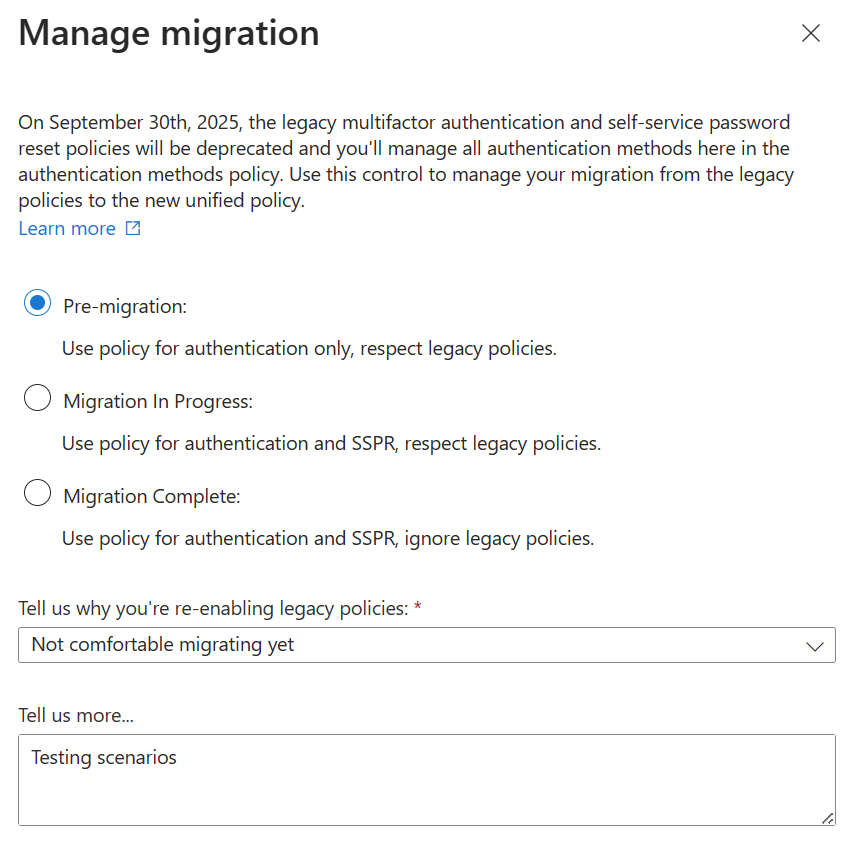

Die Richtlinie für Authentifizierungsmethoden bietet einen Migrationspfad, der Ihnen die einheitliche Verwaltung aller Authentifizierungsmethoden ermöglicht. Alle gewünschten Methoden können in der Richtlinie für Authentifizierungsmethoden aktiviert werden, vorausgesetzt, sie definiert, welche Benutzergruppen für die einzelnen Authentifizierungsmethoden-Richtlinie erforderlich sind (es sei denn, der Geltungsbereich ist „Alle Benutzer“). Nach dieser Verwaltungsaktivität für Benutzergruppen können Methoden in den MFA- und SSPR-Legacyrichtlinien deaktiviert werden. Für die Migration sind drei Einstellungen verfügbar, mit deren Hilfe Sie die Migration in Ihrem eigenen Tempo durchführen und Probleme mit der Anmeldung oder Self-Service-Kennwortzurücksetzung während des Übergangs vermeiden können. Nach Abschluss der Migration führen Sie die Steuerung der Authentifizierungsmethoden für die Anmeldung und die Self-Service-Kennwortzurücksetzung an einem zentralen Ort zusammen, und die MFA- und SSPR-Legacyrichtlinien werden deaktiviert.

Hinweis

Sicherheitsfragen können derzeit nur mithilfe der SSPR-Legacyrichtlinie aktiviert werden. In Zukunft werden diese in der Richtlinie für Authentifizierungsmethoden zur Verfügung gestellt. Falls Sie Sicherheitsfragen verwenden und diese nicht deaktivieren möchten, lassen Sie sie in der SSPR-Legacy-Richtlinie aktiviert, bis die neue Steuerung verfügbar ist. Sie können die restlichen Authentifizierungsmethoden migrieren und weiterhin Sicherheitsfragen in der SSPR-Legacyrichtlinie verwalten.

Öffnen Sie zum Anzeigen der Migrationsoptionen die Richtlinie für Authentifizierungsmethoden, und klicken Sie auf Migration verwalten.

In der folgenden Tabelle sind die einzelnen Optionen beschrieben.

| Option | BESCHREIBUNG |

|---|---|

| Vor der Migration | Die Richtlinie für Authentifizierungsmethoden wird nur für die Authentifizierung verwendet. Einstellungen von Legacyrichtlinien werden berücksichtigt. |

| Migration in Bearbeitung | Die Richtlinie für Authentifizierungsmethoden wird für die Authentifizierung und Self-Service-Kennwortzurücksetzung verwendet. Einstellungen von Legacyrichtlinien werden berücksichtigt. |

| Nach Abschluss der Migration | Nur die Richtlinie für Authentifizierungsmethoden wird für die Authentifizierung und Self-Service-Kennwortzurücksetzung verwendet. Einstellungen von Legacyrichtlinien werden ignoriert. |

Mandanten sind je nach aktuellem Status des Mandanten standardmäßig auf „Vor der Migration“ oder „Migration in Bearbeitung“ festgelegt. Wenn Sie mit „Vor der Migration“ beginnen, können Sie jederzeit in einen anderen Status wechseln. Wenn Sie mit „Migration in Bearbeitung“ begonnen haben, können Sie jederzeit zwischen „Migration in Bearbeitung“ und „Migration abgeschlossen“, aber nicht zu „Vor der Migration“ wechseln. Wenn Sie zu „Migration abgeschlossen“ wechseln und dann ein Rollback auf einen früheren Zustand durchführen, fragen wir Sie nach den Gründen, damit wir die Leistung des Produkts bewerten können.

Hinweis

Nachdem alle Authentifizierungsmethoden vollständig migriert wurden, bleiben die folgenden Elemente der Legacy-SSPR-Richtlinie aktiv:

- Steuerelement Anzahl der zum Zurücksetzen erforderlichen Methoden: Administratoren können weiterhin ändern, wie viele Authentifizierungsmethoden verifiziert werden müssen, damit ein Benutzer SSPR ausführen kann.

- SSPR-Administratorrichtlinie: Administratoren können weiterhin alle Methoden, die unter der Legacy-SSPR-Administratorrichtlinie aufgeführt sind, oder Methoden, die sie in der Richtlinie für Authentifizierungsmethoden verwenden können, registrieren und nutzen.

In Zukunft werden beide Features in die Richtlinie für Authentifizierungsmethoden integriert.

Einschränkungen und bekannte Probleme

- In den letzten Updates haben wir die Möglichkeit entfernt, einzelne Benutzer anzusprechen. Zuvor als Ziel angegebene Benutzer verbleiben in der Richtlinie, es wird jedoch empfohlen, sie in eine Zielgruppe zu verschieben.

- Die Registrierung von FIDO2-Sicherheitsschlüsseln kann für einige Benutzer fehlschlagen, wenn die Richtlinie für FIDO2-Authentifizierungsmethoden für eine Gruppe bestimmt ist und die allgemeine Richtlinie für Authentifizierungsmethoden mehr als 20 Gruppen konfiguriert hat. Wir arbeiten daran, das Größenlimit für die Richtlinie zu erhöhen, und in der Zwischenzeit wird empfohlen, die Anzahl der Gruppenziele auf maximal 20 zu beschränken.