Verwendung von zusätzlichem Kontext in Benachrichtigungen zu Microsoft Authenticator-Benachrichtigungen – Richtlinie zu Authentifizierungsmethoden

In diesem Thema wird beschrieben, wie Sie die Sicherheit der Benutzeranmeldung verbessern, indem Sie den Anwendungsnamen und den geografischen Standort der Anmeldung zum kennwortlosen Microsoft Authenticator und Push-Benachrichtigungen hinzufügen.

Voraussetzungen

Ihr Unternehmen muss den kennwortlosen Microsoft Authenticator und Push-Benachrichtigungen für einige Benutzer oder Gruppen mithilfe der neuen Authentifizierungsmethoden-Richtlinien-API aktivieren. Sie können die Authentifizierungsmethodenrichtlinie mithilfe des Microsoft Entra Admin Centers oder der Microsoft Graph-API bearbeiten.

Hinweis

Das Richtlinienschema für Microsoft Graph-APIs wurde verbessert. Das ältere Richtlinienschema ist jetzt veraltet. Stellen Sie sicher, dass Sie das neue Schema verwenden, um Fehler zu verhindern.

Zusätzlicher Kontext kann nur auf eine einzige Gruppe ausgerichtet werden, die dynamisch oder verschachtelt sein kann. Für die Richtlinie zur Authentifizierungsmethode werden synchronisierte Sicherheitsgruppen vor Ort und reine Cloud-Sicherheitsgruppen unterstützt.

Passwortlose Telefonanmeldung und Multifaktor-Authentifizierung

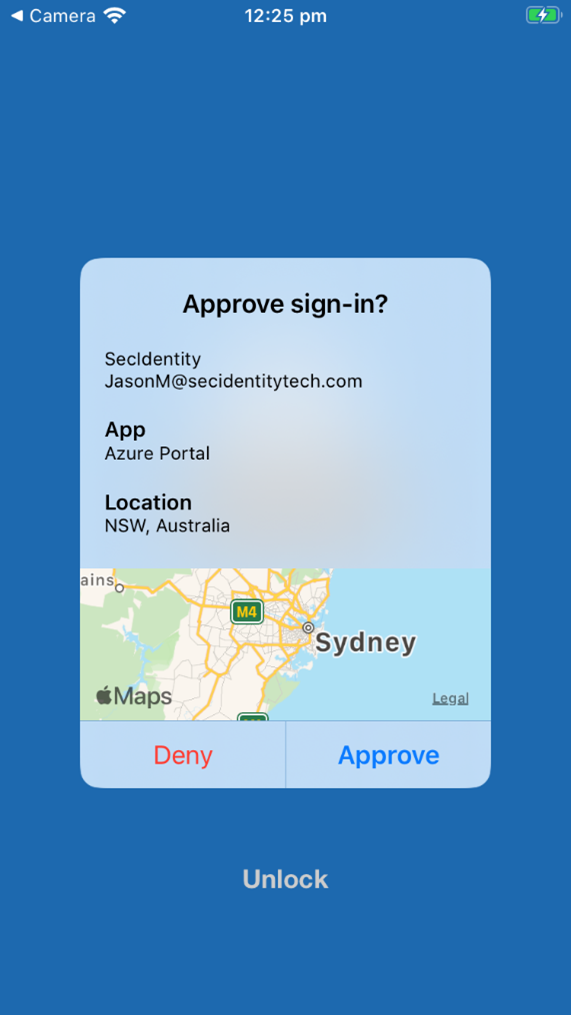

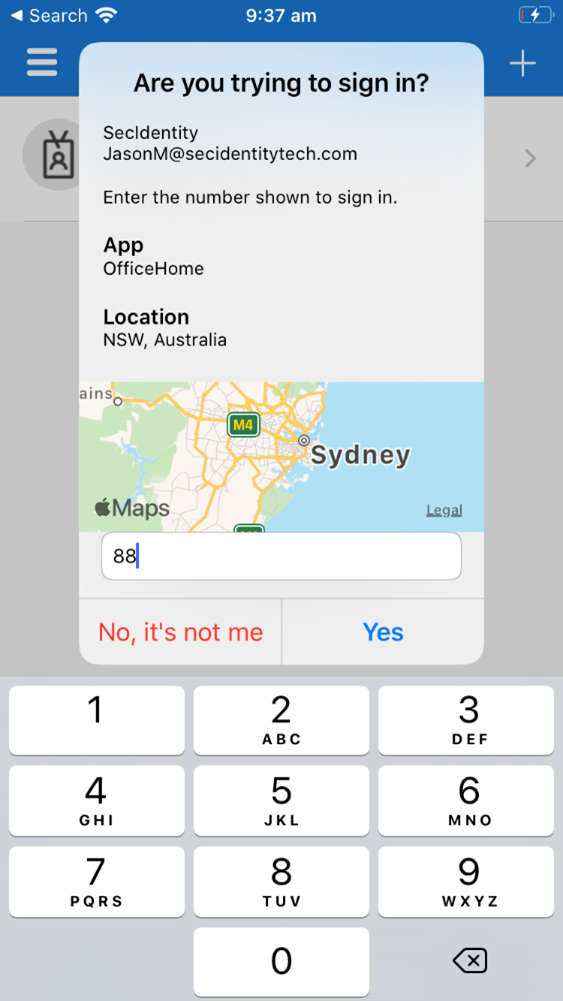

Wenn ein Benutzer eine kennwortlose Telefonanmeldung oder eine MFA-Push-Benachrichtigung in der Microsoft Authenticator-App erhält, sieht er den Namen der Anwendung, die die Genehmigung anfordert, sowie den Standort basierend auf der IP-Adresse, von der die Anmeldung ausgeht.

Der zusätzliche Kontext kann mit dem Nummernabgleich kombiniert werden, um die Anmeldesicherheit weiter zu verbessern.

Änderungen am Richtlinienschema

Sie können den Namen und den geografischen Standort der Anwendung separat aktivieren und deaktivieren. Unter „featureSettings“ können Sie die folgende Namenszuordnung für die entsprechenden Features verwenden:

- Anwendungsname: displayAppInformationRequiredState

- Geografischer Standort: displayLocationInformationRequiredState

Hinweis

Verwenden Sie in jedem Fall das neue Richtlinienschema für Microsoft Graph-APIs. Im Graph-Tester müssen Sie den Berechtigungen Policy.Read.All und Policy.ReadWrite.AuthenticationMethod zustimmen.

Identifizieren Sie Ihre einzelne Zielgruppe für jedes der Features. Verwenden Sie dann den folgenden API-Endpunkt, um die Eigenschaften displayAppInformationRequiredState oder displayLocationInformationRequiredState unter featureSettings in aktiviert zu ändern und die gewünschten Gruppen einzubeziehen oder auszuschließen:

https://graph.microsoft.com/v1.0/authenticationMethodsPolicy/authenticationMethodConfigurations/MicrosoftAuthenticator

MicrosoftAuthenticatorAuthenticationMethodConfiguration-Eigenschaften

EIGENSCHAFTEN

| Eigenschaft | Typ | Beschreibung |

|---|---|---|

| id | String | Die Kennung der Richtlinie für die Authentifizierungsmethode. |

| state | authenticationMethodState | Mögliche Werte sind: aktiviert deaktiviert |

BEZIEHUNGEN

| Beziehung | type | BESCHREIBUNG |

|---|---|---|

| includeTargets | microsoftAuthenticatorAuthenticationMethodTarget-Sammlung | Eine Sammlung von Benutzern oder Gruppen, die für die Verwendung der Authentifizierungsmethode aktiviert sind. |

| featureSettings | microsoftAuthenticatorFeatureSettings-Sammlung | Eine Sammlung von Microsoft Authenticator-Features. |

MicrosoftAuthenticator includeTarget-Eigenschaften

EIGENSCHAFTEN

| Eigenschaft | Typ | Beschreibung |

|---|---|---|

| authenticationMode | Zeichenfolge | Mögliche Werte: beliebig: Sowohl die passwortlose Telefonanmeldung als auch die traditionelle Anmeldung über den zweiten Faktor sind zulässig. deviceBasedPush: Nur Benachrichtigungen für die kennwortlose Anmeldung per Telefon sind zulässig. push: Nur traditionelle Push-Benachrichtigungen mit dem zweiten Faktor sind zulässig. |

| id | String | Objekt-ID eines Benutzers bzw. einer Benutzerin oder einer Gruppe in Microsoft Entra. |

| targetType | authenticationMethodTargetType | Mögliche Werte: user, group. |

MicrosoftAuthenticator featureSettings-Eigenschaften

EIGENSCHAFTEN

| Eigenschaft | Typ | BESCHREIBUNG |

|---|---|---|

| numberMatchingRequiredState | authenticationMethodFeatureConfiguration | Erfordert den Zahlenabgleich für MFA-Benachrichtigungen. Der Wert wird bei Telefonanmeldebenachrichtigungen ignoriert. |

| displayAppInformationRequiredState | authenticationMethodFeatureConfiguration | Bestimmt, ob dem Benutzer in der Microsoft Authenticator-Benachrichtigung der Anwendungsname angezeigt wird. |

| displayLocationInformationRequiredState | authenticationMethodFeatureConfiguration | Bestimmt, ob dem Benutzer in der Microsoft Authenticator-Benachrichtigung der Kontext des geografischen Standorts angezeigt wird. |

Konfigurationseigenschaften der Authentifizierungsmethode

EIGENSCHAFTEN

| Eigenschaft | Typ | BESCHREIBUNG |

|---|---|---|

| excludeTarget | featureTarget | Eine einzelne Entität, die aus diesem Feature ausgeschlossen ist. Sie können für jedes Feature nur eine Gruppe ausschließen. |

| includeTarget | featureTarget | Eine einzelne Entität, die in diesem Feature enthalten ist. Sie können für jedes Feature nur eine Gruppe einbeziehen. |

| State | advancedConfigState | Mögliche Werte: Enabled aktiviert explizit das Feature für die ausgewählte Gruppe. disabled deaktiviert explizit das Feature für die ausgewählte Gruppe. Mit default kann die Microsoft Entra ID verwalten, ob die Funktion für die ausgewählte Gruppe aktiviert ist oder nicht. |

FeatureTarget-Eigenschaften

EIGENSCHAFTEN

| Eigenschaft | Typ | Beschreibung |

|---|---|---|

| id | String | Die ID der Zielentität. |

| targetType | featureTargetType | Die Art der Zielentität, wie z. B. eine Gruppe, eine Rolle oder eine administrative Einheit. Die möglichen Werte sind „group“, „administrativeUnit', „role“, unknownFutureValue'. |

Beispiel für die Aktivierung von zusätzlichem Kontext für alle Benutzer

Ändern Sie in featureSettingsdisplayAppInformationRequiredState und displayLocationInformationRequiredStatestandardmäßig in aktiviert.

Der Wert für Authentifizierungsmodus kann entweder beliebig oder push sein, je nachdem, ob Sie auch die Anmeldung über ein passwortloses Telefon aktivieren möchten oder nicht. In diesen Beispielen verwenden wir beliebig, aber wenn Sie kein Passwort zulassen wollen, verwenden Sie push.

Möglicherweise müssen Sie das gesamte Schema PATCHEN, um zu verhindern, dass vorherige Konfigurationen überschrieben werden. Verwenden Sie in diesem Fall zuerst eine GET-Anforderung, aktualisieren Sie nur die relevanten Felder, und führen Sie dann eine PATCH-Anforderung aus. Das folgende Beispiel zeigt, wie Sie displayAppInformationRequiredState und displayLocationInformationRequiredState unter featureSettings aktualisieren.

Nur Benutzer, die für Microsoft Authenticator unter includeTargets von Microsoft Authenticator aktiviert sind, sehen den Anwendungsnamen bzw. den geografischen Standort. Benutzern, die nicht für Microsoft Authenticator aktiviert sind, werden diese Features nicht angezeigt.

//Retrieve your existing policy via a GET.

//Leverage the Response body to create the Request body section. Then update the Request body similar to the Request body as shown below.

//Change the Query to PATCH and Run query

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

"displayAppInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "all_users"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

},

"displayLocationInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "all_users"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any",

}

]

}

Beispiel einer Aktivierung des Anwendungsnamens und des geografischen Standorts für separate Gruppen

Ändern Sie in featureSettingsdisplayAppInformationRequiredState und displayLocationInformationRequiredStatestandardmäßig in aktiviert. Ändern Sie in includeTarget" für jedes featureSetting die ID von all_users in ObjectID der Gruppe aus dem Microsoft Entra Admin Center.

Sie müssen das gesamte Schema PATCHEN, um zu verhindern, dass vorherige Konfigurationen überschrieben werden. Es wird empfohlen, zuerst eine GET-Anforderung auszuführen, nur die relevanten Felder zu aktualisieren und dann eine PATCH-Anforderung auszuführen. Das folgende Beispiel zeigt, wie displayAppInformationRequiredState und displayLocationInformationRequiredState unter featureSettings aktualisiert werden.

Nur Benutzer, die für Microsoft Authenticator unter includeTargets von Microsoft Authenticator aktiviert sind, sehen den Anwendungsnamen bzw. den geografischen Standort. Benutzern, die nicht für Microsoft Authenticator aktiviert sind, werden diese Features nicht angezeigt.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

"displayAppInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "44561710-f0cb-4ac9-ab9c-e6c394370823"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

},

"displayLocationInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "a229e768-961a-4401-aadb-11d836885c11"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any",

}

]

}

Führen Sie zur Überprüfung erneut eine GET-Anforderung aus, und überprüfen Sie die Objekt-ID:

GET https://graph.microsoft.com/v1.0/authenticationMethodsPolicy/authenticationMethodConfigurations/MicrosoftAuthenticator

Beispiel der Deaktivierung des Anwendungsnamens und der alleinigen Aktivierung des geografischen Standorts

Ändern Sie in featureSettings den Status von displayAppInformationRequiredState in default oder deaktiviert und displayLocationInformationRequiredState uo aktiviert. Ändern Sie in includeTarget für jedes featureSetting die ID von all_users in ObjectID der Gruppe aus dem Microsoft Entra Admin Center.

Sie müssen das gesamte Schema PATCHEN, um zu verhindern, dass vorherige Konfigurationen überschrieben werden. Es wird empfohlen, zuerst eine GET-Anforderung auszuführen, nur die relevanten Felder zu aktualisieren und dann eine PATCH-Anforderung auszuführen. Das folgende Beispiel zeigt, wie displayAppInformationRequiredState und displayLocationInformationRequiredState unter featureSettings aktualisiert werden.

Nur Benutzer, die für Microsoft Authenticator unter includeTargets von Microsoft Authenticator aktiviert sind, sehen den Anwendungsnamen bzw. den geografischen Standort. Benutzern, die nicht für Microsoft Authenticator aktiviert sind, werden diese Features nicht angezeigt.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

"displayAppInformationRequiredState": {

"state": "disabled",

"includeTarget": {

"targetType": "group",

"id": "44561710-f0cb-4ac9-ab9c-e6c394370823"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

},

"displayLocationInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "a229e768-961a-4401-aadb-11d836885c11"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any",

}

]

}

Beispiel für das Ausschließen einer Gruppe aus dem Anwendungsnamen und dem geografischen Standort

Ändern Sie in featureSettings die Status von displayAppInformationRequiredState und displayLocationInformationRequiredStatestandardmäßig in aktiviert. Ändern Sie in includeTarget" für jedes featureSetting die ID von all_users in ObjectID der Gruppe aus dem Microsoft Entra Admin Center.

Ändern Sie darüber hinaus für jedes der Features die ID von excludeTarget in die Objekt-ID der Gruppe im Microsoft Entra Admin Center. Durch diese Änderung kann diese Gruppe den Anwendungsnamen oder den geografischen Standort nicht anzeigen.

Sie müssen das gesamte Schema PATCHEN, um zu verhindern, dass vorherige Konfigurationen überschrieben werden. Es wird empfohlen, zuerst eine GET-Anforderung auszuführen, nur die relevanten Felder zu aktualisieren und dann eine PATCH-Anforderung auszuführen. Das folgende Beispiel zeigt, wie displayAppInformationRequiredState und displayLocationInformationRequiredState unter featureSettings aktualisiert werden.

Nur Benutzer, die für Microsoft Authenticator unter includeTargets von Microsoft Authenticator aktiviert sind, sehen den Anwendungsnamen bzw. den geografischen Standort. Benutzern, die nicht für Microsoft Authenticator aktiviert sind, werden diese Features nicht angezeigt.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

"displayAppInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "44561710-f0cb-4ac9-ab9c-e6c394370823"

},

"excludeTarget": {

"targetType": "group",

"id": "5af8a0da-5420-4d69-bf3c-8b129f3449ce"

}

},

"displayLocationInformationRequiredState": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "a229e768-961a-4401-aadb-11d836885c11"

},

"excludeTarget": {

"targetType": "group",

"id": "b6bab067-5f28-4dac-ab30-7169311d69e8"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any",

}

]

}

Beispiel für das Entfernen der ausgeschlossenen Gruppe

Ändern Sie unter featureSettings den Status von displayAppInformationRequiredState von Standard in aktiviert. Sie müssen die ID vonr excludeTarget in 00000000-0000-0000-0000-000000000000ändern.

Sie müssen das gesamte Schema PATCHEN, um zu verhindern, dass vorherige Konfigurationen überschrieben werden. Es wird empfohlen, zuerst eine GET-Anforderung auszuführen, nur die relevanten Felder zu aktualisieren und dann eine PATCH-Anforderung auszuführen. Das folgende Beispiel zeigt, wie displayAppInformationRequiredState und displayLocationInformationRequiredState unter featureSettings aktualisiert werden.

Nur Benutzer, die für Microsoft Authenticator unter includeTargets von Microsoft Authenticator aktiviert sind, sehen den Anwendungsnamen bzw. den geografischen Standort. Benutzern, die nicht für Microsoft Authenticator aktiviert sind, werden diese Features nicht angezeigt.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

" displayAppInformationRequiredState ": {

"state": "enabled",

"includeTarget": {

"targetType": "group",

"id": "1ca44590-e896-4dbe-98ed-b140b1e7a53a"

},

"excludeTarget": {

"targetType": "group",

"id": " 00000000-0000-0000-0000-000000000000"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any"

}

]

}

Deaktivieren des zusätzlichen Kontexts

Um zusätzlichen Kontext zu deaktivieren, müssen Sie displayAppInformationRequiredState und displayLocationInformationRequiredState von aktiviert in deaktiviert /Standard PATCHEN. Sie können auch nur eines der Features deaktivieren.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodConfigurations/$entity",

"@odata.type": "#microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration",

"id": "MicrosoftAuthenticator",

"state": "enabled",

"featureSettings": {

"displayAppInformationRequiredState": {

"state": "disabled",

"includeTarget": {

"targetType": "group",

"id": "44561710-f0cb-4ac9-ab9c-e6c394370823"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

},

"displayLocationInformationRequiredState": {

"state": "disabled",

"includeTarget": {

"targetType": "group",

"id": "a229e768-961a-4401-aadb-11d836885c11"

},

"excludeTarget": {

"targetType": "group",

"id": "00000000-0000-0000-0000-000000000000"

}

}

},

"includeTargets@odata.context": "https://graph.microsoft.com/v1.0/$metadata#authenticationMethodsPolicy/authenticationMethodConfigurations('MicrosoftAuthenticator')/microsoft.graph.microsoftAuthenticatorAuthenticationMethodConfiguration/includeTargets",

"includeTargets": [

{

"targetType": "group",

"id": "all_users",

"isRegistrationRequired": false,

"authenticationMode": "any",

}

]

}

Aktivieren von zusätzlichem Kontext im Microsoft Entra Admin Center

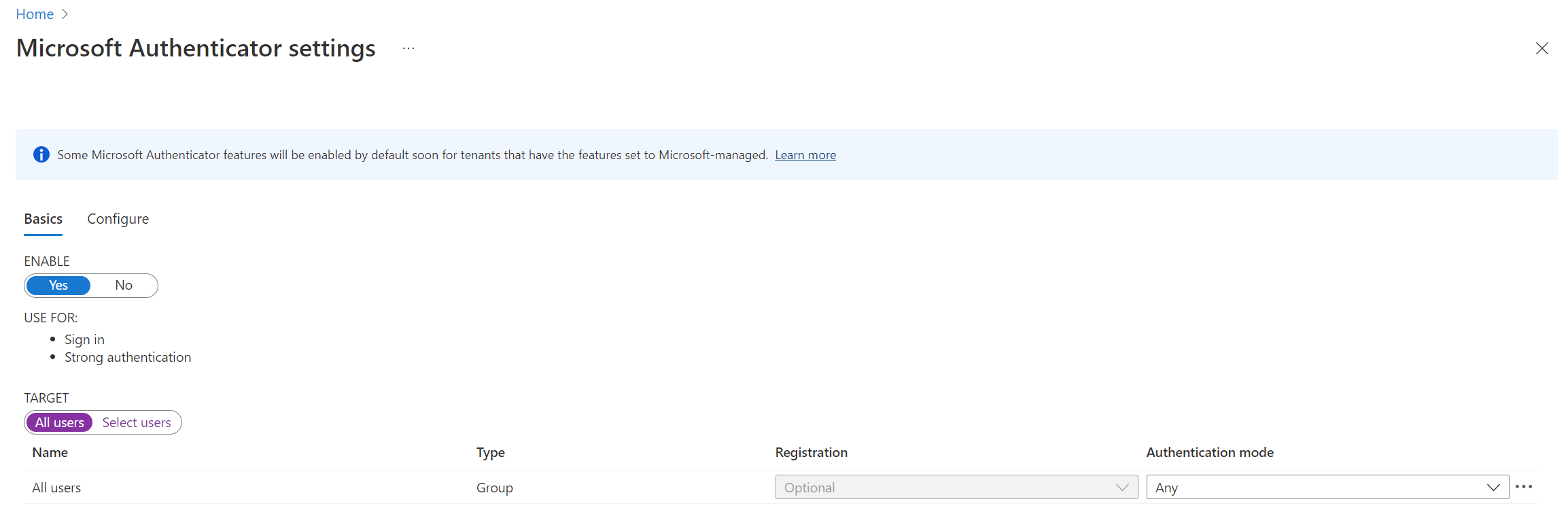

Um den Anwendungsnamen oder den geografischen Standort im Microsoft Entra Admin Center zu aktivieren, führen Sie die folgenden Schritte aus:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

Navigieren Sie zu Schutz>Authentifizierungsmethoden>Microsoft Authenticator.

Klicken Sie auf der Registerkarte Grundlagen auf Ja und Alle Benutzer, um die Richtlinie für jeden zu aktivieren und den Authentifizierungsmodus in Alle zu ändern.

Nur Benutzer, die hier für Microsoft Authenticator aktiviert sind, können in die Richtlinie aufgenommen werden, um den Anwendungsnamen oder den geografischen Speicherort der Anmeldung anzuzeigen oder von dieser ausgeschlossen zu werden. Benutzer, die für Microsoft Authenticator nicht aktiviert sind, können keinen Anwendungsnamen oder geografischen Standort anzeigen.

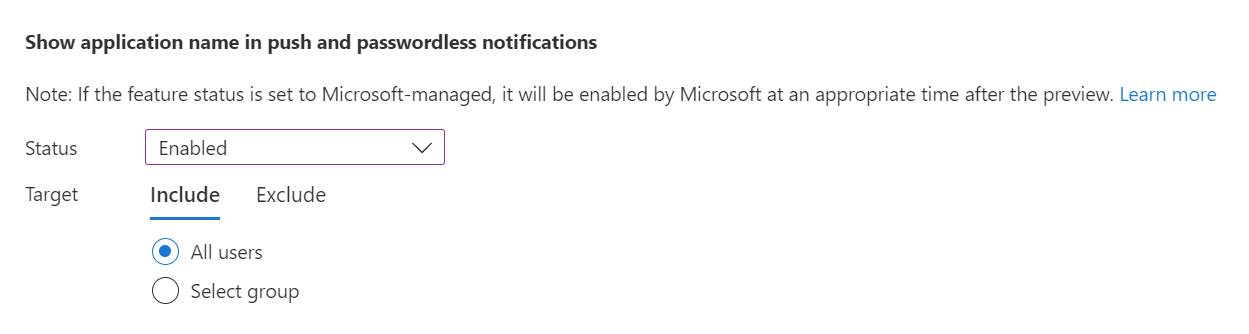

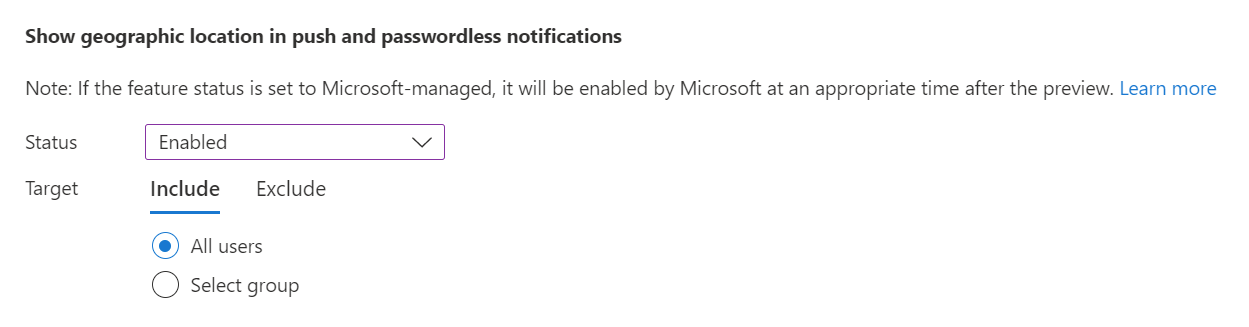

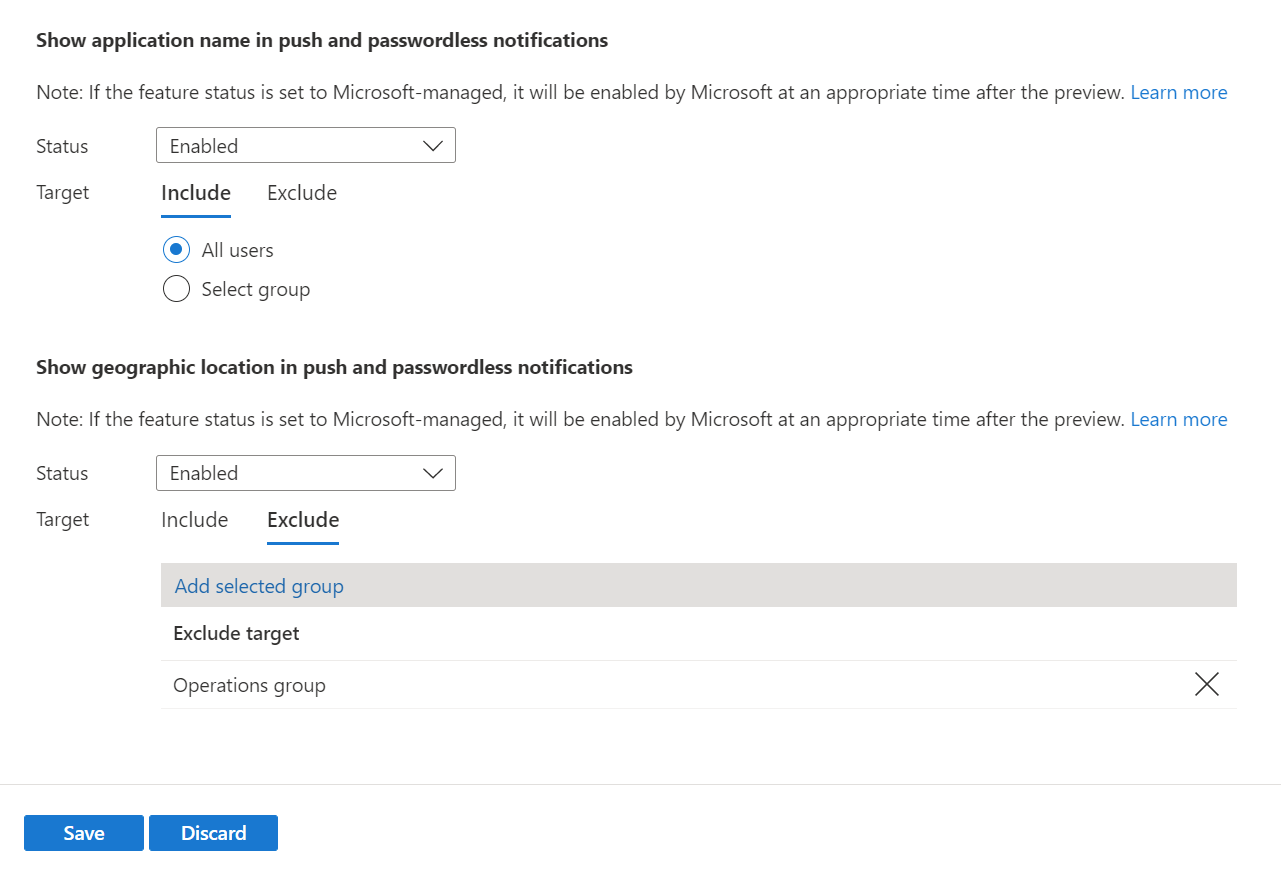

Ändern Sie auf der Registerkarte Konfigurieren den Anwendungsnamen in Push- und Kennwortlosen Benachrichtigungen und ändern Sie den Status in Aktiviert, wählen Sie aus, wer von der Richtlinie eingeschlossen oder ausgeschlossen werden soll, und klicken Sie auf Speichern.

Geografischen Standort in Push-Benachrichtigungen und kennwortlosen Benachrichtigungen anzeigen.

Sie können den Anwendungsnamen und den geografischen Standort separat konfigurieren. Die folgende Richtlinie aktiviert beispielsweise den Anwendungsnamen und den geografischen Standort für alle Benutzer, schließt jedoch die Betriebsgruppe von der Anzeige des geografischen Standorts aus.

Bekannte Probleme

Zusätzlicher Kontext wird für Azure Netzwerk-Policy-Server (NPS) oder Active Directory-Verbunddienste (AD FS) nicht unterstützt.

Benutzer können den von iOS- und Android-Geräten gemeldeten Speicherort ändern. Daher aktualisiert Microsoft Authenticator seine Sicherheitsgrundwerte für LBAC-Richtlinien (Location Based Access Control). Authenticator verweigert Authentifizierungen, bei denen der Benutzer möglicherweise einen anderen Ort als den tatsächlichen GPS-Standort des mobilen Geräts verwendet, auf dem Authenticator installiert ist.

In der November 2023-Version von Authenticator sehen Benutzer, die den Standort ihres Geräts ändern, eine Verweigerungsmeldung in Authenticator, wenn Sie eine LBAC-Authentifizierung durchführen. Ab Januar 2024 werden alle Benutzer, die ältere Authenticator-Versionen ausführen, von der LBAC-Authentifizierung mit einem geänderten Speicherort blockiert:

- Authenticator Version 6.2309.6329 oder früher unter Android

- Authenticator Version 6.7.16 oder früher unter iOS

Verwenden Sie Microsft Graph-APIs, um zu ermitteln, welche Benutzer*innen ältere Versionen von Authenticator ausführen.

Nächste Schritte

Authentifizierungsmethoden in Microsoft Entra ID – Microsoft Authenticator-App

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für