Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Active Directory, Microsoft Entra ID und andere Microsoft-Tools stehen im Mittelpunkt der Identitäts- und Zugriffsverwaltung (IAM). Beispielsweise stellen Active Directory Domain Services (AD DS) und Microsoft Configuration Manager die Geräteverwaltung in Active Directory bereit. In Microsoft Entra-ID bietet Intune die gleiche Funktion.

Im Rahmen der meisten Modernisierungs-, Migrations- oder Zero Trust-Initiativen verlagern Organisationen DIE IAM-Aktivitäten von der Verwendung lokaler oder Infrastruktur-as-a-Service-Lösungen (IaaS) zur Verwendung integrierter Cloudlösungen. Für eine IT-Umgebung, die Microsoft-Produkte und -Dienste verwendet, spielen Active Directory und Microsoft Entra ID eine Rolle.

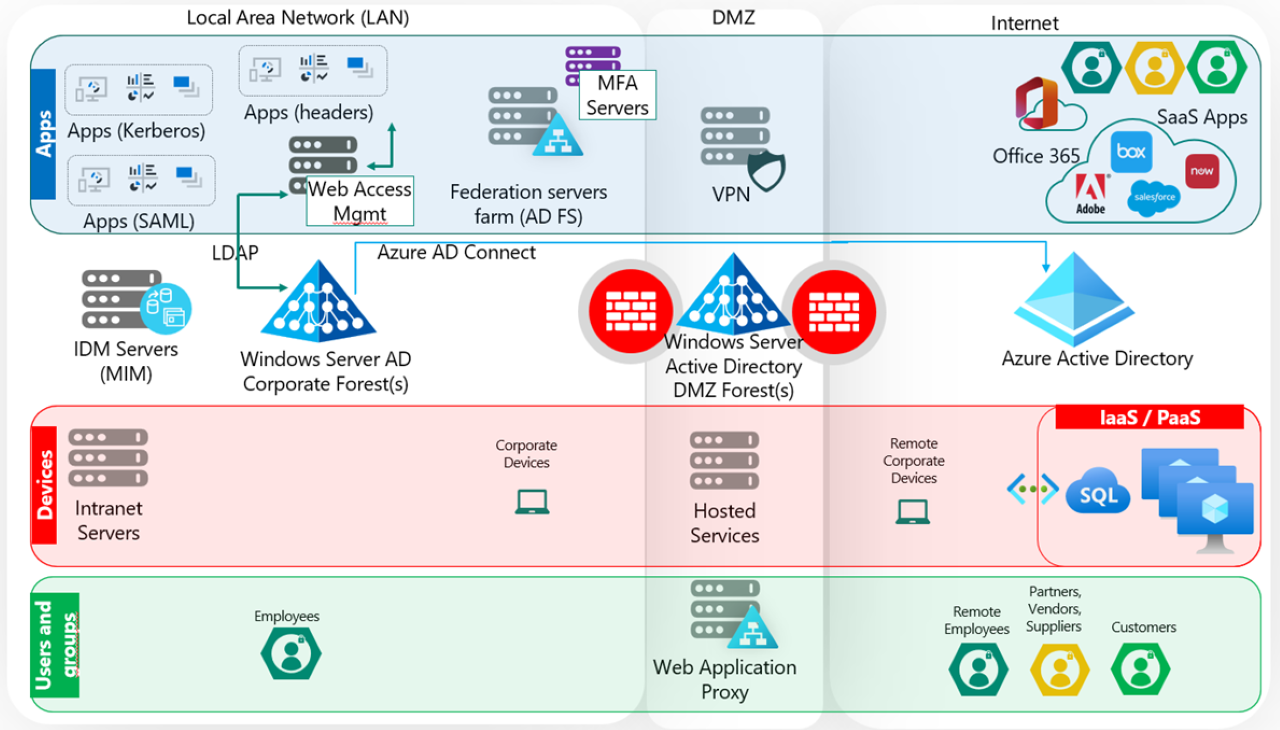

Viele Unternehmen, die von Active Directory zu Microsoft Entra ID migrieren, beginnen mit einer Umgebung, die dem folgenden Diagramm ähnelt. Das Diagramm überlagert drei Säulen:

Anwendungen: Umfasst Anwendungen, Ressourcen und deren zugrunde liegende, in die Domäne eingebundene Server.

Geräte: Konzentriert sich auf In die Domäne eingebundene Clientgeräte.

Benutzer und Gruppen: Stellt menschliche und Arbeitslast-Identitäten sowie Attribute für den Ressourcenzugriff und die Gruppenmitgliedschaft für Governance und Richtlinienerstellung dar.

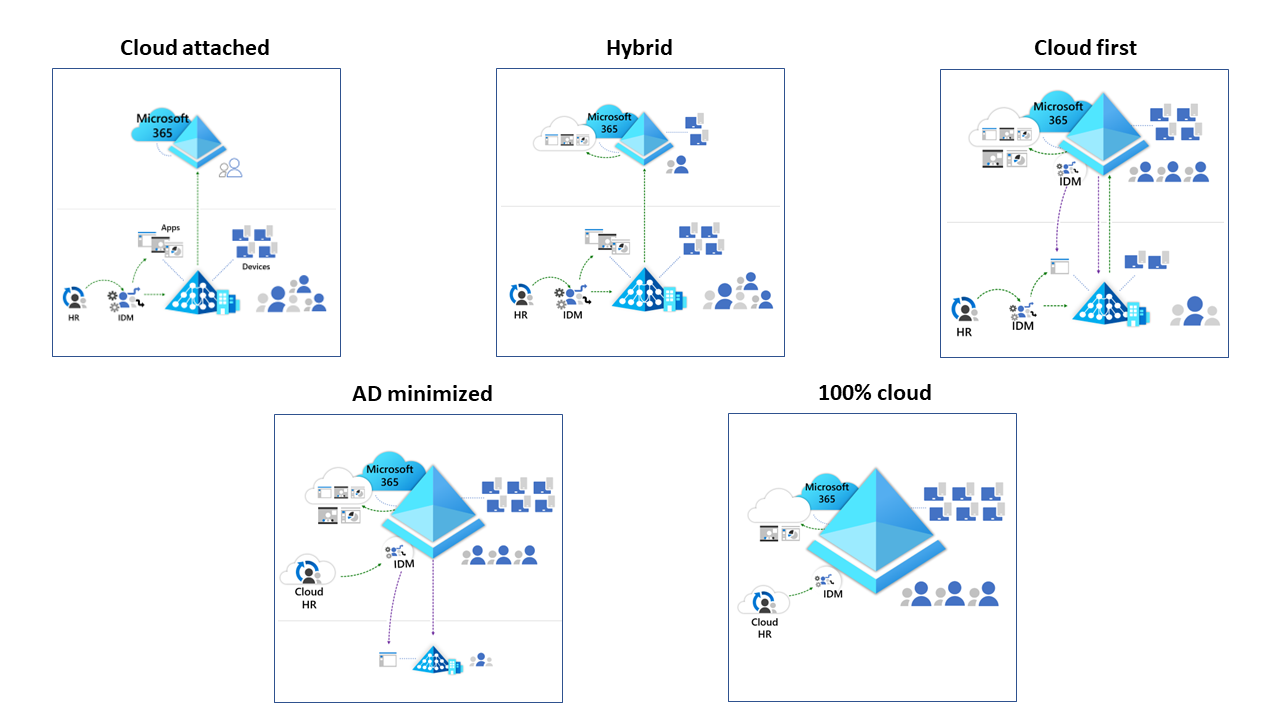

Microsoft hat fünf Transformationszustände modelliert, die häufig den Geschäftszielen von Kunden entsprechen. Da die Ziele der Kunden reif sind, ist es typisch für sie, in einem Tempo, das ihren Ressourcen und ihrer Kultur entspricht, von einem Zustand zum nächsten zu wechseln.

Die fünf Zustände weisen Exitkriterien auf, die Ihnen bei der Bestimmung des aktuellen Zustands Ihrer Umgebung helfen. Einige Projekte, wie etwa die Anwendungsmigration, erstrecken sich über alle fünf Zustände. Andere Projekte umfassen ein einzelnes Bundesland.

Der Inhalt bietet dann ausführlichere Leitlinien, die systematisch helfen, gezielte Veränderungen in Bezug auf Menschen, Prozesse und Technologien zu unterstützen. Die Anleitung kann Ihnen helfen:

Einrichten eines Microsoft Entra-Footprints

Implementieren Sie einen cloudbasierten Ansatz.

Beginnen Sie mit der Migration aus Ihrer Active Directory-Umgebung.

Anleitungen werden nach den vorherigen Säulen durch Benutzerverwaltung, Geräteverwaltung und Anwendungsverwaltung organisiert.

Organisationen, die in Microsoft Entra und nicht in Active Directory gebildet werden, verfügen nicht über die lokale Legacyumgebung, mit der sich etabliertere Organisationen auseinandersetzen müssen. Für sie oder Kunden, die ihre IT-Umgebung vollständig in der Cloud neu erstellen, kann der Übergang zu einer zu 100 Prozent cloudorientierten Umgebung erfolgen, während die neue IT-Umgebung etabliert wird.

Für Kunden, die über eine etablierte lokale IT-Funktion verfügen, führt der Transformationsprozess Komplexität ein, die eine sorgfältige Planung erfordert. Da Active Directory und Microsoft Entra ID separate Produkte sind, die auf verschiedene IT-Umgebungen ausgerichtet sind, verfügen sie nicht über ähnliche Features. Beispielsweise gibt es in Microsoft Entra ID das Konzept von Vertrauensstellungen zwischen Active Directory-Domänen und -Gesamtstrukturen nicht.

Fünf Transformationszustände

In Organisationen von Konzerngröße stellt die IAM-Transformation oder sogar die Umstellung von Active Directory auf Microsoft Entra ID in der Regel ein mehrjähriges Unterfangen mit mehreren Zuständen dar. Sie analysieren Ihre Umgebung, um ihren aktuellen Zustand zu ermitteln und dann ein Ziel für den nächsten Zustand festzulegen. Ihr Ziel kann die Notwendigkeit für Active Directory vollständig entfernen, oder Sie entscheiden sich möglicherweise nicht, einige Funktionen zu Microsoft Entra ID zu migrieren und sie an Ort und Stelle zu lassen.

Die Staaten gruppieren logisch Initiativen in Projekte, um eine Transformation abzuschließen. Während der Zustandsübergänge setzen Sie Zwischenlösungen ein. Die Zwischenlösungen ermöglichen der IT-Umgebung die Unterstützung von IAM-Vorgängen sowohl in Active Directory als auch in Microsoft Entra ID. Die Zwischenlösungen müssen auch die beiden Umgebungen für die Interoperabilität aktivieren.

Das folgende Diagramm zeigt die fünf Zustände:

Hinweis

Die Zustände in diesem Diagramm stellen eine logische Entwicklung der Cloudtransformation dar. Ihre Fähigkeit, von einem Zustand zum nächsten zu wechseln, hängt von der Funktionalität ab, die Sie implementiert haben, und von den Funktionen innerhalb dieser Funktionalität, um in die Cloud zu wechseln.

Status 1: Angefügte Cloud

Im cloudgebundenen Zustand haben Organisationen einen Microsoft Entra-Mandanten erstellt, um Benutzerproduktivitäts- und Zusammenarbeitstools zu ermöglichen. Der Mieter ist voll funktionsfähig.

Die meisten Unternehmen, die Microsoft-Produkte und -Dienste in ihrer IT-Umgebung verwenden, befinden sich bereits in oder außerhalb dieses Zustands. In diesem Zustand kann die Betriebskosten höher sein, da es eine lokale Umgebung und eine Cloudumgebung gibt, die gewartet und interaktiv gestaltet werden kann. Die Mitarbeiter müssen über Kenntnisse in beiden Umgebungen verfügen, um ihre Benutzer und die Organisation zu unterstützen.

In diesem Zustand:

- Geräte werden mit Active Directory verknüpft und über Gruppenrichtlinien oder lokale Geräteverwaltungstools verwaltet.

- Benutzer werden in Active Directory verwaltet, über lokale Identitätsverwaltungssysteme (IDM) bereitgestellt und mit Microsoft Entra ID über Microsoft Entra Connect synchronisiert.

- Apps werden bei Active Directory und bei Verbundservern wie Active Directory-Verbunddiensten (AD FS) über ein WaM-Tool (Web Access Management), Microsoft 365 oder andere Tools wie SiteMinder und Oracle Access Manager authentifiziert.

Status 2: Hybrid

Im Hybridzustand beginnen Organisationen, ihre lokale Umgebung durch Cloudfunktionen zu verbessern. Die Lösungen können geplant werden, um die Komplexität zu reduzieren, den Sicherheitsstatus zu erhöhen und den Fußabdruck der lokalen Umgebung zu verringern.

Während des Übergangs und beim Betrieb in diesem Zustand bilden Organisationen ihre Fähigkeiten und Kompetenzen für den Einsatz von Microsoft Entra ID für IAM-Lösungen aus. Da Benutzerkonten und Geräteverbindungen relativ einfach sind und ein gemeinsamer Bestandteil der täglichen IT-Vorgänge sind, haben die meisten Organisationen diesen Ansatz genutzt.

In diesem Zustand:

Windows-Clients sind in Microsoft Entra hybrid eingebunden.

Nicht-Microsoft-Plattformen, die auf Software as a Service (SaaS) basieren, beginnen mit der Integration mit Microsoft Entra ID. Beispiele sind Salesforce und ServiceNow.

Legacy-Anwendungen authentifizieren sich bei Microsoft Entra ID über Anwendungsproxy oder Partnerlösungen, die sicheren Hybridzugriff bieten.

Self-Service Password Reset (SSPR) und Kennwortschutz für Benutzer sind aktiviert.

Einige ältere Apps werden über Microsoft Entra Domain Services und Anwendungsproxy in der Cloud authentifiziert.

Status 3: Cloud zuerst

Im Cloud-first-Zustand erstellen die Teams in der gesamten Organisation einen Überblick über den Erfolg und beginnen mit der Planung, anspruchsvollere Workloads auf Microsoft Entra ID zu verschieben. Organisationen verbringen in der Regel die meiste Zeit in diesem Transformationszustand. Da die Komplexität, die Anzahl der Workloads und die Verwendung von Active Directory im Laufe der Zeit wachsen, muss eine Organisation ihren Aufwand und ihre Anzahl von Initiativen erhöhen, um in die Cloud zu wechseln.

In diesem Zustand:

- Neue Windows-Clients werden mit der Microsoft Entra-ID verknüpft und über Intune verwaltet.

- ECMA-Connectors werden verwendet, um Benutzer und Gruppen für lokale Apps bereitzustellen.

- Alle Apps, die zuvor einen AD DS-integrierten Verbundidentitätsanbieter verwendet haben, z. B. AD FS, werden aktualisiert, um Die Microsoft Entra-ID für die Authentifizierung zu verwenden. Wenn Sie über diesen Identitätsanbieter eine kennwortbasierte Authentifizierung für Microsoft Entra ID verwendet haben, erfolgt die Umstellung auf die Kennwort-Hashsynchronisierung.

- Pläne zum Verschieben von Datei- und Druckdiensten auf Microsoft Entra ID werden entwickelt.

- Microsoft Entra ID bietet eine Business-to-Business-Zusammenarbeitsfunktion (B2B).

- Neue Gruppen werden in der Microsoft Entra-ID erstellt und verwaltet.

Status 4: Active Directory minimiert

Microsoft Entra-ID bietet die meisten IAM-Funktionen, während Spezialfälle und Ausnahmen weiterhin das lokale Active Directory verwenden. Ein Zustand der Minimierung von Active Directory ist schwieriger zu erreichen, insbesondere für größere Organisationen mit erheblichen technischen Schulden vor Ort.

Die Microsoft Entra-ID entwickelt sich weiter, während die Transformation Ihrer Organisation reift und neue Features und Tools bietet, die Sie verwenden können. Organisationen müssen Funktionen nicht mehr nutzen oder neue Funktionen erstellen, um Ersatz bereitzustellen.

In diesem Zustand:

Neue Benutzer, die über die HR-Bereitstellungsfunktion bereitgestellt werden, werden direkt in der Microsoft Entra-ID erstellt.

Ein Plan zum Verschieben von Apps, die von Active Directory abhängen und Teil der Vision für die zukünftige Microsoft Entra-Umgebung sind, wird ausgeführt. Ein Plan zum Ersetzen von Diensten, die nicht verschoben werden (Datei-, Druck- oder Faxdienste) sind vorhanden.

Lokale Workloads wurden durch Cloudalternativen wie Windows Virtual Desktop, Azure Files oder Universal Print ersetzt. Die von Azure SQL verwaltete Instanz ersetzt SQL Server.

Zustand 5: 100 % Cloud

Im Zustand der 100%igen Umstellung in die Cloud stellen Microsoft Entra ID und andere Azure-Tools alle IAM-Funktionen bereit. Dieser Zustand ist der langfristige Anspruch vieler Organisationen.

In diesem Zustand:

Es ist keine lokale IAM-Infrastruktur erforderlich.

Alle Geräte werden in Microsoft Entra ID und Cloudlösungen wie Intune verwaltet.

Der Lebenszyklus der Benutzeridentität wird über die Microsoft Entra-ID verwaltet.

Alle Benutzer und Gruppen sind cloudnativ.

Netzwerkdienste, die auf Active Directory basieren, werden verschoben.

Transformationsanalogie

Die Transformation zwischen den Zuständen ähnelt dem Verschieben von Orten:

Richten Sie einen neuen Standort ein: Sie erwerben Ihr Ziel und richten die Verbindung zwischen dem aktuellen Standort und dem neuen Standort ein. Diese Aktivitäten ermöglichen es Ihnen, Ihre Produktivität und Ihre Fähigkeit zum Betrieb aufrechtzuerhalten. Weitere Informationen finden Sie unter Einrichten eines Microsoft Entra-Fußabdrucks. Die Ergebnisse ermöglichen den Übergang in Zustand 2.

Beschränken Sie neue Elemente am alten Speicherort: Sie investieren nicht mehr an den alten Speicherort, und legen Sie eine Richtlinie fest, um neue Elemente am neuen Speicherort zu stufen. Weitere Informationen finden Sie unter Implementieren eines cloudbasierten Ansatzes. Diese Aktivitäten schaffen die Voraussetzung für die Migration im großen Maßstab und das Erreichen von Zustand 3.

Verschieben vorhandener Elemente an die neue Position: Sie verschieben Elemente von der alten Position an die neue Position. Sie bewerten den geschäftlichen Wert der Elemente, um festzustellen, ob Sie sie unverändert verschieben, aktualisieren, ersetzen oder ausrangieren. Weitere Informationen finden Sie unter "Übergang zur Cloud".

Mit diesen Aktivitäten können Sie Den Status 3 abschließen und die Zustände 4 und 5 erreichen. Basierend auf Ihren Geschäftszielen entscheiden Sie, auf welchen Endzustand Sie abzielen möchten.

Die Transformation in die Cloud ist nicht nur die Verantwortung des Identitätsteams. Die Organisation benötigt koordinationsübergreifende Teams, um Richtlinien zu definieren, die Personen und Prozessänderungen sowie Technologie umfassen. Die Verwendung eines koordinierten Ansatzes trägt dazu bei, einen konsistenten Fortschritt zu gewährleisten und das Risiko eines Rückschritts auf lokale Lösungen zu verringern. Einbeziehen von Teams, die Folgendes verwalten:

- Geräte/Endpunkte

- Netzwerke

- Sicherheit/Risiko

- Anwendungsbesitzer

- Personalabteilung

- Zusammenarbeit

- Beschaffung

- Operationen

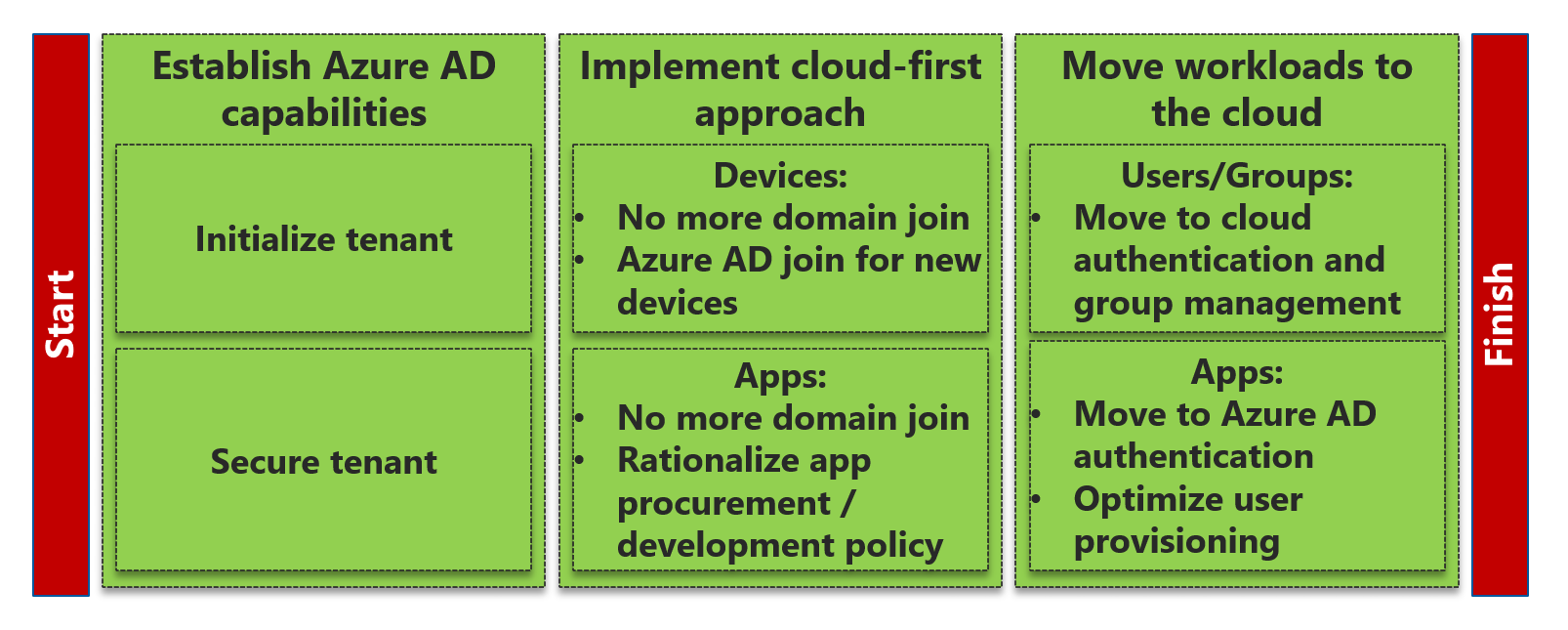

Allgemeiner Ablauf

Wenn Organisationen eine Migration von IAM zu Microsoft Entra ID starten, müssen sie die Priorisierung der Bemühungen basierend auf ihren spezifischen Anforderungen bestimmen. Betriebspersonal und Supportmitarbeiter müssen geschult werden, um ihre Aufgaben in der neuen Umgebung auszuführen. Das folgende Diagramm zeigt den übergeordneten Ablauf für die Migration von Active Directory zu Microsoft Entra ID.

Einrichten eines Microsoft Entra-Footprints: Initialisieren Sie Ihren neuen Microsoft Entra-Mandanten zur Unterstützung der Vision für Ihre Endzustandsbereitstellung. Übernehmen Sie einen Zero Trust-Ansatz und ein Sicherheitsmodell, das Ihren Mandanten frühzeitig vor lokalen Kompromittierungen schützt .

Implementieren Sie einen Cloud-First-Ansatz: Richten Sie eine Richtlinie ein, dass alle neuen Geräte, Anwendungen und Dienste Cloud-first ausgerichtet sind. Neue Anwendungen und Dienste, die ältere Protokolle (z. B. NTLM, Kerberos oder LDAP) verwenden, sollten nur ausnahmen sein.

Umstieg in die Cloud: Verlagern Sie die Verwaltung und Integration von Benutzern, Apps und Geräten von der lokalen Bereitstellung bis hin zu cloudbasierten Alternativen. Optimieren Sie die Benutzerbereitstellung, indem Sie die Cloud-First-Bereitstellungsfunktionen nutzen, die in Microsoft Entra ID integriert sind.

Die Transformation ändert, wie Benutzer Aufgaben ausführen und wie Supportteams Benutzerunterstützung bieten. Die Organisation sollte Initiativen oder Projekte so entwerfen und implementieren, dass die Auswirkungen auf die Benutzerproduktivität minimiert werden.

Im Rahmen der Transformation führt die Organisation Self-Service-IAM-Funktionen ein. Einige Teile der Belegschaft passen sich leichter an die Self-Service-Benutzerumgebung an, die in cloudbasierten Unternehmen verbreitet ist.

Alternde Anwendungen müssen möglicherweise aktualisiert oder ersetzt werden, um gut in cloudbasierten IT-Umgebungen zu funktionieren. Anwendungsupdates oder -ersetzungen können kostspielig und zeitaufwändig sein. Die Planung und andere Phasen müssen auch das Alter und die Fähigkeit der Anwendungen der Organisation berücksichtigen.