Genehmigen von Aktivierungsanforderungen für Mitglieder und Besitzer von Gruppen

Mit Privileged Identity Management (PIM) und Microsoft Entra ID können Sie die Aktivierung von Gruppenmitgliedschaft und -besitz zum Anfordern von Genehmigungen konfigurieren. Außerdem können Sie Benutzer oder Gruppen in Ihrer Microsoft Entra-Organisation als delegierte genehmigende Personen auswählen.

Es wird empfohlen, für jede Gruppe mindestens zwei genehmigende Personen auszuwählen. Delegierte genehmigende Personen haben zum Genehmigen von Anforderungen 24 Stunden Zeit. Wenn eine Anforderung nicht innerhalb von 24 Stunden genehmigt wird, muss der berechtigte Benutzer eine neue Anforderung senden. Das 24-Stunden-Zeitfenster für die Genehmigung ist nicht konfigurierbar.

Führen Sie die in diesem Artikel beschriebenen Schritte aus, um Anforderungen für Gruppenmitgliedschaft oder Eigentum zu genehmigen oder abzulehnen.

Anzeigen ausstehender Anforderungen

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Als delegierte genehmigende Person erhalten Sie eine E-Mail-Benachrichtigung, wenn Ihre Genehmigung einer Anforderung für eine Azure-Ressourcenrolle aussteht. Sie können ausstehende Anforderungen in Privileged Identity Management anzeigen.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Administrator für privilegierte Rollen an.

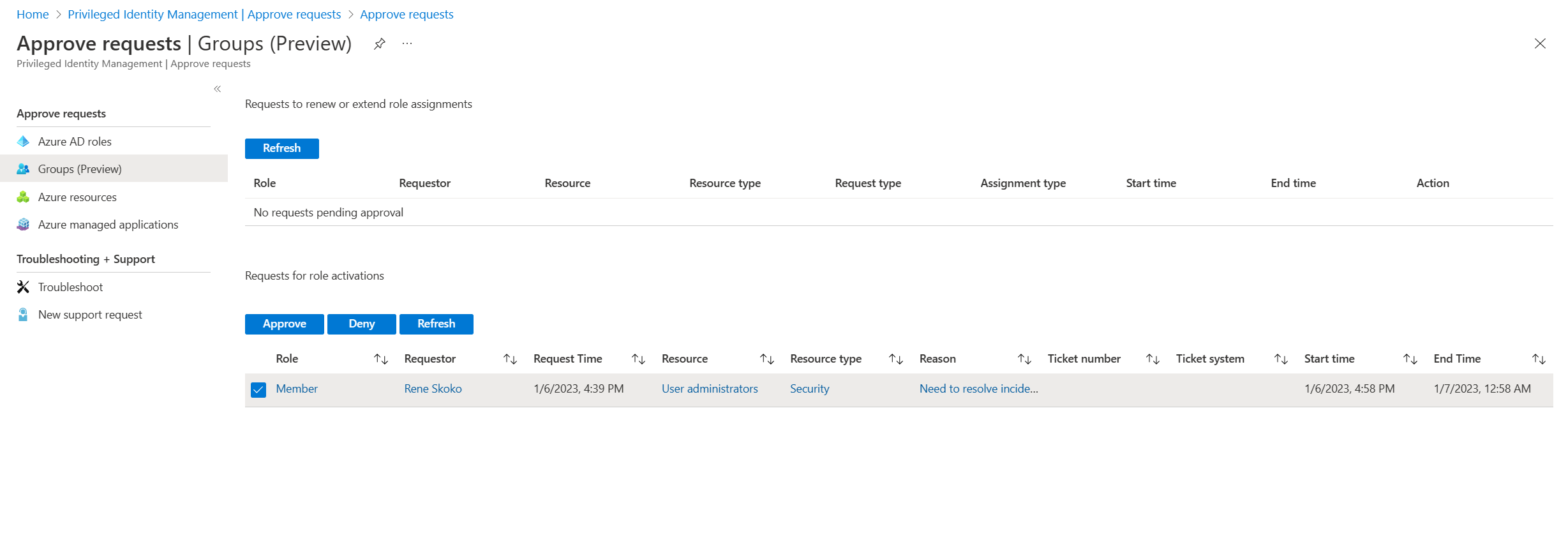

Navigieren Sie zu Identitätsgovernance>Privileged Identity Management>Ressourcen genehmigen>Gruppen.

Im Abschnitt Anforderungen für Rollenaktivierungen wird eine Liste der Anforderungen angezeigt, die Sie noch genehmigen müssen.

Genehmigen von Anforderungen

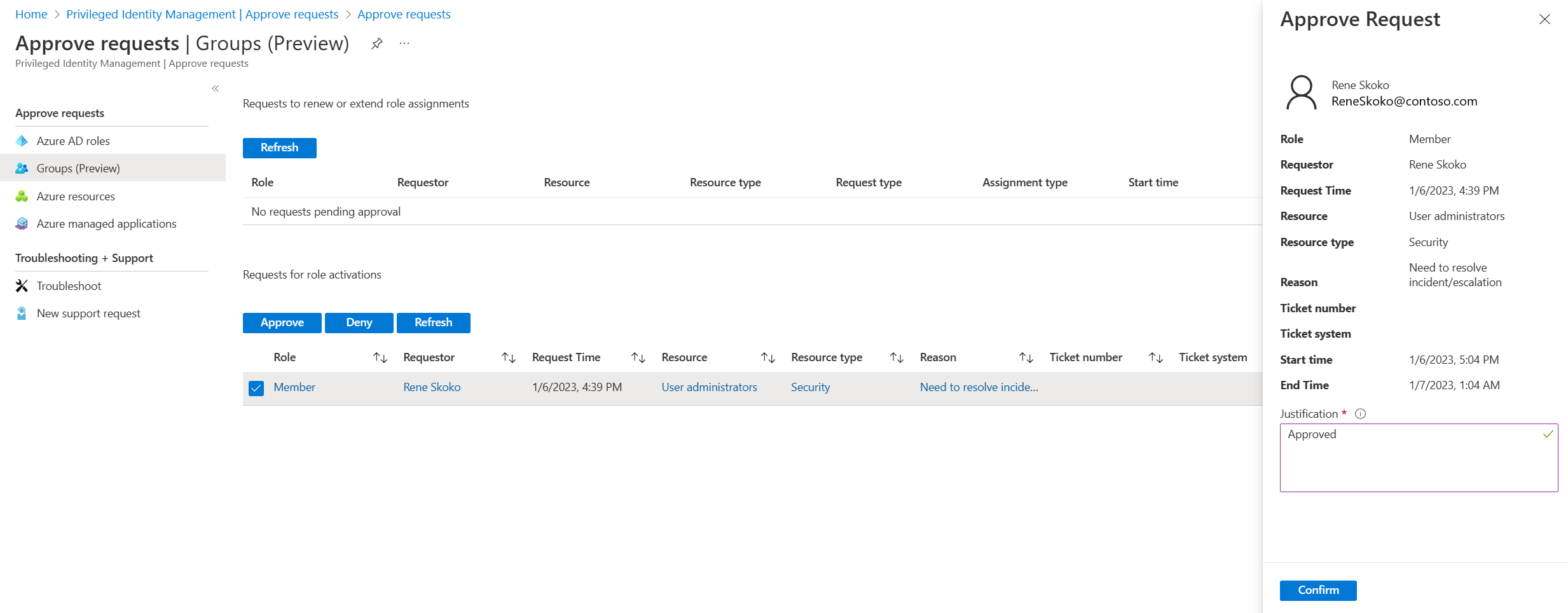

Suchen Sie nach der zu genehmigenden Anforderung, und wählen Sie diese aus. Wählen Sie anschließend Genehmigen aus.

Geben Sie im Feld Begründung die geschäftliche Begründung ein.

Klicken Sie auf Bestätigen. Ihre Genehmigung generiert eine Azure-Benachrichtigung.

Ablehnen von Anforderungen

Suchen Sie nach der Anforderung, die Sie ablehnen möchten, und wählen Sie sie aus. Wählen Sie anschließend Ablehnen aus.

Geben Sie im Feld Begründung die geschäftliche Begründung ein.

Klicken Sie auf Bestätigen. Ihre Ablehnung generiert eine Azure-Benachrichtigung.

Workflowbenachrichtigungen

Nachfolgend finden Sie einige Informationen zu Workflowbenachrichtigungen:

- Die genehmigenden Personen erhalten Benachrichtigungen per E-Mail, wenn für die Anforderung einer Gruppenzuweisung die Überprüfung aussteht. E-Mail-Benachrichtigungen enthalten einen direkten Link zur Anforderung, damit diese von der genehmigenden Person genehmigt oder abgelehnt werden kann.

- Anforderungen werden von der ersten genehmigenden Person bearbeitet, die sich mit der Genehmigung oder Ablehnung befasst.

- Wenn eine genehmigende Person auf die Anforderung reagiert, werden alle genehmigenden Personen über die Aktion informiert.

Hinweis

Wenn ein Administrator der Meinung ist, dass ein genehmigter Benutzer nicht aktiv sein sollte, kann er die aktive Gruppenzuweisung in Privileged Identity Management entfernen. Ressourcenadministratoren werden nicht über ausstehende Anforderungen benachrichtigt, wenn sie keine genehmigende Person sind. Sie können jedoch ausstehende Anforderungen für alle Benutzer anzeigen und abbrechen, indem sie ausstehende Anforderungen in Privileged Identity Management.

Problembehandlung

Hier finden Sie einen Tipp zur Problembehandlung.

Keine Gewährung von Berechtigungen nach der Aktivierung einer Rolle

Wenn Sie in Privileged Identity Management eine Rolle aktivieren, wird die Aktivierung möglicherweise nicht sofort an alle Portale weitergegeben, für die diese privilegierte Rolle benötigt wird. In einigen Fällen kann die Web-Zwischenspeicherung im Portal auch dann dazu führen, dass die Änderung nicht sofort wirksam ist, wenn diese weitergegeben wurde.

Bei einer verzögerten Aktivierung:

- Melden Sie sich vom Microsoft Entra Admin Center ab, und melden Sie sich dann wieder an.

- Überprüfen Sie in Privileged Identity Management, ob Sie als Mitglied der Rolle aufgeführt sind.