Tutorial Integration des einmaligen Anmeldens (Single Sign-On, SSO) von Microsoft Entra in Workday Mobile Application

In diesem Tutorial erfahren Sie, wie Sie Microsoft Entra ID, bedingten Zugriff und Intune in Workday Mobile Application integrieren. Die Microsoft-Integration für Workday Mobile Application ermöglicht Folgendes:

- Überprüfen Sie vor der Anmeldung, ob die Geräte Ihren Richtlinien entsprechen.

- Fügen Sie Workday Mobile Application Kontrollmechanismen hinzu, um dafür zu sorgen, dass die Benutzer sicher auf Unternehmensdaten zugreifen können.

- Sie können in Microsoft Entra ID steuern, wer Zugriff auf Workday hat.

- Sie können Ihren Benutzer*innen ermöglichen, sich mit ihren Microsoft Entra-Konten automatisch bei Workday anzumelden.

- Verwalten Sie Ihre Konten zentral im Azure-Portal.

Voraussetzungen

Erste Schritte:

- Integrieren Sie Workday in Microsoft Entra ID.

- Lesen Sie Integration des einmaligen Anmeldens (Single Sign-On, SSO) von Microsoft Entra in Workday.

Beschreibung des Szenarios

In diesem Tutorial konfigurieren und testen Sie Microsoft Entra -Richtlinien für den bedingten Zugriff sowie Intune mit Workday Mobile Application.

Zum Aktivieren des einmaligen Anmeldens (Single Sign-On, SSO) können Sie die Workday-Verbundanwendung mit Microsoft Entra ID konfigurieren. Weitere Informationen finden Sie unter Integration des einmaligen Anmeldens (Single Sign-On, SSO) von Microsoft Entra in Workday.

Hinweis

Von Workday werden die App-Schutzrichtlinien von Intune nicht unterstützt. Für die Nutzung des bedingten Zugriffs müssen Sie die mobile Geräteverwaltung verwenden.

Sicherstellen, dass Benutzer Zugriff auf Workday Mobile Application haben

Konfigurieren Sie Workday, um den Zugriff auf die zugehörigen mobilen Apps zuzulassen. Für Workday Mobile müssen Sie die folgenden Richtlinien konfigurieren:

- Greifen Sie auf den Bericht „Domänensicherheitsrichtlinien für Funktionsbereich“ zu.

- Wählen Sie die entsprechende Sicherheitsrichtlinie aus:

- Mobile Verwendung: Android

- Mobile Verwendung: iPad

- Mobile Verwendung: iPhone

- Wählen Sie Berechtigungen bearbeiten aus.

- Aktivieren Sie das Kontrollkästchen für Anzeige- oder Änderungsvorgänge, um den Sicherheitsgruppen Zugriff auf die sicherungsfähigen Elemente des Berichts oder der Aufgabe zu gewähren.

- Aktivieren Sie das Kontrollkästchen für Get- oder Put-Vorgänge, um den Sicherheitsgruppen Zugriff auf die Integration sowie auf sicherungsfähige Elemente des Berichts oder der Aufgabe zu gewähren.

Aktivieren Sie ausstehende Sicherheitsrichtlinienänderungen durch das Ausführen der Option Ausstehende Sicherheitsrichtlinienänderungen aktivieren.

Öffnen der Workday-Anmeldeseite im Workday Mobile Browser

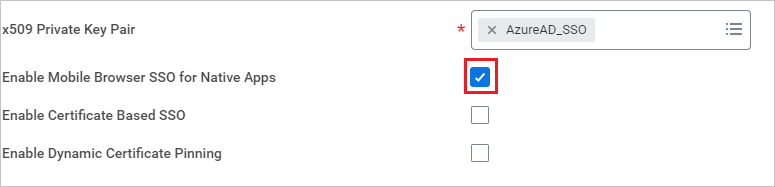

Zum Anwenden des bedingten Zugriffs auf Workday Mobile Application müssen Sie die App in einem externen Browser öffnen. Wählen Sie unter Edit Tenant Setup – Security (Mandantensetup bearbeiten – Sicherheit) die Option Enable Mobile Browser SSO for Native Apps (SSO über mobilen Browser für native Apps aktivieren) aus. Hierfür muss für iOS auf dem Gerät und für Android im Arbeitsprofil ein von Intune genehmigter Browser installiert werden.

Einrichten der Richtlinie für bedingten Zugriff

Diese Richtlinie wirkt sich nur auf das Anmelden auf einem iOS- oder Android-Gerät aus. Wählen Sie die Option Jedes Gerät aus, um dies auf alle Plattformen zu erweitern. Für diese Richtlinie ist es erforderlich, dass das Gerät mit der Richtlinie konform ist. Dies wird über Intune überprüft. Da Android über Arbeitsprofile verfügt, wird die Anmeldung für Benutzer bei Workday verhindert, sofern diese sich nicht über ihr Arbeitsprofil anmelden und die App über das Intune-Unternehmensportal installiert haben. Für iOS muss noch ein weiterer Schritt ausgeführt werden, um das gleiche Ergebnis zu erzielen.

Von Workday werden die folgenden Zugriffssteuerungen unterstützt:

- Erzwingen der mehrstufigen Authentifizierung

- Markieren des Geräts als kompatibel erforderlich

Folgendes wird von der Workday-App nicht unterstützt:

- Genehmigte Client-App erforderlich

- App-Schutzrichtlinie erforderlich (Vorschau)

Führen Sie die folgenden Schritte aus, um Workday als verwaltetes Gerät einzurichten:

Wählen Sie Startseite>Microsoft Intune>Bedingter Zugriff – Richtlinien aus. Wählen Sie anschließend die Option Nur verwaltete Geräte aus.

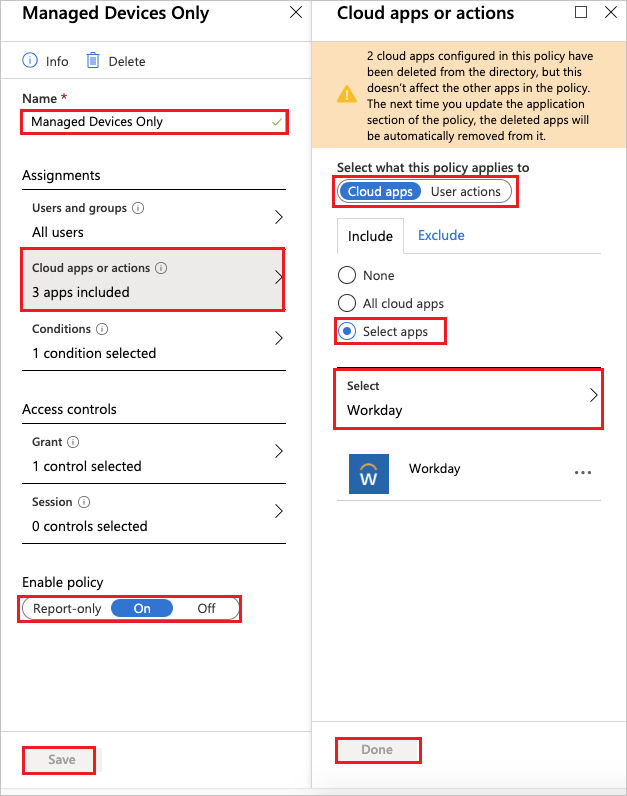

Wählen Sie unter Nur verwaltete Geräte die Option Name und dann Nur verwaltete Geräte und Cloud-Apps oder -aktionen aus.

Unter Cloud-Apps oder -aktionen:

Legen Sie Wählen Sie aus, worauf diese Richtlinie angewendet werden soll. auf Cloud-Apps fest.

Wählen Sie unter Einschließen die Option Apps auswählen aus.

Wählen Sie in der Liste Auswählen den Eintrag Workday aus.

Wählen Sie Fertigaus.

Legen Sie Richtlinie aktivieren auf Ein fest.

Wählen Sie Speichern aus.

Führen Sie unter Zuweisung die folgenden Schritte aus:

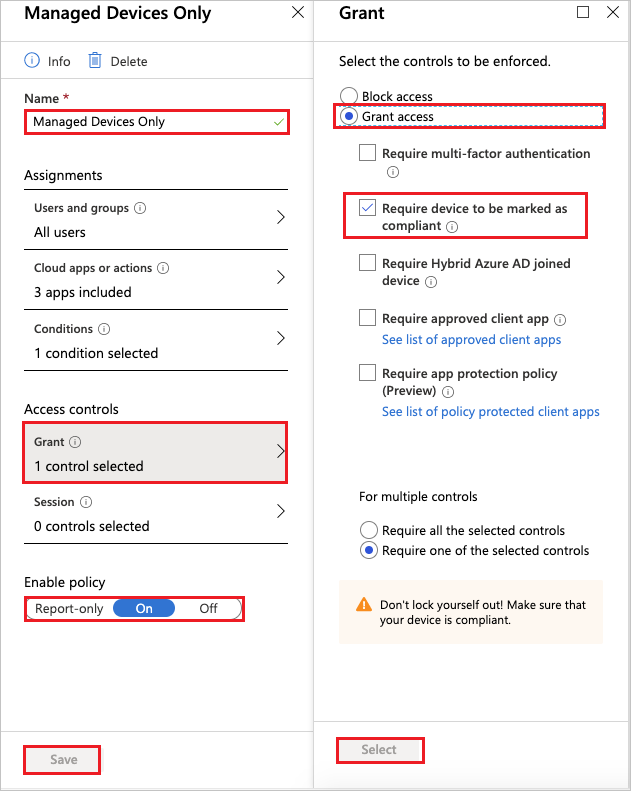

Wählen Sie Startseite>Microsoft Intune>Bedingter Zugriff – Richtlinien aus. Wählen Sie anschließend die Option Nur verwaltete Geräte aus.

Wählen Sie unter Nur verwaltete Geräte für Name die Option Nur verwaltete Geräte aus. Klicken Sie unter Zugriffssteuerungen auf Gewähren.

Unter Erteilen:

Wählen Sie für die zu erzwingenden Steuerungen die Option Zugriff gewähren aus.

Klicken Sie auf Markieren des Geräts als konform erforderlich.

Wählen Sie Eine der ausgewählten Steuerungen anfordern aus.

Klicken Sie auf Auswählen.

Legen Sie Richtlinie aktivieren auf Ein fest.

Wählen Sie Speichern aus.

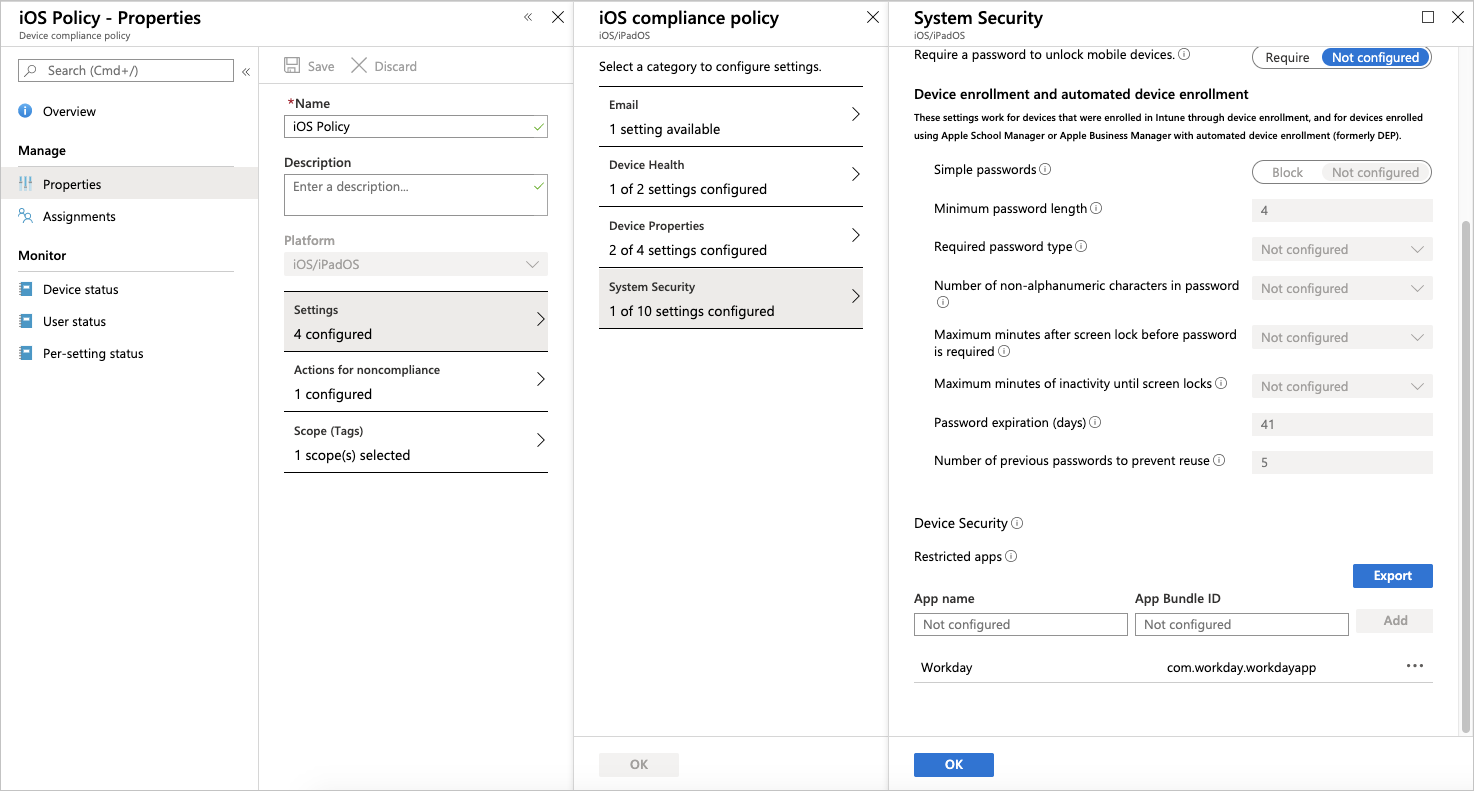

Einrichten der Richtlinie zur Gerätekonformität

Um sicherzustellen, dass die Anmeldung für iOS-Geräte nur über eine Workday-Instanz mit mobiler Geräteverwaltung möglich ist, müssen Sie die App Store-App blockieren, indem Sie com.workday.workdayapp der Liste mit den eingeschränkten Apps hinzufügen. Hierdurch wird dafür gesorgt, dass nur Geräte, auf denen Workday über das Unternehmensportal installiert wurde, auf Workday zugreifen können. In Bezug auf den Browser gilt Folgendes: Geräte können nur dann auf Workday zugreifen, wenn das Gerät von Intune verwaltet und ein verwalteter Browser verwendet wird.

Einrichten von Intune-App-Konfigurationsrichtlinien

| Szenario | Schlüssel-Wert-Paare |

|---|---|

| Automatisches Ausfüllen der Mandanten- und Webadressfelder für Folgendes: ● Workday unter Android, wenn Sie Arbeitsprofile für Android aktivieren ● Workday auf iPad und iPhone |

Konfigurieren Sie Ihren Mandanten mit folgenden Werten: ● Konfigurationsschlüssel = UserGroupCode● Werttyp: Zeichenfolge ●Konfigurationswert: Name Ihres Mandanten. Ein Beispiel: gmsKonfigurieren Sie Ihre Webadresse mit folgenden Werten: ● Konfigurationsschlüssel = AppServiceHost● Werttyp: Zeichenfolge ●Konfigurationswert: Basis-URL für Ihren Mandanten. Ein Beispiel: https://www.myworkday.com |

| Deaktivieren Sie für Workday auf iPad und iPhone die folgenden Aktionen: ●Ausschneiden, Kopieren und Einfügen |

Legen Sie den (booleschen) Wert für die folgenden Schlüssel auf False fest, um die entsprechenden Funktionen zu deaktivieren:● AllowCutCopyPaste● AllowPrint |

| Deaktivieren Sie Screenshots für Workday unter Android. | Legen Sie den (booleschen) Wert für den Schlüssel AllowScreenshots auf False fest, um die entsprechenden Funktionen zu deaktivieren. |

| Deaktivieren Sie vorgeschlagene Updates für Ihre Benutzer. | Legen Sie den (booleschen) Wert für den Schlüssel AllowSuggestedUpdates auf False fest, um die entsprechenden Funktionen zu deaktivieren. |

| Passen Sie die App Store-URL an, um mobile Benutzer zum App Store Ihrer Wahl weiterzuleiten. | Ändern Sie die App Store-URL wie folgt: ● Konfigurationsschlüssel = AppUpdateURL● Werttyp: Zeichenfolge ●Konfigurationswert: App Store-URL |

iOS-Konfigurationsrichtlinien

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Intune, oder wählen Sie das Widget in der Liste aus.

Navigieren Sie zu Client-Apps>Apps>App-Konfigurationsrichtlinien. Wählen Sie anschließend + Hinzufügen>Verwaltete Geräte aus.

Geben Sie einen Namen ein.

Wählen Sie unter Plattform die Option iOS/iPadOS aus.

Wählen Sie unter Zugeordnete App die von Ihnen hinzugefügte Workday-App für iOS aus.

Wählen Sie Konfigurationseinstellungen aus. Wählen Sie unter Format der Konfigurationseinstellungen die Option XML-Daten eingeben aus.

Hier ist ein Beispiel für eine XML-Datei angegeben. Fügen Sie die Konfigurationen hinzu, die Sie anwenden möchten. Ersetzen Sie

STRING_VALUEdurch die gewünschte Zeichenfolge. Ersetzen Sie<true /> or <false />durch<true />oder<false />. Wenn Sie keine Konfiguration hinzufügen, verhält sich dieses Beispiel so, als obTruefestgelegt wäre.<dict> <key>UserGroupCode</key> <string>STRING_VALUE</string> <key>AppServiceHost</key> <string>STRING_VALUE</string> <key>AllowCutCopyPaste</key> <true /> or <false /> <key>AllowPrint</key> <true /> or <false /> <key>AllowSuggestedUpdates</key> <true /> or <false /> <key>AppUpdateURL</key> <string>STRING_VALUE</string> </dict>Wählen Sie Hinzufügen.

Aktualisieren Sie die Seite, und wählen Sie die neu erstellte Richtlinie aus.

Wählen Sie die Option Zuweisungen aus, und geben Sie dann an, auf wen die App angewendet werden soll.

Wählen Sie Speichern aus.

Android-Konfigurationsrichtlinien

- Melden Sie sich beim Azure-Portal an.

- Suchen Sie nach Intune, oder wählen Sie das Widget in der Liste aus.

- Navigieren Sie zu Client-Apps>Apps>App-Konfigurationsrichtlinien. Wählen Sie anschließend + Hinzufügen>Verwaltete Geräte aus.

- Geben Sie einen Namen ein.

- Wählen Sie unter Plattform die Option Android aus.

- Wählen Sie unter Zugeordnete App die von Ihnen hinzugefügte Workday-App für Android aus.

- Wählen Sie Konfigurationseinstellungen aus. Wählen Sie unter Format der Konfigurationseinstellungen die Option JSON-Daten eingeben aus.