Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Zusammenfassung

Wenn Ihr Anwendungsgateway ausgeführt wird, können Sie Protokolle aktivieren, um die Ereignisse zu prüfen, die für Ihre Ressource auftreten. Die Protokolle der Application Gateway-Firewall geben Ihnen beispielsweise einen Einblick in das, was die Web Application Firewall (WAF) auswertet, abgleicht und blockiert. Mithilfe von Log Analytics können Sie die Daten in den Firewallprotokollen untersuchen, um noch mehr Einblicke zu erhalten. Weitere Informationen zu Protokollabfragen finden Sie unter Overview of log queries in Azure Monitor.

In diesem Artikel erfahren Sie mehr über die Protokolle der Webanwendungsfirewall (WAF). Sie können andere Application Gateway-Protokolle auf ähnliche Weise einrichten.

Voraussetzungen

- Ein Azure-Konto mit einem aktiven Abonnement. Wenn Sie noch kein Konto haben, können Sie kostenlos ein Konto erstellen.

- Eine WAF-SKU des Azure Application Gateway. Weitere Informationen finden Sie unter Azure Web Application Firewall zu Azure Application Gateway.

- Ein Log Analytics Arbeitsbereich. Weitere Informationen zum Erstellen eines Log Analytics-Arbeitsbereichs finden Sie unter Create a Log Analytics workspace in the Azure portal.

Senden von Protokollen

Informationen zum Exportieren ihrer Firewallprotokolle in Log Analytics finden Sie unter Diagnostische Protokolle für das Anwendungsgateway. Wenn Sie über die Firewallprotokolle in Ihrem Log Analytics Arbeitsbereich verfügen, können Sie Daten anzeigen, Abfragen schreiben, Visualisierungen erstellen und dem Portaldashboard hinzufügen.

Erkunden von Daten anhand von Beispielen

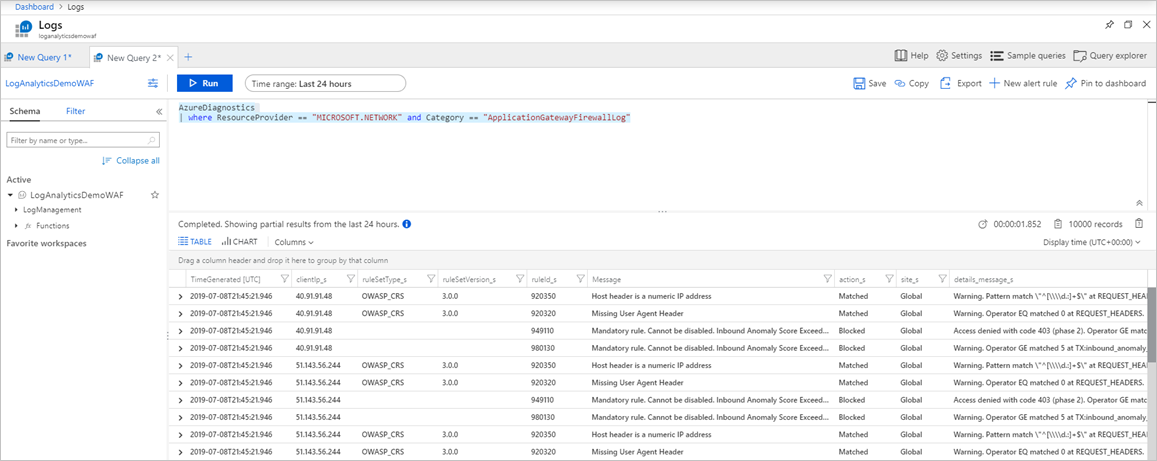

Wenn Sie die AzureDiagnostics-Tabelle verwenden, zeigen Sie die Rohdaten im Firewallprotokoll an, indem Sie die folgende Abfrage ausführen:

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| limit 10

Diese Abfrage sieht ähnlich wie die folgende Abfrage aus:

Wenn Sie die ressourcenspezifische Tabelle verwenden, zeigen Sie die Rohdaten im Firewallprotokoll an, indem Sie die folgende Abfrage ausführen. Weitere Informationen zu den ressourcenspezifischen Tabellen finden Sie unter Monitoring data reference.

AGWFirewallLogs

| limit 10

Von hier aus können Sie einen Drilldown für die Daten durchführen und Grafiken oder Visualisierungen erstellen. Die folgenden Beispiele zeigen AzureDiagnostics-Abfragen, die Sie verwenden können.

** Abgeglichene oder blockierte Anfragen nach IP-Adresse

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by clientIp_s, bin(TimeGenerated, 1m)

| render timechart

Abgeglichene oder blockierte Anfragen nach URI

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by requestUri_s, bin(TimeGenerated, 1m)

| render timechart

Top-entsprechende Regeln

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by ruleId_s, bin(TimeGenerated, 1m)

| where count_ > 10

| render timechart

Die ersten fünf übereinstimmenden Regelgruppen

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize Count=count() by details_file_s, action_s

| top 5 by Count desc

| render piechart

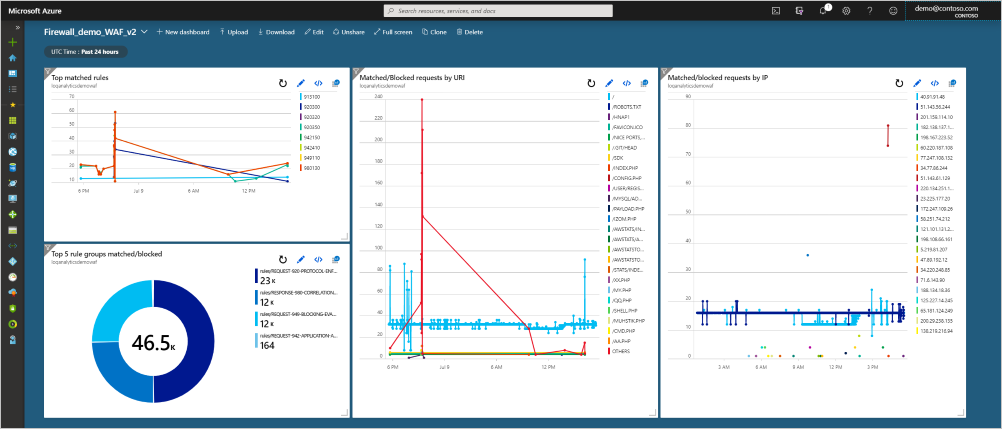

Hinzufügen zum Dashboard

Nachdem Sie eine Abfrage erstellt haben, fügen Sie sie ihrem Dashboard hinzu. Wählen Sie im Log Analytics-Arbeitsbereich "An das Dashboard anheften" aus. Wenn Sie die vorherigen vier Abfragen an ein Beispieldashboard anheften, werden diese Daten auf einen Blick angezeigt:

Nächste Schritte

Backend-Integrität, Diagnoseprotokolle und Metriken für Application Gateway