Zugriff auf Schlüsseltresor im privaten Netzwerk über freigegebene private Endpunkte

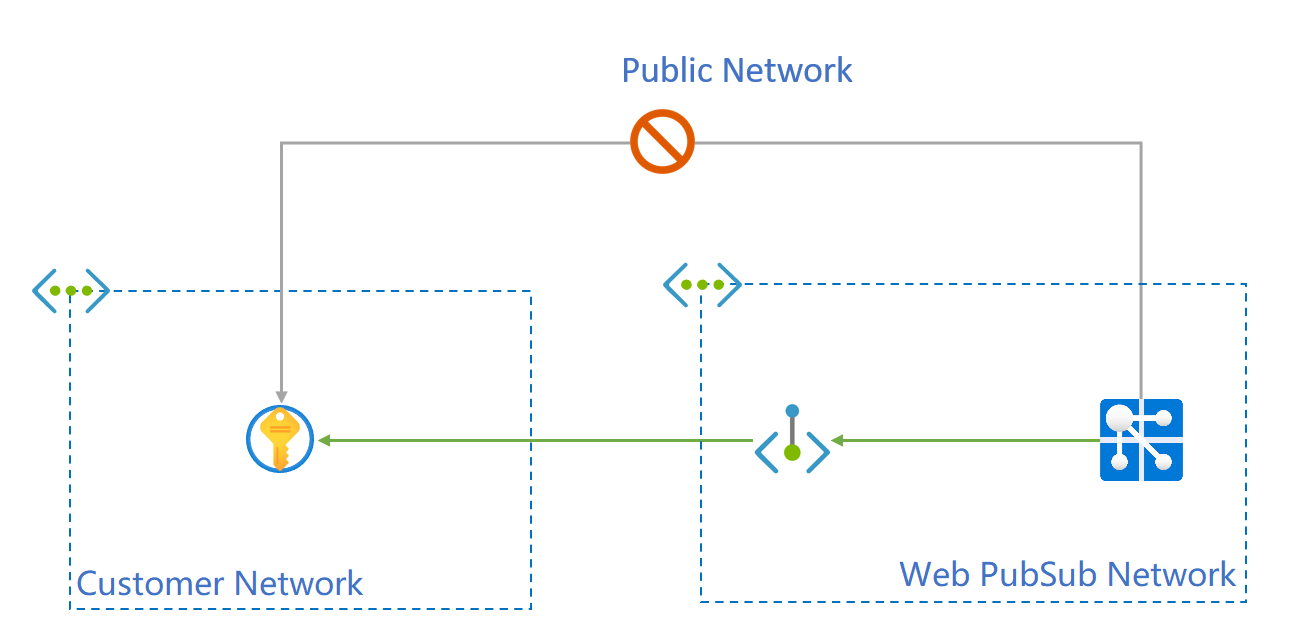

Azure Web PubSub Service kann über freigegebene private Endpunktverbindungen auf Ihren Key Vault in einem privaten Netzwerk zugreifen. In diesem Artikel erfahren Sie, wie Sie Ihre Web PubSub-Dienstinstanz so konfigurieren, dass ausgehende Anrufe über einen freigegebenen privaten Endpunkt und nicht über ein öffentliches Netzwerk an einen Schlüsseltresor weitergeleitet werden.

Private Endpunkte gesicherter Ressourcen, die über Azure Web PubSub Service-APIs erstellt wurden, werden als freigegebene Private-Link-Ressourcen bezeichnet. Der Grund: Der Zugriff auf eine Ressource (z. B. einen Azure Key Vault), die in den Azure Private Link-Dienst integriert wurde, wird von Ihnen „freigegeben“. Diese privaten Endpunkte werden in der Azure Web PubSub Service-Ausführungsumgebung erstellt und sind nicht direkt für Sie sichtbar.

Hinweis

In den Beispielen in diesem Artikel werden die folgenden Ressourcen-IDs verwendet:

- Die Ressourcen-ID dieses Azure Web PubSub-Diensts lautet _/subscriptions/0000000-0000-0000-0000-0000000000/resourceGroups/contoso/providers/Microsoft.SignalRService/webpubsub/contoso-webpubsub .

- Die Ressourcen-ID von Azure Key Vault lautet /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/contoso/providers/Microsoft.KeyVault/vaults/contoso-kv.

Wenn Sie die Schritte ausführen, ersetzen Sie die Ressourcen-IDs Ihres Azure Web PubSub-Diensts und Azure Key Vault.

Voraussetzungen

- Wenn Sie kein Azure-Abonnement haben, erstellen Sie ein [kostenloses Konto]. (https://azure.microsoft.com/free/?WT.mc_id=A261C142F).

- Azure CLI 2.25.0 oder höher (bei Verwendung von Azure CLI)._

- Eine Azure Web PubSub Service-Instanz in einer Standardpreisstufe oder höher

- Eine Azure Key Vault-Ressource.

1. Erstellen einer freigegebenen privaten Endpunktressource für den Key Vault

Wechseln Sie in der Azure-Portal zur Ressourcenseite des Azure Web PubSub-Diensts.

Wählen Sie im Menü "Netzwerk " aus.

Wählen Sie die Registerkarte Privater Zugriff aus.

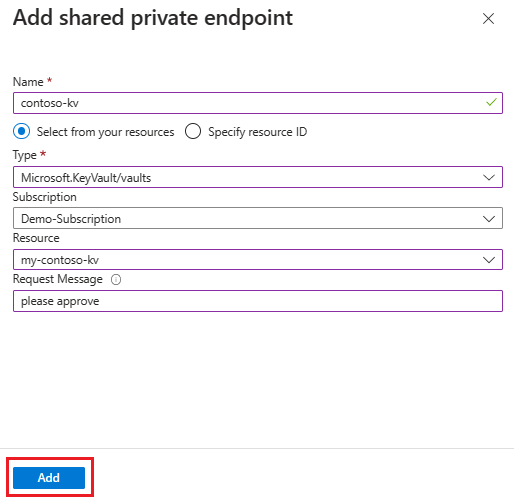

Wählen Sie Freigegebenen privaten Endpunkt hinzufügen aus.

Geben Sie einen Namen für den freigegebenen privaten Endpunkt ein.

Geben Sie Ihre Schlüsseltresorressource ein, indem Sie "Wählen Sie aus Ihren Ressourcen auswählen" aus den Listen aus, oder wählen Sie "Ressourcen-ID angeben" aus, und geben Sie Ihre Schlüsseltresorressourcen-ID ein.

Geben Sie bitte die Genehmigung für die Anforderungsnachricht ein.

Klicken Sie auf Hinzufügen.

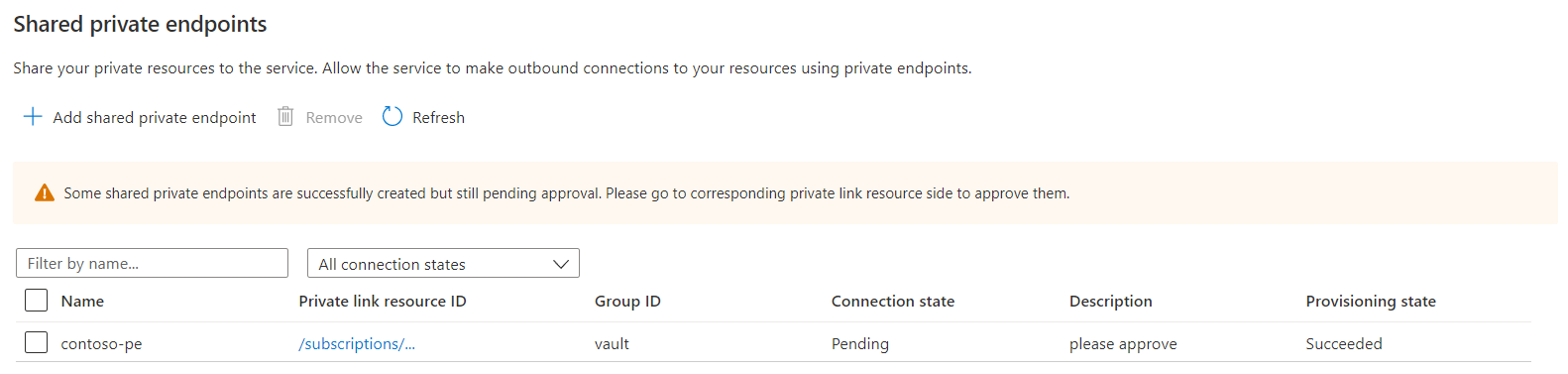

Der Bereitstellungsstatus der freigegebenen privaten Endpunktressource ist erfolgreich. Der Verbindungsstatus lautet Ausstehend und muss auf der Zielressourcenseite noch genehmigt werden.

2. Genehmigen der privaten Endpunktverbindung für den Key Vault

Nachdem die private Endpunktverbindung erstellt wurde, müssen Sie die Verbindungsanforderung vom Azure Web PubSub-Dienst in Ihrer Schlüsseltresorressource genehmigen.

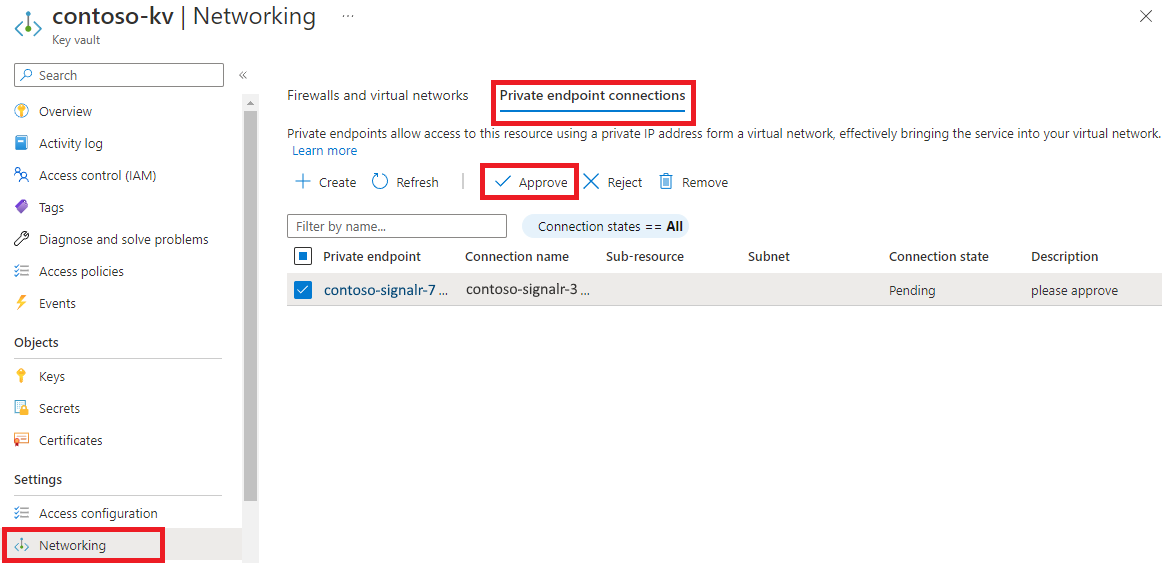

Wechseln Sie im Azure-Portal zur Ressourcenseite des Schlüsseltresors.

Wählen Sie im Menü "Netzwerk " aus.

Wählen Sie Private Endpunktverbindungen aus.

Wählen Sie den privaten Endpunkt aus, den der Azure Web PubSub-Dienst erstellt hat.

Wählen Sie "Genehmigen" und "Ja" aus, um dies zu bestätigen.

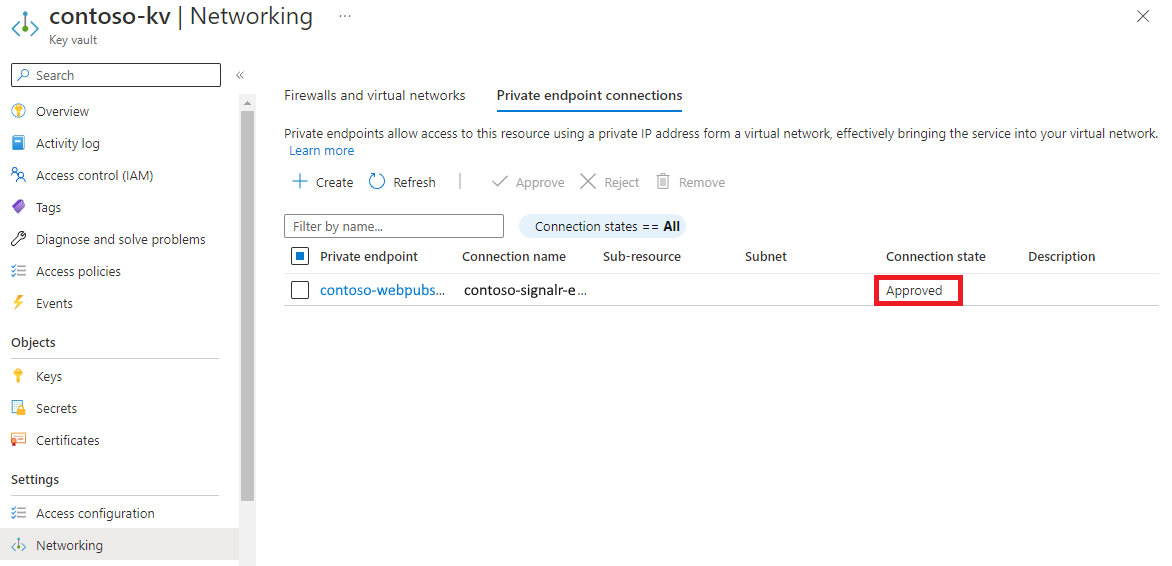

Warten Sie, bis die private Endpunktverbindung genehmigt wurde.

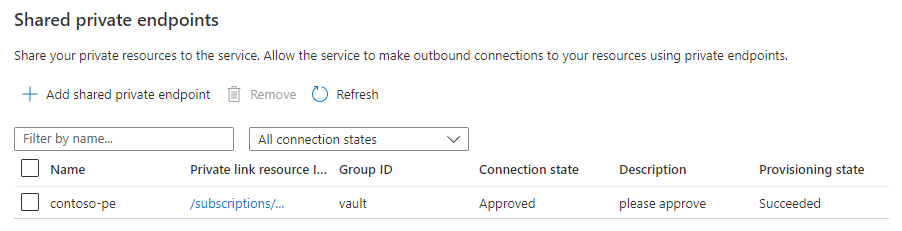

3. Abfragen des Status der ressource für freigegebene private Links

Es dauert ein paar Minuten, bis die Genehmigung an den Azure Web PubSub-Dienst weitergegeben wird. Sie können den Status mithilfe des Azure-Portals oder der Azure CLI überprüfen. Der freigegebene private Endpunkt zwischen Azure Web PubSub Service und Azure Key Vault ist aktiv, wenn der Containerstatus genehmigt wird.

Jetzt können Sie Features wie eine benutzerdefinierte Do konfigurieren Standard wie gewohnt. Sie müssen keine spezielle Domäne für Key Vault verwenden. Der Azure Web PubSub-Dienst verarbeitet automatisch die DNS-Auflösung.

Nächste Schritte

Weitere Informationen: