Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Entra-Token werden verwendet, wenn Registrierungsbenutzer sich bei azure Container Registry (ACR) authentifizieren. Standardmäßig akzeptiert Azure Container Registry (ACR) Microsoft Entra-Token mit einem Zielgruppenbereich für Azure Resource Manager (ARM), eine Verwaltungsschicht auf Steuerungsebene für die Verwaltung von Azure-Ressourcen.

Indem Sie Ihre Registrierung so konfigurieren, dass Microsoft Entra ARM-Zielgruppentoken nicht erkannt und nur Microsoft Entra ACR Audience-Token erkannt werden, können Sie die Sicherheit Ihrer Containerregistrierungen während des Authentifizierungsprozesses verbessern, indem Sie den Umfang der akzeptierten Token einschränken.

Bei der Durchsetzung von ACR-Zielgruppentoken werden nur Microsoft Entra-Token mit einem für ACR festgelegten Zielgruppenbereich während der Registrierungsauthentifizierung und des Anmeldeverfahrens akzeptiert. Dies bedeutet, dass die zuvor akzeptierten ARM-Benutzergruppentoken nicht mehr für die Registrierungsauthentifizierung gültig sind, wodurch die Sicherheit Ihrer Containerregistrierungen verbessert wird.

In diesem Tutorial lernen Sie Folgendes:

- Deaktivieren von „authentication-as-arm“ in ACR: Azure CLI.

- Deaktivieren von „authentication-as-arm“ in ACR: Azure-Portal.

Voraussetzungen

- Installieren oder upgraden Sie Azure CLI auf Version 2.40.0 oder höher. Führen Sie

az --versionaus, um die Version zu finden. - Melden Sie sich beim Azure-Portal an.

Deaktivieren von „authentication-as-arm“ in ACR: Azure CLI

Wenn Sie azureADAuthenticationAsArmPolicy deaktivieren, führt das dazu, dass das Register den ACR-Zielgruppentoken verwendet. Sie können Azure CLI, Version 2.40.0 oder höher, verwenden. Führen Sie az --version aus, um die Version zu ermitteln.

Führen Sie den Befehl aus, um die aktuelle Konfiguration der Registrierungsrichtlinie für die Authentifizierung mit ARM-Token bei der Registrierung anzuzeigen. Wenn der Status

enabledlautet, können Zielgruppentoken sowohl der ACR als auch von ARM für die Authentifizierung verwendet werden. Wenn der Statusdisabledlautet, bedeutet dies, dass nur Zielgruppentoken der ACR für die Authentifizierung verwendet werden können.az acr config authentication-as-arm show -r <registry>Führen Sie den Befehl aus, um den Status der Richtlinie der Registrierung zu aktualisieren.

az acr config authentication-as-arm update -r <registry> --status [enabled/disabled]

Authentifizieren mit ACR mit Microsoft Entra-ACR-Zielgruppentoken

Sie können sich mit ACR mithilfe des Microsoft Entra ACR-Zielgruppentokens authentifizieren.

Wenn Sie ein Microsoft Entra ACR-Zielgruppentoken abrufen möchten, geben Sie --scope https://containerregistry.azure.net/.default an, wenn Sie den az login Befehl ausführen.

Hinweis

Sie müssen https://containerregistry.azure.net/.default angeben, um ein Microsoft Entra-ACR-Zielgruppentoken für den ACR-Dienst abzurufen.

Sie können https://registryname.azurecr.io/ nicht als Bereich angeben, da weder Microsoft Entra noch ACR registrierungsspezifische Token-Zielgruppen unterstützt.

az login --scope https://containerregistry.azure.net/.default

Nach der Anmeldung wird ein Microsoft Entra-ACR-Zielgruppentoken (für den ACR-Dienst) im lokalen Cache gespeichert. Sie können dieses Token verwenden, um sich bei allen ACR-Registrierungen zu authentifizieren, für die Sie über Berechtigungen verfügen.

az acr login -n <registry>

Deaktivieren von „authentication-as-arm“ in ACR: Azure-Portal

Wenn Sie die Eigenschaft authentication-as-arm durch Zuweisen einer integrierten Richtlinie deaktivieren, wird die Registrierungseigenschaft für die aktuelle sowie die zukünftigen Registrierungen automatisch deaktiviert. Dieses automatische Verhalten gilt für Registrierungen, die innerhalb des Richtlinienbereichs erstellt wurden. Die möglichen Richtlinienbereiche umfassen entweder den Bereich auf Ressourcengruppenebene oder den Bereich auf Abonnement-ID-Ebene innerhalb des Mandanten.

Sie können „authentication-as-arm“ in der ACR deaktivieren, indem Sie die folgenden Schritte ausführen:

Melden Sie sich beim Azure-Portal an.

Sehen Sie sich die integrierten Richtliniendefinitionen der ACR in azure-container-registry-built-in-policy definition an.

Zuweisen einer integrierten Richtlinie, um die Definition von „authentication-as-arm“ zu deaktivieren: Azure-Portal.

Zuweisen einer integrierten Richtliniendefinition zum Deaktivieren der Authentifizierung mit ARM-Zielgruppentoken: Azure-Portal.

Sie können die Richtlinie der Registrierung für den bedingten Zugriff im Azure-Portal aktivieren.

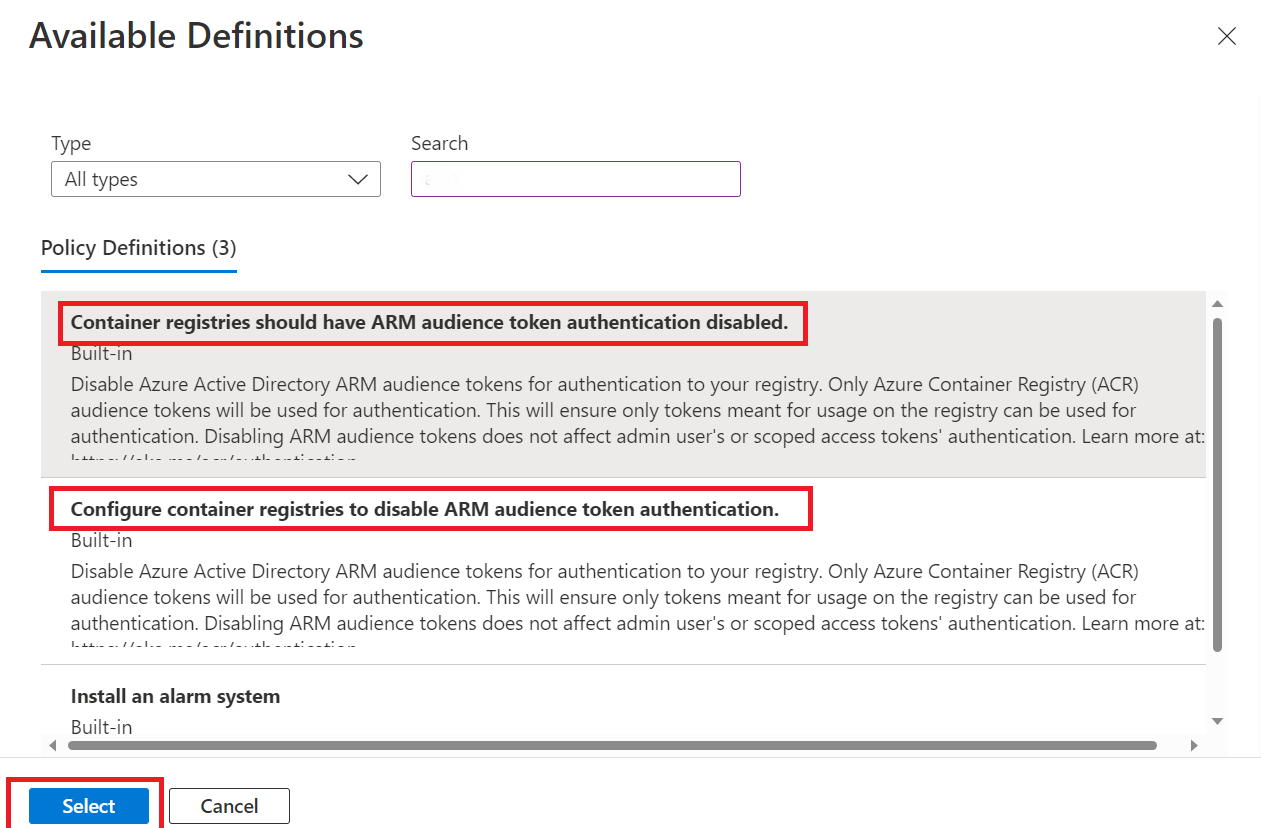

Azure Container Registry verfügt über zwei integrierte Richtliniendefinitionen zum Deaktivieren von „authentication-as-arm“ wie folgt:

Container registries should have ARM audience token authentication disabled.: Diese Richtlinie meldet und blockiert alle nicht konformen Ressourcen und sendet außerdem eine Anforderung zum Aktualisieren von nicht konformen Ressourcen zu konformen Ressourcen.Configure container registries to disable ARM audience token authentication.: Diese Richtlinie bietet Korrekturen und aktualisiert nicht konforme Ressourcen zu konformen Ressourcen.Melden Sie sich beim Azure-Portal an.

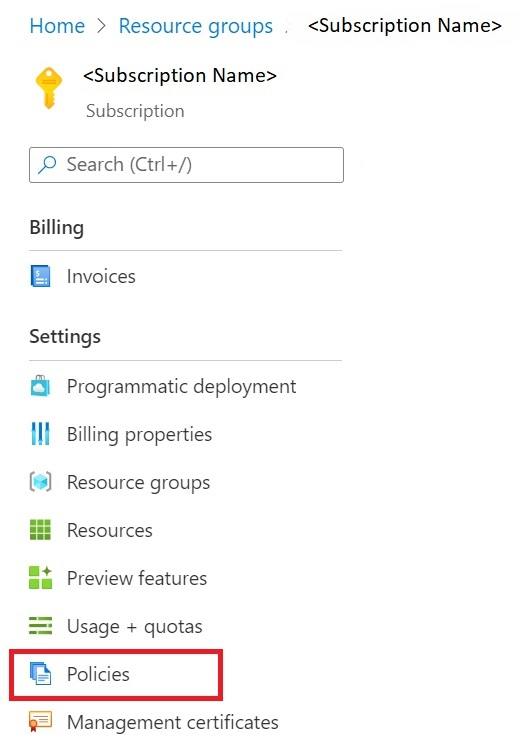

Navigieren Sie zu Ihrer Azure Container Registry>Ressourcengruppe>Einstellungen>Richtlinien.

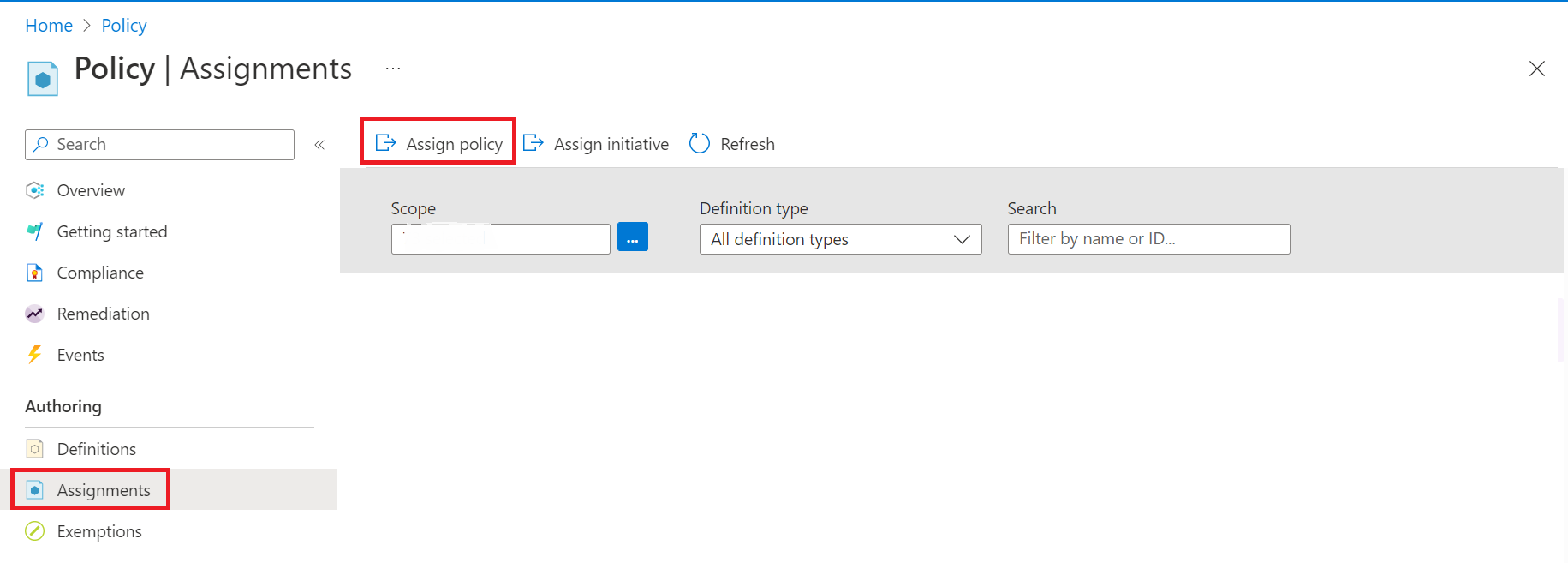

Navigieren Sie zu Azure Policy, und wählen Sie unter Zuweisungen die Option Richtlinie zuweisen aus.

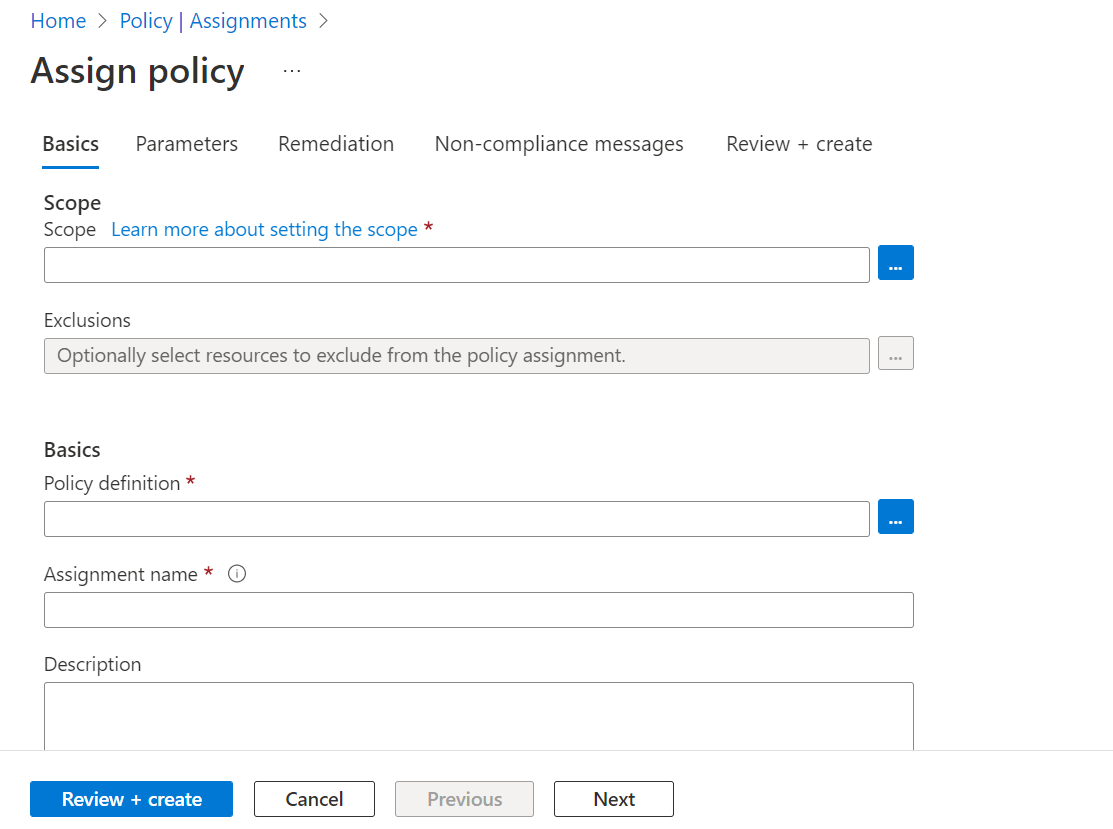

Verwenden Sie unter Richtlinie zuweisen Filter zum Suchen und Auffinden des Bereichs, der Richtliniendefinition und des Zuweisungsnamens.

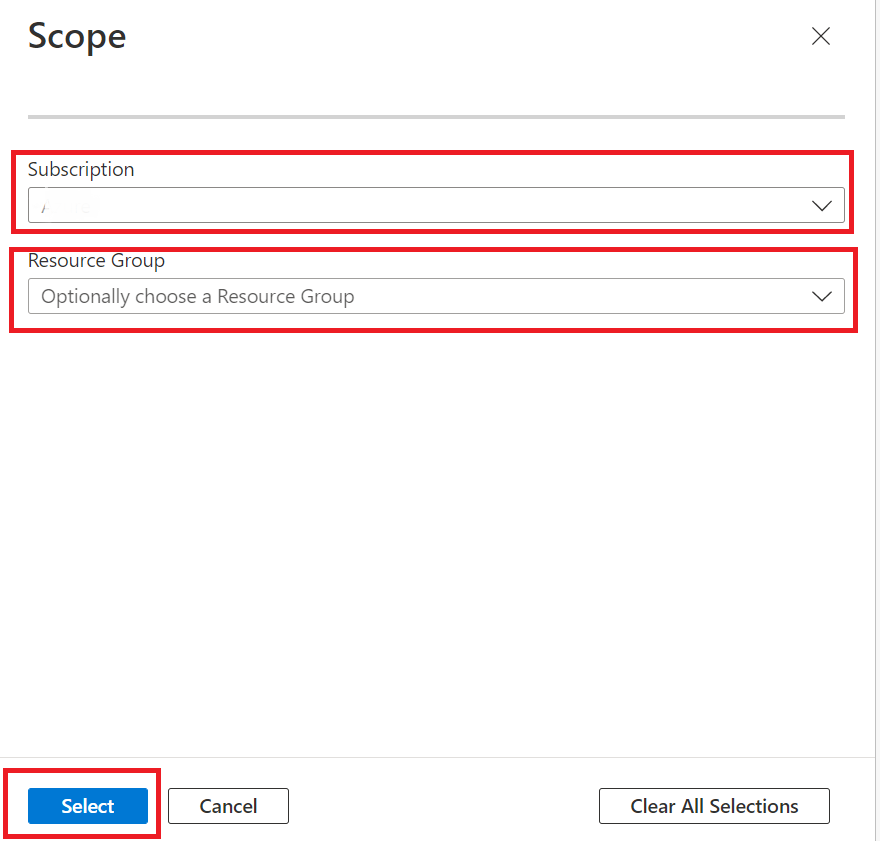

Wählen Sie Bereich aus, um nach dem Abonnement und der Ressourcengruppe zu filtern und zu suchen, und wählen Sie Auswählen aus.

Wählen Sie Richtliniendefinition aus, um die integrierten Richtliniendefinitionen der Richtlinie für bedingten Zugriff zu filtern und zu durchsuchen.

Verwenden Sie Filter, um den Bereich, die Richtliniendefinition und den Zuweisungsnamen auszuwählen und zu bestätigen.

Verwenden Sie die Filter, um die Konformitätszustände einzuschränken oder nach Richtlinien zu suchen.

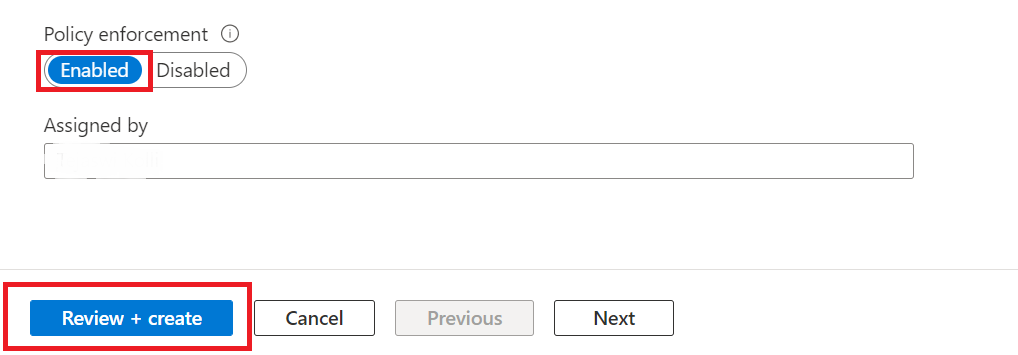

Bestätigen Sie Ihre Einstellungen, und legen Sie die Richtlinienerzwingung auf aktiviert fest.

Wählen Sie Bewerten + erstellen aus.