Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Defender for APIs ist ein von Microsoft Defender for Cloud bereitgestellter Plan, der vollständigen Lebenszyklusschutz, Erkennung und Antwortabdeckung für APIs bietet.

Defender für APIs hilft Ihnen, Einblicke in unternehmenskritische APIs zu erhalten. Sie können den API-Sicherheitsstatus untersuchen und verbessern, Sicherheitskorrekturen priorisieren und aktive Echtzeitbedrohungen schnell erkennen.

Defender for APIs bietet derzeit Sicherheit für APIs, die in Azure API Management veröffentlicht werden. Defender for APIs können im Defender for Cloud-Portal oder innerhalb der API Management-Instanz im Azure-Portal eingebunden werden.

Wozu eignet sich Defender for APIs?

- Bestand: Rufen Sie in einem einzelnen Dashboard eine aggregierte Ansicht aller verwalteten APIs ab.

- Sicherheitsergebnisse: Analysieren Sie API-Sicherheitsergebnisse, einschließlich Informationen zu externen, nicht verwendeten oder nicht authentifizierten APIs.

- Sicherheitsstatus: Überprüfen und implementieren Sie Sicherheitsempfehlungen, um den API-Sicherheitsstatus zu verbessern und gefährdete Oberflächen abzusichern.

- API-Datenklassifizierung: Klassifizieren Sie zur Unterstützung der Risikopriorisierung APIs, die vertrauliche Daten empfangen oder senden.

- Bedrohungserkennung: Erfassen Sie den API-Datenverkehr und überwachen Sie ihn mit Runtime-Anomalieerkennung unter Verwendung von maschinellem Lernen und regelbasierten Analysen, um API-Sicherheitsbedrohungen zu erkennen, einschließlich der kritischen OWASP Top 10-Bedrohungen.

- Integration von Defender CSPM: Integration in Cloud Security Graph in Defender Cloud Security Posture Management (CSPM) für API-Sichtbarkeit und Risikobewertung in Ihrer Organisation.

- Integration von Azure API Management: Wenn der Defender for APIs-Plan aktiviert ist, können Sie API-Sicherheitsempfehlungen und -warnungen im Azure API Management-Portal erhalten.

- SIEM-Integration: Integration in SIEM-Systeme (Security Information and Event Management), um Sicherheitsteams die Untersuchung mit vorhandenen Workflows zur Reaktion auf Bedrohungen zu erleichtern. Weitere Informationen

Überprüfen von API-Sicherheitsergebnissen

Überprüfen Sie den Bestand und die Sicherheitsergebnisse für eingebundene APIs im Sicherheitsdashboard von Defender for Cloud. Die Dashboard zeigt die Anzahl der eingebundenen Geräte an, aufgeschlüsselt nach API-Sammlungen, Endpunkten und Azure API Management-Diensten:

Sie können einen Drilldown in die API-Sammlung ausführen, um Sicherheitsergebnisse für integrierte API-Endpunkte zu überprüfen:

Zu den API-Endpunktinformationen gehören:

- Endpunktname: Der Name des API-Endpunkts/-Vorgangs, wie in Azure API Management definiert.

- Endpunkt: Der URL-Pfad der API-Endpunkte und die HTTPS-Methode. Zuletzt aufgerufene Daten (UTC): Das Datum, an dem der API-Datenverkehr zuletzt beobachtet wurde, der zu/von API-Endpunkten (in der UTC-Zeitzone) gesendet wurde.

- 30 Tage nicht verwendet: Zeigt an, ob API-Endpunkte in den letzten 30 Tagen Datenverkehr in Bezug auf API-Aufrufe empfangen haben. APIs, die in den letzten 30 Tagen keinen Datenverkehr empfangen haben, werden als inaktiv markiert.

- Authentifizierung: Zeigt an, wenn ein überwachter API-Endpunkt keine Authentifizierung aufweist. Bei APIs, die in Azure API Management veröffentlicht wurden, bewertet dies die Authentifizierung, wobei überprüft wird, ob Azure API Management-Abonnementschlüssel für APIs oder Produkte vorhanden sind, für die ein Abonnement erforderlich ist, sowie die Ausführung von Richtlinien für die Überprüfung von JWT, Clientzertifikaten und Microsoft Entra-Token. Wenn während des API-Aufrufs keine dieser Authentifizierungsmechanismen ausgeführt wird, wird die API als nicht authentifiziert markiert

- Datum des beobachteten externen Datenverkehrs: Das Datum, an dem beobachtet wurde, dass externer API-Datenverkehr an den bzw. vom API-Endpunkt gesendet wurde.

- Datenklassifizierung: Klassifiziert API-Anforderungs- und Antworttexte basierend auf unterstützten Datentypen.

Hinweis

API-Endpunkte, die seit dem Onboarding von Defender for APIs keinen Datenverkehr empfangen haben, zeigen im API-Dashboard den Status Warten auf Daten an.

Untersuchen von API-Empfehlungen

Verwenden Sie Empfehlungen, um Ihren Sicherheitsstatus zu verbessern, API-Konfigurationen zu härten, kritische API-Risiken zu identifizieren und Probleme anhand der Risikopriorität zu mindern.

Defender for API bietet eine Reihe von Empfehlungen, darunter Empfehlungen zum Onboarding von APIs in den Defender for API-Plan, zum Deaktivieren und Entfernen nicht verwendeter APIs sowie Empfehlungen zu Best Practices für Sicherheit, Authentifizierung und Zugriffssteuerung.

Erkennen von Bedrohungen

Defender for APIs überwacht den Laufzeitdatenverkehr und Threat Intelligence-Feeds und gibt Warnungen zur Bedrohungserkennung aus. API-Warnungen erkennen die 10 wichtigsten OWASP-API-Bedrohungen, Datenexfiltration, volumetrische Angriffe, anomale und verdächtige API-Parameter, Datenverkehrs- und IP-Zugriffsanomalien sowie Nutzungsmuster.

Lesen Sie die Referenz zu Sicherheitswarnungen.

Reagieren auf Bedrohungen

Reagieren Sie auf Warnungen, um Bedrohungen und Risiken zu minimieren. Warnungen und Empfehlungen von Defender for Cloud können in SIEM-Systeme wie Microsoft Sentinel exportiert werden, um sie im Rahmen bestehender Workflows zur Reaktion auf Bedrohungen zu untersuchen und schnell und effizient zu beheben. Hier erhalten Sie weitere Informationen.

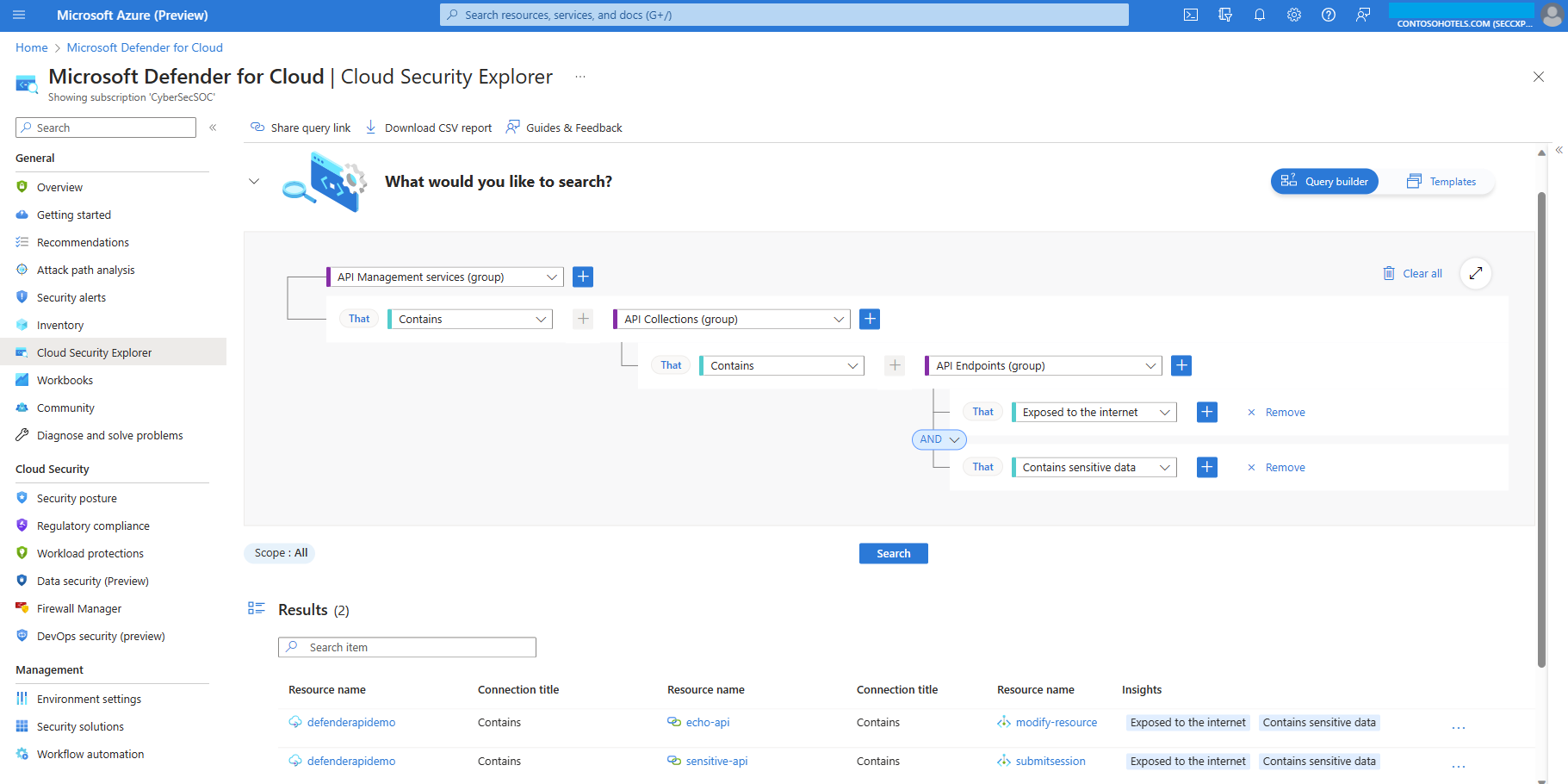

Untersuchen von Erkenntnissen zu Cloud Security Graph

Cloud Security Graph im Defender CSPM-Plan analysiert Objekte und Verbindungen in Ihrer Organisation, um Risiken, Schwachstellen und mögliche Lateral Movement-Pfade aufzudecken.

Wenn Defender for APIs zusammen mit dem Defender CSPM-Plan aktiviert ist, können Sie den Cloudsicherheits-Explorer verwenden, um Ihre Organisationsinformationen proaktiv und effizient abzufragen, um API-Ressourcen, Sicherheitsprobleme und Risiken zu lokalisieren, zu identifizieren und zu beheben:

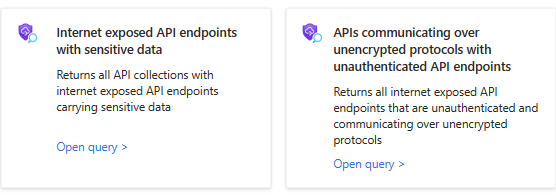

Abfragevorlagen

Es stehen zwei integrierte Abfragevorlagen zur Identifizierung Ihrer riskanten API-Ressourcen zur Verfügung, die Sie mit einem einzigen Klick für die Suche verwenden können:

Nächste Schritte

Lesen Sie die Informationen zum Support und zu den Voraussetzungen für die Bereitstellung von Defender for APIs.