Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

GitHub Advanced Security for Azure DevOps integriert die Sicherheitsfunktionen der GitHub Advanced Security Suite in Azure Repos und bietet die folgenden Funktionen:

- Pushschutz für Geheimnisüberprüfung: Überprüft, ob Codepushvorgänge Commits enthalten, die Geheimnisse wie Anmeldeinformationen offenlegen.

- Überprüfung des Repositorys für Geheimnisüberprüfung: Überprüft Ihr Repository, und sucht nach offengelegten Geheimnissen, die versehentlich committet wurden.

- Abhängigkeitsüberprüfung – Suchen nach bekannten Sicherheitsrisiken in Open Source Abhängigkeiten (direkt und transitiv)

- Codeüberprüfung: Verwendet die statische Analyse-Engine von CodeQL, um Sicherheitsrisiken auf Codeebene zu identifizieren, z. B. SQL-Einschleusung und Authentifizierungsumgehung.

Sie können den Schutz von Advanced Security in Ihr Unternehmen mit der Flexibilität bringen, um das richtige Schutzniveau für Ihre Repositorys zu ermöglichen. GitHub Advanced Security for Azure DevOps ist als GitHub Geheimer Schutz für Azure DevOps und GitHub Codesicherheit für Azure DevOps verfügbar.

Der geheime Schutz umfasst die folgenden Features:

- Pushschutz, um geheime Lecks zu verhindern, bevor sie auftreten

- Geheime Scanbenachrichtigungen mit Benachrichtigungen, um vorhandene Expositionen abzufangen, bevor sie zu einem Problem werden

- Sicherheitsübersicht, die Einblicke in das Risiko- und Sicherheitsniveau Ihrer Organisation bietet

Die Codesicherheit umfasst die folgenden Features:

- Abhängigkeitswarnungen, um Sicherheitsrisiken in Open-Source-Abhängigkeiten zu finden

- CodeQL-Überprüfung, um Sicherheitsrisiken direkt in Ihrem Code zu erkennen

- Sicherheitsergebnisse für Tools von Drittanbietern

- Sicherheitsübersicht, die Einblicke in das Risiko- und Sicherheitsniveau Ihrer Organisation bietet

GitHub Advanced Security for Azure DevOps ist nur für Azure DevOps Services und speziell für Code-Git-Repositorys verfügbar.

GitHub Advanced Security for Azure DevOps funktioniert mit Azure Repos. Informationen zum Verwenden von GitHub Advanced Security mit GitHub Repositorys finden Sie unter GitHub Advanced Security.

Voraussetzungen

| Kategorie | Anforderungen |

|---|---|

| Erlaubnisse | – Um eine Zusammenfassung aller Warnungen für ein Repository anzuzeigen: Beitragsberechtigungen für das Repository. - Um Warnhinweise in der erweiterten Sicherheit zu verwerfen: Projektadministrator Berechtigungen. - So verwalten Sie Berechtigungen in der erweiterten Sicherheit: Mitglied der Gruppe Projektsammlungsadministratoren oder die Berechtigung Erweiterte Sicherheit: Einstellungen verwalten auf Zulassen festgelegt. |

Weitere Informationen zu Erweiterten Sicherheitsberechtigungen finden Sie unter "Verwalten erweiterter Sicherheitsberechtigungen".

Zusätzliche Voraussetzungen für selbstgehostete Agents

Wenn Ihre Organisation selbst gehostete Agents verwendet, fügen Sie der Zulassungsliste die folgenden URLs hinzu, damit die Abhängigkeitsüberprüfungsaufgabe Sicherheitsrisikendaten abrufen kann. Weitere Informationen finden Sie unter Zulässige IP-Adressen und Domänen-URLs.

| Domänen-URL | Beschreibung |

|---|---|

https://governance.dev.azure.com |

Für Organisationen, die die Domäne dev.azure.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

https://dev.azure.com |

Für Organisationen, die die Domäne dev.azure.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

https://advsec.dev.azure.com |

Für Organisationen, die die Domäne dev.azure.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

https://{organization_name}.governance.visualstudio.com |

Für Organisationen, die die Domäne {organization_name}.visualstudio.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

https://{organization_name}.visualstudio.com |

Für Organisationen, die die Domäne {organization_name}.visualstudio.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

https://{organization_name}.advsec.visualstudio.com |

Für Organisationen, die die Domäne {organization_name}.visualstudio.com für den Zugriff auf ihre DevOps-Instanz verwenden. |

Führen Sie eine kompatible Version der .NET Laufzeit aus. Ab April 2026 ist die aktuelle Version noch .NET 8.x. Wenn keine kompatible Version für den Agent vorhanden ist, lädt die Abhängigkeitsüberprüfungs-Buildaufgabe .NET herunter.

Stellen Sie sicher, dass das CodeQL-Bündel im Agent-Toolcache auf Ihrem Agent installiert ist. Sie können die

enableAutomaticCodeQLInstall: trueVariable mit derAdvancedSecurity-Codeql-Init@1Pipelineaufgabe für YAML-Pipelines verwenden oder dasEnable automatic CodeQL detection and installationKontrollkästchen für klassische Pipelines aktivieren. Alternativ finden Sie anleitungen zur manuellen Installation unter Code-Überprüfung für GitHub Advanced Security for Azure DevOps.

Aktivieren von GitHub erweiterten Sicherheit

Sie können Advanced Security auf Organisations-, Projekt- oder Repositoryebene aktivieren. Um auf jedes der Überprüfungstools und -ergebnisse zugreifen zu können, müssen Sie zunächst Advanced Security aktivieren. Nachdem Sie Advanced Security aktiviert haben, werden alle zukünftigen Pushvorgänge, die Geheimnisse enthalten, in ein Repository mit dieser Richtlinie blockiert, und die Überprüfung von Repositorygeheimnissen erfolgt im Hintergrund.

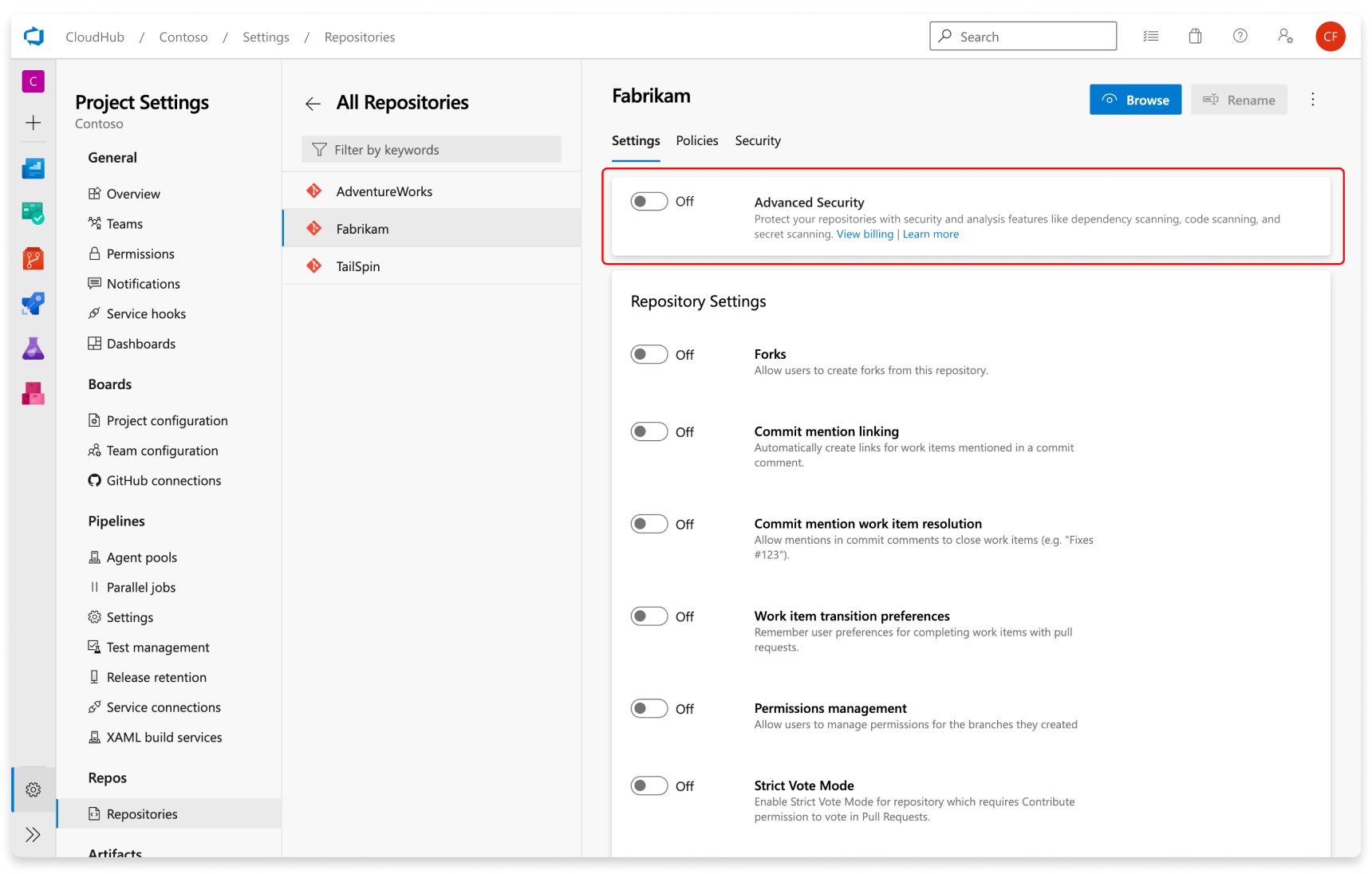

Onboarding auf Repositoryebene

- Wechseln Sie zu Ihren Project-Einstellungen für Ihre Azure DevOps project.

- Wählen Sie Repos>Repositories aus.

- Wählen Sie das Repository aus, für das Sie Advanced Security aktivieren möchten.

- Wählen Sie Aktivieren und Abrechnung beginnen, um Advanced Security zu aktivieren aus. Ein Schildsymbol wird jetzt in der Repositoryansicht für jedes Repository mit aktivierter Advanced Security-Funktion angezeigt.

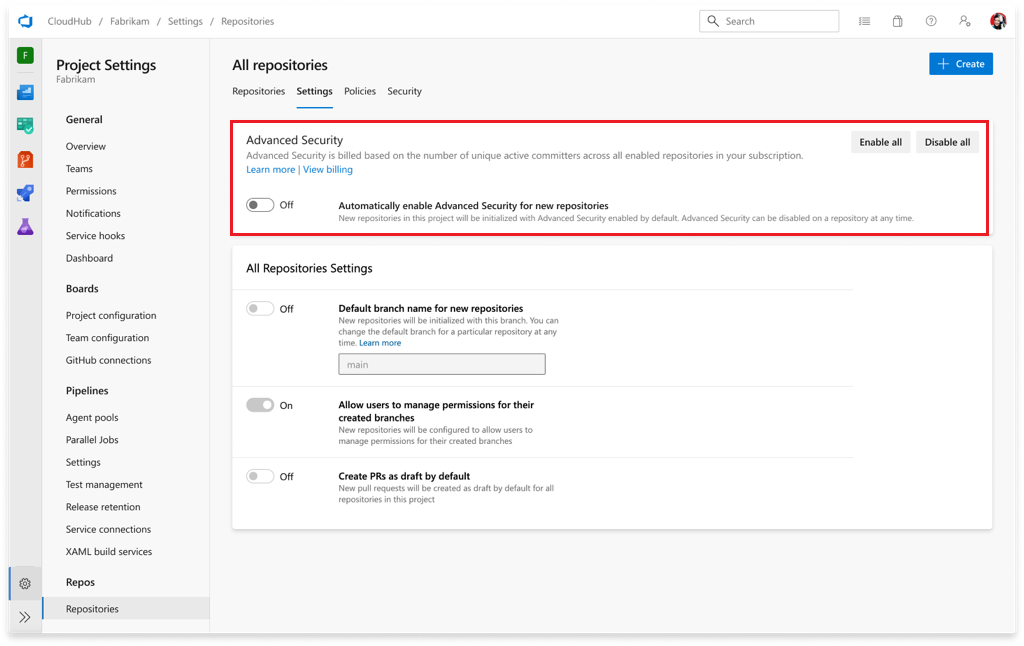

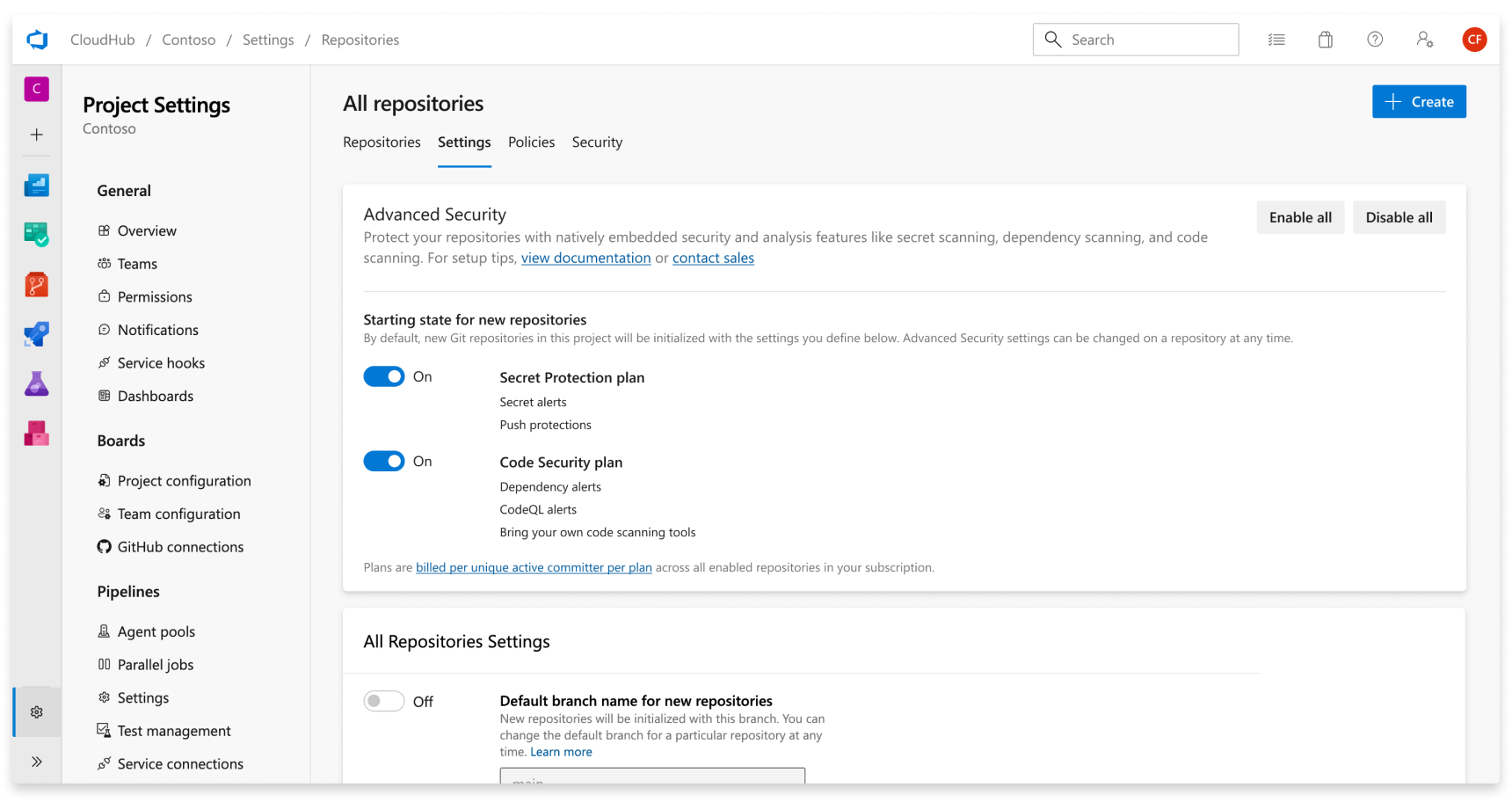

Onboarding auf Project Ebene

- Wechseln Sie zu Ihren Project-Einstellungen für Ihre Azure DevOps project.

- Wählen Sie Repos aus.

- Wählen Sie die Registerkarte Einstellungen aus.

- Wählen Sie Alle aktivieren aus und es wird eine Schätzung für die Anzahl der aktiven Committer für Ihr Projekt angezeigt. Diese Aktion aktiviert nur das Produkt für vorhandene Repositorys.

- Wählen Sie Abrechnung beginnen aus, um Advanced Security für jedes vorhandene Repository in Ihrem Projekt zu aktivieren.

- Wählen Sie optional "Advanced Security" für neue Repositorys automatisch aktivieren , damit alle neu erstellten Repositorys in Zukunft advanced Security bei der Erstellung aktiviert sind. Diese Einstellung ist von der Aktion "Alle aktivieren" getrennt und muss unabhängig ausgewählt werden.

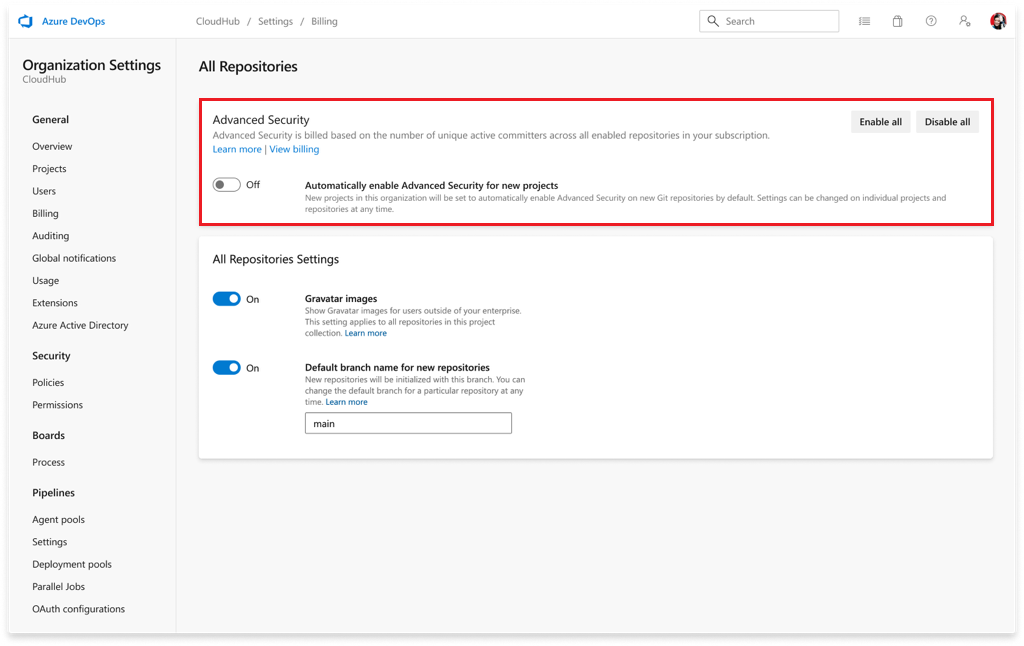

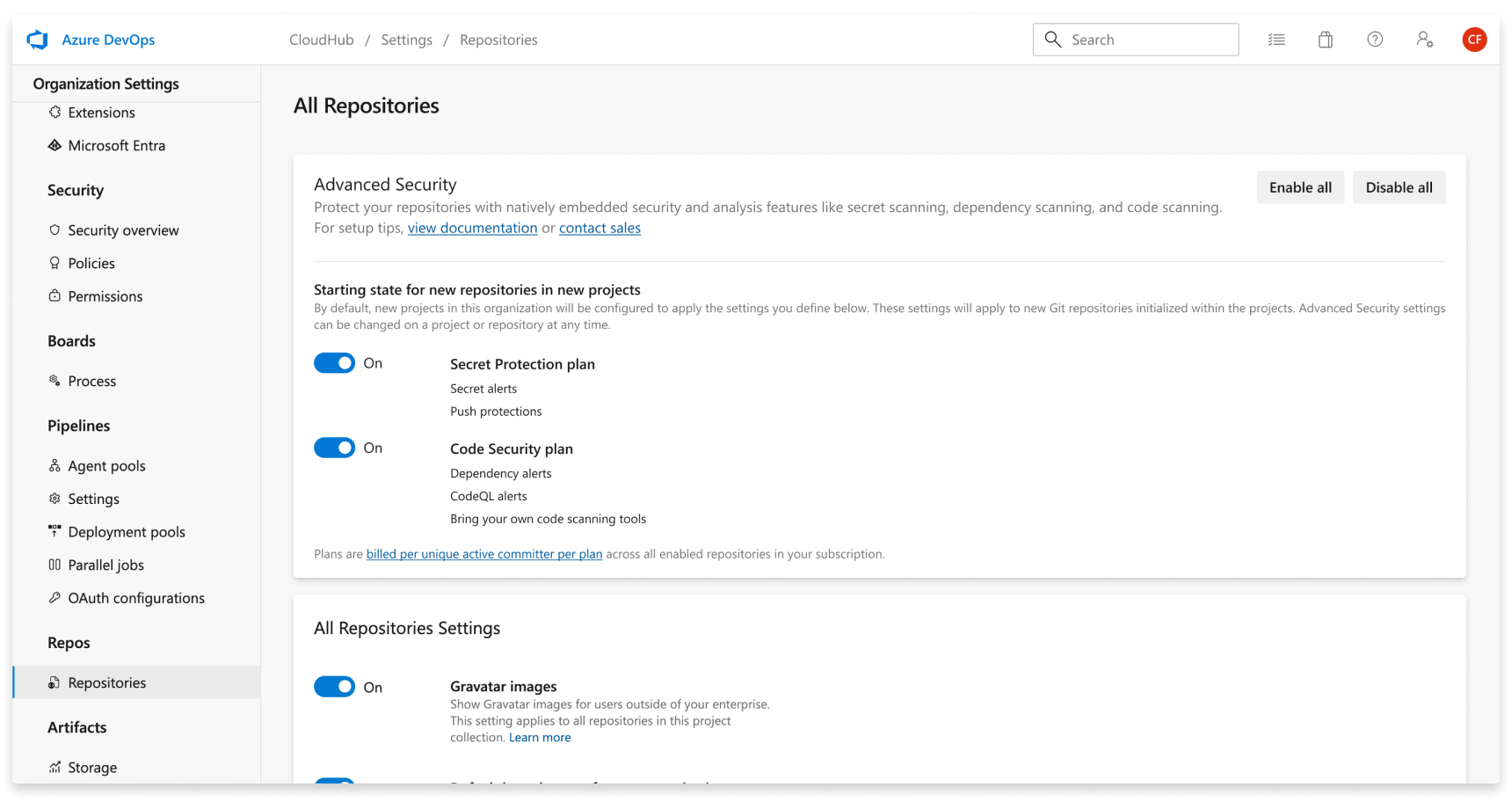

Onboarding auf Organisationsebene

- Wechseln Sie zu Ihren Organization-Einstellungen für Ihre Azure DevOps Organisation.

- Wählen Sie Repositorys aus.

- Wählen Sie Alle aktivieren aus, und es wird eine Schätzung für die Anzahl der aktiven Committer für Ihre Organisation angezeigt. Diese Aktion aktiviert nur das Produkt für vorhandene Repositorys.

- Wählen Sie Abrechnung starten aus, um Advanced Security für jedes vorhandene Repository in jedem Projekt in Ihrer Organisation zu aktivieren.

- Wählen Sie optional "Advanced Security automatisch aktivieren" für neue Projekte aus, sodass alle neu erstellten Projekte in Zukunft advanced Security bei der Erstellung aktiviert sind. Diese Einstellung ist von der Aktion "Alle aktivieren" getrennt und muss unabhängig ausgewählt werden.

Sie können den geheimen Schutz oder die Codesicherheit auf Organisation-, Projekt- oder Repositoryebene aktivieren.

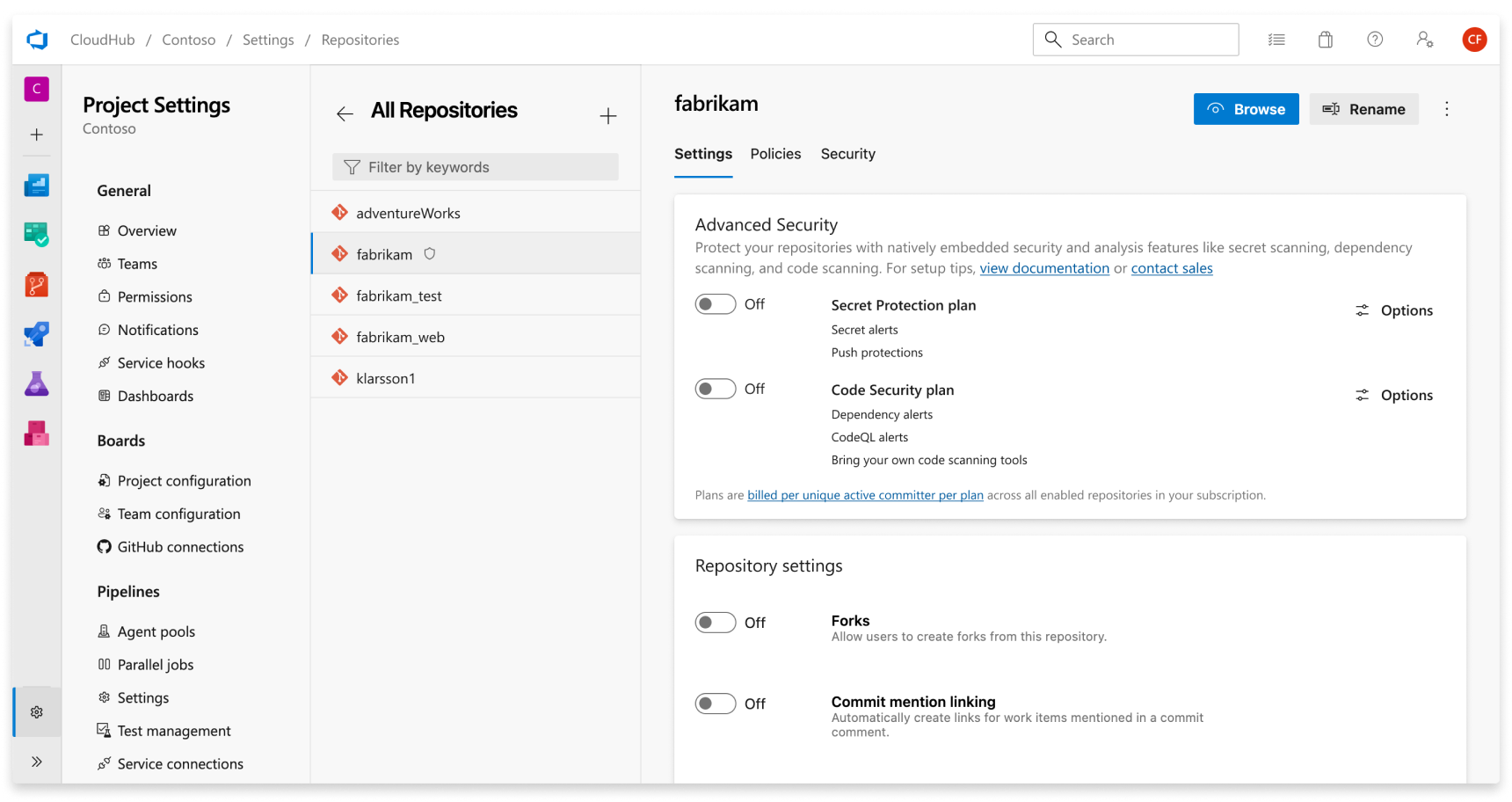

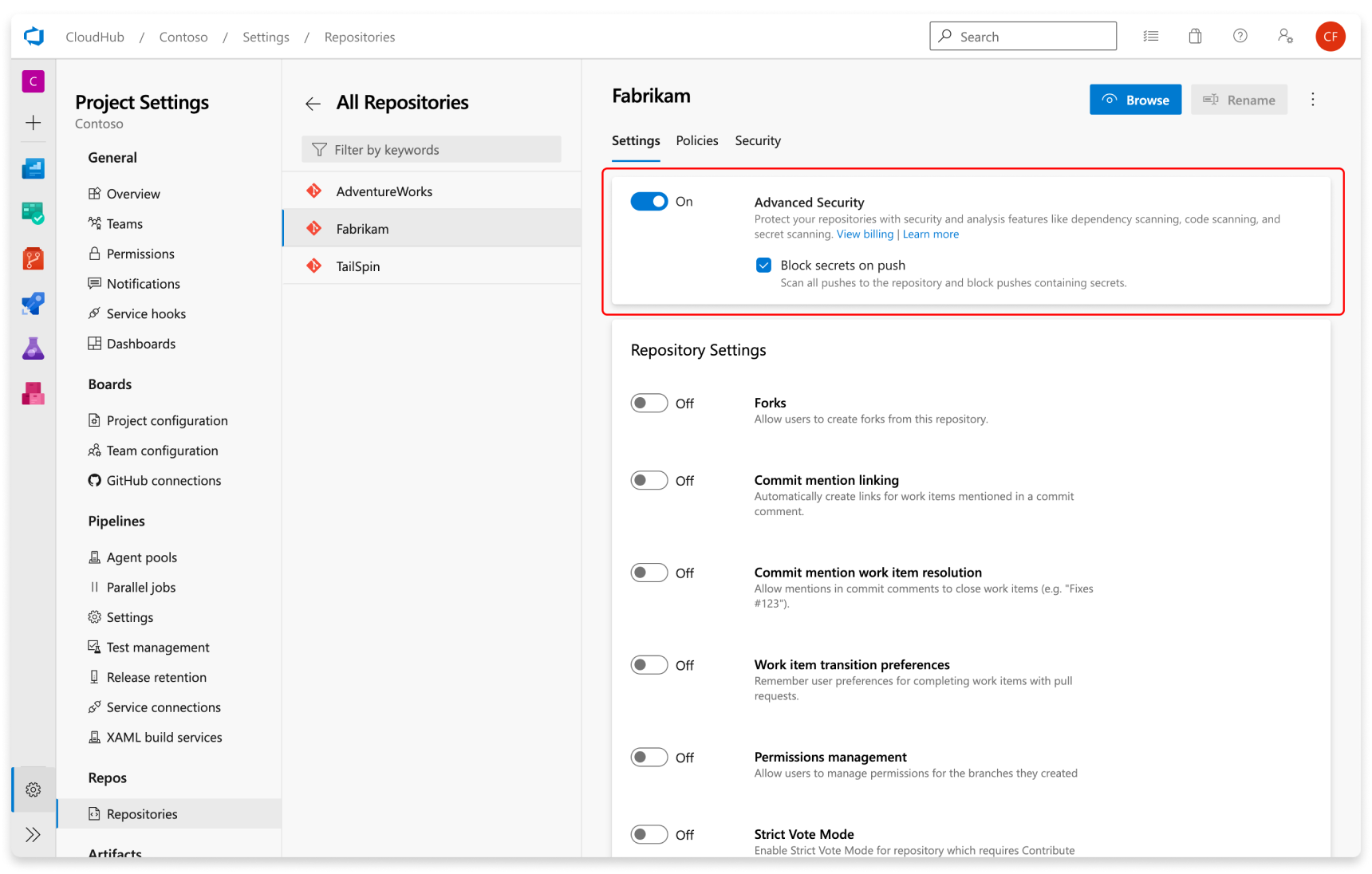

Onboarding auf Repositoryebene

- Wechseln Sie zu Ihren Project-Einstellungen für Ihre Azure DevOps project.

- Wählen Sie Repos>Repositories aus.

- Wählen Sie das Repository aus, für das Sie Advanced Security aktivieren möchten.

- Schalten Sie entweder den geheimen Schutz oder die Codesicherheit ein.

- Wählen Sie "Abrechnung beginnen" aus. Ein Schildsymbol wird nun in der Repositoryansicht für jedes Repository mit aktiviertem Produkt angezeigt.

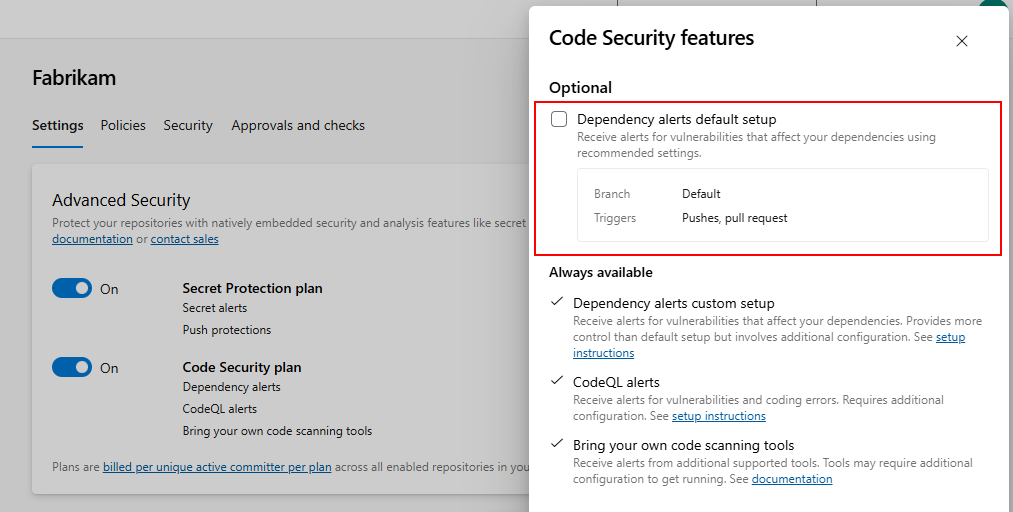

- Um optional das Standardsetup für Abhängigkeitsscans zu aktivieren, wählen Sie "Optionen" aus, und aktivieren Sie das Standardmäßige Setup-Kontrollkästchen für Abhängigkeitsscans.

Onboarding auf Project Ebene

- Wechseln Sie zu Ihren Project-Einstellungen für Ihre Azure DevOps project.

- Wählen Sie Repos aus.

- Wählen Sie die Registerkarte Einstellungen aus.

- Wählen Sie "Alle aktivieren" aus, und sehen Sie eine Schätzung für die Anzahl der aktiven Commiter pro Produkt für Ihr Projekt. Diese Aktion aktiviert nur das ausgewählte Produkt für vorhandene Repositorys.

- Schalten Sie Ihre gewünschten Produkte des geheimen Schutzes oder der Codesicherheit und aller zugehörigen Unterfeatures um.

- Wählen Sie "Abrechnung beginnen" aus, um geheimen Schutz und/oder Codesicherheit für jedes vorhandene Repository in Ihrem Projekt zu aktivieren.

- Optional können Sie "Advanced Security" für neue Repositorys automatisch aktivieren , damit alle neu erstellten Repositorys in Zukunft bei der Erstellung den geheimen Schutz oder die Codesicherheit aktiviert haben. Diese Einstellung ist von der Aktion "Alle aktivieren" getrennt und muss unabhängig ausgewählt werden.

Onboarding auf Organisationsebene

- Wechseln Sie zu Ihren Organization-Einstellungen für Ihre Azure DevOps Organisation.

- Wählen Sie Repositorys aus.

- Wählen Sie Alle aktivieren und sehen Sie eine Schätzung der Anzahl der aktiven Committer pro Produkt für Ihr Unternehmen. Diese Aktion aktiviert nur das ausgewählte Produkt für vorhandene Repositorys.

- Schalten Sie Ihre gewünschten Produkte des geheimen Schutzes oder der Codesicherheit und aller zugehörigen Unterfeatures um.

- Wählen Sie Abrechnung starten aus, um Advanced Security für jedes vorhandene Repository in jedem Projekt in Ihrer Organisation zu aktivieren.

- Sie können optional "Erweiterte Sicherheit" für neue Projekte automatisch aktivieren, damit alle neu erstellten Projekte in Zukunft Geheimnisschutz oder Codesicherheit bereits bei der Erstellung aktiviert haben. Diese Einstellung ist von der Aktion "Alle aktivieren" getrennt und muss unabhängig ausgewählt werden.

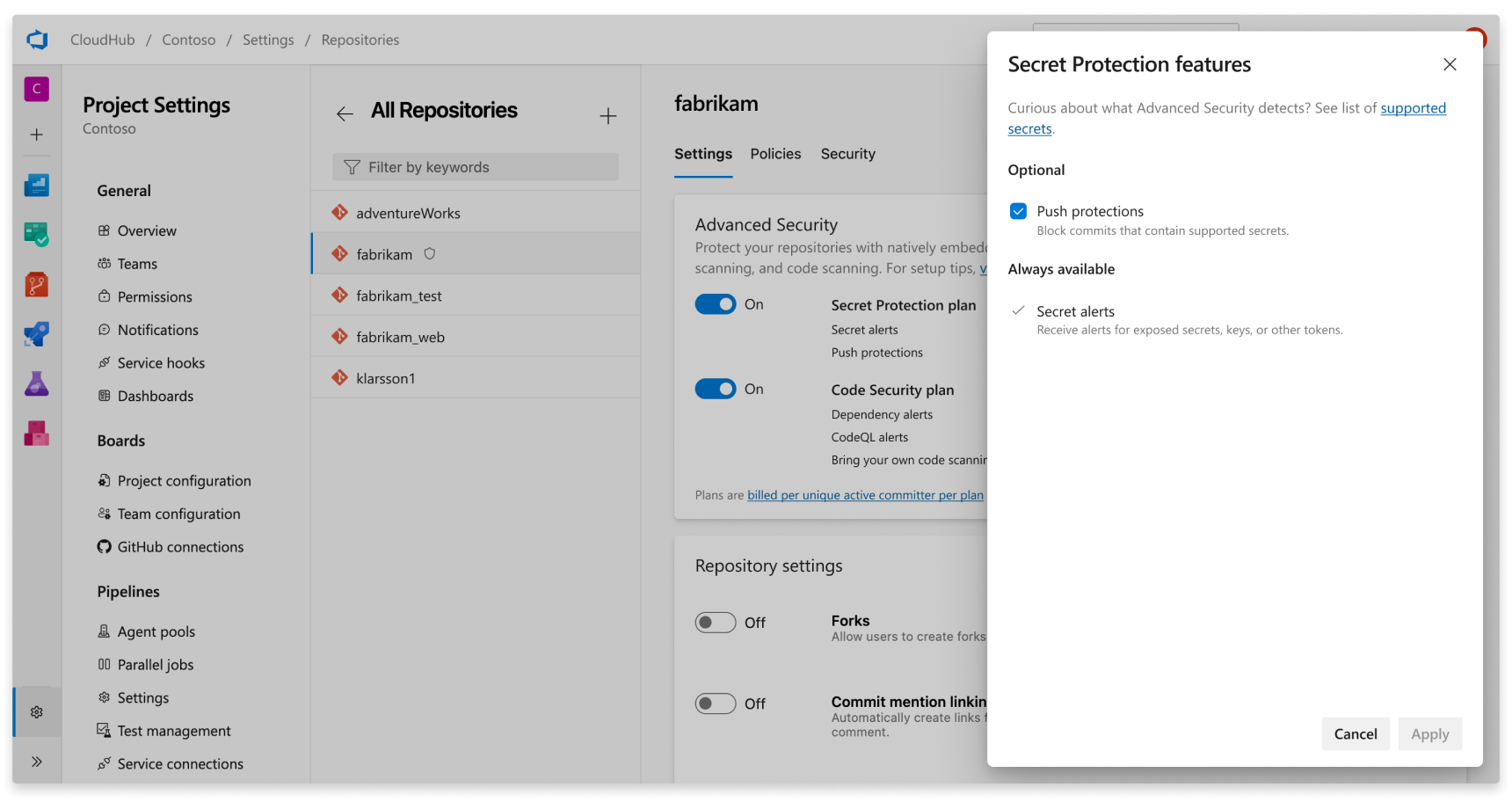

Einrichten der Überprüfung von Geheimnissen

Der Pushschutz für Geheimnisüberprüfung und Repositoryüberprüfung werden automatisch aktiviert, wenn Sie Advanced Security aktivieren. Sie können den Pushschutz für Geheimnisse auf der Seite mit den Repositoryeinstellungen aktivieren oder deaktivieren.

Das Secret Scanning Repository-Scanning wird automatisch gestartet, sobald Advanced Security für ein ausgewähltes Repository aktiviert wird.

Der Push-Schutz für geheime Scans und die Repository-Scans werden automatisch aktiviert, wenn Sie den geheimen Schutz einschalten. Sie können den Pushschutz für Geheimnisse auf der Seite mit den Repositoryeinstellungen aktivieren oder deaktivieren.

Die Secret-Scanning-Überprüfung eines Repositorys wird automatisch gestartet, wenn der Secretschutz für ein ausgewähltes Repository aktiviert wird.

Einrichten der Abhängigkeitsprüfung

Um Zugriff auf die Features zum Scannen von Abhängigkeiten zu erhalten, benötigen Sie das Code-Sicherheitsprodukt, das für Ihr Repository aktiviert ist.

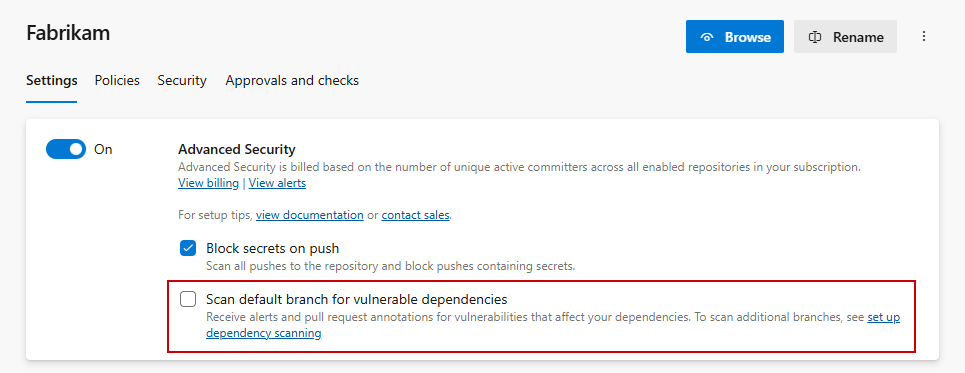

Die Abhängigkeitsüberprüfung ist ein pipelinebasiertes Überprüfungstool. Die Ergebnisse werden pro Repository aggregiert. Zum Scannen Ihrer Standardverzweigung können Sie die Einstellung "Auf anfällige Abhängigkeiten überprüfen" auf der Seite "Repositoryeinstellungen" verwenden. Mit dieser Funktion wird die Aufgabe zur Überprüfung der Abhängigkeiten automatisch in jede Pipeline, die auf Ihren Standardzweig abzielt, oder in jeden Pull Request-Build, der auf Ihren Standardzweig abzielt, aufgenommen.

Für eine erweiterte Einrichtung oder wenn Sie alle Verzweigungen überprüfen möchten, empfehlen wir, die Abhängigkeitsscanaufgabe allen Pipelines hinzuzufügen, die Sie überprüfen möchten. Weitere Informationen finden Sie unter Dependency Scanning for GitHub Advanced Security for Azure DevOps.

Einrichten der Codeüberprüfung

Um Zugriff auf Codeüberprüfungsfeatures zu erhalten, benötigen Sie das Code Security-Produkt , das für Ihr Repository aktiviert ist.

Die Codeüberprüfung ist ein pipelinebasiertes Scantool, bei dem Ergebnisse pro Repository aggregiert werden. Sie können die Codeüberprüfung konfigurieren, indem Sie CodeQL-Aufgaben direkt zu Ihrer Azure Pipelines hinzufügen.

Um die Codeüberprüfung einzurichten, fügen Sie der Pipeline die folgenden Aufgaben in der gewünschten Reihenfolge hinzu:

- AdvancedSecurity-Codeql-Init@1 - initialisiert CodeQL

- Ihre benutzerdefinierten Buildschritte (für kompilierte Sprachen)

- AdvancedSecurity-Codeql-Analyze@1 – führt die CodeQL-Analyse aus.

Geben Sie die Sprache an, die Sie analysieren, in der Aufgabe "CodeQL initialisieren". Zu den unterstützten Sprachen gehören: csharp, cpp, go, java, javascript, python, ruby, swift.

Tipp

Wir empfehlen, die Code-Scan-Aufgaben zu einer eigenen, geklonten Pipeline Ihrer Hauptproduktionspipeline hinzuzufügen oder eine neue Pipeline zu erstellen. Weitere Informationen zu Konfigurationsoptionen finden Sie unter Einrichten der Codeüberprüfung.

Einrichten von Pull Request-Anmerkungen

Sowohl für die Abhängigkeitsüberprüfung als auch für die Codeüberprüfung werden Anmerkungen automatisch für Pull Requests konfiguriert, für die eine Build-Prüfungsrichtlinie gilt und deren Pipeline Aufgaben zur Abhängigkeitsüberprüfung und/oder Codeüberprüfung enthält. Weitere Informationen zum Konfigurieren von Buildüberprüfungsrichtlinien finden Sie unter Buildüberprüfung.

Pull Request-Anmerkungen erfordern außerdem eine Advanced Security-Überprüfung von Ihrem Standard- und Zielbranch, bevor anschließend der Quellbranch (Pull Request) überprüft wird. Weitere Informationen zum Auflösen von Warnungen für Pull Request-Branches finden Sie unter Verwalten von Abhängigkeitsüberprüfungswarnungen für Pull Requests und Verwalten von Codeüberprüfungswarnungen für Pull Requests.

Um Advanced Security zu deaktivieren, werden alle Warnungen und deren Status auf der Registerkarte "Erweiterte Sicherheit" für den Zeitpunkt gespeichert, an dem Sie Advanced Security für Ihr Repository erneut aktivieren.

Verwandte Artikel

- Code-Scanbenachrichtigungen für GitHub Advanced Security for Azure DevOps

- Benachrichtigungen zur Überprüfung von Abhängigkeiten für GitHub Advanced Security for Azure DevOps

- Benachrichtigungen zu geheimen Überprüfungen für GitHub Advanced Security für Azure DevOps

- Berechtigungen für GitHub Advanced Security for Azure DevOps

- Abrechnung für GitHub Advanced Security für Azure DevOps