Erstellen einer App-Registrierung für die Verwendung mit Azure Digital Twins

In diesem Artikel wird beschrieben, wie Sie eine App-Registrierung für Microsoft Entra ID erstellen, die auf Azure Digital Twins zugreifen kann. Dieser Artikel enthält Schritte für Azure-Portal und Azure CLI.

Beim Arbeiten mit Azure Digital Twins ist es üblich, über Clientanwendungen mit Ihrer Instanz zu interagieren. Diese Anwendungen müssen sich bei Azure Digital Twins authentifizieren, und einige der Authentifizierungsmechanismen, die Apps verwenden können, umfassen eine App-Registrierung.

Die App-Registrierung ist nicht für alle Authentifizierungsszenarien erforderlich. Wenn Sie jedoch eine Authentifizierungsstrategie oder ein Codebeispiel verwenden, die/das eine App-Registrierung erfordert, erfahren Sie in diesem Artikel, wie Sie diese einrichten und ihr Berechtigungen für die Azure Digital Twins-APIs erteilen. Außerdem wird erläutert, wie Sie wichtige Werte erfassen, die Sie benötigen, um die App-Registrierung für die Authentifizierung zu verwenden.

Tipp

Es empfiehlt sich, bei Bedarf jeweils eine neue App-Registrierung einzurichten. Wenn Sie diesen Vorgang nur ein Mal ausführen möchten, können Sie alternativ eine einzelne App-Registrierung einrichten, die von allen Szenarien gemeinsam verwendet wird.

Erstellen der Registrierung

Beginnen Sie, indem Sie die Registerkarte unten für Ihre bevorzugte Schnittstelle auswählen.

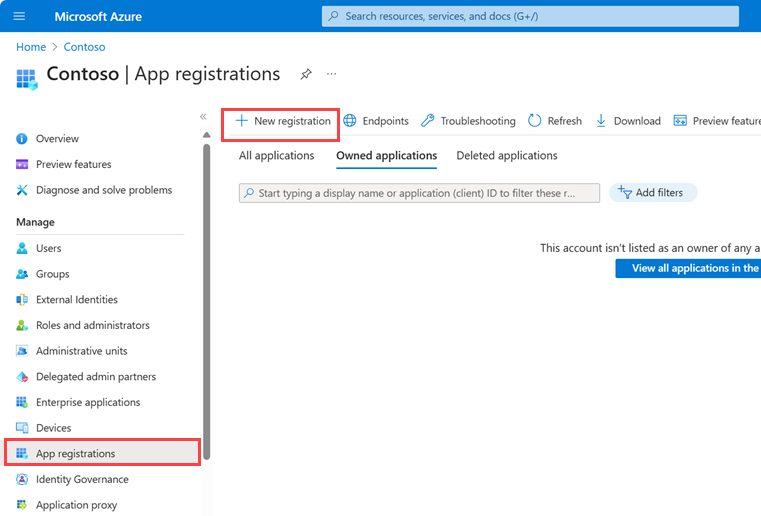

Gehen Sie zu Microsoft Entra ID im Azure-Portal (Sie können diesen Link verwenden oder nach diesem Eintrag über die Suchleiste des Portals suchen). Wählen Sie App-Registrierungen aus dem Dienstmenü und dann + Neue Registrierung aus.

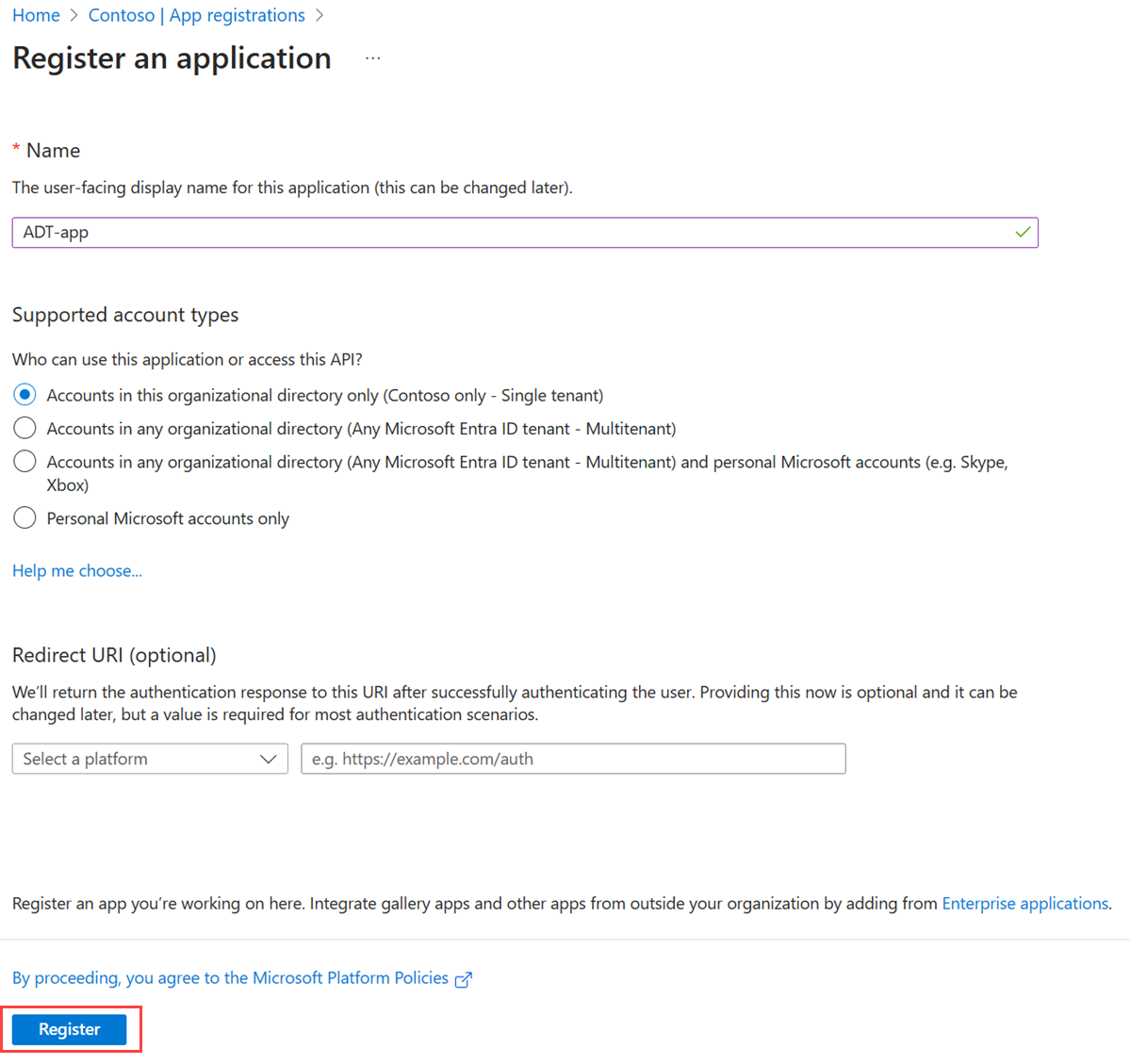

Geben Sie auf der folgenden Seite Anwendung registrieren die angeforderten Werte ein:

- Name: Anzeigename einer Microsoft Entra-Anwendung, die der Registrierung zugeordnet werden soll

- Unterstützte Kontotypen: Wählen die Option Nur Konten in diesem Organisationsverzeichnis (nur Standardverzeichnis – einzelner Mandant) aus.

- Umleitungs-URI: Eine Antwort-URL der Microsoft Entra-Anwendung für die Microsoft Entra-Anwendung. Fügen Sie einen URI vom Typ Öffentlicher Client/nativ (mobil und Desktop) für

http://localhosthinzu.

Wenn Sie fertig sind, wählen Sie die Schaltfläche Registrieren aus.

Wenn die Einrichtung der Registrierung abgeschlossen ist, leitet das Portal Sie zur Detailseite weiter.

Erfassen wichtiger Werte

Erfassen Sie als Nächstes einige wichtige Werte zu der App-Registrierung, die Sie benötigen, um die App-Registrierung zum Authentifizieren einer Clientanwendung zu verwenden. Zu diesen Werten gehören:

- Ressourcenname – Wenn Sie mit Azure Digital Twins arbeiten, lautet der Ressourcenname

http://digitaltwins.azure.net. - Client-ID

- Mandanten-ID

- Geheimer Clientschlüssel

In den folgenden Abschnitten wird beschrieben, wie Sie die anderen Werte ermitteln.

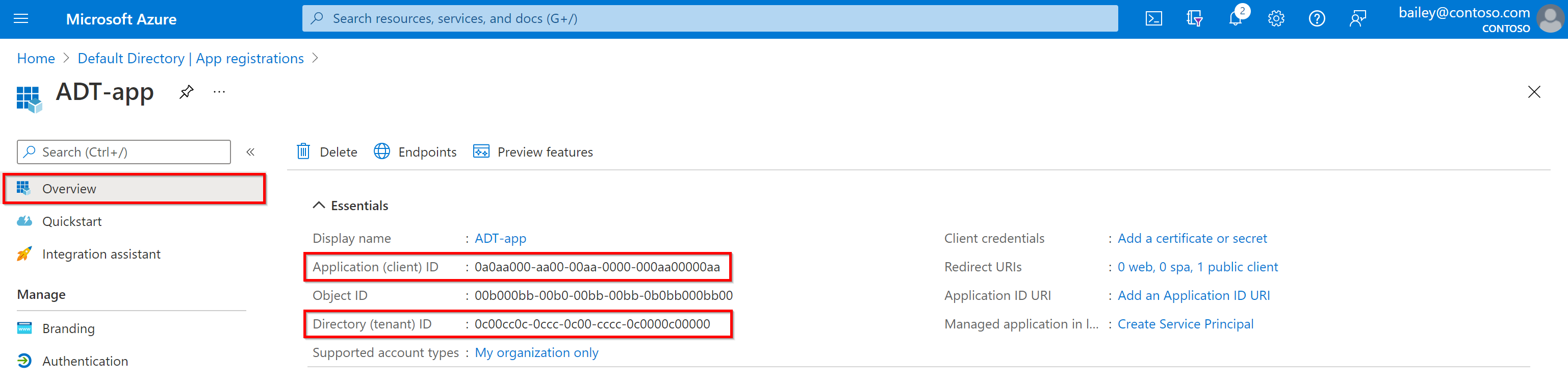

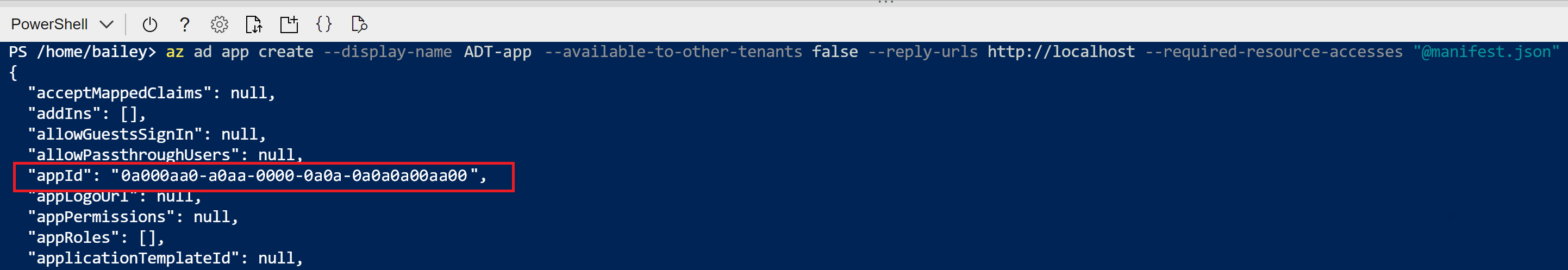

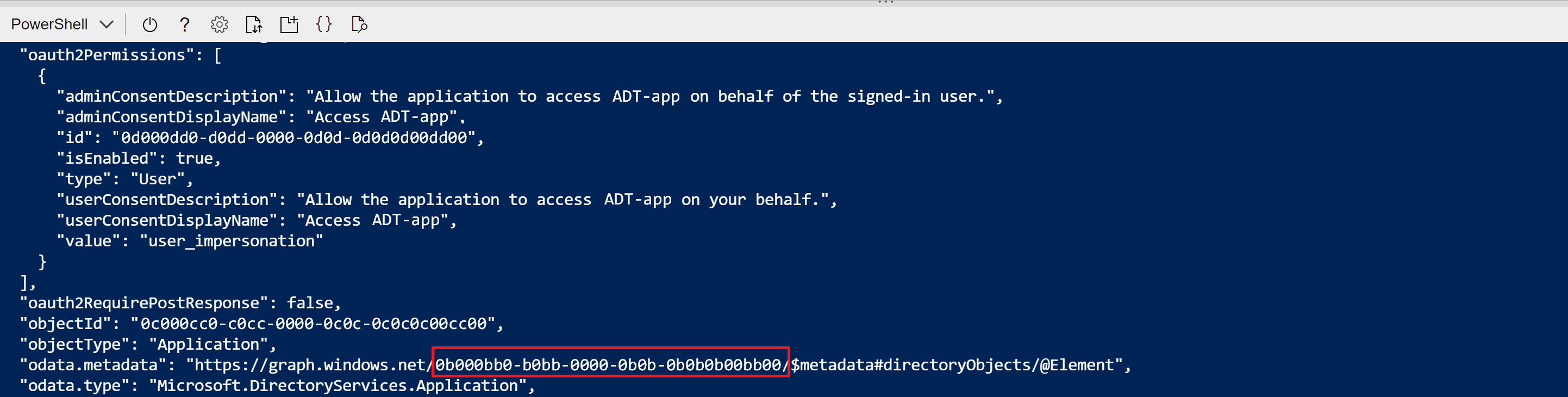

Erfassen der Client-ID und Mandanten-ID

Um die App-Registrierung für die Authentifizierung zu verwenden, müssen Sie möglicherweise deren Anwendungs-ID (Client) und Verzeichnis-ID (Mandant) angeben. An dieser Stelle werden Sie diese Werte sammeln, um sie zu speichern und bei Bedarf zu verwenden.

Die Werte für Client-ID und Mandanten-ID können auf der Detailseite der App-Registrierung im Azure-Portal abgefragt werden:

Notieren Sie sich die Anwendungs-ID (Client-ID) und Verzeichnis-ID (Mandanten-ID), die auf Ihrer Seite angezeigt wird.

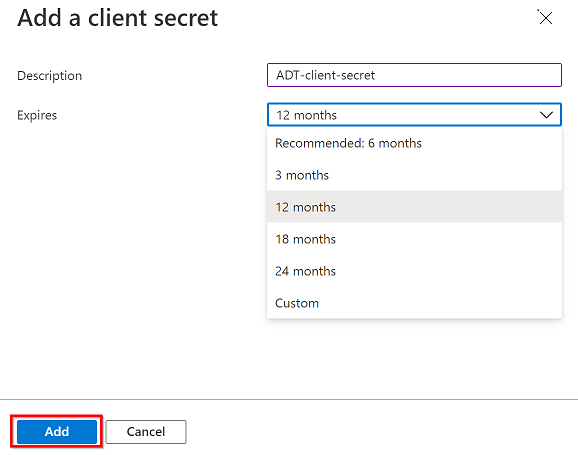

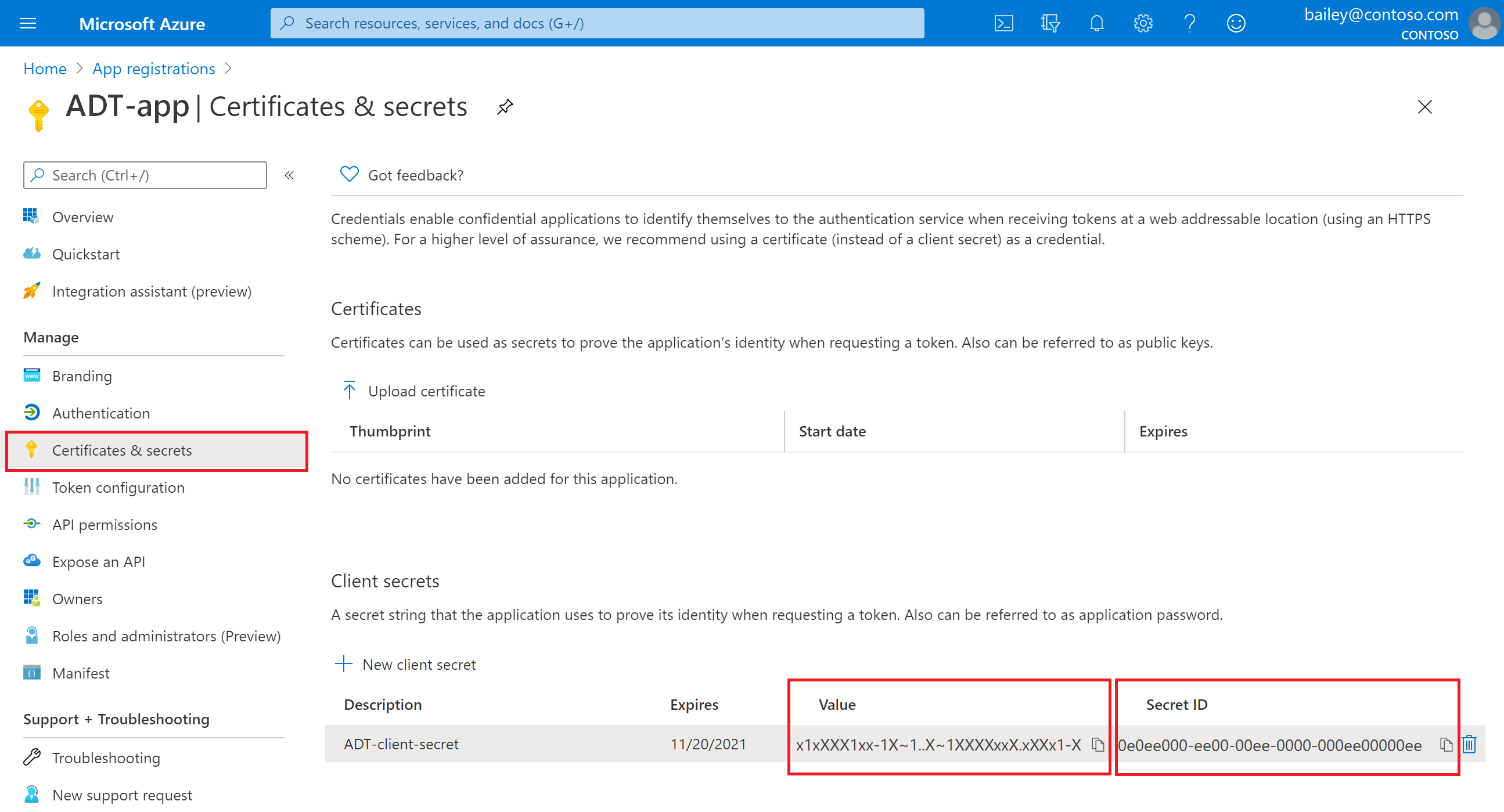

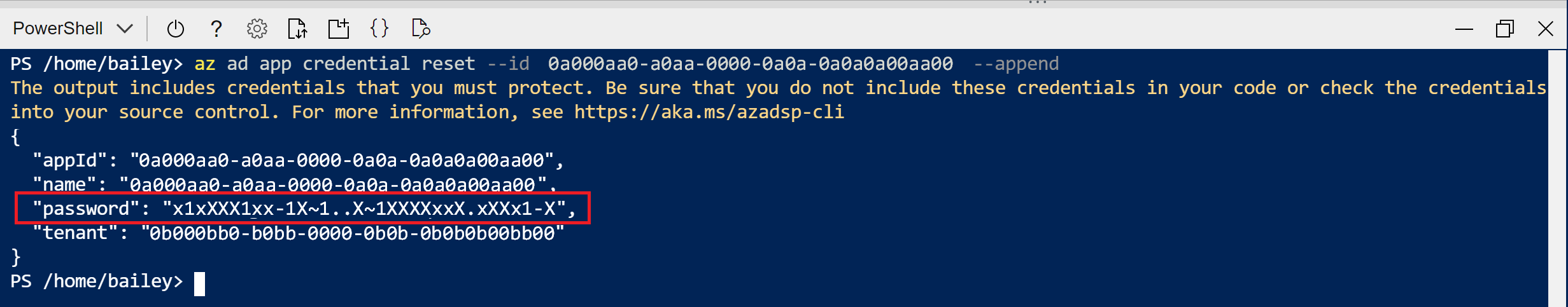

Erfassen des geheimen Clientschlüssels

Richten Sie einen geheimen Clientschlüssel für Ihre App-Registrierung ein, mit dem andere Anwendungen sich über ihn authentifizieren können.

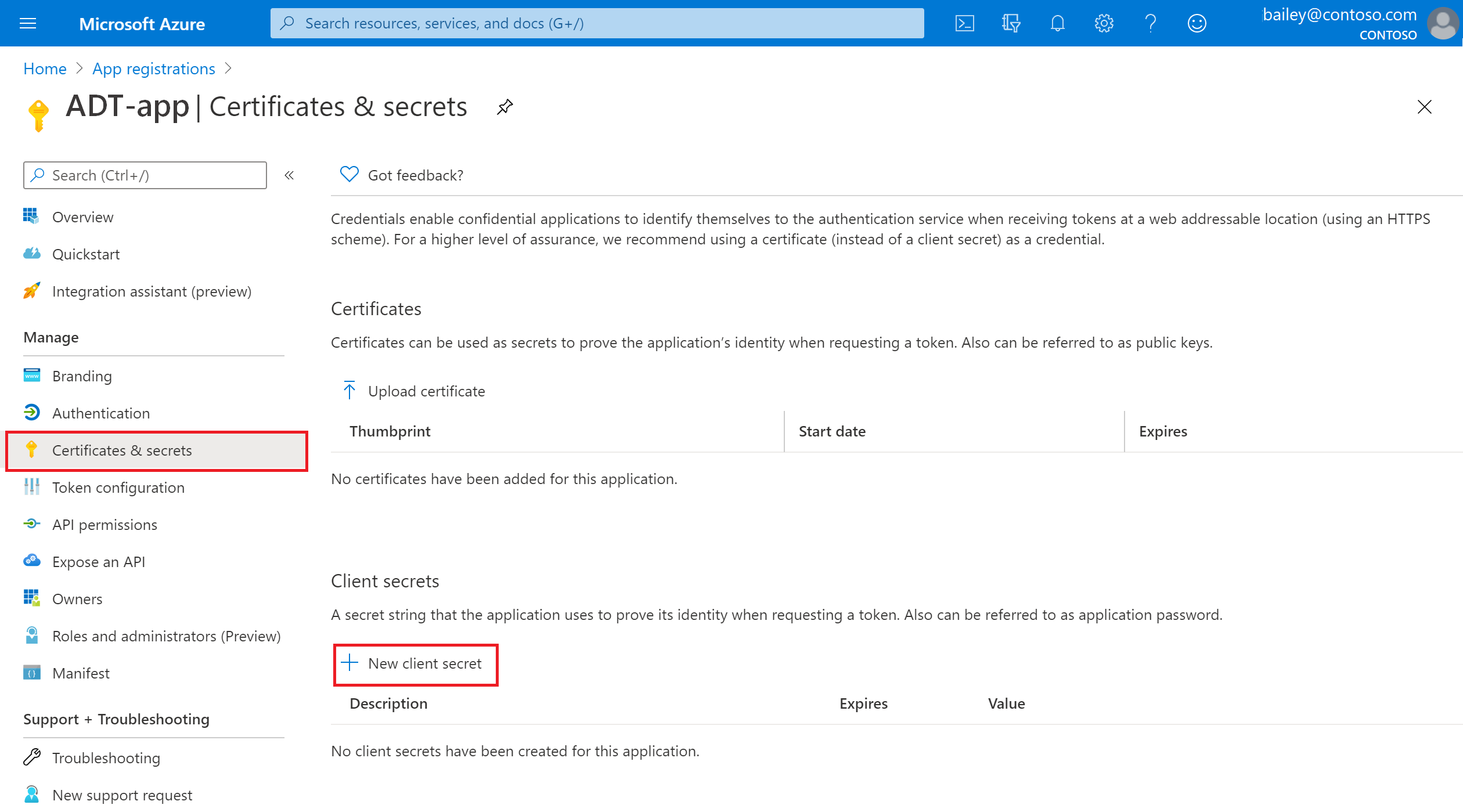

Beginnen Sie auf der App-Registrierungsseite im Azure-Portal.

Wählen Sie im Menü der Registrierung die Option Zertifikate und Geheimnisse aus, und wählen Sie dann + Neuer geheimer Clientschlüssel aus.

Geben Sie die gewünschten Werte für die Beschreibung und den Ablauf ein, und wählen Sie Hinzufügen aus.

Vergewissern Sie sich, dass der geheime Clientschlüssel auf der Seite Zertifikate und Geheimnisse mit den Feldern „Ablauf“ und „Wert“ angezeigt wird.

Notieren Sie sich die Geheimnis-ID und den Wert für später. (Sie können diese auch mithilfe der Kopiersymbole in die Zwischenablage kopieren.)

Wichtig

Kopieren Sie die Werte jetzt und bewahren Sie sie an einem sicheren Ort auf, da sie nicht wieder abgerufen werden können. Wenn Sie die Werte später nicht mehr finden können, müssen Sie ein neues Geheimnis erstellen.

Bereitstellen der Berechtigungen für Azure Digital Twins

Konfigurieren Sie nun die App-Registrierung, die Sie mit Berechtigungen für den Zugriff auf Azure Digital Twins erstellt haben. Es gibt zwei Arten von Berechtigungen, die erforderlich sind:

- Eine Rollenzuweisung für die App-Registrierung innerhalb der Azure Digital Twins-Instanz

- API-Berechtigungen für die App zum Lesen und Schreiben auf die Azure Digital Twins APIs

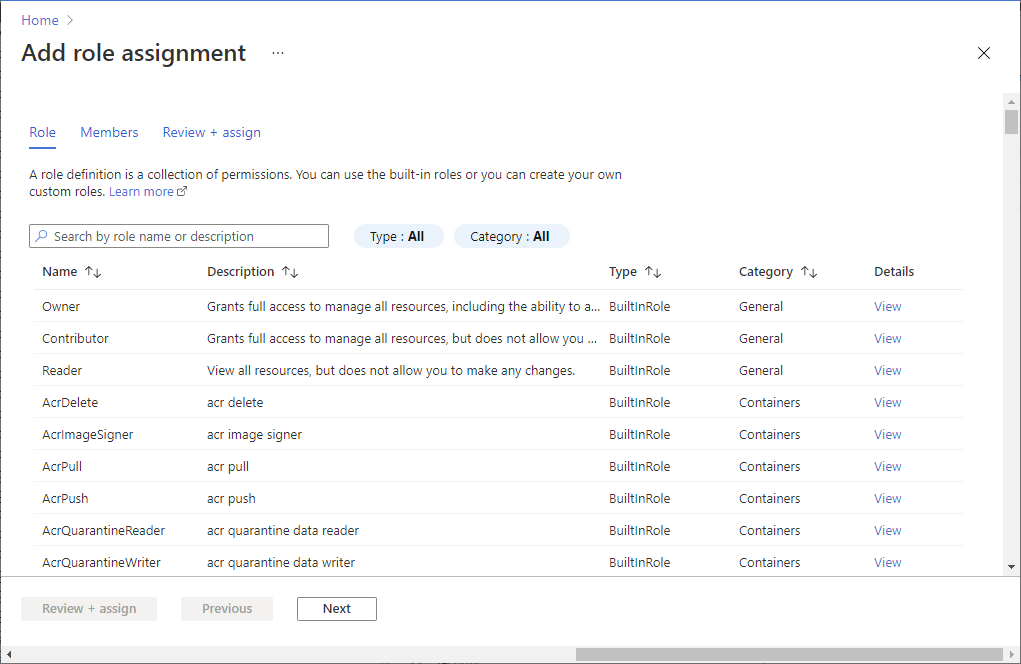

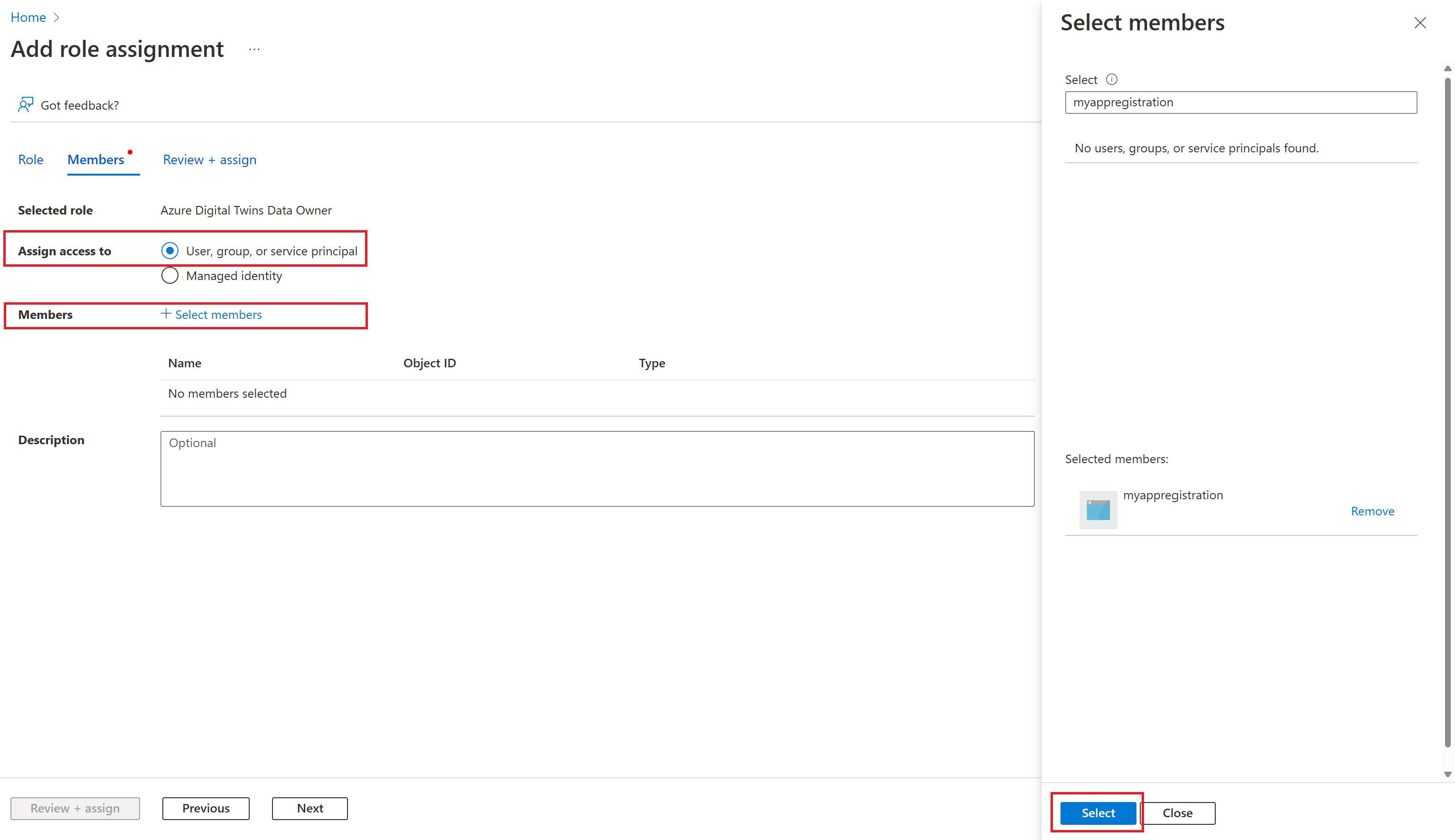

Erstellen von Rollenzuweisungen

In diesem Abschnitt erstellen Sie eine Rollenzuweisung für die App-Registrierung auf der Azure Digital Twins-Instanz. Diese Rolle bestimmt, welche Berechtigungen die App-Registrierung auf der Instanz besitzt, sodass Sie die Rolle auswählen sollten, die der entsprechenden Berechtigungsebene für Ihre Situation entspricht. Eine mögliche Rolle ist Azure Digital Twins-Datenbesitzer. Eine vollständige Liste der Rollen und deren Beschreibungen finden Sie unter Integrierte Azure-Rollen.

Führen Sie die folgenden Schritte aus, um die Rollenzuweisung für Ihre Registrierung zu erstellen.

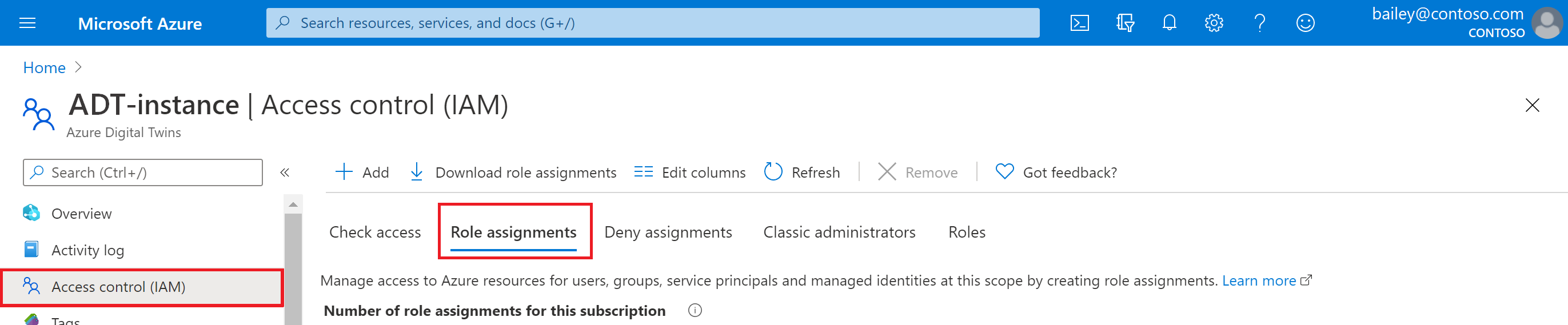

Öffnen Sie die Seite für Ihre Azure Digital Twins-Instanz im Azure-Portal.

Wählen Sie die Option Zugriffssteuerung (IAM) aus.

Wählen Sie Hinzufügen>Rollenzuweisung hinzufügen aus, um den Bereich „Rollenzuweisung hinzufügen“ zu öffnen.

Weisen Sie die entsprechende Rolle zu. Ausführliche Informationen finden Sie unter Zuweisen von Azure-Rollen über das Azure-Portal.

Einstellung Wert Rolle Zutreffendes auswählen Mitglieder > Zuweisen des Zugriffs auf Benutzer, Gruppe oder Dienstprinzipal Mitglieder > Mitglieder + Mitglieder auswählen und dann nach dem Namen der App-Registrierung suchen Nachdem die Rolle ausgewählt wurde, können Sie sie Überprüfen und Zuweisen.

Überprüfen der Rollenzuweisung

Sie können die Rollenzuweisung, die Sie eingerichtet haben, unter Zugriffssteuerung (IAM) > Rollenzuweisungen anzeigen.

Die App-Registrierung sollte in der Liste zusammen mit der Rolle angezeigt werden, die Sie ihr zugewiesen haben.

Bereitstellen von API-Berechtigungen

In diesem Abschnitt gewähren Sie Ihrer App grundlegende Lese-/Schreibberechtigungen für die Azure Digital Twins-APIs.

Wenn Sie die Azure CLI verwenden und Ihre App-Registrierung bereits mit einer Manifestdatei eingerichtet haben, ist dieser Schritt bereits abgeschlossen. Wenn Sie das Azure-Portal zur Erstellung Ihrer App-Registrierung verwenden, fahren Sie mit dem Rest dieses Abschnitts fort, um API-Berechtigungen einzurichten.

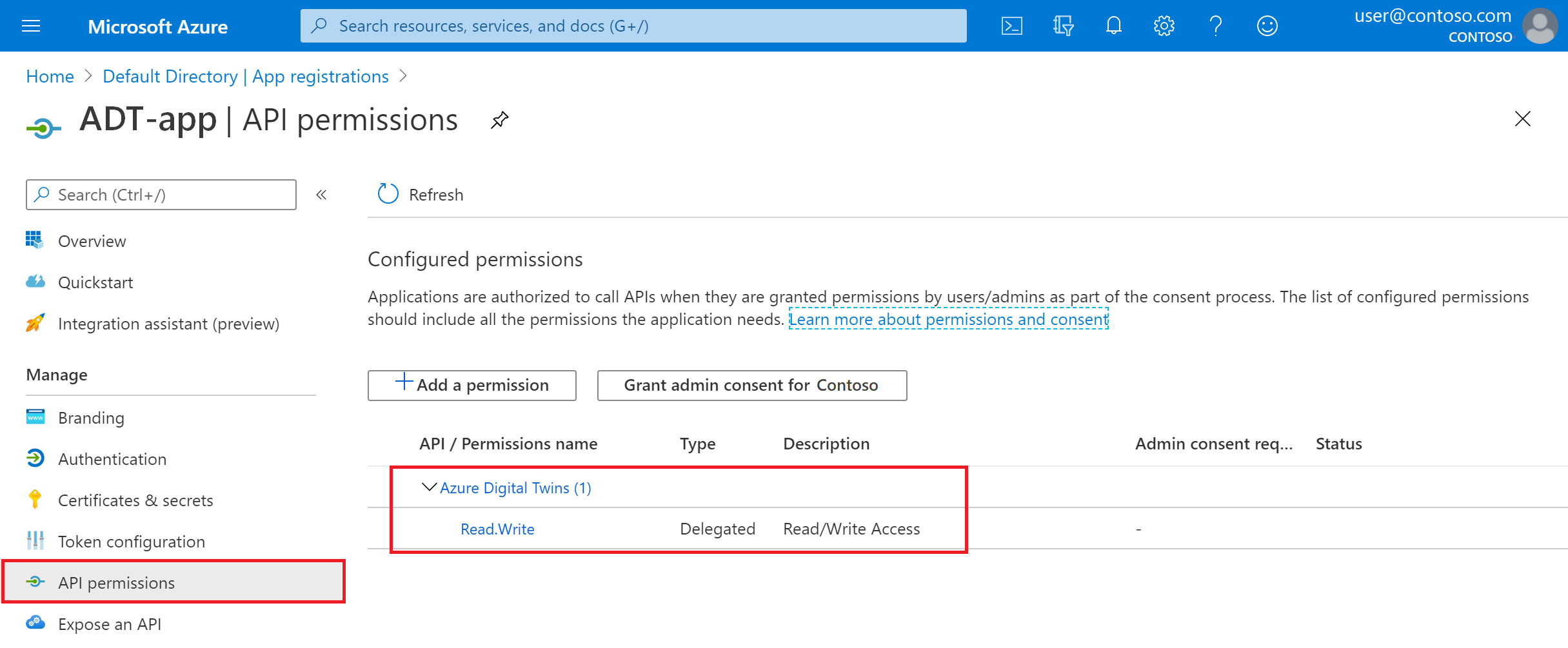

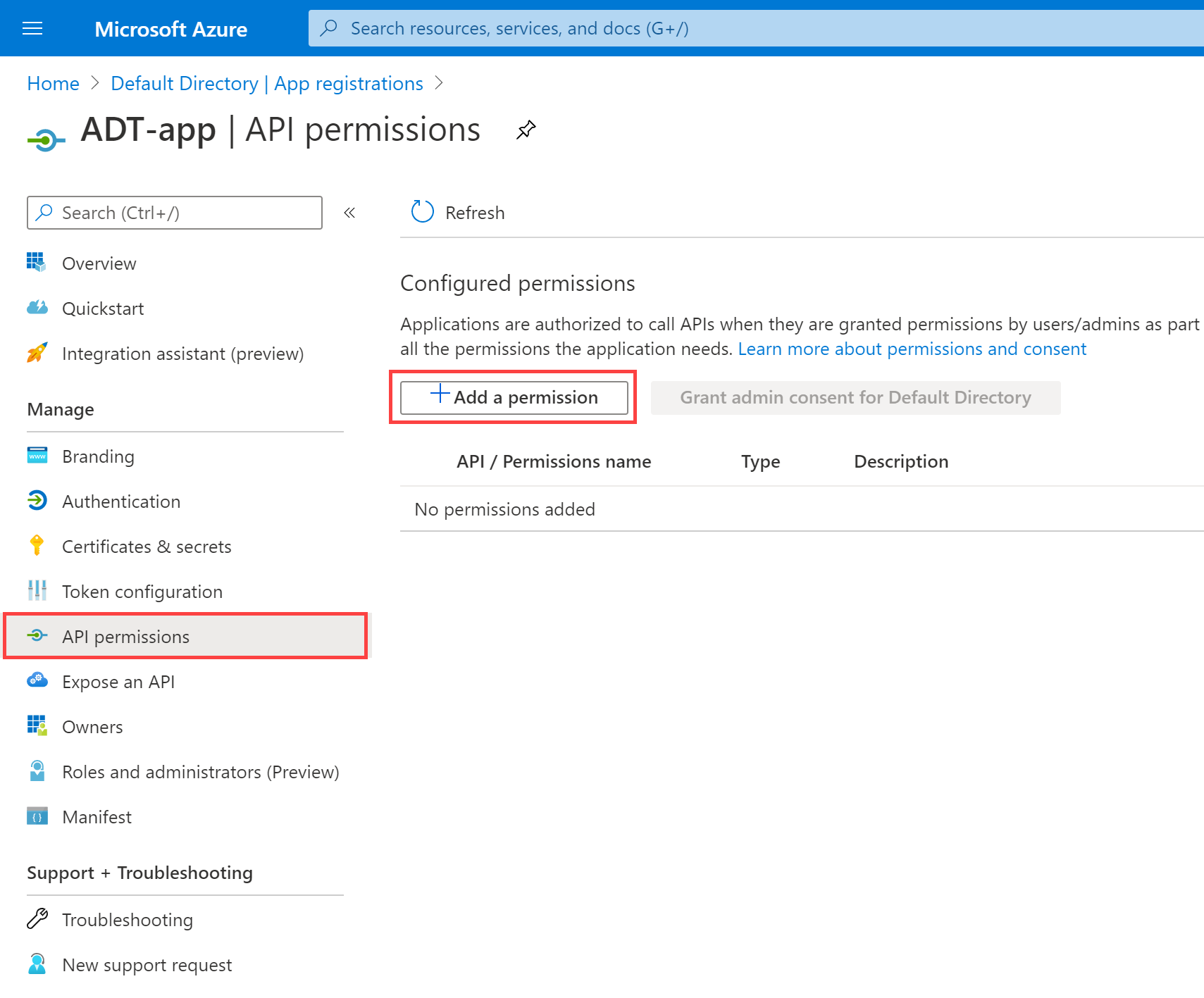

Wählen Sie auf der Portalseite für Ihre App-Registrierung im Menü API-Berechtigungen aus. Wählen Sie auf der folgenden Berechtigungsseite die Schaltfläche + Berechtigung hinzufügen aus.

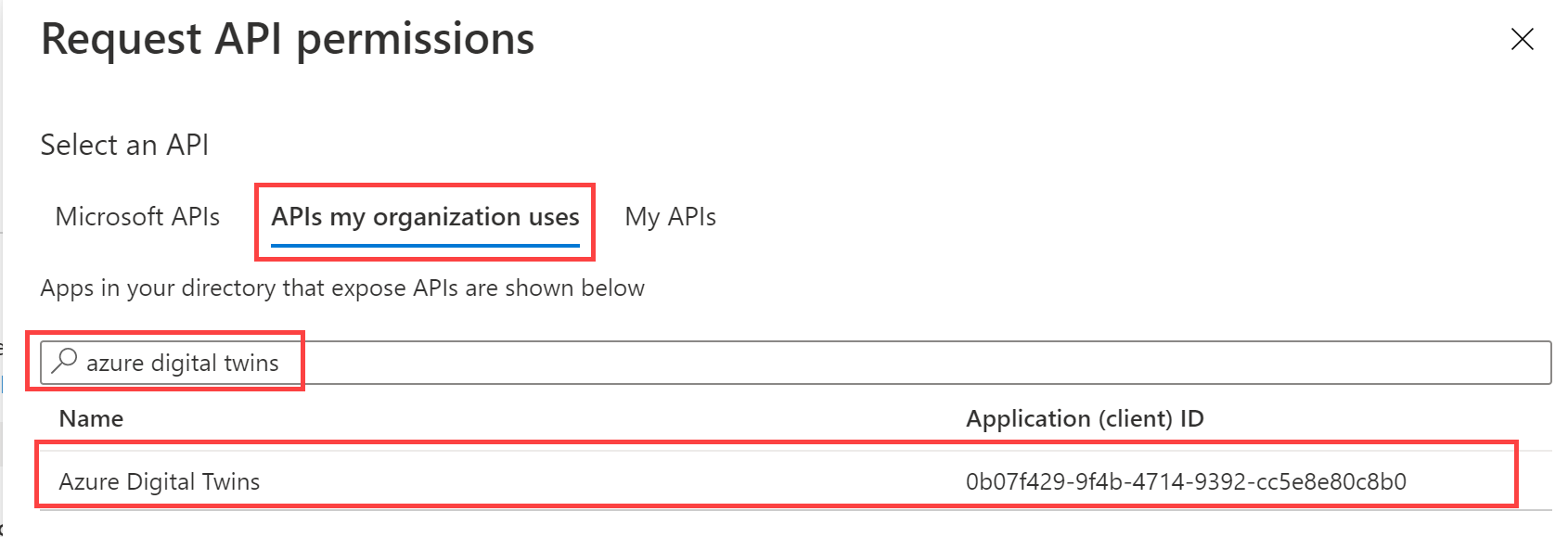

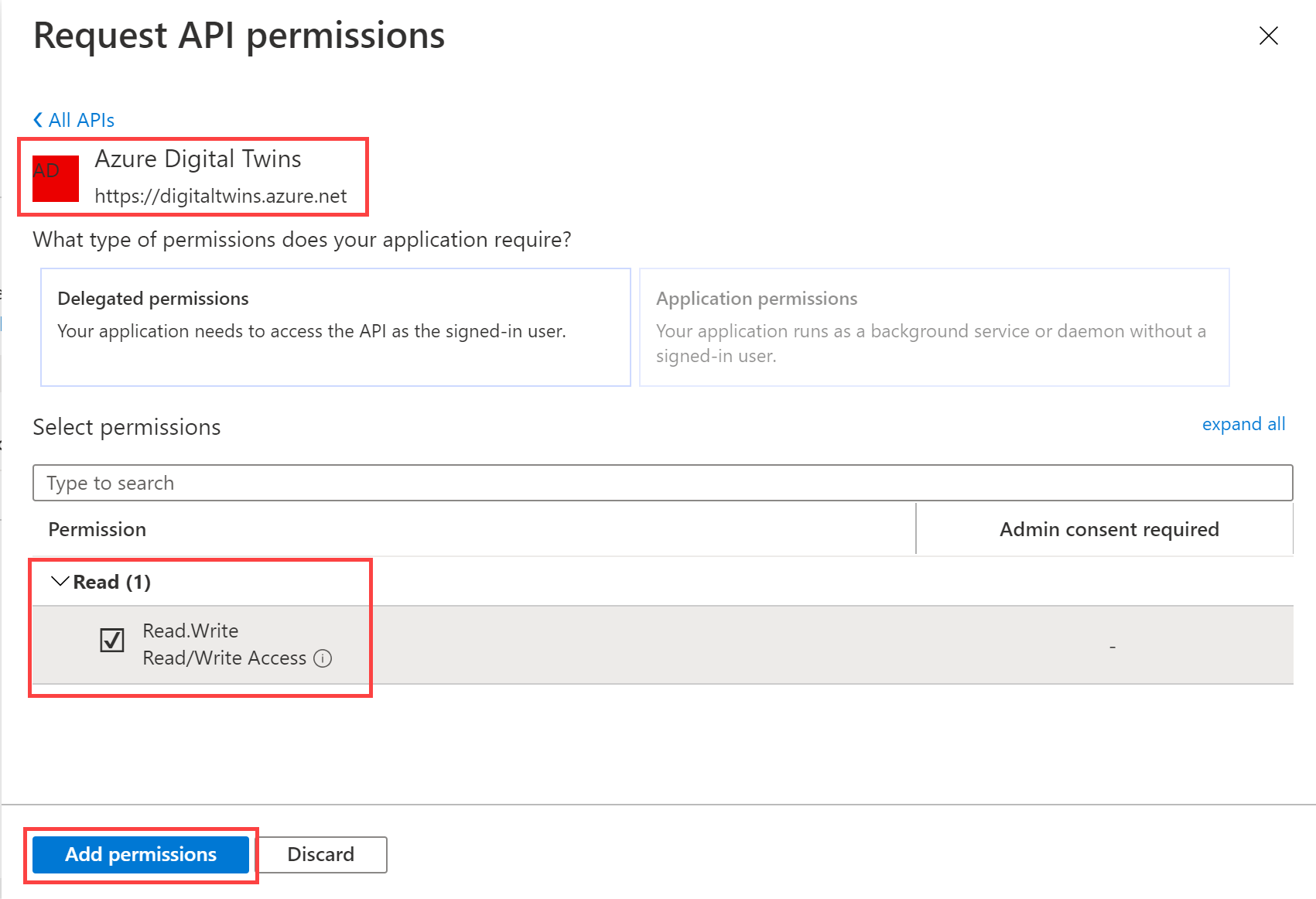

Wechseln Sie auf der folgenden Seite API-Berechtigungen anfordern zur Registerkarte Von meiner Organisation verwendete APIs, und suchen Sie nach Azure Digital Twins. Wählen Sie Azure Digital Twins aus den Suchergebnissen aus, um mit dem Zuweisen von Berechtigungen für die Azure Digital Twins-APIs fortzufahren.

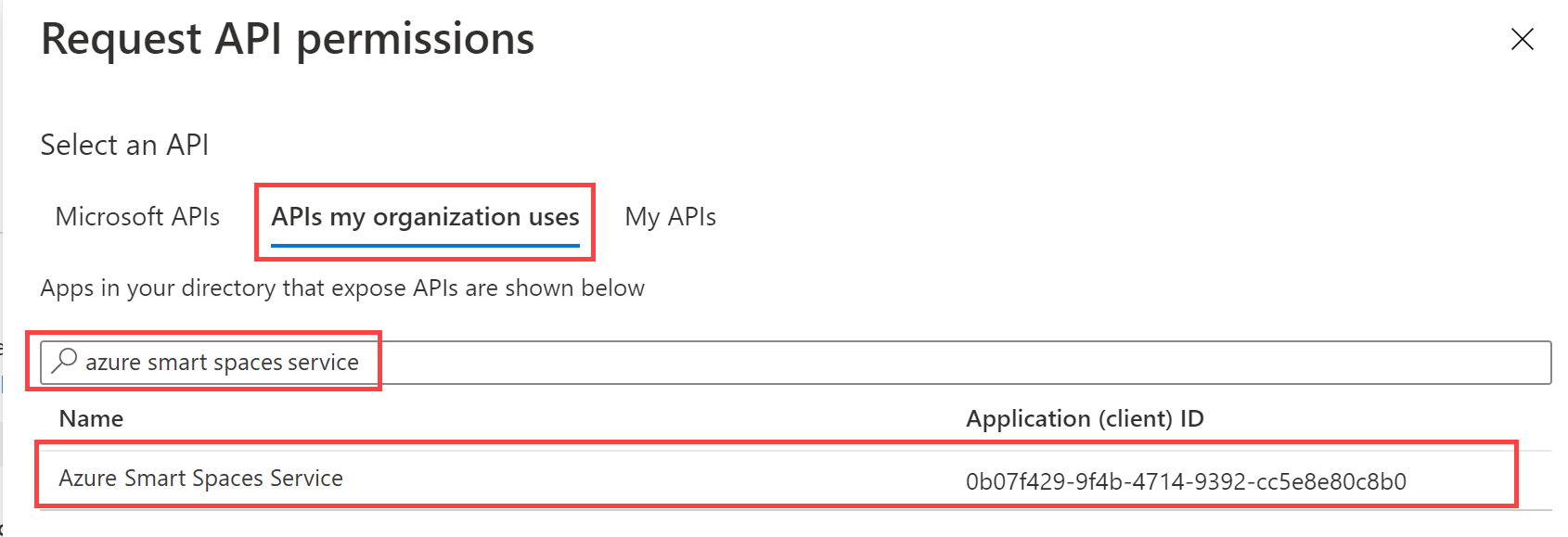

Hinweis

Wenn Ihr Abonnement noch über eine vorhandene Azure Digital Twins-Instanz aus der vorherigen öffentlichen Vorschau des Diensts (vor Juli 2020) verfügt, müssen Sie stattdessen nach Azure Smart Spaces Service suchen und diese Option auswählen. Dies ist ein älterer Name für die gleiche Sammlung von APIs (beachten Sie, dass die Anwendungs-ID (Client) mit der ID im Screenshot oben identisch ist), und Ihre Vorgehensweise ändert sich über diesen Schritt hinaus nicht mehr.

Nun wählen Sie die Berechtigungen aus, die für diese APIs erteilt werden sollen. Erweitern Sie die Berechtigung Lesen (1), und aktivieren Sie das Kontrollkästchen Read.Write, um diesem App-Registrierungsleser und -writer Berechtigungen zu erteilen.

Wählen Sie Berechtigungen hinzufügen aus, wenn Sie fertig sind.

Überprüfen der API-Berechtigungen

Vergewissern Sie sich, dass auf der Seite API-Berechtigungen nun ein Eintrag für Azure Digital Twins vorhanden ist, der Berechtigungen vom Typ Read.Write widerspiegelt:

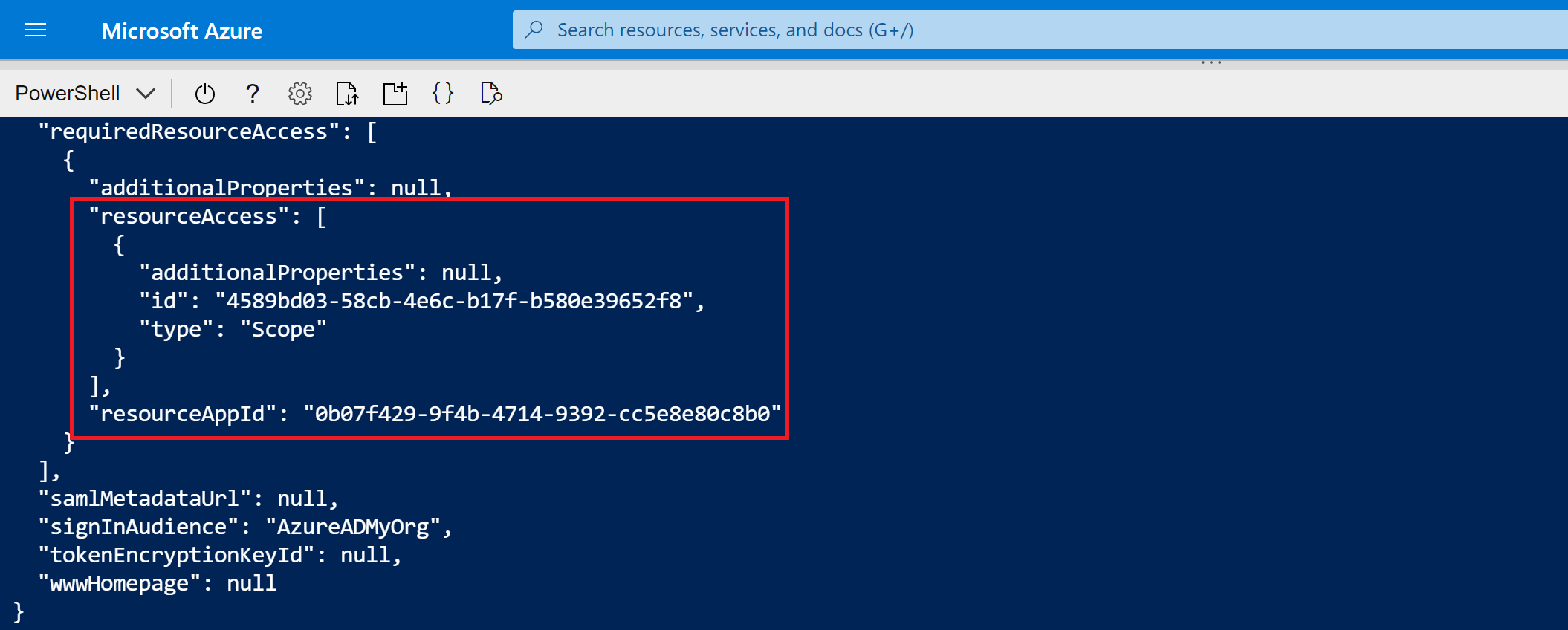

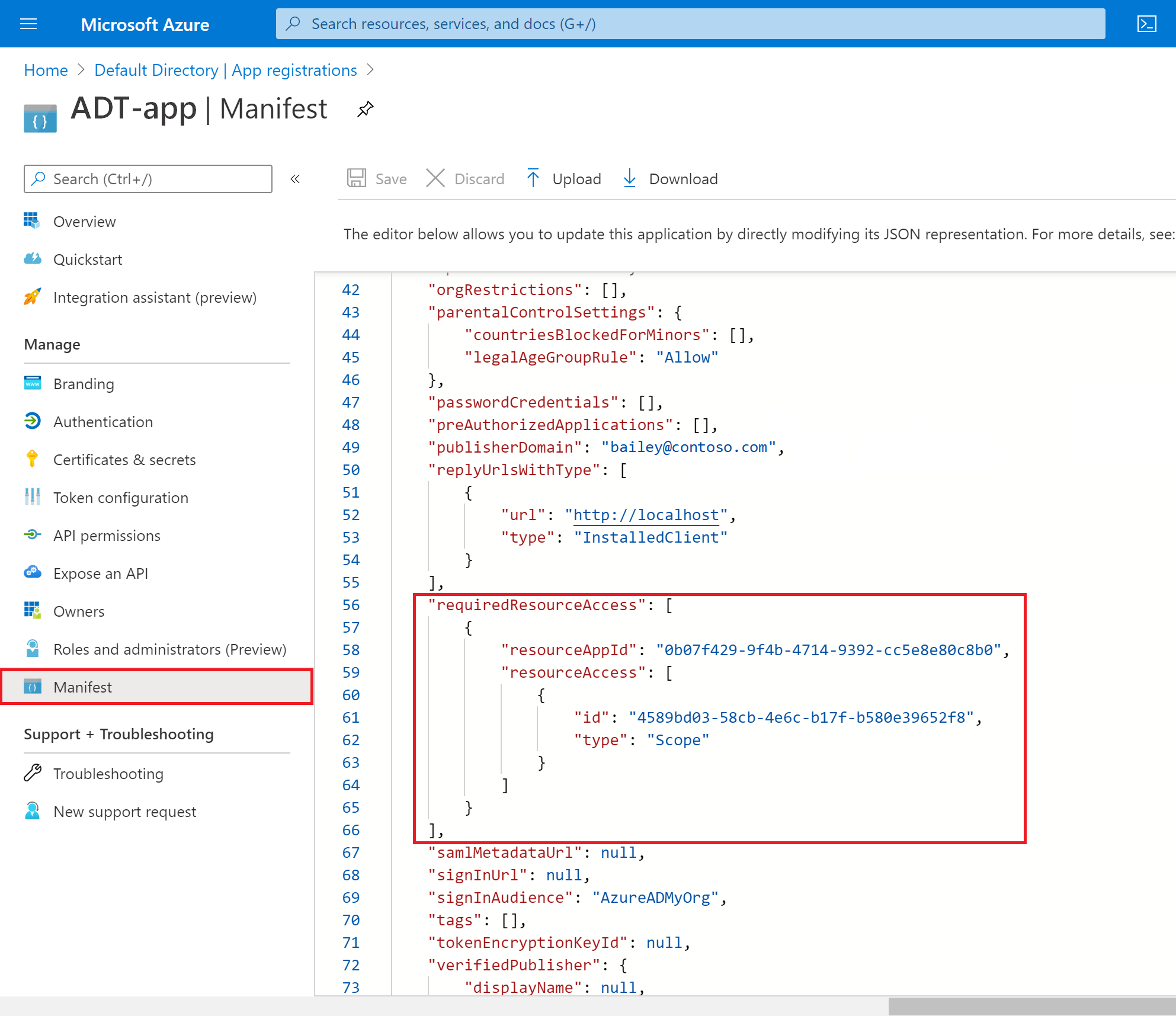

Sie können die Verbindung mit Azure Digital Twins auch in der Datei manifest.json der App-Registrierung überprüfen, die automatisch mit den Informationen zu Azure Digital Twins aktualisiert wurde, als Sie die API-Berechtigungen hinzugefügt haben.

Wählen Sie hierzu Manifest aus dem Menü aus, um den Manifestcode der App-Registrierung anzuzeigen. Scrollen Sie zum unteren Rand des Codefensters, und suchen Sie unter requiredResourceAccess nach den folgenden Feldern und Werten:

"resourceAppId": "0b07f429-9f4b-4714-9392-cc5e8e80c8b0""resourceAccess">"id": "4589bd03-58cb-4e6c-b17f-b580e39652f8"

Diese Werte werden im nachfolgenden Screenshot gezeigt:

Wenn diese Werte fehlen, wiederholen Sie die Schritte im Abschnitt zum Hinzufügen der API-Berechtigung.

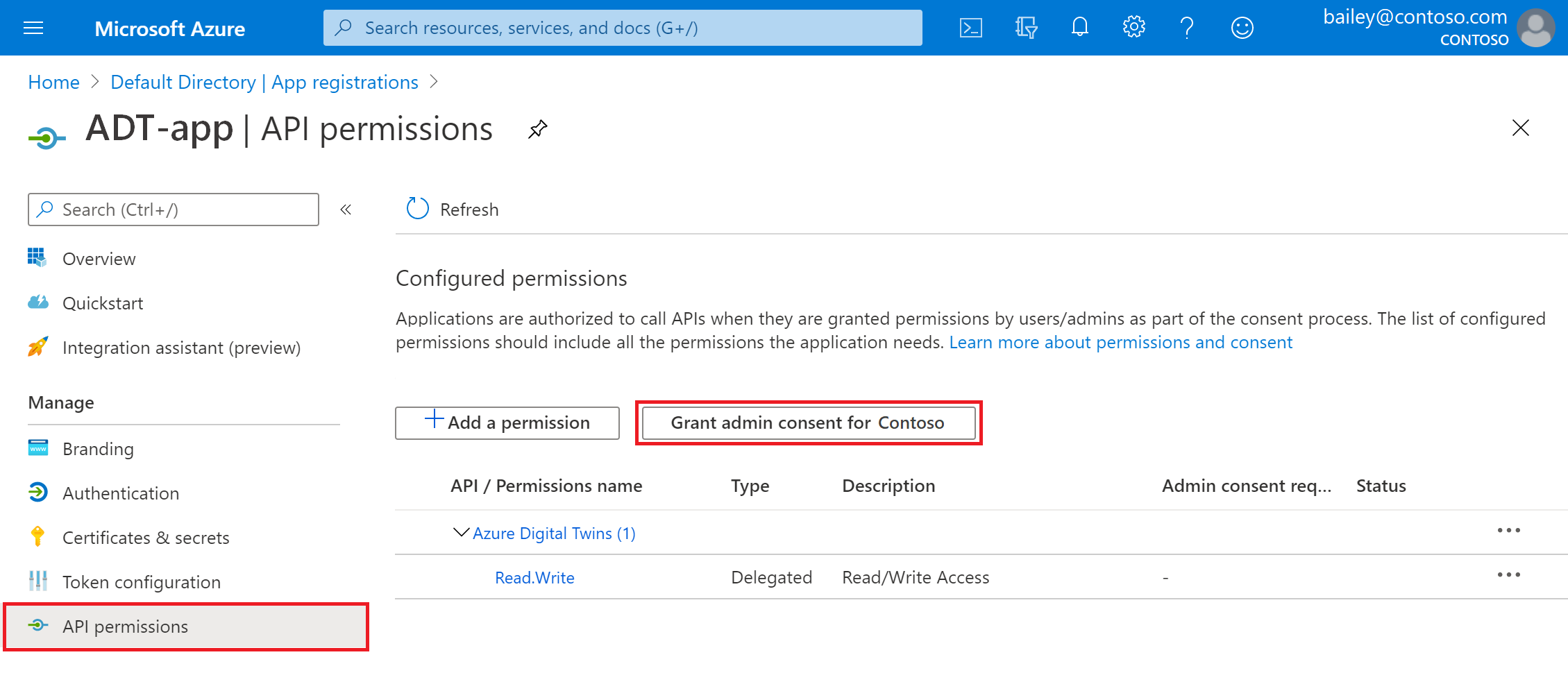

Weitere mögliche Schritte für Ihre Organisation

Es ist möglich, dass in Ihrer Organisation weitere Aktionen von den Abonnementinhabern oder Administratoren erforderlich sind, um die Registrierung der App abzuschließen. Welche Schritte erforderlich sind, hängt von den spezifischen Einstellungen Ihrer Organisation ab. Wählen Sie unten eine Registerkarte, um die Informationen auf Ihrer bevorzugten Schnittstelle anzuzeigen.

Im Folgenden finden Sie einige häufig vorkommende Aktivitäten, die ein Besitzer oder Administrator für das Abonnement möglicherweise ausführen muss. Diese und andere Vorgänge können über die Seite Microsoft Entra-App-Registrierungen im Azure-Portal ausgeführt werden.

Erteilen Sie eine Administratoreinwilligung für die App-Registrierung. In Ihrer Organisation ist möglicherweise die Einstellung Administratoreinwilligung erforderlich global in Microsoft Entra ID für alle App-Registrierungen in Ihrem Abonnement aktiviert. Wenn dies der Fall ist, muss der Besitzer/Administrator diese Schaltfläche für Ihr Unternehmen auf der Seite API-Berechtigungen der App-Registrierung auswählen, damit die App-Registrierung gültig ist:

- Wenn die Einwilligung erfolgreich erteilt wurde, sollte der Eintrag für Azure Digital Twins unter Status dann den Wert Gewährt für (Ihr Unternehmen) anzeigen.

Aktivieren des öffentlichen Clientzugriffs

Festlegen bestimmter Antwort-URLs für den Web- und Desktopzugriff

Zulassen von impliziten OAuth2-Authentifizierungsflows

Weitere Informationen zur App-Registrierung und zu den verschiedenen diesbezüglichen Einrichtungsoptionen finden Sie unter Registrieren einer Anwendung bei der Microsoft Identity Platform.

Nächste Schritte

In diesem Artikel haben Sie eine Microsoft Entra-App-Registrierung festgelegt, die zur Authentifizierung von Clientanwendungen mit den Azure Digital Twins-APIs verwendet werden kann.

Informieren Sie sich im nächsten Schritt über Authentifizierungsmechanismen, darunter einen Mechanismus, der App-Registrierungen verwendet, und andere, bei denen dies nicht der Fall ist:

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für