Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

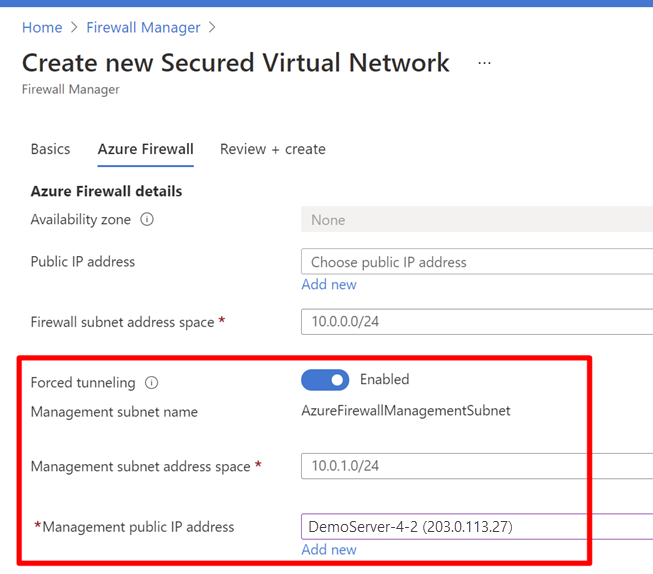

Wenn Sie eine neue Azure Firewall konfigurieren, können Sie den gesamten Internetdatenverkehr an den festgelegten nächsten Hop weiterleiten, statt dass er direkt ins Internet verläuft. So könnten Sie beispielsweise eine Standardroute über BGP angekündigt haben oder benutzerdefinierte Routen (USER-Defined Route, UDRs) verwenden, um den Datenverkehr zu einer lokalen Edgefirewall oder einer anderen virtuellen Netzwerk-Appliance (NVA) zu erzwingen, um den Netzwerkdatenverkehr zu verarbeiten, bevor er zum Internet wechselt. Um diese Konfiguration zu unterstützen, müssen Sie eine Azure-Firewall mit aktivierter Netzwerkschnittstelle für die Firewallverwaltung erstellen.

Sie ziehen es vielleicht vor, eine öffentliche IP-Adresse nicht direkt ins Internet zu stellen. In diesem Fall können Sie Azure Firewall mit aktivierter Verwaltungsnetzwerkschnittstelle ohne öffentliche IP-Adresse bereitstellen. Wenn Sie die Verwaltungsnetzwerkschnittstelle aktivieren, wird eine Verwaltungsschnittstelle mit einer öffentlichen IP-Adresse erstellt, die azure Firewall für ihre Vorgänge verwendet. Die öffentliche IP-Adresse wird ausschließlich von der Azure-Plattform verwendet und kann nicht für andere Zwecke verwendet werden. Sie können das Datenpfadnetzwerk des Mandanten ohne öffentliche IP-Adresse konfigurieren und den Internet-Datenverkehr zwangsweise tunneln oder blockieren.

Azure Firewall bietet eine SNAT für sämtlichen ausgehenden Datenverkehr an öffentliche IP-Adressen. Azure Firewall führt keine Übersetzung der Quellnetzwerkadresse durch, wenn die Ziel-IP-Adresse ein privater IP-Adressbereich gemäß IANA RFC 1918 ist. Diese Logik funktioniert optimal bei ausgehendem Datenverkehr an das Internet. Bei konfiguriertem erzwungenem Tunneln kann jedoch der internetgebundene Datenverkehr an eine der privaten IP-Adressen der Firewall im AzureFirewallSubnet SNATed sein. Dieses SNAT blendet die Quelladresse aus Ihrer lokalen Firewall aus. Sie können Azure Firewall so konfigurieren, dass SNAT unabhängig von der Ziel-IP-Adresse nicht angewendet wird, indem Sie 0.0.0.0/0 als privaten IP-Adressbereich hinzufügen. Mit dieser Konfiguration kann Azure Firewall niemals Datenverkehr direkt an das Internet weiterleiten. Weitere Informationen finden Sie unter Azure Firewall SNAT – private Adressbereiche.

Azure Firewall unterstützt auch geteiltes Tunneln, was die Fähigkeit ist, den Datenverkehr selektiv weiterzuleiten. Sie können z. B. Azure Firewall so konfigurieren, dass der gesamte Datenverkehr an Ihr lokales Netzwerk weitergeleitet wird, während der Datenverkehr für die KMS-Aktivierung an das Internet weitergeleitet wird, um sicherzustellen, dass der KMS-Server aktiviert ist. Dazu können Sie Routentabellen im AzureFirewallSubnet verwenden. Weitere Informationen finden Sie unter Konfigurieren der Azure Firewall im Modus „Erzwungenes Tunneln“ – Microsoft Community Hub.

Wichtig

Der erzwungene Tunnel ist für Azure Firewall-Bereitstellungen im virtuellen WAN-Hub (gesicherter virtueller Hub) verfügbar, die Routingabsichten verwenden. Weitere Informationen finden Sie unter Internetzugriffsmuster in Virtual WAN .

Wichtig

DNAT wird bei aktivierter Tunnelerzwingung nicht unterstützt. Firewalls, die mit aktivierter erzwungener Tunnelung bereitgestellt werden, können den eingehenden Zugriff über das Internet aufgrund asymmetrischer Routings nicht unterstützen. Firewalls mit einer Verwaltungsnetzwerkschnittstelle unterstützen jedoch weiterhin DNAT.

Konfiguration der Tunnelerzwingung

Wenn Sie die Netzwerkschnittstelle für die Firewallverwaltung aktivieren, können Sie Routen zu jeder lokalen Firewall oder NVA im AzureFirewallSubnet hinzufügen, um Datenverkehr zu verarbeiten, bevor sie in das Internet geleitet wird. Wenn Sie Verteilungsgatewayrouten in diesem Subnetz aktivieren, können Sie diese Routen auch über BGP in AzureFirewallSubnet veröffentlichen.

Sie können z. B. eine Standardroute im Subnetz AzureFirewallSubnet mit Ihrem VPN-Gateway als nächstem Hop erstellen, um auf Ihr lokales Gerät zu gelangen. Sie können auch Gatewayrouten verteilen aktivieren, um die entsprechenden Routen zum lokalen Netzwerk abzurufen.

Wenn Sie erzwungenes Tunneln konfigurieren, leitet Azure Firewall den Internet-Datenverkehr an eine der privaten IP-Adressen der Firewall im AzureFirewallSubnetz weiter, wodurch die Quelle vor Ihrer on-premises Firewall verborgen bleibt.

Wenn Ihre Organisation einen öffentlichen IP-Adressbereich für private Netzwerke verwendet, leitet Azure Firewall den Datenverkehr per SNAT an eine der privaten IP-Adressen der Firewall in AzureFirewallSubnet weiter. Sie können Azure Firewall jedoch so konfigurieren, dass Ihr öffentlicher IP-Adressbereich nicht per SNAT weitergeleitet wird. Weitere Informationen finden Sie unter Azure Firewall SNAT – private Adressbereiche.