Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Sie können Azure Key Vault verwenden, um den Besitz der Schlüssel zu steuern, die zum Verschlüsseln Ihrer Daten im Azure HPC-Cache verwendet werden. In diesem Artikel wird erläutert, wie Sie vom Kunden verwaltete Schlüssel für die Cachedatenverschlüsselung verwenden.

Note

Alle in Azure gespeicherten Daten, auch auf den Cachedatenträgern, werden standardmäßig mit von Microsoft verwalteten Schlüsseln verschlüsselt. Sie müssen nur die Schritte in diesem Artikel ausführen, wenn Sie die Zum Verschlüsseln Ihrer Daten verwendeten Schlüssel verwalten möchten.

Der Azure HPC-Cache ist auch durch die VM-Hostverschlüsselung auf den verwalteten Datenträgern geschützt, die Ihre zwischengespeicherten Daten enthalten, auch wenn Sie einen Kundenschlüssel für die Cachedatenträger hinzufügen. Das Hinzufügen eines vom Kunden verwalteten Schlüssels für die doppelte Verschlüsselung bietet eine zusätzliche Sicherheitsstufe für Kunden mit hohen Sicherheitsanforderungen. Lesen Sie die serverseitige Verschlüsselung des Azure-Datenträgerspeichers , um Details zu erhalten.

Es gibt drei Schritte zum Aktivieren der vom Kunden verwalteten Schlüsselverschlüsselung für Azure HPC-Cache:

Richten Sie einen Azure Key Vault ein, um die Schlüssel zu speichern.

Wählen Sie beim Erstellen des Azure HPC-Caches die vom Kunden verwaltete Schlüsselverschlüsselung aus, und geben Sie den zu verwendenden Schlüsseltresor und den zu verwendenden Schlüssel an. Geben Sie optional eine verwaltete Identität für den Cache an, die für den Zugriff auf den Schlüsseltresor verwendet werden soll.

Je nachdem, welche Auswahl Sie in diesem Schritt treffen, können Sie Schritt 3 möglicherweise überspringen. Lesen Sie die Option "Verwaltete Identität auswählen" für den Cache für Details.

Wenn Sie eine vom System zugewiesene verwaltete Identität oder eine vom Benutzer zugewiesene Identität verwenden, die nicht mit dem Schlüsseltresorzugriff konfiguriert ist: Wechseln Sie zum neu erstellten Cache, und autorisieren Sie sie für den Zugriff auf den Schlüsseltresor.

Wenn die verwaltete Identität noch keinen Zugriff auf den Azure Key Vault hat, ist Ihre Verschlüsselung erst vollständig eingerichtet, nachdem Sie sie aus dem neu erstellten Cache autorisiert haben (Schritt 3).

Wenn Sie eine vom System verwaltete Identität verwenden, wird die Identität erstellt, wenn der Cache erstellt wird. Sie müssen die Identität des Caches an den Schlüsseltresor übergeben, um ihn nach der Cacheerstellung zu einem autorisierten Benutzer zu machen.

Sie können diesen Schritt überspringen, wenn Sie eine vom Benutzer verwaltete Identität zuweisen, die bereits Zugriff auf den Schlüsseltresor hat.

Nachdem Sie den Cache erstellt haben, können Sie zwischen vom Kunden verwalteten Schlüsseln und von Microsoft verwalteten Schlüsseln nicht mehr wechseln. Wenn Ihr Cache jedoch vom Kunden verwaltete Schlüssel verwendet, können Sie den Verschlüsselungsschlüssel, die Schlüsselversion und den Schlüsseltresor nach Bedarf ändern .

Grundlegendes zu Key Vault und Schlüsselanforderungen

Der Schlüsseltresor und der Schlüssel müssen diese Anforderungen erfüllen, um mit Azure HPC Cache zu arbeiten.

Schlüsseltresoreigenschaften:

- Abonnement – Verwenden Sie dasselbe Abonnement, das für den Cache verwendet wird.

- Region – Der Schlüsseltresor muss sich in derselben Region wie der Azure HPC-Cache befinden.

- Preisstufe – Die Standardebene reicht für die Verwendung mit Azure HPC Cache aus.

- Vorläufiges Löschen – Der Azure HPC-Cache aktiviert Vorläufiges Löschen, falls es im Key Vault noch nicht konfiguriert ist.

- Löschschutz – Löschschutz muss aktiviert sein.

- Zugriffsrichtlinie – Standardeinstellungen sind ausreichend.

- Netzwerkkonnektivität – Azure HPC-Cache muss unabhängig von den ausgewählten Endpunkteinstellungen auf den Schlüsseltresor zugreifen können.

Wichtige Eigenschaften:

- Schlüsseltyp: RSA

- RSA-Schlüsselgröße: 2048

- Aktiviert: Ja

Key Vault-Zugriffsberechtigungen:

Der Benutzer, der den Azure HPC-Cache erstellt, muss über Berechtigungen verfügen, die der Rolle "Key Vault-Mitwirkender" entsprechen. Dieselben Berechtigungen sind zum Einrichten und Verwalten von Azure Key Vault erforderlich.

Lesen Sie Sicherer Zugriff auf einen Schlüsseltresor für weitere Informationen.

Wählen Sie eine Option für verwaltete Identität für den Cache aus.

Ihr HPC-Cache verwendet seine verwalteten Identitätsanmeldeinformationen, um eine Verbindung mit dem Schlüsseltresor herzustellen.

Azure HPC-Cache kann zwei Arten von verwalteten Identitäten verwenden:

Vom System zugewiesene verwaltete Identität – Eine automatisch erstellte, eindeutige Identität für Ihren Cache. Diese verwaltete Identität ist nur vorhanden, während der HPC-Cache vorhanden ist und nicht direkt verwaltet oder geändert werden kann.

Vom Benutzer zugewiesene verwaltete Identität – Eine unabhängige Identitätsanmeldeinformation, die Sie getrennt vom Cache verwalten. Sie können eine vom Benutzer zugewiesene verwaltete Identität konfigurieren, die genau den gewünschten Zugriff hat, und sie in mehreren HPC-Caches verwenden.

Wenn Sie dem Cache beim Erstellen keine verwaltete Identität zuweisen, erstellt Azure automatisch eine vom System zugewiesene verwaltete Identität für den Cache.

Mit einer vom Benutzer zugewiesenen verwalteten Identität können Sie eine Identität bereitstellen, die bereits Zugriff auf Ihren Schlüsseltresor hat. (Sie wurde beispielsweise einer Zugriffsrichtlinie für den Schlüsseltresor hinzugefügt oder verfügt über eine Azure RBAC-Rolle, die den Zugriff zulässt.) Wenn Sie eine vom System zugewiesene Identität verwenden oder eine verwaltete Identität bereitstellen, die keinen Zugriff hat, müssen Sie nach der Erstellung den Zugriff vom Cache anfordern. Dies ist ein manueller Schritt, der in Schritt 3 beschrieben wird.

Weitere Informationen zu verwalteten Identitäten

1. Einrichten von Azure Key Vault

Sie können einen Schlüsseltresor und einen Schlüssel einrichten, bevor Sie den Cache erstellen oder dies als Teil der Cacheerstellung tun. Stellen Sie sicher, dass diese Ressourcen die oben beschriebenen Anforderungen erfüllen.

Zum Zeitpunkt der Cacheerstellung müssen Sie einen Tresor, schlüssel und eine Schlüsselversion angeben, die für die Verschlüsselung des Caches verwendet werden soll.

Ausführliche Informationen finden Sie in der Dokumentation zu Azure Key Vault .

Note

Der Azure Key Vault muss dasselbe Abonnement verwenden und sich in derselben Region wie der Azure HPC-Cache befinden. Stellen Sie sicher, dass die von Ihnen ausgewählte Region beide Produkte unterstützt.

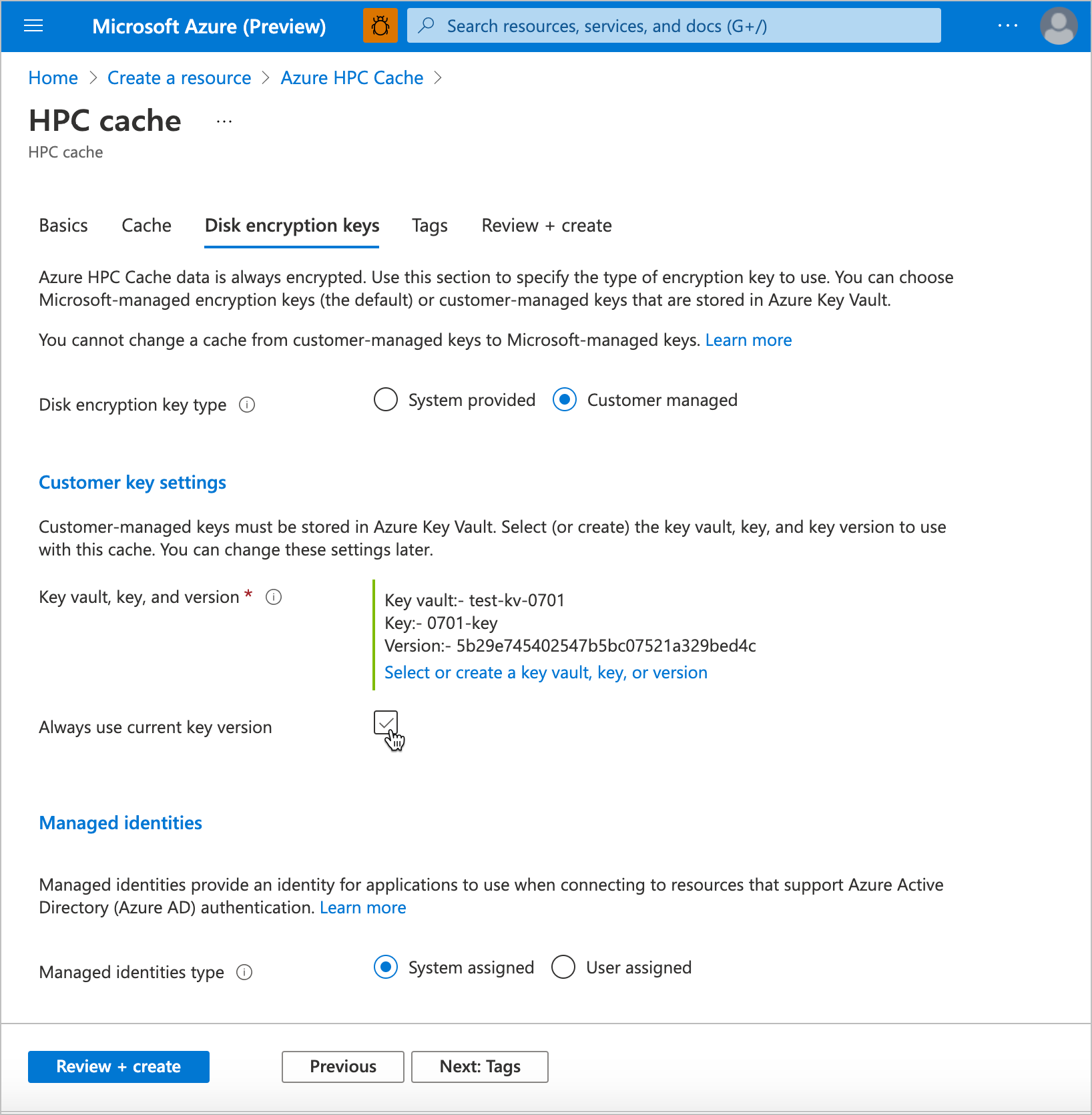

2. Erstellen des Caches mit aktivierten vom Kunden verwalteten Schlüsseln

Sie müssen die Verschlüsselungsschlüsselquelle angeben, wenn Sie Ihren Azure HPC-Cache erstellen. Befolgen Sie die Anweisungen unter Erstellen eines Azure HPC-Caches, und geben Sie den Schlüsseltresor und den Schlüssel auf der Seite " Datenträgerverschlüsselungsschlüssel " an. Sie können während der Erstellung des Caches einen neuen Schlüsseltresor und einen neuen Schlüssel erstellen.

Tip

Wenn die Seite " Datenträgerverschlüsselungsschlüssel " nicht angezeigt wird, stellen Sie sicher, dass sich Ihr Cache in einem der unterstützten Regionen befindet.

Der Benutzer, der den Cache erstellt, muss über Berechtigungen verfügen, die der Rolle "Key Vault-Mitwirkender" oder höher entsprechen.

Klicken Sie auf die Schaltfläche, um privat verwaltete Schlüssel zu aktivieren. Nachdem Sie diese Einstellung geändert haben, werden die Schlüsseltresoreinstellungen angezeigt.

Klicken Sie auf Key Vault auswählen, um die Schlüssel-Auswahlseite zu öffnen. Wählen oder erstellen Sie den Schlüsselbund und den Schlüssel zum Verschlüsseln von Daten auf den Laufwerken dieses Caches.

Wenn Ihr Azure Key Vault nicht in der Liste angezeigt wird, überprüfen Sie die folgenden Anforderungen:

- Ist der Cache im selben Abonnement wie der Schlüsseltresor?

- Befindet sich der Cache in derselben Region wie das Key Vault?

- Besteht Netzwerkkonnektivität zwischen dem Azure-Portal und dem Schlüsseltresor?

Wählen Sie, nachdem Sie einen Tresor ausgewählt haben, den einzelnen Schlüssel aus oder erstellen Sie einen neuen Schlüssel. Bei dem Schlüssel muss es sich um einen 2.048-Bit-RSA-Schlüssel handeln.

Geben Sie die Version für den ausgewählten Schlüssel an. Erfahren Sie mehr über die Versionsverwaltung in der Azure Key Vault-Dokumentation.

Diese Einstellungen sind optional:

Aktivieren Sie das Kontrollkästchen Immer aktuelle Schlüsselversion verwenden, wenn Sie automatische Schlüsselrotation wünschen.

Wenn Sie eine bestimmte verwaltete Identität für diesen Cache verwenden möchten, wählen Sie " Benutzer zugewiesen " im Abschnitt "Verwaltete Identitäten " aus, und wählen Sie die zu verwendende Identität aus. Lesen Sie die Dokumentation zu verwalteten Identitäten, um Unterstützung zu erhalten.

Tip

Eine vom Benutzer zugewiesene verwaltete Identität kann die Cacheerstellung vereinfachen, wenn Sie eine Identität übergeben, die bereits für den Zugriff auf Ihren Schlüsseltresor konfiguriert ist. Mit einer vom System zugewiesenen verwalteten Identität müssen Sie einen zusätzlichen Schritt ausführen, nachdem der Cache erstellt wurde, um die neu erstellte vom System zugewiesene Identität des Caches für die Verwendung Ihres Schlüsseltresors zu autorisieren.

Note

Nach Erstellung des Caches können Sie die zugewiesene Identität nicht mehr ändern.

Fahren Sie mit den restlichen Spezifikationen fort, und erstellen Sie den Cache, wie unter Erstellen eines Azure HPC-Cache beschrieben.

3. Autorisieren der Azure Key Vault-Verschlüsselung aus dem Cache (falls erforderlich)

Note

Dieser Schritt ist nicht erforderlich, wenn Sie beim Erstellen des Caches eine vom Benutzer zugewiesene verwaltete Identität mit Schlüsseltresorzugriff angegeben haben.

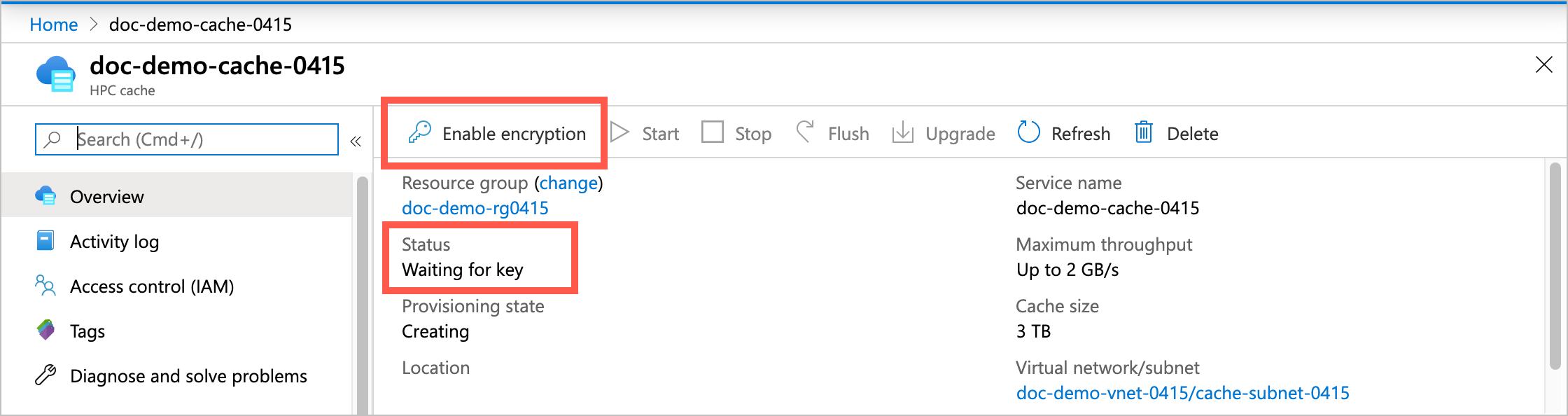

Nach ein paar Minuten wird der neue Azure HPC-Cache in Ihrem Azure-Portal angezeigt. Wechseln Sie zur Seite "Übersicht ", um sie für den Zugriff auf Ihren Azure Key Vault zu autorisieren und die vom Kunden verwaltete Schlüsselverschlüsselung zu aktivieren.

Tip

Der Cache wird möglicherweise in der Ressourcenliste angezeigt, bevor die Meldung "Bereitstellung im Gange" gelöscht wird. Überprüfen Sie die Ressourcenliste nach einer oder zwei Minuten, anstatt auf eine Erfolgsbenachrichtigung zu warten.

Sie müssen die Verschlüsselung innerhalb von 90 Minuten nach dem Erstellen des Caches autorisieren. Wenn Sie diesen Schritt nicht abschließen, wird der Cache timeout und schlägt fehl. Ein fehlgeschlagener Cache muss neu erstellt werden, es kann nicht behoben werden.

Der Cache zeigt den Status "Auf Schlüssel warten" an. Klicken Sie oben auf der Seite auf die Schaltfläche " Verschlüsselung aktivieren ", um den Cache für den Zugriff auf den angegebenen Schlüsseltresor zu autorisieren.

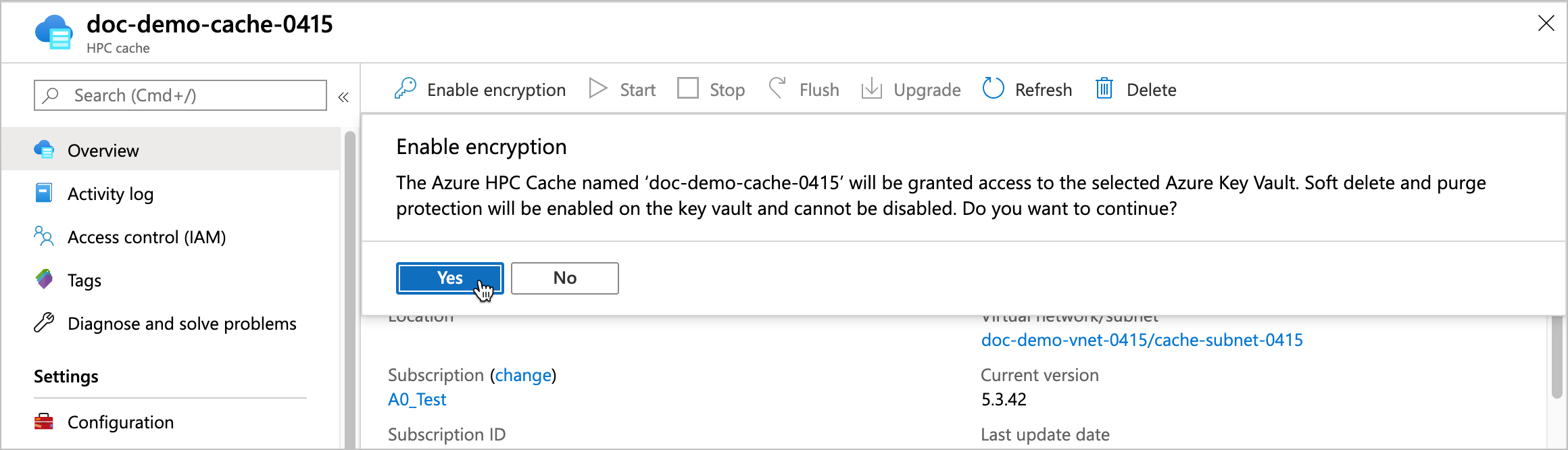

Klicken Sie auf "Verschlüsselung aktivieren ", und klicken Sie dann auf die Schaltfläche "Ja ", um den Cache für die Verwendung des Verschlüsselungsschlüssels zu autorisieren. Diese Aktion ermöglicht im Schlüsseltresor außerdem den Schutz vor softem Löschen und Löschschutz (sofern noch nicht aktiviert).

Nachdem der Cache zugriff auf den Schlüsseltresor angefordert hat, kann er die Datenträger erstellen und verschlüsseln, die zwischengespeicherte Daten speichern.

Nachdem Sie die Verschlüsselung autorisiert haben, durchläuft Azure HPC Cache mehrere Minuten Setup, um die verschlüsselten Datenträger und die zugehörige Infrastruktur zu erstellen.

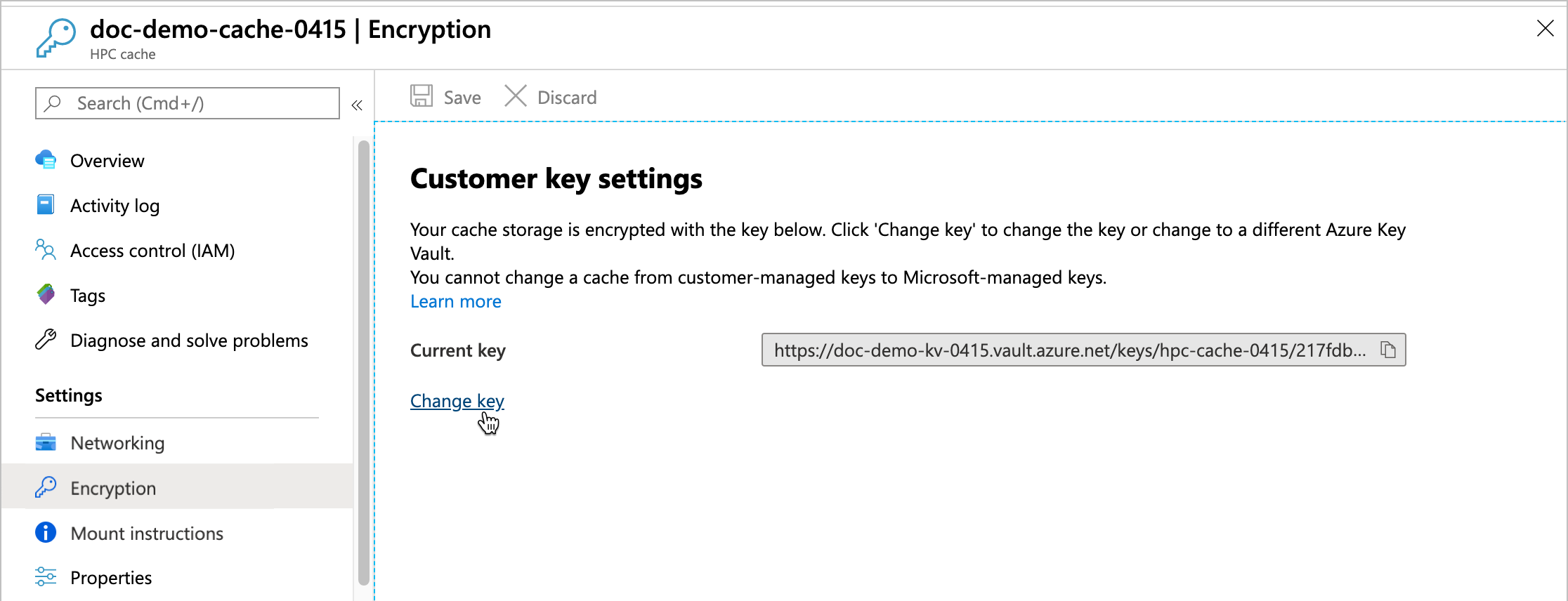

Aktualisieren der Schlüsseleinstellungen

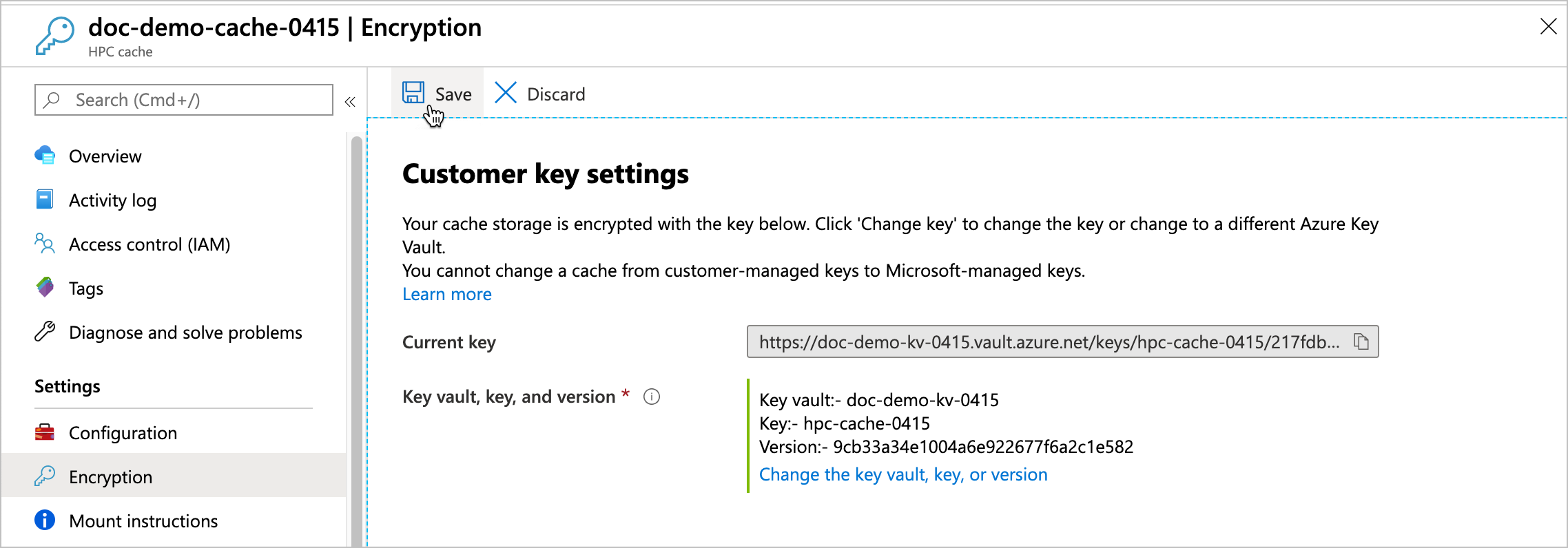

Sie können den Schlüsseltresor, den Schlüssel oder die Schlüsselversion für Ihren Cache aus dem Azure-Portal ändern. Klicken Sie auf den Link " Verschlüsselungseinstellungen " des Caches, um die Seite " Kundenschlüsseleinstellungen" zu öffnen.

Sie können keinen Cache zwischen vom Kunden verwalteten Schlüsseln und vom System verwalteten Schlüsseln ändern.

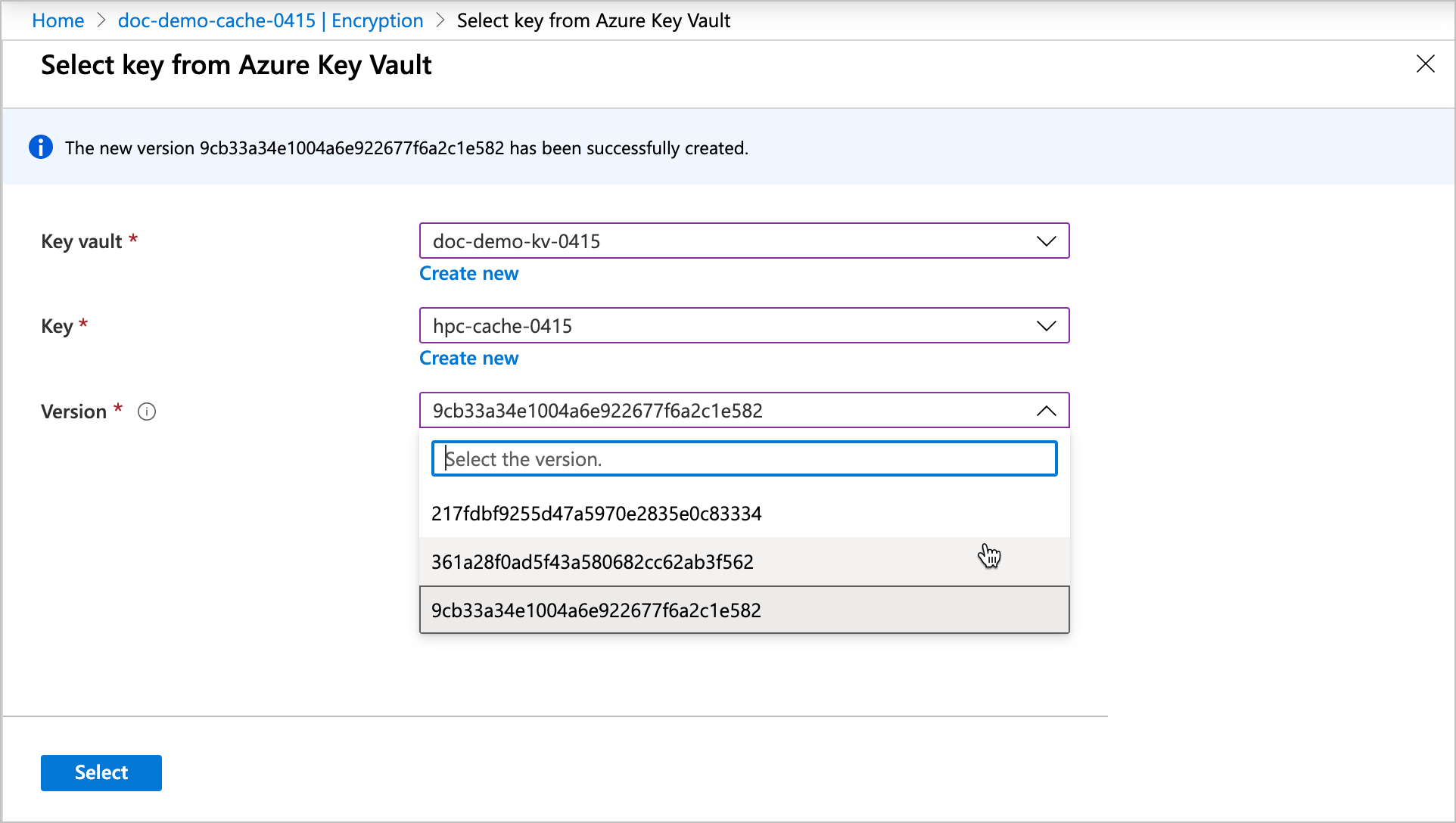

Klicken Sie auf den Link " Schlüssel ändern ", und klicken Sie dann auf " Schlüsseltresor, Schlüssel oder Version ändern", um die Schlüsselauswahl zu öffnen.

Die Schlüsseltresore im selben Abonnement und derselben Region wie dieser Cache werden in der Liste angezeigt.

Nachdem Sie die neuen Verschlüsselungsschlüsselwerte ausgewählt haben, klicken Sie auf "Auswählen". Eine Bestätigungsseite wird mit den neuen Werten angezeigt. Klicken Sie auf "Speichern ", um die Auswahl abzuschließen.

Weitere Informationen zu vom Kunden verwalteten Schlüsseln in Azure

In diesen Artikeln wird erläutert, wie Sie Azure Key Vault und kundenseitig verwaltete Schlüssel zum Verschlüsseln von Daten in Azure verwenden:

- Übersicht über die Azure Storage-Verschlüsselung

- Datenträgerverschlüsselung mit vom Kunden verwalteten Schlüsseln – Dokumentation für die Verwendung von Azure Key Vault mit verwalteten Datenträgern, ein ähnliches Szenario wie azure HPC Cache

Nächste Schritte

Nachdem Sie den Azure HPC-Cache und die autorisierte Key Vault-basierte Verschlüsselung erstellt haben, richten Sie Ihren Cache weiter ein, indem Sie ihm Zugriff auf Ihre Datenquellen gewähren.