Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Dokument wird gezeigt, wie Sie geheime Schlüssel, Schlüssel und Zertifikate sichern, die in Ihrem Schlüsseltresor gespeichert sind. Eine Sicherung soll Ihnen im unwahrscheinlichen Fall, dass Sie den Zugriff auf Ihren Schlüsseltresor verlieren, eine Offlinekopie aller Geheimschlüssel bereitstellen.

Überblick

Azure Key Vault bietet mehrere Optionen für die Sicherstellung der Verfügbarkeit und Wiederherstellbarkeit Ihrer Tresordaten:

- Automatische Redundanz und Failover: Key Vault daten automatisch in Regionen repliziert und Failover während Ausfällen verarbeitet – siehe Azure Key Vault Verfügbarkeit und Redundanz

- Vorläufiges Löschen und Löschschutz: Verhindert die versehentliche oder böswillige Löschung Ihrer Vault- oder Tresorobjekte – siehe Azure Key Vault-Wiederherstellungsverwaltung mit Schutz durch vorläufiges Löschen und Bereinigungsschutz

- Manuelle Sicherung und Wiederherstellung (in diesem Artikel behandelt): Für einzelne geheime Schlüssel, Schlüssel und Zertifikate

Dieser Artikel konzentriert sich auf manuelle Sicherungs- und Wiederherstellungsvorgänge für einzelne Objekte innerhalb Key Vault.

Wann Sicherungen verwendet werden sollten

Azure Key Vault stellt automatisch Features bereit, mit denen Sie die Verfügbarkeit verwalten und Datenverluste verhindern können. Sichern Sie Geheimnisse nur dann, wenn eine wichtige geschäftliche Begründung vorliegt. Das Sichern von Geheimnissen in Ihrem Schlüsseltresor kann betriebliche Herausforderungen mit sich bringen, etwa im Zusammenhang mit der Verwaltung von mehreren Protokoll-, Berechtigungs- und Sicherungssätzen beim Ablauf oder bei der Rotation von Geheimnissen.

Erwägen Sie die Verwendung von Sicherungen in diesen Szenarien:

- Sie müssen Objekte zwischen Schlüsseltresoren oder Azure-Regionen verschieben.

- Sie möchten aus behördlichen oder Compliancegründen eine Offlinekopie Ihrer Geheimschlüssel

- Sie verwenden eine Region, die keine automatische regionsübergreifende Replikation unterstützt (Brasilien Süd- und Brasilien Südost- oder West-USA 3)

- Sie benötigen Schutz vor versehentlicher Löschung bestimmter Objekte.

In den meisten Szenarien bieten Key Vault integrierte Redundanz- und Soft Delete-Funktionen ausreichendEn Schutz, ohne dass manuelle Sicherungen erforderlich sind. Weitere Informationen finden Sie unter Azure Key Vault Verfügbarkeit und Redundanz.

Einschränkungen

Wichtig

Key Vault unterstützt nicht die Möglichkeit, mehr als 500 frühere Versionen eines Schlüssel-, Geheim- oder Zertifikatobjekts zu sichern, und der Versuch, dies zu tun, kann zu einem Fehler führen. Es ist nicht möglich, frühere Versionen eines Schlüssels, Geheimnisses oder Zertifikats zu löschen.

Key Vault bietet derzeit keine Möglichkeit, ein gesamtes Key Vault in einem einzigen Schritt zu sichern, und Schlüssel, Geheimnisse und Zertifikate müssen einzeln gesichert werden.

Berücksichtigen Sie außerdem die folgenden Probleme:

- Das Sichern von Geheimnissen mit mehreren Versionen kann zu Timeoutfehlern führen.

- Bei der Sicherung wird eine Point-in-Time-Momentaufnahme erstellt. Geheimnisse könnten während einer Sicherung erneuert werden, was zu einem Missverhältnis bei den Verschlüsselungsschlüsseln führt.

- Wenn die Grenzwerte des Schlüsseltresordiensts für Anforderungen pro Sekunde überschritten werden, wird der Schlüsseltresor gedrosselt. Dies führt zu einem Fehler bei der Sicherung.

Entwurfsüberlegungen

Wenn Sie ein Schlüsseltresorobjekt, z. B. einen geheimen Schlüssel, einen Schlüssel oder ein Zertifikat, sichern, lädt der Sicherungsvorgang das Objekt als verschlüsselten BLOB herunter. Dieses Blob kann nicht außerhalb von Azure entschlüsselt werden. Um verwendbare Daten aus diesem Blob abzurufen, müssen Sie das Blob in einem Schlüsselbund innerhalb desselben Azure-Abonnements und derselben Azure-Region wiederherstellen.

Sicherheitsaspekte

Wenn Sie einen Schlüssel in einem anderen Tresor wiederherstellen, ist die wiederhergestellte Kopie vollständig unabhängig vom Original. Das Deaktivieren, Löschen oder Entfernen des ursprünglichen Schlüssels hat keine Auswirkungen auf wiederhergestellte Kopien. Sie bleiben in ihren jeweiligen Tresoren weiterhin voll funktionsfähig. In Azure Key Vault gibt es keinen Mechanismus zum Widerrufen oder Ungültigieren eines zuvor erstellten Sicherungs-Blobs oder eines Schlüssels, der bereits in einem anderen Tresor wiederhergestellt wurde.

Diese Unabhängigkeit hat wichtige Auswirkungen auf die Reaktion auf Vorfälle. Wenn Sie vermuten, dass ein Schlüssel durch nicht autorisierte Sicherung und Wiederherstellung kompromittiert wurde, deaktivieren oder löschen Sie den Schlüssel nicht sofort. Auf diese Weise werden alle abhängigen Dienste offline (z. B. auf Azure SQL TDE-Datenbanken kann nicht zugegriffen werden, Azure Storage mit vom Kunden verwalteten Schlüsseln gibt Fehler zurück, und azure Disk Encryption-geschützte VMs können nicht gestartet werden), hat jedoch keine Auswirkungen auf Kopien, die ein Angreifer möglicherweise in einem anderen Tresor wiederhergestellt hat.

Folgen Sie stattdessen dieser Vorfallreaktionssequenz:

- Enthalten Sie die Verletzung: Überprüfen und widerrufen Sie alle Benutzer mit Sicherungs- oder Wiederherstellungsberechtigungen für den kompromittierten Datenspeicher. Untersuchen Sie die Key Vault-Überwachungsprotokolle für nicht autorisierte Sicherungs- und Wiederherstellungsaktivitäten, um den Umfang der Kompromittierung zu verstehen.

- Erstellen Sie einen Ersatzschlüssel in einem separaten Tresor mit eng eingeschränktem Zugriff. Verwenden Sie einen neuen Schlüssel (keine neue Version des kompromittierten Schlüssels), um sicherzustellen, dass der Ersatz nicht aus vorhandenen Sicherungs-BLOBs abgerufen werden kann.

- Konfigurieren Sie abhängige Dienste neu, um den Ersatzschlüssel zu verwenden (jeder Dienst umschließt seine Datenverschlüsselungsschlüssel mit dem neuen Schlüssel neu).

- Stellen Sie sicher , dass alle abhängigen Dienste normal mit dem Ersatzschlüssel funktionieren.

- Deaktivieren Sie den kompromittierten Schlüssel nur, nachdem abhängige Dienste vollständig migriert wurden. Wenn der Löschschutz im Tresor aktiviert ist, kann der Schlüssel erst endgültig gelöscht werden, wenn der Aufbewahrungszeitraum abläuft. Lassen Sie ihn daher bis dahin deaktiviert.

Um das Risiko einer nicht autorisierten Sicherungsexfiltration zu verringern, beschränken Sie die Sicherungs- und Wiederherstellungsberechtigungen nur auf die Identitäten, für die sie wirklich erforderlich sind. Überwachen Sie Ihre Key Vault-Überwachungsprotokolle auf KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup-Vorgänge und lassen Sie sich bei unerwarteten Aktivitäten durch CertificateRestore warnen. Weitere Informationen finden Sie unter Azure Key Vault-Protokollierung.

Wichtige bewährte Methoden für die Sicherheit und die Wichtigsten Kompromittierungsreaktionsverfahren finden Sie unter "Sichern Ihrer Azure Key Vault-Schlüssel".

Voraussetzungen

Zum Sichern eines Schlüsseltresorobjekts benötigen Sie Folgendes:

- Berechtigungen auf Mitwirkenderebene oder höher für ein Azure-Abonnement.

- Einen primären Schlüsseltresor mit den zu sichernden Geheimnissen

- Sekundärer Schlüsseltresor, in dem Geheimnisse wiederhergestellt werden

Sichern und Wiederherstellen aus dem Azure-Portal

Führen Sie die Schritte in diesem Abschnitt aus, um Objekte mithilfe des Azure Portals zu sichern und wiederherzustellen.

Sichern

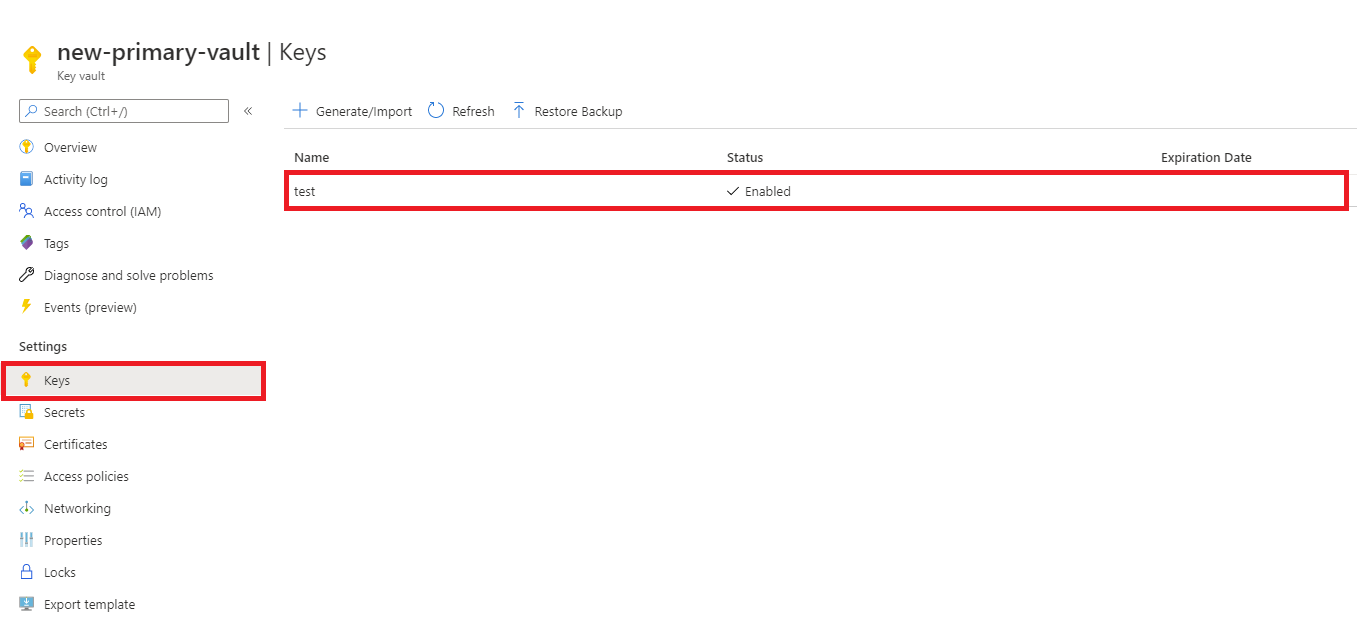

Wechseln Sie zum Azure-Portal.

Wählen Sie Ihren Schlüsseltresor aus.

Wechseln Sie zu dem Objekt (geheimer Schlüssel oder Zertifikat), das Sie sichern möchten.

Wählen Sie das Objekt aus.

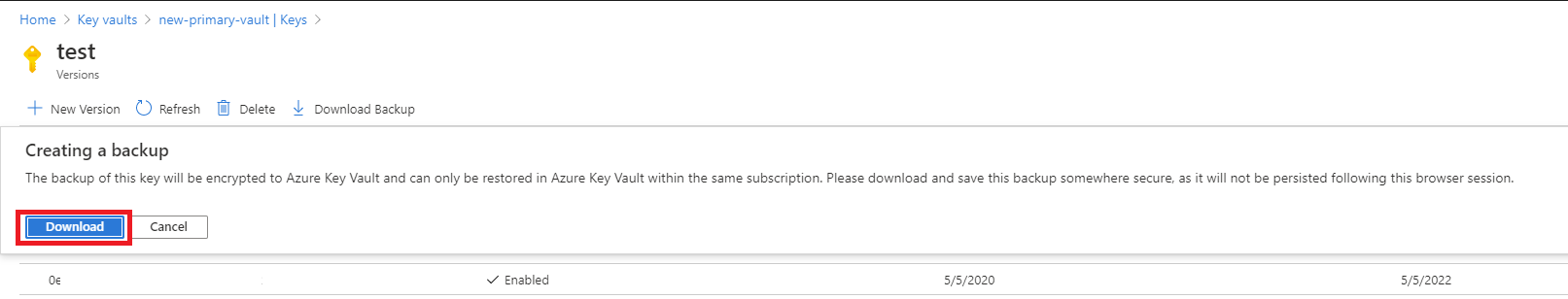

Wählen Sie Sicherung herunterladen aus.

Wählen Sie Herunterladen aus.

Speichern Sie das verschlüsselte Blob an einem sicheren Speicherort.

Wiederherstellen

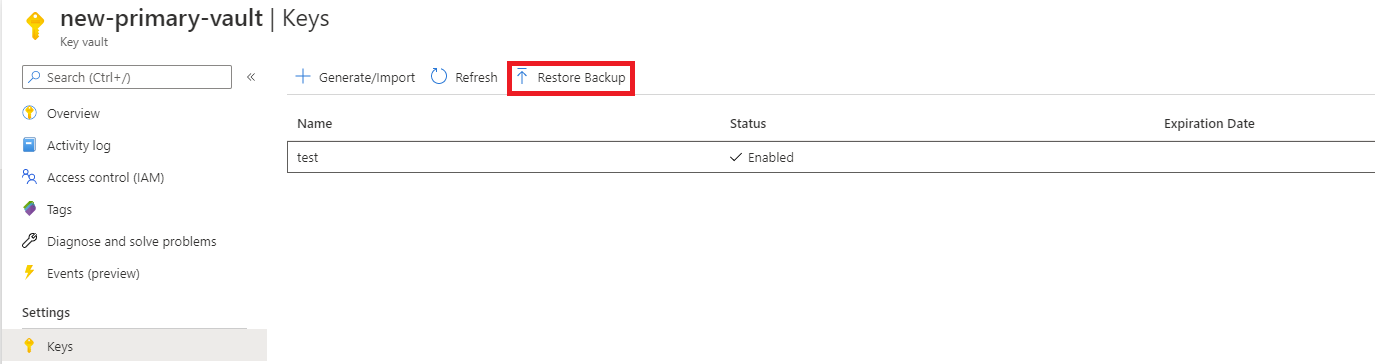

Wechseln Sie zum Azure-Portal.

Wählen Sie Ihren Schlüsseltresor aus.

Wechseln Sie zu dem Objekttyp (geheimer Schlüssel oder Zertifikat), den Sie wiederherstellen möchten.

Wählen Sie Sicherung wiederherstellenaus.

Wechseln Sie zu dem Speicherort, an dem Sie das verschlüsselte Blob gespeichert haben.

Wählen Sie OK aus.

Sichern und Wiederherstellen von Azure CLI oder Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>