Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Discovery bietet zwei Ebenen der Netzwerksicherheit, um Ihre Arbeitsbereichsressourcen und datenebenen Datenverkehr zu schützen:

| Ebene | Was es schützt | So funktioniert es |

|---|---|---|

| Netzwerkhärtung | Verwaltete Ressourcen wie Datenbanken, Speicher, KI-Dienste und andere Back-End-Dienste | Netzwerksicherheitsperimeter (NSP) und private Endpunkte von verwalteten Ressourcengruppen (MRG) beschränken den Zugriff nur auf autorisierte Discovery-Komponenten. |

| Private Endpunkte | APIs für die Arbeitsbereichs- und Bookshelf-Datenebene | Azure Private Link leitet den API-Verkehr über das Azure-Backbone, um eine Exponierung gegenüber dem öffentlichen Internet zu vermeiden. |

Die Netzwerkhärtung ist standardmäßig für alle Arbeitsbereiche und Regale aktiviert, die mit der 2026-02-01-preview API-Version und höher verwaltet werden. Private Endpunkte für den Datenebenenzugriff sind optional und können separat konfiguriert werden.

Warum die Netzwerksicherheit wichtig ist

Wenn Sie einen Microsoft Discovery-Arbeitsbereich oder bücherhelf erstellen, stellt der Dienst verwaltete Ressourcen (Datenbanken, Speicherkonten, KI-Dienste) in Ihrem Auftrag bereit. Während der frühen Vorschau hatten diese Ressourcen öffentliche Endpunkte, und der Datenverkehr der Datenebenen-API verlief über das öffentliche Internet.

Wenn die Netzwerkhärtung standardmäßig aktiviert ist, werden alle verwalteten Ressourcen jetzt automatisch geschützt. Das Aktivieren privater Endpunkte für den Datenebenenzugriff bietet zusätzliche Sicherheit:

- Datenschutz – Der gesamte Datenverkehr verbleibt im Azure Backbone-Netzwerk und durchläuft nie das öffentliche Internet.

- Compliance – Einhaltung gesetzlicher Anforderungen für die Netzwerkhärtung und private Konnektivität.

- Reduzierte Angriffsfläche – Auf verwaltete Ressourcen kann nur von autorisierten Discovery-Dienstkomponenten zugegriffen werden.

- Verteidigung im Detail – Kombiniert Netzwerkperimeter, private Endpunkte, virtuelle Netzwerkeinfügung und identitätsbasierte Zugriffssteuerung.

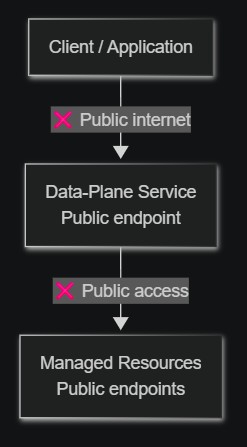

Vor und nach dem Vergleich

Before: Public Preview (ohne Netzwerkhärtung)

Nachher: Öffentliche Vorschauversion (mit Netzwerkhärtung)

Diagramm, das eine netzwerkgehärtete Bereitstellung mit privaten Endpunkten zeigt, in der der Datenverkehr auf dem Azure-Backbone verbleibt.

| Aspekt | Ohne Netzwerkhärtung (Early Preview) | Mit Netzwerksicherheitserhöhung (Standardmäßig) |

|---|---|---|

| Verwaltete Ressourcen | Öffentliche Endpunkte | Hinter NSP + privaten Endpunkten verschlossen |

| Datenverkehr über die Datenebene | Öffentliches Internet | Azure-Rückgrat über Private Link |

Funktionsweise der Netzwerkhärtung

Wenn Sie einen Arbeitsbereich erstellen, übernimmt die Discovery-Steuerungsebene automatisch die folgenden Aufgaben:

- Erstellt einen Netzwerksicherheitsperimeter (Network Security Perimeter, NSP) um die für Ihren Arbeitsbereich bereitgestellten verwalteten Ressourcen.

- Implementiert private Endpunkte für verwaltete Ressourcen (Datenbanken, Speicher, KI-Dienste), sodass sie über das Azure-Netzwerk kommunizieren.

- Konfiguriert die Einfügung des virtuellen Netzwerks für Arbeitsbereichsdienste mithilfe delegierter Subnetze, um sicherzustellen, dass Arbeitsbereichsplattformdienste und -agents innerhalb Ihres virtuellen Netzwerks ausgeführt werden.

Der NSP erzwingt, dass nur autorisierte Discoverydienstkomponenten auf die verwalteten Ressourcen zugreifen können. Zwischen Discovery-Komponenten werden keine Daten über das öffentliche Internet übertragen.

Erforderliche Rollenzuweisungen

Zum Erstellen von NSP-Zuordnungen benötigt der Discovery-Dienstprinzipal (Discovery-Steuerungsebene Service App) zwei Rollenzuweisungen für Ihr Abonnement:

- Discovery NSP Perimeter Joiner (benutzerdefinierte Rolle): Ermöglicht es dem Dienstprinzipal, Regeln für den eingehenden NSP-Zugriff zu erstellen.

- Mindestens Leser (integrierte Rolle) – Ermöglicht dem Dienstprinzipal (service principal) das Aufzählen von Abonnementressourcen zur Überprüfung der Netzwerkkonfiguration. Wenn Ihnen bereits die Rolle "Besitzer" oder "Mitwirkender" zugewiesen wurde, ist keine separate Reader-Rolle erforderlich.

Schritte zum Erstellen und Zuweisen dieser Rollen finden Sie unter Konfigurieren der Netzwerksicherheit.

So leiten private Endpunkte den Datenverkehr auf der Datenebene weiter

Mit Azure Private Link können Sie über einen privaten Endpunkt in Ihrem virtuellen Netzwerk auf Arbeitsbereichs- und Bookshelf-Datenebenen-APIs zugreifen. Bei Konfiguration:

- Ein privater Endpunkt wird in Ihrem virtuellen Netzwerk-Subnetz erstellt und empfängt eine private IP-Adresse.

- Eine private DNS-Zone ordnet den Ermittlungsdienst-FQDN der privaten IP zu.

- Der gesamte API-Datenverkehr aus Ihrem virtuellen Netzwerk wird auf den privaten Endpunkt aufgelöst und durchläuft das Microsoft-Backbone-Netzwerk.

Ohne private Endpunkte durchlaufen API-Aufrufe der Datenebene das öffentliche Internet. Bei privaten Endpunkten bleibt der Datenverkehr vollständig innerhalb des Azure Backbones.

publicNetworkAccess-Wert |

Über privaten Endpunkt | Über öffentliches Internet |

|---|---|---|

Enabled (Standardwert) |

Zulässig | Zulässig |

Disabled |

Zulässig | 403 Verboten |

Unterstützte Ressourcentypen für private Endpunkte

| Ressourcentyp | Gruppen-ID | Privates DNS-Zone |

|---|---|---|

Microsoft.Discovery/workspaces |

workspace |

privatelink.workspace.discovery.azure.com |

Microsoft.Discovery/bookshelves |

bookshelf |

privatelink.bookshelf.discovery.azure.com |

Erkundungsressourcen unterstützen die automatisierte Genehmigung für private Endpunkte, die innerhalb derselben Mandantenumgebung erstellt wurden. Mandantenübergreifende Verbindungen erfordern eine manuelle Genehmigung durch den Ressourcenbesitzer.

Sicherheitshinweise für die Rolle "NSP Perimeter Joiner"

-

Minimale Berechtigung – Diese benutzerdefinierte Rolle gewährt nur

joinPerimeterRule/actionundnetworkSecurityPerimeterOperationStatuses/read- die schmalsten möglichen Berechtigungen für die Erstellung von NSP-Zugriffsregel. - Kein Datenzugriff – Diese Berechtigung gewährt keinen Zugriff auf Lese-, Schreib- oder Löschvorgänge von Kundendaten oder -ressourcen.

- Abonnementbereich erforderlich – Die Berechtigung muss auf der Ebene des Abonnements erteilt werden, da die NSP-Zugriffsregeln Abonnements als zulässige Quellen referenzieren.

Einschränkungen

- Regionsübergreifende private Endpunkte werden nicht unterstützt. Der private Endpunkt muss sich in derselben Region wie die Discovery-Ressource befinden.

- Jede private Endpunktverbindung ist auf eine einzelne Arbeitsbereichs- oder Bookshelf-Ressource beschränkt.

- Jede Discovery-Ressource (Arbeitsbereich, Bücherhelf, Supercomputer) erfordert eigene eindeutige, nicht überlappende Subnetze. Subnetze können nicht für verschiedene Discovery-Ressourceninstanzen freigegeben werden.

- Der AKS-API-Server des Supercomputers verfügt über einen öffentlichen FQDN. Workload-Datenverkehr verbleibt innerhalb des virtuellen Netzwerks, aber der Kubernetes-API-Serverendpunkt ist öffentlich zugänglich. Die Unterstützung privater Cluster ist für eine zukünftige Version geplant.

- Verwaltete Ressourcen, die NSP nicht unterstützen, werden stattdessen durch die Einfügung virtueller Netzwerke oder delegierte Subnetze geschützt.

- Die Netzwerkhärtung wird in diesen Regionen unterstützt: Ost-USA, Vereinigtes Königreich Süd und Schweden Central.

Nächste Schritte

- Konfigurieren der Netzwerksicherheit – Zuweisen von Rollen, Konfigurieren von Subnetzen und Erstellen privater Endpunkte.

- Durchgängige Bereitstellung mit Netzwerkhärtung: Bereitstellung eines komplett vom Netzwerk isolierten Discovery-Stacks.

- Was ist Azure Private Link?

- Was ist ein Netzwerksicherheitsperimeter?